Мир будущего: Мифы о компьютерных взломах и хакерах в кино

Долгие годы программист, хакер или любой другой компьютерный специалист были в кино едва ли не посланниками будущего, способными несколькими нажатиями на клавиши изменить судьбу отдельного человека или целого мира.

Хакеры (1995) Hackers | Режиссер Иэн Софтли

Будущее очень быстро стало настоящим, а экранный хакер так и остался персонажем, состоящим из огромного набора штампов. Впрочем, многие искушенные зрители до сих принимают всемогущество таких персонажей за чистую монету. Накануне премьеры нового сезона сериала «Кремниевая долина» и фильма «Сфера» КиноПоиск решил выяснить, насколько соответствуют реальности фильмы со сценами быстрого взлома компьютерных сетей, моментального подбора паролей, битвой хорошего и плохого хакеров и т. п. На вопросы ответил Виктор Карпов, эксперт по безопасности «Яндекс.Браузер».

1. Взлом со спецэффектами: фигня какая-то

В кино: Взлом компьютера, телефона или другого гаджета сопровождается нештатным поведением устройства и множеством разнообразных красочных эффектов вроде мигания текстов на мониторе, помех, дыма, искр, посторонних звуков и т. п. (сериал «В поле зрения»)

На самом деле: На самом деле в 99% случаев вы никогда не узнаете, что вас взломали, а все плоды вашей работы в интернете перехватываются злоумышленниками (кстати, около 11% пользователей интернета уже находятся под наблюдением мошенников). Итак, взлом — это несанкционированное получение доступа к данным, программам или оборудованию жертвы. Разумеется, если стоит цель нарушить работу этого оборудования или программ, то, имея доступ к устройству, можно вызвать любые анимации на экране. Вопрос только зачем? Обычно цель злоумышленников — кража данных. К чему при краже данных мигать экраном или как-то иначе выдавать свое присутствие?

2. Сгоревший компьютер: чушь

В кино: Хакер взламывает компьютер одного из героев, радостно кричит какую-то умную фразу и нажимает Enter. Из компьютера жертвы начинает валить дым, сыпаться искры, или он загорается (сериал «В поле зрения»).

На самом деле: Можно ли, взломав компьютер, поджарить его, как цыпленка? Такое возможно, только если жертва взлома сама обольет компьютер бензином и чиркнет спичкой. Большинство современного компьютерного оборудования отлично защищено от перегрева, и самое худшее, что может случиться, — ваш компьютер зависнет или перезагрузится. Даже если злоумышленник выставит повышенное напряжение на какое-то оборудование, например видеокарту или процессор, сработают встроенные температурные датчики, и это устройство отключится или вернется к штатному режиму работы. В жестких дисках вообще нет ничего, что могло бы нагреть его до такой температуры, чтобы начал валить дым. Однако чисто теоретически жесткий диск можно повредить путем множества циклических перезапусков или дерганий магнитной головки в крайние положения. Но это займет очень много времени (несколько дней или больше) и будет довольно заметно. В общем, компьютер вам не сожгут, но данные потерять можно. Совет: регулярно делайте резервные копии важных данных в облачное хранилище (например, «Яндекс.Диск», «Google Диск», Dropbox).

3. Чудо-флешка взламывает компьютер: правда

В кино: Персонаж фильма подходит к компьютеру или серверу и вставляет в него флеш-диск. Когда тот начинает мигать, происходит взлом, отправка данных сообщнику и т. п. («В поле зрения», «Стрела», «Миссия невыполнима: Племя изгоев»).

На самом деле: На первый взгляд, эта ситуация выглядит не очень правдоподобно. Как можно при помощи флешки без каких-либо действий пользователя скопировать данные или проникнуть в защищенную сеть? Конечно, при помощи обычного USB-накопителя такое не сделать (из соображений безопасности никакие программы не запускаются сами по себе), однако есть два случая, когда подобный сюжет реален.

Первый вариант: флешка является загрузочной, поэтому взломщик должен перезагрузить компьютер после ее подключения. Для того чтобы такая атака стала возможной, в настройках компьютера должна быть разрешена приоритетная загрузка с USB. Кроме того, нужно иметь физическую возможность его перезагрузить, например отключив электропитание. Чтобы не стать жертвой взлома такого типа, стоит проверить настройки вашего компьютера и выключить эту опцию, если вы ей не планируете пользоваться.

Второй вариант: флешка — это на самом деле не накопитель, а мини-компьютер, который делает вид, что в USB-разъем жертвы подключили и накопитель (диск), и клавиатуру, и мышку, и сетевую карту (как вариант — модем), и дисплей, и что угодно еще. Если атакуемый компьютер не защищен паролем, то флешка хакера просто как будто вводит с клавиатуры нужные команды и запускает специальную программу, которая крадет данные или предоставляет удаленный доступ. Если же компьютер защищен паролем, все равно существует возможность попробовать получить к нему доступ через сеть (при помощи эмуляции сетевой карты). Также можно осуществить перебор паролей или даже попробовать перезагрузить его, действуя по первому сценарию и отправив с эмулятора клавиатуры команду CTRL-ALT-DEL. В общем, не позволяйте незнакомым людям вставлять свои флешки в ваш компьютер, если вы не уверены на 100% в их порядочности.

4. Битва хорошего и плохого хакеров: чушь

В кино: Плохой хакер пытается вломиться на сервер, чтобы совершить какое-то страшное злодейство. Хороший хакер замечает, что происходит что-то странное, и начинает бороться с плохим хакером. Оба ожесточенно печатают что-то на клавиатуре и произносят много сложных незнакомых слов. Разумеется, хороший хакер побеждает (сериал «Стрела»).

На самом деле: В большинстве случаев взлом остается незамеченным. Но даже если допустить на секунду, что серверы снабжены мониторингом подозрительной активности и администратору вовремя приходит уведомление, что все плохо, отражение атаки происходит вообще не так. В двух словах: администратор полностью отключает или блокирует все сетевые интерфейсы сервера или точку входа в сеть (в крайнем случае путем жесткого отключения оборудования). После чего спокойно разбирается, что это было. Процедура отключения занимает одну-две секунды, никакой эпичной битвы там нет и быть не может. Поэтому если вам кажется, что к вашему компьютеру получил доступ кто-то посторонний, сначала отключите его от сети (интернета), а потом спокойно разбирайтесь, что это было (устанавливайте антивирус, переустанавливайте ОС и т. п.).

5. Взлом компьютера через сайт: похоже на правду

В кино: Герой заходит через браузер на сайт, созданный хакером, который тут же взламывает его компьютер и получает доступ к камере, файлам и т. п. Герой в ужасе, хакер ухмыляется (фильм «Страх.сом», сериал «Черное зеркало»).

На самом деле: Еще как может! Дело в том, что в браузерах или дополнениях к ним часто находят уязвимости, позволяющие получить доступ к компьютеру посетителя. Разумеется, крупные производители браузеров оперативно исправляют эти ошибки и обновляют свои продукты. Но если у вас установлен устаревший браузер, то есть вероятность, что злоумышленники найдут в нем уязвимость и при помощи специально созданной веб-страницы получат доступ к вашему компьютеру.

6. Быстрый подбор пароля: неубедительно

В кино: Персонаж в фильме не может получить доступ в суперсекретную систему (как вариант — в сеть или к файлу), видит окно авторизации, перебирает десяток паролей (как вариант — запускает программу для перебора) и быстро угадывает подходящий.

На самом деле: Перебор паролей довольно долгая процедура. Например, чтобы перебрать все варианты восьмизначного пароля, состоящего только из букв нижнего регистра латинского алфавита, потребуется 200 миллиардов попыток. Если добавить цифры и верхний регистр букв, число вариантов становится просто астрономическим.

Конечно, некоторые пользователи выбирают в качестве пароля какую-то дату или слово. В этом случае перебор можно произвести намного быстрее с использованием словаря. Однако если речь идет о защищенной системе, то большинство серверных операционных систем (и правильно настроенных десктопных ОС) не позволяют использовать в качестве пароля словарное слово или слишком простую комбинацию цифр, а также не допускают использования слишком коротких паролей. Кроме того, правильно спроектированная защита блокирует последующие попытки на какое-то время после нескольких ошибок. Это нужно для того, чтобы максимально усложнить перебор паролей.

Как предотвратить подобный взлом? Не использовать слишком простые и очевидные пароли. Даже если вам хочется, чтобы пароль был читаемым и удобным для запоминания, стоит воспользоваться методом склеивания слов и замены букв на цифры, а также добавить верхний регистр. Например: пароль «I love you» небезопасен, хоть он и довольно длинный. Лучше изменить его, чтобы получилось «1-l0vE-y0u». Такой пароль уже не так просто подобрать, но легко запомнить.

7. Самоуничтожающийся файл или флешка: осуществимо

В кино: По сюжету фильма герой получает в свое распоряжение документ (архив) или накопитель, содержащий очень важные данные и требующий пароля для доступа.

После нескольких неправильных попыток флешка сгорает, файл самостоятельно удаляется, документ пропадает и т. п. (сериал «Слепая зона»)

На самом деле: Конечно, если речь идет об обычной флешке или файле и документе, пусть даже зашифрованном каким-то очень крутым способом, то всегда можно сделать резервную копию и до бесконечности пробовать подобрать пароль. Даже если речь идет о том, что надо запустить программу, которая может себя удалить после нескольких неудачных попыток, почти всегда можно сделать копию этой программы (или даже всего диска с системой) и восстанавливать ее после каждой провальной попытки. Но можно вообразить несколько ситуаций, когда подобный сюжетный ход выглядит правдоподобно.

Первый вариант: речь идет не о файле, а о каком-то ресурсе, находящемся в сети, на удаленном сервере и т. п., куда герой не имеет физического доступа. В этом случае он никак не сможет сделать резервную копию, и данные будут удалены после нескольких неуспешных попыток взлома.

Второй вариант: флешка — это не просто флешка, а специальное хранилище, использующее аппаратную проверку доступа или пароля. В этом случае пользователь не может получить файл с данными, до тех пор, пока устройство не проверит его пароль, а значит, не сможет сделать резервную копию. Устройство может быть так настроено, что оно очищает свое внутреннее хранилище после нескольких неудачных попыток входа. Разумеется, чисто теоретически это устройство можно разобрать и напрямую подключиться к его накопителю (припаять свои провода, например), но на практике специальные устройства для хранения важных данных защищены и от этого.

8. Взлом файрвола как судьбоносное сражение: маловероятно

В кино: «Вот сейчас файрвол обойду, и все будет готово», — часто заявляют кинохакеры, а их жертвы, в свою очередь, кричат: «Они уже обошли наш файрвол, это катастрофа». Как правило, взломанный файрвол подразумевает неминуемое проникновение в систему (сериал «Стрела», фильмы «Огненная стена», «Сеть» и т. д.).

На самом деле: Слово «firewall» — для сценаристов и режиссеров голливудского кино своего рода святой Грааль. Все вокруг него крутится, потому что оно крутое и загадочное. Что же такое файрвол? Это специальная программа или устройство, которое по ряду критериев разрешает или запрещает соединение или передачу данных, например разрешает только соединения с определенного IP-адреса.

Понятно, что если нельзя соединиться с сервером, то и взломать его будет сложно. Существует множество способов проникновения во внутреннюю сеть — от социальной инженерии до подмены IP-адреса или поиска неправильно настроенного правила файрвола. Если речь идет о действительно секретных серверах, лабораториях, военных объектах и т. п., то кроме файрвола там применяется множество других механизмов защиты, которые зачастую взломать или обойти на порядок сложнее.

Нужен ли файрвол на домашнем компьютере? Скорее нет, чем да. Если вы подключены к интернету через роутер, то он уже является файрволом и защищает от подключений извне, поэтому единственная угроза — компьютеры в вашей сети. Не стоит делиться паролем от Wi-Fi со всеми подряд, а лучше купить роутер, имеющий функцию гостевого WiFi, изолированного от вашей сети и устройств.

9. Быстрый взлом: полный бред

В кино: Хакер садится за компьютер, начинает что-то очень быстро и эмоционально печатать на клавиатуре и за считанные секунды или минуты взламывает защищенную сеть или останавливает летящую ядерную ракету («Стрела», «Сеть», «Хакеры» и т. д.).

На самом деле: Не верьте тому, что показывают про хакеров в кино. Настоящий взлом не выглядит захватывающе и осуществляется долго. Это очень нудно и скучно, в 99% случаев у взломщиков ничего не получается. Надо сразу оговорить, что речь идет не о домашнем компьютере соседа (который, кстати, тоже не так просто взломать), а о военной, секретной, инопланетной и т. п. сети, которая как-то защищена.

Как обычно происходит настоящий взлом?

— Нужно как-то обнаружить или найти сервер или иную точку доступа в эту защищенную сеть, чтобы с чего-то начать. Наивно полагать, что база данных Пентагона или пульт управления ядерными ракетами находятся по адресу www.defense.gov и достаточно взломать сервер с IP-адресом 88.221.132.169, чтобы добраться до военных секретов. Где на самом деле находятся их серверы, какие у них адреса, доступны ли они из обычного интернета, мы не знаем, вы не знаете, хакер тоже вряд ли знает. Но даже если каким-то способом выяснится адрес военного сервера, то где гарантия, что именно на нем хранятся нужные данные или программы? Большие и важные проекты, как правило, делаются распределенными. Они работают на сотнях или тысячах разных серверов, которые распределены по десятку дата-центров (возможно, что по всему миру).

— Допустим, что хакер узнал IP-адрес нужного ему сервера и хочет его взломать. Но для начала ему надо обойти файрволл (см. пункт № 8).

— Допустим, что хакер обошел файрвол и сумел подключиться к какому-то порту на этом сервере. Это ему ничего с ходу не даст. Взломать сервер при помощи браузера у него, скорее всего, не получится, и придется искать уязвимости.

— Если у взламываемого сервиса устаревшее ПО или неграмотный администратор, теоретически в каком-то из доступных со стороны сервисов могут быть известные уязвимости. К сожалению хакера и к радости большинства админов, правильно настроенные сервера регулярно и автоматически устанавливают обновления ПО, которые закрывают обнаруженные ранее уязвимости.

Конспирологический IT-триллер Сеть (1995) The Net | Режиссёр Ирвин Уинклер

— Допустим, что сервер старый, за ним никто не следит, ПО давно не обновлялось, и хакеру удалось найти уязвимость. Как правило, под словом «уязвимость» понимают не способ проникнуть внутрь и получить полный доступ к серверу, а какую-то ошибку в ПО. Из-за нее ПО при эксплуатации начинает вести себя нештатным образом, отключается, перезапускается и т. п. Для того чтобы при помощи такой уязвимости получить доступ на сервер, нужно заставить его удаленно выполнить какую-то хакерскую программу, написанную специально под найденную уязвимость. Маловероятно, что воображаемый хакер из фильма в спешке мгновенно напишет такую программу и запустит ее. Отдельно отметим, что обычно у хакеров есть специализация: одни ищут уязвимости, другие пишут программы для их эксплуатации, третьи обходят сетевую защиту, а четвертые ищут заказчика и покупают труд первых трех и организовывают взлом. Крайне редко встречается талант три в одном.

— Допустим, что хакеру очень повезло, он успешно выполнил предыдущие пять шагов и оказался на нужном ему сервере. Думаете, он сразу же разберется, как устроена и используется программа или база данных, которая ему нужна?

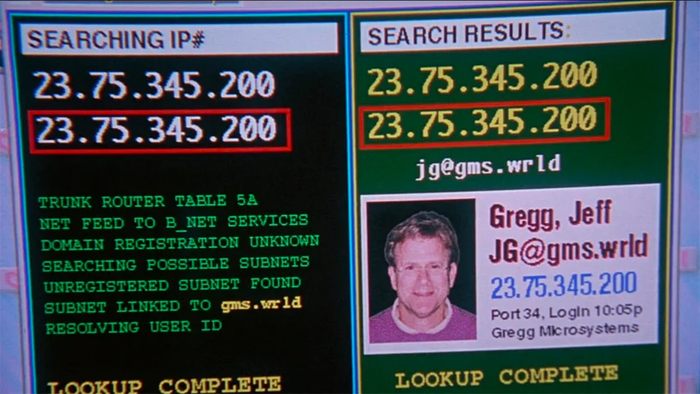

10. IP-адрес 23.75.345.200: бред

В кино: Хакер легко взламывает сервер правительства, находящийся, например, по IP-адресу 23.75.345.200 (фильм «Сеть», сериал «Мистер Робот»).

На самом деле: Этот случай аналогичен использованию в американском кино фальшивых телефонных номеров, которые начинаются с несуществующего кода 555. Видимо, авторы фильмов перестраховываются, чтобы впечатлительные зрители не пошли взламывать сервера с реальными IP-адресами. Или, не дай бог, окажется, что по этому IP-адресу будет находиться какой-то порносайт или что-то в этом роде. Будет скандал. В действительности IPv4-адресов c числом более 255 существовать не может, так как IP-адрес — это 4 байта, а один байт может иметь значение от 0 до 255 и не больше.

Если бы режиссер пригласил компетентного консультанта по IT, тот бы подсказал ему, что существуют специальные диапазоны IP-адресов, предназначенные для всяких внутренних целей, которые недоступны через интернет, например 192.168.2.х, 169.254.х.х, 10.0.0.x или даже 127.х.х.х. Нет никаких причин, почему бы не использовать любые адреса из этих сетей, чтобы все выглядело правдоподобно и технически грамотно.

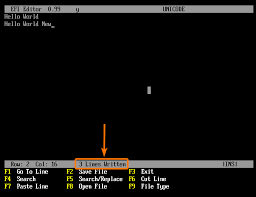

UEFI Shell: История, база и власть над железом, пока твоя ОС ещё спит

Предупреждения! этот пост чисто исторически-развлекательного характера для тех, хочет понимать что происходит под капотом до запуска Ос.

1) Что-же это такое Uefi Shell многие видели этот консольный экран с белыми буквами, но в панике нажимали кнопку Reset на системнике. А зря ведь по факту это Микро-Ос зашитая прямо. В микросхеме Bios 2) Краткая история с чего все началось Раньше, в эпоху динозавров, между процессором и операционкой стоял старый добрый BIOS. Это была жестко прошитая логика, которая умела только базово проверить железо и передать управление загрузчику на диске. Хочешь что-то поменять или проверить без загрузки ОС? Удачи, твой предел — синее меню с парой настроек.Но железо усложнялось, и в начале 2000-х Intel поняла, что BIOS — это тупик. Так появилась спецификация EFI (позже UEFI). По сути, это не просто «новый биос», это полноценный интерфейс, мост между прошивкой материнки и операционной системой. И вот тут родилась легенда — UEFI Shell.

3) зачем это все нужно?

1) Вы можете Загрузить любую ОС в обход стандартных загрузчиков. Если твой Windows Boot Manager посыпался или Grub ушел в отказ не беда. Через Шелл ты можешь напрямую запустить файл ядра или лоадер (типа grubx64.efi или bootmgfw.efi), просто указав путь. Тебе не нужны посредники, ты сам решаешь, какой код сейчас будет исполнять твой процессор.2) Доступ к файлам без посредников. Команды map -r и fs0:, fs1: позволяют тебе примонтировать любой раздел диска. Ты можешь через редактор edit поправить конфиг загрузчика или снести кривой драйвер.3) Власть над загрузкой. Команда bcfg этой командой Ты можешь вручную менять приоритеты загрузки или выкидывать мусорные записи. Твоя материнка будет грузить то, что ТЫ сказал, а не то, что ей навязал установщик Microsoft.4)Низкоуровневый хардкор. Хочешь посмотреть, как реально выглядит твое железо? Команда pci покажет все устройства на шине, а dmem позволит заглянуть в дампы памяти. Это и есть та самая «близость к железу» в чистом виде.

4) Чем это отличается от DOS? Не путайте UEFI Shell с древним DOS. В DOS ты был заперт в 16-битном режиме и 640 КБ памяти. UEFI Shell — это 64-битный монстр. Он работает с огромными дисками (GPT), видит всю оперативку и имеет доступ к сетевым стекам. Если DOS был просто костылем для запуска программ, то Shell — это современный командный центр, который управляет процессором напрямую, без ограничений архитектуры 40-летней давности.

Итог: Контроль начинается не в иконках на рабочем столе, а в текстовом интерфейсе.

Выход в интернет с ПК на i486DX4 в 2026 году

Приветствую всех!

Думаю, всем нам известно: ещё каких-то лет десять назад «компьютером для интернета» назывался очень бюджетный офисный ПК, тогда как теперь потребление ресурсов возросло настолько, что порой современный веб — чуть ли единственное, с чем не справляется тот или иной девайс.

А как насчёт чего-то совсем старого? Можно ли выйти в сеть с компьютера тридцатилетней давности и остались ли ещё какие-то сайты, которые можно полноценно просматривать с такого ПК? Сейчас и узнаем...

❯ Суть такова

На просторах есть немало статей о том, как сильно располнели современные сайты (и о том, что хорошо бы было что-то с этим сделать). Но пока что тенденции к снижению количества потребляемых ими ресурсов нет и не предвидится.

И вот я задумался: а на что сейчас способен компьютер, у которого ОЗУ меньше, чем весит типичная нынешняя веб-страница? В принципе, очевидно, что не так уж и много чего, но может ли он вообще что-то сейчас открыть, или же посильных для него сайтов уже не осталось? Давайте разбираться.

Когда-то давно я уже показывал, что будет, если выйти в интернет через модем, но на сравнительно новом ПК. Сейчас же сделаем обратное: попробуем то же самое, но на древнем ПК, подключенном через обычную сетевую карту. Что из этого получится, а также сможет ли он открыть хоть что-нибудь?

❯ Обзор оборудования

Само собой, для наших опытов понадобится компьютер.

Им будет вот этот Packard Bell, детально описанный в отдельном посте.

Также понадобится и сетевое оборудование — роутер, патч-корды, в общем, ничего особенного.

❯ Настройка сети в Windows 98

По сравнению с DOS, здесь эта процедура намного проще и практически не отличается от таковой на более современных машинах. Но, само собой, нельзя просто так взять и воткнуть в такой ПК сетевуху, подключить кабель и сразу получить доступ к сети.

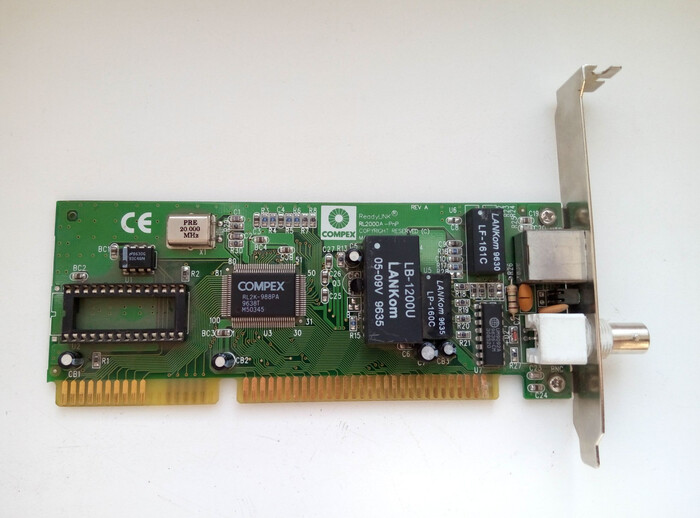

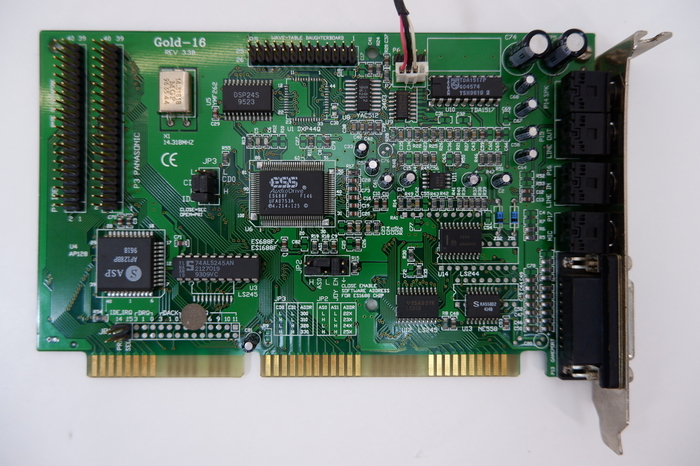

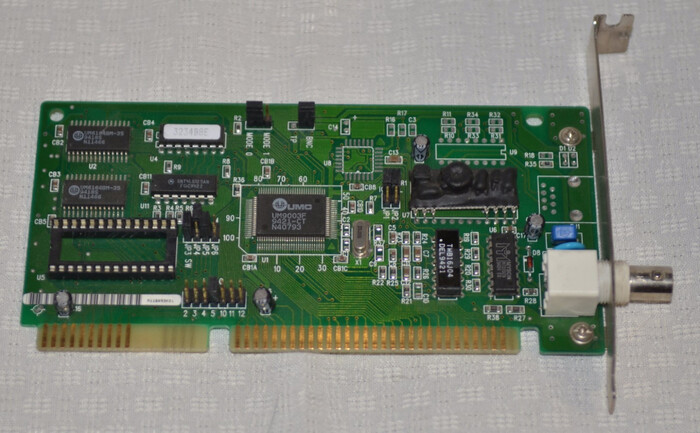

Слотов PCI у данной машины нет, поэтому первым делом понадобится сетевая карта с шиной ISA. Компьютер этот мне достался в 2018 году, и на тот момент выбор у меня был из двух штук.

Первая карта — Compex ReadyLink RL-2000A-PnP.

Вторая — 3Com EtherLink III 3C509B-TPO.

После некоторых размышлений выбор был сделан в пользу карты 3Com. Чем мне не приглянулась первая, уже не помню. То ли её не видела штатная утилита конфигурации, то ли были какие-то проблемы с драйверами, но в итоге в ящике оказалась вторая плата. С ней мы и будем проводить дальнейшие опыты.

Если вы никогда не имели дела с такими картами, то сейчас я по-быстрому об этом расскажу.

На практически любой ISA-плате, будь то модем, звуковая карта, сетевуха, мультикарта, плата дискретного ввода-вывода или ещё что-то экзотическое, есть перемычки, которыми задаётся базовый адрес и номер прерывания.

Но есть такие карты, где всего этого нет. Перемычек на них минимум или нет вообще.

Их ещё называют ISA-PnP (то есть Plug'n'Play) или просто jumperless-картами. Для неподготовленного пользователя может показаться, что с ними всё проще: воткнул такую в компьютер, и в путь. Но на самом деле в большинстве случаев необходимость вручную задавать эти параметры никуда не девается, просто делать это надо не перемычками, а специальной утилитой конфигурации.

Представляли они собой программы (чаще всего под DOS), которые искали в ПК нужную плату и позволяли настроить её.

И вот с этими программами зачастую есть нюанс: для нужной платы такой утилиты порой либо в принципе нет, либо есть, но несовместимая с конкретной моделью. Если для популярных моделей софт всё ещё ищется, то вот что-то малоизвестное иногда остаётся только либо выкинуть, либо повесить на стенку — без софта заставить карточку работать не выйдет.

Поэтому, если вы вдруг соберётесь повторять всё это, но не имеете под рукой комплекта этого железа, рекомендую достать карту с перемычками, будет значительно проще.

С выбором карты разобрались. Теперь нужно настроить сеть.

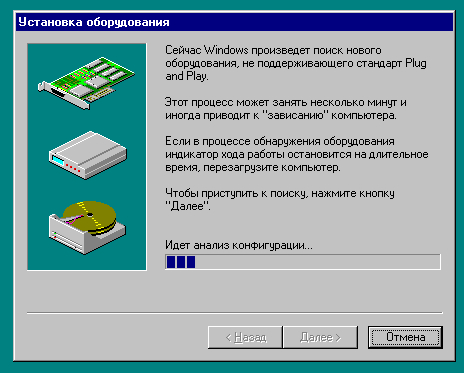

Для начала поставим драйвер.

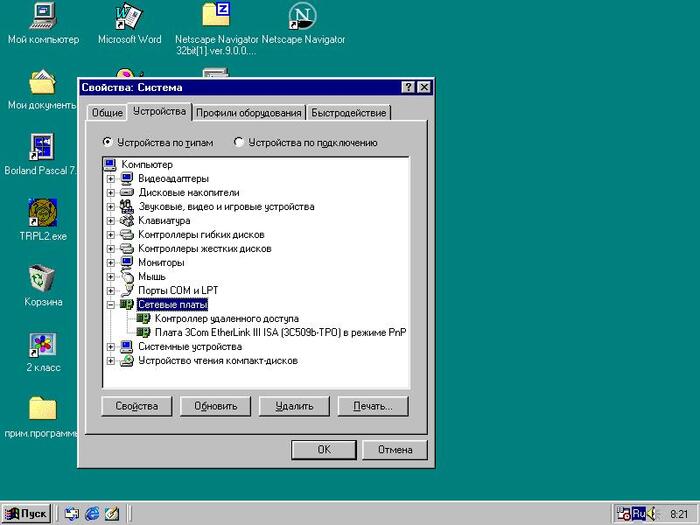

Тут всё довольно просто — после конфигурации адаптера (перемычками или спецсофтом) открываем панель управления, выбираем установку оборудования, запускаем автопоиск и при необходимости подсовываем системе драйвер с дискеты (который, надеюсь, для вашей сетевой карты гуглится).

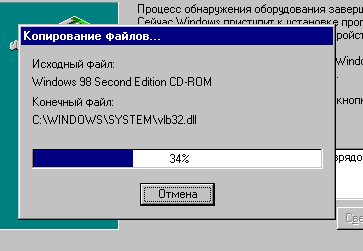

Установочный диск Windows 98 тоже не торопимся откладывать в сторону: кое-что в процессе будет скопировано с него.

После этого в списке оборудования появится сетевая карта. Если на ней имеется жёлтый восклицательный знак, значит, либо не встал драйвер, либо используемые ресурсы конфликтуют с чем-то ещё.

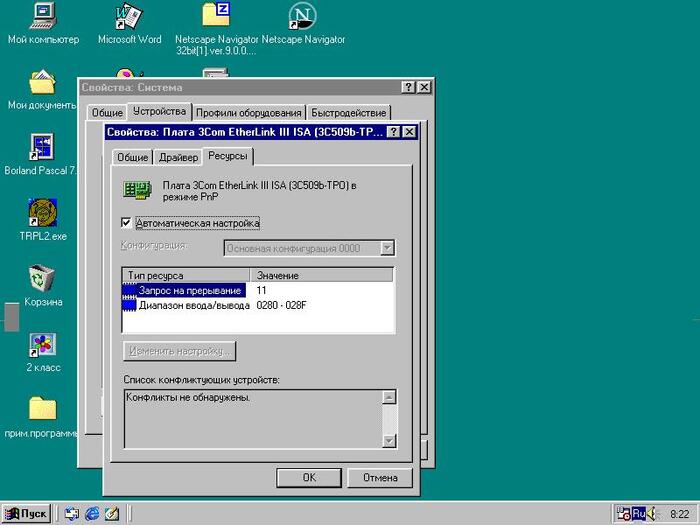

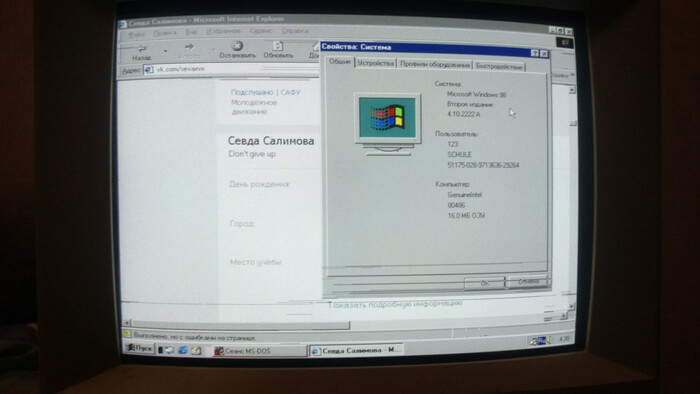

Тот самый список ресурсов.

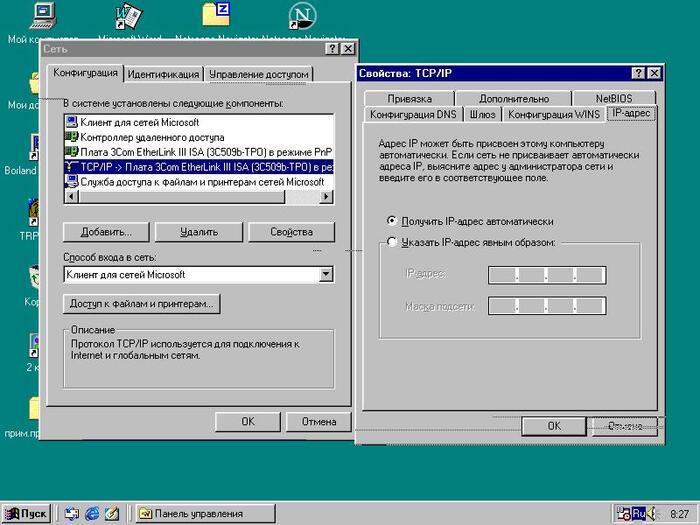

Далее открываем настройки сети, а там — свойства TCP/IP. Выбираем автоматическое получение IP-адреса, на других вкладках ничего не жмякаем.

Теперь можно перезагрузиться, подрубить сетевой кабель, выполнить всем известную команду и убедиться, что машина получила IP-адрес.

❯ Опыт 2019 года

Вообще, первый раз я пробовал подключить данный компьютер к сети в далёком 2019 году. Тем интереснее — посмотрим, что поменялось в интернете за столько лет.

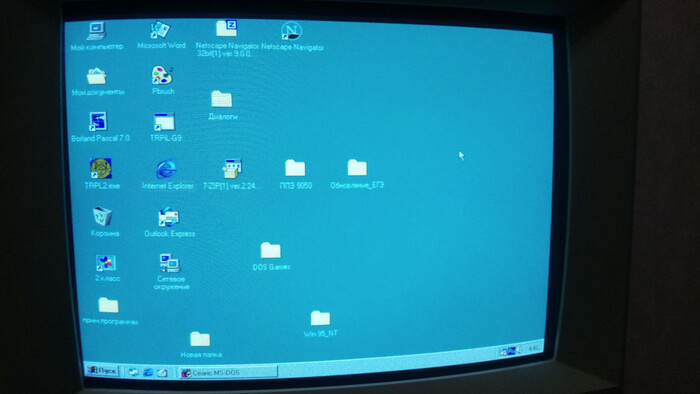

Втыкаем сетевой кабель и включаем ПК.

Шесть с лишним лет назад на такой машине даже можно было открыть VK. Без картинок, без скриптов, без возможности авторизоваться, с загрузкой в течение минут пятнадцати, но всё же. Как оно сейчас — скоро узнаем.

Вот так вот — компьютер пытается страницу, которая при полноценной загрузке займёт, наверное, вдесятеро больше, чем у этой машины есть памяти.

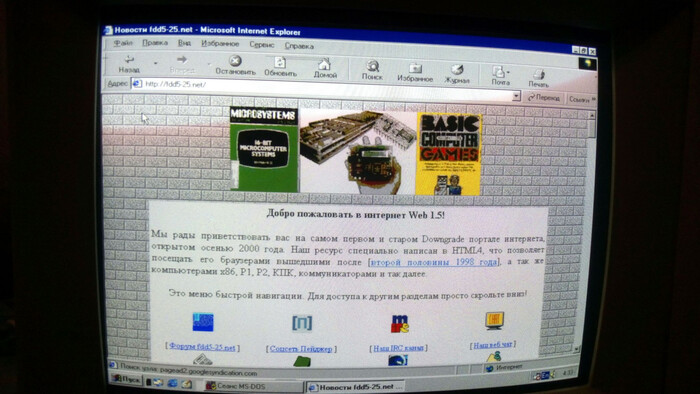

fdd5-25.net. Один из немногих сайтов, полноценно работающий на таком ПК. Оно и неудивительно — создан он был специально для такого.

Спустя два года после того опыта сайт этот с концами умер, даже в Web Archive не осталось никаких копий. А жаль, хоть там и не было какого-то экзотического софта под DOS/Win9x, которого нигде больше нет, там хранились в частности архивные копии старых сайтов, скачанные с давно закрытых хостингов.

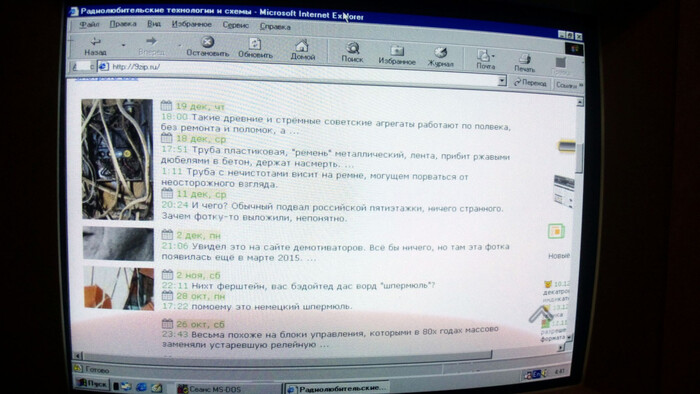

А это 9zip.ru. Хоть он и не ориентирован на старые ПК и браузеры, здесь он тоже работает.

❯ Начинаем

Ну что же, перейдём к более свежим опытам

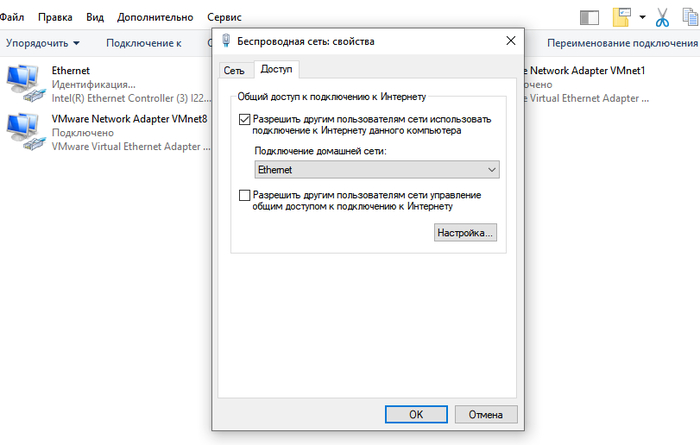

В тот раз я подключал ПК к роутеру, сейчас же я просто соединил его кроссовым кабелем с моим основным компьютером и разрешил в настройках сети доступ в интернет.

Откроем консоль и убедимся, что подключение к сети есть. Ну что, пробуем?

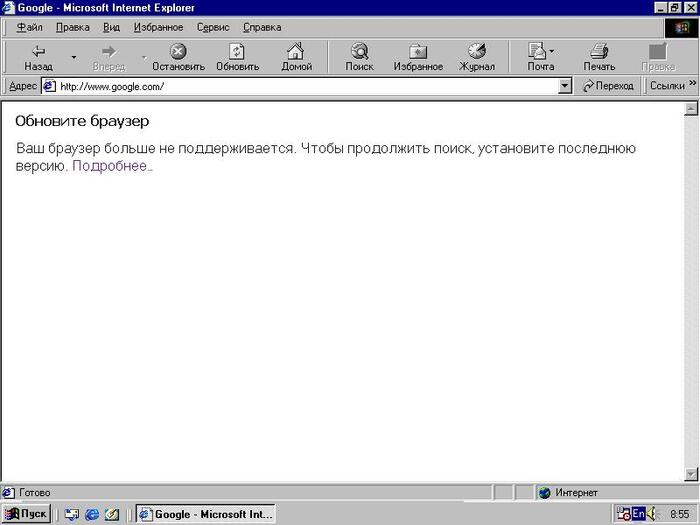

Google сходу разочаровал. Ещё несколько лет назад он кое-как, но открывался, то теперь он окончательно перестал работать.

VK тоже больше не работает. Когда-то давно можно было продлить его жизнь на старых ПК, открыв мобильную версию, теперь же он точно так же «всё».

Вообще, больше всего проблем создают даже не изрядно растолстевшие сайты, а шифрование, которое древний IE не поддерживает.

Я также пробовал другие браузеры, нормально работающие на данном ПК (Netscape, древние Firefox), однако никакого улучшения не заметил. Более того, некоторые сайты, хоть как-то работавшие в IE, там не открывались вообще.

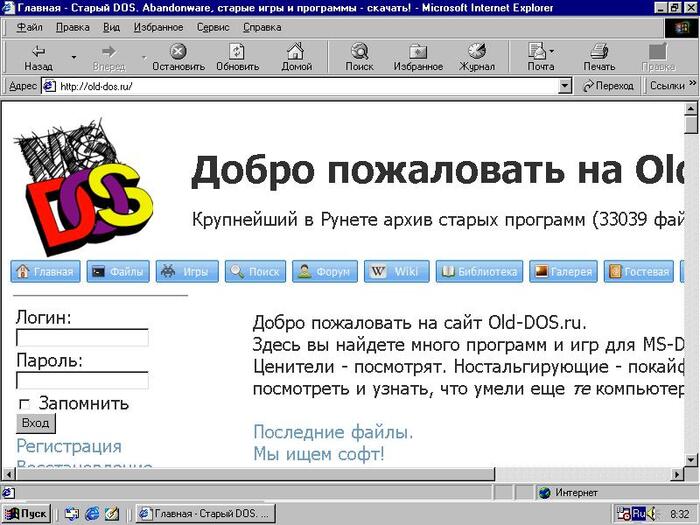

Но всё-таки кое-какие сайты работают. Например, old-dos.ru, специально адаптированный для старых ПК и работающий в HTTP.

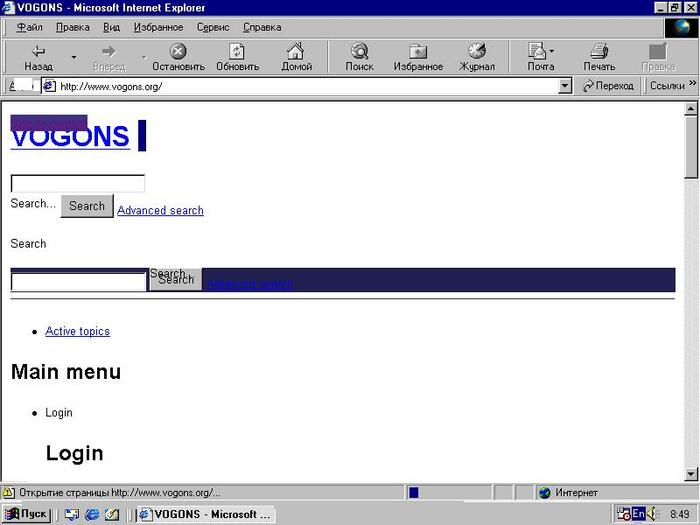

С российским ретро-сообществом понятно. А как насчёт зарубежного?

Помимо скачивания программ и игр при помощи данного ПК можно приобщиться к ремонту лифтов...

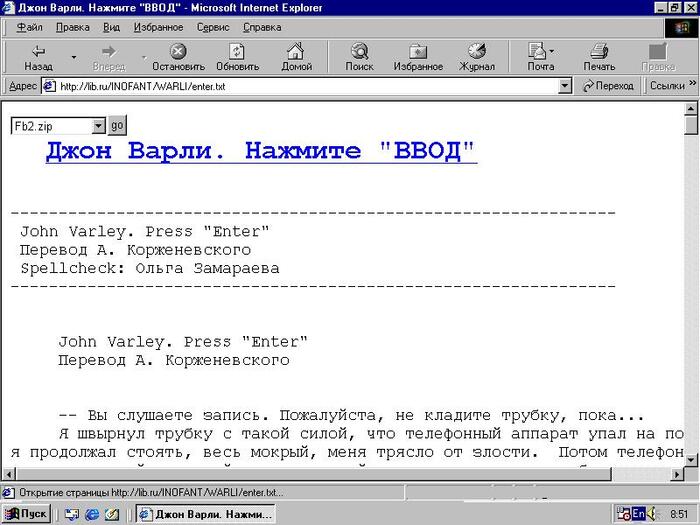

...а также к различной литературе.

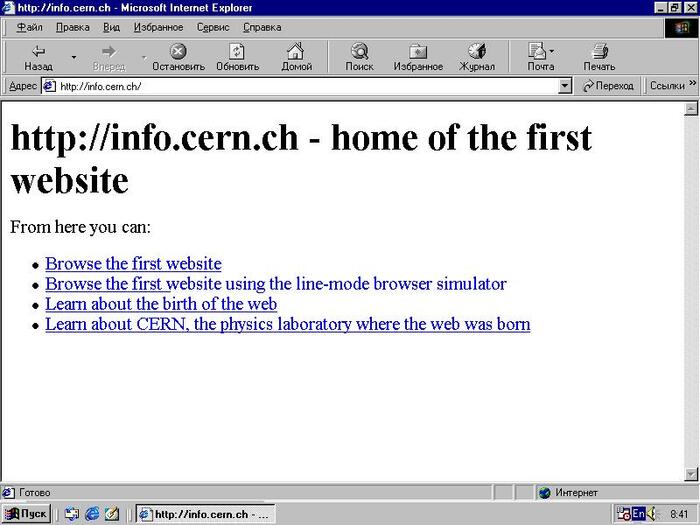

А это первый в мире сайт. Разумеется, на таком ПК он работает без ошибок.

Изначально я думал, что ничего кроме «Не удалось открыть страницу» современные сайты не покажут, но wikipedia.org удивил: в попытках его открыть IE вылетел.

Поскольку в тот раз я не планировал показывать кому-либо эти картинки, я ограничился фотографиями монитора. Здесь же решил сделать скриншоты и порядком замучился: надо было каждый раз жмякнуть PrtScr, открыть Paint, сохранить картинку и закрыть её.

❯ Так что же в итоге?

Изначально я думал, что большинство сайтов всё же будет пытаться загрузиться, хотя и с ошибками. Но всё оказалось банально и просто: большинство из них работает в HTTPS и не открывается в принципе. Тем не менее, это тоже решаемо, хотя и с использованием костылей дополнительного софта (о котором мы тоже расскажем).

И всё-таки есть страницы, которые открываются на такой древней машине без проблем, причём даже в количестве больше одной. В основном это различные сайты про старые ПК, различные домашние страницы, а также просто очень древние ресурсы. С каждым годом их становится всё меньше, но пока что они ещё не вымерли полностью.

Такие дела.

Автор текста: MaFrance351

Написано при поддержке Timeweb Cloud

Больше интересных статей и новостей в нашем блоге на Хабре и телеграм-канале

Реклама ООО «ТАЙМВЭБ.КЛАУД», ИНН: 7810945525

Верблюды

Прошли века -

И фехтование не в моде.

Ведь сей предмет не популярен

Вроде...

Осанки нет -

Лишь сколиозы и кифозы.

Как одногорбые верблюды

Что же...

Согнули спину:

Телефоны и компьютер.

Мы в виртуале -

Просто супер!

Одно спасение -

Цигун, качалка, йога.

Спина спасибо скажет нам...

Потом, не много...)

≈====≈===≈===≈===≈===≈===

P.S.

Смотрим мои посты -

Они просты, без суеты.)

Читаем, думаем, улыбаемся, критикуем, думаем...

##############

Все стихи данного аккаунта, первоначально размещаются в цифровом платном депозитарии.

Если желаете где либо их использовать, обратитесь к автору)

Когда бумага падает на пол

Представьте: вы — Сэр Алан Сугар, британский миллиардер, основатель Amstrad.

1985 год. У вас всё хорошо: компьютеры продаются как горячие пирожки, вы — герой для простых парней, которые хотят «дешёвый комп».

Ваши инженеры прибегают с идеей:

— Давайте встроим принтер прямо в компьютер! Один корпус, одна цена — £399.

Вы, как нормальный человек, думаете: «О, да! Ни проводов, ни танцев с бубном — подключил и печатай!»

Вы избаёте громкий клич вождя:

— Вперёд! К Рождеству хочу видеть это чудо на полках!

Через месяц — готово. Всё красиво, компактно, укладывается в бюджет.

Вы довольны. Подписываете заказ на 100 тысяч штук и

мечтаете о новой яхте с подругами.

А потом, чуть позже, набрав смелости, перемешав её с глупостью, один стажёр робко спрашивает:

— Э-э… а куда бумага девается? Мне кажется, что на пол...

Вы заказываете посмотреть и вам приносят.

Компьютер светит монитором. Принтер жужжит. Печатает.

Лист вылетает… и падает на пол.

Нет лотка. Нет отсека. Ничего.

Просто — бум! — и ваш список покупок лежит в пыли под столом.

Вы молчите. Инженеры молчат.

В комнате такая тишина такая густая, что её можно резать ножнцами, дважды шмыгает Галя.

До вас доходит:

вы только что утвердили производство принтера, который не может даже держать бумагу.

Полмиллиона фунтов — в унитаз.

Пока все думали о том, как впихнуть принтер внутрь, никто не подумал: а куда полетит бумага?

Такое случается. Часто и постоянно.

Часто, когда по отчётам и счетам «всё готово», бумага падает на пол...

Прототип принтера-компьютера Amstrad, который не имел лотка для бумаги, никогда не пошёл в серию и не сохранился на фото — он был остановлен на стадии внутренних испытаний. Сам Алан Сугар в автобиографии и интервью описывает этот случай как закрытый инженерный провал.