Люди, которые больше не связаны соглашениями о неразглашении, какие удивительные секреты вы можете раскрыть?

(Ответ пользователя Reddit)

Я никогда не подписывал соглашение о неразглашении, а отель теперь принадлежит другим людям, так что, думаю, теперь я могу об этом рассказать.

В отеле не было подключения к интернету примерно с часу ночи до шести утра. Как по часам, каждую ночь. Не знаю, была ли это просто неисправность системы или они решили сэкономить. Но без интернета камеры наблюдения не работали и ничего не записывали. Система пожарной сигнализации тоже не работала (сигнализация срабатывала, но не отправляла сигнал о помощи). Так что если бы у нас начался пожар, например, в три часа ночи, то, если бы кто-то посторонний не сообщил о нём, я бы понятия не имел, что происходит.

Однажды ночью на парковке произошло нападение. Полиции нужны были записи с камер, но наши камеры ничего не записали, потому что не было интернета. Так что было забавно объясняться с детективами.

Как добавить камеру видеонаблюдения в Smart PSS. Подключение камер и устройств фирмы "Dahua Technology"

Для получения видео с камер/устройств фирмы Dahua Technology^

-на смартфонах/мобильных устройствах, используется приложение DMSS.

-на компьютерах под управлением ОС Windows и MAC OS, используется программа SmartPSS.

Как подключиться к камере дома в приложении DMSS? Это уже рассматривалось в статье:

Как подключиться к камере дома в приложении DMSS?

В данном случае, рассмотрим вопрос по подключению видео с камер и устройств на компьютеры управлением ОС Windows и MAC OS:

" Как добавить камеру видеонаблюдения в Smart PSS. Подключение камер от Dahua Technology".

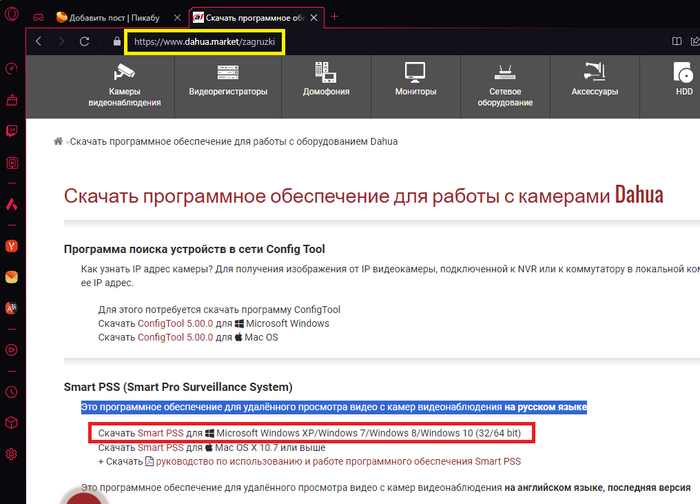

1. Скачиваем программу Smart PSS на сайте производителя камер "Dahua Technology", и устанавливаем ее на компьютере.

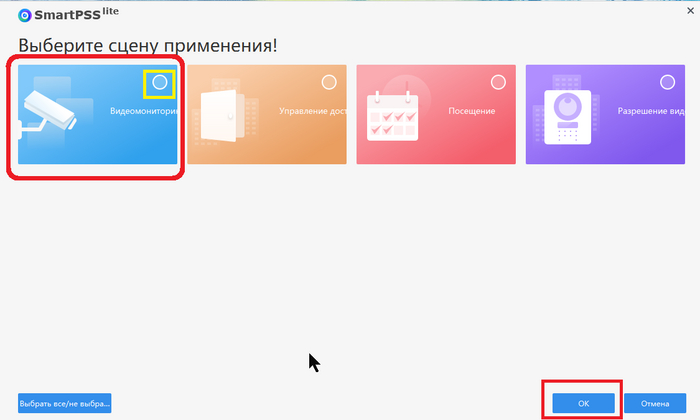

2. Запускаем установленную программу Smart PSS .

3. Выбираем галочкой пункт "Видеомониторинг", и нажимаем ОК.

4. В появившихся окнах разрешаем программе доступ в сеть, и принимаем/соглашаемся с лицензионными соглашениями.

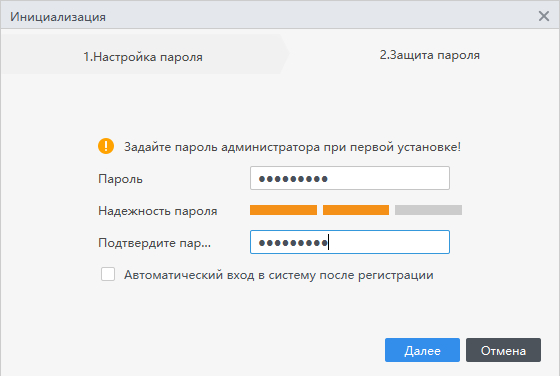

5. В одном из появившихся окон, задаем пароль для входа в программу.

Лучше нажать галочку "Автоматический вход в систему после регистрации". Это позволит не водить пароль каждый раз.

Если забыли вдруг пароль и не можете попасть в программу-просто удалите ее и установите заново.

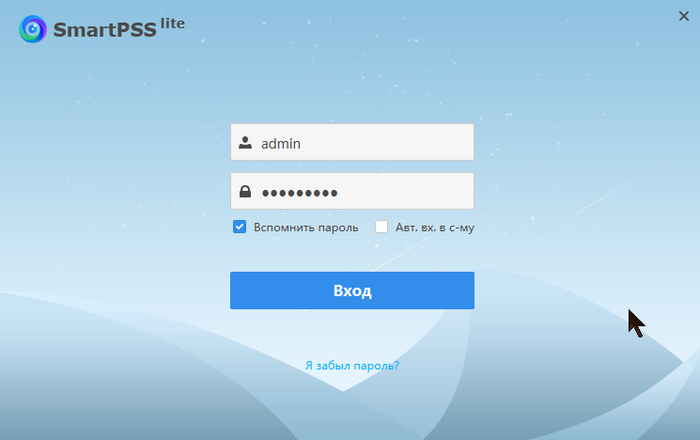

6. Далее появится окно входа в программу. Здесь нажимаем кнопку "ВХОД" (т.к пароль уже введен после его создания).

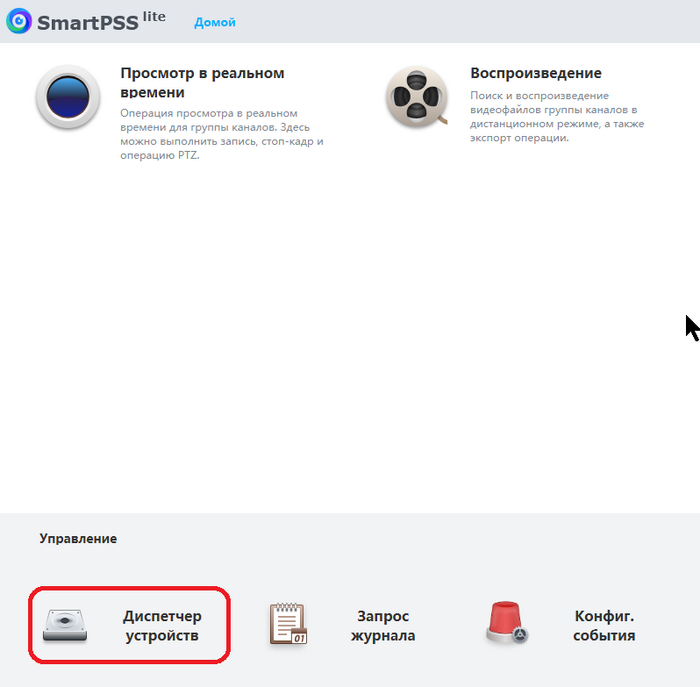

7. Снова оказываемся в главном окне программы.

Здесь выбираем пункт "Диспетчер устройств".

Он позволит добавить нужную камеру/камеры.

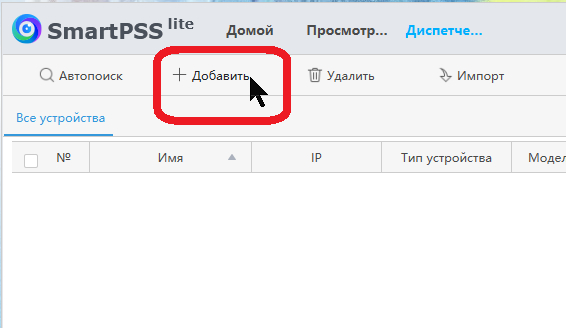

8. В появившемся окне "Диспетчер устройств", нажимаем на кнопку "Добавить устройство".

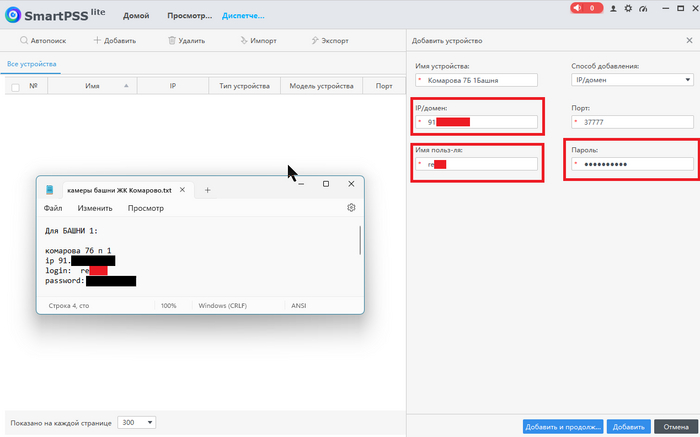

9. Вводим данные своей камеры в появившееся меню.

В строках IP/домен, имя пользователя/login, пароль/password, надо в точности вводить те данные, которые присвоены вашим камерам(или выданы вам).

В поле "Имя устройства" , можно хоть что написать. Это обозначение для вас самих, а не параметр подключения.

В параметре/списке "Способ добавления", должен быть выбран пункт IP/домен, т.к в данном случае камеры настроены на подключение именно через IP/домен.

Параметр "Порт", в данном случае не изменялся, и не трогался вообще.

Нажимаем кнопку "Добавить и продолжить".

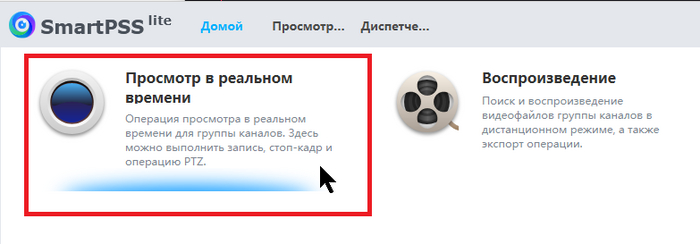

10. После нажатия кнопки "Добавить и продолжить", вы окажетесь в главном экране программы.

Здесь нажимаем на кнопку "Просмотр в реальном времени".

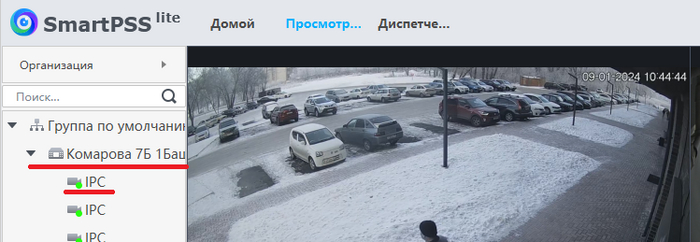

11. В появившемся окне "Просмотр", два раза щелкаем на Название соединения/Имя устройства. Развернется список всех камер .

Далее, щелкая два раза по надписям IPC, вы добьетесь показа каждой камеры.

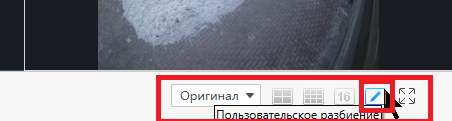

12. Если не со всех камер из списка ,отображаются видео, то надо сделать следующее.

В нижнем правом углу, выбрать один из значков/квадратиков.

Эти значки позволяют настроить количество камер, изображения с которых, одновременно будут показываться на экране.

Значок "Пользовательское разбиение", позволит более точно и удобнее для вас, отобразить порядок показа содержимого камер.

Но последний значок в ряду, не добавляет показ камер, а просто на весь экран показывает видео с камер.

Нажав клавишу "ESC" на клавиатуре, можно выйти из полноэкранного режима.

Правда ли, что нужно заклеивать камеру ноутбука для защиты от слежки?

Опасения относительно возможности взлома веб-камер персональных устройств распространены как среди пользователей, так и среди производителей техники. Попробуем разобраться, так ли необходимо закрывать камеры на ваших устройствах.

Спойлер для ЛЛ: если вы соблюдаете базовые правила кибербезопасности, можно продолжать использовать скотч по прямому назначению, а не заклеивать им камеру.

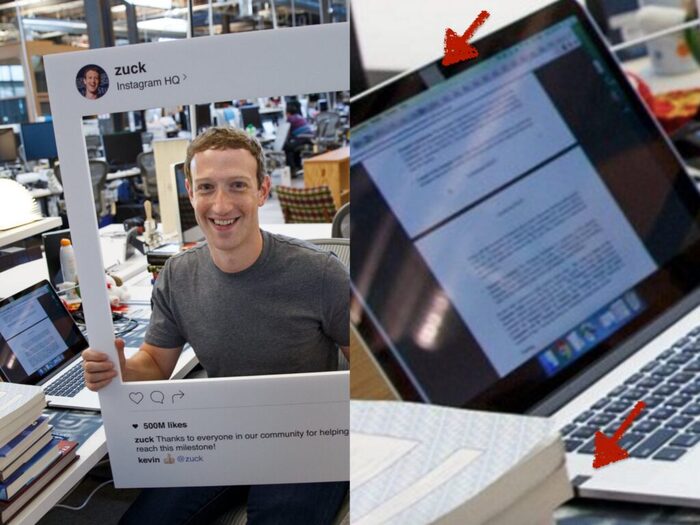

Дискуссия о том, стоит ли пользователям закрывать камеры на устройствах, длится уже более десятилетия. Ряд экспертов даёт утвердительный ответ на этот вопрос, ряд не в полной мере соглашается с ними и призывает не поддаваться излишней паранойе. При этом специальные наклейки для веб-камер, стоимость которых может доходить до 12 долларов, пользуются неизменным спросом, а некоторые производители оснащают ноутбуки шторками для камер. В 2016-м бум вызвала фотография Марка Цукерберга с заклеенными скотчем камерой и микрофоном макбука, и даже бывший директор ФБР Джеймс Коми заявил о том, что он заклеивает камеру. В 2019 году сюжет со взломом камер был положен в основу сериала «Киберсталкер».

Для начала отметим, что есть существенная разница между IP-камерами наблюдения и камерами на ноутбуках и других устройствах. Взлом IP-камеры, установленной, например, в кафе, на складе, домашней камеры для наблюдения за ребёнком, не представляет для хакера особой сложности — достаточно найти IP-адрес камеры (или IP-видеорегистратора) и подключиться к ней. Для поиска доступных устройств есть специальные системы, в том числе вполне легальные, как Shodan или ZoomEye. У IP-камер предусмотрена возможность удалённого доступа для обслуживания оператором, и если владелец камеры не уделил достаточного внимания настройкам, она становится лёгкой добычей не только для профессионального хакера, но и для любого человека, понимающего, как самостоятельно настроить домашний модем. Таким образом в достаточно простом доступе (через браузер) оказываются миллионы камер во всём мире — именно они и составляют основу пугающей статистики.

Взлом встроенной в ноутбук веб-камеры происходит иначе: по IP-адресу её не найти, а у большинства современных устройств есть индикатор, который загорается во время работы камеры. Но и это можно обойти на некоторых устройствах. Один из наиболее хорошо описанных экспериментов провели в 2014 году исследователи из университета Джонcа Хопкинса Мэтью Брокер и Стивен Чековей. Они разработали дизайн атаки, в ходе которой злоумышленник получил доступ к веб-камере iSight на макбуке 2008 года в обход админской учётной записи. При этом отключался диод, сигнализирующий о работе веб-камеры. Да, такой способ взлома уже тогда не работал с камерами Apple более поздних моделей, но не выглядит в принципе невозможным. Этот эксперимент упоминается практически во всех позднейших статьях о подобных взломах и используется как аргумент в пользу заклеивания.

Но чтобы запустить на компьютер «крысу» (англ. RAT — Remote Access Tool/Trojan) хакеру необходимо получить физический доступ к устройству или же использовать методы социальной инженерии для того, чтобы пользователь самостоятельно активировал вредоносный код или программу, которая подменит драйвер устройства и запустит передачу данных. При физическом доступе можно установить вполне легальные инструменты, которые используются для удалённого управления устройством, например RMS. Для удалённой атаки и преступники, и спецслужбы, и обычные интернет-тролли обычно используют фишинговые схемы. Так, например, поступало сирийское правительство, с помощью фишинга устанавливавшее программу Dark Comet на устройства активистов. Вероятно, схожим образом на устройства активистов и политиков во всём мире устанавливалось шпионское ПО Pegasus. Одна из крупнейших подобных атак на пользовательские данные (включая контроль камер) длилась с 2010 по 2014 год, когда троян Black Shades поразил по подсчётам ФБР до 500000 компьютеров под управлением Windows.

Важно отметить, что при таких атаках (если хакер не вуайерист или киберсталкер) целью является не веб-камера, а в целом устройство и данные, хранящиеся на нём и передающиеся с него. Микрофон, клавиатура, файлы и пароли в данном случае представляют гораздо больший интерес для взломщика. То есть, если вы заметили, что ваша камера оказалась под управлением злоумышленника, то это с большой вероятностью означает, что он уже получил доступ ко всем данным на вашем устройстве, а возможно и в домашней сети — и ваш «умный холодильник» уже майнит крипту или обеспечивает DDoS-атаки.

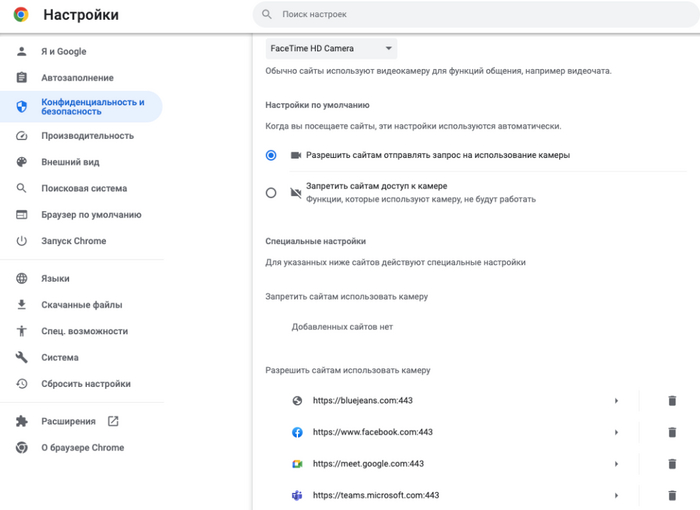

Впрочем, есть схемы, в которых доступ обеспечивается именно к камере и микрофону — через сайты, запрашивающие у вас разрешение на использование этих устройств. Эти разрешения сохраняются и при следующем использовании сайта. Сигнала о том, что ваш микрофон включён вы можете не увидеть. Какие сайты имеют такие разрешения можно посмотреть в настройках конфиденциальности браузера, и если вы увидите там сайты, не используемые вами для аудио- и видеозвонков — стоит их отключить или вообще запретить сайтам доступ к камере и микрофону..

Риски серьёзно увеличиваются, если пользователь устанавливает взломанное ПО — от нелицензионной операционной системы до генератора ключей. Поэтому для спокойствия и надёжной защиты данных стоит выбирать лицензионное или открытое/свободное программное обеспечение. Также угрозу создаёт отключенный брандмауэр и отсутствие на устройстве антивируса (ранее мы писали об опасном мифе о том, что вирусов под Mac OS якобы не существует). Не преуменьшая роль самих хакеров, эксперты сходятся в том, что основные риски для взлома создаёт сам пользователь, игнорируя цифровую гигиену и правила безопасности. В большинстве современных (невзломанных) ОС предусмотрены ограничения для программ, обойти которые без выдачи разрешений и введения пароля администратора практически невозможно, а наличие дополнительных уровней защиты (антивирус, брандмауэр, надёжная защита сети etc.) делает взлом слишком сложным и невыгодным.

Таким образом, заклеивание камеры может дать пользователю некоторую иллюзию приватности и безопасности, однако подобная мера сама по себе не убережёт от утечки данных. В большинстве случаев злоумышленник получает доступ к вашей камере, только если вы сами ему помогли одним из описанных выше способов, а камера в данном случае — побочная цель. Если вы соблюдаете базовые правила кибербезопасности, можно продолжать использовать скотч по прямому назначению, а не заклеивать им камеру.

Изображение на обложке: Инстаграм Марка Цукерберга

*Российские власти считают компанию Meta Platforms Inc., которой принадлежит социальная сеть Instagram, экстремистской организацией, её деятельность на территории России запрещена.

Наш вердикт: большей частью неправда

В сообществах отсутствуют спам, реклама и пропаганда чего-либо (за исключением здравого смысла)

Аудиоверсии проверок в виде подкастов c «Коммерсантъ FM» доступны в «Яндекс.Подкасты», Apple Podcasts, «ЛитРес», Soundstream и Google.Подкасты

Как подключиться к камере дома в приложении DMSS?

Как подключить камеру в приложении dmss.

Возникает ситуация, когда вы ,как жилец многоэтажного дома, получаете следующие данные.

Но не знаете, как их правильно ввести в приложение DMSS, чтобы получить доступ к просмотру камерам дома.

Возникает вопрос:

Как подключиться к камерам дома в приложении DMSS?

Как подключиться к камере в DMSS?

Например, управляющая компания ил провайдер, выдали вам следующие данные для доступа к камерам, но вы не знаете куда их вводить:

Дом Комарова 7Б п1

ip-адрес: 90.123.45.678

Логин(login): user

password: 12345

Чтобы решить этот вопрос, надо выполнить следующие шаги:

1. Скачиваем для смартфона приложение DMSS , и открываем его.

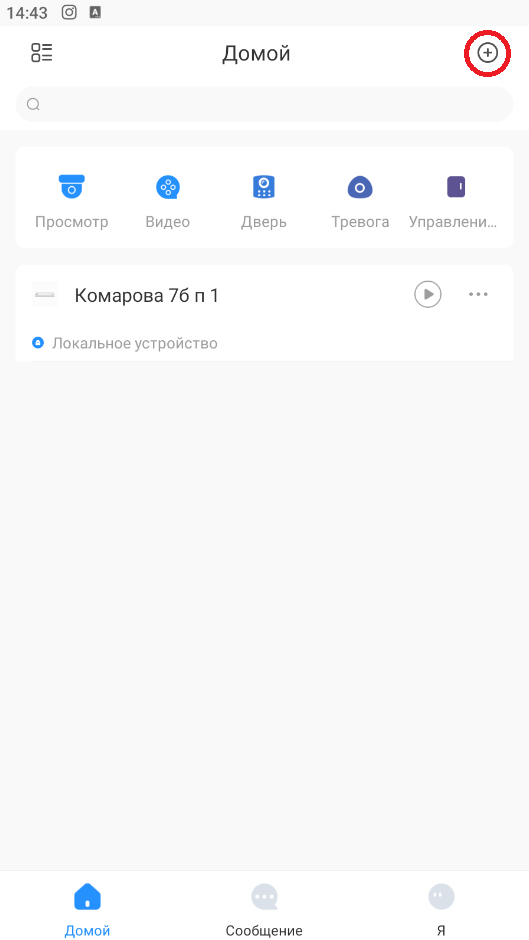

2. Нажимаем на значок плюсика "+" , в верхнем правом углу.

3. В выпавшем всплывающем меню, выбираем пункт "ip-адрес"

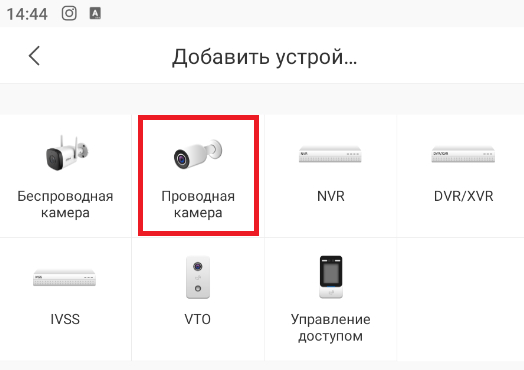

4. В появившемся окне "Добавить устройства", выбираем пункт

- "Проводная камера"

( т.к камеры дома обычно подключают проводным способом).

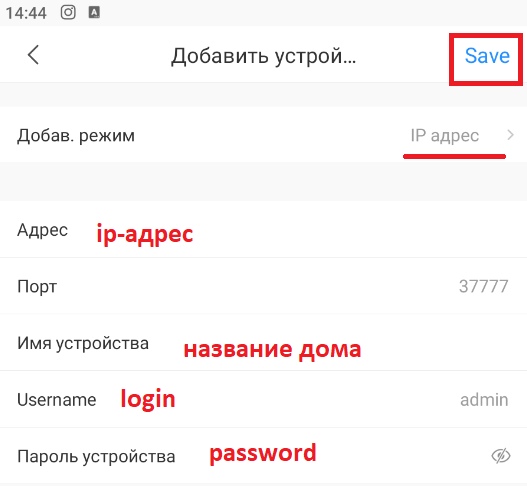

5. В появившемся новом окне надо обязательно ввести следующие данные

Но убедитесь, что напротив надписи "Добав.режим", стоит опция "ip-адрес", а не что-то другое.

В поле Адрес , надо ввести данный вам "ip-адрес".

Поле "Порт"- не трогаем.

В поле "Имя устройства"- обычно пишут название-адрес дома, к чьим камерам вы хотите подключиться.

В поле "Username", пишем выданное вам "имя пользователя".

В поле "Пароль устройства", пишем пароль, который вам выдали.

6. После заполнения всех полей в правом верхнем углу, нажмите кнопку "Save".

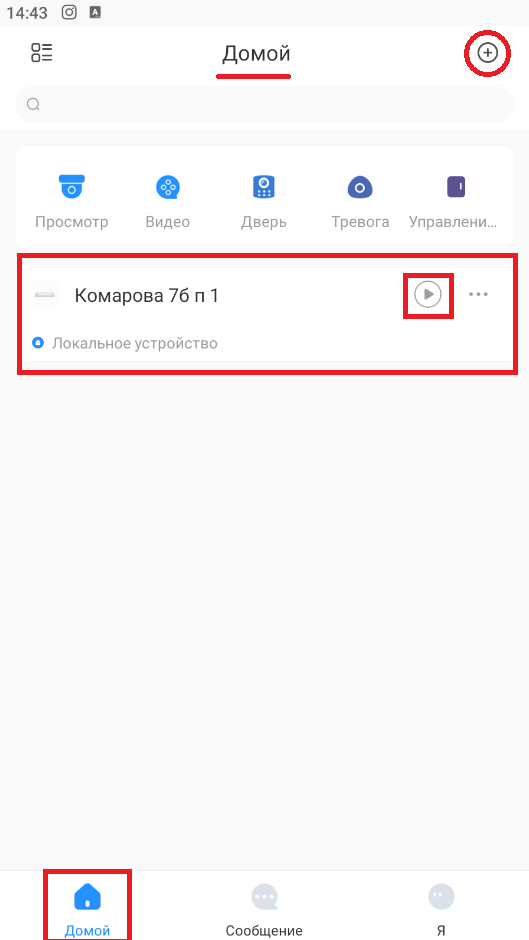

7. В итоге, в главном меню программы "Домой", которое запускается при запуске приложения DMSS, должно отображаться название вашего подключения

Подключение будет написано тем именем, которые вы ввели ранее в поле "Имя устройства", при заполнении параметров.

Под подключением будет подпись- "Локальное устройство".

В данном случае мы вводили адрес дома - Дом Комарова 7Б п1.

Теперь, достаточно кликнуть на значок треугольника, или на само название дома, чтобы посмотреть все доступные камеры дома.

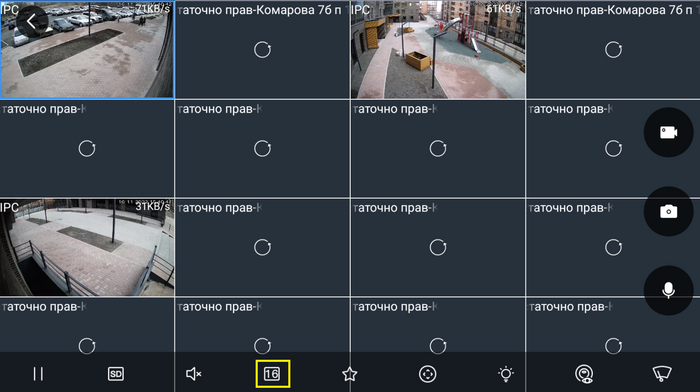

8. После нажатия на "Значок треугольника(Play)", откроется меню с множеством доступных камер.

В нижней панели, обратите внимание на значок с "цифрами в квадрате" (в данном случае с числом 16), который находится между знаками "звук" и "звездочка".

Этот значок позволяет выбрать, сколько "ссылок на камеры", будет одновременно отображаться на экране, при нажатии на него будем меняться "количество камер" и "цифра на самом значке".

9. Остальные функции программы, вы можете уже сами спокойно изучить.

Вопрос на ночь

Почему не выпускают телефоны с дол камерой направленной на ввверх или в бок,чтоб допустим типа ты втыкаешь в телефон,а на самом деле фоткаешь то что происходит сбоку или перед тобой?Мне кажется гораздо больше смешных видосов было бы на ютубе с такими телефонами))

CoPro Hero 8 или новый способ собирать информацию о пользователях?

Добрый вечер, Пикабу!

11 месяцев назад уже было опубликовано шуточное видео с курицей.

Но сейчас на шутку уже не похоже.

Сейчас все зашло очень далеко.

Сегодня в сеть утекло видео об испытаниях новой модели экшн камеры CoPro со стабилизацией.

Форму компания взяла как раз из этого видео.

В этот раз CoPro выпустили новую модель экшн камеры необычного вида со стабилизацией , которая может работать какое-то время без подзарядки и управляться дистанционно.

Уже были проведены первые испытания, это представлено на видео.

Пользователи со всего мира уже обеспокоены тем, что подобные устройства смогут автономно собирать информацию о пользователях и передавать её органам власти.

На некоторых форумах уже формируется оппозиция по этому вопросу.

Дальнейшее развитие событий ещё не ясно.

Подтвердятся эти опасения или это всего лишь вымысел сторонников заговора - решать вам!

*Данный видеофайл взят с Reddit*

///////////////////////////////////////////////////

Все авторские права соблюдены.

На данный момент никто из нас не может предугадать развитие событий, но каждый может поделиться этим видео, чтобы ещё больше привлечь внимание общественности!

Пост в ТОП.

Доброй ночи!