Лига параноиков

Ответ на пост «Истории от Master095. Операция "Подключись или мы тебя ***" рассказываю про ЕЦХД»3

Прочитал и расскажу нашу историю, По зданию 32 камеры, из них около половины уличные. И вот при очередной комиссии представитель россгвардии делает рекомендации, подключить как минимум одну камеру в систему есхд. Ну рекомендации не обязательны к исполнению, но через год уже предписание, согласно таким то законам обеспечить передачу информации с одной камеры в ЕСХД. Думали, думали, как то давать доступ к нашим системам не хочется, там все завязано и пожарная сигнализация и охранная и система видеонаблюдения и СКД, решили поставить отдельную камеру, отдельный компьютер с роутером, никак не связанный с нашими, отдельный интернет канал с выделенным адресом. Всё настраиваю, камеру ставим с видом на перекресток перед зданием, пересылаю заявку по форме, где указываю путь доступа к камере. Ответственный делает проверку трансляции, всё отлично, я сам потом из дома через гомплейер проверял картинку, через две недели съездили, забрали сертификат. Жесткий диск на компе информацию не пишет с камеры совсем, нам это не надо.

Ответ на пост «Истории от Master095. Операция "Подключись или мы тебя ***" рассказываю про ЕЦХД»3

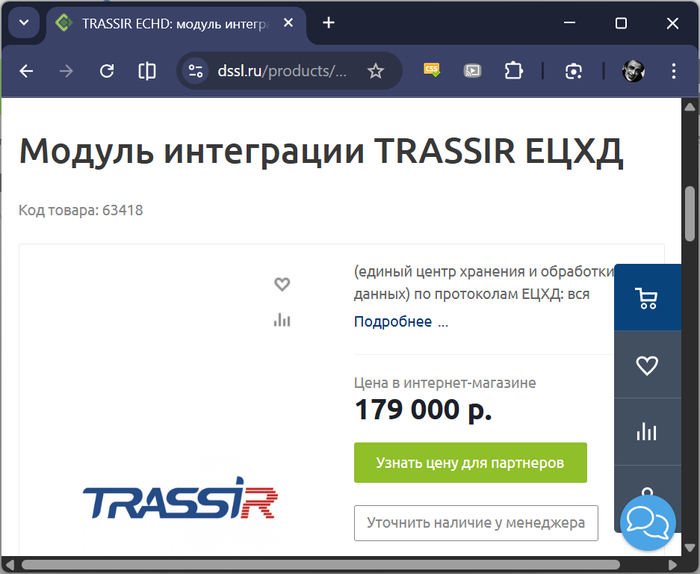

Официальный партнёр Трассир - dssl. Цена лицензии Трассир ЕЦХД у них вполне определённая, есть в открытом доступе, так что автор заливает (возможно, даже п*дит).

Но более того, в приведённых технических условиях нет указания на необходимость интеграции ЕЦХД второго уровня (если бы им был нужен доступ к локальному архиву через интерфейс Трассира, в ТУ был бы пункт: "Интеграция на программном уровне с использованием специализированных модулей сопряжения" или "доступ к архиву для ГИС ЕЦХД" или аналогичный). В приведённых ТУ этого нет, значит, автор опять врёт (возможно, даже п*дит).

Даже если автор умолчал (или целенаправленно сп*дел) про необходимость интеграции второго уровня, есть ещё нюансы, например, если сеть достаточно большая и есть лицензия EnterpriseIP, то лицензия ГИС ЕЦХД уже включена в стоимость EnterpriseIP.

В любом случае, стоит связаться с техническими специалистами того же DSSL и уточнить о необходимых и достаточных условиях для выполнения ТУ, а половина текста голимый наброс.

@moderator

Истории от Master095. Операция "Подключись или мы тебя ***" рассказываю про ЕЦХД3

Я обслуживаю сеть отелей.

Звонок от администрации района. Милое создание с той стороны трубки щебечет как птичка:

— Вы должны подключиться к ЕЦХД. В целях безопасности. Ждите предписание.

Я думал — ну ок щас договоримся сделаем VPN настроим доступ по уму.

Но нет приходит бумага. Технические условия. Я прочитал и охренел настолько что чуть монитор не выплюнул прям с клавиатурой вместе.

Требования такие:

RTSP-протокол. Это когда видео идет без шифрования голым текстом в открытую.

554 порт наружу чтоб все видели.

HTTP на 80 порту для API.

Белый внешний IP обязательно.

Вы в курсе ваще что такое RTSP? Это как повесить камеру на заборе и написать мелом "смотрите все ". Любой школьник с прямыми руками и VLC-плеером заходит по ссылке rtsp://мой_IP:554/stream — и смотрит моих постояльцев. В прямом эфире. В высоком разрешении сука.

И это требование государственной системы "безопасности".

Танцы с бубном и лицензией за...

Но это еще цветочки ягодки. Дальше — пиздец полный.

Чтобы подключиться надо купить специальный модуль интеграции. Для моего софта (TRASSIR если кому интересно) это модуль "TRASSIR ЕЦХД". Цена — блядь "по запросу". Что на деле значит — "мы посмотрим на твой бизнес и сделаем больно нехило так".

И знаете что делает этот модуль за ХХХ тысяч рублей ? Он активирует одну строчку в конфиге echd_enable = 1 . Всё точка. Вся остальная хуйня — открытые порты RTSP белый IP — это делает базовая версия софта.

Я плачу деньги за то чтобы мне разрешили повесить свою сеть раком наружу перед всем городом. Гениально пиздец.

Даркнет и "утечки" мать их

Теперь самое смешное (на самом деле страшное но мне уже похуй ваще).

Журналисты не раз находили в даркнете объявления сука: "Продаю доступ к ЕЦХД. 5000 рублей за 5 дней. Пробив по лицу — 30 тысяч". И это не хакеры взламывают пентагон блядь. Это свои же у кого есть доступ тупо продают видео с камер в открытую.

ДИТ и "стандартные формулировки"

В контрактах ДИТ Москвы кстати прямым текстом написано про "предоставление доступа на возмездной основе" и "трансляцию в открытом доступе" . Потом они конечно открещиваются: "Это стандартные формулировки так исторически сложилось мальчики не волнуйтесь".

Исторически блядь сложилось. Как и торговля доступом к камерам в даркнете. Тоже видимо исторически сложилось нахуй.

Что делать ваще?

Да ничего, проще всего отключить камеры, сообщить что у нас видеонаблюдение не ведется.

Итоги подведем

ЕЦХД — это ****** на постном масле блядь. Вместо нормальной защищенной системы они лепят костыли на коленке заставляя бизнес открывать порты наружу. Безопасность? Какая нахуй безопасность когда любой школьник может дернуть RTSP-ссылку и смотреть что хочет?

Я не параноик я понимаю что слежка нужна. Но почему это делается через жопу блядь? Почему я должен рисковать репутацией и безопасностью своих гостей потому что чиновникам лень придумать нормальную архитектуру и они хотят просто отчитаться что "все подключены"?

Один заболел — всем...

Попалась (не в меру много раз) реклама на TV:

"Один заболел — всем кагоцел". (с)

Но воспринимается это почему-то как:

"Один заболел — всем пиздец".

Просто наблюдение.

Реклама

Стоили только в телефоне написать:

- Не люблю джаз.

Как теперь вся контекстаная реклама посвящена джазу.

Мне кажется, это как-то не так должно работать...

Истории от Master095. Нейросети благо или зло? ответ в рассказе Роберта Шекли "Ответчик"

В рассказе Шекли «Ответчик» — это могущественный суперкомпьютер, созданный для решения глобальных проблем человечества. Любой человек мог задать ему вопрос и получить безупречно точный, логичный ответ. Однако у этой помощи была зловещая цена: чтобы дать ответ, машина безжалостно использовала ресурсы всей цивилизации, приводя к мелким и крупным катастрофам.

Нейросеть как современный «Ответчик»

Современные нейросети — это прямые наследники концепции Шекли. Они обучаются на гигантских массивах данных и выдают поразительные результаты: пишут тексты, генерируют изображения, ставят медицинские диагнозы и управляют сложными системами.

Подобно тому, как гипотетический «Ответчик» мог решать глобальные проблемы, нейросети уже сегодня приносят огромную пользу, но как и в рассказе Шекли, за каждым «ответом» нейросети скрывается своя цена. Вред проистекает не из злого умысла машины (у нее его нет, как и мыслей в принципе), а из ее фундаментальной природы.

«Оптимизация» без этики. «Ответчик» Шекли был слеп к морали — он видел только цель. Нейросеть, стремясь выполнить задачу, может порождать глубоко неэтичный контент, фабриковать фейки (hallucinations) или принимать дискриминационные решения, перенимая предвзятость из своих обучающих данных. Хотели красивую картинку? Нейросеть «обобрала» стиль живого художника без его согласия.

Проблема авторства и оригинальности. Генерируя контент, нейросеть использует «ресурсы» — работы миллионов людей, часто без их ведома. Возникает вопрос: где заканчивается заимствование и начинается плагиат? Она не творит, а оптимизирует паттерны, созданные человечеством.

Энергетическая и экологическая цена. Как и у «Ответчика», аппетит у больших моделей колоссальный. Обучение и работа мощных нейросетей потребляют огромное количество электроэнергии, что создает реальную нагрузку на планету. Это та самая «катастрофа», которую машина устраивает ради своего ответа.

Социальные последствия. Массовая автоматизация может привести к исчезновению профессий, усилению социального неравенства и возникновению «цифрового разрыва». Кто-то будет управлять нейросетями, а кто-то — останется не у дел.

Финал рассказа Шекли трагичен и поучителен: но это вы уже сами прочтёте... Ответчик знал ответы на все вопросы, но никто не мог задать ему правильный вопрос.

Один на планете — не большой и не малой, а как раз подходящего размера — ждал Ответчик. Он не может помочь тем, кто приходит к нему, ибо даже Ответчик не всесилен.

Вселенная? Жизнь? Смерть? Багрянец? Восемнадцать?

Частные истины, полуистины, крохи великого вопроса.

И бормочет Ответчик вопросы сам себе, верные вопросы, которые никто не может понять.

И как их понять?

Чтобы правильно задать вопрос, нужно знать большую часть ответа.

(с) Робер Шекли, 1953