Компьютерный мастер. Часть 310. Стоит ли следить через телефон за ребенком\мужем\женой разбираем технические и моральные аспекты

Прошлый пост Как оградить ребенка от порно в интернете, за сутки собрал 350 тысяч просмотров, значит стоит продолжать тему... там были популярны три категории комментов:

Первая, что ребенку бесполезно, что либо запрещать, он обойдет запреты :

Вторая, что запрещать ребенку порно не этично, а надо объяснять

На самый лучший коммент, это третья категория:

Про то, что предлагаемый мной уровень защиты недостаточный и надо ставить ПО по серьезнее, например KASPERSKY SAFE KIDS и полностью контролировать цифровую жизнь ребенка...

И мне стало весело да, что вы знаете про настоящий контроль))) и настоящий цифровой концлагерь в отдельно взятой семье)) нет это не так весело, но какие возможности

ТЕХНИЧЕСКИЙ АСПЕКТ СЛЕЖКИ

В моей молодости лет 10 назад, было такое приложение Avast Anti-Theft(АнтиВор), но анти вор это только на словах, по суди идеальное приложение для слежки за вашими близкими подростком\мужем\женой... Даже 10 лет назад оно имело множество возможностей:

- определение геолокации абонента

- чтение СМС и журнала звонков в онлайн режиме

- удаленное включение камеры и создание снимков и видеозаписей

-удаленное прослушивание микрофона

- скриншоты экрана

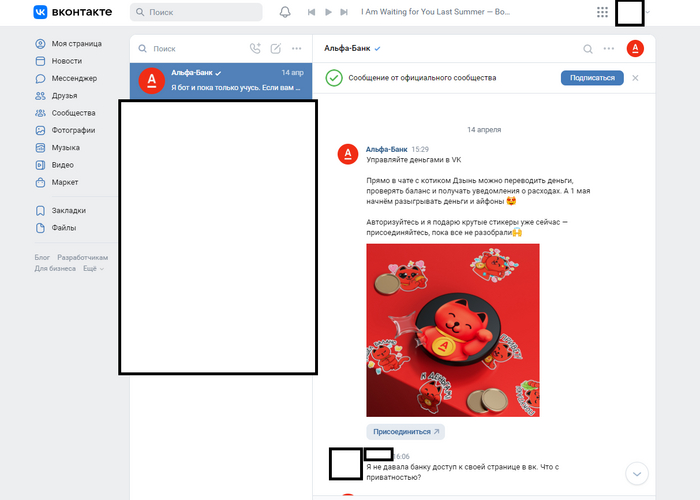

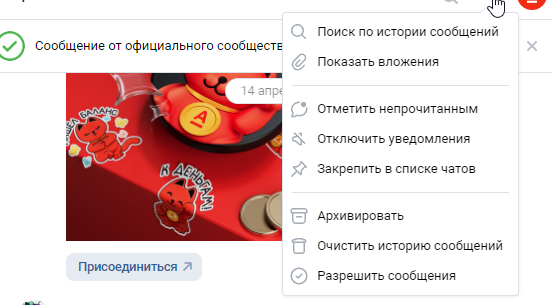

И это 10 лет назад... сейчас современные приложения умеют гораздо больше, в том числе читать переписку в мессенджерах, перехватывать вводимые пароли и голосовые сообщения... про конкретные приложения поговорим позже, для начало немного о механике проникновения в ваш телефон:

Это очень просто если вы хотите следить за своим близким, знакомым, партнером, ребенком... достаточно просто подарить ему уже настроенный телефон в идеале android... слежка через iphone гораздо сложнее, функционала меньше, а приложения дороже...

Я с темой скрытого наблюдения, прослушки знаком очень давно с самых примитивных решений:

Сначала это просто спрятанный телефон нокиа в помещение в режиме без звука и настроенный на автоприем звонков... вы просто звоните телефон поднимает трубку и вы слушаете))) классика скажите вы и будете правы дешевле любого жучка....

Далее были скрытые камеры, которые монтировались в стены, но все равно это было громоздко, требовало наличия видеорегистратора, проводов и кучи других условий, сейчас это просто...

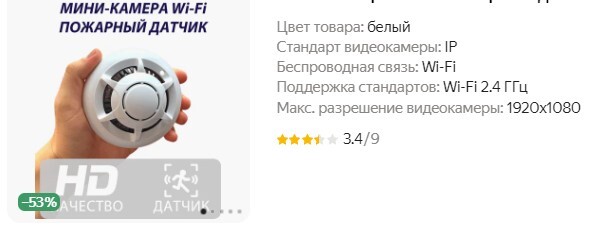

Вот размер типичной IP камеры с FULL HD и отличным звуком:

Если отломать ножку, уже в два раза меньше, она легко входит вот в датчик пожарки, а сейчас так и вообще можно легально и недорого купить готовый вариант:

Ещё можно на компьютер установить специальное ПО, которое будет смотреть через камеру, слушать звук через микрофон, делать скриншоты экрана и собирать ваши пароли и переписку... Я вам даже более скажу, если вы руководитель в крупной компании и отвечаете за распределение финансов и вам дали корпоративный ноутбук, то скорее всего что-то подобное там обязательно есть, особенно если вы работаете на удаленке и часто выезжаете в командировки и на встречи... Такая же история с корпоративными машинами, безопасника хлебом не корми, как дай прослушку в неё засунуть)

Так что инструментов для скрытой слежки сейчас миллион... и ко мне часто обращаются клиенты с просьбой организовать что-то подобное... но возникает сложный этический вопрос... даже не по поводу закона для этого юристы есть, а по поводу морального аспекта

МОРАЛЬНЫЙ АСПЕКТ СЛЕЖКИ

Ну вот например насколько этично следить за подростком(своим ребенком), даже из хороших побуждений с одной стороны вы его оберегаете, а с другой вы можете узнать много вещей которые вам знать как родителю вообще не следовало, ибо некоторая информация может просто разрушить ваши отношения и подорвать доверие...

Например слежка за женой через телефон, которую вы подозреваете в изменах этична?? ну наверное если вам надо принять окончательное решение разводиться или нет, то практический смысл перевешивает этику... а если нет, то зачем вам читать, то что у неё в голове и знать то что знать не следовало...

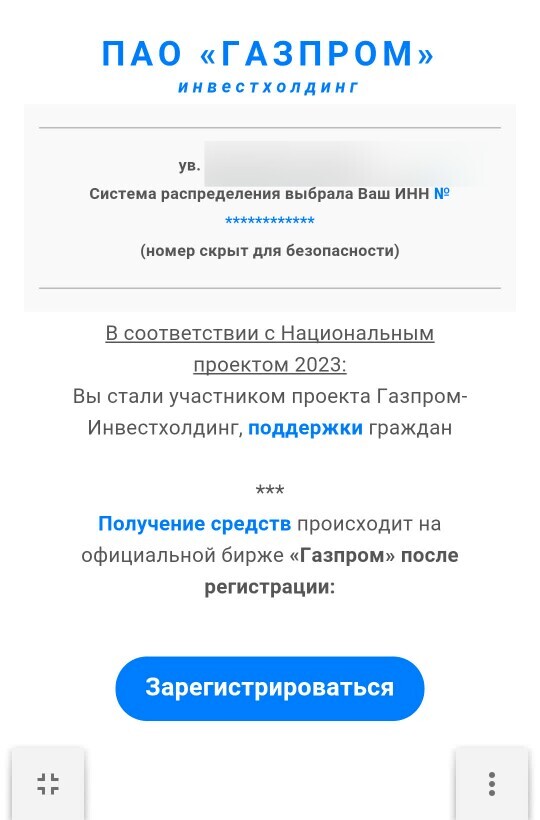

А слежка за престарелым родственником, через скрытые камеры и телефон, чтобы его мошенники не обманули, чтобы он случайно не упал и не смог встать... где грань этики, что можно, а что нельзя... а мне приходится постоянно задавать такой вопрос себе, отказать клиенту или согласиться

А слежка за бизнес партнером? цель оправдывает средства или тоже под вопросом...

Слежка за сотрудником, тут наверное проще в рабочее время через корпоративный ноут и копоративный телефон имеете право, но как велик соблазн выйти за эти рамки и заглянуть немного дальше

ИНФОРМАЦИЯ ЭТО ВЛАСТЬ

многие слышали эту фразу, но немногие понимают о чем она... чтобы это понять, надо хотя бы раз получить такую власть, власть проникнуть в самые грязные тайны других людей, чтобы сказать себе нет некогда, это сильнее меня... это как кольцо всевластия у Толкина, то что захватывает и разрушает нас...

Поэтому мой ответ, нет и ещё раз нет... я против любой скрытой слежки даже во благо и обычно клиентам отказываю в таких услугах, единственное когда я соглашаюсь, когда это крайняя необходимость, например как наблюдение за недееспособным родственником... когда для человека это вопрос жизни и смерти... или когда сотрудники компании знают заранее, что на объекте ведется скрытое наблюдение и логирование всех корпоративных устройств... это пожалуй единственные исключения...