Так что, они сканируют далеко не только то, что сам скачиваешь. Так что, я бы не был так уверен в этом.

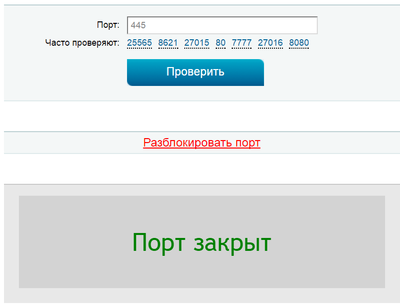

Что бы проверить открыт ли или закрыт порт 445 заходим на 2ip и во вкладке "Тесты" есть "Проверка порта", нажимаем, вводим 445 и проверить.

Здравствуйте! Т.е. правильно ли я понимаю, что если у меня дома один ПК, который подключен через роутер->кабель, то мне бояться нечего (при закрытых портах 445 и 135), т.к. у меня нет локальной сети? Разъясните, пожалуйста.

НИ хрена не понял. Что значит "распространяется сама"? Ничего не делаешь, не скачиваешь, не юзаешь браузер, не выходишь в инет, а оно всё равно "просачивается"? Но как?

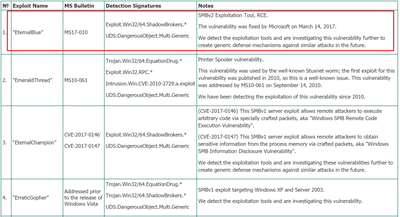

Общие требования для заражения:

1. Компьютер с Windows подключен к интернету.

2. Одновременно: отсутствие обновления MS 17-010 и открытый порт 445.

что, думаешь там дыр меньше? на него вирусов нет в таких количествах лишь потому, что ваш линукс - неуловимый Джо.

1) Там очень мало что открыто наружу по умолчанию. Настраивается и устанавливается только то что тебе нужно, а не что попало. Т.е. будет открыт ssh и ftp например и все. нужно что бы уязвимости были в них.

2) Так как все это настраивается, а не просто стоит из коробки по умолчанию, то нормальный админ сразу закроет потенциальные уязвимости. Например теже ftp и ssh сразу повесит на нестандартный порт. Это отрежет 90% ботнетов.

3) Нужно умудрится получить root доступ. Даже если ты например ломанул ftp. Не так много служб в linux работает под root. А под пользователем ты не так сильно сможешь навредить. Под виндой получить права админа в разы легче, так как там под ним что только не работает.

По моему опыту linux ломают только через ssh когда его оставляют на 22 порту и ставят root пароль типо 12345, более редкие это MiTM. Но от подобного распиздяйства нельзя защитить, это тупо человеческий фактор.

Последняя крупная глобальная уязвимость это CVE-2016-5195 Но тут нужно заставить пользователя запустить какой то левый скрипт, или уже иметь доступ к серверу просто не под root

(И она одна за несколько лет, а сколько подобного говна на виде, которое пользователь должен запускать сам вообще не вспомнить.)

Просто цель вирусов заработать бабла, а смысл писать вирус на линукс, там и народу очень мало и плюс в основном сидят люди компьютерно грамотные, которые денег хер отправят.

Кому интересен школьник с пиратской виндой и другие домашние ПК? Он все равно не заплатит 1000$ за доступ к данным что бы подобный локер снять. А переставит винду.

В первую очередь подобные атаки направлены на корпоративный сектор. А в нем доля серверов на unix/linux не маленькая. А если взять веб сервера, так linux вообще занимает больше 70-80% рынка.

Но тем ни менее засилья подобного говна тут не наблюдается. Самое большое число взломов (практически все) это уязвимости в скриптах веба или тупо брутфорс. Инфа 100% так как я собственно и работаю в этой области.

Вы поменьше придумывайте. Обычно линуксовые админы не сильно светят, что схватили руткит какой :D

Это уязвимость http://venom.crowdstrike.com/

Но это не могло быть массовым взломом. Просто звезды так сошлись.

Кто мешает это все сделать и на Винде?

Линукс ломают во все щели:

http://www.darkreading.com/vulnerabilities---threats/the-10-...

http://www.darkreading.com/vulnerabilities---threats/the-10-...

http://www.darkreading.com/vulnerabilities---threats/the-10-...

Разница в том, что основное использование Linux - сервера. И чаще ломают не массово, а целенаправленно через различные компоненты.

Ту же винду можно выкрутить так, что хер пролезешь.

То что в части софта есть уязвимости, не говорит о том что его ломают. Ну получил ты доступ под www-data пользователем. Зашибись, толку то от этого.

Дык большинство уязвимостей у всех это левый софт либо какое-нибудь старье, как раз типа SMB1, который еще в 15 году рекомендовали вырубить нафиг и съезжать с него. Потом в 16 повторили, повторили два месяца назад. И народ все равно попался.

Сервера нет смысла ломать массово. Лучше целенаправленно. А вот домашних юзеров можно пачками выносить. Разные цели/способы.

я уж не буду ничего конкретного утверждать по первому пункту, ибо не в курсе. а по остальным - так в винде всё то же самое.

Если бы на винде было тоже самое, то через какой то ссаный SMBv1 сделать ничего было бы нельзя. Не то что зашифровать данные. То что через какую то службу управления принтерами можно выполнить приложения с правами админа не напрягаясь это зашквар.

Уязвимость в реализации SMB1 которая приводит к RCE.

Linux - http://www.cvedetails.com/vulnerability-list/vendor_id-33/pr....

Сервера майкрософта за каким щитом в интернет смотрят? Прячутся за линуховым кластером?;)

http://www.zdnet.com/article/microsoft-hides-behind-linux-fo...

и чем это противоречит моим словам? дыр в линуксе находят меньше отчасти потому, что их никто (ну почти) и не ищет. ломать винду профитнее в виду того, что её доля на рынке на порядок выше.

это ты думать не умеешь. одна windows 7 занимает 45% рынка компьютеров. добавь туда win10 и будет уже 80% рынка. в то время как у всех дистрибутивов линукса суммарно меньше 3%. и теперь представь себя на месте человека, который решил таким способом на жизнь зарабатывать: будешь ты линукс ковырять в поисках уязвимости ради этих 3% или винду с 91% (вместе с хр, виста и 8)?

ну и для примера, автомобили производства автоваза в россии числятся среди наиболее угоняемых. не потому, что машины хорошие, просто их дохуя.

рактически каждый третий (32,3%) веб-сервер в российском сегменте Сети функционирует под управлением операционной системы Linux, каждый четвертый (23,4%) развернут на базе FreeBSD и только в 7,9 процентах случаев для обслуживания интернет-площадок используются ОС семейства Windows. Об этом свидетельствуют статистические данные, опубликованные на сайте статистикадоменов.рф.

Если бы Ubuntu мог бы мне дать весь тот "функционал", что дает винда я бы не задумываясь на него перешел. А так стоит у меня только на рабочем ноуте, потому что легкий и никакого особого "функционала" не требуется.

Мак хорош как домашний( для тех кто может себе позволить). Но для корпоративного использования сильно дорого и нафиг не надо в 99% случаев. Поэтому не целесообразно.

да нихуя, как домашний - он бесполезный кусок говна и лишняя трата денег. вот в корпоративке вполне годен, ну если конечно на него винду не ставить. ибо юзер хер сломает, контролируется полностью и надежнее душманских HP собранных африканскими детьми на помойке. да и работает как правило дольше чем дешевые брендовые пэкашки.

Я на одном сайте читал, что вообще все операционные системы напичканы бэкдорами намеренно. А закрывают только те, которые находят случайные люди.

Друган, а как посмотреть, есть ли данное обновление? В журнале все названия совсем другие...

Нужно для начала разобраться, что означает "отрытый порт". Сам по себе он не открывается и закрывать его не нужно. Его использует некая программа и ждет подключений извне. В данном случае речь идет о SMB - протоколе удаленного доступа. И этим все сказано. Виндоус напичкан всеми этими сетевыми сервисами, без которых не работала бы сеть и много другое. Просто делались они во времена, когда еще безопасность не была на первом месте.

Плюсую. Мой плюс, конечно, нубярский, но принцип "фильтруй, читай до последнего коммента ветки с советами и если ни у кого ничего не вылетело... ЕЩЕ читай" пока что работает.

А, ну еще и курсачей и пр. нет. Сама уже трижды ломала комп, но харды были целые. Хоть раз я инфу переносила? Нет, тупо жизнь с чистого листа :)

Простите за лирику. Просто если отключение работает, лучше отключить, а не удалить.

И да, нормальный антивирус должен уметь в эвристический анализ, или хвалёные облачные базы, года полтора назад видел ролики, про занесение в базу за 15 секунд, окуенно помогает, да?

Ещё одно доказательство, что антивирусы не нужны, ибо бесполезны. Своевременные обновления (а майки вроде как закрыли в апдейте от 17 МАРТА, МАРТА КАРЛ!!!), у майков стоковый антивирь уже не такой дырявый, как раньше.

Антивирусы мало того, что бесполезны, так еще зачастую вредны. Они имеют довольно критичные права в системе и при этом запускают в своей песочнице исполняемые файлы для анализа. А с учетом того, что любой может свободно использовать их песочницы для анализа - разработчики реального коммерческого вредоносного ПО на момент релиза уже будут иметь пути обхода данных песочниц. Я уж не говорю про витающие слухи, что если хочешь с чем-то бороться, то возглавь) Ничего не мешает вирусным аналитикам из крупных компаний запустить эпидемию, с которой они неожиданно научатся "бороться" раньше всех.

Напоминает классический сценарий к фантастическому триллеру, где злодей выпускает на свободу вирус, чтобы потом продавать антидот.

Вот оно, ваше будущее, вот он, ваш киберпанк. Хавайте.

Ничего не мешает вирусным аналитикам из крупных компаний запустить эпидемию, с которой они неожиданно научатся "бороться"

деньги проще получить от выкупа, чем за лицензию на антивир

Блять ну как так вредны!? Может быть вредны только для ОПЫТНЫХ пользователей, а для новичков они очень полезны. Сам когда только начинал пользоваться компьютером купил лицуху Касперского, благо она не так дорого на год стоит. Так я столько вирусов ловил, вы не представляете... Так что бы было если бы я всё таки послушал таких как ты и не купил лицуху? Правильно. Я бы засирал винду за неделю, приглашал мастера чтобы он переустановил мне винду и так дохуища раз, а сейчас у меня винда уже лет 6 стоит, если не больше. Вы думаете что-ли, что если вы ,набравшись опыта, научились обходить подозрительные сайты, не скачивать подозрительные файлы, то всё, антивирусы бесполезны уже?

Если речь именно обо мне, то у меня виндовая машина только для игр. Я бы не назвал себя опытным windows пользователем. Использую windows 10, стоит defender по умолчанию, но в логах не вижу чтобы он что-нибудь ловил. Но конечно я не качаю исполняемые файлы с первых ссылок в гугле и игры в основном лицензионные. При других вариантах использования возможны иные последствия.

если бы не антивирус, ты бы и не знал об этих ложных срабатываниях. антивирус постоянно ловит какие то вирусы, что бы показать, что он якобы работает и ты не зря отвалил кругленькую сумму на покупку этого говна. антивирусы не способны защитить от того же амиго... а для новичков лучшая защита - не сидеть под админом

Ну не совсем, я бы сказал. Понятно, что грамотно настроенный комп лучше любого самого расхваленного антивируса, но ни то, ни другое - не панацея. Да и в большой организации они всё же приносят ощутимую пользу, особенно когда большинство пользователей знать не знают что открывать можно, а что нет.

К слову, большинство производителей антивирусов уже оперативно запилили обнаружение этого руткита, может кого и спасёт.

А вот теперь прикинь про обновления - у меня сервера не перезагружаются дней по 200-250 на винде, ибо аптайм и 24/7 и прочее г. А большинство обнов Майка просит ребута для установки и потом установки следующих обнов и следующих. пара ребутов порой. Внимание вопрос- вот у меня обновы накачены, а ребутнуться нельзя - в них есть смысл?

Возможно, думаем уже давно над созданием кластера для основных серверов, но как во всех полугосструктурах это затягивается с внедрением на 3-5 лет.

По очереди глушить и накатывать, что бы несколько нод могли обрабатывать нагрузку не в пиковое время. Стандартная практика обновления 24/7. Даже в проде периодически кладут ноды для профилактики.

Ещё можно перед виндой поставить nix сервер и проксировать трафик через него, отсекая лишнее. Вероятность взлома тогда будет минимальной.

Да у меня итак все более менее с этим, только вот базы размером гигов по 800 с виртуалок не покрутишь(нет у меня НАСТОЛЬКО здоровенных серверов). Трафик у меня режется и входящий и исходящий аппаратными файрволами, 445 порт наружу не светит. Вопрос в том, что этого шифровальщика скоро письмами забрасывать будут, а это уже косяк(и большая возможность проникновения). думаю в понедельник ребутнуть сервера, чтоб апдейты накатились. и отрезать руки пользователям=)

Вот то что Касперский нифига не отлавливает шифровальщиков я вообще не понимаю. у меня стоит везде КЕС 10 со свежими базами и эвристикой и заданиями на проверку. Но за последний месяц умудрились 2 штуки словить. причем тогда пошифровались файловые шары отделов. гигов по 200 каждая. Благо теневая копия есть + бэкап на другой сервер в 0-00. Но почему он их не отлавливает - я не понимаю.

Словили тогда NO_MORE_RAMSOME и ISHTAR.

Ну видимо я не нормальный потому что базы по ночам у меня считаются и работают прочие регламентные задания. То что днем просто занавесит работу всем пользователям.

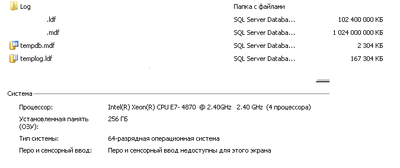

Выходные, с пятницы на понедельник, считается база размером в прикрепленной картинке, на серваке в прикрепленной картинке. Внимание вопрос - как обновить винду не прерывая расчет? Данных в базе гигов на 800 примерно.

Я блин буду молиться на Мокрософт когда они сделают безребутовые апдейты для системы.

Живу около 5 лет, если не больше, без антивируса. хз как люди их ловят. Знаю, что и у меня могут быть, но блин..

Раз в год cureit проверяю и заебок

Единственное, все эти мелкие хуй знает что делающие вирусы немного забивают систему. И простой очисткой всякими прогами полностью их не вытравить.

А так да, забил давно. При антивирусах постоянно ловил всякие баги системы вызванные вирусами. Без антивирей всё стабильно.

У меня если не грузить ноут несколько дней, то всё больше и больше оперативки жрёт. Только и всего) Приходится перезагружать когда уже 70% сожрано из 6гб...

И да, с антивирями да, хрень такая есть, а еще когда постоянно вылетают окошечки, либо файлы тебе нужны , но они определяются как вирусы... Восстанови сначала эти файлы

https://cloud.mail.ru/public/JSCG/38uoDCNYg

Ежели паранойя, то

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012... для W7

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012... для W8.1

Просто выбирайте свою разрядность

Есть, но вес обновлений кратно выше, места в облаке мало... Если напишите номер редакции винды (первый релиз, 1511 или 1607) и разрядность, то выложу

да, я уже нашёл на свою версию кумулятивку на 1гиг, просто думал что есть 17-10 не в пакете кумулятивок, чтобы на как можно большее количество компов установить не тратя много времени.

Ошибка 0х80070422 Указанная служба не может быть запущена поскольку она отключена. Что делать

Ага, выход))

Я бы вам посоветовал просто закрыть 445 порт или отключить поддержку SMBv1.

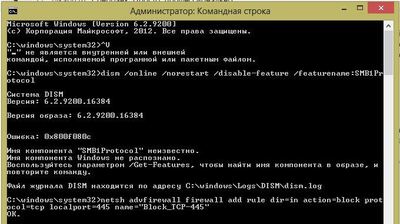

Запустите командную строку от администратора и скопируйте сначала это

dism /online /norestart /disable-feature /featurename:SMB1Protocol

потом можно это, но не обязательно

netsh advfirewall firewall add rule dir=in action=block protocol=tcp localport=445 name="Block_TCP-445"

по первой команде выдает ошибку.

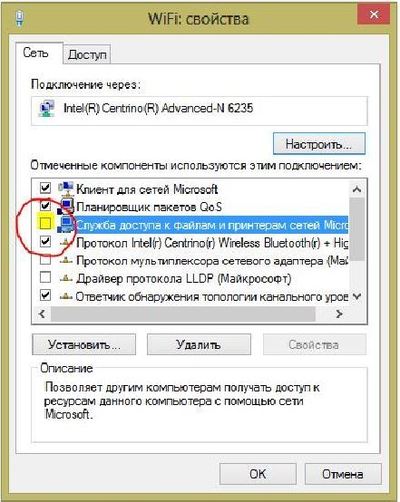

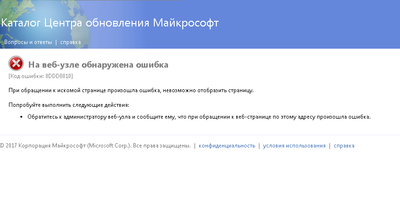

до этого еще по советам в комментах сделала вот это (картынка 2), может из-за этого?

понимаю, насколько глупо выглядят эти вопросы, но просто я ваще не шарю (и кидаюсь делать то, что в интернете посоветуют))

Возможно. Попробуйте ещё так

reg add "HKLM\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" /v SMB1 /t REG_DWORD /d 0 /f

- Обновление https://technet.microsoft.com/en-us/library/security/ms17-01... закрывает дыру.

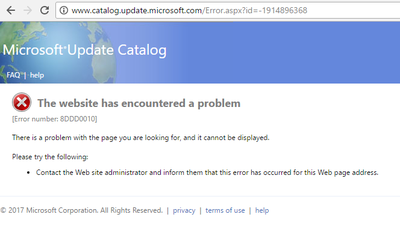

При попытке скачать обновление для Windows 10 x64 Version 1607

На самом деле, механизм заражения за роутером может быть довольно прост - у людей или не включен NAT (то есть роутер транслирует все пакеты прямо на определенный хост, не заморачиваясь), или роутер по умолчанию форвардит все входящие пакеты на какой-то хост, а там - будь что будет.

И вообще, безусловный форвардинг на виндовый комп это по-любому не самое распространённое решение)

Гораздо вероятнее, что в офис одному из сотрудников на email приходит письмо счастья, в котором исполняемый файл, мимикрирующий под важный документ.

После запуска действует он легко и непринуждённо - по всем компьютерам в локальной сети и не надо ему перебираться не через какой NAT

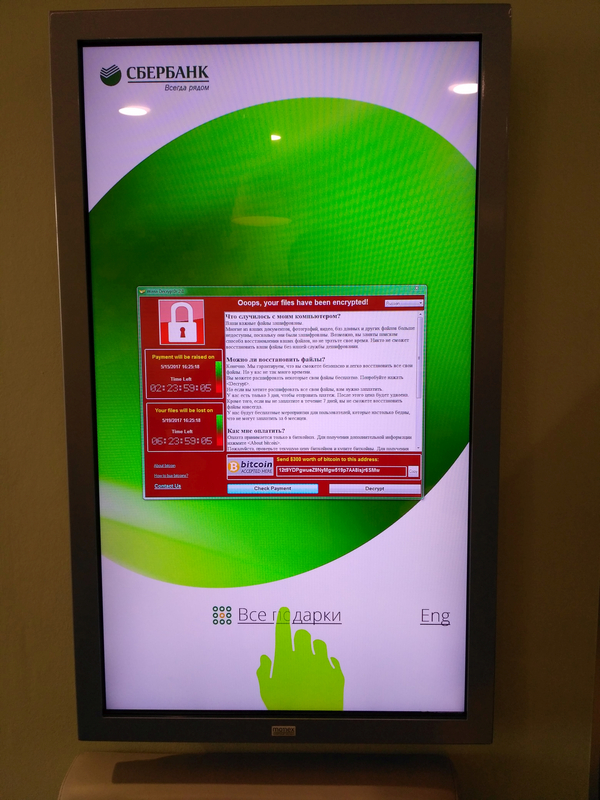

В сбере кто-то заразился 1 а потом эта конина по внутренней сети по зараженным машинам начала расползаться. И хорошо если только по той ОТДЕЛЬНОЙ ВЫДЕЛЕННОЙ сети с телевизорами.

http://www.zerohedge.com/news/2017-05-12/massive-ransomware-...

Использовались 0-day уязвимости под авторством NSA

На гиктаймсе в комментах у людей за NAT ADSL'а проходит как нех делать.

Ну а я даже пиратки 7ки ставил так, чтобы они ПОЛУЧАЛИ обновления, но это было давно.

Это возможно только если https://geektimes.ru/post/289115/#comment_10059739

Если же извне нужные зловреду порты закрыты и в сети нет зараженных машин, проблем не будет.

Что не отменяет необходимости установки соответствующих обновлений, естественно.

Тогда броузер лезет через smb на сервер -> порт в роутере открывается и форвардится на локальный комп юзера. Всё, комп уязвим, хотя и за NAT.

Но я хз, поддерживают это adsl-роутеры или нет. wifi-роутеры обычно да.

Хм... Либо я полностью не компетентен в сетях, либо выше написана какая-то хуйня.

подтверждаю, там хуйня написана.

Да. порт будет закрыт из вне. Но если он открыт в локалке, и в локалке есть еще устройства, которые заражены вирусом, если у тебя нету пакета KB4012212 или KB4012215, то есть риск подхватить вирус.

Надо поставить пакет KB4012212 или KB4012215 (большой кумулятивный пакет исправлений, много весит) или закрыть порты/выкл. общий доступ у сетевого адаптера/выкл. SMBv1.

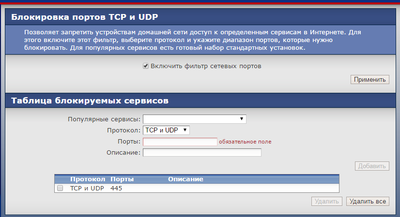

вот в моем роутере какой-то фаервол есть, это поможет?

а то я чет похож на поросенка с картинки - надеюсь на чудо)

Хотя скорее всего оно тебе перекроет интернет в принципе. Поэтому нужно покумекать над настройками. Пойду настрою свой, потом отпишусь.

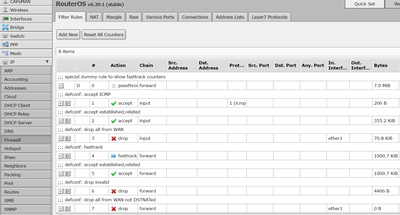

Микротик замечательное оборудование и если правильно настроить, то хер сломаешь.

Извне при такой настройке ничего не произойдет, у тебя на порту ether1 стоит froward и input drop. соответственно все что придет на этот порт будет отклонено...

в общем из интернета ты эту бяку не поймаешь

У меня комп подключён к интернету через USB Wi-Fi адаптер, а он подключён к Wi-fi 3G-модему. Если моя винда умудрится заразиться то я как минимум поверю в паранормальное.

Оооо! На картинке я )

Правда у меня не пиратка, но из за старой версии КриптоПро не качались обновления с ноября прошлого года.

- антивирусы пока похую, дряни ещё нет в базах.

И не будет, так как дряни уже сто лет в обед.

А касперские говорят, что путь заражения SMBv2. Т.е. тачки с XP и 2003 на борту неудел. Вот внимание вопрос - кто же врет?

А чтобы нет? Не исключаю и такой вариант - у меня было пара шифровальщиков за последний месяц - ну тупых как дрова. Так он их ловил уже "после" инцидента. Где обещанные "алгоритмы эвристики" и песочницы были? а ХЗ.

Привет. А не подскажешь, где конкретно на странице обновы ссылка на скачивание? А то тыкаюсь минут пять уже. Или, если у меня обновы вроде как стабильно ставятся автоматически, то можно не париться?

Не 1073, а 1703. 17 = 2017, 03 = 3-й месяц. Я не нашёл обновления тоже, но т.к. сижу за роутером, мне пофиг.

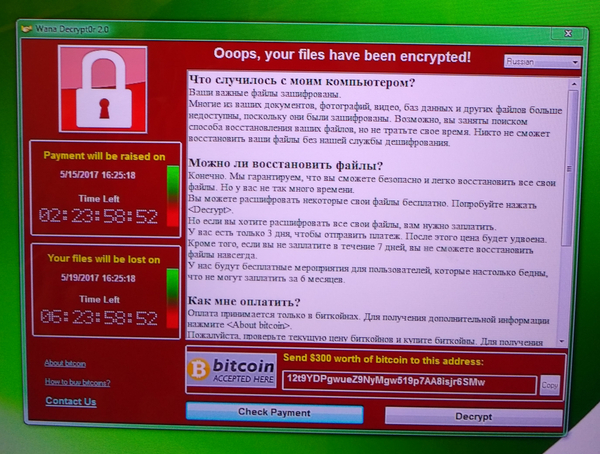

кому интересно, на данный момент на кошелек пришло - 10 000$

https://blockchain.info/address/12t9YDPgwueZ9NyMgw519p7AA8isjr6SMw

Ко мне сегодня на работе прислали письмо с инструкциями) Закрыть 445 порт и обновить винду) Походу они читают пикабу)

Плохо гуглил. Достаточно обновить windows.

Патч для уязвимости, который использует этот вирус, был выпущен Microsoft еще в марте

Сижу за роутером, с малвайрбайтсом (поставил, чтобы по просьбе одной пикабушницы попробовать картинку раскриптовать. Руки правда никак не доходят пока...).

роутеры все с очень слабой защитой, дыру с wps уже лет семь ни кто не закрывает, если только уходит на 5Ггц и блочить wps

а тут не нужна защита, любой роутер по умолчанию должен так работать. если на роутер пришел извне коннект на уязвимый порт, он сам по себе не знает куда его деть (тем более если в сети несколько устройств), и компьютерам в сети ничего не будет.

Человеку вычислительных способностей его мозга не хватило, чтоб в нужный пост попасть.

там они круглый год растут практически без помощи извне, у нас лишь пару месяцев и при должном уходе (читай - вложениях). вот тебе и вся разница.