Нужна помощь с часами

Пикабу, прошу помощи. Может кто сталкивался уже с этим?

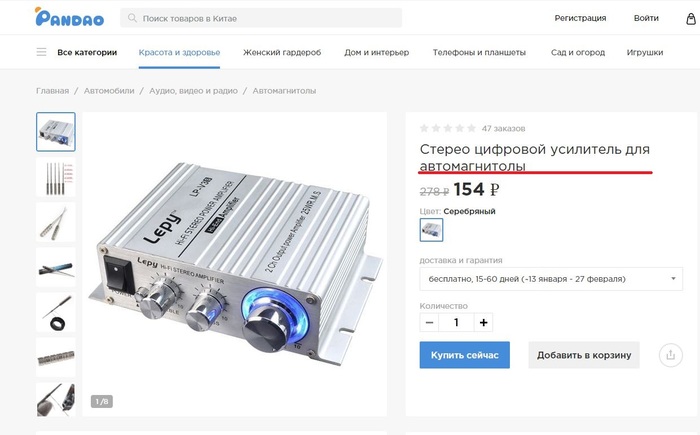

Суть такова, имеются у меня часы наручные, которые служили верой и правдой, но они потерлись, пошарпались и жена с подругой решили сделать мне подарок на день рождения и в одной из сетей магазинов часов приобрели мне часы 19.10.2019. Решили подарить мне их заранее и вручили мне 21.10.2019 вечером. Утром я их надел и благополучно пошел на работу, первый неприятный звоночек прозвенел когда я зашел в офис и у меня часы упали на пол, они не повредились (на полу линолеум) - мягко так сказать упали.... не придал этому значения, поднял, одел и занялся своими делами. Так как работа сидячая пол дня было все нормально, потом решил прогуляться до магазина за плюшками. На обратном пути часы падают, бьются об асфальт и я получаю скол на стекле. Этим же вечером поехал в магазин и сказал так и так "часы слетают", показал скол....

В магазине на это не особо отреагировали и сказали руки у тебя кривые мол дак ты не "дозащелкивал" ремешок - в этом и проблема. Продавец всяко крутила ремешок, пыталась сделать "нестандартные движения" - типа смотрите, даже так не раскрывается, руки тем более так не гнутся, да и защита у защелки двойная - оно просто не может расстегнуться. Ну всякое бывает, подумал сам дурак, сказал день похожу еще и посмотрю.

P.S. под "дозащелкиванием" продавец подразумевала, что после одевания браслета я должен взять ремешок пальцами в районе защелки и плотно "дозащелкнуть", типа нужно больше усилий чтоб его защелкнуть.

Стоя в магазине, при продавце я "дозащелкнул" и поехал домой, домой захожу и в прямом смысле слова ловлю часы в воздухе, они опять отцепились.

Как сука так то? - подумал я и решил делать стандартные движения, так как "нестандартных" я уж точно не делал. Взял в руки часы и пальцами начал делать обычные движения туда-сюда посередине браслета, причем делал это не сильно и немного несогласованно, что напоминало бы движение на руке.

Естественно я получил ожидаемое и увидел как крепление второго контура пошло вверх...

.. и это никак не мешало открыванию первого контура защиты, т.е. второй контур раскрываясь приподымал первый....НО! Есть же еще "третий контур" - как мне позже сказали в магазине, "зацепы"....- спросил действительно ли им нужно продемонстрировать как часы легко улететь с зацепов могут, ибо они тоже были слабы - проверять не захотели.

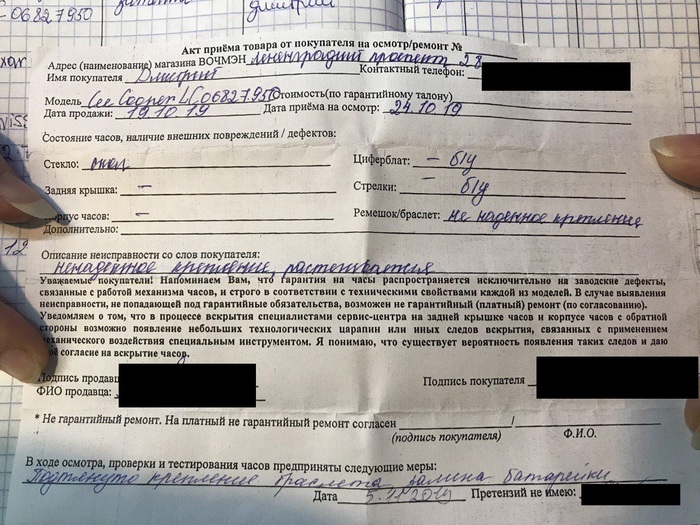

Вернулся я в магазин 24.10.2019 показал как браслет раскрывается, в процессе с продавщицей выяснили, что сам браслет еще оказывается и не "дозащелкивается" с первого раза, видимо защелка деформирована и забрали у меня часы на экспертизу.

5.11.2019 вернулся в магазин, мне починили защелку, поменяли батарейку, а стекло? - какое нахуй стекло?

Гарантия только на механизм мне сказали в магазине, а с браслетом мы пошли вам на встречу (стоит отметить, что починили браслет хорошо), но я блять недоволен, мне продали кривой браслет и у меня сейчас разбитое стекло из за скрытого дефекта.

Спросил, почему так то? - вроде ж вместе все продается, товар есть товар и он может быть бракован. Стоят на своем - гарантия только на механизм и все тут, стекло можно всегда повредить при ношении и поэтому гарантия на него не распространяется (как бы намекают, что херакнуть я его и сам мог и плевать что я доказал что браслет говно).

Поискал в интренетах, подобные истории заканчивались ровно ничем.

Прошу дать советов лиги юристов, может у кого просто есть подобный опыт, куда идти? Что делать? Есть шансы как-то исправить данное дело или победить в нем? Я не хочу ничего от них, я хочу рабочие часы без дефектов за свои деньги.

Я бы даже наверное забил и отдал бы шлифануть стекло, но проблема в том, что стекло минеральное и часовщики сказали - такое не шлифуется и только под замену.

Стоимость часов в районе 4 т.р. если кого-то интересует. Обидно просто, вместо подарка получил проблем.

Огромное спасибо заранее тем, кто не прошел мимо.