Google хочет ликвидировать пароли. Компания разработала проект Abacus – система, которая призвана сделать пароли устаревшим явлением и обезопасить Ваши устройства в десять раз больше, чем сенсор отпечатков пальцев . Есть ли в таком подходе недостатки? Эта новая система конфиденциальности исходит из того, что знает о владельце смартфона практически все. Эта новая система безопасности немного… жутковата.

Чтобы избавиться от шаблонов разблокировки, паролей или сканеров отпечатков пальцев на смартфонах, Google предложил «надежный показатель», который будет рассчитываться, используя Ваши персональные мобильные устройства, и на основании которого будет приниматься решение, должно ли устройство быть разблокировано или нет.

Для расчета этого показателя, смартфон будет использовать всю информацию о пользователе: привычные движения, скорость печати, местоположение и даже биометрические данные, такие как голос или распознавание лица. В целом, используя комбинацию такой информации, смартфон будет знать, является ли человек, который пытается разблокировать устройство, его владельцем.

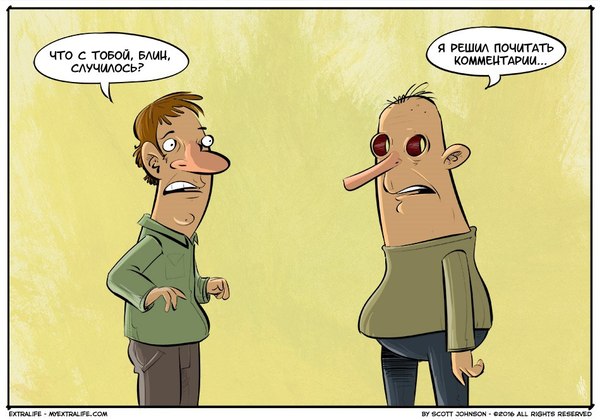

Для достижения поставленных целей Google должен постоянно отслеживать использование Вашего смартфона. За Вашими сотрудниками будут шпионить круглосуточно с их персональных мобильных устройств, пока проект Abacus будет делать их цифровую жизнь более безопасной и комфортной. С помощью проекта Abacus вся Ваша персональная информация будет в руках Google.

Когда Ваши приложения шпионят за Вами…

Использование этой системы будет осуществляться не только для разблокировки устройств с Android, но разработчики пошли еще дальше: Google заявил, что они выпустят API, в результате чего друге разработчики смогут использовать проект Abacus в качестве метода идентификации в сторонних приложениях. Дни для паролей и двухэтапной авторизации сочтены. Теперь не только Google получит доступ к информации о пользователе, но и любая компания, использующая проект Abacus, также будет в состоянии использовать ее для системы безопасности.

Проблема с проектом Abacus заключается не только в том, что Google и другие компании смогли бы получить доступ к данным, собираемым с телефонов, но они также смогут шпионить за нами в реальном времени. Пароли перестанут быть целью кибер-атак. Новая цель для кибер-преступников будет заключаться в том, чтобы получить огромные объемы персональной информации, которая может быть доступна о Вашей компании и Ваших сотрудниках.

Google принимает меры, которые могут стать хорошим дополнением к системе компьютерной безопасности, но важно помнить, что они также повышают вероятность кибер-атаки, получая доступ к такому огромному объему персональных данных пользователей. Кибер-преступники постоянно улучшают свои навыки и подвергают Вас риску, поэтому крайне важно защитить компанию с помощью самых передовых решений кибер-безопасности.

Оригиналы статьи:

- http://www.pandasecurity.com/mediacenter/security/project-ab...

- http://www.securitylab.ru/blog/company/PandaSecurityRus/2982...