Ответ на пост «Как с вероятностью 95% оценить, что ваше устройство взломано?»

Кратко.

Плохой совет.

Подробно.

В комментариях под оригинальным постом описаны пожалуй все минусы этой идеи и почему она не работает.

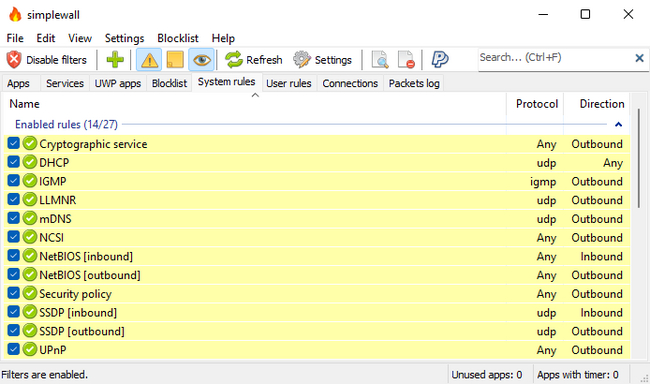

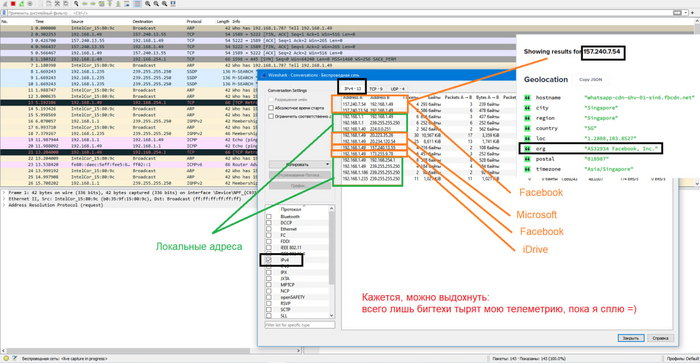

WireShark - узкоспециализированное, профессиональное программное обеспечение, которым пользуются сетевые инженеры, системные администраторы и т.д. Оно нужно для отслеживания целых потоков сетевого трафика. В нем есть масса сложных фильтров, и оно предоставляет уйму технической информации.

ВНИМАНИЕ! WireShark НЕ подходит для отслеживания вирусов.

WireShark в процессе работы за одну ночь соберет Вам список в несколько десятков тысяч IP адресов, если отслеживать ПК, а если отслеживать смартфон, то таких IP будет несколько сотен тысяч! Проверять такой список вручную - самоубийство.

Кроме всего прочего, оригинальный пост - просто пиар телеграм канала.

У меня тоже есть телеграм канал. Некоторые пикабушники его знают, как впрочем и мой никнейм. Так что ссылок на него не будет.

Поговорим о зловредах и способах защиты.

Сразу скажу, что тема очень обширна, и в одном посте ее не охватить полностью. Так что самое основное ниже, где я +/- сосредоточусь на устройствах (если зайдет, то позже напишу отдельно про интернет, приложения и т.д.)

Давайте рассуждать. Что нужно хакеру?

Ответ прост. Ему нужны деньги. Все. Я серьёзно.

Путем логических рассуждений не трудно понять векторы атаки.

Что хакеру НЕ интересно:

Ваши фото из отпуска;

Ваши видео, на котором вы пропалываете грядки;

Ваши музыкальные файлы;

и т.п.

Хакеру интересны те данные, которые впоследствии можно превратить в деньги.

Хакеру интересно:

Документы, в которых есть конфиденциальные данные;

Факт существования устройства;

Вычислительная мощность вашего устройства.

Пожалуй это самое основное, чем может заинтересовать именно устройство, как таковое.

Теперь сделаем выводы из того, что хакеру интересно - как защищаться.

Согласно первому пункту интересов - не следует хранить на устройстве (особенно в НЕзашифрованном виде): логины, пароли, данные банковских карт и счетов, данные паспорта и снилс (упаси Вас хоть кто-то от хранения этих данных в виде фото), интимные фото и хоум-видео. Такие данные могут позволить Вас обокрасть, взять кредит, шантажировать, вымогать деньги.

Согласно второму и третьему пункту - не скачивайте непонятно что из не очень понятных источников, используйте антивирус (антивирус на устройстве должен быть всего один: когда их несколько, то они друг другу мешают). Самая частая угроза - это превращение устройства в бота, входящего в ботнет. Ботнеты, в основном, используются для совершения DDoS атак, реже (на сегодняшний день) - для майнинга криптовалют (касательно третьего пункта интересов хакера).

Хочу заметить, что зловред, делающий из устройства бота для DDoS атак, практически не заметен. Он может быть одной из программ, которой Вы полноценно пользуетесь и, скорее всего, никак Вам не помешает. Зловред для майнинга гораздо более заметен, и большинство антивирусов обнаружит такие зловреды. Отличительная особенность вируса-майнера - это не сетевой трафик, а усиленное потребление ресурсов процессора и/или видеокарты. Если антивирус его не находит, а потребление ресурсов есть - отнесите устройство к мастеру.

Есть такие вирусы, которые никто сразу поймать не сможет. Примером таких вирусов могут послужить вирусы-шифраторы (они сначала шифруют все файлы на устройстве, а потом требуют денег для того, чтобы эти файлы расшифровать). Это как ковид, увы! Случается резко, многим плохо - но всё это неизбежно.

Думаю, пока достаточно. Переваривайте.

Маякните, если продолжить. ;-)