Уязвимость на сайте одной курьерской службы

Сделал я заказ в одном интернет магазине что не рекламирует только ленивый блогер...

Мне пришел трек-номер для отслеживания посылки в одной из курьерских служб, и сразу нашел несколько уязвимостей, потенциально интересных для мошенников(я не такой, но в конце предложу одну черновую потенциальную схему, так что будьте осторожны)

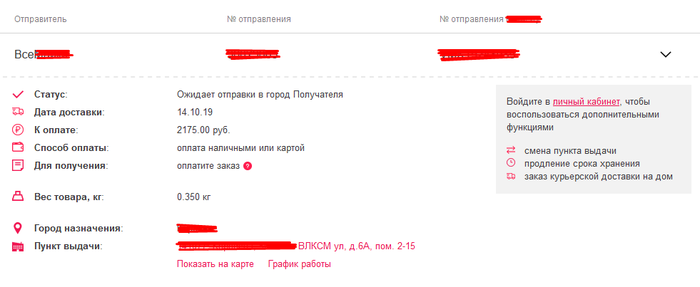

1) Делаем запрос по трек коду, проходим капчу и получаем:

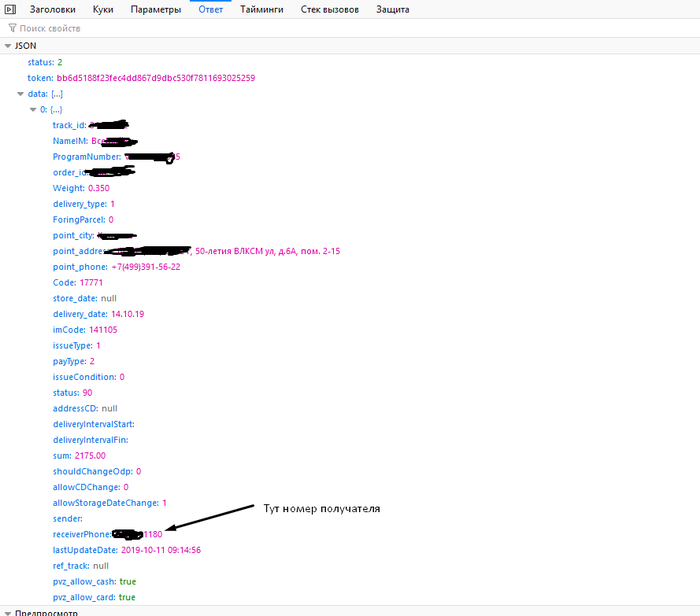

2) Замечательно, и тут я подумал может автоматизировать запрос? пойдем посмотрим обращения к апи:

Ух ты а тут утечка перс данных...

4) вы же помните что мы проходили капчу? так вот в запросе это указано, и достаточно пройти ее один раз потом он принимает ее, нужно только менять трек-номер, а система думает что капча пройдена...

5) по поводу капчи можно написать скрипт который будет искать корректные номера заказов в автоматическом режиме, и обходить капчу вот такой ссылкой...

Ну и на сладкое черновой вариант диалога по телефону с мошенником:

М: здравствуйте, я из $CompanyName по вашему заказу, у на сегодня акция мы доставим вам его бесплатно до двери, только нужно оплатить $Summ картой, я направлю вам ссылку для оплаты смс, просто перейдите и оплатите.

И отправляет смс вида:

Для оплаты заказа с $ShopName в размере $Summ перейдите по ссылке $BadAcquiring

Выводы? ни кому не доверяйте! Всегда пользуйтесь номерами для проверки на официальных сайтах, и будьте бдительны