Ответ на пост «Новая мошенническая схема - блокировка штатными средствами банков»2

Банки защищают пользователя от перебора одноразовых кодов путем блокировки после трех попыток. Я предлагаю способ, как защитить пользователей от перебора без ограничения числа попыток ввода и его математическое обоснование.

Для ЛЛ: Нужно увеличивать число цифр и попыток ввода кода, чтобы не приходилось блокировать пользователей доступ к банковским сервисам для защиты от брутфорса.

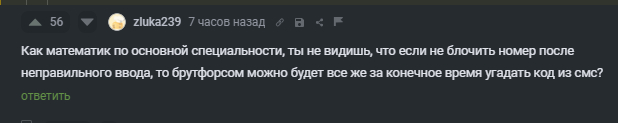

Комментарий для иллюстрации проблемы #comment_318091779

Допустим пользователь получает код из 6 цифр и 3 попытки ввода. Тогда вероятность его подобрать 0,0003%. Если дать много попыток и не блокировать пользователя, то пароль можно было бы подобрать. Чтобы такого не было, а предлагаю такую схему.

Пользователь (или мошенник) запрашивает код. В зависимости от того сколько попыток ввода кода произошло, нужно менять его длину

Режим 1. Код из 6 цифр - 3 попытки ввода. Вероятность подобрать 0,0003%

Режим 2. Код из 7 цифр - 9 попыток ввода. Вероятность подобрать 0,00009%

Режим 3. Код из 8 цифр - 27 попыток ввода. Вероятность подобрать 0,000027%

....

Режим 11. Код из 16 цифр - 177147 попыток ввода. (От такого наплыва будет защищаться сам сервис)

Итоговая вероятность подобрать код <0.0005% (разумеется если генератор случайных чисел не сломанный). Даже если мошенник делает много попыток, он не сможет ни завалить пользователя очень большим числом СМС, ни заблокировать доступ, ни взломать аккаунт с существенной вероятностью.