Коротко о защите от интернет-угроз. (XSS)

Что такое XSS?

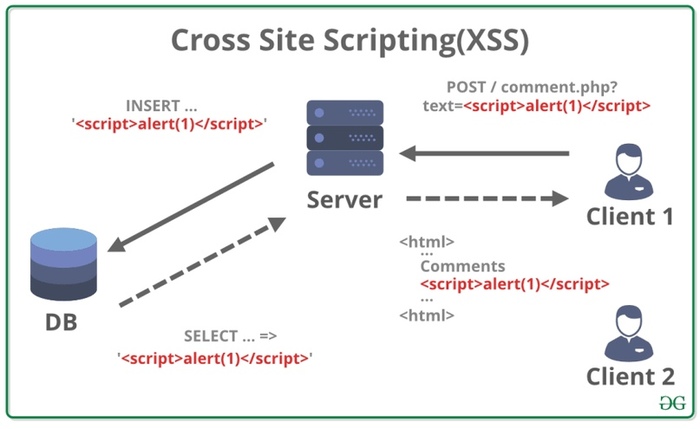

Межсайтовый скриптинг (XSS) - это распространенный вектор атаки, который внедряет вредоносный код в уязвимое веб-приложение. XSS отличается от других векторов веб-атак (например, SQL-инъекций) тем, что он непосредственно не нацелен на само приложение. Вместо этого пользователи веб-приложения находятся в опасности.

Успешная межсайтовая скриптовая атака может иметь разрушительные последствия для репутации онлайн-бизнеса и его отношений с клиентами.

Как работает XSS?

Межсайтовый скриптинг работает путем манипулирования уязвимым веб-сайтом, чтобы он возвращал пользователям вредоносный JavaScript. Когда вредоносный код выполняется внутри браузера жертвы, злоумышленник может полностью скомпрометировать свое взаимодействие с приложением.

Уязвимость XSS возникает, когда веб-приложения берут данные у пользователей и динамически включают их в веб-страницы без предварительной надлежащей проверки данных. Уязвимости XSS позволяют злоумышленнику выполнять произвольные команды и отображать произвольный контент в браузере пользователя-жертвы. Успешная атака XSS приводит к тому, что злоумышленник контролирует браузер или учетную запись жертвы в уязвимом веб-приложении.

Типы атак XSS

Существует три основных типа атак XSS. Эти:

1) Отраженный XSS, где вредоносный скрипт поступает из текущего HTTP-запроса.

2) Хранящийся XSS, где вредоносный скрипт поступает из базы данных сайта.

3) XSS на основе DOM, где уязвимость существует в коде на стороне клиента, а не в коде на стороне сервера.

Предотвращение уязвимостей XSS

Несмотря на то, что большинство современных веб-браузеров имеют встроенный XSS-фильтр, их не следует рассматривать как альтернативу защиты. Они не могут отлавливать все виды межсайтовых скриптовых атак и не являются строгими, чтобы не приводить к ложным срабатываниям, которые могут помешать правильной загрузке некоторых страниц. Фильтр XSS веб-браузера должен быть только «второй линией защиты», и идея состоит в том, чтобы минимизировать влияние существующих уязвимостей.

Для предотвращения уязвимостей безопасности XSS очень важно применять контекстно-зависимую выходную кодировку. В некоторых случаях этого может быть достаточно для кодирования специальных символов HTML, таких как открывающие и закрывающие теги. В других случаях необходимо правильно применять кодировку URL.

Информационная безопасность IT

1.5K постов25.6K подписчик

Правила сообщества

Обязательно к прочтению для авторов:

1. Если вы добавляете пост, утверждающий об утечке данных или наличии дыр в системе, предоставьте ссылку на источники или технически подкованное расследование. Посты из разряда "Какой-то банк слил данные, потому что мне звонили мошенники" будут выноситься в общую ленту.

2. Все вопросы "Как обезопасить сервер\приложение\устройство" - в лигу "Компьютер это просто".

Обязательно к прочтению для всех:

Добавление ссылки разрешено если она не содержит описание коммерческих (платных) продуктов и/или идентификаторов для отслеживания перехода и для доступа не нужен пароль или оплата в т.ч. интернет-ресурсы, каналы (от 3-х тематических видео), блоги, группы, сообщества, СМИ и т.д.

Запрещены политические holy wars.

По решению модератора или администратора сообщества пользователь будет забанен за:

1. Флуд и оскорбление пользователя, в т.ч. провокация спора, флуда, холивара (высказывание без аргументации о конкретной применимости конкретного решения в конкретной ситуации), требование уже данного ответа, распространение сведений порочащих честь и репутацию, принижающих квалификацию оппонента, переходы на личности.

2. Публикацию поста/комментария не соответствующего тематике сообщества, в том числе обсуждение администраторов и модераторов сообщества, для этого есть специальное сообщество.

3. За обвинение в киберпреступной деятельности.

4. За нарушение прочих Правил Пикабу.