LokiCrypt — когда шифрование превращается в вандализм

Забудьте про петю и ванакрай.Сегодня разберем цифрового маньяка который вселяет в ужас по сей день и имя ему LokiCrypt. Если тот же ванакрай просто закрывал дверь на ключ и просил деньги , то LokiCrypt уничтожал все что у вас когда то было и требует за это еще деньги.

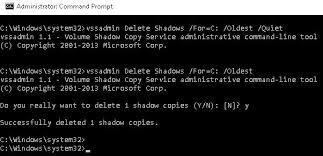

1 Хитрость на уровне Ring 0 Шифровальщик названый в честь скандинавского бога обмана , и он оправдывает свое имя на все 100%. Он не просто какой то там шифровальщик, он стирает ваше прошлое уничтожая все что найдет.Первым делом он исполняет команду на удаления теневых копий( бэкапов) то есть все ваши точки восстановления исчезают.

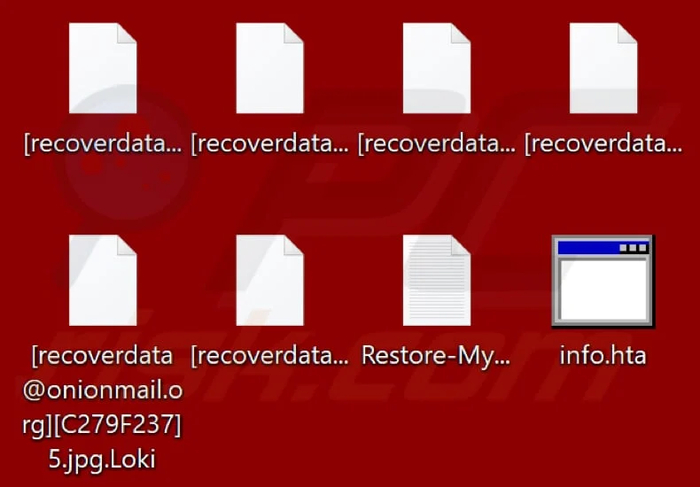

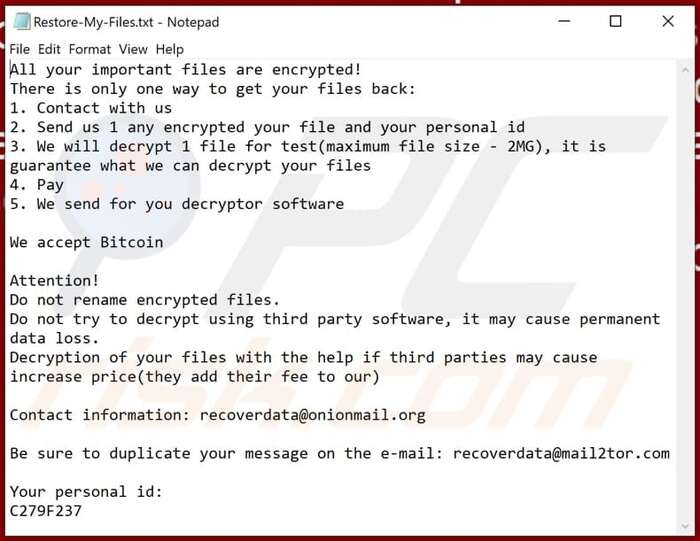

2 Как он убивает систему? После уничтожения всех точек восстановления он начинает устраивать массовый геноцид всех файлов на вашем ПК, превращая вашу работу в бесполезный массив данных с разрешением Loki который уже не восстановить пока он уничтожает систему он параллельно, отключает антивирусы и правит конфигурацию загрузки чтобы вы не смогли зайти в безопасный режим и еще что самое издевательское , это то что тебя будут троллить записками издевками. 3 Почерк невидимки Чаще всего Loki залетает через взломанный RDP через этот порт (3398). Пока вы спите или заняты своими делами, ботнет на их серверах перебирает пароли, и заходит и уже самостоятельно активирует вирус. И если вы думаете что оплата вам как то поможет то это не факт что поможет ведь вы можете заплатить а в ответ получить тишину

4 Что же делать если вы подхватили данный вирус шансов на выкуп без ключа разблокировки стремится к нулю Единственное ваше спасение это бэкап на другом диске который не подключен к пк или ноутбуку.

Итог LokiCrypt — это лучший учитель цифровой гигиены. Один раз потеряв все данные, вы навсегда научитесь закрывать порты и делать бэкапы.

Ресурсы которые помогали мне в написании: (1) BleepingComputer (Loki Locker Ransomware Support & Help Guide;https://www.bleepingcomputer.com/forums/t/769028/loki-locker...

(2)Any.Run (Loki Locker Sandbox Analysis):https://any.run/report/1d2db070008116a7a1992ed7dad7e7f26a0bf...

(3)MalwareHunterTeam:https://x.com/malwrhunterteam

(4)PCrisk (Loki Locker Virus Removal Guide):https://www.pcrisk.com/removal-guides/21572-loki-locker-rans...

(5)ID Ransomware:https://id-ransomware.malwarehunterteam.com/index.php?lang=r...