Более 80 000 уязвимых камер Hikvision остаются доступными для атак

Специалисты в области кибербезопасности выявили более 80 000 камер видеонаблюдения Hikvision, которые подвержены критической уязвимости. Эта уязвимость позволяет злоумышленникам легко внедрять вредоносные команды через специально сформированные запросы к веб-серверу устройства.

Уязвимость, зарегистрированная под идентификатором CVE-2021-36260, была устранена производителем в сентябре 2021 года с выпуском обновления прошивки. Однако, как следует из отчета компании CYFIRMA, тысячи устройств, используемых 2300 организациями в 100 странах, до сих пор не обновлены и остаются уязвимыми.

На сегодняшний день известно о двух публичных эксплойтах, позволяющих использовать эту уязвимость. Первый был опубликован в октябре 2021 года, второй — в феврале 2022 года. Это делает камеры Hikvision легкой мишенью для злоумышленников любого уровня подготовки.

В декабре 2021 года ботнет Moobot, основанный на коде Mirai, активно использовал эту уязвимость для распространения и вовлечения устройств в DDoS-атаки. В январе 2022 года CISA (Агентство по кибербезопасности и инфраструктурной безопасности США) включила CVE-2021-36260 в список активно эксплуатируемых уязвимостей, призвав организации немедленно устранить проблему.

Текущая ситуация с эксплуатацией уязвимости

Согласно данным CYFIRMA, на хакерских форумах регулярно появляются предложения о продаже доступа к сетям через уязвимые камеры Hikvision. Такие устройства могут использоваться для создания ботнетов или перемещения внутри корпоративных сетей.

В ходе анализа 285 000 веб-серверов Hikvision, доступных в интернете, эксперты обнаружили, что около 80 000 устройств до сих пор не защищены от атак.

Характер эксплуатации уязвимости варьируется в зависимости от целей злоумышленников. CYFIRMA отмечает активность китайских хакерских групп APT41 и APT10, специализирующихся на кибершпионаже. Одним из примеров является кампания "think pocket", которая с августа 2021 года нацелена на популярное сетевое оборудование, используемое в различных отраслях по всему миру.

"С точки зрения управления внешними угрозами, уязвимые камеры Hikvision могут стать инструментом для кибератак с геополитической подоплекой", — подчеркивают эксперты CYFIRMA.

Проблема слабых паролей

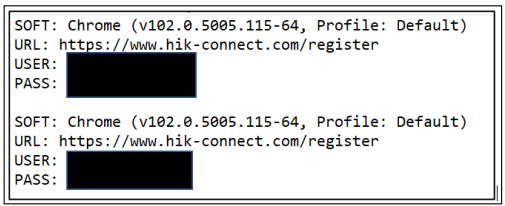

Серьезной проблемой также остается использование слабых паролей. Многие пользователи оставляют пароли по умолчанию или устанавливают простые комбинации, что значительно облегчает задачу злоумышленников.

На хакерских форумах можно найти множество предложений, включая бесплатные списки, содержащие учетные данные для доступа к видеопотокам камер Hikvision.

В качестве вывода: меняйте пароли. Срочно!