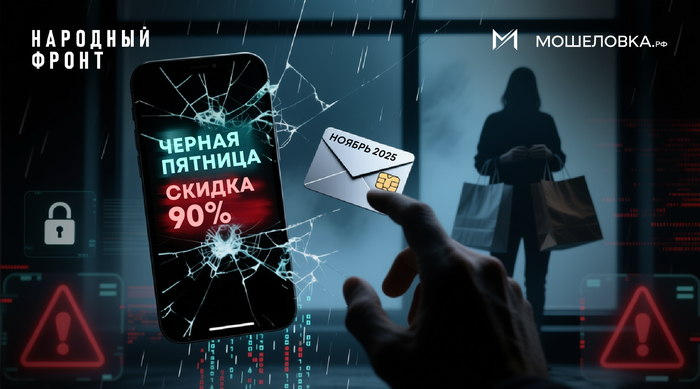

Ноябрь — это месяц повышенной киберпреступной и бытовой активности. Он объединяет в себе несколько ключевых факторов: ажиотаж вокруг «Черной пятницы» и «Киберпонедельника», начало отопительного сезона, период подготовки иммунитета и укрепления организма, а также вступление в силу новых законодательных изменений, касающихся мобильной связи и документооборота. В фокусе и схемы, связанные с шоппингом, сезонным обманом автовладельцев и жильцов. На основе анализа текущих тенденций, платформа «Мошеловка» предоставляет актуальный прогноз наиболее вероятных мошеннических схем на предстоящий месяц.

Мошенничество в период «Черной пятницы» и «Киберпонедельника»

Описание схемы: мошенники создают фиктивные интернет-магазины и «одностраничники», имитирующие сайты известных брендов или маркетплейсов, с нереально низкими ценами. Рекламные объявления с суперскидками распространяются через соцсети, спам-рассылки и контекстную рекламу. Также активно продвигаются вредоносные приложения и боты в мессенджерах, которые якобы помогают отслеживать скидки и получать эксклюзивные промокоды, но на деле воруют данные или подписывают жертву на платные услуги.

Целевая группа: все активные пользователи интернета, совершающие покупки онлайн, особенно те, которые ищут максимальную выгоду.

Актуальность для ноября: пик онлайн-шоппинга приходится на «Черную пятницу» (конец ноября) и следующий за ней «Киберпонедельник». Ажиотаж и спешка заставляют пользователей терять бдительность.

· Покупайте товары только на официальных сайтах, проверяйте домен ресурса на наличие опечаток.

· Скачивайте приложения маркетплейсов только из проверенных магазинов приложений (RuStore).

· Остерегайтесь слишком низких цен — это классический признак мошенничества. Если предложение кажется невероятным, скорее всего, это обман.

Мошенничество в сезон возврата товаров

Описание схемы: после волны покупок начинается волна возвратов, чем активно пользуются злоумышленники. Схемы разнообразны:

· Фишинг под видом службы поддержки. После покупки приходит SMS о «проблеме с заказом» или «оформлении возврата» с фишинговой ссылкой для «подтверждения данных».

· Ложные акции и кэшбэк-сервисы. Реклама в соцсетях с предложением получить «огромный кэшбэк» за покупки в определенных магазинах после уплаты «активационного» сбора.

· «Дружелюбный» чарджбэк. Покупатель получает товар, а затем оспаривает операцию в банке, утверждая, что не совершал покупку. В результате продавец теряет и деньги, и товар.

· Обман продавцов. Покупатель требует возврата денег на карту в обход маркетплейса, угрожая негативным отзывом, а после получения средств исчезает.

Целевая группа: покупатели, желающие вернуть товар, а также продавцы на маркетплейсах, особенно новички.

Актуальность для ноября: пик возврата товаров после «Черной пятницы» создает идеальный фон для маскировки мошеннических действий под легитимные процессы.

· Все вопросы по возвратам решайте только через личный кабинет на официальном маркетплейсе. Не переходите по сторонним ссылкам.

· Проверяйте официальность групп и информационных каналов с кэшбэком. Легитимные сервисы не берут предоплату за «активацию» выплат.

· Для продавцов: не переводите деньги покупателю напрямую на банковскую карту. Все возвраты должны осуществляться только через финансовые сервисы самой платформы.

Мошенничество в сезон возврата товаров

Описание схемы: после волны покупок начинается волна возвратов, чем активно пользуются злоумышленники. Схемы разнообразны:

· Фишинг под видом службы поддержки. После покупки приходит SMS о «проблеме с заказом» или «оформлении возврата» с фишинговой ссылкой для «подтверждения данных».

· Ложные акции и кэшбэк-сервисы. Реклама в соцсетях с предложением получить «огромный кэшбэк» за покупки в определенных магазинах после уплаты «активационного» сбора.

· «Дружелюбный» чарджбэк. Покупатель получает товар, а затем оспаривает операцию в банке, утверждая, что не совершал покупку. В результате продавец теряет и деньги, и товар.

· Обман продавцов. Покупатель требует возврата денег на карту в обход маркетплейса, угрожая негативным отзывом, а после получения средств исчезает.

Целевая группа: покупатели, желающие вернуть товар, а также продавцы на маркетплейсах, особенно новички.

Актуальность для ноября: пик возврата товаров после «Черной пятницы» создает идеальный фон для маскировки мошеннических действий под легитимные процессы.

· Все вопросы по возвратам решайте только через личный кабинет на официальном маркетплейсе. Не переходите по сторонним ссылкам.

· Проверяйте официальность групп и информационных каналов с кэшбэком. Легитимные сервисы не берут предоплату за «активацию» выплат.

· Для продавцов: не переводите деньги покупателю напрямую на банковскую карту. Все возвраты должны осуществляться только через финансовые сервисы самой платформы.

Мошенничество с использованием новых правил о блокировке неподтвержденных SIM-карт

Описание схемы: с 1 ноября 2025 года операторы сотовой связи обязаны проверять данные всех абонентов, заключивших договоры на услуги связи до 1 апреля 2025 года. Мошенники будут активно звонить гражданам, представляясь сотрудниками оператора связи или даже самих «Госуслуг». Они будут ссылаться на новые правила и утверждать, что для «избежания блокировки» номеров необходимо «срочно обновить или подтвердить данные». В связи со вступлением в силу новых мер мошенники будут использовать несколько сценариев:

· Мгновенная «помощь» от имени оператора. Звонок или сообщение о скорой блокировке номера с требованием немедленно «подтвердить личность», продиктовав код из SMS или перейдя по фишинговой ссылке для ввода паспортных данных и данных банковской карты.

· Фишинг под видом официальных уведомлений. Рассылка в мессенджерах и распространение в соцсетях ссылок на фальшивые сайты-двойники операторов с требованием ввести персональные данные для «верификации».

· Платное «восстановление» номера. Звонки тем, чьи номера действительно заблокированы, с предложением за денежный перевод «ускорить» разблокировку.

Целевая группа: все абоненты сотовой связи, особенно те, кто мало следит за новостями и легко поддается панике.

Актуальность для ноября: ноябрь — первый месяц, когда новые правила могут начать применяться массово. Это вызовет волну слухов и неразберихи, чем и воспользуются аферисты.

· Для подтверждения личности обращайтесь только в официальные салоны связи вашего оператора или используйте его официальное приложение.

· Не переходите по ссылкам из сообщений о блокировке. Набирайте номер службы поддержки оператора вручную или проверяйте информацию через официальное приложение.

· Помните: оператор связи никогда не запросит данные вашей банковской карты или коды из SMS.

Мошенничество с использованием новых правил о блокировке неподтвержденных SIM-карт

Описание схемы: с 1 ноября 2025 года операторы сотовой связи обязаны проверять данные всех абонентов, заключивших договоры на услуги связи до 1 апреля 2025 года. Мошенники будут активно звонить гражданам, представляясь сотрудниками оператора связи или даже самих «Госуслуг». Они будут ссылаться на новые правила и утверждать, что для «избежания блокировки» номеров необходимо «срочно обновить или подтвердить данные». В связи со вступлением в силу новых мер мошенники будут использовать несколько сценариев:

· Мгновенная «помощь» от имени оператора. Звонок или сообщение о скорой блокировке номера с требованием немедленно «подтвердить личность», продиктовав код из SMS или перейдя по фишинговой ссылке для ввода паспортных данных и данных банковской карты.

· Фишинг под видом официальных уведомлений. Рассылка в мессенджерах и распространение в соцсетях ссылок на фальшивые сайты-двойники операторов с требованием ввести персональные данные для «верификации».

· Платное «восстановление» номера. Звонки тем, чьи номера действительно заблокированы, с предложением за денежный перевод «ускорить» разблокировку.

Целевая группа: все абоненты сотовой связи, особенно те, кто мало следит за новостями и легко поддается панике.

Актуальность для ноября: ноябрь — первый месяц, когда новые правила могут начать применяться массово. Это вызовет волну слухов и неразберихи, чем и воспользуются аферисты.

· Для подтверждения личности обращайтесь только в официальные салоны связи вашего оператора или используйте его официальное приложение.

· Не переходите по ссылкам из сообщений о блокировке. Набирайте номер службы поддержки оператора вручную или проверяйте информацию через официальное приложение.

· Помните: оператор связи никогда не запросит данные вашей банковской карты или коды из SMS.

Мошенничество, связанное с изменениями в подаче обращений в ФНС через операторов ЭДО

Описание схемы: с 1 ноября ФНС не будет принимать обращения через некоторых операторов ЭДО. Мошенники используют эту тему для:

· Фишинга под видом помощи с переходом. Рассылки от имени «поддержки ЭДО» или «ФНС» с ссылками на фишинговые сайты для «регистрации в новом сервисе».

· Звонки с требованием «урегулировать вопрос». Мошенники, представляясь налоговыми инспекторами, сообщают о «недоставленных обращениях» и начисленных штрафах, требуя срочно их оплатить.

· Поддельные инструкции и «официальные партнёры». Создание фальшивых групп и сайтов, которые предлагают «гарантированную доставку обращений» за плату или распространяют вредоносные файлы под видом инструкций.

Целевая группа: индивидуальные предприниматели, руководители и бухгалтеры малого и среднего бизнеса.

Актуальность для ноября: изменение регламента взаимодействия с ФНС создает информационный вакуум и неразбериху, чем воспользуются злоумышленники.

· Вся информация о новых каналах связи публикуется только на официальном сайте ФНС.

· Не переходите по ссылкам из писем и сообщений об изменениях. Вводите адреса сайтов операторов ЭДО и ФНС вручную.

· Налоговые инспекторы не звонят с требованием «срочно оплатить штрафы» по телефону. Все официальные уведомления приходят через личный кабинет налогоплательщика или оператора ЭДО.

Мошенничество, связанное с началом отопительного периода

Описание схемы: с наступлением холодов мошенники атакуют жильцов многоквартирных домов:

· «Взнос на ремонт теплотрассы». Звонки от имени УК или ТСЖ с сообщением о «срочном сборе средств» на ремонт. Запугивают тем, что дом якобы останется без тепла.

· «Платное ускорение» рассмотрения жалоб. Звонки из «жилищной инспекции» тем, кто уже подал жалобу на холодные батареи, с предложением за деньги ускорить ее рассмотрение.

· Поддельные «аварийные службы отопления». Создание фальшивых сайтов и номеров в поисковиках, которые принимают заявки на «вызов мастера» и выманивают предоплату или данные.

· Ложные «компенсации за холод». Рассылки о «государственных выплатах» за холод в квартире с фишинговыми ссылками для ввода паспортных данных и реквизитов карты.

Целевая группа: жители многоквартирных домов, особенно пожилые люди.

Актуальность для ноября: начало отопительного сезона и первые холода — период массовых жалоб на отсутствие отопления и повышенной тревожности граждан.

· Все финансовые вопросы решайте только на общих собраниях собственников. Не переводите деньги по номеру телефона или на банковскую карту незнакомца.

· Телефоны аварийных и диспетчерских служб узнавайте только на официальном сайте вашей УК.

· Официальные компенсации назначаются только по решению суда или через официальные заявления в государственные органы, а не через ссылки в мессенджерах.

Мошенничество на фоне подготовки автомобилей к зиме

Описание схемы: автовладельцы при подготовке машины к зиме становятся жертвами мошенников, которые используют следующие схемы:

· Фальшивые онлайн-магазины шин и аккумуляторов. Сайты с заниженными ценами, которые после предоплаты исчезают.

· «Выездной шиномонтаж» с подменой. Установка б/у резины под видом новой, кража дисков.

· «Срочная замена аккумулятора». На парковках предлагают «бесплатную проверку», после которой навязывают «срочную» замену на старый или дешевый аккумулятор по цене нового.

· Продажа поддельной «незамерзайки». Жидкость, замерзающая при -5°C, что может вывести из строя систему омывания.

Целевая группа: владельцы автомобилей, особенно неопытные водители.

Актуальность для ноября: последний месяц для подготовки автомобиля к зиме, что создает ажиотаж и спрос на услуги и товары.

· Покупайте шины, аккумуляторы и автохимию только в крупных, проверенных сетях или официальных дилерских центрах.

· Не доверяйте выездным услугам сомнительных «специалистов». Пользуйтесь услугами известных шинных центров и станций техобслуживания.

· Внимательно проверяйте сайты-продавцы: смотрите дату регистрации домена, наличие юридических адресов и контактов, читайте отзывы на независимых площадках.

Мошенничество с продажей псевдоэффективных БАДов и средств для здоровья в соцсетях

Описание схемы: в социальных сетях и мессенджерах активно продвигаются «чудо-средства» для похудения, укрепления иммунитета, восстановления костей и решения других проблем со здоровьем. Мошенники создают разветвленную сеть псевдо-магазинов, которые предлагают «натуральные» и «уникальные» препараты по завышенным ценам. Для покупки требуют предоплату на карту или через сомнительные платежные системы, после чего либо отправляют бесполезный товар-пустышку, либо вообще исчезают.

Целевая группа: всё население, особенно люди, не доверяющие традиционной медицине или ищущие «быстрое решение».

Актуальность для ноября: период, когда люди стремятся укрепить иммунитет и подготовить организм к зиме.

· Не покупайте лекарства и медицинские приборы через соцсети, только в лицензированных аптеках.

· Проверяйте дату создания аккаунта продавца и анализируйте активность — мошеннические страницы обычно новые и содержат только рекламные посты.

Перед приемом любых лекарственных препаратов консультируйтесь с врачом — самолечение может быть опасно для здоровья.

Заключение

Ноябрь 2025 года станет настоящим «полигоном» для мошенников, которые будут использовать весь спектр доступных им инструментов — от сезонных событий до недавних законодательных нововведений. Главное оружие против обмана — это бдительность, скептицизм и знание официальных процедур. Никогда не торопитесь с переводом денег или предоставлением личных данных, особенно по телефону или по ссылке из сообщения. Всегда проверяйте информацию через официальные источники. Платформа «Мошеловка» проекта «Народный фронт» продолжит мониторинг и оповещение граждан о новых угрозах.

#мошенничество #кибербезопасность #прогнозмошеловки #эксклюзивно #актуальное #чернаяпятница #киберпонедельник #возвраттоваров #банковскиеограничения #новыеправила #блокировки #скупкасимкарт #эдо #фнс #отопительныйсезон #автомобилистам #продажабадов #мошеловка #народныйфронт