Экс-сотрудника "Яндекса" задержали за госизмену в виде спонсирования ВСУ

МОСКВА, 13 мая. /ТАСС/. ФСБ задержала бывшего сотрудника "Яндекса" по подозрению в госизмене в виде финансирования Вооруженных сил Украины. Об этом сообщили в Центре общественных связей (ЦОС) ФСБ России.

"ФСБ пресечена на территории Нижегородской области противоправная деятельность бывшего сотрудника ООО "Яндекс", причастного к совершению государственной измены в форме оказания финансовой помощи Вооруженным силам Украины в деятельности, направленной против безопасности РФ", - сообщили в ЦОС.

Установлено, что после начала СВО он переводил личные денежные средства на счет зарегистрированного на Украине фонда для приобретения ВСУ бронетехники, боеприпасов, экипировки и медикаментов.

Как отметили в ФСБ, впоследствии, скрываясь от частичной мобилизации, он покидал территорию РФ. Ранее он также привлекался к административной ответственности за участие в несанкционированных митингах.

Следственным управлением ФСБ России возбуждено уголовное дело по статье 275 УК РФ (государственная измена).

В настоящее время проводятся следственные действия, направленные на закрепление доказательств по уголовному делу.

"Очень Чернобыльские дела"

Software: MediBang Paint

Graphics tablet: Wacom intuos 4100k

Жителя Приморья задержали по подозрению в шпионаже на украинскую разведку

ФСБ задержала жителя Приморья по подозрению в работе на военную разведку Украины

ВЛАДИВОСТОК, 13 мая - РИА Новости. Жителя Приморского края задержали по подозрению в работе на украинскую военную разведку, сообщил РИА Новости представитель регионального управления ФСБ России.

"УФСБ России по Приморскому краю пресечена противоправная деятельность жителя Приморского края, причастного к совершению государственной измены в форме шпионажа в интересах главного управления разведки министерства обороны Украины и подконтрольной ему украинской националистической организации, признанной террористической на территории России", — сказал он.

Задержанный по заданию ГУР собирал и передавал сведения об объектах военной инфраструктуры Приморья. При этом он полностью осознавал, что эти данные могут использоваться против безопасности России, подчеркнули в УФСБ.

Следственный отдел приморского главка ФСБ возбудил уголовное дело по статье "Государственная измена". Задержанного отправили под стражу.

Позже источник в правоохранительных органах сообщил РИА Новости, что задержанный — житель Владивостока 1976 года рождения.

"К вооруженным силам (подозреваемый — Прим. Ред.) не имеет отношения, а на военную разведку Украины вышел по собственной инициативе под воздействием их пропаганды", — сказал источник, не уточнив профессию задержанного.

Как заявил сам подозреваемый на видеозаписи, предоставленной региональным управлением ФСБ, он осознавал, что информация, которую он собирал и передавал, могла быть использована "против Вооруженных сил Российской Федерации".

"Я раскаиваюсь, реально раскаиваюсь. Готов сотрудничать, помогать предварительному следствию. Очень сожалею и раскаиваюсь, потому что мне стыдно... Просто мне стыдно. Простите меня", — заявил мужчина.

Это уже третий житель Приморья, задержанный за шпионаж за последнее время. Ранее по подозрению в шпионаже на военную разведку Украины арестовали рабочего из Владивостока, который по заданию ГУР собирал и передавал сведения об объектах военной инфраструктуры края. Возбуждено уголовное дело по статье "Государственная измена".

В апреле за тайное сотрудничество с украинскими националистами был задержан еще один житель Приморья. На допросе, видеозапись которого региональное управление ФСБ предоставило РИА Новости, он признал вину, заявил, что раскаивается и готов сотрудничать со следствием. Уголовное дело возбудили по статье "Сотрудничество на конфиденциальной основе с иностранным государством".

Теракт в Белгороде - ещё одно кровавое звено в цепочке преступлений киевского режима

Прицельный обстрел мирных жителей, гражданской инфраструктуры, жилых домов, больниц, школ, социальных объектов стали почерком преступной группировки Зеленского, за которой стоят западные спонсоры. – Захарова.

Трагедия в Белгороде. Главное к этой минуте:

▪️Первые сообщения об обрушении подъезда в результате обстрела появились около 11.30 по московскому времени.

▪️Губернатор Гладков вскоре сообщил, что город подвергся массированному обстрелу со стороны ВСУ, в результате прямого попадания снаряда в жилой дом обрушился весь подъезд.

▪️Минобороны позднее сообщило, что Белгород был обстрелян ракетами "Точка-У" и снарядами РСЗО, дом был поврежден фрагментами одной из сбитых ракет "Точка-У".

▪️Предупреждение о ракетной атаке до ЧП позволило спасти многие жизни, сообщили РИА Новости в экстренных службах.

▪️Примерно через час с небольшим после обстрела обрушились чердачный этаж и крыша подъезда, которые изначально устояли. Были ли пострадавшие в результате повторного обрушения - пока ясности нет.

▪️В СК сообщили, что в результате украинского обстрела есть погибшие и пострадавшие, точное число устанавливается. Мурашко сообщил, что на данный момент в медорганизации направлены 17 человек.

▪️СК завел уголовное дело о теракте.

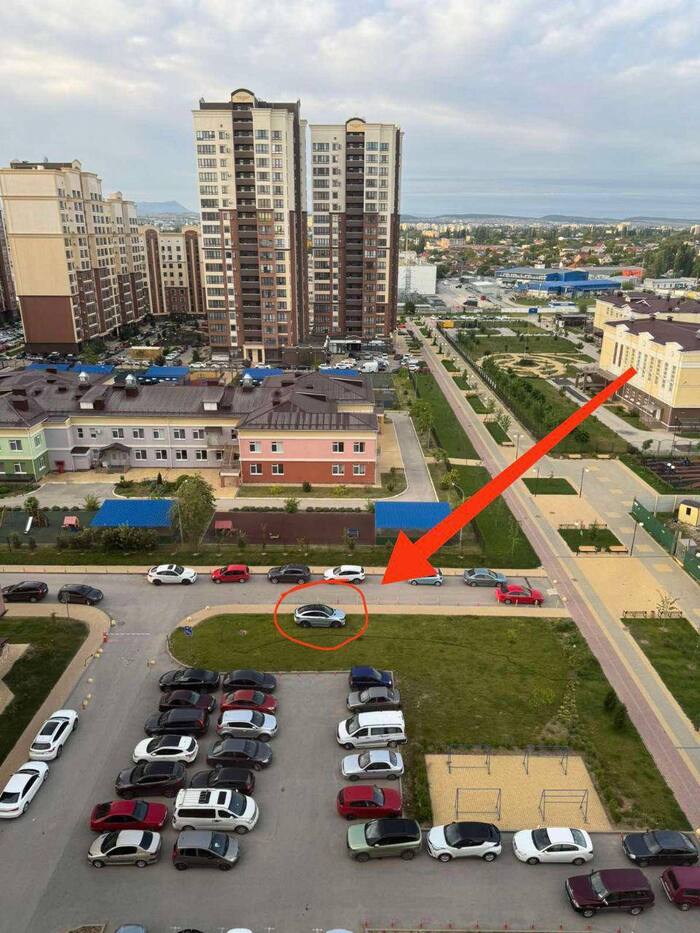

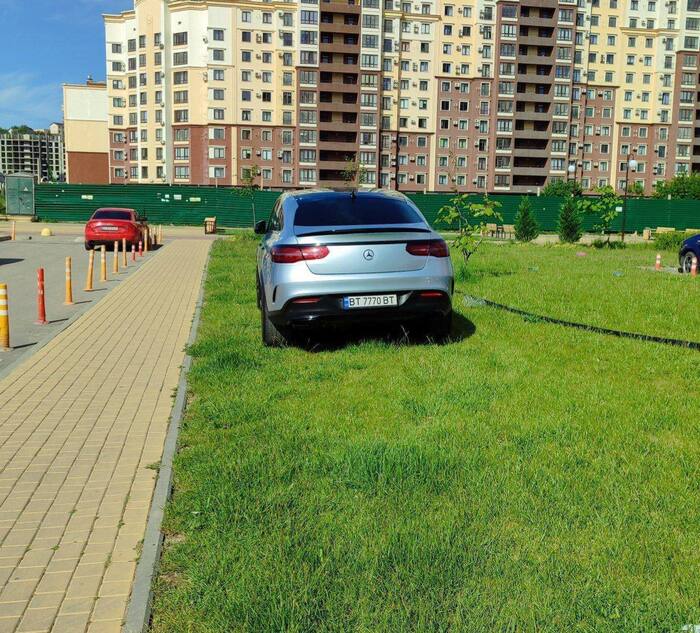

Приключения беженцев в Крыму

Этим ясным субботним утром, в прекрасном городе Симферополь, жители микрорайона Жигулина роща ощутили на себе всю мощь военной помощи Украине от немецкого правительства.

Под покровом ночи, вражеский отряд в составе чистокровного баварца GLE- класса, попытался прорваться в сторону набережной Ялты.

Но либо разведка подкачала, либо карты были старые, экипаж машины вместо полей и просек, к своему удивлению, оказался в новом построенном микрорайоне, где западная техника была вероломно остановлена суровым крымским газоном.

Водитель западной техники отделался лёгким испугом и порицанием.

За ошибки не пинайте, пишу на коленке.

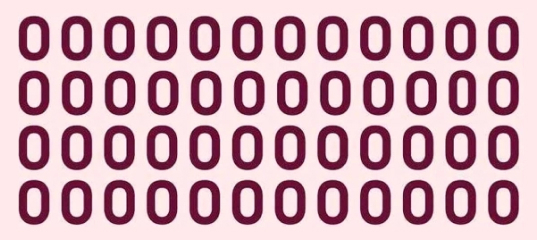

Сможете найти на картинке цифру среди букв?

Справились? Тогда попробуйте пройти нашу новую игру на внимательность. Приз — награда в профиль на Пикабу: https://pikabu.ru/link/-oD8sjtmAi

Персональный Ад GOO-GLE

Я не программист - но кое что заметил.

Браузер google chrome на webkit очень глубоко прописывается в систему.Он имеет доступ к паролям операционной системы(этой программы) - использует обращение к локальным сервисам и очень много локалхост соединений.Google открывает около 10 соединений peer-to-peer на одну вкладку.Распределенный сервис "оптимизации" изображений перестает открывать картинки со всех сайтов если заблокировать этот оптимизированые обмен - в интерфейсе не доспутном для настройки.В стандартном клиенте нельзя отменить сервис резидентного обмена.После закрытия клиента google клиент все равно обменивается peer-to-peer - стандартным фаирволом этот протокол не определяется.Я пользуюсь portmaster.Фото ниже настройки из яндекс браузера на webkit.

Далее при помощи программы подсчета обращении к SSD выяснилось - что google chrome постояннно пишет гигабайты трафика в виде мелких файлов кеша(даже без обновления страниц браузера).Что напоминает торент обмен через кеш и сервис "оптимизации" изображении - скриптов или перехвата трафика.

Далее сайты и посковые запросы через google отправленые в США(на некоторые сайты или все) открываются быстрее чем запросы в россию.Это можно увидеть через аддоны в других браузерах показывающие время отклика.Основная задержка в DOM эвентах и скриптах - что подозрительно и намекает на еще и обработку скриптов.

Сервис улучшения шрифтов в webkit или google chrome полностью обрабатывает весь текст.На некоторые статьи и сайты - переход и открытие активных элементов происходит быстро, а на некторые нет.Учитывая, что windows 10 может страницу с google скопировать в word или другой сайт с сохранением изображения и ссылок (форматировния текста и стиля) то копируется так же скрипты и html код и сами картинки.Те движок конвертера в буфер браузера позволяет создавать браузером полную копию страниц или подменять любую информацию то же с расплодившимися secured dns абсолютно "бесплатными" для всех и никто не уйдет обиженным.

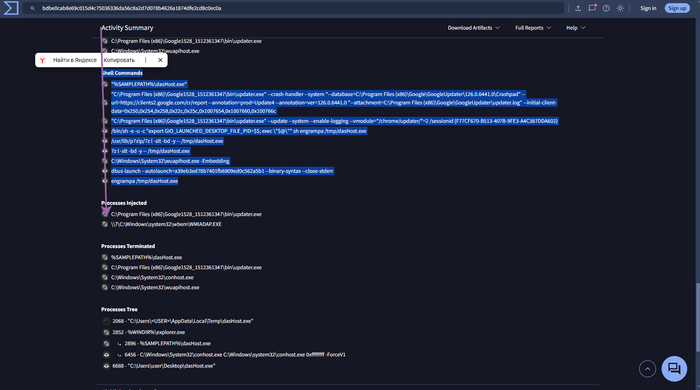

Новое обновление Windows 10 22H2 создало новый файл сервиса для обмена информацией dasthost ссылка на проверку virustotal смотреть надо секцию behavior (проверка виртуальными машинами).

Очень много файлов темп в папке темп(Temp)

Интересны обращения к реестру

\System\CurrentControlSet\Services\GoogleUpdaterInternalService126.0.6441.0\ImagePath

И код команды шелл(shell)

C:\Program Files (x86)\Google1528_1512361347\bin\updater.exe" --crash-handler --system "--database=C:\Program Files (x86)\Google\GoogleUpdater\126.0.6441.0\Crashpad

Странный код для нового системного сервиса или программы от microsoft.

Вероятно что это просто вирус -но и дыра в майкрософте и windows 10 в частности.

Вывод - пользоватся поисковиком google и браузерами на webkit во времена инфовойны за Украину и бойкот со стороны США означает стать частью распределнной нейросетевой системы атаки и обмена(копирования) данных с серверами в сша - с подменой постов и скриптов(атака через перенаправление запросов на сервера в россии).Стать соучастником создания информационного давления на Россию и предателем Родины.

Google это Ambrella или Gumbrella из Resident Evil полностью подконтрольная Властям США и ZOG и иллюминатам.Делаем браузеры а на самом деле ритуалы, магия, плавучие острова непонятного назначения, утечка данных из андроид.

"Из офиса Google в Лондоне бьёт невидимый луч статического электричества"

.be/5Ms4scs52r4 кто надо добавить адрес видео на ютубе может откроется.Видео не удалено, но с ограниченым доступом.Технологии Теслы со статическим электричеством у Google и США не забыты.

Весь изначальный менеджмент google погиб в авикатастрофе(горах) при групповой поездке в горы - это можно найти в поисковиках в 2015 году (24.04.2015)."Позднее стало известно, что среди погибших был топ-менеджер Google Даниэль Фрединбург".Топ менеджеры по одному не ездят.Смекаем.

Верить можно в трагическую случайность - а возможно судьба у них очень печальна - сложно передать собственность добровольно - особенно в горах - где никого нет.