ФСБ РОССИИ ВСКРЫТА РАЗВЕДЫВАТЕЛЬНАЯ АКЦИЯ АМЕРИКАНСКИХ СПЕЦСЛУЖБ С ИСПОЛЬЗОВАНИЕМ МОБИЛЬНЫХ УСТРОЙСТВ ФИРМЫ APPLE

Федеральной службой безопасности Российской Федерации совместно с ФСО России вскрыта разведывательная акция американских спецслужб, проведенная с использованием мобильных устройств фирмы «Apple» (США).

В ходе обеспечения безопасности российской телекоммуникационной инфраструктуры выявлены аномалии, характерные только для пользователей мобильных телефонов «Apple» и обусловленные работой ранее неизвестного вредоносного программного обеспечения (ВПО), использующего предусмотренные производителем программные уязвимости.

Установлено, что заражению подверглись несколько тысяч телефонных аппаратов этой марки. При этом кроме отечественных абонентов выявлены факты заражения зарубежных номеров и абонентов, использующих sim-карты, зарегистрированные на диппредставительства и посольства в России, включая страны блока НАТО и постсоветского пространства, а также Израиль, САР и КНР.

Таким образом, полученная российскими спецслужбами информация свидетельствует о тесном сотрудничестве американской компании «Apple» с национальным разведсообществом, в частности АНБ США, и подтверждает, что декларируемая политика обеспечения конфиденциальности персональных данных пользователей устройств «Apple» не соответствует действительности.

Компания предоставляет американским спецслужбам широкий спектр возможностей по контролю как за любыми лицами, представляющими интерес для Белого дома, включая их партнеров по антироссийской деятельности, так и за собственными гражданами.

Угадайте звездного капитана юмористической команды «Сборная Красноярска» по описанию одного из участников

Ну что, потренировались? А теперь пора браться за дело всерьез.

Что делать с мошенническими сайтами

Осторожно: длиннопост и много слов.

Всем доброго дня. Каждый из нас если и не сталкивался, то хотя бы слышал о разного рода мошенниках, орудующих в сети. По большей части это сайты, цель которых - сбор персональных данных, в том числе Логинов и паролей, данных банковских карт. Среди них и некоторое число условно безопасных, которые просто за счёт "похожести" доменного имени на какой-либо легитимный сайт "воруют" трафик и живут на рекламу с показов (однако, таких меньшинство и этот факт не отменяет их вредоносности).

Как же бороться с ними?

В первую очередь стоит проверить через сервис whois чей это сайт и у кого зарегистрирован.

(Спойлер: всё, что зарегистрировано в России с вероятностью в 0.95 можно легко снять

с делегирования aka отобрать).

В случае, если сайт "находится" на нероссийской доменной зоне верхнего уровня (.com, .org, .uk, .pw и тд), то никаких гарантий никого дать не сможет, особенно в это непростое время).

(Дальше речь пойдет про "российские" доменные зоны, про иностранцев речь пойдет позже)

Что нам поможет в этой борьбе с мошенниками?

1. Правила регистрации доменных имён в зоне ru, рф (особенно пункт 5.7);

2. Компетентные организации.

Из правил регистрации доменных имён в зонах ru, рф (пункт 5.7):

Регистратор вправе прекратить делегирование домена при поступлении регистратору мотивированного обращения организации, указанной Координатором как компетентной в определении нарушений в сети Интернет, если обращение содержит сведения о том, что адресуемая с использованием домена информационная система применяется:

1) для получения от третьих лиц (пользователей системы) конфиденциальных сведений за счет введения этих лиц в заблуждение относительно ее принадлежности (подлинности) вследствие сходства доменных имен, оформления или содержания информации (фишинг);

2) для несанкционированного доступа в информационные системы третьих лиц (пользователей, посетителей) или для заражения этих систем вредоносными программами или для управления такими программами (управления ботнетом);

3) для распространения материалов с порнографическими изображениями несовершеннолетних;

Компетентные организации

В 2012 году Координационный центр внедрил практику взаимодействия с организациями, компетентными в определении нарушений в сети Интернет. Такие организации предоставляют Координационному центру и регистраторам доменных имен информацию о ресурсах с противоправным контентом, о случаях фишинга, несанкционированного доступа к информационным системам и распространения вредоносных программ с доменных имен, находящихся в зонах .РФ и .RU. Регистраторы вправе прекратить делегирование доменных имен для подобных ресурсов. Сегодня с Координационным центром сотрудничают двенадцать компетентных организаций — Национальный координационный центр по компьютерным инцидентам, Лига безопасного интернета, Group-IB, Лаборатория Касперского, RU-CERT, РОЦИТ, Роскомнадзор, БИЗон, Банк России, Доктор Веб и Интеграл. Любой пользователь сети может сообщить об обнаруженном им случае неподобающего использования доменного имени на Горячую линию одной из этих организаций — и меры будут приняты незамедлительно.В общем, обращение к компетентным организациям при наличии оснований гарантирует снятия вредоносного домена с делегирования. Однако стоит учесть, что по текущим НПА регистратор в праве восстановить делегирование в случае отсутствия "негативного" контента на сайте при обращении владельца домена, если он данный контент уберет.

Как же обратиться к компетентным организациям?

У каждой из перечисленных выше организации есть электронная почта, на которые они принимают обращения.

Далее представлен список компетентных организаций (с наибольшей зоной компетенции*) и зоны их компетенции.

1. Национальный координационный центр по компьютерным инцидентам (НКЦКИ) incident@cert.gov.ru (.RU, .РФ, .SU, .ORG.RU, .NET.RU, .PP.RU)

НКЦКИ создан приказом ФСБ России N 366 от 24 июля 2018 года. В соответствии с положением о НКЦКИ Национальный координационный центр по компьютерным инцидентам является составной частью сил, предназначенных для обнаружения, предупреждения и ликвидации последствий компьютерных атак и реагирования на компьютерные инциденты (ГосСОПКА).

2. Group-IB (ООО «Траст») info@group-ib.com (.RU, .РФ, .SU, .ORG.RU, .NET.RU, .PP.RU)

Компания Group-IB основана в 2003 году и является одним из ведущих разработчиков решений для предотвращения кибератак, борьбы с мошенничеством и защиты брендов от цифровых рисков со штаб-квартирой в Москве.

3. Центральный банк Российской Федерации fincert@cbr.ru (.RU, .РФ, .SU, .ORG.RU, .NET.RU, .PP.RU)

4. ООО «БИЗон» info@bi.zone (.RU, .РФ, .SU, .ORG.RU, .NET.RU, .PP.RU)

BI.ZONE — компания по управлению цифровыми рисками.

5. АНО «ЦРКИ» info@cert.ru (.RU, .РФ, .SU, .ORG.RU, .NET.RU, .PP.RU)

АНО «ЦРКИ» – российский центр реагирования на компьютерные инциденты. Основная задача центра – снижение уровня угроз информационной безопасности для пользователей российского сегмента сети Интернет.

Все указанные организации являются компетентными по вопросам:

· Phishing;

· Malware;

· Botnet controllers;

· Несанкционированный доступ;

· Детская порнография.

Лично моя рекомендация:

Наиболее эффективно писать сразу всем указанным организациям. Так и увеличивается шанс помощи вам, а также скорость блокировки ресурса. Даже если какая-то из организаций вам откажет, все равно есть шанс на то, что остальные примут меры.

Что необходимо указать при обращении?

- Непосредственно URI вредоносного контента (адрес страницы).

Что стоит так же дополнительно указать:

- адрес легитимного ресурса (если таковой имеется);

- скриншот страницы.

По обращению в указанные компетентные вам выдадут идентификатор обращения, с помощью которого дальше можно вести переписку по вашему обращению (узнать статус и тд).

Стоит отметить, что блокировка не происходит мгновенно. Срок снятия домена с делегирования может составлять несколько суток. При этом, если владелец уберет контент, делегирование восстановится. Если срок аренды домена пройдет (а с ним и пройдет и "разделегирование"), любое лицо в праве купить такой домен и разместить любой контент.

Такое стоит отметить, что указанные организации не смогут помочь по вопросам явного мошенничества, что является компетенцией МВД России.

По вопросам вредоносного контента на сайтах, расположенных не в "российских доменных зонах" также можно писать в вышеуказанные организации, а также есть смысл писать напрямую регистратору домена (по электронной почте или через форму обратной связи на сайте регистратора).

P.S. вся информация взята с официальных сайтов указанных организаций и координационного центра https://cctld.ru

P.P.S за шакалистые изображения прошу прощения

P.P.P.S пост не является рекламой. Все описанные действия являются общественно полезными и бесплатными

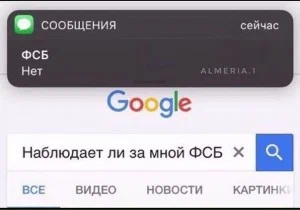

Почему в России все так плохо с IT-сферой?

Решил доложить в ФСБ РФ на преступника, призвавшего нарушить безопасность Российской Федерации. Как понимаю, это оперативно значимая информация, поэтому зашел в соответствующий раздел официального сайта ФСБ РФ. А там нужно скачать программу для генерации случайного числа, чтобы установить защищенное соединение в соответствии с российским стандартом шифрования данных.

Вопрос № 1: почему в списке поддерживаемых данным приложением операционных систем нет таких популярных операционных систем, как "MacOS", "IOS" и "Android"?

Вопрос № 2: почему у меня не запускается данная программа для Linux Mint x64, несмотря на то, что у меня она совершенно цела и 64-битной архитектуры?

Очевидно, что в России как всегда не особо заботятся о качестве выпускаемых для корректной работы государственных служб программ.

P. S. Стэнли Кубрик в своем шедевре ''2001 год: Космическая одиссея" так надеялся на высокотехнологическое будущее, но спустя 21 год в России так и не смогли решить такие простые вопросы.

Кибербезопасность России держится над бюрократической бездной - спасибо ФСБ за это

Сразу скажу, что кибербезопасностью всё не так уж и плохо. Но нынешняя spez-operazionnaya обстановка заставляет обратить пристальное внимание на этот вопрос. Лучше заранее проверить слабые места на наличие проблем, чем потом осуждающе вытряхивать из государственных штанов последствия ошибки.

Меня в комментариях к недавнему посту (извиняюсь за ссылку на Дзен-канал) спросили, сколько же тратят на VPN западные госкомпании? Я начал искать и не нашёл ответа. Пришлось побеседовать со знакомыми безопасниками, которые много удивительного рассказали. Далеко не всё понял, но как получилось запомнить и записать, передаю вам. Думаю, тут на Пикабу много специалистов, поэтому ваше мнение, дополнения и критику будет важно услышать в комментариях.

Что такое VPN? Virtual private network - виртуальная частная сеть. Проще говоря - это возможность безопасно обмениваться информацией, не выкладывая её куда-то в общий доступ. Например, если сотрудник сидит на удалёнке у себя дома и ему нужно подключиться к облачному сервису, который находится на серверах компании.

Важно! VPN НЕ гарантирует полную безопасность. Он лишь защищает передачу данных, но можно, например, взломать компьютер пользователя, который сидит дома на удалёнке, и через него воспользоваться внутренними ресурсами компании.

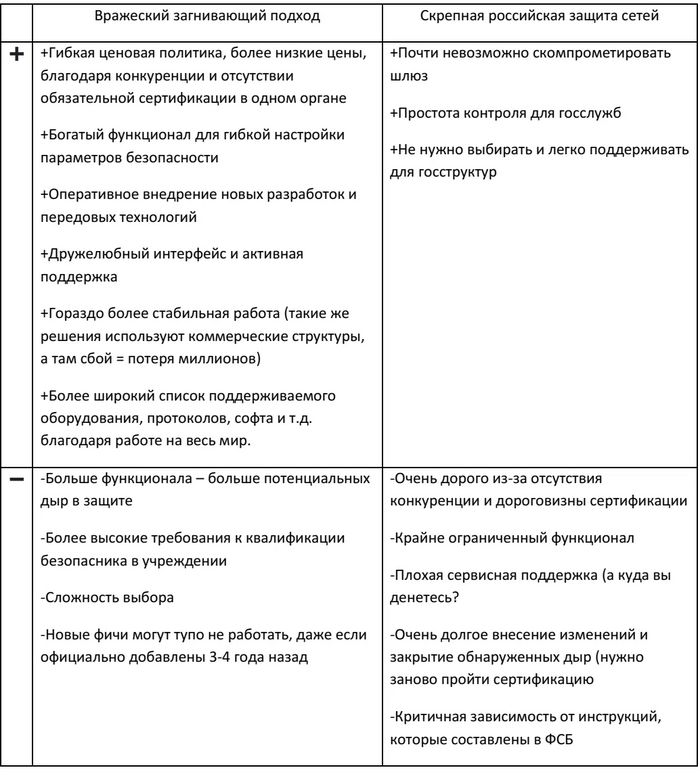

Почти весь мир пользуется либо VPN решениями от топ-4 брендов: Cisco, CheckPoint, Fortigate, Palo Alto. Либо это облачные VPN IPSEC (Azure, AWS, GKS), либо это в принципе какой-нибудь опенсорс на базе OpenVPN. Наши коммерческие организации тоже отдают предпочтение вышеперечисленным вариантам. Интересно, почему?

Российское правительство, как всегда, идёт своим путём. У нас есть свои скрепные "Континент" и ViPNet. Они точно так же сделаны на базе Линукса и Опенвпн, только в качестве шифрования используют ГОСТовый алгоритм. И, конечно же, сертифицированы через ФСБ (точнее, через специальные центры, которые следуют протоколам спецслужбистов).

Ни один западный сервис для работы с российскими госслужбами не сертифицирован. ФСБ, очевидно, не хочет показывать западным компаниям ключевой элемент криптографии, которому должны проктолы ВПН соответствовать - таблицу подстановки. Западные компании не хотят раскрывать свои внутренние алгоритмы и протоколы. Поэтому все полтора-два миллиарда, которые расходуются на защиту коммуникаций госучреждений, уходят в две-три российские конторы.

А как в западных странах? Я нашёл много коммерческих предложений VPN for government, но никаких больших централизованных закупок. Возможно, конечно, я не знаю, где искать в англоязычных источниках такую информацию.

Но из общения с безопасниками и просмотру офферов у меня сложилось впечатление, что каждая госструктура в западных странах сама выбирает себе поставщика VPN, исходя из рекомендаций (это важно!) и своих представлениях о необходимом уровне защищённости.

При этом западные VPN-сервисы не должны сертифицироваться у конкретных спецслужбистов. Они регулируются своей деловой репутацией, оценкой профессиональной среды, стандартами ассоциаций, проверками коммерческих центров и саморегулируемых организаций и (еще раз) рекомендациями от спецслужб о необходимых элементах защиты.

Очевидно, что монолизация рынка приводит к ухудшению качества и увеличению цены. Так же понятно, что единое простое решение может быть более защищенным, чем зоопарк из различного софта. Так какой подход лучше? Тут мы подходим к ключевой проблеме, которую я обозначил ранее.

VPN закрывает только малую долю проблем безопасности. В России, к сожалению, вся инфраструктура безопасности дырявая, непатченые сервисы, нет проверки исходных кодов, контролеры доменов и политики не настроены, операционные системы работают по дефолту в большинстве организаций и прочее, прочее, прочее.

Причина этого - бумажная безопасность важнее, чем реальная. Любая госструктура озабочена только тем, чтобы соответствовать протоколам и проверкам, которые им централизовано назначают их соответствующих служб. Но качество этих стандартов безопасности крайне низкое.

Кто идёт на работу в айти-безопасность госструктуры? Зарплата... 30, ну 40 тысяч. Если станешь начальником, то 50-60к. Квалифицированный специалист в коммерческой фирме за такие деньги даже задницу себе чесать не будет.

А теперь добавим еще кривое распределение ответственности. Если ты, работая безопасником в госструктуре, предложишь какое-то новое и качественное решение, то на тебя ополчатся там все. «Зачем суетишься, нагнетаешь, создаёшь всем сложности, если приказа не было? Вот бумажка сверху придёт, тогда и будешь работать!» Но если что-то произойдет, то безопасника оштрафуют, хотя он мб и предлагал заранее решение.

Не нужно идеализировать Запад. Там в госструктурах похожая ситуация, но из-за того, что в целом рынок больше, богачее, менее централизован и с большим числом внутрипрофессиональных связей, то среднее качество там выше. Хотя всё равно безопасность страдает.

Что мы получаем в российских госструктурах? Плохие специалисты работают по плохим протоколам, повторяя как обезьянки решения интеграторов, закупая не самый лучший софт у монопольных поставщиков, главная задача которого - соблюдение требований бумажной, а не реальной безопасности.

Но тут нам помогает проверенность и простота решений, которые сейчас внедрены. Плюс запуганность сотрудников госслужб, которые боятся сделать шаг вправо-влево. Я не могу оценить, насколько сильно сейчас подвергаются атаке наши государственные сервисы, но то, что «Госуслуги» стабильно работают, показывает, что пусть дорого, частенько топорно, но защитить цифровую часть государства получается.

Разумеется, это прям очень краткий обзор крайне большой и важной проблемы - при централизации управления критичным становится качество менеджмента на вершине иерархии. Но при этом любая организация (включая государственное управление) достигает стадии бюрократизации, когда бумаги становятся важнее реальных дел.

Выхода из этого всего два - либо постепенная смерть организации, либо эволюция, когда происходит уничтожение части бюрократии и «аристократии» внутри организации, повышение децентрализации управления и принятие нового вызова для развития.

А что вы думаете об этом? Как вы видите дальнейшее развитие бюрократической иерархии? Есть ли другие сценарии? Поделитесь в комментариях!

Обыски в Group-IB, задержан гендиректор Илья Сачков

Задержан гендиректор одной из крупнейших российских компаний в сфере кибербезопасности, в самой компании производятся обыски.

В московском офисе Group-IB идут обыски, рассказал RTVI источник близкий к правоохранительным органам. Другой источник добавил, что в офисе идут следственные действия по уголовному делу, в рамках которого задержан основатель и гендиректор компании Group-IB Илья Сачков. Бизнесмена задержали утром во вторник, 28 сентября, отметил собеседник RTVI.

По словам источника RTVI в другой крупной IT-компании, совладельцы Group-IB Сачков и Дмитрий Волков «пропали» и были недоступны даже для своих сотрудников. Во вторник вечером корреспондент RTVI не смог дозвониться по телефонам Сачкова и Волкова. Сообщения с вопросами о возможном уголовном деле также остались без ответа. Не отреагировали на сообщения и представители Group-IB.

Корреспонденты RTVI отправились к офису Group IB на Шарикоподшипниковой улице в Москве в ночь на среду. У входа в здание стояли пассажирский автобус и минивен с тонированными стеклами и включенными габаритами. Человек в штатском перетаскивал вещи из офиса в автобус, а на проходной в самом здании корреспондентов встретили двое вооруженных мужчин в тактической одежде расцветки мультикам и масках на лице. Они сказали корреспондентам, что не пустят внутрь и не будут комментировать происходящее в офисе.

«Журналисты? Извините, но внутрь мы вас не пустим», — вежливо объяснил один из них. На вопрос, идут ли в здании обыски, мужчина в маске отшутился: «Кино снимают. Утром приходите».

Group-IB — одна из ведущих российскими и мировых компаний в сфере кибербезопасности. В 2018 году компания открыла штаб-квартиру в Сингапуре, хотя большинство ее продуктов по-прежнему разрабатывается в России. По словам собеседника RTVI, большую часть времени Сачков проводит в Сингапуре.

Сачков участвует в экспертных комитетах при Госдуме, МИДе, Совете Европы и ОБСЕ в области киберпреступности. В последние годы бизнесмен активно участвовал в обсуждении мер по поддержке отечественного экспорта. Сачков трижды встречался с президентом Владимиром Путиным и участвовал во встречах премьер-министра Михаила Мишустина с представителями IT.

Сачков также известен тем, что в 2012 году его задерживали в центре Москвы за применение травматического оружия. В 2019 году Сачков подрался с таксистом и применил газовый баллончик.

Весной 2020 года власти США опубликовали обвинения в адрес сотрудника Group-IB Никиты Кислицина. Ему вменяли заговор с целью продажи данных, украденных его сообщником у соцсети Formspring в 2012 году. Уголовное дело в отношении Никиты Кислицина было возбуждено в марте 2014 года. В Group-IB назвали обвинения бездоказательными и добавили, что предполагаемые преступления Кислицина произошли до его работы в компании. В Group-IB также сообщили, что в 2013 году ее представители, в том числе и Кислицин, по своей инициативе встретились с сотрудниками Минюста, чтобы сообщить им об исследовательской работе, которую Кислицин проводил в 2012 году.

В дальнейшем правоохранительные органы США обнародовали новые документы, внимание на которые обратила журналист «Медузы» (издание признано иностранным агентом) Мария Коломыченко. В них утверждается, что в 2014 году Кислицин дал показания ФБР в посольстве США в Москве. Кислицин рассказал о своих связях с российскими хакерами и добавил, что «хочет уладить ситуацию», чтобы получить возможность без боязни ездить в Америку. Кислицын уточнил, что давал показания с согласия Сачкова.

RTVI направил запрос в центр общественных связей ФСБ России.

Авторы: Максим Солопов, Владимир Дергачев

https://rtvi.com/news/gendirektor-group-ib-zaderzhan-po-podo...

ПОЛНОМАСШТАБНАЯ КИБЕРВОЙНА УЖЕ ИДЕТ: ГОТОВЫ ЛИ МЫ К НЕЙ?

О том, что цифровое пространство не только может, но уже стало современным полем боя говорят все чаще. И это не метафора или гипербола, а доподлинная реальность. Молчат репродукторы центрального оповещения, не воют сирены воздушной тревоги, никто не объявляет мобилизацию, но война рядом, идет незаметно глазу простого гражданина до тех пор, пока не случается нечто, вроде атаки федеральной системы телекоммуникаций или энергетической структуру региона. И это, увы, тоже не фантастика. Против России такая война целенаправленно ведется как минимум с прошлого года.

Аналитики ФСБ называют беспрецедентной по размаху и изощренности серию скоординированных атак, обрушившихся на серверы российских федеральных агентств. Об этом говорится в открытом, но мало известном отчете, подготовленном специалистами центра противодействия кибератакам Solar JSOC компании «Ростелеком-Солар» совместно с НКЦКИ (Национальным координационным центром по компьютерным инцидентам, созданным ФСБ России) https://rt-solar.ru/upload/iblock/b55/Ataki-na-FOIV_otchet-N...

Согласно ему, только за 2020й год зафиксировал более 200 хакерских атак со стороны профессиональных кибергруппировок, включая массовые попытки воздействия на целые отрасли и сектора экономики. Примерно в 30 случаях за атаками стояли злоумышленники уровень подготовки, квалификации и технических возможностей которых подразумевает участие иностранных государств. В числе наиболее частых целей – объекты критической информационной инфраструктуры России. Остальное, - атаки организованных криминальных группировок, которые, впрочем, также представляют угрозу экономического ущерба, достигающего сотен миллионов рублей.

Целью злоумышленников были: полная компрометация ИТ-инфраструктуры; кража конфиденциальной информации (почтовых переписок, файлов общего и ограниченного доступа, инфраструктурных и логических схем и т.д.).

Для проникновения в инфраструктуры ФОИВ злоумышленники использовали три основных вектора атак:

1. фишинг;

2. эксплуатацию уязвимостей веб-приложений, опубликованных в сети интернет;

3. взлом инфраструктуры подрядных организаций (Trusted Relationship).

В качестве тем для фишинговых рассылок злоумышленники всегда использовали актуальные новости – как внутренние, связанные с непосредственной деятельностью конкретного ФОИВ, так и общемировые – например, касающиеся эпидемии Covid-19. Единственное, что объединяло эти письма, было наличие вложенного офисного документа со специальным макросом: при открытии такого файла происходил запуск вредоносного ПО и заражение хоста.

Эксплуатация уязвимостей веб-приложений, как правило, заканчивалась загрузкой вебшеллов (вредоносных скриптов, позволяющих управлять сайтами и серверами), через которые в дальнейшем и происходило развитие атак.

Параллельно с реализацией фишинга и эксплуатацией уязвимостей веб-приложений злоумышленники искали пути осуществления атак через подрядные организации. Для этого они собирали открытые данные о компаниях, которые работают с тем или иным федеральными органами исполнительной власти (ФОИВ). Следующим шагом был взлом инфраструктур поставщиков услуг, через которых злоумышленники получали возможность вполне легитимно заходить в нужные инфраструктуры ФОИВ. После проникновения в локальную сеть злоумышленники традиционно выполняли мероприятия, направленные на полную компрометацию инфраструктуры.

Выводы доклада впечатляют:

• уровень угрозы – наивысший (федеральное значение);

• уровень киберпреступников – наивысший (кибернаемники, преследующие интересы иностранного государства);

• злонамеренность целей кибератак – наивысшая (полная компрометация инфраструктуры и кража конфиденциальных государственных данных);

• используемый инструментарий – самый продвинутый (причем часть разработанного ВПО ранее нигде не встречалась);

• уровень скрытности - самый продвинутый (за счет использования недетектируемого ВПО, легитимных утилит и понимания внутренней логики работы применяемых в органах власти средств защиты информации);

• стратегия нападения - самая продвинутая (сочетание сразу нескольких векторов атак для создания дублирующих каналов управления.

• уровень тщательности подготовки – наивысший (индивидуальная проработка фишинга с учетом деятельности ФОИВ и отдельных его структур, разработка специализированного ВПО, исследование деятельности и инфраструктур подрядчиков и др.);

• уровень изощренности – наивысший (применения при атаке на российские инфраструктуры российских же внешних ресурсов (облака «Яндекс» и Mail.ru Group);

• уровень неуязвимости нападающих – наивысший (невозможно выявление данных кибератак стандартными средствами детектирования SOC, - необходим тщательный «ручной» мониторинг и расследования силами лучших экспертов).

Если это не война, то как происходящее назвать по другому?

В апреле этого года в Таллине прошли киберучения, организованные НАТО, в которых приняли участие представители 30 стран. На них отрабатывались самые разные задачи, в том числе безопасность электростанций. Причем в качестве условной цели кибератаки была выбрана Украина. Вряд ли это случайно: Украина обладает наиболее близкой к России структурой энергетики.

В России этой тематике также уделяют самое серьезное внимание. В июне под эгидой Минэнерго России на Национальном киберполигоне "Ростелекома" прошли киберучения, в которых приняли участие ключевые игроки электроэнергетической отрасли, представители силовых ведомств, регуляторов и госорганов. Цель киберучений – повысить практическую готовность организаций сферы ТЭК к отражению комплексных распределенных компьютерных атак на целую отрасль, включая уровень взаимодействия и скорость реагирования.

Согласно сценарию учений, хакерская группировка производила серию скоординированных компьютерных атак на инфраструктуру энергоснабжения вымышленного региона. Электросети региона были разделены на семь районов, за защиту каждого из которых отвечала отдельная команда. Все сценарии атак были разработаны экспертами "Ростелеком-Солар" специально для данных учений и основывались на реальных кейсах атак на компании электроэнергетической отрасли России.

Результаты учений, правда, были засекречены, но как мы знаем из инсайдерских источников, был выявлен целый ряд потенциальных уязвимостей.

В общем, ситуацию можно назвать как минимум тревожной и тревожит тут не столько сам факт нападения (что в этом нового для России?), сколько готовность его эффективно отразить. Полномасштабная цифровизация систем управления РФ, имеющая цель превратить их в единый комплекс, началась сравнительно недавно и пока идет с переменным успехом. Мешают здесь ряд традиционных факторов: высокая инерционность управленческих систем, косность мышления многих представителей высшего и среднего командного звена, лоббизм, а главное дилетантизм управленцев, часто оказывающихся весьма далекими от тем, которыми их поставили управлять. Как следствие случается не только торможение процессов развития IT отрасли в России, но и поиск «не дорогих и удобных» решений, которые оборачиваются уязвимостью электронных контуров защиты информационной структуры нашей страны.

«Нормальный человек фразу „руки-загребуки“ за маленькие деньги говорить не будет»

Догадались, о ком шутит юмористическая команда «Сборная России»? У нас есть еще девять таких шифровок. Давайте проверим, раскроете ли вы их все!