Штрафы за рекламу в запрещенных Instagram и Facebook могут возрасти до 1 млн рублей

РФ Депутаты Госдумы РФ от фракции «Единая Россия» подготовили законопроект, ужесточающий наказание за размещение рекламы в Instagram и Facebook.

Предложенные поправки к ч. 1 ст. 14.3 КоАП увеличивают штрафы за такие правонарушения: для физлиц — до 80 тыс. руб. (сейчас от 2 до 2,5 тыс.), для юрлиц — до 1 млн руб. (вместо 100-500 тыс.). Документ направлен для оценки в Верховный суд, Генпрокуратуру, Минюст и МВД.

В обоснование своих предложений авторы законопроекта указали на то, что существующие размеры штрафов слишком незначительны, чтобы пресечь размещение рекламы на запрещенных в России площадках. Получаемые от этой деятельности доходы многократно превышают наказание рублем. Закрепленный законом «О рекламе» запрет на подобную монетизацию ресурсов, уличенных в дезинформации, публикации экстремистских материалов, мошенничестве и проч., вступил в силу 1 сентября.

Основная цель соответствующих поправок — перевод рекламной деятельности на российские платформы. Тем не менее русскоязычные блогеры продолжают использовать с этой целью Instagram и Facebook — открыто либо в форме рекомендаций, исчезающих через 24 часа, что значительно затрудняет контроль таких публикаций.

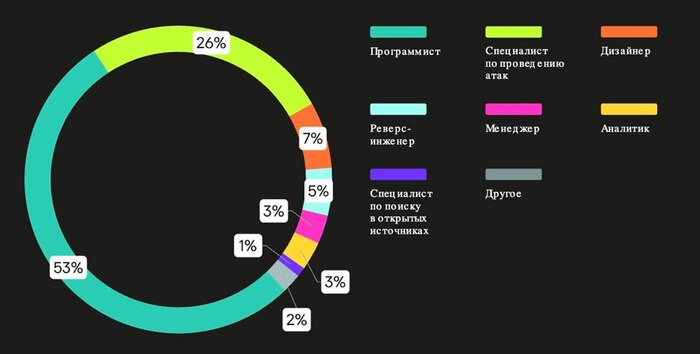

Ассоциации блогеров и агентств, на которые ссылается издание, к осени 2025 года первое место на рынке по популярности занял Telegram с долей 46,3%, второе — YouTube (21,2%), третье — «ВКонтакте» (12,7%). Начал набирать обороты юный мессенджер MAX, сейчас его вклад составляет 0,6%.

Опрошенные журналистами эксперты опасаются, что ужесточение санкций не даст искомый эффект, а лишь осложнит работу рынка. По их мнению, более действенным было бы повышение привлекательности отечественных платформ — за счет расширения функциональности, аудитории и возможностей монетизации.

А все потому, что запрещать – много ума не надо, в отличие от того, чтобы сделать свое, рабочее.