Правда ли, что вирусов под Mac OS не существует?

Распространено убеждение, что архитектура операционной системы от компании Apple устроена таким образом, что для неё невозможно создать и в неё невозможно внедрить вредоносное программное обеспечение, поэтому пользователи Mac OS не нуждаются в специальных антивирусных программах. Мы решили проверить, оправданна ли такая уверенность.

Для ЛЛ: заблуждение. Вредоносное ПО может быть создано под любую ОС.

Идея о том, что под Mac OS вирусов не существует, достаточно распространена. Такое утверждение можно встретить на различных форумах, где обсуждают преимущества той или иной операционной системы, сайтахвопросов и ответов и в обзорах техники. Вопросы о том, нужен ли под Mac OS антивирус, регулярно задают пользователи Сети, в том числе на таких крупных ресурсах о технологиях, как «Код Дурова», Kaspersky, TechInsiderи «Хабр». Вокруг этого убеждения даже возник сетевой фольклор: «Есть ли вирусы под Mac? Есть, но они платные».

Вредоносным программным обеспечением (ПО) называют все программы, созданные для любого несанкционированного и обычно вредоносного действия на компьютере, смартфоне или другом устройстве. На самом деле к вредоносному ПО относятся не только вирусы, но и всевозможные программы-шпионы, программы для кражи паролей (например, кейлоггеры), трояны (в отличие от вируса, они не могут самостоятельно копировать и заражать файлы, для этого потребуется загрузка специальной программы или использование уязвимости системы), программы-шифровальщики и рекламные программы. Формально вирусом считается только такая программа, которая способна распространять свои копии с целью заражения и повреждения данных на устройстве. Вирусы попадают на компьютер из других уже заражённых устройств, через различные носители информации (флеш-накопители, CD, DVD и т. п.) или через интернет.

В 2021 году ущерб от киберпреступлений в России превысил 150 млрд руб., а 2022 году цифра, по подсчётам экспертов, может быть ещё больше — более 165 млрд руб. По данным исследования «Мегафона» «Индекс кибербезопасности», девять из десяти российских компаний подверглись атаке киберпреступников в 2021 году. Самый распространённый способ хищения электронных денег — внедрение вирусов и проведение фишинговых атак. Одна из крупнейших кибератак в мире — заражение более 230 000 компьютеров в 150 странах вирусом-вымогателем WannaCry. Глобальный финансовый ущерб от этой программы оценивается в $4 млрд.

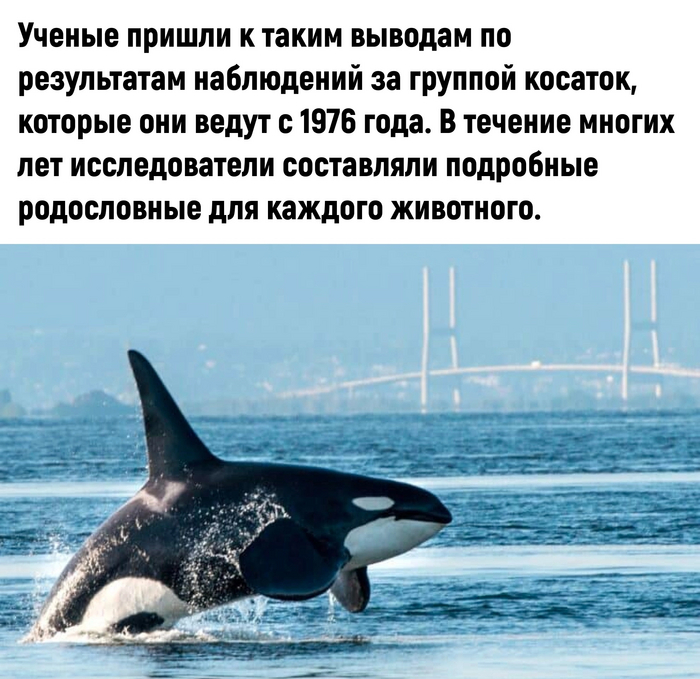

Чтобы убедиться, что вирусы — реальная угроза и для компьютеров с операционной системой Mac, достаточно зайти на официальный сайт компании Apple и изучить раздел, посвящённый защите от вредоносного ПО. Компания предлагаетвстроенные решения для обеспечения безопасности (функция отключения выполнения (XD), Address Space Layout Randomization (ASLR) и защита целостности системы (SIP)), а также позволяет использовать сторонние приложения. Крупнейшие разработчики антивирусных программ предлагают в том числе и решения для Mac OS. Антивирусы под эту операционную систему есть у Avast, Kaspersky, McAfee, Norton, Avira и других компаний. Причём эти программы позволяют защищать устройство не только от вирусов, но и другого вредоносного ПО. Организация AV Test, которая оценивает антивирусное программное обеспечение, приводит такую статистику по разработке вредоносного ПО под Mac OS.

И хотя в ней отображены данные только с 2013 года, первые вирусы под Mac OS появились гораздо раньше. В 1982 году были созданы две программы, которые наиболее соответствуют тому, что сейчас понимается под компьютерными вирусами — Virus 1,2,3 и Elk Cloner, поражающие компьютеры с операционной системой Apple II, предшественником нынешней Mac OS. Примечательно, что Elk Cloner создал 15-летний школьник Ричард Скрента. Вирус каждую 50-ю загрузку операционной системы выводил на экран пользователя стишок.

Вирусы под компьютеры с IBM PC (предшественник Windows) появились позже, в середине 1980-х.

Наиболее серьёзную угрозу для устройств под Mac OS за последние десять лет представляли следующие программы:

— Eleanor — через приложение-конвертер вирус устанавливается на компьютер и даёт злоумышленнику дистанционный доступ к заражённому Mac;

— Keydnap — похититель данных из «Связки ключей» (приложения, с помощью которого в одном месте в защищённом виде сохраняются личные данные пользователя), распространялся с помощью zip-архива с файлом screenshot.jpg (с пробелом после расширения).

— Komplex — программа, скачивающая другое вредоносное ПО, распространялась по электронной почте вложенным pdf-файлом;

— Coin thief — после скачивания взломанной версии игры Angry Birds программа получала доступ к данным Bitcoin-кошелька пользователя;

— Mac.BackDoor.Siggen.20 — распространялся под видом приложения WhatsApp для компьютеров и давал злоумышленнику удалённый доступ к компьютеру жертвы, а само устройство становилось частью ботнета;

— OSX.Loudminer — майнер криптовалюты, был встроен в различные пиратские версии программ для аудио- и визуальной редактуры.

Источник: Flickr, Creative Commons 2.0

Предположительно, миф о неуязвимости Mac OS мог появиться из-за того, что количество устройств с этой операционной системой всегда было значительно ниже, чем количество устройств под Windows. В 1984 году на каждое проданное устройство под Mac OS приходилось шесть компьютеров с MS-DOS (предшественницей Windows), максимального разрыва технологии достигли в 2004 году, когда было продано 182,5 млн Windows-устройств против 3,25 млн Mac-компьютеров (то есть соотношение 56 к 1). Когда Apple представила планшеты и смартфоны, интегрированные с компьютерами в единую инфраструктуру, разрыв у десктопных устройств несколько сократился. Сейчас в мире 76% компьютеров под Windows и 14% под Mac OS (остальные проценты приходятся на Linux, Chrome OS и другие малораспространённые системы). Логично, что чем больше устройств под одной системой, тем выгоднее злоумышленникам создавать вредоносное ПО именно под неё.

Более того, выходя в интернет, стоит помнить, что вирус, попадающий в систему, — далеко не единственная угроза. Значительное место в мире вредоносного ПО занимают так называемые браузерные вирусы. Им абсолютно неважно, какая операционная система стоит у пользователя, так как устанавливаются и функционируют они внутри браузера. Такое ПО может похищать данные пользователя, шпионить за ним, показывать навязчивую рекламу или устанавливать в браузер свои расширения.

Таким образом, идея о том, что архитектура Mac OS просто не предусматривает возможности создать под неё вирусы, — не более чем заблуждение. Вредоносное ПО может быть создано под любую операционную систему. Поэтому не стоит пренебрегать средствами защиты устройства лишь на основании того, что компьютер работает на Mac OS. Также лучше помнить, что в отсутствие антивируса пользователь рискует стать если не жертвой, то разносчиком вредоносного ПО — например, скачав заражённый файл, который разработан не под его систему, а после записав этот файл на флешку для другого человека, система которого уязвима для этого вредоносного ПО.

Изображение на обложке: Pixexid

Наш вердикт: заблуждение

В сообществах отсутствуют спам, реклама и пропаганда чего-либо (за исключением здравого смысла).

Аудиоверсии проверок в виде подкастов c «Коммерсантъ FM» доступны в «Яндекс.Подкасты», Apple Podcasts, «ЛитРес», Soundstream и Google.Подкасты.

Спецэффекты хромакей стары как "бабуша дяди Фреда" но все же еще пока работают

На этом видео продемонстрирован спецэффект хромакей и зеленая краска - самая простая "гуашь" для рисования. (Остерегайтесь при попадании в глаза). Для такого эффекта вполне подойдет зеленый тканевый фон. Лучше если будет на чем закрепить хромакей - что-то вроде держателя.

Мама получила всех больше от человека в зеленом костюме хромакей. А что поделать - таковы правила

@Ospen4iki Сюжет, где проводим челлендж администратором которого стал человек в зеленый костюме. Задача челлендж - закрытыми глазами поставить соответствующие по цвету шарики на фужеры с цветной водой.

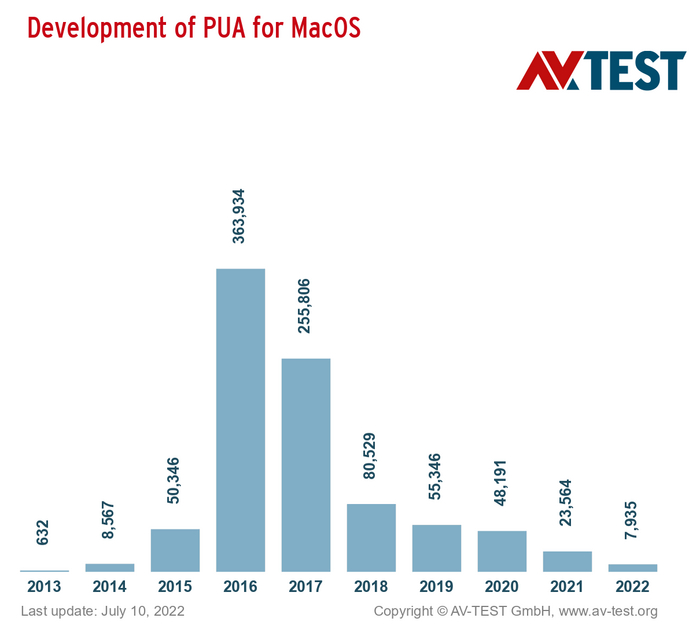

Как развлекался Линус Торвальдс, каково на вкус виртуальное пиво и причем здесь sisu

Сегодня исполняется 53 года человеку, имя которого знакомо каждому айтишнику. Наверное, в заслугу Линуса Бенедикта Торвальдса можно записать не только создание ядра Linux, но и то обстоятельство, что, несмотря на публичность и широкую известность, он сумел не «забронзоветь» и не превратился в живую икону.

Мы уже пересказывали краткую историю появления Linux, изложенную институтским приятелем и соратником Торвальдса Ларсом Вирзениусом. Основные факты биографии автора ядра Linux хорошо известны — родился в столице Финляндии, городе Хельсинки, в семье журналистов. В возрасте восемнадцати лет поступил в Хельсинкский университет, который окончил в 1996 году со степенью магистра в области кибернетики. В 1991-м, еще будучи студентом, начал разработку собственной операционной системы, которая «выросла» из простого терминала — его Торвальдс писал, чтобы подключаться к университетской машине для чтения новостей USENET. В общем, все это не является секретом и растиражировано множеством различных источников. А подробности частной жизни Торвальдса известны только его близким друзьям.

27 апреля 1998 года Ларс Вирзениус выступил с докладом на конференции Linux Expo, где поделился воспоминаниями о годах совместной учебы с Линусом в университете Хельсинки и работы над ядром Linux. Некоторые отрывки из этих воспоминаний настолько любопытны, что вполне заслуживают отдельного поста. А день рождения Торвальдса — на мой взгляд, отличный повод поделиться ими с читателями Хабра.

Ларс Вирзениус

«Я стал другом Линуса еще до того, как появился Linux», — рассказывал на конференции Ларс Вирзениус, — «мы познакомились на первом курсе в 1988 году. Когда он начал писать Linux, я, естественно, с интересом и некоторой ревностью следил за происходящим. Вы все знаете Линуса, по крайней мере, вам хорошо известна его репутация. Чудо-ребенок. Мастер программирования. Хакерский бог. Ну, так было не всегда. То, что я собираюсь рассказать дальше, может шокировать самых преданных линуксоидов в этой аудитории, но ничего страшного. Это свободная страна, и в любом случае мне пообещали защиту полиции».

Этими словами Ларс начал свое выступление — и, судя по реакции притихшего зала, продолжения истории все ждали с нетерпением. По словам Вирзениуса, незадолго до того, как Торвальдс начал работу над своим судьбоносным проектом, он знал далеко не все о языке С, и почти ничего — об архитектуре IBM PC. До «трешки» у Линуса был Sinclair QL, однако, по словам Ларса, «как и все британские компьютеры, эта машина была по-своему гениальна, но в то же время непригодна для чего-то по-настоящему серьезного». Линус написал несколько собственных инструментов для разработки софта на этой машине, как минимум, редактор ассемблерного кода. Он также немного модифицировал оборудование QL, заменив сломанную клавиатуру и добавив дисковод для гибких дисков. Когда он купил 386-й компьютер, то первым делом написал драйвер для файловой системы своего QL, чтобы переместить данные на дискетах с «синклера» на PC.

Первые несколько месяцев после покупки IBM-совместимой персоналки Линус посвятил игре Prince of Persia. «Этого я понять не мог», — говорил Вирзениус, — «я имею в виду, что мне до сих пор неясно, зачем вообще нужны компьютерные игры, если это не пасьянс Косынка? Даже несколько лет спустя, когда Linux уже имел успех, у Линуса не прошло странное увлечение такими играми, как Doom и Quake. Он мог гонять монстров часами. Правда, к тому времени он уже овладел некоторыми социальными навыками и знал, что после 12 лет не стоит вслух признаваться в любви к компьютерным играм. Поэтому, когда его спрашивали, чем он занят, Линус обычно отвечал, что занимается отладкой и стресс-тестированием управления памятью в X-сервере, гоняя на своем компе в Doom».

Одно из важнейших свойств характера Торвальдса, которое подметил Вирзениус — это способность впитывать новые знания буквально на ходу и быстро принимать решения. «Когда Линус решает чему-то научиться, он действительно учится этому, и довольно быстро», — рассказывал Ларс. — «Я помню, как в универе нас однажды спросили о каком-то домашнем задании по математике. Я случайно узнал, что Линус забил на домашку и не сделал ее. Но из свойственного ему упрямства в ответ на вопрос преподавателя он все равно заявил, что сделал эту злосчастную работу. Как назло, преподаватель пожелал, чтобы Линус представил свое решение всей группе. По пути к доске тот прочитал задачу, затем постоял перед доской секунду или две, и написал верное решение. В общем, Торвальдс может быть довольно раздражающим».

Еще одна черта его характера — весьма своеобразное чувство юмора. Вот что об этом рассказывал Вирзениус: «однажды мы вместе с Торвальдсом отправились за границу на какую-то конференцию. Когда я отвлекся, Линус изменил настройки командной оболочки на моей машине таким образом, что, когда я входил в систему, это выглядело так, как будто я использую MS-DOS. Получилось очень весело и забавно, но эта шутка требовала мести.

Когда Линус вышел выпить чего-нибудь покрепче, я создал на его машине псевдоним для startx. Мой alias сначала запускал настоящий startx, а затем выводил сообщение о краше ядра Linux. В первый раз, когда Линус заметил это, он немного забеспокоился, однако сразу вышел из системы и экран очистился слишком быстро, чтобы он успел вдумчиво прочитать сообщение. После второго раза он забеспокоился уже всерьез. На самом деле, я выводил сообщение, которое совершенно не подходило для текущей версии ядра. Он дошел до того, что после третьей перезагрузки все-таки прочитал текст на экране и пробормотал что-то вроде: «Почему оно падает? Оно не может так падать!». Тогда я расхохотался и рассказал ему о своей выходке. Линус почувствовал явное облегчение, но с этого момента больше никогда не шутил со мной».

Когда речь заходит о том, приносил ли Linux доход своему создателю, Ларс Вирзениус вспоминает историю о виртуальном пиве. «Дела шли своим чередом, и настало время процветания Linux. Успех принес славу, а также материальное вознаграждение, в том числе, денежное. Однако самой первой наградой были не деньги, а виртуальное пиво. Сейчас это расхожее выражение — просто общая фраза, но тогда оно имело вполне конкретный, материальный смысл. Два парня из Оксфорда, Англия, называющие себя Оксфордскими пивными троллями, начали использовать Linux и решили проставиться Линусу пивом. Однако они посчитали нецелесообразным перемещать себя из Оксфорда в Хельсинки, или, наоборот, Линуса в Оксфорд. Поэтому они попросили меня получить деньги по почте, купить на них пива и передать его Линусу. Так что виртуальное пиво – это на самом деле вполне реальные деньги, причем деньги, присланные лично мне.

Линус также получал по почте разные полезные вещицы. Например, пару жестких дисков по 40 мегабайт. Это было очень приятным подарком, который означал, что Линус наконец сможет сохранить несколько резервных копий ядра Linux на всякий случай. Не то, чтобы он этого не делал раньше… В общем, да, не делал. Одна из его известных цитат: «Резервные копии — для слабаков. Настоящие мужчины загружают свои данные на FTP-сервер, и все остальные ребята в интернете копируют их оттуда». В какой-то момент Линус переместил все файлы устройств в /dev и решил снова подключиться к университетскому компьютеру, чтобы отладить свой код эмуляции терминала. Он запустил терминал и велел ему использовать /dev/hda… хотя теперь это должен был быть /dev/ttyS1. Упс! С этого радостного момента главная загрузочная запись на его винчестере начиналась с команды «ATDT» и номера телефона университетского модемного пула. На следующий день он написал код для проверки разрешений в Linux, а подаренные ему жесткие диски наконец-то стали использоваться по назначению».

Кстати, насчет пива. Нельзя сказать, что этот напиток был у Линуса самым любимым, но он им никогда не пренебрегал. Вирзениус вспоминал: «У одного из студентов, который был на несколько лет старше нас с Линусом, Патрика, имелась сауна в доме, в котором он жил. Он заказывал ее раз в неделю для нашей группы. Вы, извращенцы, которые думаете, что слово «сауна» является синонимом публичного дома, можете перестать воображать оргии: в Финляндии сауны предназначены для купания, лечения, даже медитации, а не для секса. Есть известная фотография Линуса, выглядящего голым и пьющего пиво. Фотография была сделана у Патрика однокурсницей Стиной, а Линус был на самом деле в брюках. Но тогда стоял жаркий летний день, поэтому на нем не было рубашки. Никаких оргий!»

Когда Ларса Вирзениуса спросили, чему он научился за время дружбы с Линусом Торвальдсом, тот ответил: «Самое главное, что я вынес из нашего общения – что буквально каждый человек может изменить ситуацию. Большое, важное достижение состоит из очень длинной серии маленьких шагов. У нас в финском языке есть специальное слово «sisu», оно означает решимость, целеустремленность, твердость духа, храбрость, стойкость. Сами финны считают его выражением своего национального характера. Вот это словечко очень помогает, если вы умны и знаете, что делаете. Помните того 20-летнего парня, который порой нес всякую чепуху в пьяном виде, а также позировал полуголым для фотографий с пивом в сауне? Он не то, чтобы был умнее всех остальных, просто решил не пасовать перед сложностями. Sisu помогает быть глупым и невежественным в правильном смысле, то есть, думать: «эй, я могу это сделать» вместо «это должно быть очень трудно или невозможно сделать».

И самое главное, независимо от того, насколько вы настойчивы и насколько вы умны, — нужно, чтобы другие помогали вам. На революцию уходит как минимум десятилетие, но в одиночку ее вообще не сделаешь. Свобода — тоже самое главное. Свобода использовать, изучать, модифицировать и делиться программным обеспечением, и, в первую очередь, свобода писать софт. Они необходимы не только для Linux, но и для благополучия всех людей в современном мире».

Подпишись на наш блог, чтобы не пропустить новые интересные посты!

35 лет DNS, системе доменных имён

В 1987 году произошло много событий, так или иначе повлиявших на развитие информационных технологий: CompuServe разработала GIF-изображения, Стив Возняк покинул Apple, а IBM представила персональный компьютер PS/2 с улучшенной графикой и 3,5-дюймовым дисководом. В это же время незаметно обретала форму ещё одна важная часть интернет-инфраструктуры, которая помогла создать Интернет таким, каким мы знаем его сегодня. В конце 1987 года в качестве интернет-стандартов был установлен набор протоколов системы доменных имен (DNS). Это было событием которое не только открыло Интернет для отдельных лиц и компаний во всем мире, но и предопределило возможности коммуникации, торговли и доступа к информации на поколения вперёд.

Сегодня DNS по-прежнему имеет решающее значение для работы Интернета в целом. Он имеет долгий и весомый послужной список благодаря работе пионеров Интернета и сотрудничеству различных групп по созданию стандартов.

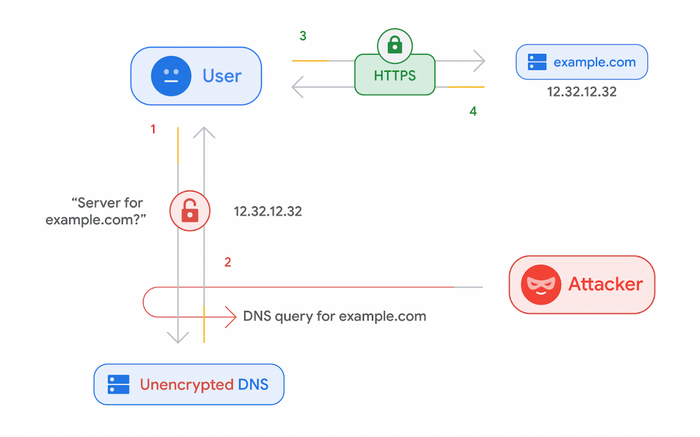

❯ Масштабирование Интернета для всех

История этого конкретного протокола восходит к 1970-м годам. DNS следовал схеме, используемой многими другими сетевыми протоколами того времени, в том смысле, что он был открытым (не зашифрованным). Он также не устанавливал подлинность того, с кем коннектился, и клиент просто верил в любые ответы, полученные в результате запроса. В защиту того, что сегодня сочли бы очевидным недостатком, скажу, что в то время не конструировали окончательный вариант будущей глобальной коммуникационной инфраструктуры. Как выяснилось, 35 лет назад протокол DNS был доверчив до наивности, и любой решительный злоумышленник мог вторгнуться в трафик запросов DNS. Но тогда DNS был всего лишь небольшим экспериментом.

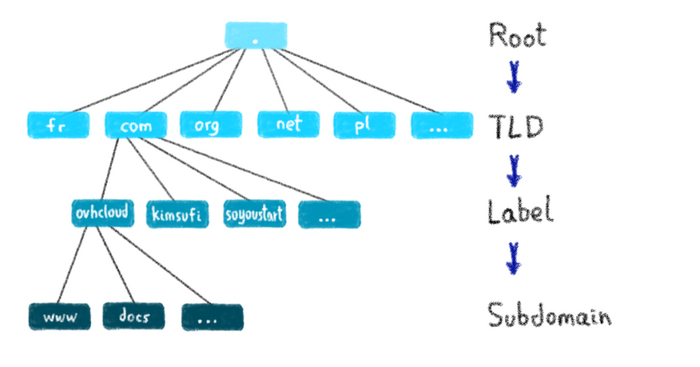

Иерархия DNS

До 1987 года Интернет в основном использовался военными, государственными учреждениями и представителями научных кругов. В то время Сетевой информационный центр, управляемый SRI International, вручную поддерживал каталог хостов и сетей. Хоть ранний Интернет и был революционным и дальновидным, не у всех был к нему доступ.

В тот же период сеть Агентства перспективных исследовательских проектов США, предтеча Интернета, который мы сейчас знаем, превратилась в быстрорастущую среду, в связи с чем предлагались новые схемы именования и адресации. Увидев тысячи заинтересованных учреждений и компаний, желавших изучить возможности сетевых вычислений, группа исследователей ARPANET поняла, что им необходим более современный автоматизированный подход к организации системы именования сети для ожидаемого быстрого роста.

Два пронумерованных информационных документа RFC 1034 и RFC 1035, были опубликованы в 1987 году неофициальной сетевой рабочей группой, которая вскоре после этого превратилась в Инженерный совет Интернета (IETF). Эти RFC, автором которых являлся специалист по информатике Пол В. Мокапетрис, стали стандартами, на основе которых была построена реализация DNS. Именно Мокапетрис, занесённый в 2012 году в Зал славы Интернета, конкретно предложил пространство имён, в котором администрирование базы данных было чётко распределено, но могло также и развиваться по мере необходимости.

Пол Мокапетрис

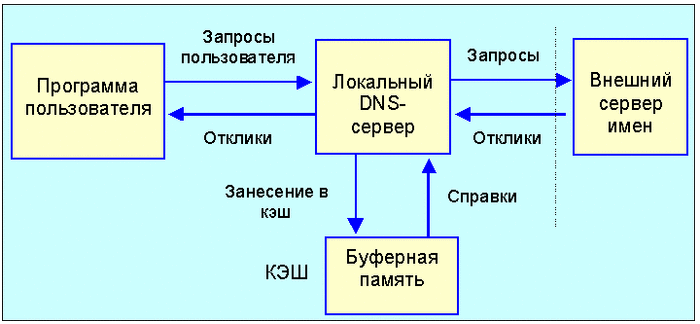

Помимо предоставления организациям возможности вести свои собственные базы данных, DNS упростила процесс соединения имени, которое могли запомнить пользователи, с уникальным набором чисел — IP-адресом, — который необходим веб-браузерам для перехода на веб-сайт с использованием доменного имени. Всё, что подключёно к Интернету — компьютеры, ноутбуки, планшеты, мобильные телефоны — имеет IP-адрес. Ваш любимый веб-сайт может иметь IP-адрес, например, 12.32.12.32, но его людям, очевидно, запомнить нелегко. Однако такое доменное имя, как example.com, запомнить куда проще. Благодаря тому, что не нужно было запоминать, казалось бы, случайную последовательность чисел, пользователи могли легко перейти на нужный сайт, и всё больше людей по всему миру могли получить доступ к сети.

Благодаря совместной работе этих двух аспектов — широкого распространения и сопоставления имен и адресов — DNS быстро приобрела свою конечную форму и превратилась в ту систему, которую мы знаем сегодня.

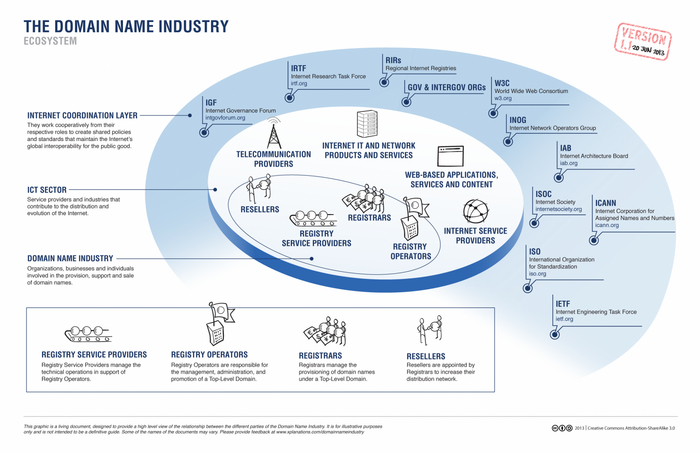

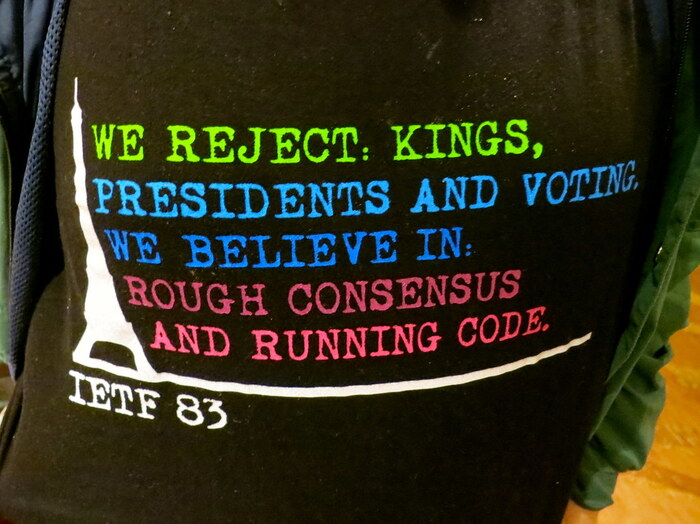

❯ Заинтересованные стороны и грубый консенсус

Тридцать пять лет развития и прогресса DNS можно отнести к сотрудничеству множества заинтересованных сторон и групп — научных кругов, технического сообщества, правительств, правоохранительных органов и гражданского общества, а также представителей коммерческой и интеллектуальной собственности, — которые и сегодня продолжают открывать важные перспективы для развития DNS и Интернета. Их точки зрения нашли своё отражение в критических изменениях в области безопасности в DNS: от обеспечения защиты прав интеллектуальной собственности до недавних совместных усилий заинтересованных сторон по борьбе со злоупотреблениями в DNS.

Экосистема DNS

Другие важные совместные достижения связаны с IETF, которая не имеет официального списка членов или требований и отвечает за технические стандарты, составляющие набор интернет-протоколов, а также с Корпорацией по управлению доменными именами и IP-адресами (ICANN), которая играет центральную координирующую роль на базовом уровне. Без конструктивного и продуктивного добровольного сотрудничества Интернет, каким мы его знаем, был бы просто невозможен.

Действительно, эти совместные усилия выстроили бренд сотрудничества, известный сегодня как «грубый консенсус» (rough consensus). Этот термин был принят IETF в первые дни создания DNS для описания формирования доминирующего мнения рабочей группы и необходимости быстрого внедрения новых технологий, что не всегда допускает длительные дискуссии и дебаты. Этот подход используется и сегодня.

Когда 35 лет назад был изобретен DNS, его целью было обеспечение роста Интернета. Вопросы безопасности и конфиденциальности не рассматривались, так как Интернетом тогда ещё почти никто не пользовался. В последующие годы DNS была расширена за счёт возможности аутентификации информации, которую она несёт, с помощью DNSSEC, но вся информация продолжала циркулировать в Интернете в текстовом виде без шифрования. Любой элемент сети, способный считывать сетевой трафик, мог считывать, какие вопросы DNS задаёт каждый человек. В принципе, можно подумать, что это не имеет большого значения, ведь DNS указывает только сайт, который вы хотите посетить, или тот, на который вы хотите отправить электронное письмо. DNS является «просто метаданными».

Со временем стало понятно, что эти метаданные предоставляют много информации для всех, кто хочет провести анализ, и люди начали говорить о том, как защитить DNS-трафик от «прослушек» в Интернете.

Первое предложение по исправлению этой ситуации было опубликовано Дэном Бернштейном под названием DNSCurve и было разработано для сокрытия информации при обмене данными между рекурсивными DNS-серверами (от провайдеров к клиентам) и авторитетными DNS-серверами (от веб-сайтов, TLD и т. д.). Он был опубликован вне IETF и широкого признания не получил, но OpenDNS реализовал связь между клиентами и их рекурсивными серверами.

С другой стороны, IETF начала работать над изменением транспортного протокола DNS (с самого начала это были UDP и TCP), путём добавления TLS для шифрования трафика, и таким образом родился DTLS (DNS поверх TLS). Все эти относительно простые модификации сохранили до сих пор известную DNS практически без изменений и скрыли информацию под защитной оболочкой.

Однако параллельно и независимо IETF начала работу над другим альтернативным вариантом. Известный как DNS поверх HTTPS (DoH), он отличается от традиционного DNS и скрывает сообщения DNS, как если бы они были данными, которые должны передаваться по HTTP с защитой TLS, как веб-данные любого сайта HTTPS. Сообщение становится не просто инкапсуляцией DNS, а новым типом сообщения через HTTPS.

Цель состоит не только в том, чтобы скрыть сообщения DNS с помощью шифрования, но и в том, чтобы скрыть сам трафик DNS вместе с остальным веб-трафиком. Таким образом можно избежать возможной блокировки доступа к DNS-серверам, которая используется правительствами по всему миру, а также труднее отличить DNS-трафик от другого HTTPS-трафика.

Технологии не бывают ни хорошими, ни плохими и зависят от того, как они используются. Для начала необходимо знать, как это влияет на конфиденциальность каждого из нас, а также на безопасность наших сетей. DoH, изменив способ обработки DNS, также может стать открытой дверью для нового этапа эволюции служб DNS в ближайшем будущем.

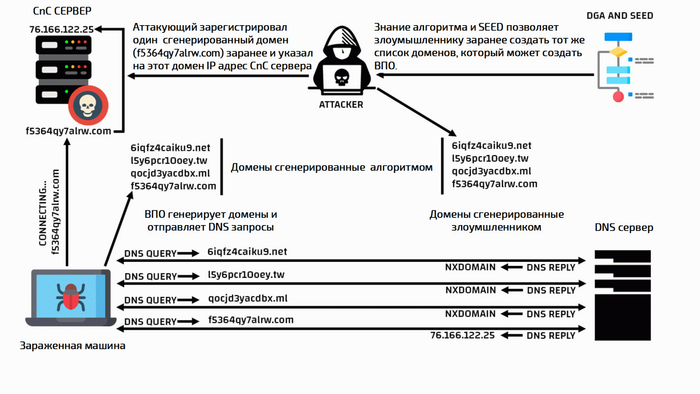

❯ Проблемы DNS

Но DNS находится в относительно малоизвестном спектре Интернета. В отличие от браузеров, Всемирной паутины или приложений социальных сетей, DNS не так заметен или даже не виден пользователям. Протокол работает таким образом, что сбивает с толку даже конечного клиента. На простой вопрос о том, кто может видеть вашу онлайн-активность, часто бывает очень сложно ответить. Тем не менее, несмотря на то, что его внутренняя работа не ясна, задача DNS проста: система разрешения DNS берёт доменные имена и переводит их в сетевые адреса. Всё это может показаться достаточно очевидным, но у этой функции есть несколько аспектов, которые использовались и злоупотреблялись на протяжении многих лет, что и лежит в основе большей части сегодняшних проблем с DNS.

Когда Интернет стал играть более важную роль в сфере общественных коммуникаций, DNS пришёл вместе с ним и быстро стал уязвимым местом. Например, если бы я мог видеть ваши DNS-запросы и подделывать ответы DNS, я могу бы направить вас по ложному пути. Я мог бы отравить ваш кеш ненужной информацией в ответах DNS (спуфинг), которой вы были бы готовы поверить.

Однако вмешательство в DNS — это не просто инструмент для злоумышленников. Многие национальные режимы используют свои регулирующие и судебные полномочия, чтобы заставить интернет-провайдеров активно следить за пользователями, перехватывая запросы для определённых доменных имён и синтезируя ответ DNS, чтобы скрыть результаты, или перенаправлять конечного пользователя в другую точку обслуживания. Сегодня это очень распространено. Но, возможно, более тревожным, для некоторых членов технического сообщества (RFC 7258), составляющих ядро IETF, были разоблачения Сноудена в 2013 году, которые показали, что Интернет используется рядом национальных агентств, включая некоторые агентства США, для осуществления массовой слежки. Всё, что происходит в сети, начинается с обращения к DNS. Всё. Например, если мне удастся наблюдать за потоком ваших DNS-запросов, то для меня не останется никаких секретов про вас. Я действительно узнаю всё, что вы делаете в Интернете. И с кем.

Реакцией технических специалистов на документы Сноудена стало создание нового набора средств защиты вокруг DNS. Сообщения DNS шифруются, источники информации DNS аутентифицируются, запросы DNS очищаются от всей посторонней информации, а содержимое DNS подвергается проверке. Поддельные ответы DNS могут быть распознаны и отклонены. В наши дни мы рассматриваем, пожалуй, самые полные меры с двухуровневой аутентификацией, так что ни одна сторона не может сопоставить, кто запрашивает, и имя, которое запрашивается. Дело не в том, что такая информация хорошо скрыта — она больше не существует в изначальной форме, как только покидает приложение на устройстве пользователя.

Непонятно, что это означает в долгосрочной перспективе. Остаются ли незамеченными действия злоумышленников? Теряем ли мы видимость управления сетью? Что такое «безопасная» сеть и как её защитить, используя традиционные методы проверки трафика, когда весь сетевой трафик непрозрачен? Если мы больше не можем видеть внутреннюю часть DNS, то как мы можем определить, был ли (и если да, то когда?) DNS захвачен одним или двумя цифровыми гигантами?

Уже сейчас невероятно сложно найти данные DNS-запросов. Легко говорить об обеспечении части DNS, но чрезвычайно сложно выяснить, как используется DNS. Последствия обеспечения конфиденциальности слишком велики, чтобы сделать эти данные доступными, а запутывание делает их в значительной степени бесполезными. К чему мы движемся, так это к тому, что в DNS больше ничего нельзя увидеть. И никакая политика или регулирование не могут существенно изменить эту траекторию. Здесь мы говорим о действиях и поведении приложений. Попытка применить некоторые нормативные требования к поведению протокола DNS, примерно то же самое, что и попытка регулировать детальное поведение Microsoft Word или браузера Chrome.

Во многих смыслах как мотивы крупных операторов современного Интернета (Google, Apple и т. д.), так и их восприятие предпочтений пользователей совпали в том, что существует очевидное вновь обретённое уважение к конфиденциальности. С преобладанием уровня приложений в качестве доминирующего фактора в экосистеме Интернета приложения испытывают сильное неприятие того, чтобы позволить сети или платформе получить какое-либо представление о поведении приложения или содержании транзакций приложения. Протокол QUIC — хороший пример загрузки всей функции транспортных и контентных драйверов в приложение и сокрытия абсолютно всего от платформы и сети.

DNS движется в том направлении, где с помощью таких инструментов, как HTTPS и DNSSEC, мы можем полностью удалить DNS-запросы конечного пользователя и получить сервер для предварительной подготовки DNS-информации с помощью push-сервера. Если вы думали о DNS как об общей части инфраструктуры сетевого уровня, то это представление заменяется представлением о DNS как об артефакте приложения.

Если попытаться дать ответ на вопрос о том, каких данных не хватает для разработки основанных на фактических данных политик в отношении DNS, которые защитят доверие пользователей в Интернете, то ответ не совсем обнадёживает. Сегодня у нас действительно нет общедоступных данных, которые можно было бы использовать для этой цели, а необходимость всё более тщательного обращения с такими собранными данными и переход к более эффективному шифрованию и обфускации в DNS-запросах создают более чем достаточные препятствия для её сбора и распространения.

❯ Признание вехи

Тем не менее, оглядываясь назад на то, как появилась DNS, и на процессы, обеспечивающие её надёжное функционирование, важно признать работу, проделанную организациями и отдельными лицами, составляющими это сообщество. Мы также должны помнить, что усилия по-прежнему опираются на добровольное сотрудничество.

Празднование таких годовщин, как 35-летие протокола DNS, позволяет многочисленным заинтересованным сторонам и сообществам сделать паузу и задуматься об огромной работе и ответственности, стоящей перед нами. Благодаря новаторским умам, которые задумали и построили раннюю инфраструктуру Интернета, и, в частности, фундаментальному вкладу Пола Мокапетриса в набор протоколов DNS, мир смог создать устойчивую глобальную экономику, которую мало кто мог себе представить 35 лет назад.

35-я годовщина публикации RFC 1034 и 1035 напоминает нам о вкладе DNS в рост и масштабирование того, что мы знаем сегодня как «Интернет». Это момент, который стоит отметить.

Подпишись на наш блог, чтобы не пропустить новые интересные посты!

Сможете найти на картинке цифру среди букв?

Справились? Тогда попробуйте пройти нашу новую игру на внимательность. Приз — награда в профиль на Пикабу: https://pikabu.ru/link/-oD8sjtmAi

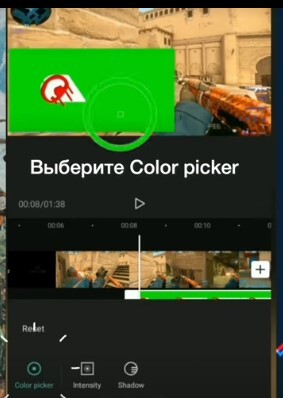

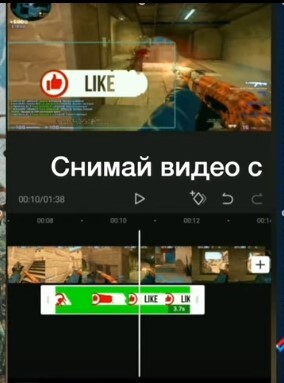

Меняем хромакей в Cup Cat двумя пальцами

Хромакей — это универсальная технология, позволяющая специалистам совмещать несколько изображений или кадров в одну полноформатную сцену. С ней люди познакомились достаточно давно, еще в конце 1950-х годов. Тогда с помощью представленного метода эксперты начали снимать телевизионные программы, а после подобного, максимально продуктивного «теста», перенесли свои наработки на индустрию кинопроизводства.

Наиболее вероятный пример цветовой RiR проекции (еще одно название хромакей - технологии) — это банальный прогноз погоды. Ведущий стоит на фоне карты с разными городами, областями и регионами, элементы которой меняются как будто бы благодаря его командам. Удивительно, но сегодня KEING можно заняться «в домашних условиях», без специализированного ПО и скоростного компьютера. Для создания эксклюзивного контента понадобится только смартфон с установленным приложением CupCut.

Как использовать KEING в мобильном видео редакторе CupCut

Смотрите видео мануал по хромакей

CupCut — это портативный мобильный видео редактор, предлагающий пользователю полный набор инструментов из мира классического монтажа. Его очевидным преимуществом является простота — разобраться с особенностями представленной программы сможет чуть ли ни каждый. Понятный интерфейс, готовые пресеты для разных социальных сетей, богатейшая библиотека эффектов и переходов — эксплуатационных достоинств у разработки хватает.

Кроме того, видео редактор CupCut позволяет работать с той технологией цветовой rir проекции. Пользователь может самостоятельно справиться с процессом наложения нескольких картинок и сцен, получив в результате максимально интересный контент, готовый к размещению на всевозможных сетевых платформах. Причем KEING обрабатывается по шагам простейшей, чрезвычайно шустрой инструкции.

Подготавливаем медиафайлы

Перед началом монтажа пользователю лучше убедиться в том, что у него под рукой находятся все необходимые материалы — видео, снятое на фоне green screena (классического зеленого полотна) и ролик, который будет наложен на исходное изображение. Далее возьмите телефон и загрузите приложение CupCut, воспользовавшись официальным магазином Google Play или AppStore.

После того как программа будет установлена, откройте ее.

Файл с исходным видеороликом добавляется посредством функциональной кнопки Add Overlay. При необходимости материал предварительно обрезается до нужного размера, посредством внутренних инструментов редактора. Кроме того, на этом этапе можно начать процесс базовой проработки деталей — замедлить или ускорить проигрывание, обрезать ненужные фрагменты и пр.

Удаляем green-screenСам процесс удаления зеленого фона с того видео, которое будет наложено на основной ролик, выглядит в упрощенном формате. Пользователь должен открыть панель инструментов, предварительно установив на тайм лайн соответствующий файл, и выбрать вкладку Chroma Key. Вся работа выполняется в автоматическом режиме — человек указывает пипеткой на оттенок зеленого цвета, после чего тот вырезается без дополнительных действий со стороны монтажера.

Меняем фон

Далее активируйте (добавить на тайм лайн) основной видеоролик, нажав на кнопку Add Overlay. Пользователю отследить, чтобы слой с исходным объектом находился на линии ниже, чем слой с фоновым изображением или набором сцен. Кроме того, убедитесь в том, что ролики имеют одинаковый (в хронометражном плане) размер.

Добавляем эффекты и музыку

После завершения всех основных операций можно приступать к «косметике». Приложение CupCut позволяет создавать выраженный, оригинальный и эксклюзивный контент, в том числе и благодаря обширным библиотекам с эффектами, переходами и фоновыми звуками.

Преимущества приложения CupCut

CupCut — это по - настоящему функциональный видео редактор, передовым преимуществом которого является эксплуатационное упрощение использования. Разобраться со встроенными в программное обеспечение инструментами сможет даже новичок, никогда ранее не сталкивавшийся с соответствующей работой. Цветовая RIR проекция (также называемая kenig) выполняется по шагам простейших инструкций, занимая не более пяти минут.