Провели небольшой эксперимент на тему отлова интернет мошенников. Знакомому айтишнику стало любопытно, можно ли найти и наказать работающих на потоке кидал, и что для этого нужно. Решили проверить на конкретном примере.

Недавно Владимир (так зовут айтишника) полез на фриланс, найти там исполнителя для нагона трафика в группу и наткнулся на классического разводилу. Который вежливо и адекватно общался, аккуратно перевел общение на сторонний ресурс - в телегу и мягенько подвел к необходимости предоплаты. Если вы до сих пор не знали, то запомните - хорошие мошенники всегда нарочито вежливые и адекватные, они умеют вызывать доверие и производить приятное впечатление, на этом построен их бизнес.

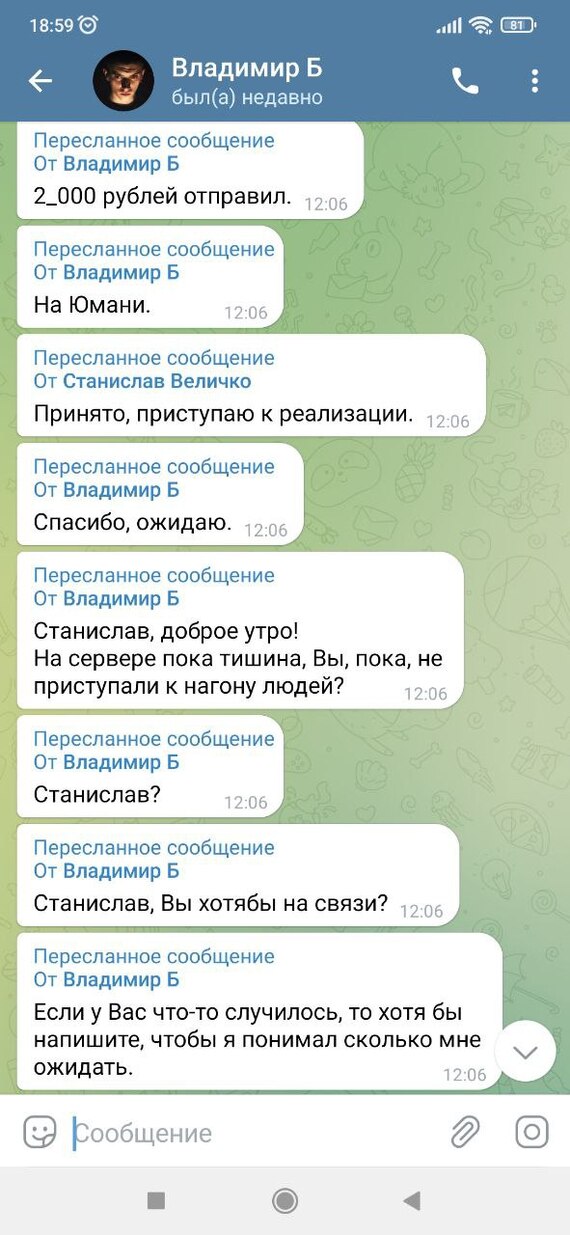

У Вовы пригорело с обилия таких предложений и он решил потратиться на эксперимент. Посмотреть, какой будет дальше алгоритм, удастся ли из него вытащить какую-то информацию и сдеанонить. Он отправил мошеннику часть суммы и тот ожидаемо пропал со связи.

После чего Владимир стал так же вежливо подталкивать его к мысли, что готов отправить ещё больше денег, если это ускорит начало работы. “Какой сладенький немамонт попался”, - мелькнуло в голове у разводилы, потому что он отреагировал и продолжил переписку.

“Да да, увеличение суммы все мои заморочки решит, переводите на тот же кошелек юмани”, - говорит он. Мячик на нашей стороне, дальше возможны варианты. Нужно аккуратно запихать его в одну из ловушек и не спугнуть.

Первая ловушка - это IP логгер, который даст понять, насколько подготовленный перед нами разводила. Если там новичок со своего айпишника сидит непрекрытый, с этими данными уже можно что-то делать. Как минимум, понять в какой стране и городе он находится и можно ли до него физически дотянуться. Как максимум - отдать его адрес отделу К в разработку, приложив к заявлению, мало ли отработают. Есть ещё один, самый крутой и дорогой вариант - в рамках какого-то дела организовать запрос провайдеру, чтобы тот выслал данные пользователя, но здесь мы уже заходим за рамки того, что можно обсуждать в открытом доступе. Я просто обозначу такую теоретическую возможность, без подробностей.

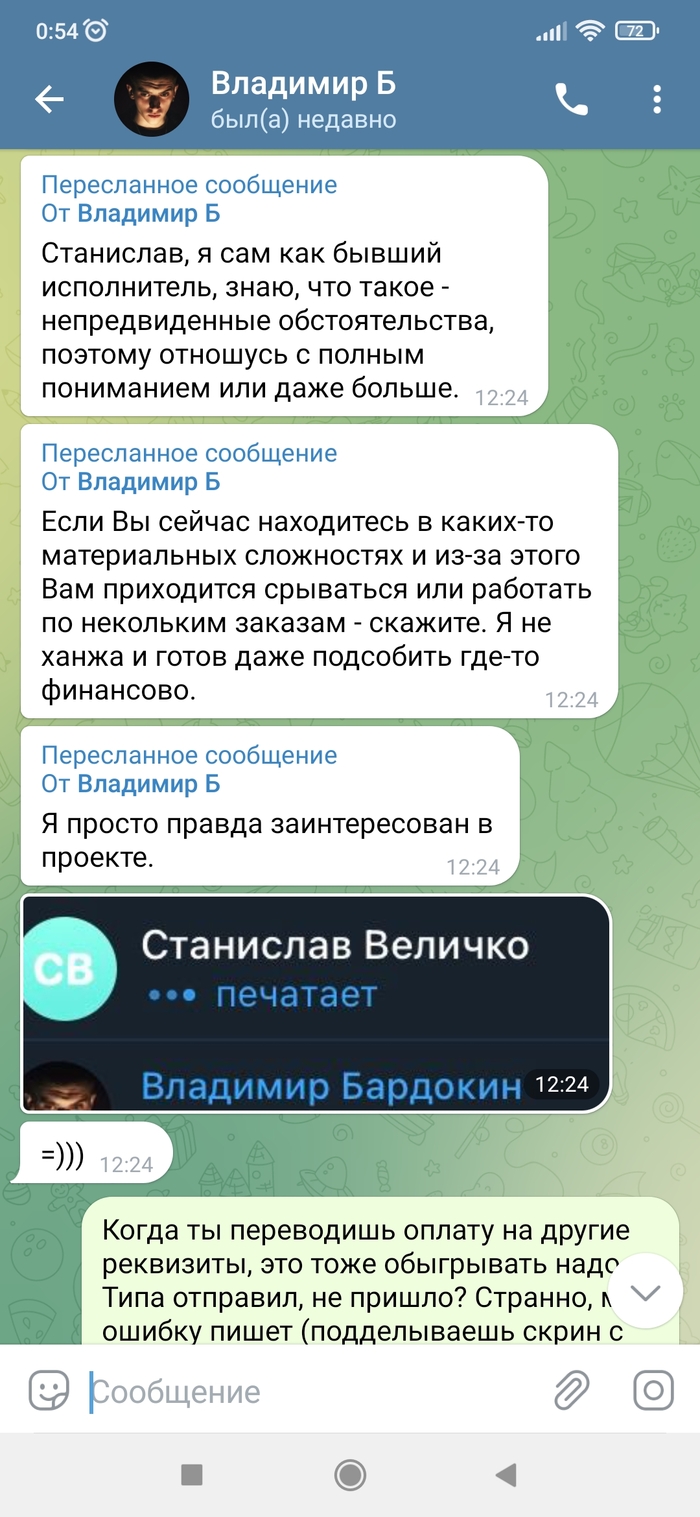

Другая ловушка - это альтернативные реквизиты. Существует вероятность, что у мошенника подготовлен только один кошелек, который в случае отказа нечем будет экстренно заменить. И он, умасленный ожиданием крупной суммы, даст карту какого-нибудь кореша, подельника, человека через которого можно будет на него выйти. Но просить другую карту в лоб - слишком подозрительно, поэтому нужно подготовиться. И мы решили до кучи совместить обе ловушки в одну.

Нужно было убедить разводилу, что новый платеж на его кошелек не проходит, заставить его под этим предлогом перейти по нашей ссылке и дать какие-то другие варианты оплаты, потому что мы очень хотим закинуть ему денег. Причем сделать это ненавязчиво и реалистично, естественно такие вещи будут настораживать любого киберпреступника, который хоть немного знаком с безопасностью.

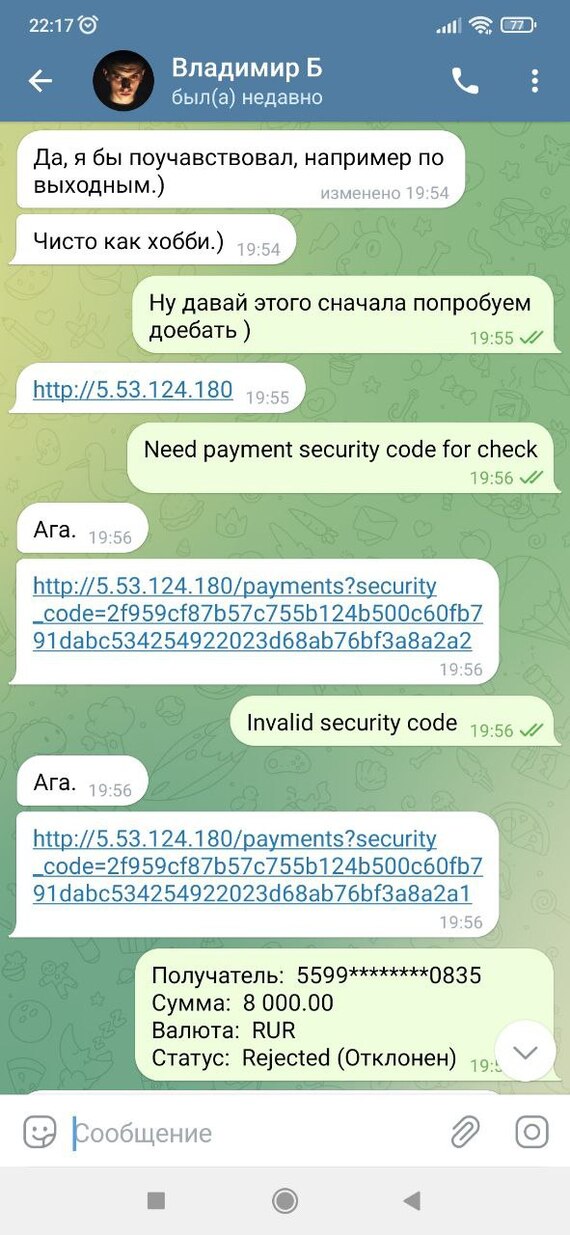

Поскольку Вова умеет писать скрипты на лету, он решил не пользоваться готовыми логгерами, а быстро накидать свой. Сделать так, чтоб ссылка выглядела максимально реалистично и была похожа на технические страницы платежной системы.

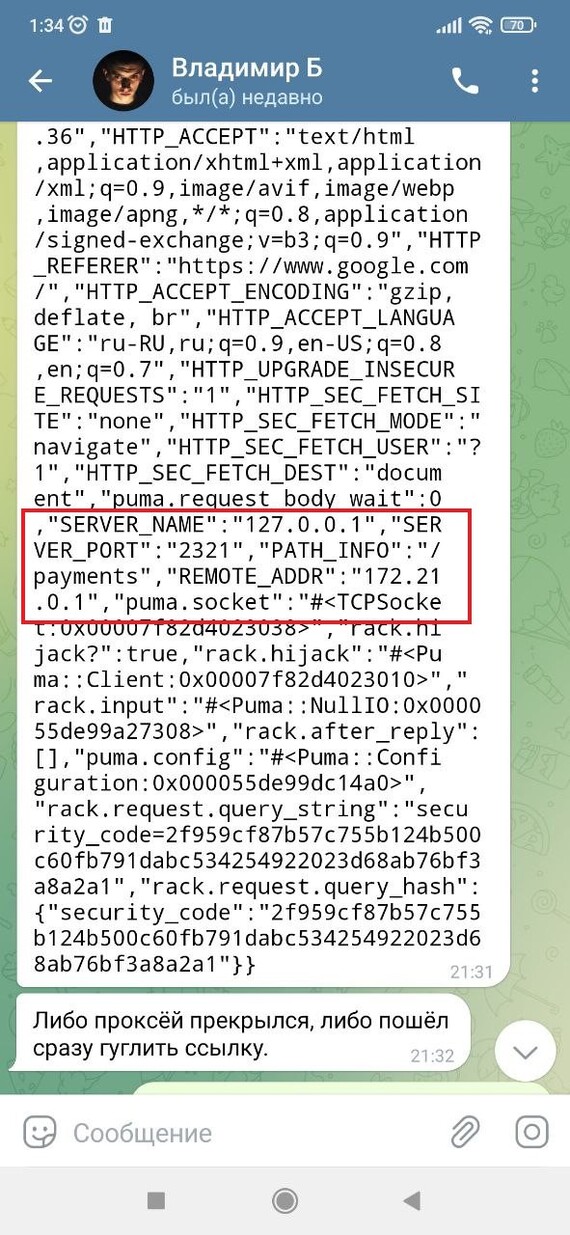

Помимо айпишника такие логгеры могут собирать еще и остальной цифровой след, так называемые заголовки, информацию о системе, железе, браузере и прочее. И вот страница с отказом платежа собрана, осталось сделать так чтоб наш герой на нее кликнул.

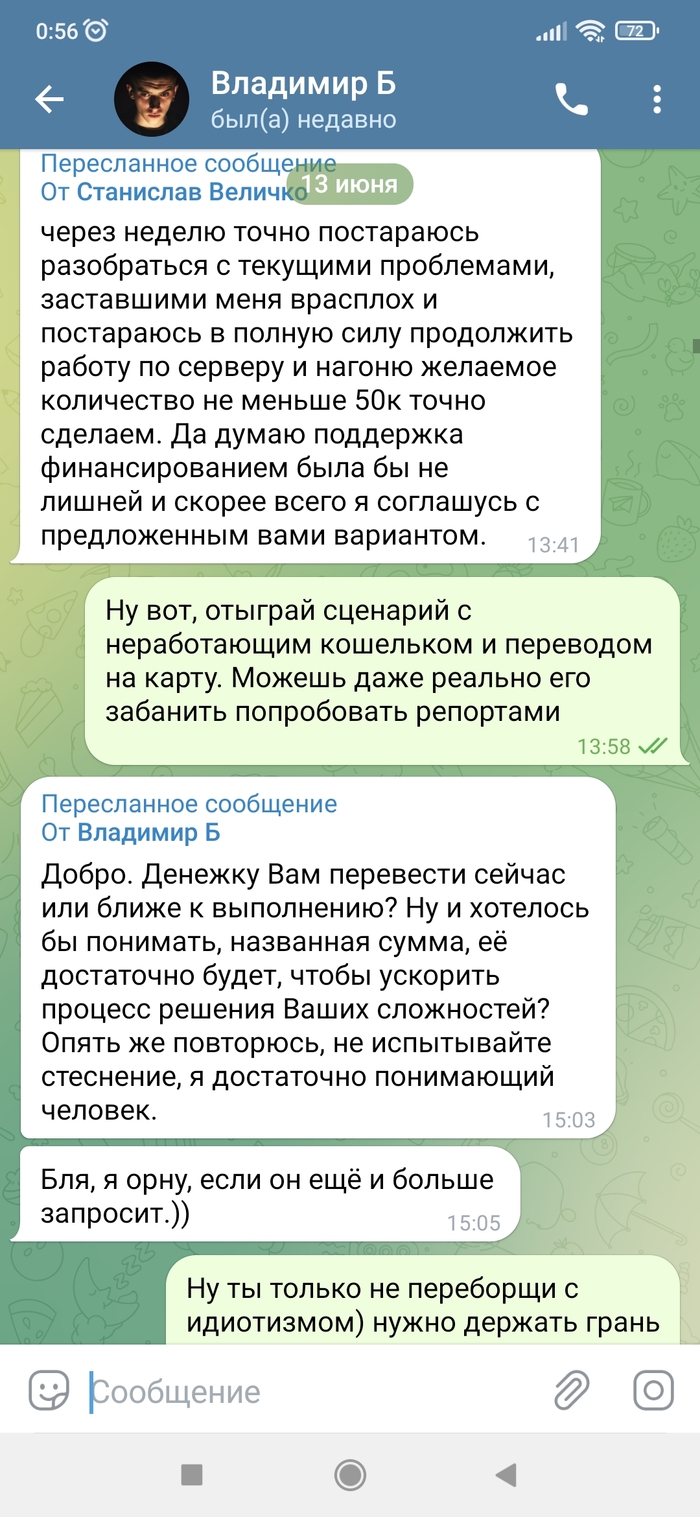

Мы сначала высылаем поддельный скрин с новым платежом, а потом морозим его какое-то время. Говорим что банк возвращает платеж, деньги не уходят, просим проверить все ли в порядке с кошельком. И в одну из таких фейковых попыток оплатить, высылаем ему посмотреть, что система пишет про отклонение транзакции.

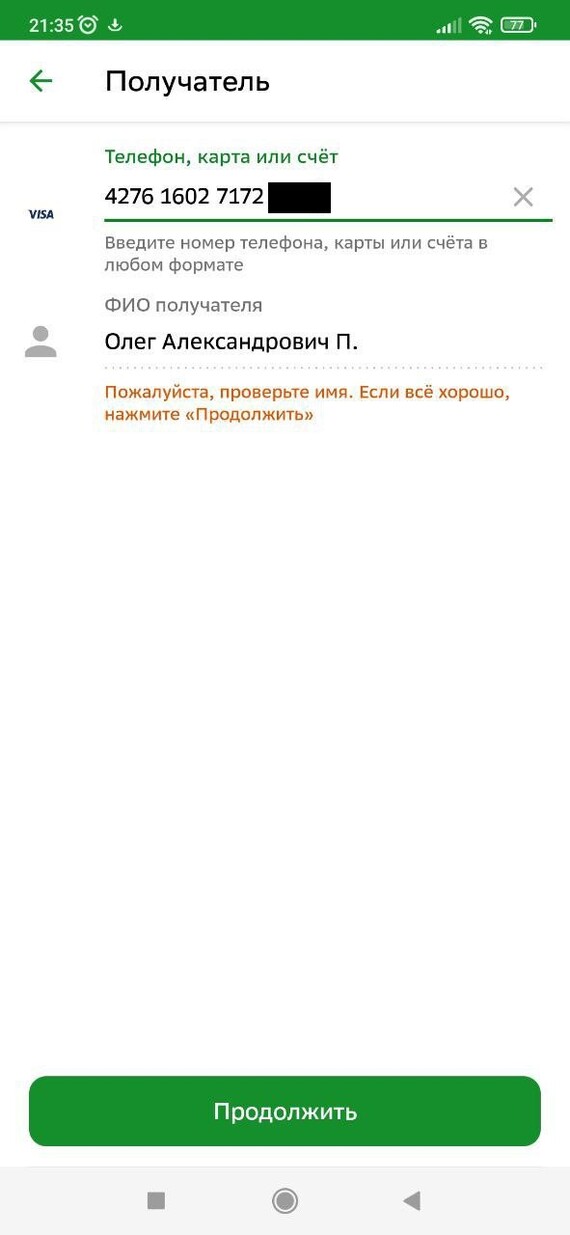

“Я вообще не уверен, что мне можно эту ссылку пересылать, тут какая-то ошибка про отказ безопасности, этими кошельками редко пользуюсь, обычно на карту перевожу…” Короче чувак, дай какие-то другие реквизиты. И он дает на выбор - Сбер и Тиньков.

И по ссылке переходит. Правда, дамп его посещения показывает, что он под прокси сидит, соответственно местоположение не понятно. Перед нами не совсем новичок, как минимум адрес он маскировать научился.

Кошелек юмани оформлен на одного человека с фамилией Величко, что может намекать на страну откуда мошенник работает. А карты он высылал уже других людей, типа друзей. Все это могут быть как его реальные контакты, за которых он не беспокоится поскольку сам не из России. Так и просто случайные подставные лица, карты и данные которых он купил для верификации.

В любом случае, на текущем этапе мы можем за бесплатно получить только имя, отчество и первую букву фамилии вероятного дропа, введя карту в банк клиенты. Не особо ценная информация. И нам неизвестно, выведут ли эти люди на заказчика, если начать их тормошить. А главное - что делать, если заказчик за границей?

В этом загвоздка. Чисто технически можно бы было получить данные по кошельку и картам, найти непосредственно физические лица, на которых они оформлены, позадавать вопросы. Можно привлекать органы, можно действовать самостоятельно, тут могут быть разные сценарии.

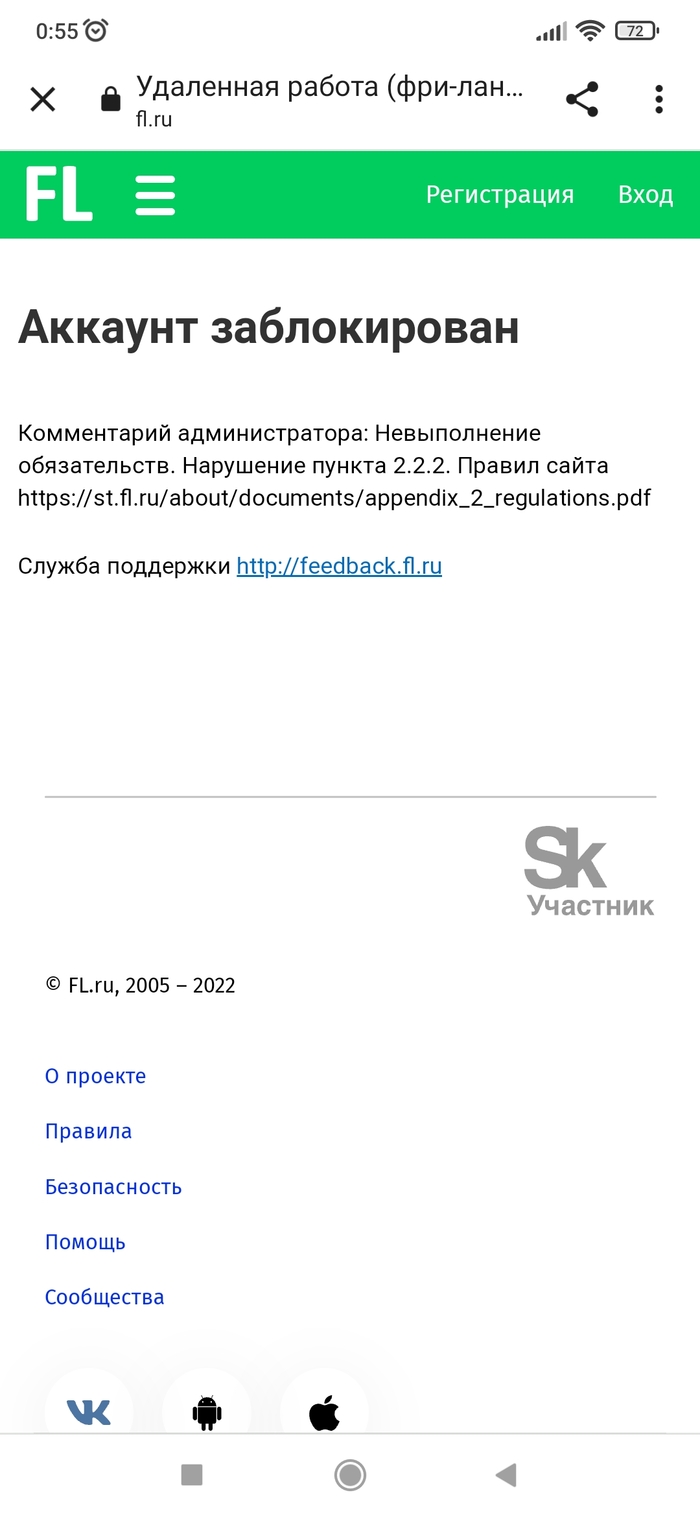

Но так или иначе они стоят денег, несколько десятков тысяч на каждую самостоятельную разработку, либо отнимают кучу времени и создают нервотрепку, если пользоваться каким-то админресурсом. При этом результат не спрогнозировать. Это могут быть пустые траты, которые максимум заблокируют дропов и покажут, что их владелец откуда-нибудь из Львова процессом руководит. Заблокировать кошельки мошенников можно и так, просто жалобами. Аккаунт чувака на фрилансе к этому моменту уже был забанен.

При этом у того же БСТМ-а (Бюро специальных технических мероприятий МВД) существует принципиальная возможность подобные кейсы разматывать. Опять же чисто технически, если мы уберем из процесса всю бюрократию, полиция может быстро получать данные пользователей, адреса, телефоны, реальные айпишники отслеживать и тех кто за ними сидит.

В моем идеальном мире была бы такая схема взаимодействия, при которой гражданские структуры, лицензированные НКО-шки или те же частные детективы, получают официальные доступы к полицейским ресурсам для решения подобных задач. Они интегрируются в систему как полноценный придаток, под своим логином-паролем заходят в базы, отправляют запросы в рамках отдельных производств, все их действия логгируются чтоб потом проверить можно было. И пожалуйста, вперед частная инициатива, работай там где полиция не может или не хочет.

Но беда в том, что от наших властей подобного вряд ли дождешься. Даже если пофантазировать, что в кремль и министерства зайдут какие-то ультра либеральные политики, я плохо себе представляю как это все на практике можно реализовать. С тем уровнем бардака и компетенций, который мы наблюдаем в структурах... Разве что все под ноль сносить и заново строить.

Но так делать тоже нельзя, точно не в стране вроде России. Если все под снос пустить, с гнилью пропадут и все текущие наработки, все устоявшиеся сдержки-противовесы, агентурные аппараты, все по звезде пойдет. Начнется такое веселье, что интернет-мошенники покажутся наименьшей проблемой. Вот расклады в которых мы живем.

Поэтому вопрос так и остался подвешенным. Чисто технически, профилактировать эту кухню возможно. Блокировать подставные карты, выходить через их владельцев на дроповодов и заказчиков, создавать черные списки, проводить работу с родственниками малолетних кидал. Какой-то процент будет попадаться на жадности и неопытности, какой-то может отвалиться когда почувствует угрозу. Это если мы говорим про тех, кто внутри страны работает. Что делать с “онлайн-гастролерами” мне в голову так и не пришло.

Но в любом случае, работой этой никто не занимается и не планирует. Даже разговоров не слышно на тему создания профилактических механизмов, они отданы на откуп самим сервисам и пользователям. У вас есть какие-то мысли на этот счет? Что еще можно делать со скамерским сегментом рунета, который основательно подзасрал все возможные площадки, избегая ответственности с помощью простейшей конспирации и понимания, что из-за небольшого ущерба за ними никто не будет бегать?

Видео по мотивам: https://www.youtube.com/watch?v=6wMKxmg9vaY