Бог из машины или ИИ, как новая ТОП 1 угроза после ядерного оружия 21 века

Рекомендую к просмотру ютуб канал высококачественного научной-популярного контента.

В данном видео автор агрегирует информацию о ИИ, о том чем он сейчас является и чем может стать в относительно недалеком будущем (к ~2030 г.).

Отличная подача автора материала наводит саспенс о надвигающей угрозе.

Озвученные факты и идеи дают пищу для размышления и рефлексии. А так же можно развить каждую идею до полноценного фильма.

Я могу еще долго восхищаться, но чорт возьми, просто попробуйте посмотреть первые 20-30 мин...

Конференции по вопросам информационной безопасности в 2023 году

26 апреля 2023 года в Москве пройдет конференция "IT Security Day 2023" , организатором которой является информационный портал TAdviser . На ней будут обсуждаться такие вопросы как последствия ухода с российского рынка глобальных ИБ-вендоров; специфика сегодняшних DDoS-атак; целевые APT: инструментарий злоумышленников и ответы профессионалов из сферы кибербезопасности; риски использования свободного ПО и способы их ликвидации и пр.

27 – 29 апреля 2023 г в Санкт-Петербурге ежегодная конференция КОД ИБ . Мероприятие посвящено вопросам обеспечения информационной безопасности в современных реалиях. Помимо докладов в программе мероприятия штабные киберучения для отработки навыков реагирования на киберинциденты.

Адрес мероприятия: Конгресс-центр ЛЕНПОЛИГРАФМАШ. Пр. Медиков 3, корпус 5 Конференция организована при поддержке Комитета цифрового развития Ленинградской области

19-20 мая в Парке имени М. Горького, Москва, пройдет очередной форум Positive Hack Days , на котором выступают российские и зарубежные разработчики, эксперты по ИБ и хакеры, проводятся закрытые и открытые круглые столы с участием представителей государственной власти, CIO и CISO крупнейших отечественных и международных компаний, ведущих специалистов банков, телекоммуникационных, нефте- и газодобывающих, промышленных и IT-компаний, проходят мастер-классы и лабораторные практикумы.

06 - 09 июня в Московской области состоится IV Всероссийский Форум ЭДО — Практика.

Руководители и эксперты в области ЭДО, в сфере применения электронной подписи, удостоверяющих центров, трансграничного взаимодействия, бухгалтерской отчетности обсудят практику внедрения цифровых технологий в коммерческих и бюджетных организациях, а также государственных учреждениях.

6-9 июня 2023, г. Волгоград состоится симпозиум «Современные тенденции в криптографии» (CTCrypt 2023). Организаторами являются Технический комитет по стандартизации «Криптографическая защита информации», Академия криптографии РФ, Математический институт Им. В.А. Стеклова . Тематика симпозиума включает следующие вопросы: исследование криптографических алгоритмов и протоколов, в том числе являющихся международными стандартами; эффективная реализация методов анализа криптографических алгоритмов и протоколов; оценка криптографической стойкости российских криптографических алгоритмов и протоколов и пр.

11 июля в Екатеринбурге состоится ежегодная ИТ-конференция IT IS CONF. Это конференция о трендах в ИТ и ИБ. Основные темы конференции: развитие рынка в условиях санкций; стратегия защиты в условиях кибервойны; полезные воркшопы и практические кейсы по актуальным вопросам.

Адрес мероприятия: Екатеринбург, отель Аэропорт Екатеринбург, ул. Бахчиванджи, д. 55а

13-14 июля в Санкт-Петербурге пройдет VII международная конференция «Безопасность платежей 2023» — #PAYMENTSECURITY, объединяющая представителей двух индустрий — финтеха и информационной безопасности. В практической части конференции много заданий по поиску и эксплуатации актуальных уязвимостей в специально созданной для воркшопа инфраструктуре.

24–25 августа, Москва OFFZONE — международная конференция по практической кибербезопасности. В центре внимания — только технический контент, посвященный актуальным темам кибербеза. Организатор мероприятия компания BI.ZONE, - специализируется на управлении цифровыми рисками.

5 - 8 сентября 2023, г. Сочи в отеле Radisson пройдет 22й всероссийский форум «Информационная безопасность. Регулирование. Технологии. Практика» ИНФОБЕРЕГ – 2023 , организатором которого выступает Академия Информационных Систем, при поддержке и участии отраслевых регуляторов ФСБ России, ФСТЭК России, Министерства цифрового развития, связи и массовых коммуникаций, Роскомнадзора. Целью Форума является обсуждение актуальных вопросов обеспечения информационной безопасности в стратегически важных отраслях экономики, государственном секторе, обороне и ВПК, прямой диалог представителей отрасли и регуляторов, обмен опытом, повышение информированности о новых угрозах и тенденциях в области защиты информации и импортозамещения ИТ и ИБ на российских предприятиях.

5 – 6 октября 2023 ежегодная конференция «Безопасность информационных технологий» пройдет в Санкт-Петербурге . Тема конференции «Небезопасная цифровизация, или как выжить в текущих условиях». Тема Научной секции: «Безопасность сложных технических систем со встроенным искусственным интеллектом». Ключевые тезисы: импортонесовместимость; сетевые и несетевые атаки, прогноз на грядущий год; киберстабильность, киберустойчивость в новых реалиях; Кадровое несоответствие, кадровый голод; как не выгореть и остаться в отрасли и пр.

Адрес мероприятия: 5 октября г. Санкт-Петербург, пр. Медиков д.3, корпус 5; 6 октября 2023 - Научная секция, Песочная набережная д.14 Организатором является Ассоциция руководителей служб информационной безопасности

6 декабря 2023 года в Москве состоится XIV ежегодный форум АнтиФрод Россия — главное событие года в сфере борьбы с кибермошенничеством. Организатором форума выступает Академия Информационных Систем при поддержке МВД России, Минцифры России,Банка России, Роскомнадзора, Ассоциации банков России, Генеральной прокуратуры. Темы конференции: как противостоять мошенничеству в банковской сфере; борьба с утечками персональных данных; законодательство и регулирование в сфере ПДн; коллаборация операторов сотовой связи в области антифрод и др.

5 шокирующих случаев нарушения кибербезопасности: Как защитить себя от того, чтобы не стать следующей жертвой (part 2)

Как защитить себя от того, чтобы не стать следующей жертвой

Сложные пароли

Используйте уникальные и сложные пароли для каждого аккаунта. Пароли должны содержать комбинацию букв, цифр и специальных символов, а также быть достаточно длинными (не менее 12 символов). Пример хорошего пароля: gR3@t_W0rk!ng_D0g

Двухфакторная аутентификация (2FA)

Включите двухфакторную аутентификацию для своих аккаунтов, когда это возможно. Это добавит дополнительный уровень безопасности, требуя от вас ввода временного кода (полученного через SMS, мобильное приложение или аутентификатор) в дополнение к вашему паролю.

Python может использоваться для автоматизации рутинных задач, связанных с кибербезопасностью, таких как сканирование сети, проверка уязвимостей или анализ лог-файлов. Он также позволяет разработчикам создавать собственные инструменты и скрипты, которые могут помочь в обнаружении и предотвращении кибератак.

Обновления программного обеспечения

Регулярно обновляйте операционную систему и приложения на своих устройствах. Обновления часто включают исправления уязвимостей, которые могут быть использованы злоумышленниками.

Антивирусное программное обеспечение

Установите и используйте надежное антивирусное программное обеспечение, которое будет регулярно обновляться и сканировать ваше устройство на наличие вредоносных программ.

Осторожность с подозрительными ссылками и вложениями

Не открывайте ссылки или вложения в электронных письмах или сообщениях от неизвестных отправителей, так как они могут содержать вредоносное программное обеспечение или фишинговые атаки. В случае сомнений, свяжитесь с отправителем другим способом, чтобы подтвердить достоверность информации.

Безопасное подключение к сети

Используйте зашифрованные сети Wi-Fi и избегайте использования открытых публичных сетей. При использовании публичных сетей рассмотрите возможность установки VPN (виртуальная частная сеть), которая защитит ваше подключение от прослушивания.

Бдительность и проактивный подход играют ключевую роль в снижении риска стать жертвой нарушения кибербезопасности. Важно осознавать, что киберугрозы постоянно эволюционируют, и отсутствие активных действий со стороны пользователей и организаций может оставить их уязвимыми перед новыми видами атак.

Шокирующие случаи нарушения кибербезопасности или как не стать жертвой?

В наше время, когда технологии развиваются стремительно и большая часть нашей жизни становится цифровой, кибербезопасность играет все более важную роль. Защита личной информации, корпоративных данных и национальной безопасности от кибератак стала одним из главных приоритетов. Важность кибербезопасности подчеркивается многочисленными случаями нарушений, о которых мы как раз поговорим ниже:

Взлом системы Marriott International (2018)

В результате кибератаки на систему гостиничной сети Marriott International были скомпрометированы данные около 500 миллионов гостей отелей. Взломщики получили доступ к информации, включая имена, адреса, номера паспортов, даты рождения, информацию о кредитных картах и даже информацию о перемещении клиентов.

Это нарушение кибербезопасности стало одним из самых масштабных в истории и оказало серьезное влияние на репутацию компании Marriott. После этого инцидента многие клиенты стали более осторожными при предоставлении своих личных данных, опасаясь возможных утечек и злоупотребления информацией. Кроме того, компания Marriott вынуждена была потратить значительные средства на усиление мер безопасности, расследование инцидента и компенсации пострадавшим клиентам.

Скандал с данными Facebook-Cambridge Analytica (2018)

В 2018 году стало известно о том, что компания Cambridge Analytica, специализирующаяся на политическом консалтинге, незаконно собрала данные более 87 миллионов пользователей Facebook для использования в политической рекламе и манипуляции общественным мнением. Скандал вызвал общественный резонанс и привлек внимание к вопросам конфиденциальности и безопасности пользовательских данных на платформе.

Скандал Facebook-Cambridge Analytica существенно повлиял на репутацию социальной сети и доверие пользователей. Это привело к тому, что многие люди стали более осмотрительными при использовании социальных медиа и обращали больше внимания на настройки конфиденциальности своих аккаунтов. Facebook был вынужден провести аудит приложений и ужесточить правила доступа к данным пользователей для сторонних разработчиков.

Компании было вынесено штрафное взыскание на сумму 5 миллиардов долларов США от Федеральной торговой комиссии (FTC) за нарушение политики конфиденциальности. В свою очередь, руководство Facebook признало свою ответственность и пообещало улучшить защиту данных пользователей.

Атака SolarWinds (2020)

В конце 2020 года стало известно о масштабной кибератаке на компанию SolarWinds, американского производителя программного обеспечения для управления сетевыми инфраструктурами. В результате атаки злоумышленники смогли внедрить вредоносное программное обеспечение (так называемый "Sunburst") в обновление программного продукта Orion, который используется тысячами компаний и государственных структур по всему миру.

После установки зараженного обновления злоумышленники получали доступ к сетям и данным атакованных организаций. Среди жертв атаки были крупные корпорации, правительственные агентства США, а также другие страны. Это нарушение кибербезопасности считается одним из самых сложных и долгосрочных в истории.

Последствия атаки SolarWinds были многочисленными и серьезными. Во-первых, она выявила уязвимости в системах безопасности и поставщиках программного обеспечения, что привело к пересмотру подходов к кибербезопасности и усилению мер по защите корпоративных и государственных сетей. Во-вторых, атака вызвала серьезные опасения насчет национальной безопасности и государственного управления, так как злоумышленники могли получить доступ к классифицированной информации и использовать ее в своих интересах.

Взлом Twitter (2020)

В июле 2020 года произошел крупный взлом аккаунтов знаменитостей, политиков и крупных компаний на платформе Twitter. Злоумышленники получили доступ к аккаунтам многих известных личностей.

С использованием скомпрометированных аккаунтов злоумышленники организовали масштабную мошенническую схему с криптовалютой, предлагая пользователям удвоить их депозиты в биткоинах. В результате мошенничества злоумышленники были в состоянии украсть более 100 000 долларов США.

В результате взлома Twitter был вынужден признать наличие уязвимостей в своих системах безопасности и принять меры для усиления их защиты. Компания также извинилась перед пользователями и обещала предпринять все возможные меры для предотвращения подобных инцидентов в будущем. Взлом также привел к обсуждению вопроса о том, как социальные медиа должны обеспечивать безопасность своих пользователей, и о необходимости дополнительных регулирований и контроля со стороны государства в данной сфере.

Атака Colonial Pipeline на выкупное ПО (2021)

В мае 2021 года компания Colonial Pipeline, оператор одного из крупнейших трубопроводов для транспортировки нефти и нефтепродуктов в США, стала жертвой атаки с использованием выкупного программного обеспечения (ransomware). Злоумышленники, предположительно принадлежащие к группе DarkSide, зашифровали данные компании и потребовали выкуп за их разблокировку.

В результате атаки Colonial Pipeline был вынужден временно остановить работу своего трубопровода, что привело к снижению поставок топлива на восточное побережье США и вызвало рост цен на бензин и дизельное топливо. Компания заплатила злоумышленникам около 4,4 миллиона долларов в качестве выкупа, хотя часть этой суммы была впоследствии возвращена правоохранительными органами. После этой атаки правительство США и другие страны усилили внимание к проблеме киберпреступности и уязвимости критических инфраструктур.

To be continued...где будут освещены самые базовые принципы безопасности, которые, к сожалению, не все соблюдают😢

Другая сторона кибер-безопасности. Это вам не слив счетов за еду

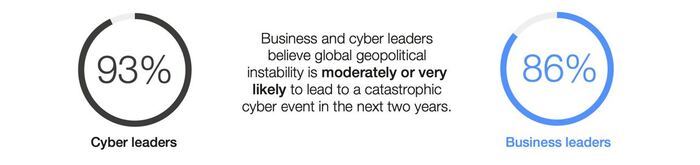

Попал тут в руки наши обзор состояния рынка кибербезопасности в мире с World Economic Forum 🤓.

Скучнейшее чтиво для неподготовленных глаз, если что. Однако одна вещь-таки привлекла наше блуждающее внимание. 86% руководителей бизнеса (на международном уровне) вполне себе допускают, еще и с заметной долей вероятности, что в ближайшие 2 года произойдет такого катастрофического масштаба кибер-событие, что мало никому не покажется. Чтоб вы понимали, в документах такого пошиба слово "катастрофа" как правило не используют. А тут прямым текстом. И все, говорят, из-за нестабильной геополитики.

А мы тут про гадали-переживали. Не инопланетяне это будут, не инопланетяне.

Больше моих мыслей в телеграм-канале

Так кончится этот мир (6)

Заканчиваем знакомиться с книгой Николь Перлрот "Говорят, так кончится этот мир. Настоящая история".

Коротко для ЛЛ: кто-то украл и обнародовал лучшие эксплойты АНБ. Этим воспользовались многочисленные злоумышленники. Пригожинские тролли вместе с хакерами ФСБ помогли избраться Трампу, а вот четыре года спустя их предупредили, и обошлось без вмешательства. Но кибервойны продолжают бушевать, и конца этому не видно.

К концу 2015 года российские хакеры проникли в Госдеп, в Белый Дом и в управление кадрами президента. Но не остались необнаруженными. Голландские спецслужбы буквально знали группу Cozy Bear их по именам и в лицо: было хакнуто внутреннее наблюдение в СВР, включая софт для распознавания лиц.

Пользовались они при этом уязвимостями, о которых было известно и АНБ. Взять хотя бы Heartbleed. Они и сами пользовались этой дырой, но никогда не признавались в этом. По правде говоря, у вашингтонских бюрократов это дело было поставлено на поток. Существовал так называемый Vulnerabilities Equities Process (VEP), в рамках которого обстоятельно рассматривалось, сообщать ли о баге поставщику ПО или оставить пользоваться для себя. По факту у АНБ был свой VEP, и лишь в редких случаях баг раскрывался, притом после того, как им уже попользовались.

Одним из эксплойтов, которые АНБ собирался оставить у себя, был EternalBlue. Через эту дыру в протоколе SMB можно было делать разные вещи, и при этом почти не оставлять следа. Потому, несмотря на опасность, которую он представлял, АНБ не разглашала информацию о нём долгие семь лет. Они бы и дольше не разглашали, да чужие спецслужбы стали тоже пользоваться.

По мере приближения к концу книги повествование автора, к сожалению, приобретают сильную политическую ангажированность. Иначе я не могу объяснить, почему в книге нашёл место рассказ об ольгинских троллях и их вмешательствах в американские президентские выборы в 2016 году. Книжка-то про хакеров, а не про троллей. На момент выхода книги уже стало ясно, что, несмотря на все старания, вряд ли эти тролли на что-то серьёзно повлияли. Но журналистке NYT в этом по сей день не по силам признаться. Потому она маниакально держится за свою точку зрения, что если бы не несколько сот пригожинских троллей – не видать бы Трампу своего президентства, как своих ушей. Сам Пригожин, кстати, недавно признался, что таки влиял на американскую политику.

Кроме Cozy Bear, есть ещё одна группа русских «медвежат»: Fancy Bear. Говорят, между собой они не в лучших отношениях. Это не помешало всем им влезть в компьютеры демократической партии и скопировать оттуда десятки тысяч мейлов её членов. Их бризантное содержимое было обнародовано некоей персоной под псевдонимом Guccifer 2.0. И хотя он позиционировал себя румыном, в мета данных ясно было видно, что они хранились на компьютерах с русскими настройками. Некоторые файлы были помечены неким «Феликс Э. Дзержинским». Да-да, такое имя пользователя, написанное вдобавок кириллицей. Сами материалы Николь называет ёмким словом kompromat. Хиллари они были, конечно, не так, чтобы кстати. По мере приближения выборов американцы перешли на угрозы. Обама сказал Путину с глазу на глаз, что если Россия будет упорствовать, Америка сможет разрушить российскую экономику. Директор ЦРУ тоже предупредил своего коллегу из ФСБ, что Штаты дадут сдачи. И русские отвалили, иначе им пришлось бы несладко. А Хиллари всё равно проиграла. Из-за русских, полагает автор.

Если российских хакеров называли милыми мишками, то для TAO, диверсионной группы АНБ, Kaspersky придумал не менее глупое название: Equation Group. В том же 2016 году их тоже ломанули и выложили на свет Божий целую кучу первоклассных эксплойтов, в том числе и вышеупомянутый EternalBlue. Кто ломанул? До сих пор неизвестно. Взломщик косил под русского, получалось не очень. Как бы то ни было, после настойчивых попыток продать украденное за битки The Shadow Brokers выложили барахлишко в открытый доступ. Кому надо – тот успел скачать.

Этот удар был почище разоблачений Сноудена. Всему миру стало известно, что АНБ годами держали у себя эксплойты, причём разного уровня сложности, в том числе такие, которыми мог пользоваться неспециалист. АНБ стало терять людей. Не пребывали в безопасности и их конкуренты из ЦРУ. В 2017 году WikiLeaks опубликовали серию документов под названием Vault 7 с описанием взлома всевозможных электронных устройств: смартфонов, компьютеров и даже телевизоров. Асандж говорил, что он опубликовал лишь сотую часть того, что было.

Прошло ещё немного времени, и израильские спецы хакнули системы Касперского и обнаружили, что его софт скачивал с компьютеров своей обширной клиентской базы секретную информацию. Касперский стал оправдываться, говоря, что софт автоматом стягивал информацию, вызывающую подозрения, и что «неправильно» скачанная секретная информация немедленно уничтожалась. Вы этому верите? Я – нет. Так что вполне возможно, что The Shadow Brockers таки говорили по-русски. Тем не менее, они прекрасно разбирались в персонале АНБ, и когда один из бывших работников Агентства написал что-то у них в блоге, те сразу раскрыли его прошлое всему миру. 14 апреля 2017 года стал последним днём, когда «теневые брокеры» сообщиле что-то миру. Это что-то включило в себя фамильное серебро АНБ: код двадцати лучших 0days-эксплойтов, которые можно было использовать не только для шпионажа, но и для кибератак. Майкрософт принялась судорожно затыкать дыры, начав с EternalBlue, патч для которой был выпущен даже для давно почившей Windows XP. Если АНБ успело ломануть с его помощью десятки тысяч систем, то в течение двух недель число заражённых компьютеров с эксплойтами EternalBlue перевалило за 400 тысяч.

Халявные эксплойты быстро нашли желающих ими воспользоваться. 12 мая 2017 года на весь мир прогремел WannaCry – северокорейский вирус-вымогатель, который шифровал содержимое носителей памяти, предлагая расшифровать за мзду посильную в 300 долларов. Но в биткойнах. Срубили они на этом деле двести тысяч, а вот вреда причинили как минимум на миллиард. Те, кто заплатили, обнаружили при этом, что расшифровать свои данные они по-прежнему не могут. Распространялся WannaCry при помощью того же EternalBlue, который Майкрософт уже закрыл за месяцы до того. Это обновление, как оказалось, накатил далеко не каждый.

В течении часов после начала атаки некий Маркус Хатчинс нашёл, как нейтрализовать вирус, перенаправив компьютеры жертв с сервера злоумышленника на безвредный адрес, который он купил за десятку грина. Вы думаете, ему достались почёт и уважуха? Как бы те так. После раскрытия его имени его повязала полиция за хакерство в бытность студентом колледжа. Ни одно доброе дело не должно оказаться без наказания. Пару лет пришлось отсидеть.

Через месяц появился NotPetya, про которого я уже рассказывал в самом начале. Помимо EternalBlue, он использовал ещё один эксплойт из арсенала АНБ – EternalRomance. На Украине перестали работать денежные автоматы, прекратилась отправка грузов. Оказались затронуты и другие страны, включая Россию, которую Николь, кстати, винит в авторстве вируса. Это уже был не вымогатель, а разрушитель. Он шифровал данные без возможности восстановления.

Со времён стакснета стало ясно, что Штаты могут получить ответку за свой кибертеррор. Долгие годы другие страны пытались организовать заключение международного договора в сфере информационной безопасности. Но зачем им было связывать себе руки? Теперь же стало ясно, что разрыв стремительно сокращается. И всё же договариваться они по-прежнему не собирались.

Эксплойты АНБ стали известны хакерам из Китая задолго до обнародования их «теневыми брокерами». Группа под кодовым названием Legion Amber обнаружила их и приспособила для своих целей. С её помощью Китаю удалось выкрать многие секретные технологии. Разрыв Трампом «пакта о ненападении» в информационной сфере привёл к многочисленным атакам на американские компании из различных отраслей: связь, нефтегаз, фарма, хайтеч, транспорт, строительство… Однако на этот раз китайцы не пользовались грубым взломом, а прокрадывались в заднюю дверь. Подобно АНБ в самом Китае, они внедрялись в сетевое оборудование и приложения связи для получения доступа к информации многочисленных пользователей. Также подобно АНБ, они стали коллекционировать уязвимости. С их помощью уже в 2019 году они смогли заражать компьютеры и смартфоны жертв, заходящих на определённые веб-страницы уйгурских сепаратистов. Эта атака на водопое оказалась возможной, благодаря внушительной цепи из аж четырнадцати 0day-эксплойтов.

Трамп разругался не только с Китаем, но и с Ираном. Боевые действия в киберсфере разгорелись с новой силой. В середине 2019 года иранцы атаковали Госдеп, нефтянку, электростанции. Выглядело это как воровство интеллектуальной собственности, но кто знает, что они на самом деле замышляли. В ответ американцы заложили «бомбы замедленного действия» в иранские системы связи, ПВО и энергосети. Это лето было неспокойным и в реале. США обвиняли Иран в минировании чужих танкеров, в ответ иранцы посадили американский дрон. Трамп уже приказал нанести удар по иранской ПВО, отменив свой приказ за десять минут до начала его действия. Вместо этого он перенёс возмездие в киберсферу. Компьютеры, связанные со взрывами танкеров, были обезврежены. В ответ иранцы атаковали американскую нефтянку, стирая данные и воруя секреты.

Иранский катер снимает неразорвавшиеся мины с корпуса танкера.

Когда на горизонте замаячили очередные президентские выборы в США, Иран стал с новой силой атаковать американские компьютерные сети, стремясь не допустить перевыборов нелюбимого ими Трампа. Самому Трампу это не понравилось, и он решился «завалить» Сулеймани. В ответ Иран выпустил 22 ракеты по американским военным базам в Ираке. Обошлось без жертв. На этом напряжённость в реальной сфере уменьшилась. Не то, что в виртуальной. На момент написания книги Иран продолжал свои попытки проникнуть в критическую инфраструктуру США.

Тем временем на рынке эксплойтов возник новый состоятельный перекупщик. Он называл себя Crowdfence и являлся своего рода поставщиком королевских дворов Эмиратов и Саудовской Аравии. И после того, как Безос месяц за месяцем продолжал расследовать убийство Джамаля Кашогги в своей Washington Post (со страниц которой Кашогги регулярно критиковал MBS), саудиты хакнули смартфон самого Безоса через дыру в Вотсапе.

В сентябре 2018 года Трамп отдал полномочия по наступательным действиям в области IT Пентагону и АНБ, и эти ребята сразу засучили рукава. За месяц до выборов в Конгресс они запостили предупреждение ольгинским троллям прямо на экраны, чтобы те не думали влезать в избирательную кампанию. В день выборов они вообще вывели в офлайн их сервера, продержав их около недели в таком состоянии. Но не прошло ещё несколько недель, как активизировались Cozy Bear. Они мешали жить демократам, журналистам, прокурорам и прочей публике, вплоть до Пентагона. В начале 2019 года они снова пропали из вида. В том же году городские службы и больницы США подверглись опустошительным атакам программ-вымогателей. Атаки были организованы посредством ботнета TrickBot, который имел явно российское происхождение. Кстати, на днях на нескольких деятелей трикбота были наложены санкции. Сами атаки проводились чаще всего в дневное время суток по Москве. Русские языковые артефакты были рассыпаны по зловредному коду, который содержал блокировку заражения компьютеров в РФ. Российские киберпреступники продолжали повышать свою рентабельность.

Приближающиеся президентские выборы ольгинские тролли встречали изменённой тактикой. На этот раз они не стали активно создавать группы и постить всякую дичь. Быть может, не смогли. Но зато они лайкали и всячески продвигали кондовую американскую дезу. Россия топила за Трампа, Иран – против. А за кого топил Китай? Конечно, за Байдена. Они надеялись, что тот откатит торговые войны, начатые предшественником. Сейчас уже видно, что здесь они ошибались.

Выборы прошли без свидетельств иностранного вмешательства. Кстати, за несколько недель до них Путин предложил сделать «перезагрузку» в кибервойнах, чтобы не влезать в дела друг друга. Вы думаете, американцы согласились? Как бы не так. Отвергли как «бесчестную риторику и циничную дешёвую пропаганду». Короче, всё идёт, как раньше. Россия проникает в промышленную инфраструктуру, включая АЭС, отключает блокировки на саудовских НПЗ, берёт под контроль энергосети. Соответственно и американцы влезают в российские энергосети, считая их законной целью. Однако до диверсий не доходят. Обеим сторонам есть чего терять.

В эпилоге Николь набросала несколько идей по поводу того, как улучшить ситуацию с информационной безопасностью. Вряд ли они происходят из её головы, но это неважно. Она отмечает, что потенциал для саботажа сегодня высок, как никогда. Организации, носящие в своём названии слово «безопасность» своими руками сделали сограждан более уязвимыми. Самым очевидным решением проблемы будет выпускать софт с меньшим количеством багов. Конечно, так дороже. Но многие уже понимают, что так и лучше тоже.

Попытки оградить критическую инфраструктуру цифровыми стенами не сработали. Настала пора заново продумать меры защиты, создавая слоёную систему безопасности, которая должна начинаться с кода. Инженер по безопасности должен иметь право голоса при выборе архитектуры проекта. Баги нужно искать не только в своём, но и в открытом коде. GitHub, принадлежащий Майкрософт, уже платит за такие, кстати.

Положительный эффект может иметь обязательная сертификация критических систем. Нужно поощрять разработчиков, проходящих курсы по безопасности. Также необходимо защищать разработчиков опенсорса мультифакторной авторизацией и другими средствами верификации, чтобы злоумышленник не мог сделать закладку от их имени.

Безопасная архитектура требует идентификации критических систем. Исходить надо из того, что любая часть проекта может быть взломана, и стараться ограничить ущерб для сопредельных частей. Что-то наподобие песочниц на айфоне. Новый безопасный дизайн CHERI уже сегодня готов использовать разработчик процессоров ARM.

Что касается нас, конечных пользователей, следует признать, что пароль – так себе защита. Его могут украсть, подобрать, подсмотреть. Лучшее средство на данный момент – мультифакторная авторизация.

Многое можно улучшить путём государственного регулирования. Автор в курсе, что в Штатах это не самый любимый способ. Но оно работает, достаточно посмотреть хотя бы на Японию или страны Скандинавии. Самим Штатам следует понять, что информационная безопасность – это прежде всего защита, а не нападение. Нельзя долгие годы цепляться за эксплойты, как бы ни удобны они были. Прошло N лет – сообщи разработчику. Если берёшь эксплойт на стороне – требуй эксклюзивных прав на него. В идеале, конечно, ещё заставить торговцев типа NSO или Hacking Team не продавать свой товар «неправильным» странам, но Николь сама признаёт, что это пока фантастика. И, наконец, несмотря на всю иллюзорность договорённости в киберсфере с Россией, Китаем или Ираном, какие-то красные черты необходимо провести. Чтобы не подвергать людей и окружающую среду неоправданному риску.

------------------------------------

В целом книга имеет положительные отзывы среди читателей. И всё же те, кто разбирается в теме, возмущаются вопиющей некомпетентностью её автора. Я, кстати, вас заранее предупреждал. Прочитав её, не станешь лучше разбираться. Если взглянуть на внушительный список её высококлассных собеседников, то можно представить себе, какой выдающийся исторический труд можно было создать. Но и здесь Николь не сотворила нечто из ряда вон выходящее. Историк должен быть объективен, а здесь предвзятость лезет из каждого абзаца. А уж американская исключительность вообще навязла в зубах. Нам можно всё, им – ничего, потому что они злые. Это отмечает почти каждый критически настроенный рецензент, если он не из США, конечно.

Не ждите перевода на русский, его не будет. Почему? В качестве ответа приведу текст одной из рецензий:

Эта книга, хотя и очень информативная, продвигает фальшивые нарративы вроде того, что Россия взламывает наши выборы. Теперь мы знаем, что именно кампания Клинтон распространяла дезинформацию и фактически оплачивала досье Стила. Если Россия даже чихнула, не прикрыв нос, Николь сообщает об этом. В какой-то момент она объявляет "Путина плохим", потому что Россия вторглась в воздушное пространство Финляндии и позволила индийским беженцам пересечь границу в Финляндию. Сколько их там было? 1000 в 2016 году! У нас 8000 в день пересекают границу в США в ДЕНЬ, и все же она распространяется про 1000 в год из России в Финляндию? Пролог книги еще более отвратителен. Она заявляет, что кибератака на украинскую энергосистему произошла со стороны Российской Федерации, но у нее нет доказательств. Работая с компьютерами уже 40 лет, я чертовски хорошо знаю, что часто нет никакого способа отследить, откуда изначально взялся червь или вирус. Итак, могло ли это прийти из России? Да, но опять же у нее нет доказательств, и мы, конечно, не можем доверять украинским чиновникам, которые скажут нам, откуда это взялось. Часто это ложные флаги, чтобы обвинить конкретную страну или группу. Она также выступает с обличительной речью против Трампа и утверждает, что Трамп ничего не сделал по поводу вмешательства России в наши выборы. Никакого взлома из России не было. Это утверждение было доказано заведомой ложью! Если бы я мог поставить Николь ноль звезд, я бы это сделал. Если вы сможете выдержать проход через минное поле дезинформации, то вы многому научитесь из этой книги. Но, когда она говорит о России, Украине или Трампе, я бы перешел к следующему разделу.

Ну а что ж вы хотели от журналюги из «Нью-Йорк Таймс»?

Касательно самой темы кибервойн – да, они продолжаются и не собираются утихать. Нужно с этим жить. Но главные сражения ещё впереди. То, что было на данный момент – это лишь небольшая артподготовка. Готовьтесь. Не надейтесь, что антивирус или файрволл спасут. Бэкап и воздушный зазор – лучший друзья инженера. И да пребудет с нами Сила!

Так кончится этот мир (5)

Продолжаем знакомиться с книгой Николь Перлрот "Говорят, так кончится этот мир. Настоящая история".

Коротко для ЛЛ: середина десяты годов вошла в историю новыми масштабными кибератаками. Главные действующие лица: Иран, Штаты, Северная Корея, Россия. А вот с китайцами Обама договорился. Как оказалось, ненадолго.

После стакснета прошло немного времени, прежде чем остальной мир стал огрызаться на американские диверсии. 15 августа 2012 года кибератаке подверглись компьютеры нефтяной компании Saudi Aramco. Вирус, получивший название Shamoon, заразил 30 тысяч компьютеров, стирая данные и оставляя на их месте фотографию горящего звёздно-полосатого флага. Николь, вслед за американским руководством, обвиняет Иран. Вообще, удивительно, как легко ей удаётся аттрибутировать атаки. Нашли русский комментарий в коде – это явно проделки России. Ещё она любит на московское или пекинское время кибератак ссылаться.

В атаке на редакцию «Нью-Йорк Таймс» она обвиняет китайцев, и не просто каких попало, а подразделение 61398 Народно-освободительной армии. Которые напали также на Кока-Колу, RSA, Локхид и так далее. Американцы даже приговорили пятерых из того отдела. Конечно, Китай их и не подумает выдать.

Интернет-атаки не прошли мимо американских банков: Bank of America, JP Morgan, Citigroup... Здесь отличился снова Иран своими DoS-атаками. Для своих целей иранские хакеры превратили в «зомби» многочисленные компьютеры дата-центров со всего мира. Ещё была атака на промышленный объект. Николь пишет, что они хотели атаковать внушительную ГЭС в штате Орегон:

А попали на небольшой ручей в штате Нью-Йорк:

Американцы встали на уши и чуть ли не разбудили президента среди ночи. В этой связи у меня скорее претензии к ним, нежели к иранским хакерам. Можно перепутать плотины по названиям. Но нельзя перепутать системы управления несравнимых по величине объектов.

Не пощадили иранские хакеры и компьютерных систем казино Sands в Лас-Вегасе и других городах. Так они отомстили их владельцу Шелдону Адельсону за предложение совершить ядерный удар по Ирану. На этот раз они не только насовали картинок с фотками Адельсона в компании с Нетаньяху, но и слили в Сеть личные данные работников фирмы. Примерно в это же время китайцы похитили личные данные двадцати миллионов американцев в Управлении кадровой службы США. А северные корейцы вывели из строя 70% компьютеров Sony Pictures. Эта атака очень напоминала иранские. Кибердиверсанты учились друг у друга. Грязное бельё кинокомпании, называвшей Анджелину Джоли «минимально талантливой испорченной паршивкой» и платившей неадекватные зарплаты, оказалось вывешенным на обозрение общественности. Ответкой от американцев стало отключение Северной Корее от интернета на один день.

В 2015 году Обама заключил две сделки, которые позволили снизить градус накала в кибервойнах. Соглашение по иранской ядерной программе изменило область применения хакерских навыков Ирана. Они меньше стали заниматься диверсиями, больше – шпионажем. Также Обама договорился с Китаем о «прекращении огня» в цифровой сфере. Раздражённые китайской активностью американцы стали угрожать санкциями, хотя АНБ начало шпионить первым и не собиралось прекращать свою деятельность. 25 сентября во время визита Си в Вашингтон была объявлена договорённость не заниматься воровством интеллектуальной собственности. И не атаковать критическую инфраструктуру друг друга в мирное время. Почти немедленно китайские кибератаки снизились примерно на 90%. Потом в президентский офис вошёл Трамп с его торговыми войнами. Кибератаки возобновились. Но на этот раз они были более скрытыми и более изощрёнными.

Повышенное внимание иностранных агентов к американской критической инфраструктуре, а именно электросетям, было зарегистрировано уже в 2012 году. Главным подозреваемым была Россия. В том же году российский министр связи призвал к подписанию международного договора, который бы запретил кибервойны. Но зачем было Вашингтону связывать себя какими-то обязательствами в области, где он – впереди планеты всей? Ну и получайте – в течении полутора лет русские залезли в более, чем тысячу фирм. Они вламывались в компьютеры инженеров, заражали веб-серверы и занимались фишингом паролей и кодов доступа. В 2014 году им удалось встроить свои трояны в обновления для промышленного софта для управления плотинами ГЭС, трубопроводов, АЭС и электросетей. Это вам уже не китайский шпионаж. АНБ стало расследовать случаи, указав в конце концов пальцем на русскую разведку. После публикации результатов расследования частными экспертами CrowdStrike, FireEye и Symantec атаки резко прекратились.

Продав компанию iDefence, наш старый знакомый Уоттерс не вышел из отрасли. Он организовал другую – iSight, которая стала крупнейшей частным агентством контрразведки в мире. Их офис в Киеве зарегистрировал в 2015 году новую атаку, перед которой не устоял полностью обновлённый Windows. Двери в систему открыла очередная уязвимость нулевого дня. Открытие присланного документа PowerPoint приводило к загрузке трояна, написанного при помощи уже давно известной библиотеки BlackEnergy. В принципе, ничего нового. Но в этот раз троян пытался связаться с сервером управления, который оказался незащищённым. Там удалось обнаружить список команд, написанных по-русски транслитерацией. Этот навороченный шпионский инструмент позволял снимать содержимое экрана, записывать нажатия клавиш и копировать файлы. После загрузки образца на VirusTotal обнаружилось, что похожим атакам подверглась польская нефтегазовая компания, саммит по Украине, состоявшийся в Уэльсе, встреча НАТО в Словакии и украинская железная дорога.

Софт, разработанный в недрах отдела 74455 ГРУ, был замечен в сборе данных известной скады Cimpliciti от General Electric, используемой в системах автоматизации по всему миру. Диверсант мог исполнить произвольный код на компьютере жертвы, после чего стереть свои следы. GE оказалась не единственной фирмой, чей софт привлёк внимание русских. Они были в компании Siemens и Advantech. Железо этих фирм понатыкано всюду – в больницах, электростанциях, шахтах, компрессорных... И снова, как только был опубликован отчёт от Министерства внутренней безопасности США, активность диверсионной группы упала до нуля. Ну а потом были атакованы компьютеры StarLightMedia и других телерадиокомпаний на Украине. Злоумышленники активировали вредоносное ПО по частям, намереваясь стереть содержимое систем во время оглашения результатов выборов.

Прошёл ещё месяц – и в Ивано-Франковской области выключили свет. Оператор Прикарпатьеоблэнерго мог лишь наблюдать, как курсор, ходящий сам собой, выключает один за другим рубильники на схеме энергоснабжения. Он слушался кого-то, но не операторскую мышь. Попытка перелогиниться сделала ещё хуже: злоумышленник успел изменить операторский пароль. Оказались отключены три десятка подстанций. А также линия аварийной связи и резервное энергоснабжение. По прошествии шести часов диверсант вернул всё на место. Нелишне напомнить, что активность русских была зарегистрирована до того и в американских сетях. Таким образом Путин (куда ж без него) дал понять, что не стоит заниматься промышленными диверсиями в РФ. Ответка будет обеспечена.