Европа внедряет суверенный мессенджер с полным доступом к перепискам граждан

Страны Европы стали повально внедрять платформу обмена сообщениями Matrix в местные мессенджеры с целью защиты от иностранных сервисов. Одна из особенностей Matrix – она децентрализована, вследствие чего мало подвержена сбоям. Новшество тестируется на чиновниках и работниках бюджетных организаций. Одновременно с внедрением Matrix европейские власти продвигают идею тотального контроля переписок, но только простых граждан – не чиновников. Matrix вместо WhatsApp и Telegram. Власти ЕС переходят на свой мессенджер: чиновникам — приватность, гражданам — надзор и контроль переписок.

Естественно, Matrix преподносится как "свободный, децентрализованный и неподконтрольный" сервис обмена сообщениями 😁 Но, мы же все знаем, что это означает на языке европейцев.

Матрица по-европейски

Евросоюз массово внедряет децентрализованную систему обмена сообщениями Matrix, пишет The Register. Основная цель – избавиться от зависимости от иностранных мессенджеров. Попутно европейские власти хотят внедрить тотальный контроль за переписками обычных граждан.

По информации издания, Matrix в настоящее время применяется в более чем 20 госструктурах, большая часть которых дислоцируется именно в Старом Свете. Чаще всего на ее использование переходят работники бюджетных организаций, а также представители госаппарата.

По данным The Register, Matrix уже внедрена в Tchap. Сейчас этим сервисом пользуются свыше 600 тыс. французских чиновников, притом на ежедневной основе. Отметим также, что именно Франция является первой страной внедрившей Matrix на государственном уровне.

Более того, в конце октября 2025 г. Франция раньше всех других стран мира объявила о вступлении в фонд Matrix.org Foundation (развивает Matrix) в статусе серебряного участника, который подразумевает регулярные взносы на ежегодной основе.

С кого же взяли пример

Пока в Matrix.org Foundation вступила лишь Франция, но ее ближайшие соседи, похоже, тоже весьма заинтересованы в массовом внедрении Matrix. В их числе – Германия, которая прямо сейчас интегрирует Matrix в системы обмена сообщениями, использующимися в медучреждениях и в некоторых госорганах.

Швеция тоже старается не отставать. Как пишет The Register, власти этой страны всерьез задумались над созданием собственного мессенджера на базе Matrix, учитывая ее открытый исходный код.

Напомним, что весной 2025 г. в России появился собственный госмессенджер Max, а через несколько месяцев россияне лишились возможности совершать звонки через Telegram и WhatsApp*. По своему внешнему виду Max поразительно похож на Telegram, код которого тоже открыт.

Сигнал из матрицы

Еврокомиссия тоже интересуется Matrix. The Register пишет, что она уже тестирует мессенджер на ее основе. Впрочем, пока он является лишь резервным.

В данном случае потенциальная причина такого теста – стремление избавиться от заблокированного в России Signal. Это самый защищенный мессенджер в мире, но во второй половине октября 2025 г. он надолго вышел из строя из-за сбоя в облаке Amazon, устроенного нейросетью.

Подобное едва ли может случиться с Matrix ввиду того, что эта система обмена сообщениями децентрализована. Основной сервер Matrix.org в сентябре 2025 г. в течение длительного времени не функционировал из-за технической неисправности, но сама система от этого никак не пострадала – пользователи продолжили обмениваться сообщениями.

Под маской благих намерений

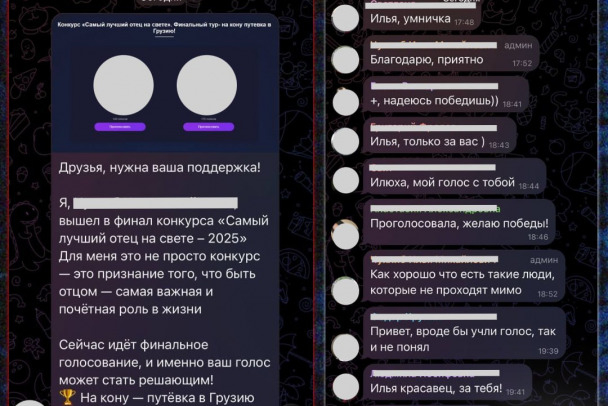

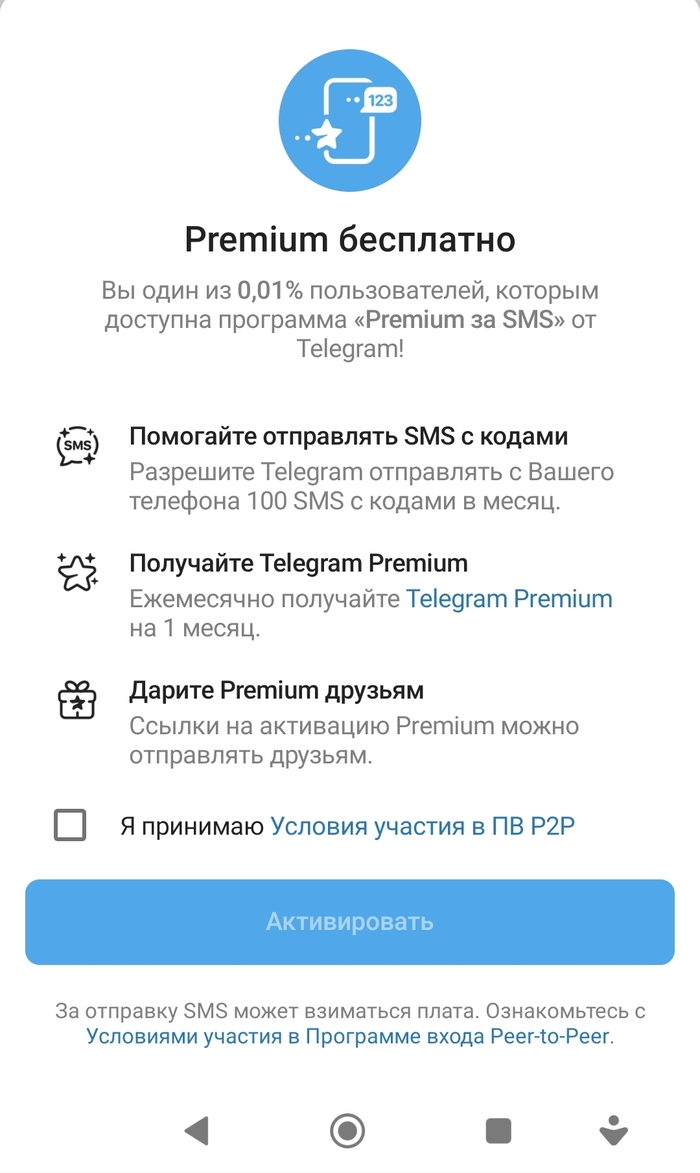

Политики Европы продвигают Matrix как средство избавления от зависимости от Telegram, WhatsApp* и других популярных иностранных мессенджеров. Но одновременно с этим в Старом свете не менее активно продвигается инициатива Chat Control, которую уже обсуждают власти Евросоюза.

Идея этой инициативы проста – она заключается в полном контроле личных переписок простых граждан со стороны властей. The Register отмечает иронию того, что французское государство стремится создать безопасную службу обмена мгновенными сообщениями для своих чиновников и одновременно поддерживает идею контроля переписки простых граждан.

* WhatsApp принадлежит корпорации Meta. Это экстремисты, в сервисах которых можно безнаказанно и с поощрением призывать убивать россиян.