Глава "Роскосмоса" Рогозин: США рассматривают вопрос отключения России от GPS

"Знаете ли вы, что сегодня в рамках санкций Соединенные Штаты рассматривают возможность отключения Российской Федерации от GPS. Знаете об этом? Не знаете. А я могу вам сказать, что рассматривается такой вопрос", - сказал Рогозин во время посещения Ракетно-космического центра (РКЦ) "Прогресс".

Он уточнил, что "напрягаться" по этому поводу не стоит, так как каждый смартфон также подключен к российской системе ГЛОНАСС, которая в этом случае продолжит работать.

Сценарии спуфинговых атак на спутниковые системы навигации

Интерактивная карта инцидентов ГНСС-спуфинга. Была раньше здесь, теперь ее нет.

— 96% специалистов по cybersec игнорируют проблему спуфинга;

— в 2012 году стоимость атаки была $100 000, в 2022 — всего $500;

— в 2018 году в продажу поступил GPS Spoofer за $5;

— по роликам на youtube (или гайдам с github) любой человек может запустить свой спуфинг за 15 минут;

— с железом на $1000 можно положить навигацию по всей Москве;

— с 2016 по 2018 обнаружено 9883 инцидента с 1311 судами в Геленджике;

— 85% краж автомобилей происходит с джаммерами;

— 680 форков на GitHub для подделки сигналов GPS;

— каждый год продается 450 000 серверов времени, в мире их уже более 3 млн., от каждого тайм-сервера зависит кусочек критической инфраструктуры.

Термины

GPS, система глобального позиционирования — спутниковая система навигации, обеспечивающая измерение расстояния, времени и определяющая местоположение во всемирной системе координат WGS 84. Позволяет почти при любой погоде определять местоположение в любом месте Земли (исключая приполярные области) и околоземного космического пространства.

GNSS, ГНСС — спутниковая система навигации — система, предназначенная для определения местоположения (географических координат) наземных, водных и воздушных объектов, а также низкоорбитальных космических аппаратов. Спутниковые системы навигации также позволяют получить скорость и направление движения приёмника сигнала. Три спутниковые системы обеспечивают полное покрытие и бесперебойную работу для всего земного шара — GPS, ГЛОНАСС, «Бэйдоу», остальные — DORIS, Galileo

SDR, Программно-определяемая радиосистема — радиопередатчик и/или радиоприёмник, использующий технологию, позволяющую с помощью программного обеспечения устанавливать или изменять рабочие радиочастотные параметры, включая, в частности, диапазон частот, тип модуляции или выходную мощность, за исключением изменения рабочих параметров, используемых в ходе обычной предварительно определённой работы с предварительными установками радиоустройства, согласно той или иной спецификации, или системы.

HackRF One — это устройство, предназначенное для энтузиастов и радиолюбителей, увлеченных изучением радиосигналов, и всего, что с этим связано.

Jummer (джаммер, глушилка) — устройство для умышленного глушения, блокирования или вмешательство в беспроводную связь.

Spoofing (спуфинг) — ситуация, в которой один человек или программа успешно маскируется под другую путём фальсификации данных и позволяет получить незаконные преимущества.

Как профессионалы видят спуфинг в реальном времени

Так выглядит обстановка во время «политического кризиса». Более 30 часов GPS и GLONASS спуфинга за 2 дня

Типы атак

— Атаки по сложности, стоимости и эффективности можно разделить на 4 уровня:

— Асинхронные.

— Синхронные.

— Синхронные с несколькими передатчиками.

— Синхронные с несколькими передатчиками на дронах.

— Повторители.

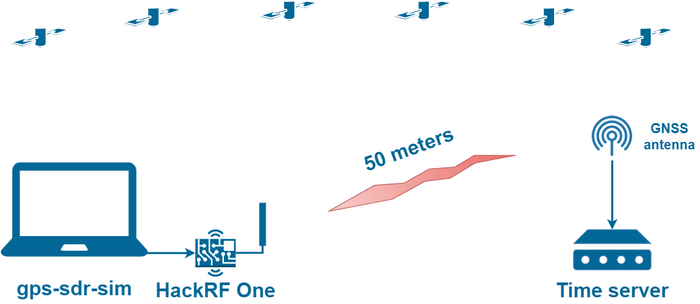

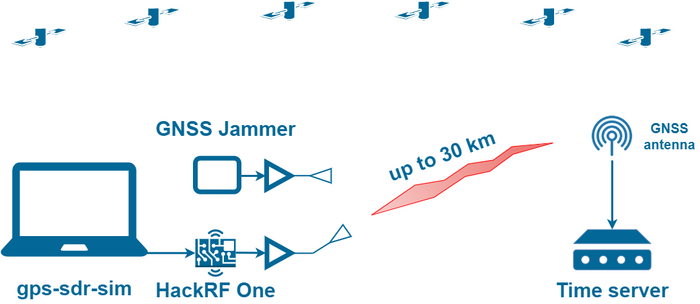

GPS спуфинг при помощи HackRF One

акая конфигурация генерирует только сигналы GPS. Если ваш приемник поддерживает ГЛОНАСС и BeiDou, такой спуфинг невозможен. Galileo тоже уязвим, потому что Galileo и GPS используют один и тот же радиодиапазон. А фальшивый сигнал GPS заблокирует прием сигналов Galileo.

Но иногда мощность поддельного GPS-сигнала настолько высока, что он перегружает входной канал GNSS-приемника, и он уже не может воспринимать ГЛОНАСС и Beidou.

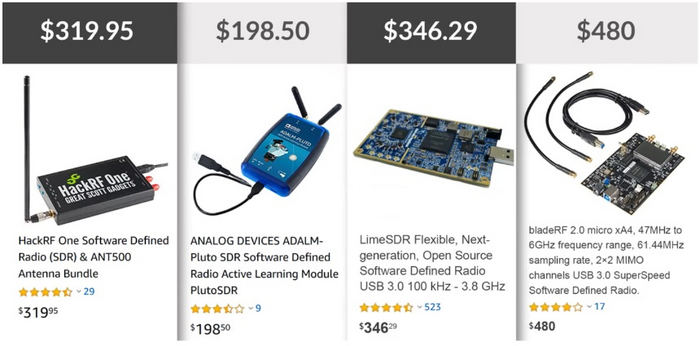

Стоимость атаки: зависит от железа: $320 за HackRF One, $200 за ADALM-Pluto, $480 за bladeRF, $315 за LimeSDR.

Время атаки: От 15 секунд до 5 минут, в зависимости от встроенных алгоритмов настройки автогенератора. Иногда автогенератор перенастраивался на ложный сигнал GPS всего через 15 секунд после начала атаки.

Результат: Если сигнал спуфинга достаточно сильный, GNSS-приемник сервера времени теряет исходные сигналы, прекращает предоставление навигационного решения и переходит в режим поиска. Сервер времени сообщает об ошибке и переходит в режим удержания. Примерно через 10-30 секунд приемник GNSS находит ложные сигналы и выдает ошибочные данные. Сервер времени настраивает встроенный опорный генератор в соответствии с ложными сигналами GNSS.

Дистанция атаки: примерно 50 метров, сильно зависит от условий распространения сигнала. Уровень выходной мощности HackRF One RMS для сигналов GNSS составляет около -10 dBm. Этого достаточно, чтобы подавить реальные сигналы в радиусе 5 км в прямой видимости.

В этом сценарии SDR генерирует асинхронный сигнал, который приемник GNSS воспринимает как шум/помехи, поскольку приемник GNSS привязан только к реальным сигналам. Большая мощность спуфера здесь нужна, чтобы полностью заблокировать прием исходных сигналов и перевести приемник в поисковый режим. На расстоянии 50 метров мощность сигнала спуфера на 40 дБ выше исходных сигналов. Это приводит к перегрузке первого предусилителя приемника GNSS, что приводит к потере подлинного сигнала. Поэтому большая мощность нужна только в первые секунды атаки.

Способы защиты: Защитить сервер времени довольно легко. Вы можете использовать любой современный приемник GNSS, который поддерживает Glonass, Galileo, Beidou. Приемник GNSS автоматически исключает ложные сигналы GPS из расчета навигационного решения из-за больших ошибок псевдодальности/доплеровского смещения по сравнению с другими системами.

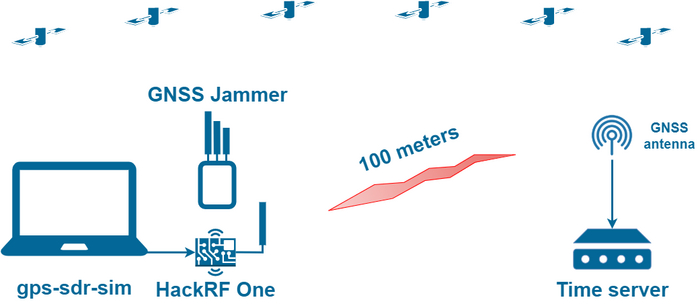

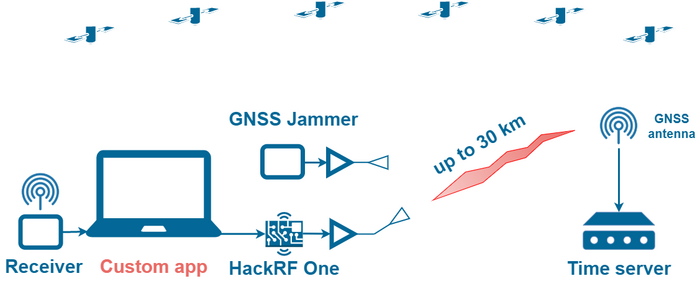

GNSS спуфинг при помощи HackRF One и джаммера

Для гарантированного спуфинга приемников GNSS с несколькими созвездиями необходимо только добавить генератор помех GNSS. Который надежно глушит прием сигналов ГЛОНАСС и BeiDou. Необходимо отрегулировать мощность глушителя GNSS и спуфера GPS. Чтобы глушились настоящие сигналы GPS, а фальшивый сигнал принимался.

Стоимость атаки: $320 за HackRF One и $150 USD за джаммер.

Время атаки: такое же, что и в предыдущем случае.

Результат: такой же, что и в предыдущем случае.

Дальность атаки: 100 метров. Выше, чем в первом случае, поскольку для нарушения отслеживания исходных сигналов может использоваться глушитель GNSS. Эта атака более сложна в исполнении, так как необходимо настроить выходную мощность спуфера и джаммера так, чтобы исходные сигналы подавлялись, а поддельные GPS — нет.

Способы защиты: Защитить сервер времени непросто. Почти все доступные на рынке приемники GNSS не могут противостоять этой атаке. Какие алгоритмы защиты можно реализовать на уровне сервера времени?

1. Мониторинг ОСШ. Очень легко отслеживать среднее значение SNR и отключать приемник GNSS, если значение становится нереально высоким. Тем не менее по нашим наблюдениям, в большинстве реальных случаев спуфинга значение SNR снижается при некогерентных атаках. Кроме того, нет проблем с понижением SNR при генерации ложного сигнала.

2. Мониторинг координат. Вы можете отключить приемник GNSS при значительном смещении координат. Паршивый метод, так как злоумышленник может легко смоделировать координаты вашей антенны с приемлемой точностью, чтобы избежать значительного дрейфа.

Первые два метода действительно плохи в случае с серверами времени, и к тому времени, когда вы заметите изменение координат или SNR, будет уже слишком поздно. Эталонный генератор сервера времени уже начал бы подстраиваться под фальшивый сигнал и в конечном итоге давал бы вам неверное время.

3. Мониторинг фазы PPS. Поскольку каждый сервер времени имеет идеальный гетеродин, можно каждую секунду сравнивать фазы PPS от приемника GNSS и гетеродина. В случае всплеска можно мгновенно отключить синхросигнал. (еще есть)

4. Защита на уровне системы. Лучший метод защиты может быть реализован, когда у вас есть несколько распределенных в пространстве серверов времени. Если один из серверов времени начинает выдавать неверную метку времени, вы можете легко отключить его. Производительность метода зависит от качества сети (точность синхронизации через PTP) и количества серверов времени. Но есть и недостатки. В первые секунды спуфинга, когда сервер времени только начинает генерировать неправильное время, может быть затронута критическая инфраструктура, использующая этот конкретный сервер времени. В случае с банком некоторые транзакции могут попасть в базу данных с неправильной отметкой времени.

GNSS спуфинг при помощи HackRF One, джаммера и усилителя радиосигнала

Чтобы увеличить дальность атаки нужны ВЧ-усилитель на 10 Вт с AliExpress и направленная антенна.

Стоимость атаки:

— $320 за HackRF One;

— $150 за джаммер;

— 2 * $300 за усилители;

— 2 * $200 за направленные антенны;

Итого: $1470.

Время атаки: такое же, что и в предыдущем случае.

Результат: такой же, что и в предыдущем случае.

Дальность атаки: 30 км, если установить спуфер на крыше здания высотой 40 метров.

Скорее всего такой мощный сигнал будет немедленно отслежен службами, ответственными за мониторинг радиочастотного спектра. Но высокая мощность нужна только в течение первых секунд, что заставит приемники GNSS потерять след исходных сигналов и перейти в режим поиска. После этого мощность спуфера можно сделать незначительной. И локализация источника атаки уже не будет такой простой задачей.

Способы защиты: Защита на уровне системы не поможет, поскольку могут быть затронуты все серверы времени в системе синхронизации. Без специализированных систем защиты от спуфинга не обойтись.

GNSS спуфинг с синхронизацией. Преднамеренная последовательная атака

Приведенные выше сценарии соответствуют некогерентным атакам. На первом этапе атаки GNSS-приемник теряет связь с реальными спутниками и через некоторое время переключается на фальшивые. Такие атаки характеризуются резкими скачками мощности, фазы PPS и координат и относительно легко обнаруживаются. Но что произойдет, если мы синхронизируемся с реальными сигналами. И на первой фазе атаки мы будем генерировать сигнал, идеально совпадающий с реальным по времени, координатам, псевдодальности, Доплеру, потоку данных и SNR.

Для такой атаки нет возможности загрузить программное обеспечение с GitHub. Вы можете модифицировать один из форков GPS-SDR-SIM самостоятельно или купить имеющиеся в продаже решения ($50к+).

Стоимость атаки: 1500 долларов США при самостоятельной модификации исходного кода GPS-SDR-SIM или 50 000 долларов США за готовые коммерческие доступные решения.

Время атаки: мгновенно.

Дальность атаки: Ограничено только радиогоризонтом.

Результат: Приемник моментально переключается на ложный сигнал. Сервер времени не выдает никаких ошибок или предупреждений и не переходит в режим удержания.

После успешного захвата приемника возможен плавный и контролируемый сдвиг времени и/или координат.

Способы защиты: Предположим вероятную цель такой атаки. Например, можно плавно и незаметно сдвинуть время на 10 мкс в одном из дата-центров, где происходит высокочастотный трейдинг. Тогда злоумышленник может получить преимущество, поскольку их транзакции могут быть отмечены более ранними отметками времени.

Преднамеренные сдвиги во времени могут нарушить работу системы передачи электроэнергии, что приведет к авариям и отключениям электроэнергии.

Небольшая корректировка координат может ввести в заблуждение водителя грузовика банка, и он повернет на несколько кварталов раньше, чем нужно, и попадет в засаду.

Кстати, идеальный случай синхронной атаки может быть выполнен с использованием ретранслятора GNSS. Если на антенну вашего сервера времени попадает сигнал ретранслятора GNSS из ближайшего магазина, у вас постоянно будет небольшой сдвиг во времени.

Существует только один метод защиты сервера времени от такой атаки. Это комбинация систем обнаружения спуфинга с пространственным анализом сигнала (антенная решетка) + альтернативный источник PNT (positioning, navigation, timing).

Оригинал

Подпишись, чтобы не пропустить новые интересные посты!

GPS и Глонасс когда нет указателей

На сообщениях, что в Украине снимают дорожные указатели и названия улиц с домов вспомнилась байка, ходившая на заре Глонасса. Что мы внедряем эту систему в том числе потому что в случае боевых действий с РФ - враг выключит покрытие GPS на нужной ему территории и войска заблудятся.

Как сейчас с GPS и Глонасс обстоят дела в зоне сегодняшних боевых действий? Работают обе системы? Военные их данными пользуются вообще?

Ракеты, GPS-спуфинг и война на Украине

Пришла мне тут внезапно в голову мысль: а что, если???

Подробнее:

1 - Путин обещал точечные удары конкретно по военной инфраструктуре.

2 - Но что-то нихрена не получается, ракеты попадают и в жилые дома, школы и т.д.

3 - Ракеты летят по GPS/ГЛОНАСС. Лет 20-30 назад в Америке даже было запрещено экспортировать GPS-устройства с точностью определения координат 3 метра и меньше. Во избежание, как говорится...

4 - С изобретением GPS-спуфинга запрет сняли, т.к. он и есть той защитой, которая отклонит ракеты от цели.

https://ru.wikipedia.org/wiki/Спуфинг#GPS/GNSS-Spoofing

Внимание вопрос!

Не использует ли ВСУ спуфинг для защиты военных объектов, отклоняя ракеты куда попало (в т.ч. жилые дома) ?

Идея такая: если во время обстрела ваш навигатор "переместил вас" куда-то не туда, а в реальности вы находитесь, к примеру, на 200 метров западнее - то и ракеты могут прилететь на 200 метров западнее цели.

Понимаю, при воздушной тревоге не до ковыряния в телефоне, поэтому можно поставить заранее какую-нибудь прогу, которая пишет все ваши перемещения, а потом проанализировать. Благо, таких прог уже туевы горы, что для андроида, что для айфонов.

Кто находится сейчас в Киеве, Харькове, Чернигове и прочих "горячих" местах - не поможете проверить?

Конечно, надо бы проверить не только через GPS, но и ГЛОНАСС, кто имеет такую техническую возможность?

В России запатентовали умный парашют с ГЛОНАСС

Холдинг "Технодинамика" госкорпорации "Ростех" получил патент на умную транспортную парашютную систему, позволяющую благодаря ГЛОНАСС и GPS десантировать грузы в полностью автоматическом режиме с повышенной точностью. В настоящий момент разработка проходит летно-конструкторские испытания, сообщили журналистам в четверг в пресс-службе Ростеха.

"Сегодня мы получили патент на "умную" транспортную парашютную систему. Она предназначена для десантирования с высоты до 8 тыс. м, благодаря системам ГЛОНАСС и GPS при стандартных метеоусловиях погрешность при приземлении не превысит 100 м кругового вероятного отклонения. Кроме того, нами получен патент на универсальную парашютную грузовую обвязку, с помощью которой в случае необходимости полезная нагрузка любой парашютной системы может быть увеличена до 500 кг", - приводит пресс-служба слова исполнительного директора Ростеха Олега Евтушенко.

Автоматизированная парашютная система доставки грузов и универсальная парашютная грузовая обвязка разработаны ивановским парашютным заводом "Полет".

"В настоящий момент наша грузовая система проходит летно-конструкторские испытания. Планируется, что до конца 2022 года опытный образец будет передан для проведения испытаний в Государственный летно-испытательный центр Минобороны РФ. Универсальная парашютная грузовая обвязка находится на исследовательских испытаниях, входе которых в том числе будут определены методики ее применения на различных типах летательных аппаратов, имеющихся на вооружении в российской армии", - прокомментировал генеральный директор холдинга "Технодинамика" Игорь Насенков.

Автоматизированная система доставки грузов включает в себя десантную платформу, парашют с управляемым куполом типа "крыло", а также оборудование, которое обеспечивает автоматический полет транспортного комплекса и его наведение. С помощью системы грузы весом до 250 кг могут сбрасываться как в режиме наведения по координатам ГЛОНАСС или GPS с помощью цифрового канала связи с наземной аппаратурой управления, так и в режиме ведомого. В этом случае груз следует за "ведущим" парашютистом.

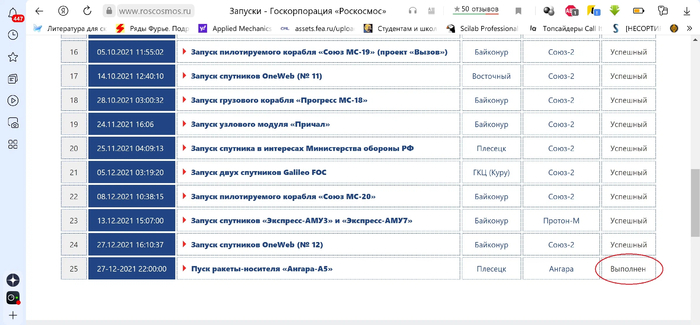

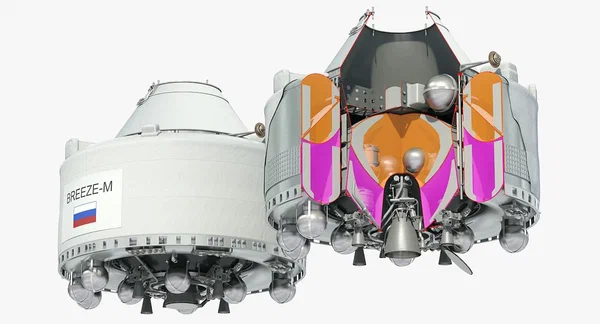

Заменят ли «Персея» и почему без нового разгонного блока «Ангара» практически бесполезна?

Ох, непростая тема. Если начать с краткого, но ёмкого вступления, то разгонные блоки — это ахиллесова пята отечественной космонавтики.

Вообще, в «Роскосмосе» говорят об очередном безаварийном годе, но, как ни крути, есть тут лукавство. По какой-то причине аварии с разгонными блоками не делают у нас аварийными пуски. Ну хорошо, хотя бы частично неудачными, когда не было непосредственной потери полезной нагрузки.

А тем временем, по данным систем слежения за космическими аппаратами, во время пуска 13 декабря ракеты-носителя «Протон-М» произошло преждевременное отключение двигателей разгонного облака «Бриз-М», из-за чего два выводимых коммуникационных аппарата «Экспресс» оказались на нерасчётной орбите, из-за чего их довыведение в рабочие точки на геостационарной орбите займёт больше времени. Ну и, само собой, пуск РН «Ангара» 28 декабря, который закончился отказом нового РБ «Персей», упавшего вместе с макетом ПН в Тихий океан.

Тут, кстати, интересен тот факт, что у представителей «Роскосмоса», судя по всему, развилась какая-то патологическая боязнь признания неудач. Казалось бы, речь об испытательном пуске, сопряжённом с большим количеством возможных проблем. Он для того и осуществляется, чтобы их выявить и устранить. Тем не менее, на сайте Госкорпорации (и на Вики тоже) в графе «Результат» напротив пуска РН «Ангара» 28 декабря написано не «Успешный», «Неудачный» или «Частично неудачный», как обычно, а «Выполнен».

Возможно, причиной тому является чрезмерная реклама РБ «Персей». Он должен и грузоподъёмность РН «Ангара» увеличить, и сделать её «одной из самых экологически чистых ракет в мире», и использоваться российскими ВКС для наращивания спутниковой группировки.

Одна неудача и сразу замена?

В сети начала появляться информация о том, что РБ «Персей» теперь заменят на РБ «Бриз-М». Тут всё-таки речь разве что о предстоящих в 2022 году пусках РН «Ангара» в интересах Минобороны России, так как разобраться в причинах неудачи с РБ «Персей» и устранить их в аппаратах к планируемым пускам вряд ли получится. Да и замена, честно говоря, так себе, ведь у РБ «Бриз-М» запредельная аварийность среди отечественных разгонных блоков, так что это скорее вынужденная мера.

Каковы причины проблем?

Многие специалисты связывают это с низкой культурой производства, сформированной в результате кадрового голода, что привело к ошибкам в производстве. Из-за плотной компоновки многие узлы и детали РБ «Бриз-М» работают практически на пределе своих ТТХ. К примеру, одна из аварий случилась в результате нарушения работы турбонасосного агрегата, к чему привели перегрев двигателя всего на 1°С, из-за чего в плотно расположенных рядом с ним баках на пару градусов выше нормы повысилась температура топлива.

Ладно, РБ «Бриз-М» — это временная замена. Нет смысла заострять на нём внимание сейчас.

Что там с «Персеем»?

Если пройтись по официальным данным, то

С точки зрения конструкции «Персей» (14С48) является глубокой модернизацией предыдущего РБ типа 11С861-03 или ДМ-03.

«Персей» несёт почти 19 тонн компонентов топлива, что в несколько раз больше, чем у предыдущих представителей линейки «Д». И тяга больше, и суммарное время работы двигателей. В общем, лучше во всём.

Предполагалось, что блок нового типа сначала будет использоваться с ракетами «Протон-М», а затем его адаптируют под РН «Ангара-А5». Так как было принято решение о выводе из эксплуатации РН «Протон», отказались от совместимости с ней «Персея», оставив его только для «Ангары». В итоге, закрыли старую ОКР «Двина-ДМ», открыв вместо неё в 2014 году ОКР «Персей-КВ».

К слову, с 2010-го года состоялось два запуска предшественников РБ «Персей», ДМ-03, в составе РН «Протон-М», оба аварийные (были потеряны по три навигационных спутника «Глонасс-М» в каждом запуске).

Первый РБ нового типа начал проходить наземные испытания в 2019-20 гг. Интересно, что ещё до начала лётных испытаний РБ «Персей» (14С48) уже стал основой для нового изделия 14С49, которое, согласно официальным данным, получит новые двигательную установку (11Д58МФ вместо 11Д58М) и некоторые приборы, но по характеристикам не будет превосходить РБ «Персей».

Основная функция РБ «Персей» и будущего 14С49 состоит в переводе космических аппаратов с опорной орбиты на целевые околоземные или отлётные. Таким образом, без отлично функционирующего разгонного блока, РН «Ангара А5» не особо-то будет полезна. По той же причине и доработка РБ не должна быть длительной, чтобы не затягивать реализацию всей программы.

Что в итоге?

Если не нагнетать, то говорить ещё рано. Всё-таки осуществили только первый запуск РБ «Персей» в рамках лётных испытаний. Если обратить внимание на историю и статистику, то перспективы не самые радужные. Можно сколько угодно «выполнять» пусков, но, если космические аппараты не будут достигать требуемых орбит, мы и свою группировку не сможем своевременно пополнять и расширять, и внешних заказчиков на супер-перспективную и одну из самых экологически чистых ракет в мире не появится.

Уверен, что найдутся и другие мнения.

Про Глонасс

Пару лет назад часто обсуждалась тема Глонасс на автомобилях,сейчас чтот тишина. Вопрос, а для чего эта система уставливается или устанавливалась, так как не автомобилист объясните по простому. Или это только на коммерческом транспорте требуется? На сколько она обязательна на легковых автомобилях допустим Ниссан произведенных вчера в России. Как вообще это оборудование выглядит в автомобиле. И вот совсем обычному водителю, который дальше своего города не ездиет и пользуется только Яндекс навигатором или Maps me на телефоне ,зачем этот Глонас в машине в принципе нужен. Кому нибудь эта система хоть чем то помогла? Какой у нее функционал?