Вопрос Антивирус Dr.Web

Есть ли разница в вирусной базы DR.WEB SECURITY SPACE и Лечащий утилиты Dr.Web CureIt! ?

Есть ли разница в вирусной базы DR.WEB SECURITY SPACE и Лечащий утилиты Dr.Web CureIt! ?

У знакомой взломали аккаунт в телеграм. Синтезировали аудиосообщение о просьбе 20 тысяч. Очень похожий голос (нейросеть на основе голосовых очевидно). Кто-то повёлся. Я - нет, т.к. всегда перезваниваю на обычный номер в таких случаях.

В итоге написано в теходдержку телеграма, заменена симка с сохранением номера. Атака длилась час примерно и прекратилась то ли после обращения в поддержку (ответа пока нет на почту), то ли после замены симки. Телефон не терялся.

Приходила смс от магазина куда она когда-то ходила. Она прошла по ссылке. Говорит, что открылся сайт, посмотрела и закрыла. Через небольшой промежуток времени началась атака.

В телеграм она могла зайти, но её тут же "выбрасывало" - поэтому завершить "чужую" сессию не получалось.

По её описанию, если всё так как она говорит - мне кажется по ссылке "что-то" незаметно поставилось. Какая-то программа. Она позволила вскрыть телеграмм. Потом программа удалила смс (т.к. на текущий момент смс отсутствует, а она его не удаляла. Была именно смс). Удалилась ли сама программа - не знаю. И как она так поставилась, что разрешения на установку не спрашивала, тоже вопрос (по умолчанию программы только от официального магазина же ставятся). Неплохая такая программа, похоже.

Вопрос - непонятно, отследил бы её антивирус или нет (если бы стоял)?

Рекомендации во избежание взлома : поставить 2х шаговую верификацию в настройках (облачный пароль). Плюс passcodelock на чаты. Ну и завершить все ненужные сеансы профилактически.

На протяжении многих лет приходится пользоваться антивирусными программами, особенно после случаев, когда у меня увели сертификат Webmoney, каким-то образом появился вымогатель и попался на фишинговый сайт, похожий на ВКонтакте, где по не знанию перевел деньги. Сейчас пользуюсь 360 Total Security, а в прошлом году пришлось отказаться от Avast, который ограничил функционал для россиян. Также пользовался антивирусами: Касперский (ПК всегда тормозил), Dr.Web (даже в безобидном текстовом файле мог увидеть вирус), McAfee, Norton и т.д.

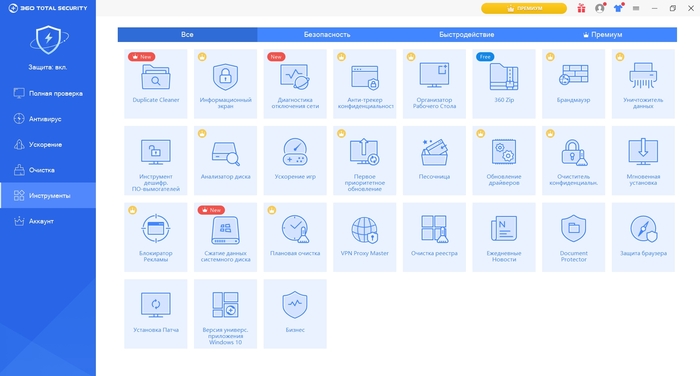

На фоне отключения россиянам доступа к ПО, очень хотелось бы порекомендовать китайский софт 360 Total Security, который включает в себя:

Антивирусную защиту.

Брандмауэр (фаервол).

Ускорение компьютера.

Автоматическое обновление драйверов.

Очистка компьютера.

Уничтожение данных.

Архиватор.

Поиск дубликатов.

Блокировщик рекламы.

И еще какие-то ништяки. Можно посмотреть на скриншотах снизу:

Скриншоты программы 360 Total Security

А самое главное, в интернете можно найти либо бесплатные ключи к 360 Total Security, либо за сущие копейки. Я продлил 360 Total Security на 1 ПК на 1 год всего за 200 рублей, что значительно дешевле, чем продление любых других антивирусов с таким широким функционалом.

Я специально выделил слово китайский. Надеюсь, что китайцы не устроят нам такие подлянки, как некоторые западные разработчики. Например, у меня была на долго оплачена подписка в Netflix, которую в итоге аннулировали без возмещения денег. Megogo мне тоже ограничили доступ к контенту, а ведь я специально из-за этого оплачивал за премиум аккаунт в OZON.

Продолжаем наши занимательную серию "теЛпеРдач" про безопасность в АО "РЖД". 😁 Начало здесь.

Сегодня поговорим про кибербезопасность, про то, как инфраструктура АО "РЖД" может противостоять киберугрозам и хакерским атакам.

Не являюсь экспертом в сфере компьютерной безопасности, поэтому буду довольно-таки приземленно рассуждать об этом вопросе. Так сказать, на языке обывателя, простыми словами и без сложных терминов. Строго на примере личного опыта работы в АО "РЖД".

Первое, о чём стоит сказать, так это то, что защиту сети и компов "железки" осуществляет всеми нами любимый антивирус Касперского. Этот продукт знаком своим очень интересным поведением "подозревать всё подозрительное" посредством чрезмерной загрузки ресурсов всей системы. А также тем, что это как бы отечественный продукт.

Сразу оговорюсь, что я антивирусами не пользуюсь и считаю их в принципе бесполезным приобретением (что платный, что бесплатный). Дело в том, что если проводить аналогию с физическими защитными приспособлениями, ну, например, железной дверью в доме, то ни один антивирус вам не обеспечит 100 % защиту от вирусов, т.к. все ваши компьютерные "двери" при нахождении в сети постоянно открыты (без этого в сеть не выйти). Антивирус - это даже не дверь, блокирующая проход в ваш дом (ПК), это вроде консьержа, который гоняет подростков, жгущих спички в подъезде (типа торрентов и кряков), но как только к вам в парадную зайдет какой-то незнакомый дядя в чёрной маске и с фомкой ("червь" или "троян"), то в этот момент, скорее всего, консьерж-антивирус будет сладко спать за своим рабочим местом. Ибо уже целый день "работал" - "устал". Да и сами механизмы работы этого программного продукта остаются неизвестны и сокрыты от рядового пользователю (чё-то там моргает в трее, чё-то там проверяет по расписанию) в отличие от той же самой входной двери, которая очевидно закрыта на замок и её механизм работы открыт и прозрачен: ключ провернул, дёрнул - закрыта!

Единственный шанс обеспечить свою безопасность в современном сетевом обществе - это выполнять резервное копирование данных и пользоваться виртуальной машиной, а защиту от утечки осуществлять шифрованием файлов (от взлома учётных данных гарантированно поможет только двухфакторка). Ведь, если вирус перехватить управление операционной системой и зашифрует или скомпрометирует ваши данные, то никакой антивирус вам уже не поможет вернуть всё взад. Только переустановка и восстановление. А это 100 % защита от потери данных и заражения в отличие от антивиря за 4999... И не забудьте, что помимо финансовых трат на антивирусный абонемент вы ещё отдаёте на его функционирование (моргание буковки в трее) значительную часть ресурсов системы, которые ПК мог отдать на необходимые нужды по обработке данных. И эта доля вычислительных мощностей, отдаваемых под антивирус, с каждым разом становится всё больше и больше: тот же Касперский обрастает всякими модулям по обнаружению утечек персональных данных, снятию галочек с рекламных продуктов в установочных пакетах и прочей бесполезной ненужной ерунде, за которую рядовой пользователь платит деньги, суетливо подбрасывая в жерло своей "пекарни" дополнительные плашки с оперативой.

Рынок антивирусов - это, прежде всего, коммерческая структура, которая заинтересована в привлечении новых клиентов и повышению своего дохода, а не заботой о безопасности данных своих потребителей. В большинстве компаний антивирусы пишут хакеры, которые и заражают сети и другие машины вирусами. Ведь чтобы продать антивирус - нужен вирус. Клиента надо запугать, чтобы продать ему ультра-супер-гига-мегасредство от всех напастей. Потом, когда интерес клиента к продукту иссякнет - пишем новый вирус и увеличиваем продажи. Да и в большинстве случаев эффективно противостоять вирусу может только тот, кто его и написал. А если вдруг антивирусная вундервафля даст сбой и не поможет, то: "Ну, извините, у вируса была неизвестная сигнатура, за ваша данные ответственности не несём, купите наш другой продукт подороже."

Теперь, после небольшого вступления, вернемся к кибербезопасности АО "РЖД" и отечественному антивирусу.

Вообще, это довольно-таки странный фетиш в эпоху противостояния западному миру говорить про безопасность, работая полностью на заграничном софте (кстати, есть данные, что к знаменитому вирусу WannaCry, о котором я буду говорить, причастны в том числе и западные спецслужбы). Все вычислительные системы АО "РЖД" функционируют исключительно на заморской ОС Windows, корпоративные программные продукты используют приложения SAP, передача сообщений идёт посредством Microsoft Exchange и тому подобное. Даже хвалёный Яндекс.Браузер, который руководство АО "РЖД" активно пропихивает работникам компании вместо Google, базируется на заморском движке Blink на базе Chromium (тот же, на котором существует и сам Google, и который этим же Гуглом и разработан). А где "Эльбрус"? Где "Байкал"?Где 1С? Где, на худой конец, Unix-системы? Где этот знаменитый секретный российский браузер, который планировали разрабатывать ещё в 2009 году?

Ах-да, ОС "Эльбрус" - это семейство Linux. Печалька! 😥А "Байкал" использует западную микропроцессорную архитектуру. А чего не переходят в АО "РЖД" на Linux, под которую практически не делают вирусы, а? Ну, да, естественно! Куда же тогда накатывать Яндекс.Браузер и Касперского? Расходы по контрактам на поставку софта надо же куда-то списывать. В бюджете заложено. Да и для Linux'а требуется штат компетентных программистов - там недостаточно просто кликнуть мышкой на исполнительный файл, чтобы накатить приложение. Зачем "РЖД" нормальные ITшники, программисты и защищенная инфраструктура? Главное, чтобы в компании работали все твои близкие родственники и друзья, а заказать хай-тэк услуги можно и на стороне. Ничего страшного.

Единственное, чем тешат себя представители "РЖД" в плане защиты и кибербезопасности так это отечественным антивирусом. Т.е. ПК, который полностью управляется закрытой системой, передающей данные непонятно на какие сервера, как бы в безопасности, потому под этой же системой (её управлением) "работает" некий антивирь, который что-то там защищает. "Who is your daddy?" - задает вопрос Windows "Касперу", который зашёл к ней в гости и прописался в реестре по её разрешению. Кстати, этот же самый "Касперский" очень банально отключается и выгоняется из системы без каких-либо экспертных знаний посредством загрузки в безопасном режиме через "живую" флешку, либо восстановлением пароля админа через реестр (чтобы получить доступ к локальной записи администратора), т.к. сам модуль антивируса не записывается в загрузочный сектор ОС. Вот такой вот крутой "антивирь" в крупнейшей транспортной корпорации. Да, понятно, что доменная организация сети позволяет настраивать свою политику безопасности и менять удаленно пароли пользователей, а также восстанавливать удаленный софт. Но когда дело до этого дойдёт, все необходимые цели злоумышленников уже будут выполнены в случае физического доступа к машине.

"Да, что ты нам втираешь тут! " - воскликнет читатель. - "Да в РЖД все BIOS запаролены, а USB порты заблокированы!". Нет, BIOS никто не паролит в "РЖД" (есть новые компы с паролем с завода, но их очень мало, их практически нет), это во-первых, а во-вторых, все блокировки USB-портов от флешек идут на уровне операционной системы посредство того же "Каспера", который "засыпает" при безопасной загрузке.

Теперь расскажу про то, как WannaCry превзошёл наш отечественный Kasperskiy и позаражал половину компов только в нашем депо. Произошло это в 2017 году.

Я пришёл на работу, включил свой комп. Ничего не предвещало беды. Да, я в отличие от некоторых товарищей, свой рабочий ПК выключаю, когда ухожу. Затем я зашёл в общую сетевую папку, размещенную на компе другого работника отдела, и начал наблюдать, как файлы с расширением .pdf и соответствующей красной иконкой "Акробата" приобрели странное расширение и не стали открываться по двойному клику мыши. "Неизвестный файл!" - отвечала Винда, как бы сама изумляясь данной нестыковке. Я подумал, что это у меня на компе проблемы, либо что-то я делаю не так. Но нет, всё оказалось намного банальнее. Моя коллега открыла электронное сообщение с исполнительным файлом червя WannaCry, замаскированным под текстовый документ и... пошёл мазут по трубам. Заразились всё компы, которые в тот момент находились в сети. Мой был выключен - я свои данные спас. А вот бестолочи, оставляющие свои компы включенными после работы, распрощались со своими файлами. Эти же бестолочи потом возмущались о том, что в принципе всё это киношные сказки "про червей и трояной", а они сами в этом во всем "разбираются" прекрасно.

И как ни странно WannaCry не стал проходить цинично СДО (курсы дистанционного обучения) за работников и распространился по сети без всяких флешек, получив всего лишь разрешение на свой запуск от рядового пользователя в домене.

А вот паспортные данные стащили уже в 2019 году. И опять и снова кто-то из бестолочей будет кричать: "Всё норм, полёт нормальный, ничего страшного."

Да, сразу же можно обвинить в случившимся человеческий фактор - мол, нечего открывать всякие подозрительные сообщения. Но дело всё в том, что я не вижу вины за своей коллегой: во-первых, она не может знать изначально - опасен файл, или нет, а во-вторых, отдел в котором она находилась, работал с внешними клиентами, и соответственно сообщения от всех получателей должны быть открыты и прочитаны. У меня претензии по случившемуся возникают, прежде всего, к антивирусу, а также к фильтрации подозрительных сообщений на уровне сервера. Почему вообще сообщение с вредоносным скриптом дошло до адресата в корпоративной сети, и почему "супермегагига"антивирус позволил этот файл открыть и заразить систему? За что получают зарплату работники РЦБЗ и разработчики Касперского? За красивые отчёты и презентации? За надутые щёки и красивые лозунги?

После данного инцидента руководство "РЖД" конечно же рапортовало, что всё в норме, что защита сработала, что "всё идёт по плану". В общем, как обычно. Старая и заезженная пластинка.

Всем работникам, пострадавшим от червя, наобещали, что их данные восстановят. Естественно, шифрование было очень сильным, и все мои коллеги получили от ИВЦ обратно чистые жесткие диски с девственно свежей осью. Такие пироги.

Конечно, сейчас кто-то сделает мне замечание: "Пострадали там какие-то офисные компы с бесполезными отчётиками, а поезда-то как катались, так и катаются. Да и вообще это было давно!"

Но хочу добавить небольшую ложку дёгтя. Практически целый март месяц (уже текущего года) сайт "РЖД" "лежал", выражаясь цензурно. При этом продажа билетов в основном проходит через сайт. Посмотрите статистику по DownRadar.

Не помогали гневные сообщения клиентов ни в официальном сообществе в ВК, ни на других ресурсах. "Всё нормально. Работаем. Завтра всё будет работать," - кормили завтраками клиентов АО "РЖД" сотрудники горячих линий практически целый месяц.

Так обстоит дело в части информационной безопасности в АО "РЖД" глазами рядового работника. Отписывайтесь в комментариях, если вы, будучи сотрудником "железки", пострадали от действий того же WannaCry, либо иного вируса в корпоративной сети. Посмотрим, много ли нас таких, и так ли всё безопасно, как вещает руководство корпорации.

До встречи на страницах нашего журнала про дурость в железнодорожной компании. Берегите себя!❤

В комментариях к этому посту много говорили о скрытых майнерах в пиратских раздачах. И многие участники обсуждения даже не знали, что это за звери. А ведь они бывают не такие безобидные, как описанный там – отщипывает он немножко твоего инета и переводит наследникам незабвенного Хатаба мелкую денежку. Можно словить такого гада, который будет перегревать компьютер до зависания и пересыхания термопасты. Так что поделюсь своим опытом продвинутого чайника – вреда не будет.

Вирусофобию я подцепил, когда у меня, тогда ещё чайника без носика, через дырку в NOD32 зомбировали ПК на рассылку спама. С тех пор – презерватив, бинт и ещё презерватив. Тогда можно заходить на Тортугу для скупки награбленного.

А предохраняюсь я так:

1. Хочешь зайти на новый сайт – проверь его на https://www.virustotal.com/.

Проверяет всё что угодно чуть ли не сотней антивирусов. Иногда они перебдевают, т.к. буржуи часто считают хактулы и кряки страшными вирусами. Пару жёлтых отзывов с приписками «Подозрительно» или «Не рекомендовано» можно проигнорировать, но даже если все результаты зелёные, не расслабляйся и выполняй пп. 2-3. Если не повезёт, и на родной сестре поймаешь.

Это – результат проверки любимого Рутора. Год назад о нём была та самая пара жёлтых отзывов. Но это – на весь огроменный сайт. А перед тем, как скачать торрент, можно проверить адрес конкретной страницы и при опасении скачать сборку другого пирата.

2. Не скажу о других антивирусах, а Касперский Интернет Секьюрити ловит всех зловредов. Правда, его расширение для Хрома, Kaspersky Protection, ИМХО часто лажает: в поиске Гугла оно помечает сайт безопасным зелёным щитком, а сам КИС или безоговорочно не даёт его открывать, или не рекомендует – например, если админ сайта забыл продлить срок его регистрации. Но если щиток жёлтый и тем более красный – убери курсор подальше.

КИСом я проверяю все скачанные экзешки. Иногда он не видит ничего подозрительного в установочных программах, о которых честные пираты пишут «отключи антивирус перед установкой». Иногда и с включённым КИСом программы нормально устанавливаются, а бывает, что он просыпается в процессе установки и начинает сыпать предупреждениями. В этом случае можно отключить его, заткнуть включившийся ВинДефендер кликом по «всё равно открыть», а после установки проверить все диски Др.Вебом или моим любимым третьим номером. В данном случае – номером по порядку, а не сисек, хотя и там это – мой любимый размер :).

3. Вот этот третий номер, https://support.kaspersky.ru/common/diagnostics/14612 – последняя версия программы. Надо только время от времени открывать её и кликать в меню Файл – Обновление баз.

Дизайн у неё архаичный, но простой и понятный, и по умолчанию установлены те самые опции, которых боятся законопослушные буржуи:

Обратите внимание: у меня всё чисто, хотя я недавно разорился на игровой компьютер и накачал с Рутора пяток современных игрушек. Со всеми вышеописанными предохранениями.

4. И ещё одна полезная утилита − AV block remover.

Правда, некоторые майнеры блокируют не только все возможные антивирусы, но и его, но вот один из примеров решения и этой беды.

По заказам радиослушателей могу написать о расширениях, которые стоят на моём Хроме, и о программах для обслуживания компьютера.

Будьте здоровы!

Справились? Тогда попробуйте пройти нашу новую игру на внимательность. Приз — награда в профиль на Пикабу: https://pikabu.ru/link/-oD8sjtmAi