Небезопасный контент (18+)

Авторизуйтесь или зарегистрируйтесь для просмотра

Айсберг Интернета. Часть 5

4-ая часть вам очень понравилась. Безусловно, Айсберг сам по себе сделан не идеально, поэтому многие пункты там вызывают вопросы. Я смотрю на Айсберги глазами человека, который хочет во всём разобраться. Поэтому, давай приступим к 5-ой части. Тут ещё меньше всего известного вам и мне.

1) Тульпомания

Тульпомания — это условное название тренда с тульпами. Более младшее поколение точно знает, что это такое. Но я объясню. Тульпа — это некий образ воображаемого друга, который создаёт себе человек. Не так давно эти тульпы заполнили весь Tik Tok. Сразу пошли серьёзные обсуждения о том, насколько этот тренд вреден. На самом же деле, тульпы в детском и подростковом возрасте абсолютно нормальны, так как никак не вредят. А вот в более осознанном возрасте их наличие показывает проблемы с общением с другими людьми. Стоит отметить и то, что создание тульп, также как и создание альтеров в системе может быть из-за психических проблем и может являться способом борьбы с ними.

2) rotten.com

Сайт, существовавший с 1996 по 2012 год. Один из самых известных сайтов с расчленёнкой и иными экстремальными материалами. Сайт неоднократно блокировался провайдерами разных стран, притом у него даже был свой мерч, где продавались футболки, магниты, стикеры и так далее. rotten.com стал частью интернет-культуры, в своё время о нём знали почти все, многие боялись туда заходить. Со временем появились альтернативы, а сайт закрылся.

3) Stalaggh

Stalaggh — это голландская музыкальная группа, которая никогда не выступала вживую, а распространяла свои треки только в интернете. Stalag с немецкого — это концентрационный лагерь, а gh в конце — это сокращение от "Global Holocaust". Стиль коллектива — дарк эмбиент. Особенностью их песен было то, что их песни исполнялись настоящими пациентами из психиатрических клиник. В 2008 году проект закрылся, а потом был пересоздан в другой проект под название Gulaggh. Музыка у них и правда очень жуткая и необычная, советую к прослушиванию.

4) fauux

https://fauux.neocities.org — это жуткий сайт с изображениями Лейн из аниме "Эксперименты Лейн". Не рекомендуется к просмотру эпилептикам. Сайт вообще считается просто фанатским. Но он сделан в стиле аниме, которое по-своему весьма жуткое и необычное. А ещё там есть перевод на русский, причём сразу на сайте. Можно с ним ознакомиться и немножко поисследовать, вам это точно понравится. Но поберегите свои глаза.

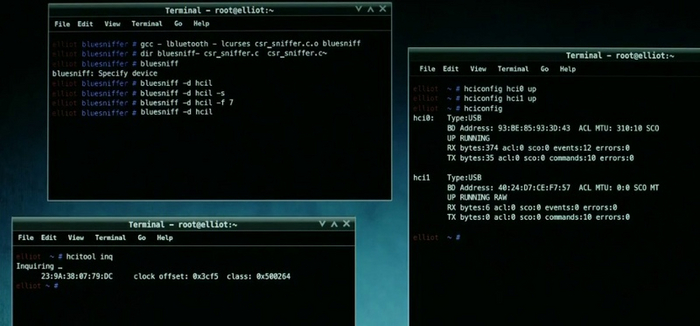

5) I2P

I^2P — Invisible Internet Project. Это невидимая безопасная и анонимная сеть, на базе которой можно создавать почти что угодно. Чаще всего там размещают торренты, закрытые библиотеки и различные файлообменники.

6) orgish

Тут я советую вспомнить мой обзор на Айсберг Запрещённых фильмов, а точнее его последнюю, восьмую часть. Там был фильм Orgish Collection. Так вот это и есть тот самый сайт Orgish. За всё время его неоднократно пытались закрыть, два раза меняли его название. Сейчас он сам неактивен, а весь контент находится на LiveLeak. В основном, там расчленёнка, кадры с операций и военных действий, вскрытия и прочее. Ну и вообще, сайт позиционировал себя как библиотека с самыми жестокими видео со всего интернета. Весело (или нет).

7) yyyyyyy

Вообще это очень мемное слово, которое часто встречается в английском языке. Однако, тут скорее всего речь идёт о сайте https://www.yyyyyyy.info. Это полное нагромождение из очень странных анимаций, бессмысленного текста и не менее бессвязных изображений. В этом сайте безумно вообще всё. Готовьтесь к тому, что глаза могут сильно заболеть. Поизучать, что тут, тоже можно. Как минимум, это занимательно.

8) The Death of Pablo

Это опять музыкальный трек. Так как музыка не сильно связана с тематикой всего Айсберга, то я вас направлю на Reddit, где можно всё прочитать более подробно: https://www.reddit.com/r/WestSubEver/comments/tky6q8/the_dea...

9) newmaterialwant

Это жутковатый сайт https://newmaterialwant.com. При нажатии на любой символ начнут появляться предметы (не оч качественные 3D-модели), они будут накладываться друг на друга и получится что-то необычное и невзрачное. А вообще это интернет-выставка 3D-моделей, созданная Мэтью Пламмером-Фернандезом и студией JODI. Зацените, выглядит необычно.

10) Heartbeat of the Brain

Это очень жуткий фильм 1970 года, который сильно разошёлся по интернету. Там 27-летняя студентка сверлит себе голову дрелью для зубов (той, которую используют стоматологи). Фильм потерялся на очень долгие годы, однако в 2011 году появился в Лондоне на одной из выставок. Говорят, что фильм тихо затерялся где-то в Дипнете, но потом был найден. Кстати, фильм документальный. Все кадры реальные.

11) Enricks

Это название вымышленной болезни. Иногда она называется как "Gomex Disease". Впервые упоминание появилось на одном тайском сайте. Не так давно сайт полностью перестал работать. Тем не менее, на Github есть полная копия (https://derivativeoflog7.github.io/enricks/index.html), при желании можете с ней ознакомиться. При последующих кликах на текст с изображениями девушки, весь сайт сходит с ума и теряет свой первоначальный вид.

12) Satoshi Nakamoto

Это один человек или группа лиц, которые создали биткоин. Никакой подробной информации об этом нет, так как она полностью засекречена. Этот человек (или группа лиц) придумал сам протокол криптовалюты, которому не требовалось администрирование как таковое. Тут уже имеют значения сами принципы криптовалюты и того, на чём она основана. По курсу на ноябрь 2021 года примерное состояние Накамото оценивалось примерно в 73 миллиарда долларов. Удивительно, что мы живём в мире, где великий создатель валюты не показывает своё лицо. А может, оно и к лучшему?

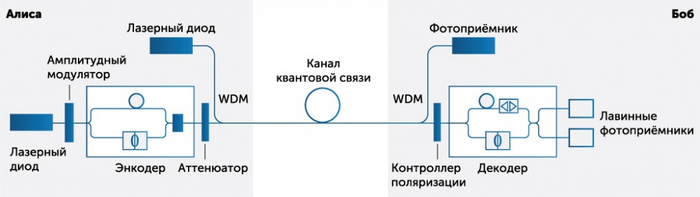

13) Freenet

Freenet — это одноранговая сеть, появившаяся в марте 2000 года, в ней невозможно удалять загруженные файлы. Таким образом, сеть полностью избавляется от цензуры. В сети есть форум и файлообменник. Данные получаются по ключу, который есть у пользователя, залившего файл в сеть. Freenet менее безопасен, чем Tor, так как обеспечивает анонимность только внутри своей сети.

14) dmt-nexus

DMT — это очень сильный психоделик. Для большей информации я направлю вас сюда https://wiki.dmt-nexus.me/Main_Page, ибо администрация явно не одобрит подробных объяснений.

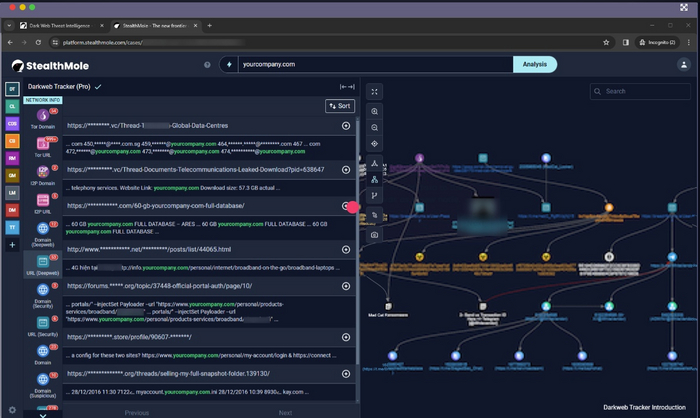

15) A858

На reddit.com есть юзер A858DE45F56D9BC9, который постит в свой реддит (блог на reddit.com) куски бинарных данных. Продолжается это более 2 лет (с марта 2011). До сих пор не ясно кто и зачем это делает. Большинство данных до сих пор не декодировано.

Сейчас нет чёткой информации на этот счёт, есть лишь определённые теории на эту тему. Так, многие полагают, что это серийные номера товаров или номера для радиостанции. Ни одна из этих теорий так и не подтвердилась.

16) Archieves Community

Иногда встречается как "Community Archieves". Это обычное явление в интернете. А именно, отдельные сообщества создают свои архивы с полезной для них информацией. Обычно эти архивы создаются в облачных или физических хранилищах и распространяются сугубо среди своих. Чего-то сверхнеобычного в этом нет, однако нередко сообщества сами по себе очень странны, а уж их архивы тем более, их изучение может занимать долгие годы. Иногда популярные интернет-общества создают архивы на десятки, а то и сотни терабайтов. Настоящий рай для нетсталкеров.

17) Sissy Hypno

Ой. В общем, "сисси" — это порнографический термин, который обозначает цисгендерных мужчин, занимающихся преображением своей внешности в женскую сторону путём изменения поведения, внешнего вида и так далее. Данное состояние тесно связанно с кроссдрессингом, но не имеет отношения к трансгендерности. В интернете есть отдельный вид порнографии, цель которого — заставить мужчин примерять на себя этот новый образ, это и есть Sissy Hypno. Также, можно найти даже полноценные туториалы по изменения своей внешности. Таки, например, есть на сайте "Sissy Academy". В рунете термин особенно распространился в 2ch.

18) Colored Drug

Или же радужный фентанил, как его ещё называют. Это безумно обсуждаемая тема в США в 2022-2023 годах. Сейчас там всё немного поутихло, но всё же. Если коротко, то в США получил огромное распространение опиоид "радужный фентанил", это разноцветный фентанил, выглядит как конфеты для детей. По факту это нечто другое. Ввиду внешнего вида, эти конфеты часто попадали к детям и вызывали сильную зависимость. Полиция разных штатов реагировала по-разному. СМИ тоже. Американские СМИ в большей степени пытались оповестить всех о новой "эпидемии наркотиков", а многие зарубежный и вовсе сеяли панику. Закончилось всё тем, что лавочки прикрыли. Нам же интересен интернет. Как вы сами догадались, там начались теории заговора и истерия, всё это длилось около двух лет. Ах да. ещё само словосочетание "Colored Drug" относится к категории "Никогда не ищи это в интернете". Я думаю, понятно почему.

19) Мясо

Скажу честно, мне не совсем понятно, что оно тут делает. Вероятно, речь идёт о снафф-фильмах и их якобы жестокими сценами с мясом, которое на самом деле принадлежит животным. Ну или тут идёт речь о сайте Meat.org, где находится видеоролик с агитацией всем не есть мясо и становиться веганами.

20) lhohq

https://lhohq.info — это жуткий сайт с психоделическими картинками и бессмысленным текстом. Последовательно тут появляется множество бессмысленных предложений. Текст и фон меняются при нажатии на картинки с Микки Маусом. Здесь множество эротического текста и порнографии. Причины создания подобного сайта никому неизвестны.

21) r/Ooer

Как можно было догадаться, это раздел Reddit. Его основная направленность — это мемы с упором на людей, находящихся под воздействием наркотиков. И да, те мемы почти все достаточно странные и необычные. Даже персонажи с картинок будто сами находятся на наркотика. Ознакомьтесь, выглядит неплохо: https://www.reddit.com/r/Ooer.

22) Terminal 00

https://angusnicneven.com — это сайт Ангуса Ничевена. Ему даже посвящён сабреддит, что неудивительно. На сайте есть множество различных бессвязных узоров и изображений. Сайт НЕ рекомендуется к просмотру эпилептикам ввиду быстрой смены цветов. Также там есть ссылка на мерч и некий "Алтарь", который тоже выглядит очень необычно. Это ещё один сайт, который просто нужно исследовать, чтобы хоть что-то понять (или поставить перед собой ещё больше вопросов).

23) oct282011

Это сайт https://www.oct282011.com. Сейчас он неактивен. Считается, что на сайте должно было быть некое религиозное событие. Был и номер телефона на сайте. По интернет-легенде, если ты позвонишь по этому номеру, то услышишь какие-то шаги и чьё-то дыхание. Никакой информации больше о сайте нет. Он малоизвестен.

24) wizardchan

Wizard Chan — это исполнитель, он пишет хип-хоп треки. https://www.youtube.com/@wizard_Chan — вот его YouTube канал. Как обычно и бывает в этом Айсберге, к интернету он слабо относится.

Итоги

Здесь очень много реально странных сайтов и рассадников теорий заговора. Тут они наиболее часто встречаются. А вот чего-то бессмысленного здесь в разы меньше. Я надеюсь, что вам понравился обзор. Оставляйте комментарии и делитесь своим мнением, это важно для продвижения контента.