7 за 1.24 Линус критикует Google

Продолжаем эксперимент

Линус Торвальдс раскритиковал предложение Google по ядру Linux, посчитав его ненужным усложнением. Он призвал Google искать более умные решения, не перегружая разработчиков ядра. Торвальдс против идеи Google автоматически помечать потенциальные переполнения в коде C.

Sony убрала игры Helldivers 2 и Ghost of Tsushima из Steam в 180 странах из-за PSN (в этих странах он не работает). Во всем виновата привязка к региону. За призрака вернули деньги

Продолжаем про адских десантников. Комьюнити-менеджер Helldivers 2, Spitz, уволен после призывов к ревью-бомбингу игры в ответ на требование Sony привязать аккаунты PSN.

ИИ-генератор изображений для Commodore 64: ретро-арты за 20 минут. Прикольно

Bulk Crap Uninstaller 5.8: бесплатный деинсталлятор для Windows.

Starlink станет прибыльным в 2024 году, прогнозирует Quilty Space. По оценкам аналитиков, доходы увеличатся до $6,6 млрд по итогам 2024 года — рост в два раза по отношению к 2023 году. Четыре года до этого Starlink вовсе не имел доходности.

Пользователю Asus предложили ремонт RTX 4090 за $3758 из-за царапины.RTX 4090 ROG STRIX WHITE OC стоит$ 2800.

Вот и все новости на 12.05

Спокойной ночи :3

NMAP. 3 часть

Nmap Scripting Engine (NSE) — еще одна удобная функция Nmap. Она дает нам возможность создавать скрипты на Lua для взаимодействия с определенными сервисами. Всего существует 14 категорий, на которые можно разделить эти скрипты:

auth Определение учетных данных для аутентификации.

broadcast Скрипты, которые используются для обнаружения узлов сети с помощью широковещательной рассылки, могут быть автоматически добавлены к остальным сканированиям.

brute Выполняет сценарии, которые пытаются войти в соответствующую службу путем перебора учетных данных.

default Сценарии по умолчанию, выполняемые с помощью параметра -sC.

discovery Оценка доступных услуг.

dos Эти скрипты используются для проверки сервисов на наличие уязвимостей типа «отказ в обслуживании» и используются реже, так как это наносит вред сервисам.

exploit Эта категория скриптов пытается эксплуатировать известные уязвимости для сканируемого порта.

external Скрипты, использующие внешние сервисы для дальнейшей обработки.

fuzzer Скрипты для выявления уязвимостей и обработки неожиданных пакетов путем отправки различных полей, что может занять много времени.

intrusive Скрипты, которые могут негативно повлиять на целевую систему.

malware Проверяет, не заразило ли целевую систему какое-либо вредоносное ПО.

safe Безопасные сценарии, которые не осуществляют деструктивных действий.

version Расширение для обнаружения служб.

vuln Идентификация конкретных уязвимостей.

Сценарии по умолчанию:

$ sudo nmap <target> -sC

Сценарии определенной категории:

$ sudo nmap <target> --script <category>

Определенные скрипты:

$ sudo nmap <target> --script <script-name>,<script-name>,...

Пример:

$ sudo nmap 10.129.2.28 -p 25 --script banner,smtp-commands

Starting Nmap 7.80 ( https://nmap.org ) at 2020-06-16 23:21 CEST

Nmap scan report for 10.129.2.28

Host is up (0.050s latency).

PORT STATE SERVICE

25/tcp open smtp

|_banner: 220 inlane ESMTP Postfix (Ubuntu)

|_smtp-commands: inlane, PIPELINING, SIZE 10240000, VRFY, ETRN, STARTTLS, ENHANCEDSTATUSCODES, 8BITMIME, DSN, SMTPUTF8,

MAC Address: DE:AD:00:00:BE:EF (Intel Corporate)

Мы видим, что можем распознать дистрибутив Linux Ubuntu с помощью сценария «banner». Скрипт «smtp-commands» показывает нам, какие команды мы можем использовать при взаимодействии с целевым SMTP-сервером. В этом примере такая информация может помочь нам найти существующих пользователей. Nmap также дает нам возможность сканировать нашу цель с помощью агрессивной опции (-A). При этом цель сканируется с использованием нескольких параметров, таких как обнаружение служб (-sV), обнаружение ОС (-O), трассировка (--traceroute) и сценарии NSE по умолчанию (-sC).

$ sudo nmap 10.129.2.28 -p 80 -A

Starting Nmap 7.80 ( https://nmap.org ) at 2024-04-17 01:38 CEST

Nmap scan report for 10.129.2.28

Host is up (0.012s latency).

PORT STATE SERVICE VERSION

80/tcp open http Apache httpd 2.4.29 ((Ubuntu))

|_http-generator: WordPress 5.3.4

|_http-server-header: Apache/2.4.29 (Ubuntu)

|_http-title: blog.inlanefreight.com

MAC Address: DE:AD:00:00:BE:EF (Intel Corporate)

Warning: OSScan results may be unreliable because we could not find at least 1 open and 1 closed port

Aggressive OS guesses: Linux 2.6.32 (96%), Linux 3.2 - 4.9 (96%), Linux 2.6.32 - 3.10 (96%), Linux 3.4 - 3.10 (95%), Linux 3.1 (95%), Linux 3.2 (95%),

AXIS 210A or 211 Network Camera (Linux 2.6.17) (94%), Synology DiskStation Manager 5.2-5644 (94%), Netgear RAIDiator 4.2.28 (94%), Linux 2.6.32 - 2.6.35 (94%)

No exact OS matches for host (test conditions non-ideal).

Network Distance: 1 hop

TRACEROUTE

HOP RTT ADDRESS 1 11.91 ms 10.129.2.28

OS and Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 11.36 seconds

С помощью параметра сканирования (-A) мы выяснили, какой веб-сервер (Apache 2.4.29) запущен в системе, какое веб-приложение (WordPress 5.3.4) используется, а также заголовок (blog.inlanefreight.com) веб-страницы. Кроме того, Nmap показывает, что это, скорее всего, операционная система Linux (96%).

Nmap предлагает нам шесть различных шаблонов синхронизации (-T <0-5>). Эти значения (0–5) определяют агрессивность нашего сканирования. Если сканирование слишком агрессивное, то системы безопасности могут заблокировать нас из-за создаваемого сетевого трафика. Шаблон синхронизации по умолчанию -T 3.

-T 0 / -T paranoid

-T 1 / -T sneaky

-T 2 / -T polite

-T 3 / -T normal

-T 4 / -T aggressive

-T 5 / -T insane

Обновление для Chrome исправляет уязвимости

Google выпустила обновление безопасности для браузера Chrome, устраняющее критическую уязвимость (CVE-2024-4671).

Google подчеркивает, что эксплойт для данной уязвимости существует, однако подробности о том, как он используется злоумышленниками, не уточняются. Ошибка Use-After-Free может привести к несанкционированному доступу к данным, сбоям системы или даже удаленному выполнению кода на устройствах пользователей.

Последствия эксплуатации уязвимости зависят от уровня доступа хакеров к системе жертвы. В худшем случае это может привести к установке вредоносного ПО, изменению или удалению данных, а также созданию новых учетных записей с правами администратора.

Уязвимость затрагивает все версии браузера Chrome и другие браузеры на базе Chromium, такие как Microsoft Edge и Brave. Google настоятельно рекомендует всем пользователям Chrome немедленно обновить свои браузеры до следующих версий:

• Windows: 124.0.6367.202

• Mac и Linux: 124.0.6367.201

Microsoft также сообщила, что работает над обновлением безопасности для Microsoft Edge.

Пользователям рекомендуется обновить свои браузеры как можно скорее, чтобы защитить себя от потенциальных кибератак, связанных с этой уязвимостью.

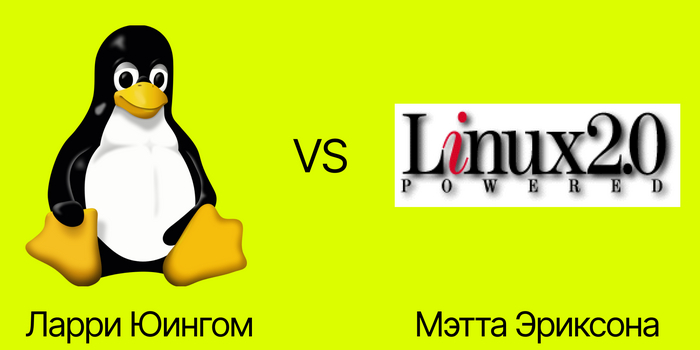

TUX

Приветствуем путников в сети. Вы скорее всего знакомы с Linux и его логотипом. А знаете ли вы как его зовут и почему он проиграл демократии?

Такс, начнём сначала.

Линус Торвальдс очень любит пингвином. Торвальдс искал что-то веселое и симпатичное, что ассоциировалось бы с Linux. Пингвин сам его нашел, укусив в Национальном зоопарке Канберра, Австралия К тому же, пингвин прекрасное животное для логотипа – миленький, пухленький (не толстый) пингвин только, что наевшийся селедки.

Зовут пингвина TUX, он же смокинг, он же (T)orvalds (U)ni(X). Такое имя предложил Джеймз Хьюз. А нарисовал его Ларри Юингом с использованием (0.54) GIMP open-source графического редактора на Linux

История TUX началась в 1996 году, где он был предложен на голосование за логотипа. Однако он проиграл и набрал 541 голос против 785. Проиграл творению Мэтта Эриксона, на котором было изображено название Linux2.0

Но Торвальдс не смог смириться с поражением и отстоял свое детище. Так TUX стал талисманов (слева), а изображение Мэтта Эриксона – логотипом.

Воскрешаем IRC...

Короче, это... нам тут нефиг делать было и мы решили сделать ирку great again. Кто знает поймет, кто нет - оно ему и не надо. Даем бой телегам, дискордам и прочим новомодным абоминациям. Кому интересно, заходите на irc.retronode.org #russian. Вместе мы сила! Всех с Днем Победы.

Поиграем в бизнесменов?

Одна вакансия, два кандидата. Сможете выбрать лучшего? И так пять раз.

Настройка Shadowsocks

Большинство распространённых протоколов VPN, вроде OpenVPN можно заблокировать. Однако есть решение - технология Shadowsocks. Эта технология работает по принципу прокси, но с шифрованием. Она маскируется под https трафик, поэтому использование этого протокола сложно вычислить и заблокировать. В этой статье мы рассмотрим как выполняется настройка Shadowsocks Ubuntu

Прежде всего, обратите внимание, что для работы Shadowsocks, как собственно и для VPN вам понадобится сервер, в стране, где нужные вам сайты не заблокированы. Именно на этом сервере устанавливается сервер Shadowsocks. На вашем компьютере или телефоне устанавливается клиент, который подключается к этому серверу. Между вашим клиентом и сервером трафик будет зашифрован поэтому провайдер, не сможет понять какой сайт вы открываете, поэтому не заблокирует его. А уже на сервере запрос будет расшифрован и в открытом виде поступит на сайт.

Реализация shadowsocks на Си есть в официальных репозиториях Ubuntu. Вы можете установить её с помощью команды:

sudo apt install shadowsocks-libev

Конфигурационный файл shadowsocks находится по пути /etc/shadowsocks-libev/config.json и по умолчанию выглядит вот так:

{

"server":["::1", "127.0.0.1"],

"mode":"tcp_and_udp",

"server_port":8388,

"local_port":1080,

"password":"<Password>",

"timeout":86400,

"method":"chacha20-ietf-poly1305"

}

Вот что означают эти сроки:

server - IP адрес, на котором программа будет ожидать соединений, должно соответствовать внешнему IP адресу вашего сервера.

mode - указывает какой протокол соединение использовать - tcp, udp или оба.

server_port - порт сервера, который вы будете использовать для подключения, по умолчанию - 8388.

local_port - порт клиента, к которому будет подключаться браузер по протоколу SOCS5.

password - пароль, который будет использоваться клиентами для подключения.

method - метод шифрования, по умолчанию используется chacha20-ietf-poly1305.

Для начала работы с shadowsocks надо установить в поле server внешний IP адрес вашего сервера. Также в поле password, надо прописать пароль, который будет использоваться на клиенте для подключения к серверу. Всё остальное можно оставить по умолчанию. Также после внесения изменений в конфигурационный файл необходимо перезапустить сервис:

sudo systemctl restart shadowsocks-libev

На этом базовая настройка закончена, можно переходить к подключению. Если вы хотите запустить сервер для отладки, чтобы видеть всё, что происходит, можете остановить systemd службу и запустить его вручную:

/usr/bin/ss-server -c /etc/shadowsocks-libev/config.json

Для подключения вам понадобится клиент. В Linux можно использовать GUI клиент от Outline. Однако и его мы не будем рассматривать в этой статье. Мы поговорим про использование консольного клиента. Его можно получить установив тот же пакет, что и для сервера. Вы можете собрать его из исходников, как описано выше или установить из репозиториев дистрибутива:

sudo apt install shadowsocks-libev

После установки нужно отредактировать конфигурационный файл, так чтобы он был таким же как и на сервере. Например:

{

"server": "<remote_server_ip",

"mode":"tcp_and_udp",

"server_port":8388,

"local_port":1080,

"password":"<Password_from_remote_server_config>",

"timeout":86400, "method":"chacha20-ietf-poly1305"

}

После этого можно запустить клиент:

sudo ss-local -v -c /etc/shadowsocks-libev/config.json

Опция -v здесь означает максимально подробный вывод, а -c - указывает путь к конфигурационному файлу. Клиент запущен, но ваш трафик ещё не перенаправляется через тоннель. Для этого надо настроить подключение к прокси в вашем браузере. Клиент ожидает соединений от браузера на порту 1080 (по умолчанию).

Для настройки прокси в Firefox откройте Настройки. В разделе Основные пролистайте в самый низ и найдите Параметры сети, тут нажмите Настроить и в открывшемся окне введите адрес 127.0.0.1 и порт 1080. После этого Firefox будет использовать Shadowsocks для открытия сайтов. Если вы откроете сайт eth0.me, то увидите, что ваш IP адрес соответствует адресу сервера, на котором установлен Shadowsocks.

Обратите внимание, что многие провайдеры блокируют сайты по DNS, так что лучше в настройках своего роутера указать DNS Google - 8.8.8.8 или включить в браузере DNS over HTTPS.