УКРАИНСКИЙ КОМПЬЮТЕРНЫЙ ВИРУС

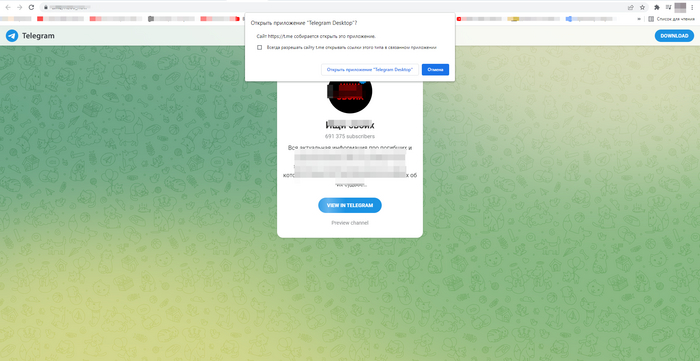

Здравствуйте, дамы и господа. На днях на фоне неспокойной ситуации в мире решил пофорсить интернет с целью формирования оценочного суждения касаемо происходящего, после чего обнаружил следующее. При открытии любой привычной ссылки время от времени открывается навязчивое предложение вступить в тематический Telegram-канал связанный с пленными

Пользуюсь Гугл Хромом, к слову. Решил просканировать компьютер антивирусом (ESET Internet Security, но антивирус утверждает, что вирусов не обнаружено.

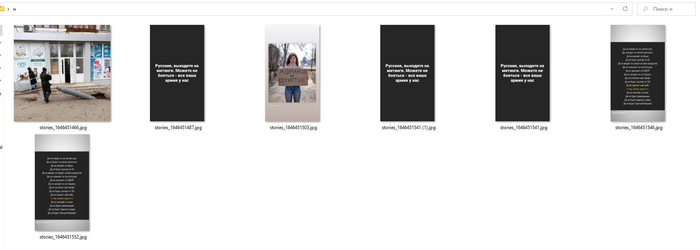

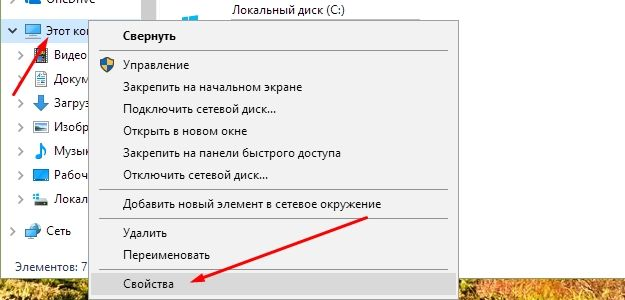

Что ж, пришлось скачать бесплатную утилиту AdGuard, которая, к слову, не помогла, а только потратила моё свободное время. Тогда на помощь пришёл интернет, и совет по очистке кэша, после чего навязчивое предложение пропало. Обрадовшись, я подумал что победил своего врага, как на утро обнаружил ещё одну приколюшку. Решил я значит скачать несколько фотографий и видео из интернета. Скачал. Открываю папку загрузки, а тут вместо ожидаемых мною фотографий и видео - призывы со стороны Украины, с прямой агитацией.

После такого действительно становится не по себе Проверял на Google Chrome и Яндекс Браузере - всё одинаково. И там скачивается агитация, и там.

Может быть кто-нибудь сталкивался с подобной ситуацией? Как вы с ней боролись? Давайте объединяться и решать проблему вместе! Предлагаю заплюсить пост, ибо я уверен, что я не один такой и по моим запросам - я не нашёл ни один ответ как решить эту проблему. Пишите свои предположения как удалить, где найти, вирус ли это? Предложения в стиле: переустанови Винду - не принимаются. Делитесь своими историями.