Крутейшая RGB-подсветка для компьютера Arduino + WS2812 (Пишем приложение и управляем с компьютера)

Всем привет, потратил половину своего выходного, чтобы записать ещё одно видео на тему Arduino + ПК + светодиодная лента

Сегодня речь пойдет о создании подсветки для ПК и написании приложения, с помощью которого можно управлять подсветкой прямо с компьютера, не нагибаясь под стол, чтобы нажать "кнопочку на плате"

Для тех, кто любит смотреть, пожалуйста:

А для тех, кто любит читать, потрачу немного времени и напишу текста

Вот ссылка на проект (гитхаб): https://github.com/psibia/Arduino_RGB

Идея сделать подсветку у меня была давно и в свободное от работы времени я потихоньку занимался написанием полноценного приложения. Кстати говоря, оно почти готово, в нём есть много функций, начиная от изменения цвета, яркости и режимов подсветки, заканчивая сменой темы самого приложения (есть тема для любителей аниме.. и дотерам тоже уделил время)

Приложение я выпущу в скором времени, когда окончательно допишу его и исправлю парочку косяков

Сегодня я написал коротенький гайд, как управлять лентой с ПК. Чтобы не показывать 300 строк кода, я создал отдельную библиотеку, которая очень упрощает работу в написании приложения.

(для сведущих: доступно всего 2 метода и 3 свойства вместо 300 строк кода)

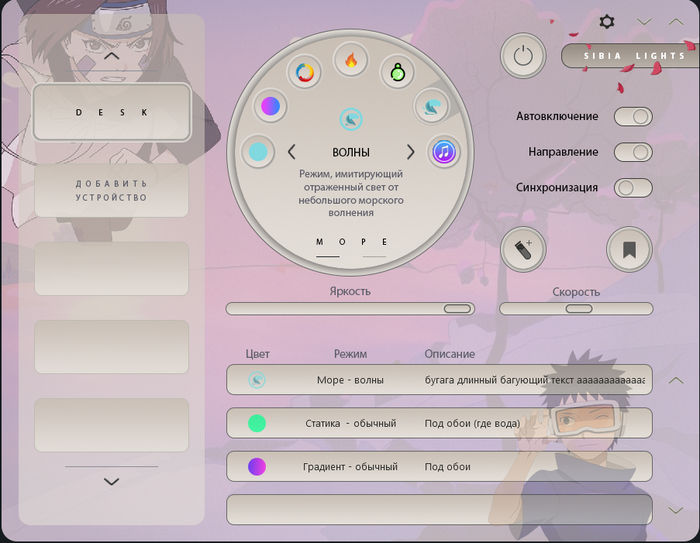

Здесь писать что-то про программирование я не буду, не всем это покажется интересным, давайте лучше поделюсь эксклюзивными скриншотами и картинками будущего приложения

Классический вид:

Для любителей аниме:

Немного разбавим картиночки полезной информацией:

Тестировал много различных конфигураций лент и пришел к выводу, что светит лучше всего лента 30 светодиодов на метр, причем направить её нужно на стену с расстояния 10-20 см (все режимы пилились под эту конфигурацию)

Использовать ленту с рассеивателем, направленную на зрителя не рекомендую, выглядит не очень.

В видео не было дополнительного источника питания, поэтому количество светодиодов ограничилось 30 шт, более использовать не рекомендую, либо добавляйте БП к ленте. (В инете есть много инфы как это сделать, да и я скоро запишу продолжение этому видео)

И теперь немного фоток того, как подсветка преображает рабочее место:

Всем бобра и добра, надеюсь, кому-то этот пост покажется интересным :)

Инструкция по эксплутации это показатель качества продукции

Читаю инструкцию по эксплутации к газовому котлу отопления:

"Котел позволяет регулировать уровень комфорта для получения ГВС, путём увеличения его через функцию “КОМФОРТ”."

Ну, с ГВС всё понятно это горячее водоснабжение, а что такое "уровень комфорта" и в каких единицах он измеряется?

По моему, не стоит покупать продукцию компании Ariston, если вместо технических специалистов у них какие-то маркетологи пишущие инструкции на инопланетном языке.

Взорвётся ещё или сломается, а в сервисном центре его будут чинить биополями комфорта.

Копирование защищенных домофонных ключей

Продал старый mifare сниффер по цене деталей + пару пива. Попросили написать инструкцию. Без проблем.

Актуально для тех, кто хочет копировать защищенные домофонные ключи mifare (те самые, которые без выезда к домофону не получится). В моем городе это метаком, три и четыре полоски на считывателе iron logic. Если денег много, советую купить smkey за 17к+ и закрыть пост. Если ваш бюджет 500-1000 рублей, читаем дальше.

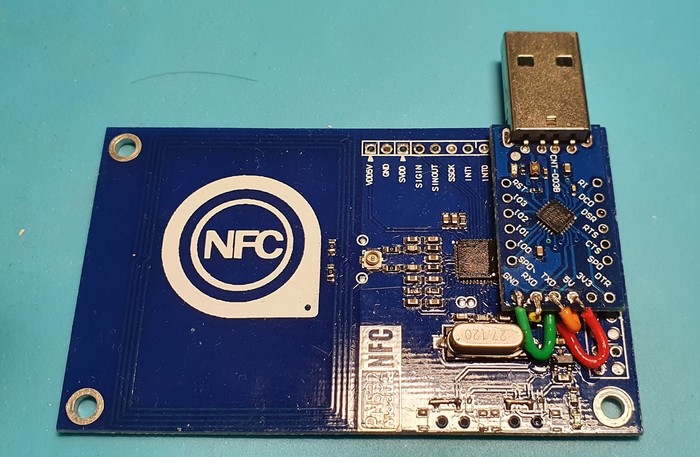

Вам понадобится: мобильный телефон с nfc на android, это устройство (mifare сниффер, детали дешевые, собирается легко, рекомендую версию bluetooth), заготовки classic, zero или cuid.

Без телефона с nfc функционал будет ограничен, но в большинстве случаев хватает. Сразу поясню, mf3, это грубо говоря, удачные cuid. Они обходят почти все фильтры и прекрасно записываются и перезаписываются телефоном. Zero поддерживают волшебные команды и телефоном обычно не пишутся. Classic не позволяет перезаписывать 0 блок 0 сектора, но прекрасно работает с половиной домофонов в режиме "запись на классик".

Сниффер нужен для того, чтобы перехватить обмен между домофоном и меткой. После чего, приложение рассчитает и выдаст ключи от секторов. А они в свою очередь, позволят нам полностью прочитать метку.

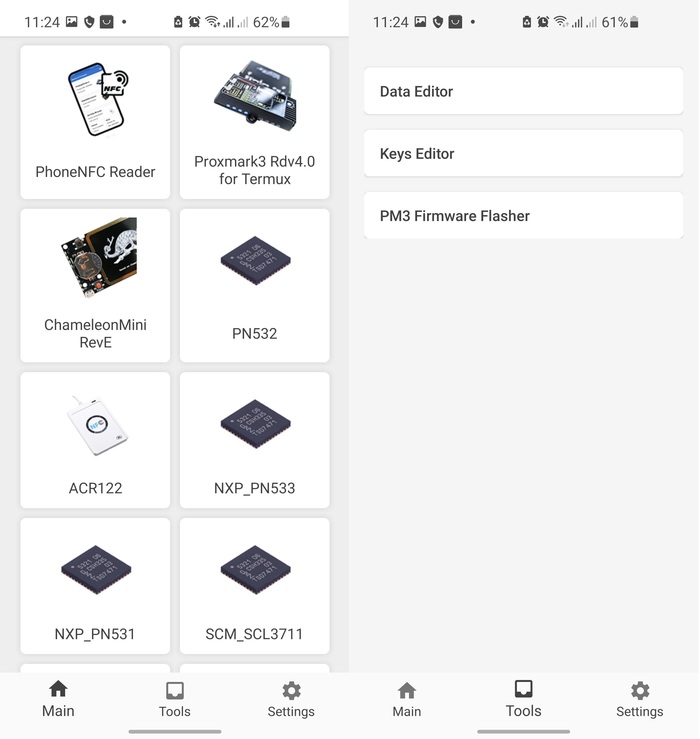

Допустим, сниффер вы уже собрали. Имеется метка, которую нигде скопировать не могут, например от метакома с четырьмя полосками на считывателе. Все сектора закрыты, стандартные ключи не подходят. Открываем приложение KeyToolsBT (у меня bluetooth версия). Выбираем наше устройство и попадаем в главное меню.

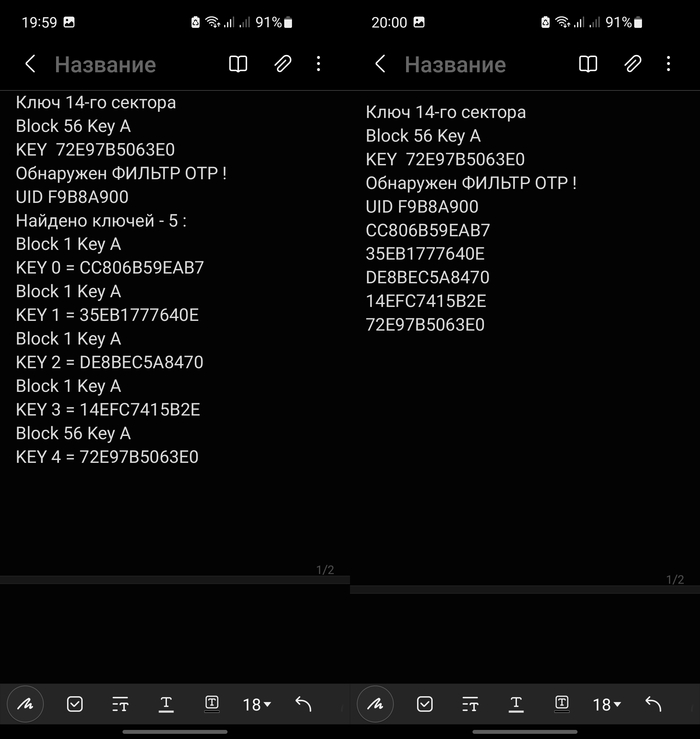

Заходим в окно "Захват криптоключа". UID можно ввести вручную или считать с метки. После нажимаем "Захват ключа" и подносим самодельную антенну к считывателю домофона. Результат также видно на втором скрине. Это готовые ключи от секторов. Можем их сохранить. Далее иду в блокнот - копировать/вставить.

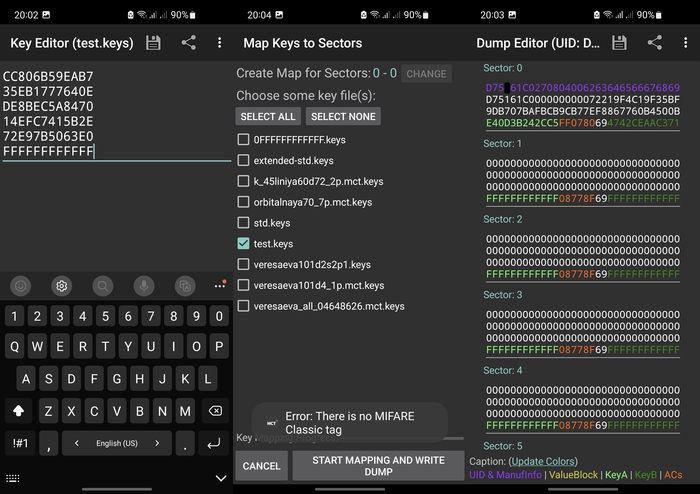

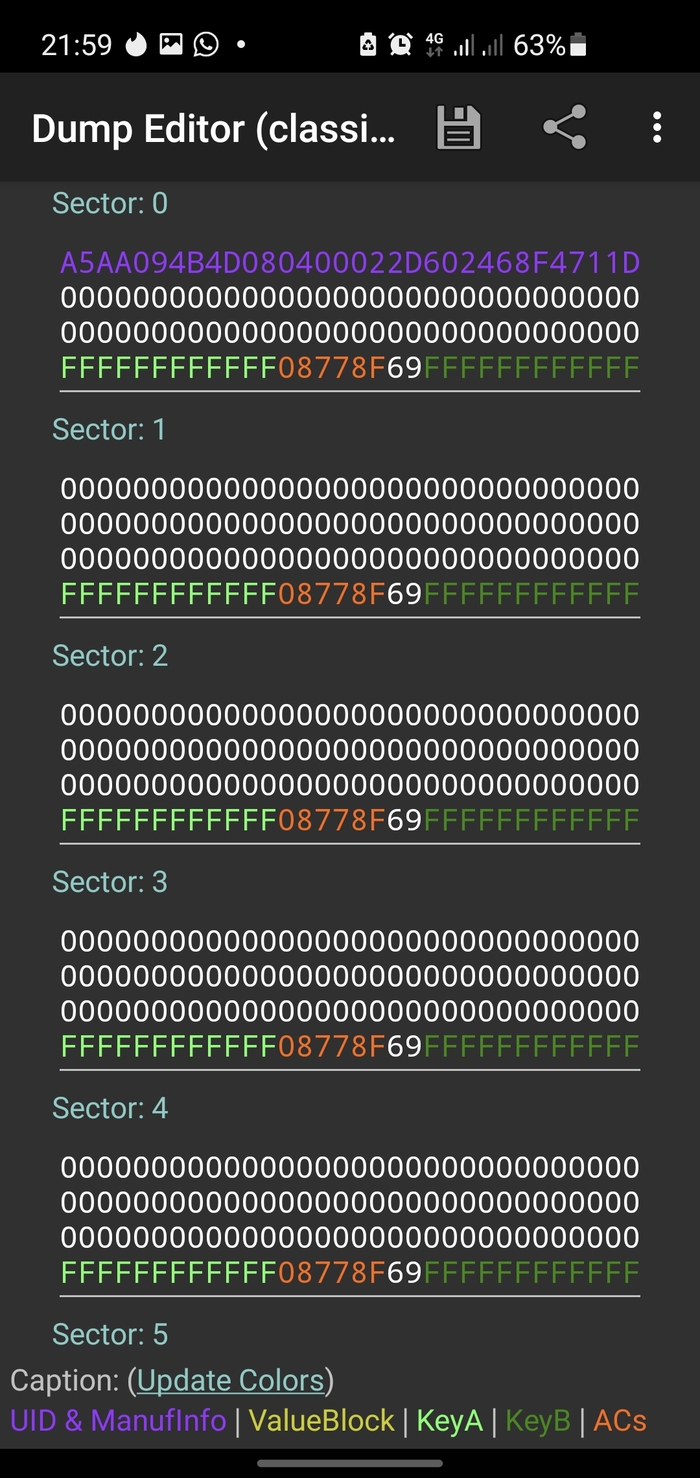

Убираю ненужную информацию. Копирую все что ниже UID... Далее MCT.

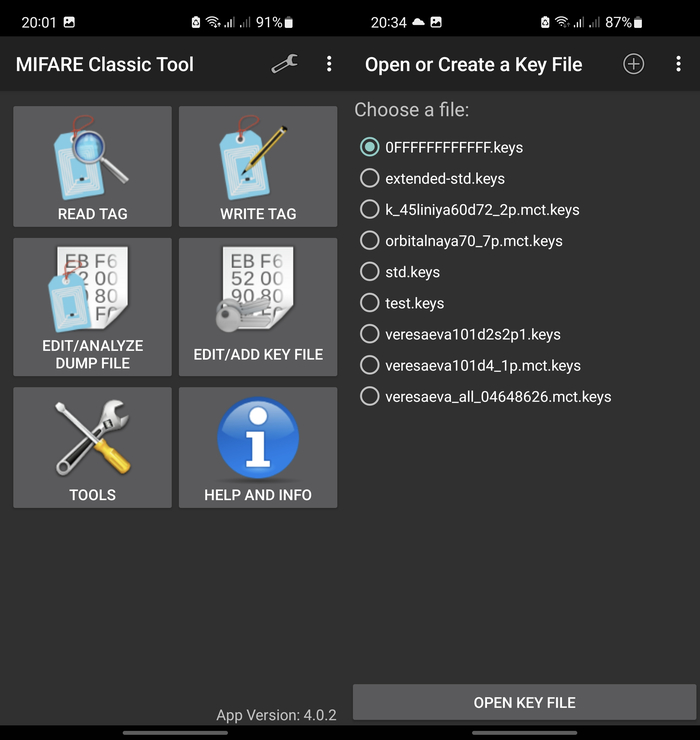

Жмем в "add key file". Попадем на второй скрин и нажимаем плюсик.

Добавляем ключи из блокнота и последней строкой FFFFFFFFFFFF. Сохраняем файл с ключами с именем test.keys и идем в пункт "read tag" в главном меню. Там попадем на второй скрин. Выбираем наш файл с ключами, прикладываем метку к телефону и пытаемся читать. Результат на третьем скрине. Обычно это 0 сектор, и иногда 14. Сохраняем с именем test.mct

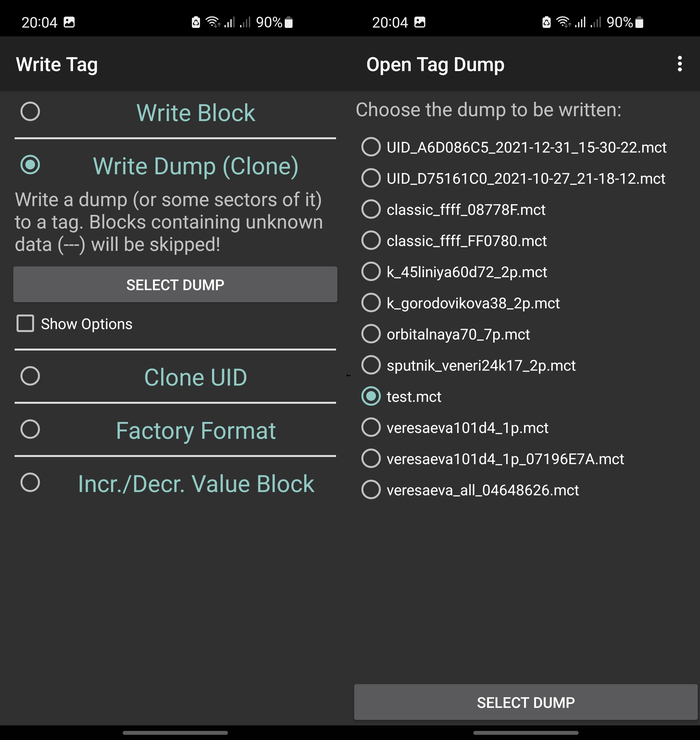

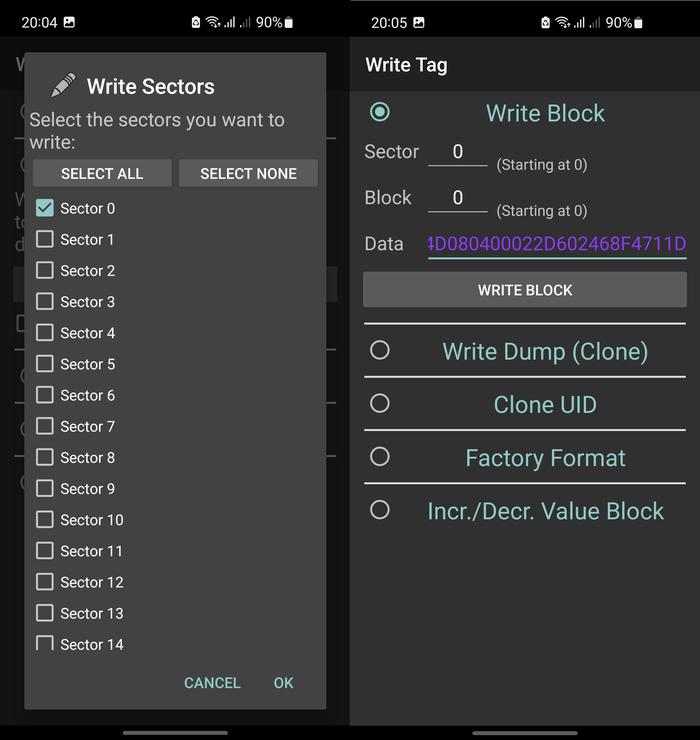

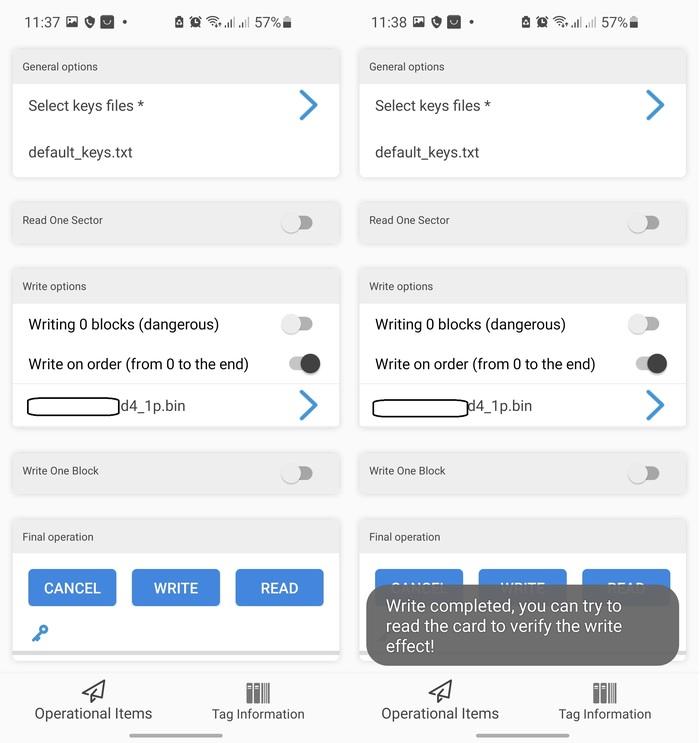

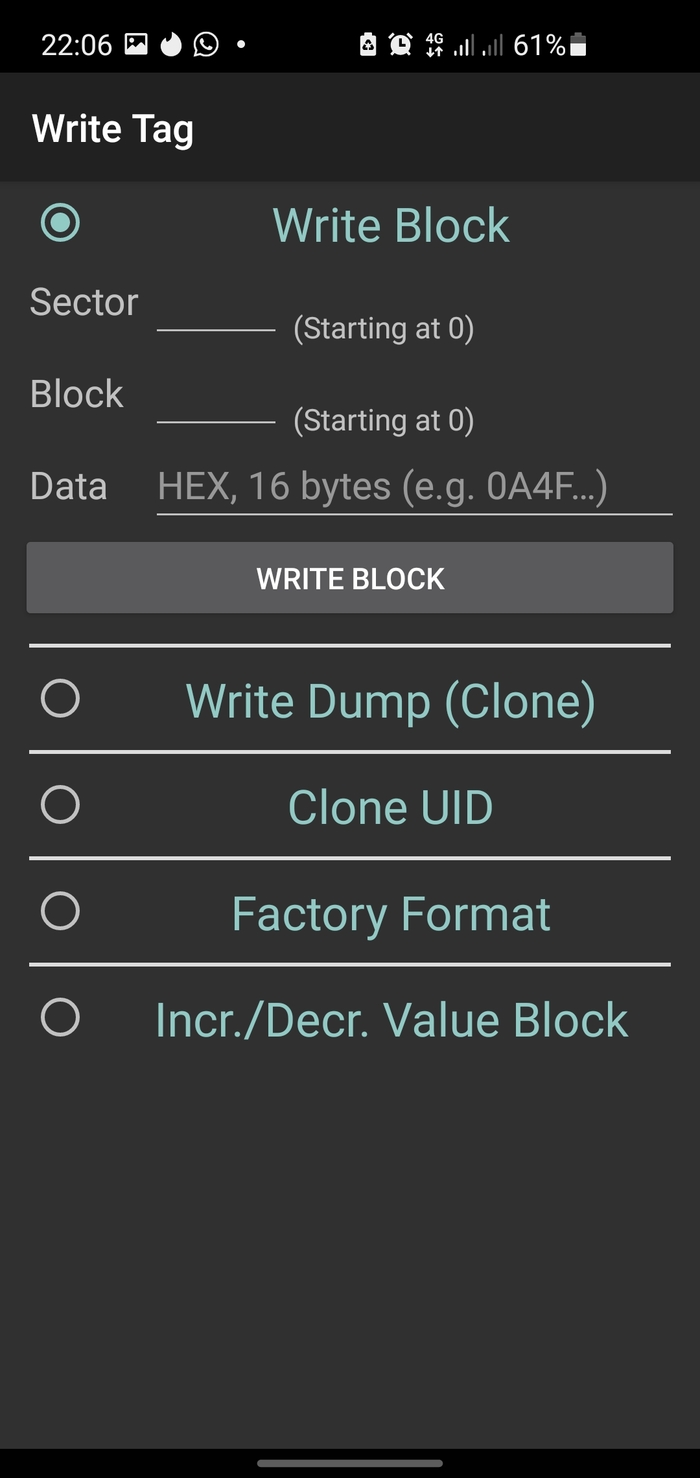

Содержимое памяти полностью считано и сохранено(в будущем, можно делать копии без доступа к домофону). Далее, из главного меню идем в "write tag" и выбираем пункт "write dump". Выбираем наш файл дампа и попадаем в следующий скрин.

Здесь мы можем выбрать только 0 сектор. Если на исходной метке был 14, то и его тоже. Далее идет экран выбора файла с ключем. На скрине нет, но там мы выбираем наш файл test.keys и пытаемся записать. Чаще всего будет записано сразу и без проблем. Можно попробовать прочитать ее, так же как и исходную. Иногда 0 блок 0 сектора не записывается при записи дампа целиком. Тогда возвращаемся и пишем вручную поблочно. Видно на втором скрине. Готово, метка полностью скопирована - можно проверять.

Таким способом пользовался я. Как видите, все не сложно. Особенно актуально для домофонных ключей или карточек СКУД, которые не поддаются стандартным атакам proxmark3, стоят не стандартные ключи и задействован 14 сектор.

А что если домофон простой, а заготовка zero или classic? Тогда достаточно сниффера.

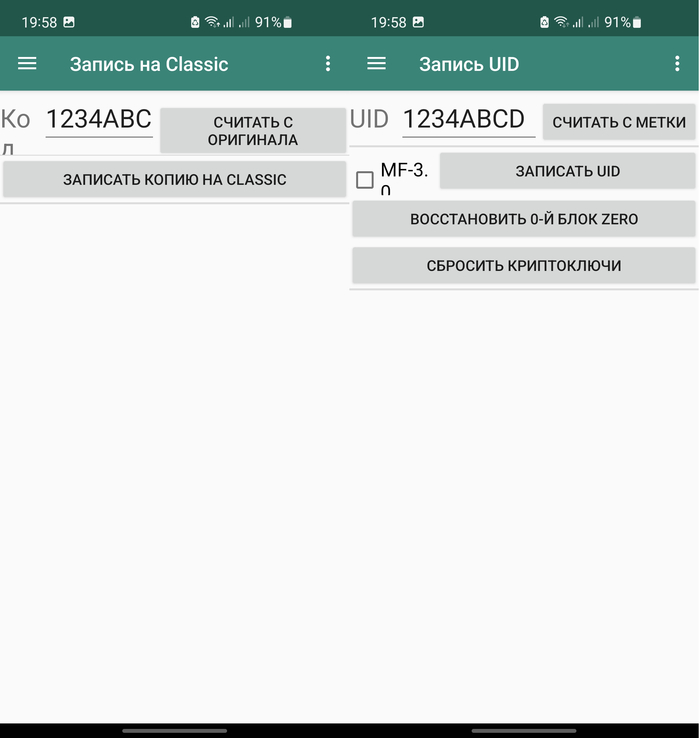

Первый скрин - запись на классик. Все максимально просто, считываем uid с оригинала, следуем инструкциям, нажимаем записать. В конце проверка.

Второй скрин - запись на zero и cuid (mf3). Актуально для простых домофонов вроде домру и похожих. Из особенностей, можно с помощью специальных волшебных команд воскресить заготовку zero. Раньше для этого приходилось доставать proxmark3.

В приложении можно копировать весь сектор. Есть функция эмуляции и база меток. Но последними тремя я не пользуюсь, да и работают как то криво.

Детали на сниффер обойдутся от 300 до 1500 рублей(в зависимости от того, будет это bluetooth или проводная версия и где будете покупать детали), и 20-50 рублей за заготовку CUID. В тысячу уложиться более чем реально. Альтернатива в виде smkey стоит дороже 17к. Скажем дружно спасибо автору проекта сниффера svk4286.Извиняюсь за ошибки, писал на скорую руку. Надеюсь кому нибудь пригодится. Вопросы можно задать в комментариях. По делу писать в телегу (в профиле ссылка). Другие посты про RFID ищите по тегу или в моем профиле.

Универсальный копировальщик.

Про MCT.

Продолжение поста «Копируем ключ от домофона MIIFARE телефоном MCT»

Решил не затягивать.

Попробую в этот раз сделать продолжение, а не отдельный пост. Речь о другом приложении для копирования Mifare 1k - RFID TOOLS.

Еще встречается другая проблема.

Приложение RFID tools позволяет нам работать с внешними модулями. Вообще то и MCT можно заставить работать с внешними устройствами, но здесь это реализовано лучше. Нам понадобится модуль PN532, немного доработанный. И обязательно наличие OTG в телефоне или планшете. Можно все сделать через блютус модуль, вроде HC-05/06, но лично мне такой вариант не понравился. Начинаем.

Предположим, что у вас получилось считать свою метку формата мифайр. Но так уж вышло, что заготовки в наличии только типа zero, те которые поддерживают магические команды. У них пишется нулевой блок нулевого сектора, но через MCT сделать это вы не сможете. И здесь нас выручит ARC122, либо, что более доступно и популярно, модуль PN532. Приложение поддерживает массу модулей, даже proxmark, правда не все версии. Главное меню и пункт TOOLS.

В меню мы можем выбрать подключенное устройство. Лично я использовал только PN532 и телефон. Но последний с задачей не справляется. В меню TOOLS можно посмотреть и отредактировать дамп и добавить свои ключи для чтения метки.

Заходим в PN532 и выбираем свое подключение. Далее нас бросает в такое меню.

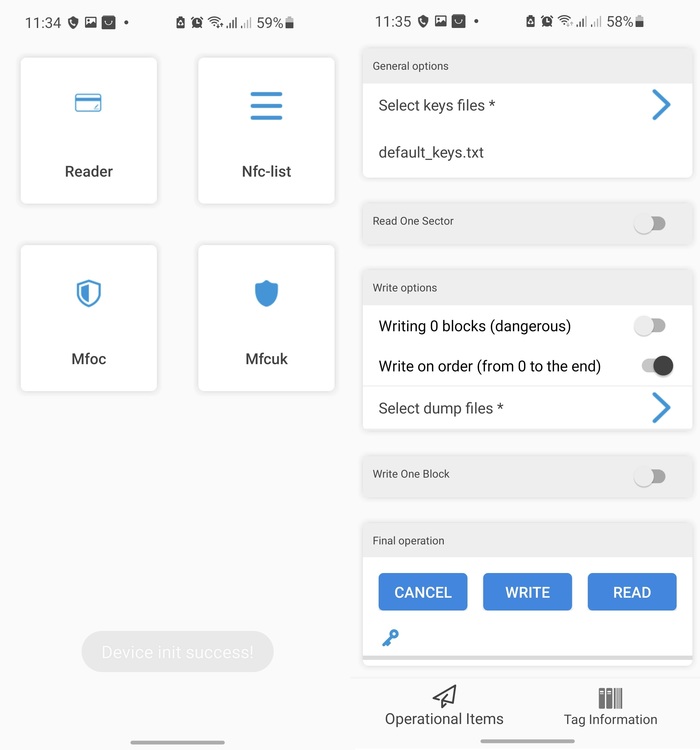

NFC-list позволяет прочитать отрытую информацию из нулевого блока нулевого сектора. MFOC и MFCUK это доступные для нас атаки на защиту метки. Я их не использую, ибо нет необходимости и скорость работы неважная. Но поиграть со своим ключем вы можете. Нас же интересует главное меню Reader. Заходим. По порядку, вначале мы можем выбрать список ключей. Если метка закрытая, а ключи у нас уже есть, полученные например сниффером Копировальщик mifare 1k / сниффер то мы можем запросто добавить их в меню TOOLS вначале и теперь выбрать их для чтения или перезаписи метки. Далее идет ползунок, при нажатии на который, программа будет читать только 1 сектор, можно самому выбрать какой. Нас в основном интересует сектор 0. Это все касаемо чтения. Далее идут опции записи. Можно записать 0 блок, все блоки или конкретный. Я обычно пишу все и проходит гладко. Здесь же можно выбрать дамп, например заранее импортированный из приложения MCT. Приведу пример.

У меня есть дамп от моего подъезда и заготовка zero новая с дефолтными ключами. Выбираем стандартные ключи вверху, оставляем переключатель на записи всего дампа. Предварительно нужно положить заготовку на считыватель и нажать кнопку WRITE. После окончания записи высветится уведомление. Можно будет прочитать эту же заготовку приложением MCT, или RFID TOOLS. Смотря где у вас забиты ключи, от исходного ключа, ведь теперь для чтения первого сектора, вам они нужны. Победа, мы записали метку zero с телефона без ПК и дорогих устройств.

Предыдущие посты по теме RFID:

Копируем ключ от домофона MIIFARE телефоном MCT

Копировальщик mifare 1k / сниффер

Ключ от домофона EM-MARINE 2 в 1

Проект компактного копировальщика ключей EM/Ibutton

Делаем ключ 3 в 1 (шлагбаум, домофон и калитка)

Напомню, что как раз сниффер позволяет вытянуть ключи из считывателя. Какой бы защищенной не была метка. Как всегда, общение в комментариях. По делу писать, есть контакт в профиле. Вопросы здесь. Можете предлагать темы для следующих постов. Спасибо за плюсы, подписки и обсуждения в комментариях. А я кажется за неделю оккупировал Лигу Радиолюбителей.

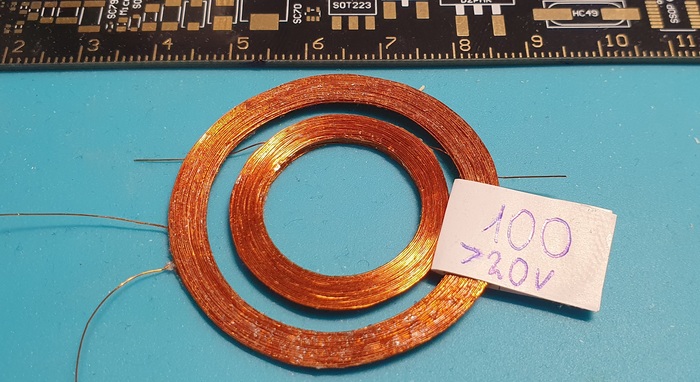

Простой способ намотки плоской катушки

Мотал я значит "котушку" и решил запилить пост.

В посте Проект компактного копировальщика ключей EM/Ibutton я кратко описал характеристики плоской бескаркасной круглой катушки. Надо бы больше подробностей.

Для расчета катушек индуктивности советую приложение калькулятор Coli64, также есть в онлайне. У меня будет готовая инструкция, по которой можно мотать совершенно разные индуктивности.

Нам нужен кругляш диаметром 100мм вырезанный из обрезка ламината, оставшегося после ремонта. Наклеиваем на него прозрачный скотч. Одно отверстие посередине, два симметрично по краям.

Также нужно вырезать еще одну круглую штуку с меньшим диаметром, например из оргстекла. На нее с одной стороны также клеим скотч.

В обычной монете 50 копеек сверлим отверстие и можно шлифануть грани.

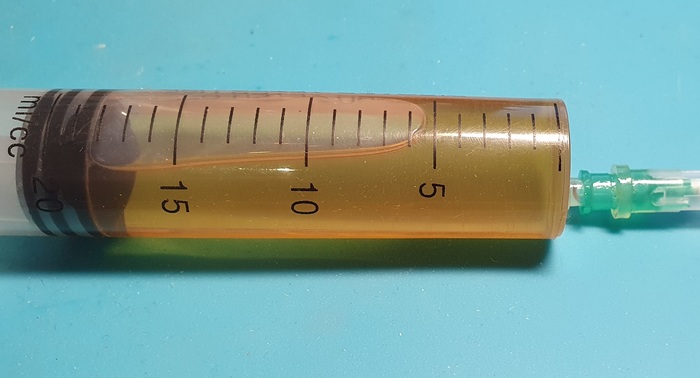

Пригодятся несколько подходящих болтов с гайками для крепления проволоки и зажима всей конструкции. Помимо этого, можно взять обычное масло, я использую Лукойл 5 40 для двигателя авто. Скорее всего пойдет любое, лучше всего силиконовое.

И лак PLASTIK-71. Пойдет и клей, например БФ или другой.

Смазываем маслом поверхность скотча на ламинатине, оргстекле и грани монеты. Надо совсем немного.

Кладу монету отверстие к отверстию и наношу лак по краям. Лака надо немного, но и экономить не стоит. На кругляш из оргстекла также наносим лак по краям. Закрепляем конструкцию. Сильно прижимать не стоит, оргстекло может потрескаться, как у меня.

Мотать будем качественным эмалированным проводов ПЭВ-1, диаметром 0.16 мм.

Закрепляем конец провода.

И мотаем 134 витка.

Занимает это примерно полторы минуты. Закрепляем третьим болтом и отправляем на батарею сушиться в вертикальном положении. Лишний лак соберется снизу и его будет легко убрать, пока не засох.

Я использую формы разных диаметров, например такие. Из обычной пластиковой карты.

Ждем сутки, ну или по крайней мере 12 часов. Монета с катушкой запросто отойдет от смазанного маслом скотча. Аккуратно снимаем катушку с монеты, обычно и здесь проблем не возникает. И вот результат.

Этот способ будет полезен для намотки совершенно разных катушек. Пользуйтесь.

Всем спасибо за комментарии и плюсы. Удивлен, что людям заходят посты. Уже 149 подписчиков. Пока основная тема это RFID и ключи от домофона, можете посмотреть в профиле, там же мой контакт. Общение в комментариях.

Поиграем в бизнесменов?

Одна вакансия, два кандидата. Сможете выбрать лучшего? И так пять раз.

Копируем ключ от домофона MIIFARE телефоном MCT

Продолжаем тему постов про rfid.

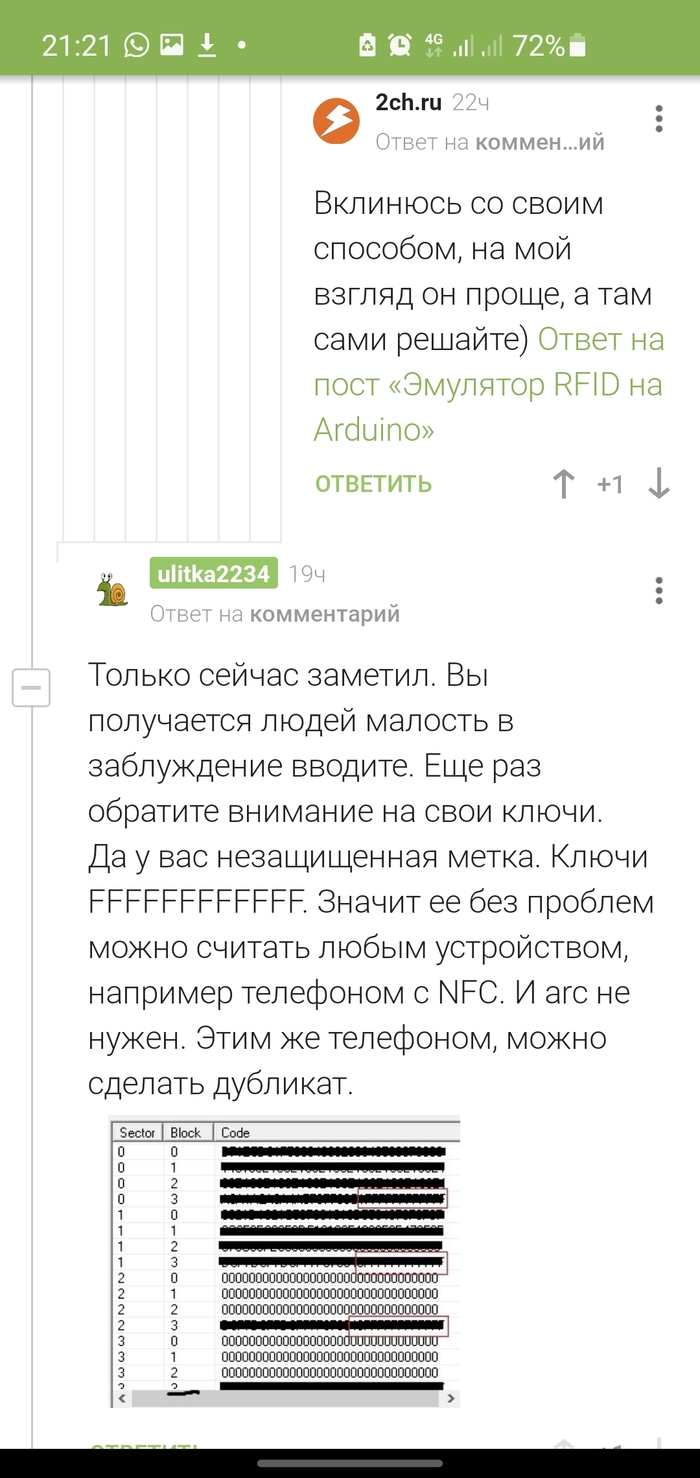

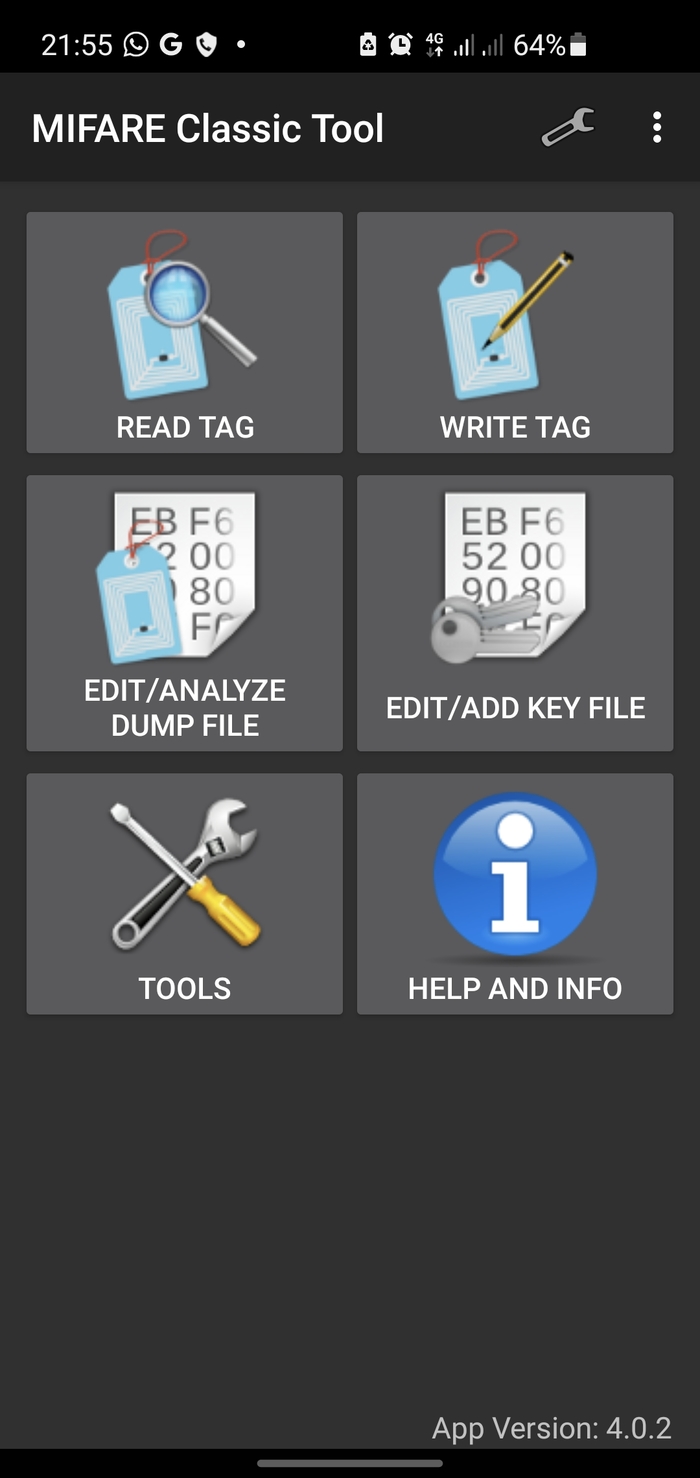

Когда нибудь напишу объёмный пост, где постараюсь систематизировать знания. Там будет много теории и практической информации. А пока встречайте мини пост про приложение MIFARE Classic Tool. В недавнем посте про сниффер, случился такой диалог в комментариях.

Копировальщик mifare 1k / сниффер

Товарищ @2ch.ru купил штуку под названием arc122 для считывания и записи mifare. И по ошибке подумал, что оно считало зашифрованный ключ. На скрине в переписке я показал ему, что домофонный ключ был без защиты. Ключ Б всех секторов стоит дефолтный FFFFFFFFFFFF. А значит, чтобы прочитать метку, достаточно иметь телефон с NFC на андроид. Записать тоже можно, но нужна болванка, я называю их MCT, в честь приложения. Не путать с classic и zero.

Герой этого поста - приложение, которым я читаю и пишу основную массу ключей.

READ - чтение меток. Там мы можем выбрать какие читать сектора и какие ключи для этого использовать.

Extended-std.keys это расширенный список стандартных ключей. Std.keys короткий список. Если ключ прочитан, на экране отображается его содержимое , либо полностью, либо частично. Мы можем добавить свои библиотеки или ключи от конкретной метки в другом меню, а здесь выбрать нужный список.

Здесь же можно сохранить его в память и отредактировать, чтобы потом не имея оригинала, делать дубликаты.

Следующий пункт WRITE - запись.

Здесь мы можем записать ключ поблочно. Либо полностью залить дамп. Можем клонировать uid - актуально для ключей домру. И ещё пара неиспользуемых мной функций. Есть хитрость, не всегда метка полностью записывается функцией запись дампа. Обычно проблемы с 0 блоком 0 сектора, где хранится uid. Эта проблема касается заготовок MCT (zero перезаписать в этом приложении не выйдет, вернее его нулевой блок нулевого сектора). В таком случае нам нужно записать поблочно информацию из нулевого блока нулевого сектора нашего дампа на нашу болванку. И все, ключ полностью идентичен. Проверим это функцией чтения. У основной массы меток, достаточно сверить 0 блок 0 сектора и 3 блок 0 сектора. Если это последние домофоны метаком, то имеет смысл обратить внимание на 14 сектор.

Следующие два пункта главного меню позволяют нам редактировать дампы и ключи. Мы можем сами создавать файлы с ключами, чтобы считать зашифрованную метку. Можем импортировать все ключи из файла с дампом. Можем делать резервные копии и импортировать дампы в другие форматы, поддерживаемые другими приложениями или proxmark3. Можем сравнить два дампа, иногда бывает очень полезно.

Допустим у нас есть метка домру , где авторизация идёт максимально тупо, по uid. Берём телефон, прикладываем сзади метку, и считываем ключ используя стандартные ключи (или не стандартные, не так много их через меня прошло). Сохраняем дамп. Берём заготовку, и делаем запись дампа. Либо просто 0 блока 0 сектора, если пароль стоит дефолтный FFF... Если при записи дампа последний не записался, то сделать это вручную. Все, ключ готов. Поздравляю, вы сэкономили 300 рублей и получили моральное удовлетворение от того, что сделали это своими руками.

Казалось бы, ситуация простая, решение тоже. Но как оказывается, люди не очень знают об этом приложении и не умеют пользоваться им. Ещё оно удобно, для проверки стандарта ключа. Если приложив метку, мы сможем считать uid функцией display tag info из настроек, то у нас mifare на частоте 13.56 МГц. Кстати, mifare тоже бывают разные, на 1k свет клином не сошелся. Возможно напишу об этом позже.

Предыдущие почты на тему rfid:

Копировальщик ключей домофона

Делаем ключ 3 в 1 (шлагбаум, домофон и калитка)

Проект компактного копировальщика ключей EM/Ibutton

Ключ от домофона EM-MARINE 2 в 1

Копировальщик mifare 1k / сниффер

Спасибо за внимание, плюсики и подписки. Мой контакт в профиле. Пишите, что ещё вам интересно касаемо темы rfid и других. Задавайте вопросы и комментируйте. Ваша активность это основной мотиватор для продолжения.

P.S. утром перечитал пост и исправил ошибки, где то дополнил. Глянул статистику и удивился. 22к просмотров. Около 1% просмотревших поставили плюсы. Около 2% сохранили пост. И около 15 человек оставили комментарии. Интересно и странно. Ну да ладно.