Взлом "Ситибанка"

Автор: Forbidden World.

1994 год. Гениальный русский хакер Владимир Левин взломал сеть Нью-Йоркского “Ситибанка”. Перевел около 12 миллионов долларов на различные зарубежные счета и попытался их обналичить через “мулов” (обналичивая через физ. лиц). Тогда это было в новинку – резонанс от “электронного грабежа банка” был феноменален. Развязка очень удачная для СМИ: всего 250 тысяч долларов не удалось вернуть, ведь их успели обналичить, а хакер был оперативно вычислен. МВД России охотно помогло выявить, что вход происходил из сети фирмы “Сатурн СПб”, а дальше дело техники.

Гениальный хакер скрывался под маской “эникейщика” (младшего системного администратора)! Все его знакомые говорили, что английским языком он слабо владел, ведь в школе учил французский, про его хакерские навыки никто не знал. Идеальная маскировка. По законам РФ ему не могли ему ничего сделать, ведь в УК РФ на тот момент не было статей за компьютерные преступления и формально он ничего не нарушил.

А по законам США они уже были, но вот экстрадиции в США не было. Тогда силовики пошли на провокации, допустили утечку некоторых материалов в СМИ, поговорили с потенциальным подельниками Владимира, он запаниковал и попытался скрыться в Лондоне, у знакомых семьи. Гениально, правда?

Оттуда, 3 марта 1995 года, его и экстрадировали в США, где он получил 36 месяцев тюрьмы. После чего ему не предложили сотрудничества с фирмами по безопасности в США и с силовыми ведомствами, так что пришлось возвращаться в РФ. Хотя хакеры очень ценились и ценятся в ФБР до сих пор. Позже он был забыт.

Чувствуете, что тут ничего не клеится? Не тянет этот персонаж на главного героя истории, хотя именно так ее в те годы рассказали СМИ. Опять журналисты не разобрались в хакерской истории. Тогда это было в новинку, сейчас – классика!

А дело было так: талантливая группа русскоязычных хакеров взломала Х.25-сеть “Ситибанка”. Один из организаторов этого взлома, некий “ArkanoiD”, написал об этом статью на культовом на тот момент IT-ресурсе "Независимый обзор провайдеров”.

Главной целью группы, взломавшей “Ситибанк”, было исследование сети ради практики и собственного любопытства. Вторичными целями – бесплатные звонки и подключения к серверам по всему миру. Но самой желанной целью было получения прямого роутинга в сеть Интернет! Взламывали же наши герои этот банк через подключение через сеть Фидо (FidoNet).

В поисках вожделенного роутинга в Интернет группа получила множество паролей администраторов, пересылаемых по электронной почте внутри банка, и нашла глючный сервер для удаленного подключения. Через этот сервер пользователи могли подключиться к удаленным машинам, для чего нужно было лишь знать логин и точку подключения. ArkanoiD описал, что сервер также позволял вывести список пользователей, что, в целом, было полезно. И самое главное – сервер не сбрасывал соединения, если пользователь сам их не разрывал.

Например, пользователь Citi_adm подключался к своей рабочей станции через сервер, и при повторном подключении под этим пользователем повторно заходить на рабочую станцию не требовалось. Вот такие “висящие сессии” пользователей. Так группа прошлась по всей сети, добралась до роутинга в Интернет через сеть какого-то банка-партнера в Чили, и была счастлива.

Группа осознанно не трогала счета: их не интересовали деньги, они не хотели проблем с законом и не собирались заниматься подобной деятельностью. Напоминаю, они даже законов РФ на тот момент не нарушали, а этика хакера тогда только появлялась.

Их особенно не волновали сработки IDS (средство обнаружения вторжений) системы банка, ведь максимум, что бы они потеряли – полигон для развлечений и исследований. К слову, за этой системой никто не следил, и ее отчеты “вас, кажется, ломают” сотрудники банка игнорировали.

А как же 12 миллионов? Причем тут Левин? Он – часть группы? Левин – дальний знакомый одного из участников группы, который уговорил продать ему доступ к сети "Ситибанка" за $100. С подробными инструкциями как по ней ходить, где сервер удаленного подключения и как можно через него развлекаться. Ему, судя по всему, эти инструкции записали на бумажке, он их повторил. Вот только решил он не развлекаться, а “поднять бабла”, подключился к одному из машин операторов банковских переводов и начал переводить деньги! Рассудительности и моральных принципов, как у группы, ему явно не хватило.

Группа же отследила эту деятельность “гениального хакера”, поняла, что дело пахнет керосином, оперативно замела свои следы и более в сети не появлялась. Левин же даже не скрывался и не заметал следы, а развитие его истории я описал в начале.

Позже, после истечения срока давности по этому преступлению, в США появились подробности от ArkanoiD, упоминания от других известных личностей в РФ/СНГ тусовке хакеров. Деталей и технических подробностей этой истории в различных источниках предостаточно.

Вот такие ранние “русские хакеры” 1994 года. Автор этих строк тогда еще недавно родился. Ну а сейчас, в 2022 году, у автора около 20 общих контактов на LinkedIn с тем самым ArkanoiD. Ох уж этот маленький рынок информационной безопасности, господа!=)

P.S. Хотите погрузиться в ту самую атмосферу? Посмотрите фильм “Хакеры" (1995) с 19-летней Анджелиной Джоли, он – классика!

Автор: Forbidden World.

Оригинал: https://vk.com/wall-162479647_414481

Подпишись, чтобы не пропустить новые интересные посты!

Взлом аккаунта

Есть сервисы по которым можно посмотреть в каких приложениях и сайтах зарегистрирована твоя почта и все мой email зарегистрированы на сайтах для знакомств, грёбанный я романтик, походу ночью я луначу и занимаюсь пикапом.

Поиграем в бизнесменов?

Одна вакансия, два кандидата. Сможете выбрать лучшего? И так пять раз.

Взлом сети связи ЦРУ (2009-2011)

Автор: Forbidden World.

Что-то в последнее время мы слышали из СМИ только о предполагаемых провалах разведки РФ, пора вспомнить и о том, как ошибалось ЦРУ.

Провалы разведок не всегда громки, часто дело спускается “на тормозах” — общественность не посвящают в суть событий, в неведении остаются и семьи погибших агентов.

Самый громкий шпионский скандал того периода (2009-2011) - вирус STUXNET, о нем я писал в своей первой статье (Первая кровь кибервойны - история Stuxnet). Но параллельно с этой блистательной операцией ЦРУ и UNIT 8200, у ЦРУ случился не менее “блистательный” провал.

Провал — ценой которого стали жизни десятков агентов и информаторов.

Провал — о котором предупреждали.

Провал — который основывался на высоких технологиях и нововведениях ЦРУ.

«Десятки людей по всему миру погибли из-за этого».

Только сейчас, в конце 2020 года, появилось достаточно сведений из источников в правительстве и силовых ведомствах США о тех событиях.

Интересно? Добро пожаловать под кат!

Обнаружение системы

В 2009 году администрация Обамы открыто заявила, что знает об иранском секретном заводе по обогащению Урана в Натанзе. В Иране немедленно началась “охота на кротов” - пытались выйти на любых возможных информаторов и иностранных агентов.

В 2010 году в рамках этой охоты иранской разведкой был завербован двойной агент ЦРУ, который обратил внимание персов на используемую систему связи. Выглядела она как набор безобидных с виду сайтов, через которых информаторы могли общаться со своими кураторами удаленно, без организации личных встреч. Рискованные личные встречи были больше не нужны, а для каждого информатора был свой сайт, казалось бы, все хорошо? Нет.

Идея этой системы была разработана во время боевых действий на Ближнем Востоке.

Она НЕ предназначалась для долгосрочного использования. НЕ была создана для того, чтобы противостоять мало-мальски компетентной контрразведке, особенно контрразведке Ирана. По сути, эта система были лишь временным решением, если не “одноразовым”. Но нет ничего более постоянного, чем временное.

Да, ей было легко пользоваться, ее было легко развернуть, но удобство и безопасность — всегда на разных полюсах. Не существует удобного, незаметного и надежного способа связи с источниками во враждебной среде.

Компрометация сети

Иранцы очень скоро поняли, что все, созданные ЦРУ сайты, похожи. Все они индексировались Google и во всех из них содержались уникальные строки…

Один поиск по такой строке в Google Advanced Search позволял обнаружить ВСЕ сайты данной системы связи. Robots.txt? Полностью уникальные сайты? Вычистить их хотя бы из дружественного гугла? И так сойдет!

Обнаружив все сайты связи ЦРУ, Иран без труда отследил их посетителей.

И к 2011 году все участники данной сети оказались “под колпаком”. ЦРУ начало процедуру экстренной эвакуации, но десятки агентов все же были казнены или получили длительные тюремные сроки.

Сразу после этого начались аресты агентов ЦРУ в Китае, где... использовалась точно такая же система связи! И вот совпадение: именно в это время на высоком уровне был объявлен “обмен данными по киберпроблемам” между Китаем, Ираном и РФ. Данный союз был разработан в противовес разведке США и их партнерам альянса Five Eyes.

Официальные лица США также считают, что китайские чиновники впоследствии поделились информацией о своем проникновении в секретную систему связи ЦРУ со своими российскими коллегами.

Но в отличие от Китая и Ирана, в РФ получилось “сдержать удар” в первую очередь потому, что компрометация сети произошла позднее, чем в Китае и Иране. Агенты ЦРУ в РФ быстро скорректировали свои связи с источниками. К тому же, особенности операций ЦРУ в России исторически были изолированы от остальной части агентства, что, вероятно, помогло минимизировать ущерб.

ЦРУ закрывает глаза

Но неужели никто не предупредил ЦРУ о возможной компрометации?

О небезопасности системы в целом?

Или хотя бы о том, что часть сайтов уже обнаружены?

Сразу после предательства двойного агента израильская разведка дала понять ЦРУ, что Иран, вероятно, идентифицировал некоторые из сайтов. ЦРУ не обратило на это внимание.

В 2008 году Джон Рейди, сотрудник подрядчика ЦРУ, задачей которого было управление агентами ЦРУ в Иране, забил тревогу о возможном массовом провале в системе связи с источниками. Его никто не услышал.

В 2010 году Рейди предупреждал о частичной компрометации, которая в будущем и затронет всю инфраструктуру сайтов ЦРУ. Он заметил аномалии в поведении источников, они неожиданно перестали выходить на связь и, по его мнению, 70% операций с источниками уже были скомпрометированы. После его заявлений, Рейди был отстранен от субподрядов ЦРУ, но из-за сложной процедуры защиты информаторов он остался работать.

В течении 2010 и 2011 года компрометация системы связи расширялась и Рейди сообщил об этом, а уже к ноябрю 2011 был уволен якобы из-за "конфликта интересов". За то, что он поддерживал собственный бизнес в параллель с работой. Хотя сам Рейди считал, что ему так "отплатили" за разоблачение. ЦРУ и в этот раз не услышало — дело было "спущено на тормозах".

Итог

Таким образом эта элементарная система Интернет-связи:

- Созданная быть временной — стала постоянной.

- Созданная на время боевых действий — использовалась вне их.

- Созданная для ближнего Востока — использовалась по всему миру.

- Уязвимая перед контрразведкой — с ней и столкнулась.

Расследование Конгресса началось лишь после массовых арестов в Иране и Китае. До этого момента могли быть спасены десятки жизней агентов и информаторов.

Этот провал поставил под сомнение надежность "высокотехнологичных" способов связи с информаторами, ведь ранее считалось, что высокие технологии решают все проблемы связи. Это оказалось не так, и олдскульные разведчики — фанаты “отметок мелом”, закладок и передачи конвертов через мусорки — это припомнили. Мы же можем припомнить блютус-камень в Москве от разведки Великобритании =) (Но это совсем другая история)

Главная же проблема США в том, что ответственные за это так и не были до сих пор привлечены к ответственности.

Конгресс ничего не сделал с виновными, а значит урок не был выучен.

Оригинал: https://vk.com/wall-162479647_243400

Автор: Forbidden World.Действительно

Взято с:

Криптофронт Второй мировой войны. Часть 2

Автор: Forbidden World.

Читайте ранее: Криптофронт Второй Мировой войны. Часть 1

Думаете, что и так знаете про успехи США, Германии и особенно Великобритании в области криптографии?

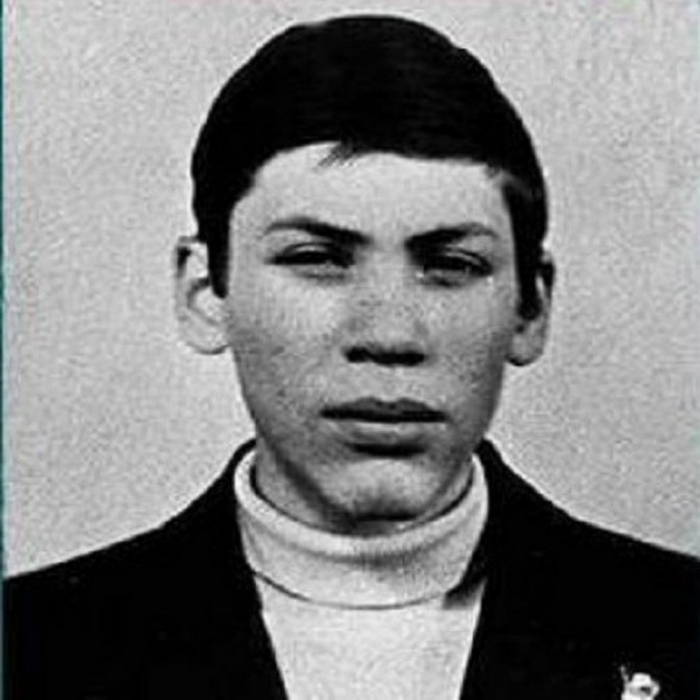

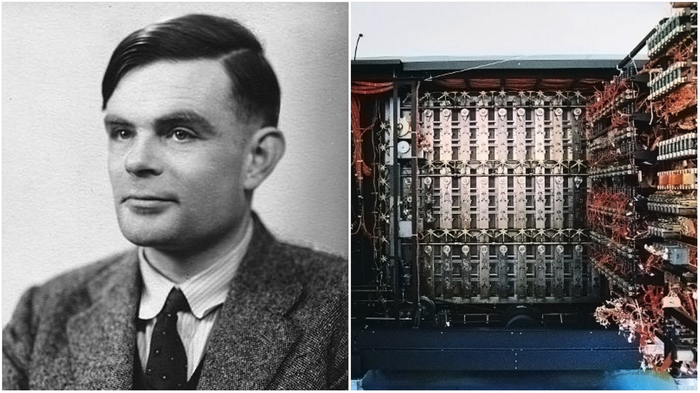

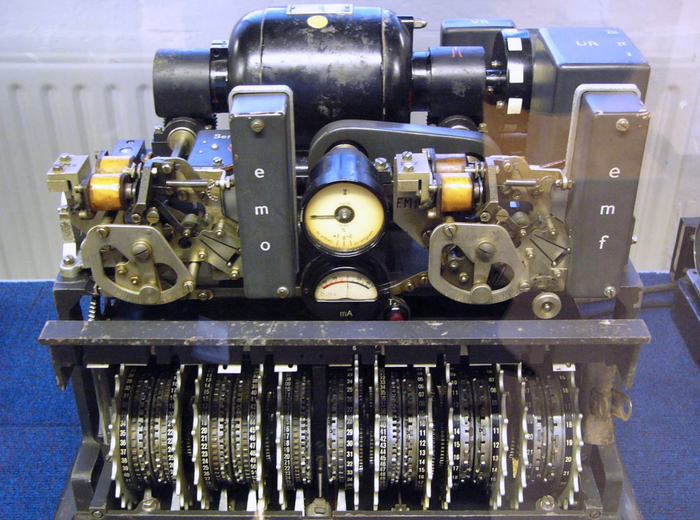

“Я же смотрел “Игру в имитацию”!” - распространенный комментарий, распространенное заблуждение. Все было не так, как показали в кино. Британцы были не самые умные, Алан Тьюринг не был самым успешным в дешифровальной службе, а США не полагались только на своих союзников. Ну и британский компьютер, который вы видите ниже на картинке, НИКАК не связан с Тьюрингом.

А материал об успехе дешифровальной службы Германии впервые переведен на русский язык для этой статьи. Пришло время срывать покровы, интересно узнать как оно было на самом деле?

Добро пожаловать под кат!

Non Turing Complete machine.

Великобритания

Защита

Британия одна из первых вступила в войну, и ей приходилось строить свою шифровальную службу “по ходу дела”. Иногда скорость и простота была важнее безопасности, нужно было хоть как-нибудь передать данные агентам.

Для этого использовали самое не технологичное и уязвимое шифрование Второй Мировой Войны - “Поэмный код”.

Для этого выбиралась известная английская поэма, например что-то из Шекспира, и ее слова использовались как ключ.

Проблемы очевидны:

- Поэму можно угадать, она всегда известная.

- Выбить под пытками ее легко, это не блокнот, уничтожив который агент при всем желании не может “сдать” ключ.

- Слова поэмы не должны повторяться, а количество различных слов в поэме ограничено, всегда есть соблазн повторить.

- Узнав, что за поэма использовалась, ты получаешь доступ и ко всем последующим сообщениям и ко всем предыдущим. Вся переписка с этой агентурной ячейкой скомпрометирована.

- Длина сообщения также должна была быть не более 200 символов из-за опасности частотного анализа.

Основной метод взлома Поэмного кода.

Взломан (Германия).

Данный шифр вскрывался регулярно, британцы это понимали и использовали его в самых крайних случаях, например для шифрования сообщений стихийно сформированных в тылу противника группам агентов.

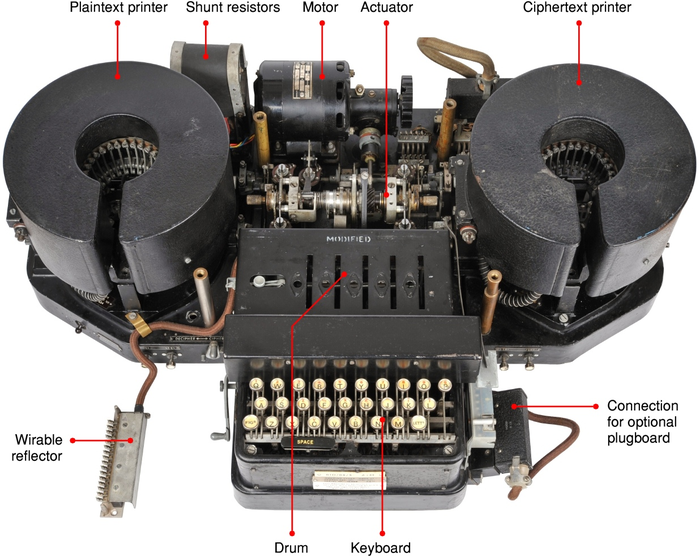

Для действительно стойкого шифрования в Великобритании наиболее массово использовалась криптографическая машина Typex (она же Type X, Type 10).

Она была изобретена в 1937 году, на базе коммерческой версии немецкой тактической машины Энигма. Просуществовала Typex до середины 1950-ых годов.

Она унаследовала от Энигмы многие проблемы и не была достаточно криптостойкой, несмотря на глубокую модификацию британцами.

Typex была трижды захвачена немецкой разведкой, однако без корректно установленных положений шифрующих роторов. Подразделения криптоаналитиков Германии опознали в машине глубокую модификацию Энигмы, небезосновательно посчитали ее не менее надежной, чем сама Энигма, и из этого сделали вывод, что без корректных положений роторов взлом подобной системы невозможен.

Такая самоуверенность в собственном продукте сыграло с Германией очень злую шутку. Если бы немцы усомнились в надежности Энигмы и соответственно Typex, провели достаточно исследований и смогли бы взломать собственный же алгоритм… То они бы не только получили контроль над самыми важными коммуникациями Британии, но и смогли бы защитить Энигму от будущего взлома.

Более того, английские операторы совершали ошибки, как и все люди, которые могли немцам в помочь во взломе, но… В итоге Typex не взломана, из-за самоуверенности криптоаналитиков Германии. США же неоднократно указывали британцам на возможные проблемы Typex и сами британцы старались модифицировать машину, поднимая ее криптостойкость.

Typex слева сообщение, справа шифровка.

После 1943 года Великобритания начала переходить на две другие машины:

- Rockex - которая преимущественно использовалась между ими и Канадой. Поэтому не представляла особого интереса в рамках Второй Мировой Войны.

- CCM (Combined Cipher Machine) - Комбинированная Шифровальная Машина. Созданная в США в 1943 году для коммуникации между Великобританией и США.

CCM стала одной из самых надежных шифровальных машин того времени, но и она не была лишена недостатков. Комбинаций центральных роторов было слишком мало - 338 штук, что в теории позволяло при перехвате более тысячи групп сообщений провести успешную атаку для восстановления их положений, а значит и ключа шифрования. Однако столько сообщений в группах не передавалось, и данных о том, что CCM была взломана хоть раз, нет. Итого не взломана.

После войны использовалась в блоке НАТО, пока не была модифицирована в машину AJAX. Английское шифрование было самым надежным на криптографическом фронте, ну, если не считать Поэмный код =).

Атака

Об успехах Великобритании по расшифровке сообщений Германии сложно не услышать, особенно об Алане Тьюринге и взломе немецкой Энигмы, однако многие очень важные подробности часто упускаются из вида.

С момента вступления Великобритании во Вторую Мировую Войну одним из самых важных и засекреченных мест стала Station X. Он же особняк Блетчли-парк в городке Милтон Хилс, где располагалось главное шифровальное подразделение Великобритании. Именно в Блетчли-парк лучшие ученые работали над взломом шифровальных машин Германии, среди которых были и внедренные агенты советской разведки, о которых я говорил в первой части.

Ламповый офис для лучших умов.

Основных направлений было два: одно было нацелено на взлом немецкой Энигмы, второе - на взлом немецкой Машины Лоренца (она же Танни). Про взлом Энигмы существует множество статей и обзоров, поэтому я расскажу кратко по основным вехам.

До Великобритании во взломе Энигмы уже были сделаны немалые успехи:

- Польская разведка выкупила коммерческую версию Энигмы (узнав о ней из патентов) и обнаружила в ней ряд недостатков еще перед началом Второй мировой войны. Более того, они предложили метод подбора положений роторов, о возможности которого немцы не догадывались и не смогли повторить во взломе Typex.

- В декабре 1932 года польский криптограф Мариан Реевский получил кодовые книги Германии на 2 месяца. Данные материалы позволили восстановить внутреннюю электропроводку роторов и построить военный вариант Энигмы из коммерческого.

- 15 декабря 1938 года Германия добавила два новых ротора в военную версию, а 1 января 1939 года увеличила количество соединений коммутационной панели. Всё это значительно затруднило будущий криптоанализ Энигмы.

- С началом войны и падением Польши исследователи успели передать свои успехи французам, которые попытались развить их. Но после скорого падения Франции материалы разработок поляков и французов передали в Бетчли-Парк.

18 марта 1940 года в Бетчли-Парке на основе неоднократно захваченных Энигм и разработок польских криптографов Аланом Тьюрингом была построена электронно-механическая машина Bombe (Бомба). Задача этой машины была проста: перебирать ежедневно меняющиеся ключи шифрования, если известна структура сообщения или какая-то его часть. В криптографии эта атака называется “Атакой на основе открытых текстов”.

Алан Тьюринг и его творение.

То есть криптоаналитикам было достаточно хотя бы одного частично известного сообщения в день, чтобы расшифровать все остальные сообщения в этот же день. Но его еще нужно было получить, нужны были подсказки.

Часто сообщения можно было предугадать, можно было догадаться по времени, месту, ситуации о куске передаваемых сообщений. Догадаться, что в начале/конце сообщения идет типичное нацистское приветствие или дата.

Прогнозы погоды, например, передавали регулярно и в одно и тоже время, они всегда содержали слово “погода”, да и британские метеослужбы знали о погоде в регионе. Постоянно передаваемые сообщения одной длины намекали, что это какая-то стандартная регламентированная фраза, например “Нечего сообщить”.

Шифрование подобных уже заранее известных противнику или очевидных сведений значительно облегчали подбор ключа на сутки. Но больше всего немцев подвело то, что операторов заставляли шифровать цифры словами и писать каждую цифру отдельным словом.

Узнав об этом Алан Тьюринг пересмотрел все доступные сообщения и обнаружил, что самым распространенным числом встречаемым в 90% сообщений является 1 - “eins”. И на основе всех комбинаций написания числа eins можно успешно осуществлять атаку по подбору ключа.

Но что если ключ никак не подбирается с утра, нет никаких подсказок, а предстоит важнейшая операция?

Тогда остается одно из любимейших занятий разведки - провокация! Например, минирование определенного участка моря на виду у противника. А дальше ожидание сообщения точно содержащего эти координаты. Таким образом успешно взламывалась Энигма, хотя немцы несколько раз незначительно меняли ее внутреннее устройство и приходилось захватывать ее заново. О работе отдела по взлому Энигмы сняли множество фильмов, а вот о втором говорили гораздо меньше.

Отдел по взлому Машины Лоренца получили гораздо более сложную задачу: взломать криптографическую машину, которую они никогда не видели, которую ни разу не захватывали, патентов на которую не было в открытом доступе. Это было практически невозможно.

Разведкой Великобритании были построены дополнительные станции для перехвата сообщений, но шифр никак не поддавался расшифровке. Пока не сыграл человеческий фактор. 30 августа 1941 года из Афин в Вену было передано сообщение, и первый раз передача не прошла. Оператора по открытому каналу попросили передать сообщение снова, и все что ему требовалось - повторить свои действия, зашифровать тоже самое сообщение тем же самым ключом и заново отправить.

Однако оператор неумышленно его изменил, использовал аббревиатуры и к тому же пару раз опечатался. Он знал, что пересылать два разных сообщения под одним ключем было СТРОЖАЙШЕ запрещено, но даже не подумал, что так незначительно изменяя сообщение он ставит под угрозу все шифрование Германии. Сотрудники разведки, перехватившие оба сообщения различной длины и запрос на повтор поняли, что оператор допустил ошибку и немедленно передали шифровки в Блетчли-парк.

А уже там криптограф Джон Тилтман и его команда приступили к расшифровке, применяя ту же самую атаку на основе открытого текста, подобрав часть сообщения из-за ошибки оператора. Через некоторое время оба сообщения были расшифрованы, но это было только начало.

Уильям Татт, истинный гений Блетчли-парка

В октябре 1941 года к их команде присоединился гениальный криптоаналитик Уильям Татт. И команда совершила невозможное - они восстановили логику работы Машины Лоренца. Восстановили методом обратной разработки, зная 2 сообщения разной длины и подобранный ключ. Таким образом была взломана самая надежная машина Германии без ее захвата, без кражи ключей шифрования и какой либо информации о ней на одной единственной ошибке оператора.

Восстановление алгоритма Машины Лоренца при вручении Татту ордена Канады назвали “одно из величайший интеллектуальных достижений Второй Мировой Войны”.

Это ни шло ни в какое сравнение с тем, что сделал Тьюринг с Энигмой, но об этом не так активно говорят.

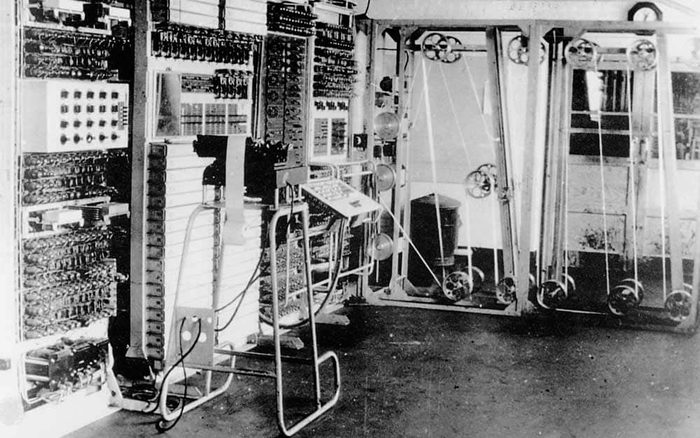

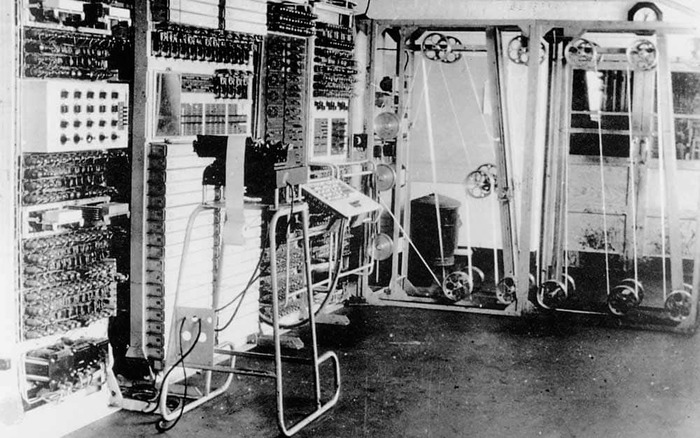

Автоматизировал расшифровку Машины Лоренца Макс Ньюман, а реализовал проект инженер, которого Тьюринг уже использовал при создании Бомбы - Томас Флоуэрс. Так родился первый компьютер - Colossus (Колоссус), который полностью автоматизировал процесс подбора ключей к Машине Лоуренса.

Этот компьютер и был изображен на заглавной картинке статьи, его создатели:

Уильям Татт (алгоритм расшифровки)

Макс Ньюман (архитектура)

Томас Флоуэрс (реализация)

Colossus.

Таким образом двумя отделами Блетчли-парка были взломаны обе шифровальные машины Германии в большинстве случаев, и был автоматизирован процесс подбора ключей к ним.

США

Защита

США использовали кучу различных систем шифрования между ведомствами (например SIGABA), отдельную систему CCM для связи с Великобританией, о которой мы говорили ранее; все они так и не были взломаны.

M-209 в музее.

А вот тактическая “полевая” шифровальная машина у них была одна - M-209.

Эта машина активно использовалась на фронтах и была неоднократно захвачена. Она имела ключевую уязвимость в виде записи цифр буквами, как в Энигме. Это позволяло искать подсказки по числам, как это делал Тьюринг. По недавно рассекреченным данным АНБ она была взломана лишь от 10 до 30% случаев. Но это было не так. В разделе “атака” Германии я это опровергну и расскажу об этом подробнее. М-209 была взломана в 100% случаев.

Судя по всему, об успехах Германии по взлому М-209 американцам не стало известно и после войны, так как эту машину использовали даже во время Войны во Вьетнаме.

Отдельное внимание заслуживают коренные американцы (индейцы), которых использовали как радистов на фронте, делая ставку на то, что языки отдельных племен не были известны даже в США, не то что в Германии. Словари этих языков никогда не составлялись.

Но были и фундаментальные проблемы у такого метода защиты информации:

- Таких “шифровальщиков” было довольно мало, их приходилось с одной стороны беречь, с другой, убивать при малейшей опасности, чтоб их не захватили в плен.

- В языках племен не было большинства современных слов и приходилось как-то объяснять другими словами, что мешало эффективной коммуникации.

Полноценным шифрованием это не назвать, но для использования на фронте годилось в ряде случаев. В 2002 году о шифровальщиках-навахо даже сняли художественный фильм “Говорящие с ветром”.

Атака

О криптоаналитиках США известно достаточно мало, данные о них по большей части остаются под грифом секретности и до сих пор.

Известно, что в битвах за острова архипелага Сайпан (15.06 - 9.07 1944) американцами были захвачены самые защищенные шифровальные машины Японии Jade. И на их основе была построена RATTLER - электрическая машина для автоматического подбора ключей. Таким образом при наличии подсказок Jade-шифрование было взломано во всех случаях и процесс взлома был полностью автоматизирован. Технические характеристики, авторы и особенности реализации неизвестны.

Германия

Защита

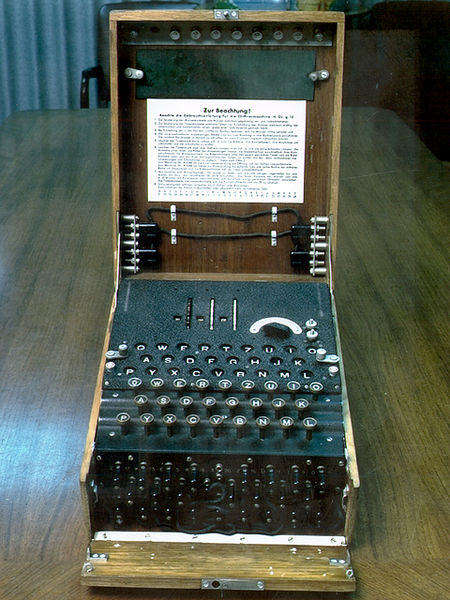

Энигма - тактическая шифровальная машина, использовалась в основном в полевых условиях - на фронте. Была взломана (Польша, Великобритания). Подробнее в разделе “атака” Великобритании.

Стоит выделить основные причины довольно быстрого взлома Энигмы:

- Распространяемая до войны коммерческая версия.

- Частые захваты машины с установленными роторами.

- Самоуверенность немцев и как следствие отсутствие фундаментальных модификаций машины в процессе войны.

- Человеческий фактор

Энигма фото из музея

Машина Лоренца - стратегическая шифровальная машина для коммуникаций самого высокого уровня, наиболее оберегаемая и как следствие не захваченная ни разу в ходе войны. Взломана (Великобритания) из-за человеческого фактора. Подробнее также в разделе “атака” Великобритании.

Машина Лоренца из музея.

Атака

До недавнего времени было известно в основном о провалах немецких криптоаналитиков. Да, они легко взломали тактическую машину СССР, но ее быстро вывели из эксплуатации на западном фронте. Они не усомнились в собственной Энигме, а ведь могли и ее уберечь, и вскрыть британский Typex!

Но был и успех, о котором ранее еще не писали в англоязычных и тем более русскоязычных источниках - была взломана американская тактическая машина М-209. Взломана во всех случаях из-за кодирования словами отдельных цифр. Таким же методом подбора, как это делал Тьюринг, о котором немцам известно не было.

Рейнольд Вебер за написание мемуаров в 2000 году.

Человек взломавший М-209 - Рейнольд Вебер в 2000 году написал об этом мемуары для внуков. Там он подробно рассказал, как именно шла работа немецких криптоаналитиков.

Как оказалось, они не уступали ни американским, ни британским коллегам.

В апреле 1944 года, за 2 месяца до высадки союзников в Нормандии, была начата работа по созданию немецкой электромеханической машины по автоматизированному подбору ключей.

Вебера тогда пригласили в компанию Hollerith (она впоследствии станет IBM). Они согласились построить такую машину для немецкой армии, но только в течении 2х лет. Столько времени у терпящей поражение за поражением немецкой армии не было.

И в конце августа 1944 года отдел Рейнольда Вебера собственноручно собрал эту машину и продемонстрировал ее работу на американских шифровках.

За 7 часов работы машина подобрала ключ ко всем сообщениям армии США на эти сутки.

Но эффективно использовать ее так и не смогли, было уже слишком поздно. Эта машина даже официального названия не получила. Раз за разом команда Вебера получала приказы на передислокацию. Из-за постоянного отступления войск и смещения фронта, машину даже не успевали развернуть и подключить.

А в начале 1945 года ее было приказано уничтожить. На тот момент Вебер уже был один, команда дезертировала. Так первый немецкий компьютер был уничтожен с помощью пилы, кирки, молотка и топора. И забыт.

Итог

На криптографическом фронте было не менее горячо, чем на реальном фронте. Это не было “игрой в одни ворота”. Использовались все доступные методы шифрования, удачные и не очень. От Поэмного кода и шифровальщиков-навахо, до Машины Лоренца и CCM, от Энигмы и Кристалла, до Orange и Jade.

Было создано 4 автоматизированных машины для взлома шифров. Они - предки современных компьютеров:

- Bombe (Великобритания)

- Colossus (Великобритания)

- Rattler (США)

- И немецкая безымянная машина. (Германия)

До их изобретения шифровальщики работали днями и ночами, обеспечивая преимущество своей страны. Также огромную работу проделали агенты всех стран, особенно агенты СССР.

Ну а слабейшим звеном как обычно оказались люди. Операторы совершали ошибки при передаче, криптографы использовали небезопасные алгоритмы, контрразведка не могла вовремя найти шпионов, военные позволяли захватить машины на фронте и многое многое другое.

Криптография - дочка математики. Она может быть идеальной, а люди нет.

Напоследок вот вам достижения криптографического фронта:

- Альтернативные методы взлома - СССР (Резидентура в Японии и Кембриджская пятерка).

- Захвачен, но не взломан - Великобритания (Typex).

- Взлом по воздуху - Великобритания (Машина Лоренца взлом без захвата).

- Очень темная лошадка - Германия (Компьютер для взлома М-209).

- Да быть того не может! - Япония (Слепая вера в неуязвимость собственного шифрования).

- Джонни, они не взломают! - США (Использовать уже взломанную машину в другой войне)

Источник: https://vk.com/wall-162479647_150356

Автор: Forbidden World. Альбом автора: https://vk.com/album-162479647_268306021

Линчый хештег автора в ВК - #Forbidden@catx2, а это наш Архив публикаций за март 2020

Криминальная история из детства

За достоверность деталей истории поручиться не могу, всё же прошло уже 20 лет, но опишу так, как она мне запомнилась.

Была на дворе осень толи 97, толи 98 года, а мне было, соответственно, 11-12 лет. Жили мы тогда с мамой и сестрой в Санкт-Петербурге, в коммунальной квартире на северной окраине города. Не такой коммуналке, какая обычно представляется - с десятком комнат и четырьмя плитами на кухне, наша коммуналка была четырехкомнатной и находилась в панельном доме 504 серии.

Нашими были две смежные комнаты, оставшиеся принадлежали разным хозяевам, но на момент описываемых событий в них никто не жил и они стояли закрытыми. Жили небогато, если не сказать бедно, маминой зарплаты зачастую только-только хватало на еду, ну и дверь в квартиру была далеко не железная, закрывавшаяся на обычный врезной замок с личинкой (не знаю как они правильно называются), вот примерно такой:

Как-то раз я вернулся домой из школы раньше всех, достал ключи, хотел уже открыть дверь и тут обнаружил, что личинки замка нет и дверь открыта. Я конечно удивился, но по малолетству мне не пришло в голову, что в квартире может быть опасно и я зашел внутрь чтобы посмотреть что там происходит. В квартире я обнаружил выломанные замки на соседских дверях (свои комнаты мы не закрывали), а в одной из комнат нашел мужика лет 30-40, невысокого и не похожего на типичного урку, внешне чем-то напоминавшего Лыкова из популярного тогда сериала "Улицы разбитых фонарей", который стоял и внимательно меня разглядывал.

Поняв, что мелкий пацан угрозы для него не представляет, мужик заявил мне, что он вор, но ничего у нас не украл, после чего вышел из квартиры и исчез в неизвестном направлении.

Естественно я вызвонил маму с работы, мы пошли в отделение милиции, написали заявление, но насколько я помню милиционеры если и заходили к нам домой, то отпечатки пальцев точно не снимали - такое я бы точно запомнил.

Понятно, что правоохранители обрисовали нам, что особо надеяться на поимку взломщика надежд нет, к тому же у нас действительно ничего не пропало, так что мы растрясли соседей на установку самой-самой дешевой металлической двери с замком "обратный ригель", открывающимся едва ли не проще, чем предыдущий, и на этом вроде бы всё завершилось.

Однако через несколько месяцев, не помню уж точно сколько, раздался звонок в дверь. Мамы дома не было, где была сестра уже не помню, но факт в том, что дверь открывать пошел я. Глянул в глазок и обнаружил на лестничной площадке целую делегацию, человек пять, во главе с какой-то тёткой и в том числе там был тот самый мужик, который ничего у нас не украл. Тётка показала мне в глазок корочку и выдала сакраментальное "Откройте, милиция!"

И только я открыл дверь, как эта тётка спрашивает у меня, мол, как же так @bossded, ты двери неизвестно кому открываешь, а вдруг это грабители пришли? Я был мальчиком послушным, задумался на секунду, сказал "А, хорошо", и закрыл дверь. На дальнейшие звонки и просьбы открыть дверь обратно я уже не реагировал, а спокойно ушел заниматься своими делами. Поломившись в дверь минут пятнадцать делегация ушла не солоно хлебавши. Мама же услышав вечером эту историю только вздохнула.

Сможете найти на картинке цифру среди букв?

Справились? Тогда попробуйте пройти нашу новую игру на внимательность. Приз — награда в профиль на Пикабу: https://pikabu.ru/link/-oD8sjtmAi

Как хакеры могут получить вашу личную информацию.

Дисклеймер: все описанное ниже являеться противозаконным автор и администрация сайта за ваши действия ответственности не несет. Пост сделан лишь в ознакомительных целях.

Не делайте это!!!

Привет пикабушники, хочу вам расказать о видах атак и о том как от них защититься, чтож давайте начнём.

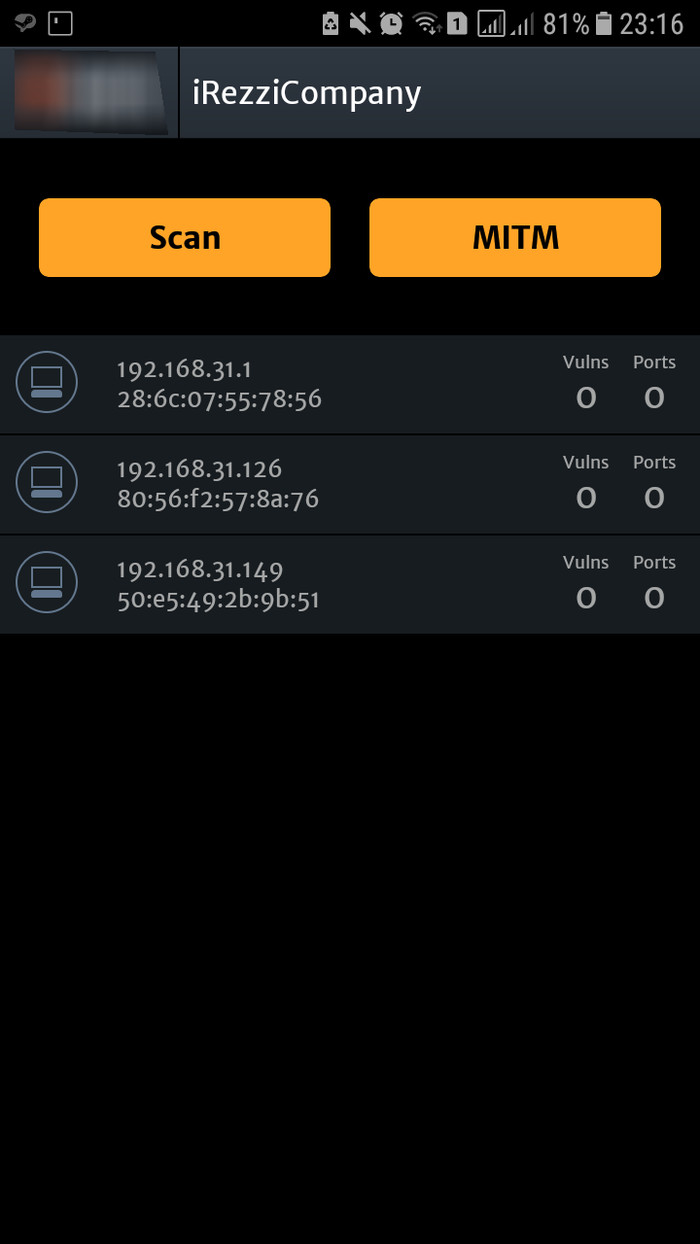

Для начала мы рассмотрим простую атаку которая называеться MITM.

При помощи MITM атаки можно перехватить сессию жертвы и управлять ей.

Пример: кафе парень сидит в телефоне ждет свою девушку ,в этот момент хакер, при помощи определенного софта, начинает перехват трафика жертвы ему приходят все сессии файлы куки и он уже имеет полный доступ к странице в социальной сети жертвы.