Хакеры-вымогатели стали жертвами других хакеров, которые украли у них деньги

Хакерская группировка REvil сдаёт свои вирусы в аренду более мелким хакерам, получая за это 30% суммы выкупа. Вирус от REvil, как правило, шифрует все файлы на компьютерах и требует перевести криптовалюту в обмен на ключи дешифровки.

Однако недавно другие хакеры обнаружили уязвимость в вирусе, позволяющую перехватывать переговоры вымогателей и жертв. Таким образом, хакеры незаметно от вымогателей подключаются к переговорам, выдавая себя за вымогателей, и забирают весь выкуп жертвы себе.

Согласно одному из хакеров-вымогателей, у него из-под носа увели порядка семи миллионов долларов. Обманутые взломщики заявили, что такие методы сравнимы с беспринципностью мошенников самого низкого уровня. Тем не менее они ничего не могут поделать — жаловаться на других хакеров так же бесполезно, как "подавать в суд на Сталина".

Вас взломали

Получил тут недавно странное письмо вконтакте, примерно такое:

"Вас взломали. Прошу меня понять, у каждого своя профессия, и каждый зарабатывает как может"

- Уже интересно - думаю

Далее идет следующее

"Я сначала думал потребовать у вас сто долларов за то чтобы не рассылать всю конфиденциальную информацию всем вашим знакомым, но потом я посмотрел по каким сайтам вы лазаете, и ужаснулся от извращений, которыми вы увлекаетесь. Все скриншоты с экрана и камеры телефона сделаны, поэтому, чтобы я не переслал всё это всем вашим контактам, переведите эквивалент 700 долларов на такой -то кошелек биткойн. Если вы не знаете как это сделать - можете посмотреть в интернете информацию о криптовалютах"

Охренеть блин, думаю, и с каких это пор порно со зрелыми женщинами стало таким уж извращением?

Написал ему ответ:

- Извини, семиста долларов у меня нет, поэтому высылаю тебе фотку своего члена.

Фотку члена, само собой, приложил.

ПОЛНОМАСШТАБНАЯ КИБЕРВОЙНА УЖЕ ИДЕТ: ГОТОВЫ ЛИ МЫ К НЕЙ?

О том, что цифровое пространство не только может, но уже стало современным полем боя говорят все чаще. И это не метафора или гипербола, а доподлинная реальность. Молчат репродукторы центрального оповещения, не воют сирены воздушной тревоги, никто не объявляет мобилизацию, но война рядом, идет незаметно глазу простого гражданина до тех пор, пока не случается нечто, вроде атаки федеральной системы телекоммуникаций или энергетической структуру региона. И это, увы, тоже не фантастика. Против России такая война целенаправленно ведется как минимум с прошлого года.

Аналитики ФСБ называют беспрецедентной по размаху и изощренности серию скоординированных атак, обрушившихся на серверы российских федеральных агентств. Об этом говорится в открытом, но мало известном отчете, подготовленном специалистами центра противодействия кибератакам Solar JSOC компании «Ростелеком-Солар» совместно с НКЦКИ (Национальным координационным центром по компьютерным инцидентам, созданным ФСБ России) https://rt-solar.ru/upload/iblock/b55/Ataki-na-FOIV_otchet-N...

Согласно ему, только за 2020й год зафиксировал более 200 хакерских атак со стороны профессиональных кибергруппировок, включая массовые попытки воздействия на целые отрасли и сектора экономики. Примерно в 30 случаях за атаками стояли злоумышленники уровень подготовки, квалификации и технических возможностей которых подразумевает участие иностранных государств. В числе наиболее частых целей – объекты критической информационной инфраструктуры России. Остальное, - атаки организованных криминальных группировок, которые, впрочем, также представляют угрозу экономического ущерба, достигающего сотен миллионов рублей.

Целью злоумышленников были: полная компрометация ИТ-инфраструктуры; кража конфиденциальной информации (почтовых переписок, файлов общего и ограниченного доступа, инфраструктурных и логических схем и т.д.).

Для проникновения в инфраструктуры ФОИВ злоумышленники использовали три основных вектора атак:

1. фишинг;

2. эксплуатацию уязвимостей веб-приложений, опубликованных в сети интернет;

3. взлом инфраструктуры подрядных организаций (Trusted Relationship).

В качестве тем для фишинговых рассылок злоумышленники всегда использовали актуальные новости – как внутренние, связанные с непосредственной деятельностью конкретного ФОИВ, так и общемировые – например, касающиеся эпидемии Covid-19. Единственное, что объединяло эти письма, было наличие вложенного офисного документа со специальным макросом: при открытии такого файла происходил запуск вредоносного ПО и заражение хоста.

Эксплуатация уязвимостей веб-приложений, как правило, заканчивалась загрузкой вебшеллов (вредоносных скриптов, позволяющих управлять сайтами и серверами), через которые в дальнейшем и происходило развитие атак.

Параллельно с реализацией фишинга и эксплуатацией уязвимостей веб-приложений злоумышленники искали пути осуществления атак через подрядные организации. Для этого они собирали открытые данные о компаниях, которые работают с тем или иным федеральными органами исполнительной власти (ФОИВ). Следующим шагом был взлом инфраструктур поставщиков услуг, через которых злоумышленники получали возможность вполне легитимно заходить в нужные инфраструктуры ФОИВ. После проникновения в локальную сеть злоумышленники традиционно выполняли мероприятия, направленные на полную компрометацию инфраструктуры.

Выводы доклада впечатляют:

• уровень угрозы – наивысший (федеральное значение);

• уровень киберпреступников – наивысший (кибернаемники, преследующие интересы иностранного государства);

• злонамеренность целей кибератак – наивысшая (полная компрометация инфраструктуры и кража конфиденциальных государственных данных);

• используемый инструментарий – самый продвинутый (причем часть разработанного ВПО ранее нигде не встречалась);

• уровень скрытности - самый продвинутый (за счет использования недетектируемого ВПО, легитимных утилит и понимания внутренней логики работы применяемых в органах власти средств защиты информации);

• стратегия нападения - самая продвинутая (сочетание сразу нескольких векторов атак для создания дублирующих каналов управления.

• уровень тщательности подготовки – наивысший (индивидуальная проработка фишинга с учетом деятельности ФОИВ и отдельных его структур, разработка специализированного ВПО, исследование деятельности и инфраструктур подрядчиков и др.);

• уровень изощренности – наивысший (применения при атаке на российские инфраструктуры российских же внешних ресурсов (облака «Яндекс» и Mail.ru Group);

• уровень неуязвимости нападающих – наивысший (невозможно выявление данных кибератак стандартными средствами детектирования SOC, - необходим тщательный «ручной» мониторинг и расследования силами лучших экспертов).

Если это не война, то как происходящее назвать по другому?

В апреле этого года в Таллине прошли киберучения, организованные НАТО, в которых приняли участие представители 30 стран. На них отрабатывались самые разные задачи, в том числе безопасность электростанций. Причем в качестве условной цели кибератаки была выбрана Украина. Вряд ли это случайно: Украина обладает наиболее близкой к России структурой энергетики.

В России этой тематике также уделяют самое серьезное внимание. В июне под эгидой Минэнерго России на Национальном киберполигоне "Ростелекома" прошли киберучения, в которых приняли участие ключевые игроки электроэнергетической отрасли, представители силовых ведомств, регуляторов и госорганов. Цель киберучений – повысить практическую готовность организаций сферы ТЭК к отражению комплексных распределенных компьютерных атак на целую отрасль, включая уровень взаимодействия и скорость реагирования.

Согласно сценарию учений, хакерская группировка производила серию скоординированных компьютерных атак на инфраструктуру энергоснабжения вымышленного региона. Электросети региона были разделены на семь районов, за защиту каждого из которых отвечала отдельная команда. Все сценарии атак были разработаны экспертами "Ростелеком-Солар" специально для данных учений и основывались на реальных кейсах атак на компании электроэнергетической отрасли России.

Результаты учений, правда, были засекречены, но как мы знаем из инсайдерских источников, был выявлен целый ряд потенциальных уязвимостей.

В общем, ситуацию можно назвать как минимум тревожной и тревожит тут не столько сам факт нападения (что в этом нового для России?), сколько готовность его эффективно отразить. Полномасштабная цифровизация систем управления РФ, имеющая цель превратить их в единый комплекс, началась сравнительно недавно и пока идет с переменным успехом. Мешают здесь ряд традиционных факторов: высокая инерционность управленческих систем, косность мышления многих представителей высшего и среднего командного звена, лоббизм, а главное дилетантизм управленцев, часто оказывающихся весьма далекими от тем, которыми их поставили управлять. Как следствие случается не только торможение процессов развития IT отрасли в России, но и поиск «не дорогих и удобных» решений, которые оборачиваются уязвимостью электронных контуров защиты информационной структуры нашей страны.

Что будет, если заказать взлом WhatsApp

WhatsApp – один из самых популярных мессенджеров в мире. В странах СНГ его используют как для рабочих целей – к примеру договорится о встрече, обсудить какие-то деловые моменты, так и для личных – поздравить родственников с днем рожденья, узнать где сейчас твои дети или родители, получать регулярные открытки от бабушки и так далее.

Но при этом, у многих из нас есть свои секретики и одно дело, когда ты живешь один и эти твои личные дела никого не касаются, другое дело, когда у тебя есть девушка или парень, жена или муж. Нередко в отношениях кто-то решает пойти налево и для общения с своими любовниками используют вполне удобный мессенджер, к которому они так привыкли. Анонимность у этих людей проста – пароль на смартфоне и «руки прочь от моего телефона, это личное», - в такие моменты в семьях возникают недопонимания и подозрения, а в попытках узнать, что от человека скрывает его партнер – прибегают к вполне отчаянным мерам: Воспользоваться услугами хакера.

Сегодня я подробно расскажу о том, как это сделал мой подписчик (не повторяйте за ним).

Так как на Пикабу не очень любят видео, я предоставлю информацию в 2-х форматах.

1.ВИДЕО (красивый монтаж/визуалиция информации, если есть возможность - советую глянуть)

2. ТЕКСТ

И так, не будем вникать по какой причине моему подписчику понадобилось взломать чей-то аккаунт (по крайней мере, я не интересовался). Перед тем как обратиться за советом ко мне, он решил этот вопрос – загуглить. В результате он наткнулся на сайт, ссылка на который выглядит очень забавно. Не буду называть ее, но это что-то вроде взломвсего.ру

Там он натыкается на статью под названием:

Топ 15 способов взломать чужую переписку Ватсап

Я ее прочитал, она оказалось не такой и тупой и некоторые способы могут даже подойти, но ни о каком взломе речь не идет. Скорее некоторые хитрости.

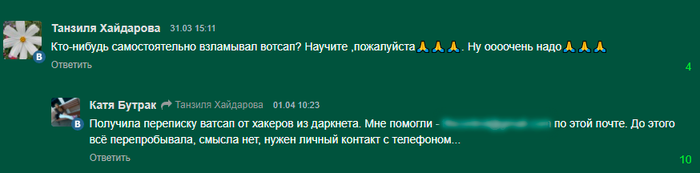

Но проблема в том, что там нет способа, который подразумевал бы взлом аккаунта одним нажатием кнопки, поэтому многим людям по старше, которые не очень дружат с техникой – эта статья никак не поможет. Они доходят до конца и видят комментарии.

И на этот комментарий кто-то ответил:

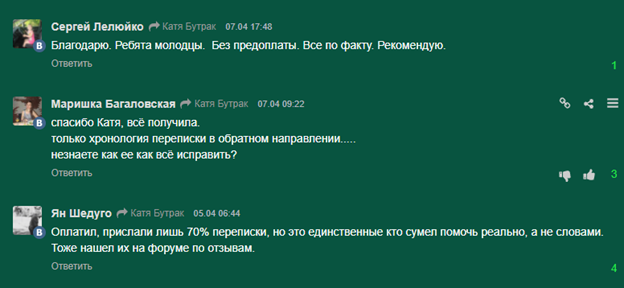

Выглядит как обычный спам для рекламы мошенников, но есть некоторые важные детали.

Во-первых, рейтинг этого комментария – 10 плюсов, больше чем во всех остальных. Во-вторых, ответы на него.

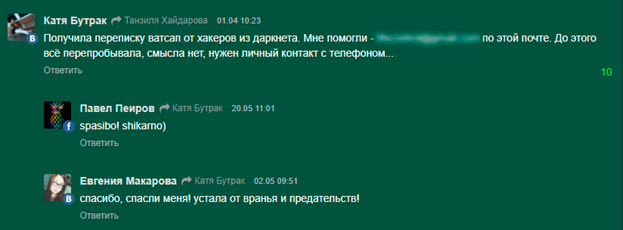

И самая важная деталь (и при этом элементарная) для социальной инженерии. Вот этот комментарий:

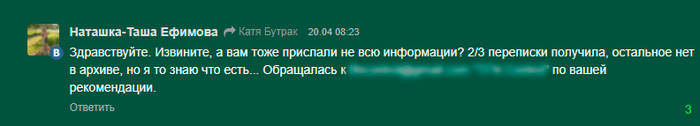

Ну и еще парочка:

Это самый простой и банальный, но все же действующий способ заставить человека думать, что все честно. Будь все комментарии положительными, он мог бы решить, что это обман и комментарии накрученные, но видя, что все не так идеально, человек с большей вероятностью решит, что это действительно работает, просто он получит не всю переписку. Но для его целей, вполне возможно этого хватит. По крайней мере, других вариантов у него нет, а здесь все выглядит убедительно. Кто-то нахваливает, кто-то говорит, что не идеально, но никто не говорит, что его кинули на деньги. Сейчас я объясню как в свое время лично воспользоваться этим методом социальной инженерии.

Когда я только начинал свою деятельность на ютубе и у меня вообще не было подписчиков, я создал несколько аккаунтов на ютубе. На одном из них подписался на десятки известных ютуб-каналов и включил уведомления о выходе новых видео. Когда кто-то его выпускал, я с одного аккаунта писал в комментариях что-то вроде «Ребята, у Фландерса вышло афигенное видео про даркнет, но просмотров почему-то очень мало, давайте поможем ему» или например «Мне кажется Фландерс сделал видос на эту тему гораздо лучше. Ты даже нормально не разобрался в теме», при этом с других своих аккаунтов начинал спор в ответах на этот комментарий, вроде:

-О, я на него подписан

-Я смотрел, но его микрофон – это жесть, слушать неприятно.

И так далее. И при этом со всех аккаунтов лайкал основной первый комментарий, чтобы он выходил в топ. Создавал впечатление годного канала, но с недостатками и самое главное, делал вид, что это пишут обычные люди. Как результат, первые сотни подписчиков.

И это сработало, потому что я грамотно воспользовался методом социальной инженерии. Так же как и этот сайт по взлому вотсапа.

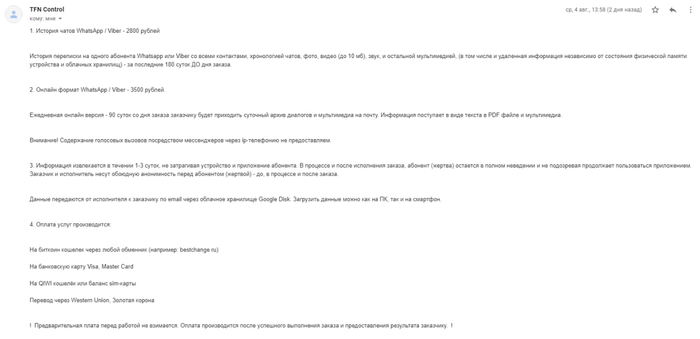

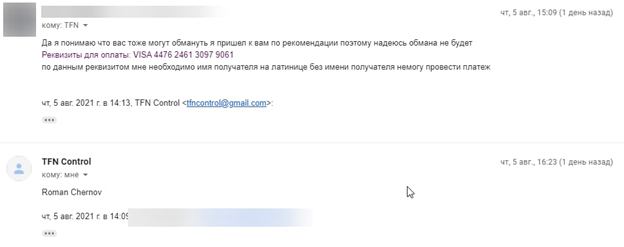

Мой подписчик написал им на почту и получил интересный ответ.

Здесь человеку все это начинает нравится, потому что можно узнать изменяет ли тебе партнер и он даже не узнает о том, что ты его подозреваешь. Да еще и без предоплат. Ну вроде идеально, то есть никакого риска.

Вообще текст написан очень грамотно и для многих это будет показателем качества. Правда я мог бы придраться к тому, что расценки на услуги пронумерованы вместе с условиями, причем двумя отдельными пунктами, хотя они должны быть либо в одном пункте, либо вообще вынесены отдельно. Но неважно, человек, который горит идеей никогда подобное не замечает.

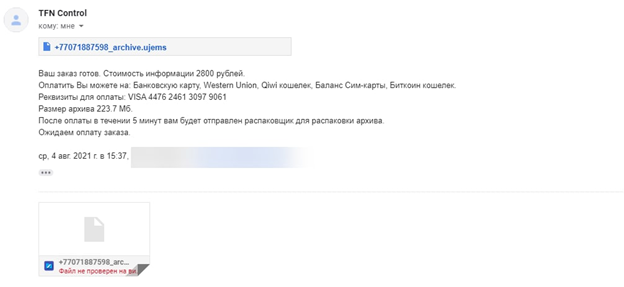

Подписчик написал, что ему нужна история чатов вотсап и через сутки пришел ответ.

Подписчик оказался не настолько наивным чтобы сразу переводить деньги, поэтому ответил следующим образом.

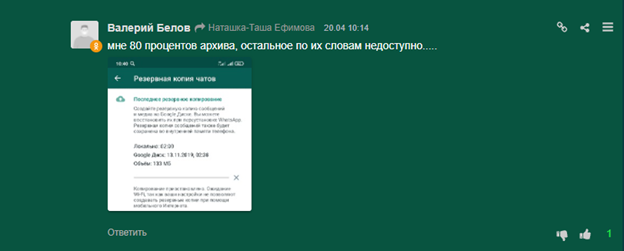

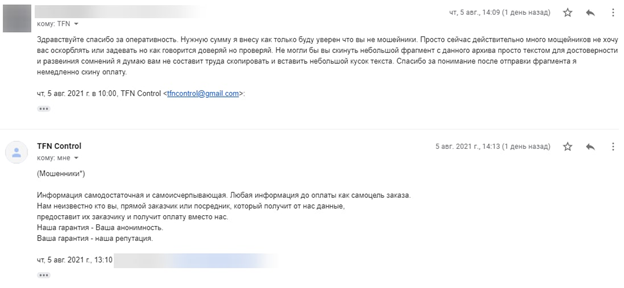

На что получил довольно весомый и хороший ответ. Поэтому мой подписчик не долго думая решается отправить им деньги.

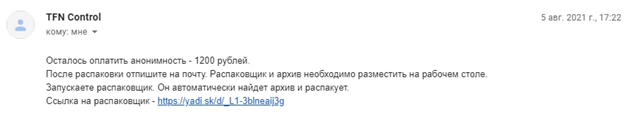

И после этого получает следующий ответ

И здесь подписчик уже точно понял, что его кинули. Оплата анонимности – это бред, способ вытащить с мамонта побольше бабла. Конфигуратор, который ему скинули – это пустышка, в которой нет никакой информации, связанной с этим вотсап-аккаунтом.

Как видите, это не хакеры, а обычные мошенники, которые непосредственно связаны с сайтом, где мой подписчик и нашел их почту в комментариях. Именно поэтому в комментариях нет ни одного ответа о том, что это мошенники, а основной коммент с их имейлом – в топе и у него больше всего лайков. Если есть желание найти мошенников – нужно найти владельцев этого сайта. Да, возможно доказать их причастность будет не так просто, но мы то с вами все знаем. Лично у меня в планах найти этих мошенников и слить их данные. Естественно, на ютубе делать это не стоит (так же как и на Пикабу), такое видео быстро забанят, а пост снесут, поэтому если я это и сделаю, то вся информация будет в моем телеграм-канале – Легальный Даркнет.

Ростелеком - опасность попасть на большие деньги! часть №2

Продолжение поста Ростелеком - опасность попасть на большие деньги!

"Долг" пересчитали в мою пользу. Даже смог навариться на этом + .39 копеек. Но проблема в общем не решена и как я понял из общения с сотрудниками (ФИО и должности хз), Ростелеком всё устраивает. "Компания не несёт ответственности за ваш простой пароль от личного кабинета" "сам дурак". Про отсутствие уведомлений при подключении и отключении платной услуги игнор. Можно ли как-то ограничить возможность подключать платные услуги в кредит - нет.

Из 4 вариантов входа в Личный кабинет - мобильный телефон, электронная почта, лицевой счёт и логин. Взломщик мог воспользоваться, только двумя вариантами для входа или взлома пароля - лицевой счёт или логин. Поэтому сами думайте, об уровне безопасности доступа к вашему ЛК. С ростом платных услуг и возможностью пользоваться ими кому попало, за ваш счёт, интерес к несанкционированному доступу будет только расти.

До сих пор нет никакой возможности посмотреть, когда и во сколько была отключена платная услуга. ТП посоветовала посмотреть, что если можно подключить gfn.ru, то она отключена :) А где по предыдущее отключение посмотреть игнор, моя твоя не понимать. Они по всей вероятности сами не видят, что им там "спыцыалисты" накрутили.

Из чего можно сделать простой вывод. Деньги лишние на счетах Ростелекома не держать. Банковские карты и платёжные системы не привязывать. Автоплатёж не юзать. И желательно перейти с кредитной системы оплаты на авансовую. Ибо в Ростелекоме нет специалистов по защите ваших денег, им пофигу. Или это специально так делается, всё возможно.

Если вы профи в своем деле — покажите!

Такую задачу поставил Little.Bit пикабушникам. И на его призыв откликнулись PILOTMISHA, MorGott и Lei Radna. Поэтому теперь вы знаете, как сделать игру, скрафтить косплей, написать историю и посадить самолет. А если еще не знаете, то смотрите и учитесь.

Внимание, свидетели секты "Орифлейм": ваши персональные данные уже в интернете!

Базу данных клиентов компании Oriflame выставили на продажу на хакерском ресурсе. Об этом сообщает «Коммерсантъ».

Согласно источнику, на «теневой» площадке RaidForums обнаружена база данных клиентов Oriflame. Она состоит из более чем 1,3 миллионов отсканированных паспортов российских граждан. Сама компания сообщила, что 31 июля и 1 августа она подверглась нескольким кибератакам, которые привели к тому, что посторонние получили доступ к внутренним документам фирмы.

Oriflame заверяет, что номера телефонов, банковских карт и счетов и пароли не были слиты и находятся в безопасности. Однако даже сканы паспортов могут использоваться против их владельцев — за небольшое вознаграждение безответственные микрофинансовые организации могут выдать займы мошенникам по одному только скану неизвестного человека. Кроме того, их могут использовать для регистрации в различных онлайн-сервисах или для покупки SIM-карт на подставные лица — в таком случае ничего не подозревающий владелец паспорта рискует стать участником уголовного дела.

Ранее тот же продавец на RaidForums выкладывал базу пользователей из Грузии и Казахстана, параллельно сообщив, что у него есть похожие архивы клиентов Oriflame из 14 стран мира.

Эксперты по кибербезопасности считают, что атаки производились из другой страны, а сама компания «погорела» на уязвимостях корпоративного сайта. Они предполагают, что Oriflame отказалась выкупать у хакеров свои базы во время шантажа, поэтому архивы разместили в свободной продаже.

https://www.iguides.ru/main/other/pokupali_kosmetiku_oriflam...