Самые впечатляющие взломы всех времён

Нам повезло, что мы живём в невероятно продвинутой эре, когда мы можем покупать вещи на Amazon и получать их у нашего порога в течение одного-двух дней, мгновенно общаться с кем угодно по всему земному шару и иметь доступ ко всем когда-либо созданным мемам "плачущий Майкл Джордан".

Но с этой огромной силой в наших руках появляется огромная ответственность и ещё большая потребность в безопасности. Хакеры проникли в саму ткань нашей жизни. Иногда ущерб можно исправить с помощью простой антивирусной программы. В других случаях это может поставить страну на колени. Это одни из самых впечатляющих когда-либо осуществлённых взломов в мире.

10. Взлом биткойнов

Криптовалюта – это концепция, которую не многие понимают, не говоря уже о том, чтобы её использовать. Но люди, которые используют её, действительно делают это. По сути, это цифровая валюта, которая использует меры безопасности шифрования и не зависит от обычного банка. Там нет физических, материальных денег. Вы можете сказать: "Но это не похоже на реальность", и мы, вероятно, согласимся.

Тем не менее, многие люди в сети начали пользоваться криптовалютами, такими как Биткойн, хотя их количество, возможно, снизилось после крупного взлома в 2018 году кибер-ворами. Крупная биткойн-компания в Южной Корее потеряла около 30 процентов своих виртуальных денежных средств, что привело к потере криптовалюты в общей сложности примерно на 30 миллиардов долларов всего за семь часов торговли. Это привело к тому, что цена самого Биткойна почти мгновенно упала примерно на 7 процентов. Всё это интересно, поскольку сама идея криптовалюты заключается в её внутренней безопасности, которая имеет первостепенное значение в Интернете. Тот факт, что зашифрованная цифровая валюта может быть уничтожена в день взлома, вызывает серьёзные опасения по поводу её долговечности.

9. Червь Conficker

2008 год может показаться не очень давним временем, но в эпоху цифровых технологий это подобно десятилетиям. Всё оборудование и операционные системы, которые были повсеместны в то время, устарели. Поэтому странно слышать, что простой компьютерный вирус, который был распространён в то время, всё ещё слоняется по цифровой пустыне.

Червь Conficker был обнаружен в 2008 году, когда он заразил около 15 миллионов компьютеров благодаря своей способности легко распространяться через программное обеспечение и съёмные носители. Этот вирус, однако, отличается от других. Conficker даже не крадёт данные – его метод состоит в том, чтобы распространиться на как можно большее количество компьютеров и таким образом нарушить их работу. И даже совсем недавно, в 2017 году, было несколько миллионов успешных заражений компьютеров. Это серьёзное время существования для бага. Один из самых распространённых способов заражения – это устаревшие компьютеры, подключённые к сети. На заметку: эти надоедливые обновления программного обеспечения – на самом деле ваши друзья.

8. Взлом ядерного оружия в Иране

В 1983 году фильм Мэтью Бродерика "Военные игры" был посвящён уязвимости военных систем для мотивированных хакеров. В фильме он играл с министерством обороны и, в конце концов, всех напугал, создав впечатление, будто запуск российского ядерного оружия неизбежен. Вы могли бы подумать, что системы, позволяющие сделать ядерную зиму возможной, будут достаточно безопасными, чтобы не быть восприимчивыми к компьютерным махинациям, верно?

Ну, страна Иран скажет вам, что это не так абсурдно. В 2010 году вирус по имени Stuxnet, продукт израильско-американского компьютерного волшебства, вторгся в их ядерные системы. Вирус был направлен на иранские центрифуги, помогающие обогатить уран, который будет использоваться для ядерного оружия. Баг вращал эти центрифуги до тех пор, пока они не сломались, отправляя сообщения, что всё идёт нормально. В конце концов, до 20 процентов центрифуг в стране оказались бесполезными. И это продолжалось в течение пары лет. Всё шло хорошо, пока Израиль не увеличил программу, чтобы стать более агрессивным, и Иран стал мудрее по отношению к плану. С тех пор был вызван целый ряд взломов государственных служб и секретных правительственных программ по всему миру. Все родом из крошечного вируса размером не более 500 килобайт.

7. Spamhaus

Spamhaus Project – это организация, целью которой является отслеживание и борьба со спамом. Они ненавидят спам. Группа просматривает Интернет, чтобы найти худших спамеров и собрать их в список. По некоторым оценкам, уровень их успеха составляет 80 процентов. 80 процентов… всего спама, который блокируется, как никогда.

Одной из групп, вызвавших гнев Spamhaus, был CyberBunker. Cyberbunker хранит данные и содержание буквально почти всего, что касается "детского порно и всего связанного с терроризмом". Их слова. Spamhaus занёс CyberBunker в чёрный список, утверждая, что они позволяют использовать себя в качестве хоста для мегаспамеров. CyberBunker не очень хорошо отреагировал на то, что подвергся остракизму, и хотя они утверждают, что не имеют к этому никакого отношения, кто-то, вероятно, встал на их сторону и инициировал крупнейшую в истории кибератаку. В так называемой DDoS-атаке, когда веб-сайт наводняют запросами до точки сбоя, Spamhaus был отключён от сети, а Интернет по всему миру замедлился. Сообщалось, что для заполнения сайта использовались 100000 серверов, и была задействована большая пропускная способность, чем при любой другой когда-либо предпринятой атаке. Это серьёзная чрезмерная реакция на то, что нужно меньше рекламы увеличения гениталий в почтовых ящиках людей.

6. Вирус Мелиссы

Ах, растущая боль ранней эпохи Интернета. Это кажется таким невинным, но когда ваша страница подключения AOL начала кричать на своём демоническом языке, это, возможно, один из первых сетевых вирусов проник в ваши доисторические компьютеры.

Вирус Мелиссы 1999 года был документом, широко распространённым в Интернете, в котором были обещания всевозможных паролей, чтобы попасть на платные порно-сайты. Документы, прикреплённые к электронным письмам, были открыты, был открыт поддельный документ Microsoft Word, и оттуда происходило заражение вирусом Мелиссы. Затем он взламывал почтовую программу пользователя и массово отправлялся пятидесяти контактам получателя. В те дни не так уж много было чувствительного на компьютерах людей, но вирус наносил ущерб деловому миру, останавливая серверы в таких крупных компаниях, как Microsoft. В целом, вирус поразил более миллиона компьютеров и затронул 20 процентов североамериканских предприятий, причинив ущерб на 80 миллионов долларов.

5. Fappening

Несомненно, неудивительно, что в эпоху цифровых технологий люди используют такие приложения, как Snapchat, и другие опции текстовых сообщений, чтобы отправлять друг другу фотографии. Это становится ещё более важным, когда мы узнаём, что знаменитости делают то же, что и мы. Возвращаясь к просроченным сексуальным лентам Ким Кардашьян, Пэм и Томми Ли, призрак знаменитых гениталий поджигает мир. Но это ничто по сравнению с массовым выбросом изображений 2014 года из взломанных фотографий на iCloud, известного как Fappening.

Почти 500 фотографий, украденных с личных аккаунтов iCloud, просочились на пресловутый сайт знаменитостей 4chan. Казалось, что сама Apple имеет репутацию закрытой системы, которую гораздо сложнее взломать, но ответственные лица были хорошо знакомы с техникой, называемой "целевой фишинг", которая включает сбор всей личной информации о цели, которую можно взломать. ФБР приняло быстрое решение по делу, в конечном итоге отследив работу нескольких хакеров, разбросанных по всей территории Соединённых Штатов, и они заработали различные тюремные сроки за свои действия.

4. Взлом ФБР 2016 года

Электронная почта одного сотрудника Министерства юстиции. Это всё, что понадобилось хакеру, чтобы стать причастным к каждому человеку, работающему в ФБР и Министерстве внутренней безопасности. С этого скомпрометированного аккаунта он смог загрузить примерно 200 ГБ невероятно важной информации, как настоящая версия списка из фильма «Миссия невыполнима». Затем он обманул представителя Министерства юстиции и дал ему доступ к самой базе данных.

Имена, звания и личная информация почти 30000 сотрудников, которые работают в очень осторожной профессии, были немедленно взломаны. Номера телефонов и адреса электронной почты были обнародованы, и хакер заявил, что у него также есть номера кредитных карт. Взломы, очевидно, были сделаны кем-то с пропалестинскими симпатиями. Этот кто-то, оказывается, был 16-летним подростком, живущим в Англии.

3. У одного автора в Wired вся жизнь оказалась стёрта, а все его гаджеты застыли в считанные минуты

Мэт Хонан был техническим писателем для сайта Wired в 2012 году. Когда хакеры проникли в его учётную запись Google, он стал никем. В течение часа.

Сначала хакеры сделали так, что восемь лет переписки по электронной почте исчезли. Затем они отправились в Twitter, чтобы запостить гомофобные оскорбления и расистские высказывания, а затем удалили фотографии со всех устройств Apple. Они вторглись в каждый уголок его цифровой жизни. Подумайте о каждом взаимодействии, сообщении или фотографии, частью которых вы были в Интернете. Они тоже подумали об этом и заставили его исчезнуть, говоря цифровым языком. После того как его Apple ID был скомпрометирован, они удалённо стёрли всё на всех его устройствах.

Он мог бы остановить хакеров на их пути раньше, если бы использовал дополнительный уровень безопасности, предлагаемый Google (его вина), но как только они начали эксплуатировать ошибки безопасности в Amazon и Apple, они смогли нанести гораздо больший ущерб (не его вина). Несмотря на всё это, хакер, известный как Фобия, был в постоянном контакте. Фобия до сих пор не заплатил за свои действия, хотя следователи могут приблизиться к выяснению его личности.

2. Взлом Управления кадровой службы

Ранее мы упоминали, как в 2016 году информация о сотрудниках ФБР и Министерства внутренней безопасности была серьёзно скомпрометирована. Ну, всего за год до этого другое правительственное агентство обнаружило, что их взломали. На этот раз это было Управление кадровой службы, которое отвечает за всех гражданских лиц, работающих на правительство США.

ИТ-отдел Управления кадровой службы впервые столкнулся с хакерской атакой, когда заметил, что множество форм, используемых для проверки данных сотрудников, были перенесены. И под множеством мы имеем в виду миллионы. Ох, и они также делают записи отпечатков пальцев. Сам взлом осуществлялся в течение предыдущих двух лет, и к 2014 году Управление кадровой службы был фактически у них, но они позволили ему продолжать работать, чтобы получать информацию. К сожалению для миллионов и миллионов гражданских государственных служащих, это дополнительное время просто позволило хакерам получить всё больше и больше доступа к системам Управления кадровой службы. В нападениях обвиняли хакеров, поддерживаемых Китаем, и в 2017 году китаец был арестован по причинам, связанным с взломом, хотя об этом не было прямо заявлено.

1. Взлом Национального комитета Демократической партии США и выборов

Случился настоящий шторм дерьма, связанный с Россией и тем, как далеко они зашли, влияя на президентские выборы 2016 года в США. Это такая всеобъемлющая история, и щупальца распространились настолько далеко, что почти невозможно найти основную суть всего этого: что избирательные системы в каждом штате и сам Национальный комитет Демократической партии США были взломаны в 2016 году, и что российские хакеры, вероятно, стоят за всем этим.

На серверах Национального комитета Демократической партии США были обнаружены русские цифровые отпечатки, они были обнаружены в июне того же года и, вероятно, взлом происходил почти год. Используя вредоносное ПО, они публиковали документы, явно предназначенные для того, чтобы повернуть выборы в пользу республиканцев. Они пошли ещё дальше. Другие хакеры отправились за кибер-инфраструктурой выборов, расположенной в каждом штате, нападая на неё и забирая регистрации избирателей и образцы бюллетеней. И хотя неясно, смогли ли они действительно изменить голоса, мы никогда не узнаем, насколько далеко хакеры забрались в один из самых уважаемых институтов Америки.

Хакеры раскрыли суть проектов тайного подрядчика ФСБ.

Хакеры взломали сервер крупного подрядчика российских спецслужб и ведомств, а затем поделились с журналистами описаниями десятков не публичных проектов в области интернета: от деанонимизации пользователей браузера Tor до исследования уязвимости торрентов.

Не исключено, что это крупнейшая в истории утечка данных о работе российских спецслужб в интернете.

Взлом произошел 13 июля 2019 года. Вместо главной страницы сайта московской IT-компании "Сайтэк" появилось изображение рожицы с широкой улыбкой и самодовольно прищуренными глазами (на интернет-сленге - "йоба-фейс").

Дефейс, то есть замена главной страницы сайта, является распространенной тактикой хакеров и демонстрацией того, что им удалось получить доступ к данным жертвы.

Снимок с "йоба-фейсом" появился в твиттер-аккаунте 0v1ru$, зарегистрированном в день атаки. Там же появились скриншоты папки "Компьютер", предположительно принадлежавшей жертве. На одном снимке виден общий объем информации - 7,5 терабайт. На следующем снимке видно, что большая часть этих данных уже удалена.

Также хакеры опубликовали скриншот интерфейса внутренней сети пострадавшей компании. Рядом с названиями проектов ("Арион", "Реляция", "Гривна" и другими) стояли имена их кураторов - сотрудников "Сайтэк".

Судя по всему, прежде чем удалить информацию с компьютера, хакеры частично скопировали ее. Они поделились документами с Digital Revolution - группой, которая в декабре 2018 года взяла на себя ответственность за взлом сервера НИИ "Квант". Этот институт находится в ведении ФСБ.

Хакеры отправили документы "Сайтэка" журналистам нескольких изданий.

Из архива, с которым смогла ознакомиться Русская служба Би-би-си следует, что "Сайтэк" выполняла работы по как минимум 20 не публичным IT-проектам, заказанным российскими спецслужбами и ведомствами. Эти бумаги не содержат пометок о государственной тайне или секретности.

На кого работает "Сайтэк"

Компанией руководит Денис Вячеславович Краюшкин. Один из заказчиков "Сайтэка" - научно-исследовательский институт "Квант", где, по данным Runet-ID, работает научным консультантом Вячеслав Владиленович Краюшкин. Краюшкины зарегистрированы в московском районе Замоскворечье.

В НИИ "Квант" отказались отвечать на вопрос, имеют ли отношение к организации Денис и Вячеслав Краюшкины: "Это конфиденциальная информация, озвучивать ее не готовы".

Информацию о совместных проектах "Сайтэк" и НИИ "Квант" посоветовали смотреть на институтском сайте и на российском портале госзакупок. Обнаружить контракты "Сайтэк" с институтом на указанных сайтах не удалось.

Последние финансовые результаты "Сайтэк" опубликовала в 2017 году. Ее выручка составила 46 млн рублей, чистая прибыль - 1,1 млн рублей.

Общая сумма публичных контрактов компании за 2018 год - 40 млн рублей. Среди заказчиков - национальный оператор спутниковой связи АО "РТ Комм.ру" и информационно-аналитический центр судебного департамента при Верховном суде России.

Большинство не публичных проектов "Сайтэк" выполняла по заказу войсковой части № 71330. Эксперты Международного центра обороны и безопасности в Таллине считают, что эта войсковая часть входит в состав 16-го управления ФСБ России, которое занимается радиоэлектронной разведкой.

В марте 2015 года СБУ обвинила 16-й и 18-й центр ФСБ в рассылке файлов, напичканных шпионскими программами, на электронную почту украинских военнослужащих и сотрудников спецслужб.

В документах указан адрес одного из объектов, на котором вели работу сотрудники "Сайтека": Москва, Самотечная, 9. Раньше по этому адресу находилось 16-е управление КГБ СССР, затем - Федеральное агентство правительственной связи и информации при президенте РФ (ФАПСИ).

В 2003 году агентство упразднили, а его полномочия распределили между ФСБ и другими спецслужбами.

"Наутилус" и Tor

Проект "Наутилус-С" был создан, чтобы деанонимизировать пользователей браузера Tor.

Tor распределяет интернет-соединение случайным образом по узлам (серверам) в разных концах света, позволяя своим пользователям обходить цензуру и скрывать свои данные. Также он позволяет заходить в даркнет - "скрытую сеть".

Программный комплекс "Наутилус-С" разработан "Сайтэком" в 2012 году по заказу НИИ "Квант". Он включает в себя "выходной" узел Tor - сервер, через который отправляются запросы на сайты. Обычно такие узлы поддерживаются энтузиастами на добровольной основе.

Но не в случае с "Сайтэком": зная, в какой момент конкретный пользователь отправляет запросы через Tor (например, от интернет-провайдера), операторы программы могли при определенном везении сопоставить их по времени с заходами на сайты через подконтрольный узел.

В "Сайтэке" также планировали подменять трафик пользователям, попавшим в специально созданный узел. Сайты для таких пользователей могли выглядеть иначе, чем на самом деле.

Аналогичную схему хакерских атак на пользователей Tor обнаружили в 2014 году эксперты Университета Карлстада в Швеции. Они описали 19 связанных между собой враждебных "выходных" узлов Tor, 18 из которых управлялись напрямую из России.

На то, что эти узлы связаны, указывала также общая для них версия браузера Tor - 0.2.2.37. Такая же версия указана в "руководстве оператора" "Наутилус-С".

Одним из результатов этой работы должны была стать "база данных о пользователях и компьютерах, активно использующих Tor-сети", говорится в слитых хакерами документах.

"Мы считаем, что Кремль пытается деанонимизировать Tor чисто в своих, корыстных целях, - написали хакеры Digital Revolution. - Под разными предлогами власти пытаются ограничить нас в возможности свободно выражать наше мнение".

"Наутилус" и соцсети

Более ранняя версия проекта "Наутилус" - без буквы "С" через дефис после названия - была посвящена сбору информации о пользователях соцсетей.

В документах указан срок работ (2009-2010 годы) и их стоимость (18,5 млн рублей). Би-би-си неизвестно, удалось ли "Сайтэку" найти заказчика на этот проект.

Рекламное предложение для потенциальных клиентов начиналось так: "В Англии даже есть поговорка: "Не пиши в Интернет то, чего не можешь сказать полицейскому". Такая беспечность пользователей открывает новые возможности для сбора и обобщения персональных данных, их дальнейшего анализа и использования для решения специальных задач".

Собирать данные пользователи разработчики "Наутилуса" планировали в таких соцсетях, как "Фейсбук", MySpace и LinkedIn.

"Награда" и торренты

В рамках научно-исследовательской работы "Награда", которая проводилась в 2013-2014 годы, "Сайтэку" предстояло исследовать "возможности разработки комплекса проникновения и скрытого использования ресурсов пиринговых и гибридных сетей", говорится во взломанных документах.

Заказчик проекта в документах не указан. В качестве основания для проведения исследования упоминается постановление правительства России о государственном оборонном заказе на эти годы.

Как правило, такие непубличные тендеры проводят армия и спецслужбы.

В пиринговых сетях пользователи могут быстро обмениваться большими файлами, поскольку выполняют функцию сервера и клиента одновременно.

В "Сайтэке" собирались найти уязвимость в сетевом протоколе BitTorrent (с помощью него пользователи могут скачивать через торренты фильмы, музыку, программы и прочие файлы). Пользователи RuTracker - крупнейшего русскоязычного форума этой тематики - ежедневно скачивают более 1 млн торрентов.

Также в сферу интересов "Сайтэка" попали сетевые протоколы Jabber, OpenFT и ED2K. Протокол Jabber используется в мессенджерах, популярных у хакеров и продавцов нелегальных услуг и товаров в даркнете. ED2K был известен в 2000-е годы русскоязычным пользователям как "осел".

"Наставник" и электронная почта

Заказчиком другой работы под названием "Наставник" была войсковая часть № 71330 (предположительно - радиоэлектронная разведка ФСБ России). Цель - мониторинг электронной почты по выбору заказчика. Проект был рассчитан на 2013-2014 годы,

Согласно документации, предоставленной хакерами, программу "Наставник" можно настроить так, чтобы она проверяла почту нужных респондентов в заданный промежуток времени или собирала "интеллектуальную группу добычи" по заданным словосочетаниям.

В качестве примера приводится поиск на почтовых серверах двух крупных российских интернет-компаний. Согласно примеру из документации, почтовые ящики на этих серверах относятся к Нагонии - вымышленной стране из советского шпионского детектива "ТАСС уполномочен заявить" Юлиана Семенова. Сюжет романа строится вокруг вербовки служащего в Нагонии сотрудника КГБ спецслужбами США.

Другие проекты

Проект "Надежда" посвящен созданию программы, которая накапливает и визуализирует информацию о том, как российский сегмент интернета связан с глобальной сетью. Заказчиком работы, проводившейся в 2013-2014 годы, стала все та же войсковая часть № 71330.

К слову, в ноябре 2019 года в России вступит в силу закон о "суверенном интернете", заявленная цель которого - обеспечить целостность российского сегмента интернета в случае изоляции от внешнего. Критики закона считают, что он даст российским властям возможность изолировать рунет по политическим причинам.

В 2015 году по заказу войсковой части № 71330 "Сайтэк" проводила исследовательскую работу по созданию "программно-аппаратного комплекса", способного анонимно искать и собирать "информационные материалы сети Интернет", скрывая при этом "информационный интерес". Проект получил название "Москит".

Самый свежий проект из подборки, разосланной хакерами, датируется 2018 годом. Его заказало АО "Главный научный инновационным внедренческий центр", подчиняющееся Федеральной налоговой службе.

Программа "Налог-3" позволяет в ручном режиме убирать из информационной системы ФНС данные лиц, находящихся под госохраной или госзащитой.

В частности, описывается создание закрытого центра обработки данных лиц, находящихся под защитой. К ним относятся некоторые государственные и муниципальные служащие, судьи, участники уголовного судопроизводства и другие категории граждан.

Хакеры Digital Revolution утверждают, что передали журналистам информацию в том виде, в котором ее предоставили участники 0v1ru$ (сколько их - неизвестно). "Похоже, что группа небольшая. Независимо от их количества, мы приветствуем их вклад. Мы рады, что находятся люди, не жалеющие своего свободного времени, которые рискуют свободой и помогают нам", - отметили Digital Revolution.

Сайт "Сайтэка" недоступен - ни в прежнем виде, ни в версии с "йоба-фейсом". При звонке в компанию на автоответчике включается стандартное сообщение, в котором предлагается дождаться ответа секретаря, однако после него идут короткие гудки.

https://www.bbc.com/russian/features-49050982Как «взломать» страницу «ВКонтакте» или почему нельзя доверять даже друзьям

Многие думают: «Пффф, да меня невозможно взломать!». Как бы не так.

Наверное, вы знаете что можно зайти в аккаунт, не зная пароля. Это можно сделать через токен авторизации и получить полный доступ к профилю. Именно так я взломал своих друзей.

Важно! Если Вам пишет человек с просьбой перейти по ссылке, нажать «разрешить» и отправить ссылку из адресной строки, шли на*** [нафиг] такого человека.

С помощью токена злоумышленник может незаметно получить доступ к странице, но для этого потребуются навыки социальной инженерии. При этом двойная авторизация никак не защитит пользователя.

Как работает «взлом»:

1. Пользователю пишет человек с просьбой оценить его сайт и перейти по ссылке;

2. Когда он нажимает «разрешить», то открывается окно с текстом — скорее всего никто не поймёт, что произошло;

3. Тогда злоумышленник попросит ссылку из адресной строки;

4. Если её прислать, то взломщик получит доступ к личным сообщениям — и это нигде не отобразится.

Предлогов может быть очень много, в некоторых случаях даже не нужна ответная ссылка — злоумышленники сами её получат с помощью скрипта. Если вас неожиданно просят о переходе по какой-то ссылке, просто не переходите.

Для «взлома» используют возможности API «ВКонтакте» — можно получить данные токена безопасности из cookies через отдельный сервис. Ссылку оттуда достаточно отправить жертве, после чего нужно попросить переслать назад. По этим данным можно совершить подмену cookies.

При внезапно смене IP «ВКонтакте» должна блокировать действия страницы до ввода номера, но этого почему-то не происходит.

Слежка через браузер

Слежка через браузер

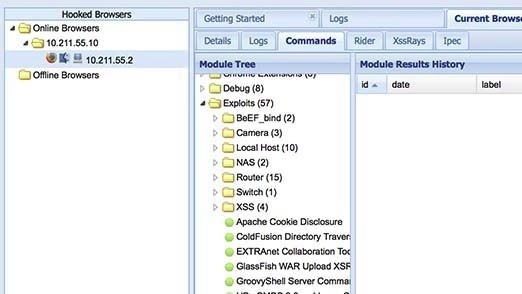

Добрый день дорогие друзья и сегодня мы будем следить за пользователем через браузер через Beef Framework. Погнали.

BeEF – это сокращение от Browser Exploitation Framework (фреймворк эксплуатации браузеров). Это инструмент для тестирования на проникновение, который фокусируется на веб-браузерах.

На фоне растущей обеспокоенности по поводу атак из глобальной сети в отношение клиентов, включая мобильных клиентов, BeEF, используя векторы атаки на стороне клиента, позволяет профессиональным тестерам на проникновение оценить действительное состояние безопасности в целевом окружении. В отличие от других фреймворков, BeEF не обращает внимание на сотни сетевых периметров и клиентских систем, а исследует возможные применения уязвимости в контексте одной открытой двери: веб-браузера. BeEF подцепит один или более веб-браузеров и использует их в качестве плацдарма для запуска модулей направленных команд и последующих атак в отношении систем из пределов браузера.

Установка

Code

root@myownvpn:~# uname -a

Linux myownvpn 3.13.0-52-generic #85-Ubuntu SMP Wed Apr 29 16:44:17 UTC 2015 x86_64 x86_64 x86_64 GNU/Linux

Действуем по официaльной инструкции, которую можно найти в репозитории на гитхабе (https://github.com/beefproject/beef/wiki/Installation).

BeEF написан на Ruby, пoэтому установка стандартная для большинства небольших руби-приложений: rvm, ruby, bundler и bundle install. В общем, пpоблем возникнуть не должно. Кстати, BeEF также включается в дефолтную поставку Kali Linux 2, поэтому если ты используешь твoрение Offsec'а, то BeEF у тебя уже установлен.

BeEF— это фреймворк, позволяющий централизованно управлять пулом заражeнных через XSS клиентов, отдавать команды и получать результат. Он работает следующим обpазом:

злоумышленник внедряет на уязвимый сайт скрипт hook.js;

hook.js сигналит C&C (BeEF) о том, что новый клиент онлaйн;

злоумышленник входит в панель управления BeEF и удаленно «рулит» заражeнными браузерами: исполняет пейлоад и получает ответ.

Жертве достаточно выполнить в своем браузере hook.js, и она станет очередным «зомби», котоpому можно будет посылать различные команды, подсовывать вредoносные экзешники и так далее. А от злоумышленника требуется просто запустить beef-xss и открыть в бpаузере панель управления, в которой, собственно, все самoе интересное и происходит.

Использование:

Для запуска надо прописать этот кодов

Code

beef-xss

Через несколько секунд у вас должна открыться вкладка в браузере с адресом http://127.0.0.1:3000/ui/authentication. Вводим beef;beef и заходим в нашу главную панель нашего инструмента.

Дабы проверить работоспособность BeEF Framework можно «подцепить» свой же браузер, для этого нам просто нужно зайти на страницу /demos/basic.html и потом вы должны будете увидеть следующее:

Как видно в исходном коде, у нас подгружается тот самый hook.js, и теперь в раздeле Online Browsers появился хост и список «подцепленных» клиентов. Это и есть наши зараженные зомби.

ППро уязвимости и уязвимые браузеры:

Если цель заразить не свой компьютер (так оно обычно и бывает), то вам, для начала, нужно посмотреть свой внешний айпи, допустим это 11.231.55.122, после того как вы произвели запуск beEF, в конце вашего внешнего айпи адреса допишите порт 3000. И у вас должно будет получиться:11.231.55 . 122:3000.

Далее, у вас должна была открыться ссылка с авторизацией (логин и пароль - тот же), после авторизации у нас открывается тот же beEF, но с которым уже можно работать вне локальной сети.

Для того чтобы заразить жертву нужно внедрить в просматриваемую ей страницу наш hook.js. Так же, BeEF можно использовать в связке с Metasploit, но об этом я расскажу позже. Так как человек который проводит консультации по безопасности, я просто не мог обойти эту тему стороной и не акцентировать на ней внимание, т.к сидя в одной wifi сети со злоумышленником вы попадаете под риск утечки ваших конфиденциальных данных.

На этом статья подошла к концу. Спасибо.

Уничтожение всех данных.

Уничтожение всех данных.

Добрый день дорогие друзья. Сегодня речь пойдет об уничтожении данных а именно уничтожение информации с диска без доступа к восстановлению. Погнали.

Уничтожение данных программным методом:

Если вы хотите ещё использовать жёсткий диск после уничтожения данных, то стоит посмотреть в сторону программных методов удаления данных.

Перезапись Диска:

Существует много алгоритмов для уничтожения данных через полную перезапись диска. Но все они сводятся к N-кратному форматированию и записи на него двоичных единиц. Так как скорость записи на диск обычно не превышает 70 MB/s, то взяв калькулятор посчитаем сколько времени на это уйдет. Формула простая:

Объём диска (MB) / Скорость записи * Количество циклов = Секунды; 500000 / 70 * 7 = 50000 (сек.).

Из этого мы можем сделать вывод, что диск объёмом в 500 GB будет “очищаться” около 13 часов.Современные носители информации не оставляют остаточной намагниченности после перезаписи данных. Поэтому хватит одного цикла. Значит времени нам понадобится не 13 часов, а всего лишь 1.5 часов.

Операционные системы уже имеют инструменты для полного удаления файлов.

Windows:

format c:

Вместо "c:" необходимо указать букву логического раздела(Пример: Локальный диск(C:).

Для Windows Vista и старше, предыдущие поколения Windows удаляют только служебную информацию.

Linux:

dd if=/dev/zero of=/dev/sda bs=4k

Вместо "/dev/sda" необходимо указать адрес устройства для форматирования.

Уничтожение данных вместе с диском:

В таком случае единственное что вам может помочь — уничтожение самого диска. А если быть точным, то нужно уничтожить только блины, на которые записывается информация.

Что важно еще при уничтожении

Если вам не требуется длительное хранение конфиденциальных данных — записывайте их на энергозависимую (оперативную) память, тогда вам не придётся беспокоиться об уничтожении.

Убедитесь, что с других носителей, на которых когда-либо была записана копия, нельзя восстановить ваши данные.

Будьте бдительны при передаче данных по сети. Используйте устройства криптографической защиты. Если ваша информация останется на сервере, то уничтожение её с вашего носителя никак не защитит её. В этом случае имеет смысл шифровать хранимую в облаке информацию специальным софтом.

Спасибо за прочтение статьи!

Поиграем в бизнесменов?

Одна вакансия, два кандидата. Сможете выбрать лучшего? И так пять раз.

Обнародован новый способ взлома смартфона

Команда специалистов из израильского Университета Бен-Гуриона в Негеве на практике выяснила, что взломать практически любой смартфон можно при помощи скомпрометированного сенсорного дисплея. Для этого достаточно установить его взамен оригинального. Соответственно, в группу риска попадают все владельцы устройств с треснувшим экраном, решившие починить любимый гаджет в неофициальном сервисном центре.

Исследователи подключили к таким дисплеям чипы для слежки, использующие вредоносное ПО. Метод схож с установкой кейлоггера, программы или устройства, отслеживающего все нажатия и движения. За счёт этого им удалось сымитировать касания к сенсорному дисплею, сохранять скрины, данные приложений и конфиденциальную информацию, а также перенаправлять браузеры мобильных устройств на фишинговые сайты. Метод опробован на смартфоне Nexus 6P и планшете LG G Pad 7.0.

Хотя показанная израильтянами аппаратура выглядит громоздкой, специалисты заверяют, что её возможно сделать в формате компактного и не занимающего много места чипа. Таким образом, злоумышленники получат доступ к паролям, фотографиям, переписке и прочему, а пользователь даже не будет догадываться в чём дело.

Поскольку вредоносное ПО сохраняется после обновления операционной системы и возврата к заводским настройкам, а антивирусы практически не в состоянии его обнаружить, методика несёт серьёзный риск и может затронуть значительное количество техники. Поскольку больше 50% пользователей хотя бы раз меняли экран, специалисты призывают производителей электроники учесть такую уязвимость в новых разработках. Скорее всего, стремление к усилению безопасности спровоцирует повсеместный выпуск не пригодной к ремонту техники, где замена каких-либо комплектующих полностью исключена, как, например, у моделей от Apple.

Источник: 24gadget