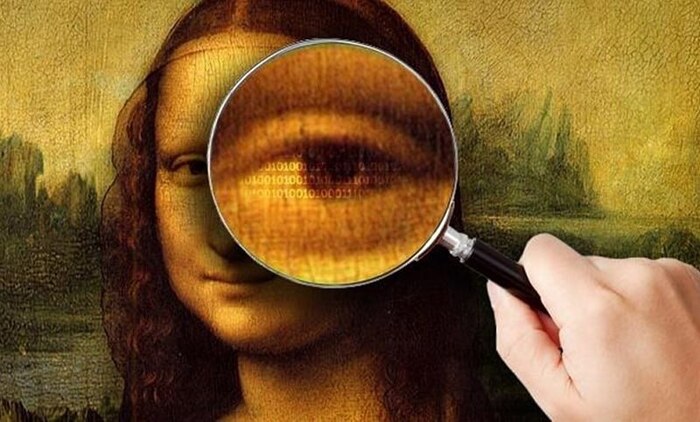

Возможно, Виктор Пелевин использует сгенерированные GPT тексты для анонса нового романа?

Ежегодно в конце лета российский литературный мир гадает, выйдет ли новая книга Виктора Пелевина, и о чём она будет? Например, в прошлом году интрига накалилась до предела. А в этом году - тишина. Но не совсем тишина - на нескольких сайтах появились сгенерированные тексты, которые, возможно, являются своеобразной "игрой с читателем" в преддверии нового романа. Или нет? Попробуем проанализировать.

GPT-модели, предсказанные в iPhuk 10

Героем романа iPhuk 10 впервые становится искусственный интеллект, который работает сыщиком и заодно пишет книги. Интерес автора к теме искусственного интеллекта, как мы видим, огромный. И, внезапно, сразу после выхода последнего романа, KGBT+, "выстреливает" GPT-3, а также его "братья" и "дальние родственники"...

Пелевин - писатель на злобу дня, он обязательно вплетет в ткань своих произведений несколько последних тенденций, ключевых событий. И если новый роман осенью выйдет, тема искусственного интеллекта снова должна стать ключевой!

Возможно, это будет продолжение приключений ИИ из iPhuk 10 (почему бы и нет - хорошая "вселенная", как принято называть ранее созданный и до мелочей описанный мир, пропадает).

Вряд ли это будет продолжение явно неудачной "Любви к трём цукербринам", где автор тоже баловался с темой IT - при обсуждении, критике последних романов Виктора Пелевина, эту книгу обычно даже и не вспоминают...

Тишина и какие-то сайты с абсурдными текстами

Пока при попытке набрать в поисковике что-то вроде "новый роман пелевина 2023" высыпаются ссылки (о, хоть кто-то в этом мире высыпается!) либо на старые романы (особенно на нашумевший KGBT+, о котором долго гадали, выйдет он или нет), либо на какие-то непонятные сайты с завлекающими названиями:

Новый Пелевин 2023: ожидания и перспективы, сайт podelkisvoimirukami.ru

Анонс новой книги Пелевина 2023: все подробности и ожидания, сайт investim.guru

Виктор Пелевин 2023: новые книги и интервью с писателем, сайт assma.ru

Последняя книга Пелевина 2023: подробности и дата выхода, сайт viascio.ru

Встречайте новый Пелевин 2023: грани фантастики и реальности, сайт nedcentr.ru

Новая книга Пелевина 2023 – последние новости и релизы, сайт survz.ru

Новый Пелевин 2023: ожидания и перспективы, сайт strahovkunado.ru (несмотря на совпадение названия с первой ссылкой в списке, текст отличается)

Новый Пелевин 2023: что ожидать от гениального писателя?, сайт naman-mebel.ru

Открыв и начав читать текст по любой из этих ссылок, читатель догадается, что текст сгенерирован Chat GPT или аналогичной сеткой, либо, если читатель гуманитарий и не имел дела с нейросетками, он подумает, что текст писал семиклассник, лишь понаслышке знакомый с текстами Пелевина. И никаких новостей о новом романе эти тексты не сообщат.

В общем, тексты таковы, что в любом случае читатель (будь он технарь или гуманитарий) плюнет, выругается и закроет окно браузера. Я представляю себе именно продвинутого читателя, который интересуется выходом новой книги Пелевина и набрал в поисковике такой запрос.

Что не так со сгенерированными текстами?

Но, на мой взгляд, эти тексты написаны специально так, чтобы открывший их не стал дочитывать до конца, бросив через несколько абзацев.

Во-первых, все сайты имеют схожий простенький дизайн. Тексты довольно схожие (мы рассмотрим это чуть ниже). Вероятность того, что создание этих текстов управлялось одним человеком, по-моему, крайне высока. Вы можете изучить данные сайтов, но, по-моему, это излишне.

Во-вторых, ни один из этих сайтов не имеет отношения к искусству (если только не взять длинную резинку, сделать большую натяжку и посчитать таковым podelkisvoimirukami.ru), ни один приличный сайт такое бы не выложил.

В-третьих, - и это самое интересное - все тексты содержат максимум "воды" и общих обтекаемых фраз, характерных для большинства писателей (и такого там тонны и тонны):

В своей новой книге Пелевин поднимает важные вопросы современности и обращается к актуальным темам. Он использует элементы фантастики, чтобы исследовать грани реальности и проложить путь читателям к новым, неизведанным мирам. Автор воплощает свои идеи в оригинальной форме, которая заставляет читателя задуматься и переосмыслить окружающую действительность.

Новая книга Пелевина – это не только фантастический путеводитель, но и литературное произведение, которое открывает новые грани в мире слова. Писатель использовал свой уникальный стиль и язык, чтобы перенести читателей в иное измерение, где грани между фантастикой и реальностью стираются. Этот роман станет настоящим вызовом для читателей, которые готовы погрузиться в неизведанный мир и открыть для себя новые грани литературы.

Но секундочку - как же так получилось, что ни одна из GPT, подбирающих каждое слово с учетом вероятности его появления рядом с фамилией Пелевин, так и не выбросила нам в килобайтах текста ни оборотня (пару раз, правда, он встретился в названии предыдущей книги), ни вампира, ни дискурса, ни хеннелоры, ни суры, ни богини, ни мониту, ни бабла или баблоса?

Почему ни с одним из текстов не поработал редактор-восьмиклассник, открывший Википедию, и оттуда набросавший бы нам характерных "пелевинских" слов?

Вы можете поспорить, но такие длинные и максимально "опресненные" тексты, на мой взгляд, не могли быть выданы нейросетью по запросу со словом "Пелевин", и не могли бы быть доработаны бюджетным редактором. Предположу, что тексты почистили и "опреснили" руками.

Кроме того, возможно, в некоторые тексты специально вбросили явные, бросающиеся в глаза ошибки, которые должны заставить читателя закрыть текст, не дочитав его до конца (где-то Пелевин назван Сергеем, где-то в список его книг добавлены явно левые названия).

Но зачем?

— Где умный человек прячет лист? В лесу. Но что ему делать, если леса нет?

— Да, да, — отозвался Фламбо раздраженно, — что ему делать?

— Он сажает лес, чтобы спрятать лист, — сказал священник приглушенным голосом.

В общем, у меня закралось подозрение, что эти тексты, выдаваемые по запросу "новый роман Пелевина 2023" - это специально посаженный лес. А если так, то в нём должен быть спрятан тот самый лист.

Что же это за лист?

Возможно, это отсылка к названию книги или одного из романов, повестей, эссе, которые в ней будут (обычно в книгах Пелевина несколько произведений). Так, это может быть:

"Пока нет друзей" и "Зеркало Шальная", которые упомянуты здесь (в самом конце длинного текста! - для тех, кто пересилил себя и дочитал/доскроллил)

"Интеллектуалы" и "Корпус полиции", которые названы книгами, вышедшими в 2023 году здесь

"Игры на раздевание", " Май", "Сектор песчаных часов", "2023", упомянутые здесь

"Баба Яга против", упомянутая здесь

Возможно, это намек на главного героя - в конце длинного нудного водяного текста внезапно:

Главный герой в новом произведении Пелевина является Ярослав Мудрый, великий князь Киевской Руси. Это историческая личность, которая жила в X веке и считается одним из самых выдающихся правителей Руси. Управляя княжеством, Ярослав Мудрый совершил много значительных дел, оставив свой след в истории.

В произведении Пелевина Ярослав Мудрый предстает в совершенно ином свете. Писатель воплощает его в образе современного человека, который оказывается в необычной ситуации или окружении. Это позволяет Пелевину задать вопросы об искусстве управления, смысле власти и роли лидера в обществе.

Возможно, слова "оборотень", "вампир" вычищены из этих текстов, поскольку новый роман будет про ИИ, например, продолжение/из вселенной iPhuk 10 (аналогично тому, как KGBT+ был продолжение/из вселенной Transhumanism Inc.).

Зачем? Например, для того, чтобы встроить повествование новой книги в реальность (посмотрите, на это же намекалось на нескольких сайтах!). Либо для того, чтобы показать, что название новой книги уже мелькало в интернете, просто до него недоскролили.

Немного теории

Мы привыкли (с недавнего момента, который случился меньше года назад!) разделять все тексты в интернете на (1) написанные живым человеком и (2) сгенерированные нейросетью. При этом мы понимаем, что некоторые тексты (3) написаны живым человеком, но на основе материала, накопанного нейросетью.

Возможно, придется ввести еще одну категорию - (4) тексты, написанные нейросетью, но доработанные человеком так, чтобы всем казалось, что они все же написаны нейросетью...

![Сообщество - Life-Hack [Жизнь-Взлом]/Хакинг](https://cs15.pikabu.ru/images/community/1796/1741269365254378661.png)