Германские железные дороги ищут системного администратора со знанием MS-DOS и Windows 3.11

Хотя само описание вакансии уже удалили, пользователи Сети успели узнать, что подобные операционные системы используются в Германии с информационными табло и отлично справляются со своими задачами.

От кандидата требовалось наблюдение за машинами на 166-МГц процессорах с 8 Мбайт оперативной памяти, применяемых для внесения в режиме реального времени информации для подобных табло — о прибывающих и отправляющихся поездах и т. п. Дело в том, что компьютеры со старыми операционными системами давно проверены в работе и вполне справляются со своими задачами, а любые недочёты специального прикладного ПО давно устранены. Другими словами, действует старый добрый принцип «работает — не трожь!»

Некоторые считают, что устаревшие операционные системы менее уязвимы и для киберпреступников, просто потому, что изучать их уязвимости из-за малой распространённости нецелесообразно, их используют слишком мало потенциальных жертв. Для гипотетических хакеров более выгодным было бы освоение новых технологий, способных поставить под угрозу миллионы бизнесов.

При этом старые операционные системы гораздо шире распространены, чем многие думают и применяются во многих критически важных системах. Например, производители некоторых самолётов всё ещё применяют FDD-накопители до 1,44 Мбайт для обновления ПО старых самолётов. По некоторым данным, американские военные только в 2019 году перестали использовать компьютеры IBM Series-1 родом из 1970-х годов в системах управления ядерным оружием (и вполне возможно, они напрасно отказались от проверенных решений в пользу новой вычислительной техники, качество которой часто оставляет желать лучшего).

Пока неизвестно, нашёл ли оператор германских железных дорог нового администратора — или вакансия просто снята из-за поднявшегося шума и возможных репутационных потерь в связи с использованием операционных систем, представленных десятки лет назад.

Источники:

Друзья, помогите девушке, плиз! Windows 7

Upd: СПАСИБО ВСЕМ, КТО ОТ ДУШИ НАПИСАЛ, а не поржал. Подпишусь на вас. Плюнула, пошла и взяла пэтч-корд двусторонний на 5 метров, засунула в оба конца и всё заработало. Даже древние игрушки качнулись. Сейчас буду их монтировать в виртуальный привод.

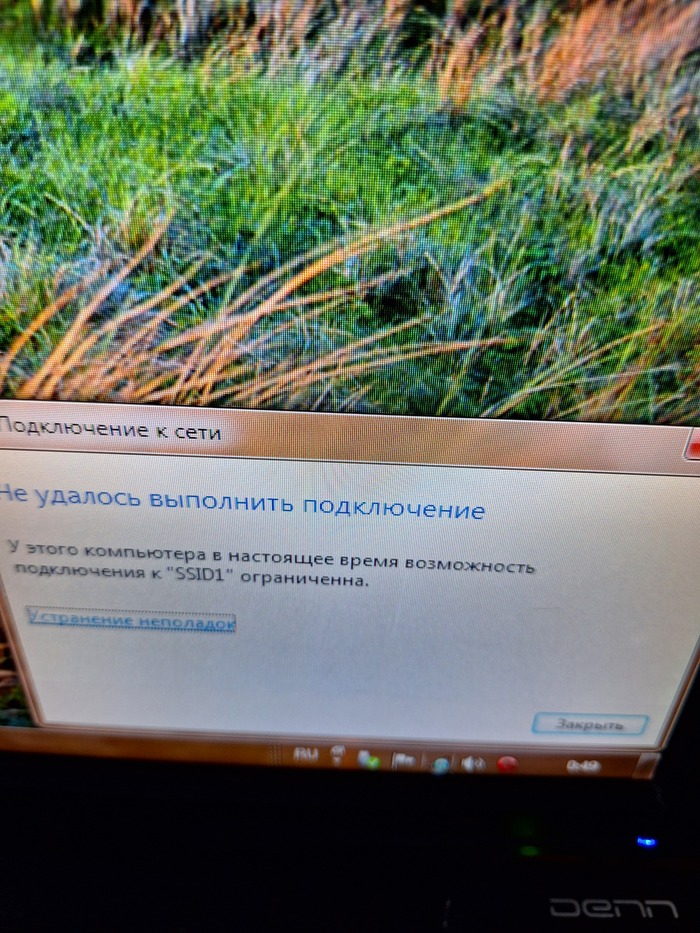

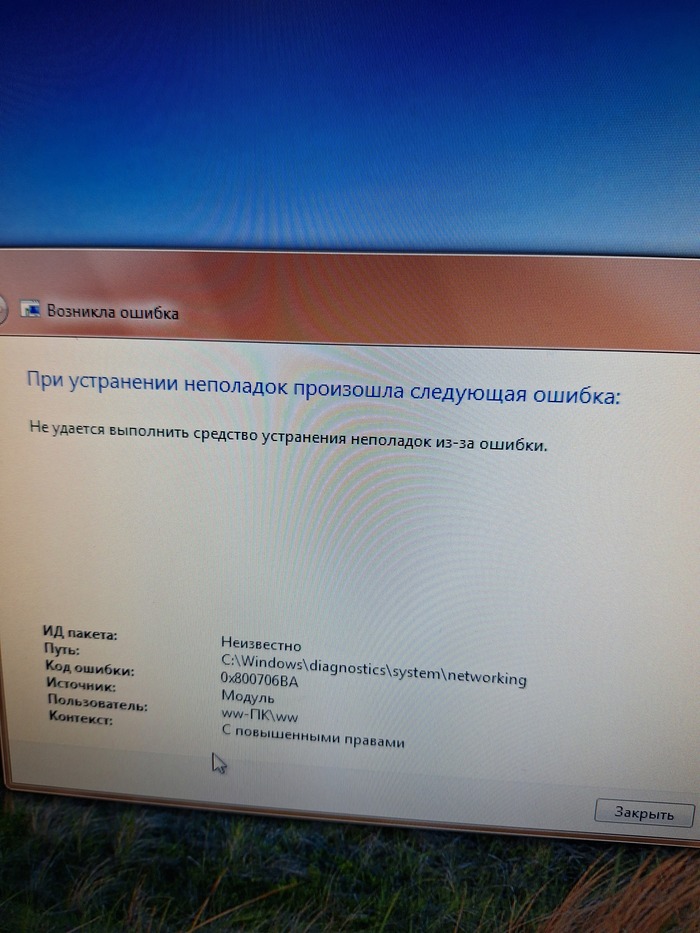

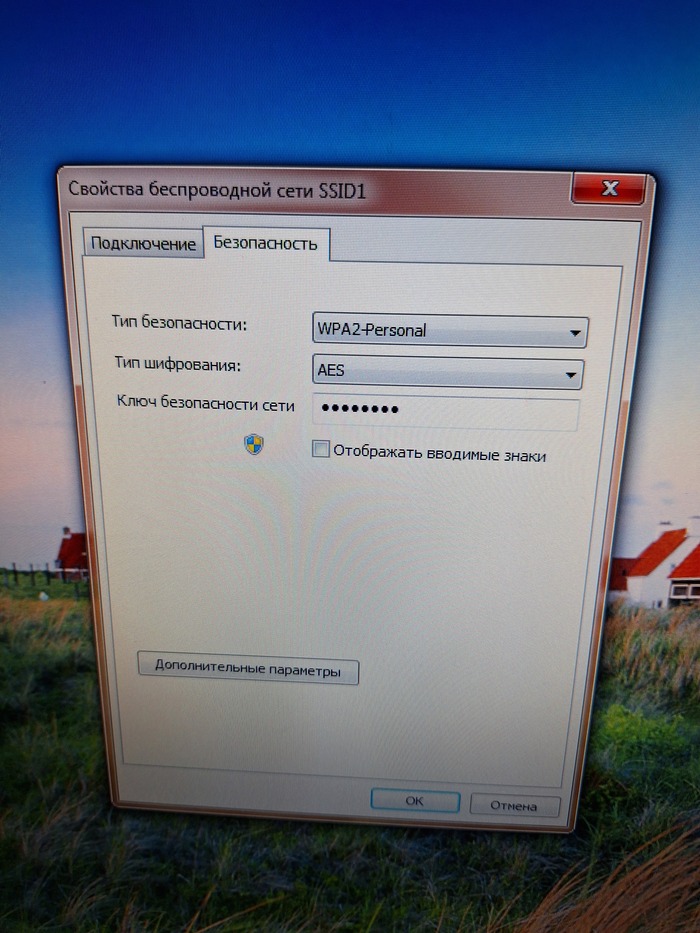

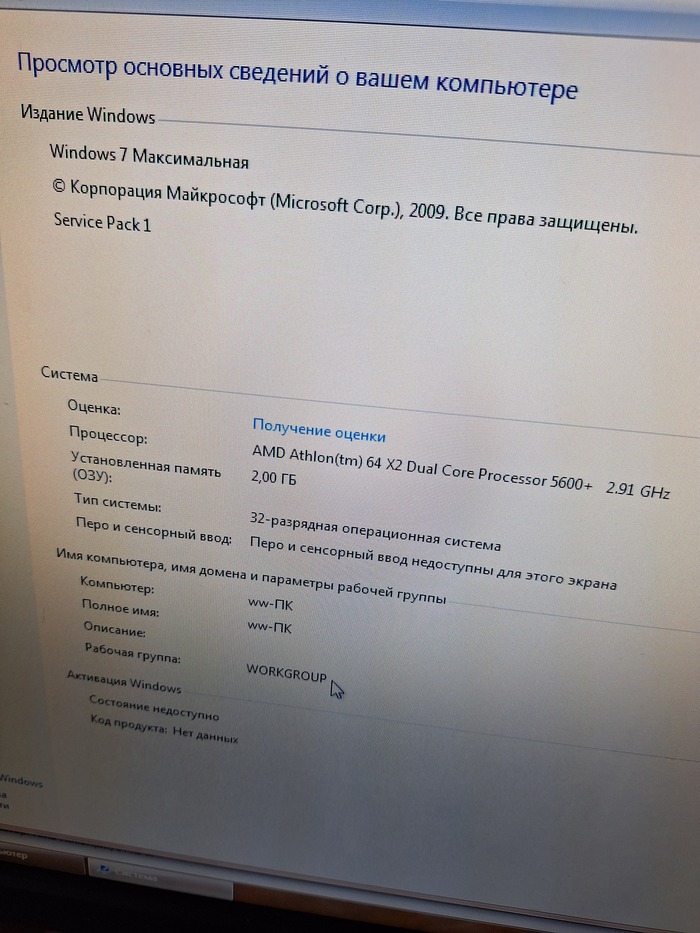

Нашла свой комп из древних времён, поставила "свисток" для приёма вайфай tp-link TL-WN725N. Он прекрасно встал, три предложенные сети видит, подключается, но даёт "ограниченный доступ".

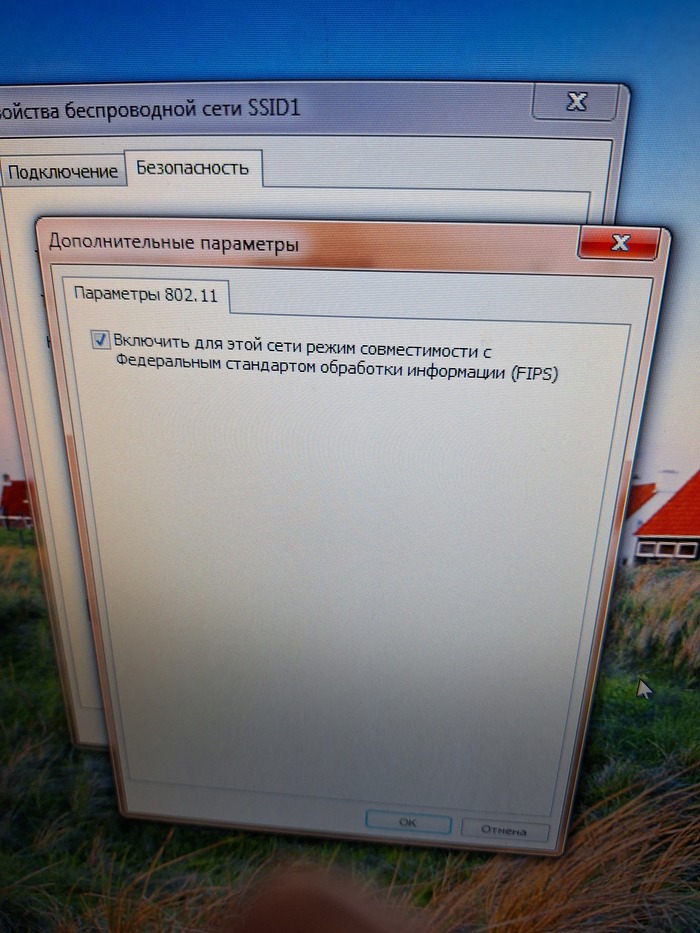

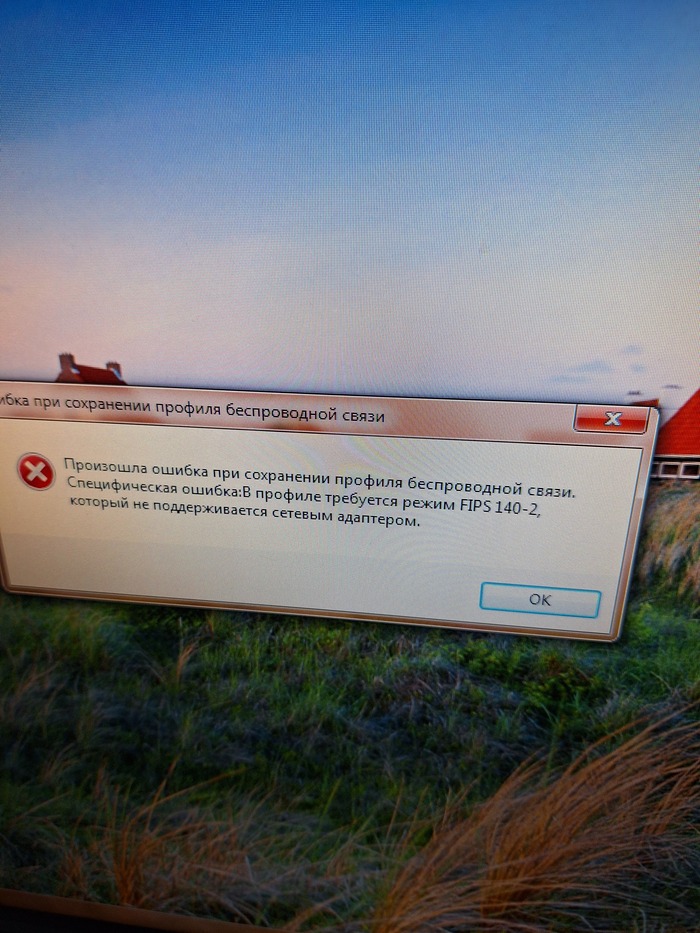

Вот какую ошибку я нашла, прикладываю фото последовательно.

Что это может быть? Ввести код в cmd консоль я, если понадобится, способна.

Надо менять сетевую карту, если хочу этот комп сохранить?

В конце прилагаю данные о системе "старичка". Может, кто-то обратит внимание...

Хороших вам пользователей, господа, не тупых.

Перенаправление логов из Fluentbit в Seq

Seq — это сервер поиска и анализа структурированных журналов приложений в режиме реального времени. Можно смотреть на него как на своего рода альтернативу для ELK. Хотя лицензия тут тоже не свободная, а использование для юрлиц платное. Но для домашней лаборатории для меня в своё время это оказался превосходный вариант (в принципе я до сих пор считаю так, потому что времени на развертывание Seq тратится несравнимо меньше чем на ELK. Для экспериментов самое то.

В данной статье проведу нехитрую операцию по развертыванию и настройке fluentbit и seq в docker, и настрою отправку собранных логов из fluentbit в seq.

Начнём с создания отдельной сети для наших контейнеров:

docker network create fluent-bit_seq

Установка Seq

Теперь захэшируем пароль, который будет использоваться.

PH=$(echo 'seqPass%%' | docker run --rm -i datalust/seq config hash)

Убедимся, что переменная действительно содержит пароль:

echo $PH

Запускаем контейнер:

docker run --name seq -d --network fluent-bit_seq \ -p8080:80 --restart unless-stopped \ -e ACCEPT_EULA=Y -e SEQ_FIRSTRUN_ADMINPASSWORDHASH="$PH" \ datalust/seq

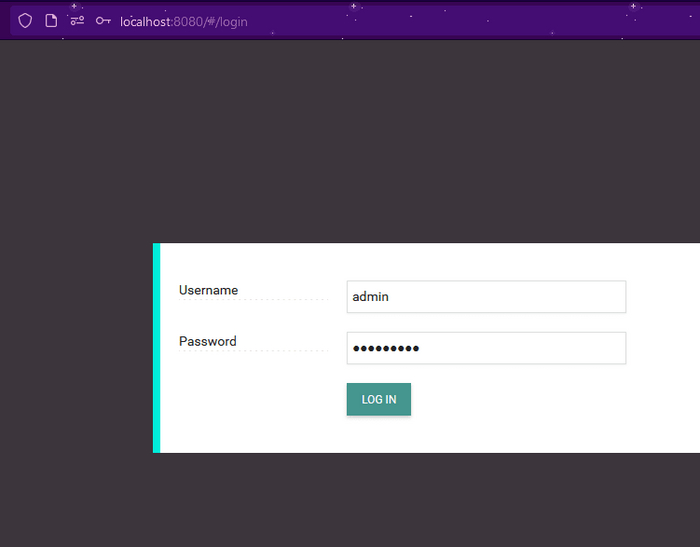

Теперь, можем обратиться в браузере к localhost:8080 и залогиниться в Seq с помощью username=admin password=seqPass%%

Установка Fluentbit

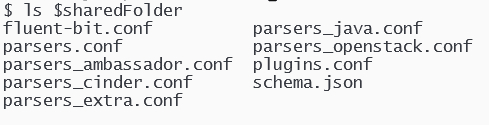

Для начала экспортируем переменную, которая будет содержать каталог из которого будет взята конфигурация Fluentbit.

export sharedFolder=/var/fluent-bit_seq

Запустим временный контейнер, откуда скопируем дефолтный конфиг:

docker run -d --rm --name temp cr.fluentbit.io/fluent/fluent-bit

Скопируем сам конфиг с последующей остановкой ставшего ненужным контейнера:

docker cp temp:/fluent-bit/etc/ $sharedFolder docker stop temp

Теперь еще раз запустим контейнер fluentbit, но уже смонтировав в него каталог с конфигом:

docker run -dti --name fluent-bit --network fluent-bit_seq \ -v $sharedFolder:/fluent-bit/etc \ cr.fluentbit.io/fluent/fluent-bit

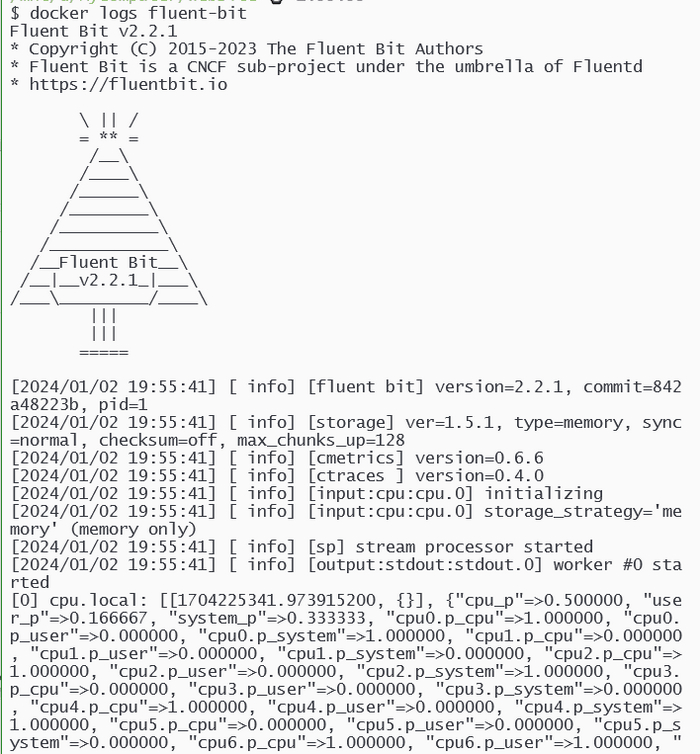

По дефолту fluentbit отправляет вывод на stdout. Так что с помощью docker log всегда можно посмотреть что с ним происходит. Наша задача как раз исправить дефолтное поведение.

docker logs fluent-bit

Настройка отправки логов в Seq

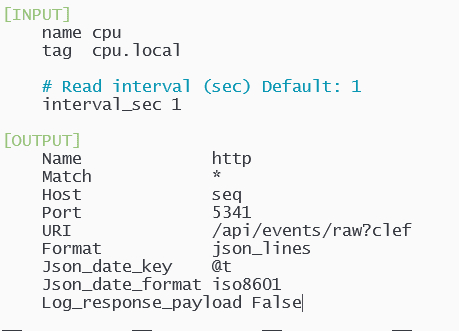

Отправляемся в конфиг fluentbit и ищем следующую секцию:

# fluent-bit.conf

[OUTPUT]

name stdout

match *

Заменяем её на указанную ниже, с последующим сохранением:

# fluent-bit.conf

[OUTPUT]

Name http

Match *

Host seq

Port 5341

URI /api/events/raw?clef

Format json_lines

Json_date_key @t

Json_date_format iso8601

Log_response_payload False

Теперь перезапустим контейнер с fluentbit для принятия изменений:

docker restart fluent-bit

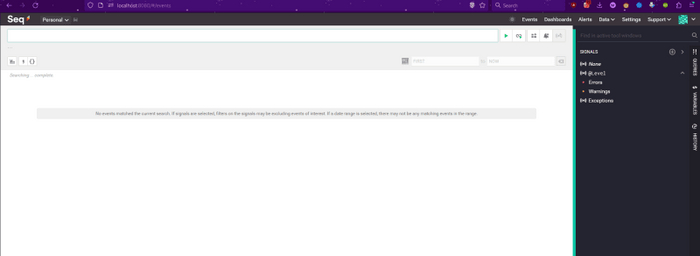

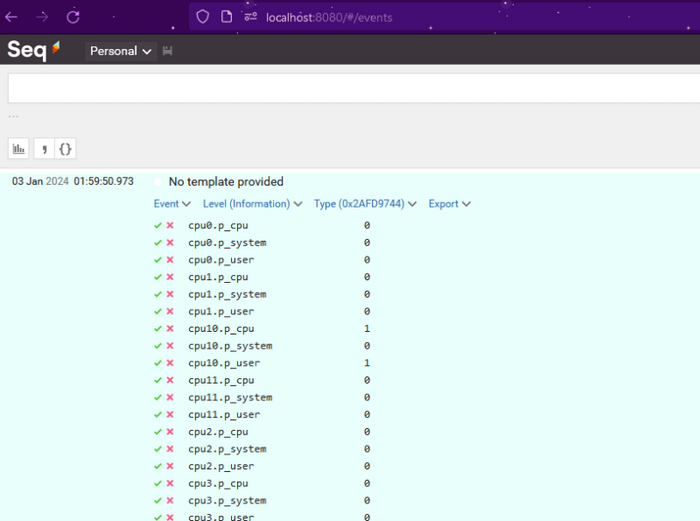

Возвращаемся в браузер, открываем Seq, логинимся и теперь можем видеть, что логи из fluentbit отправляются прямиком туда: