Winassociate - топорная рекомендация от шифровальщиков

Хочу довести информацию, что данный топорный метод #comment_82295458 имеет место быть.

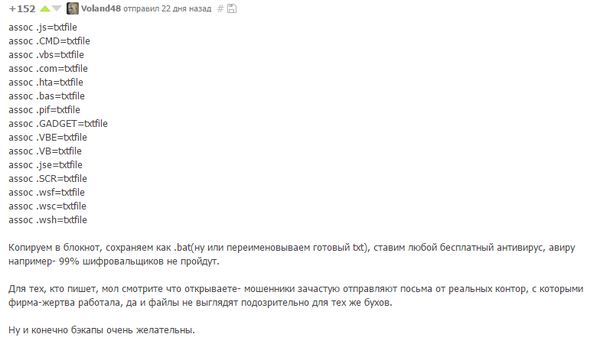

После этого все исполняемые файлы с которыми часто запускаются шифровальщики будут ассоциироваться с текстовым файлов и открываться в блокноте.

Если потребуется вернуть стандартные значения прописываем в командной строке:

assoc .bas=basfile

assoc .js=jsfile

assoc .jse=JSEFile

assoc .CMD=cmdfile

assoc .com=cmdfile

assoc .hta=htafile

assoc .pif=piffile

assoc .GADGET=Windows.gadget

assoc .SCR=scrfile

assoc .VBE=VBEFile

assoc .VB=VBFile

assoc .vbs=VBSFile

assoc .wsf=WSFFile

assoc .wsc=scriptletfile

assoc .wsh=WSHFile

assoc .bat=batfile

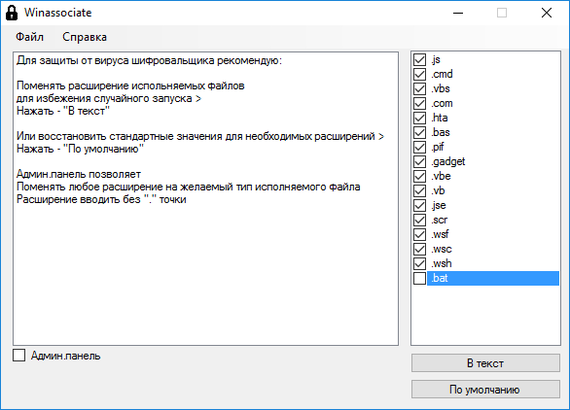

Для упрощения данных операций написал следующую простую программу

Аналог есть в интернете Unassociate-File-Types которая - Не запускается в Windows 10

+ добавил расширения исполняемых файлов

Было желание сделать только для данных расширений, но позже добавил

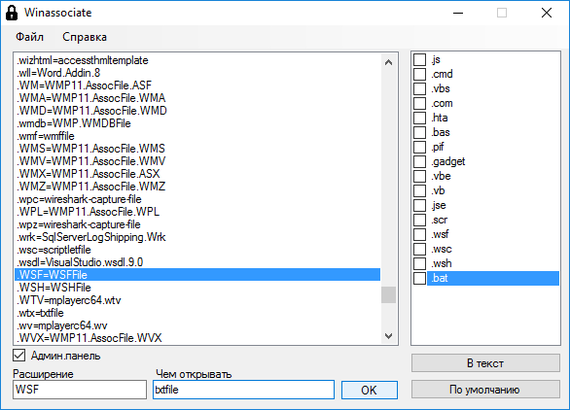

+ Админ.панель которая показывает и позволяет менять все расширения (ассоциации)

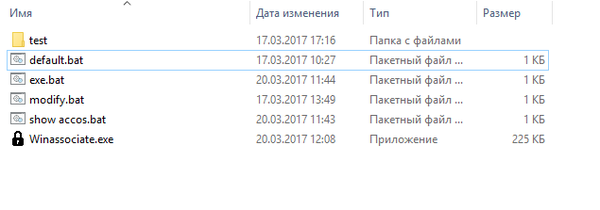

Файл занимает 225КБ в комплекте .bat файлы для тех кто не собирается запускать программу

default.bat - Вернуть ассоциации по умолчанию

modify.bat - Замена основных исполняемых файлов на текстовый формат

exe.bat - На всякий случай если словили вирус .lnk

show accos - Показать все ассоциации

Для того чтобы проверить в папке "test" пустые файлы со всеми расширениями в списке

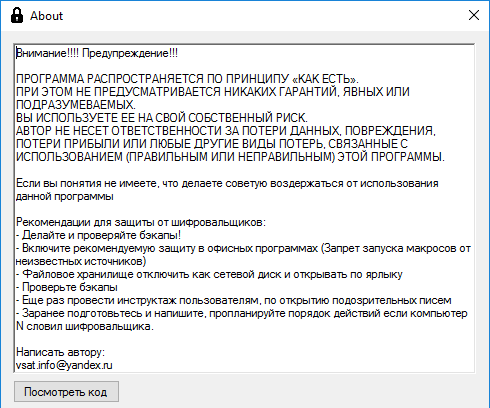

Программа будет работать только если Запустить от имени администратора

Для желающих напишите на почту отправлю исходники

Советы, рекомендации, пожелания туда же

vsat.info@yandex.ru

Спасибо тем кто дочитал, надеюсь кому нибудь окажется полезной.

Для тех, кто резко против прошу не топить (коменты для минусов прилагаются)

Иридий

Мир, необъятный мир, который существует параллельно с нашим, пронизывающий нашу реальность, невидимый, непонятный и в тоже время необходимый для нас. Информационное поле, которое окутывает нас - повсеместное, красивое, жестокое. Напоминает электрические импульсы в нервной системе человека. Кто знает быть может эволюция подарит нам видеть эту красоту воочую.

Иридий после инициализации в рабочем режиме проверил все модули, окружение в котором запущен на предмет наличия антивирусных модулей и попытался выйти на связь с сервером. В момент резолва днс* произошла ошибка, по инструкции было предписано записать событие в журнал лога и уйти в сон. Это событие в консоли* увидел его создатель Марк. Вирус, точнее Троян постоянно выдавал ошибку на этапе тестирования. Остановив выполнение, бездушное создание мгновенно отключилось. Марк был программером, владел Си* и букетом других высокоуровневых языков, базами данных и проектированием сетей. Он уже около трех недель бессонными ночами пытался дописать свое детище. Текущие проблемы не давали покоя, несколько месяцев назад он засветился в сети, по халатности совершив непростительную ошибку. В момент взлома корпоративной сети слетел vpn*, и внешний ip* адрес был засечен спецслужбами. Tor* особо не помог, ведь кто контролирует исходящие узлы, контролирует трафик. Спецслужбы давно анализировали трафик провайдера. Однажды утром настойчивые пинки в дверь, оборвали сон и вернули сознание в печальную реальность. Голова раскалывалась от боли после суток подряд за кодом и он спотыкаясь о банки редбула кое-как дошел до двери. Кого там бл*дь принесло подумал он, взглянув в глазок увидел несколько мужчин в лощенных темно синих куртках с надписью полиция. Паника начала наполнять сознание, он лихорадочно начал снимать харды* и закидывать их в микроволновку. Дверь выбили, и двое верзил повалили его на пол, пока инспектор зачитывал ему права, все его внимание было уделено треску и вспышкам в микроволновке. Остальные пару дней были кошмаром, помесь бюрократической пытки и содержания во временном изоляторе с представителями разных социальных слоев населения. В голове был кавардак, самобичевание на тему "как так можно было налажать" быстро было подавлено более рациональными рассуждениями, о дальнейшем будущем. С одной стороны харды после микроволновки не восстановить и это хорошо, данные с них не смогут использовать в суде. С другой, такой аргумент как "паяльник в задницу" ещё никто не отменял.

В кабинет к инспектору пришел человек в костюме. Он рассказал кого представляет, протянул конверт с деньгами и сказал привести Марка. Инспектор, вышел покурить когда его привели. Увидев человека в костюме, Марк понял в какое дерьмо он вляпался. Человек представился Смитом, и дал понять какой расклад ожидает собеседника. Выбор не велик либо тюрьма, либо добровольное рабство в качестве хакера выполняющего его задания. Марк понимал, что эта игра с нулевой суммой, но это давало хоть какой то шанс на свободу.

По дороге домой Смит протянул телефон и дал простые инструкции, не вышел на связь посадят, тоже самое будет при попытке побега или других левых движениях. Марка высадили возле дома, он смотрел в след уезжающему эскалейду*, держа в руке папку с инструкциями и целью. Им оказался конгломерат, вернее его подразделение занимающееся разработкой перспективного оружия. Сроки были ограничены тридцатью днями по окончании которых, в случае провала Марк окажется за решеткой.

Сеть была неприступна. Интранет* был полностью отрезан от внешнего мира. Такие организации не скупятся на безопасности и нанимают квалифицированных сотрудников по инфосеку. К Марку приходит понимание, что без чуда в лоб ему это сделать нереально, так как с точки зрения информационной безопасности все безупречно. Для этого необходима точка входа, некое устройство, которое позволит подменить беспроводную сеть, чтобы выполнить код на машине жертвы. Но попасть физически внутрь здания невозможно. Сдаваться рано, он давно понял, что самое слабое звено в безопасности системы это человек. Начинается работа по написанию софта и выбору цели.

Шли 22 сутки. Тестирование каждый день выявляло баги*, которые в авральном порядке решались. Проанализировав информацию от Смита было решено атаковать двух сотрудников, один инженер 45 лет, без вредных привычек, трудоголик, пользуется смартфоном под управлением Андроид. Второй это ассистентка руководителя - девушка 32 года, без вредных привычек, живет одна, тоже юзает Андроид. Были отправлены ссылки на апк* с номеров друзей. Остается ждать и надеяться, что жертвы поведутся на уловку.

Продолжение следует...

Резолв днс - преобразование днс имен в ip адрес

Консоль - интерфейс командной строки

Си - язык программирования общего назначения

Vpn - виртуальная частная сеть. По сути сеть поверх другой сети, часто при обрыве связи можно засветить внешний ip адрес хоста

Ip адрес - сетевой адрес хоста в сети

Tor - система прокси серверов для установки анонимного зашифрованного соединения

Бл*дь - один из четырех коней на чем зиждется русский мат, хотя в конкретном случае это эмоциональная реакция сожаления прерванного сна. Адаптация автора в целях разбавить их скучный фак.

Харды - жесткие диски. Чувствуют неуютно себя находясь в микроволновой печи, уничтожая информацию, которую довольно сложно в последствии восстановить.

Эскалейд - Caddilac Escalade

Интранет - внутренняя частная сеть.

Апк - исполняемый файл для Андроида.

Баг - ошибка в коде. Неотъемлемая часть в процессе разработки ПО.

Как навсегда забыть о вирусах!

Памятка безопасного пользования компьютера

Обман Яндекса. Новые методы.

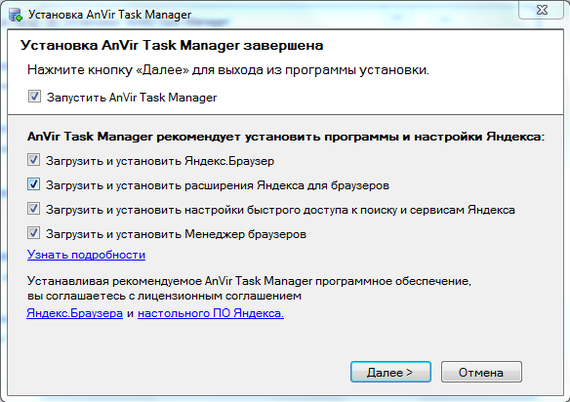

Предупреждения пост. Раньше, при установки программы Х, вам выдавало кучу галочек "Установить яндекс браузер", "Списать все деньги с вашей карты", и так далее. Вы их благополучно снимали и жили спокойно.

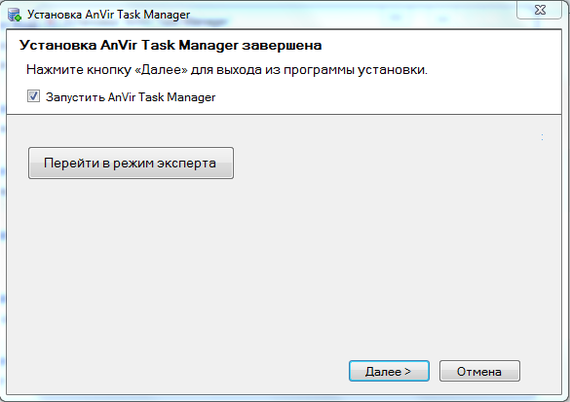

Сейчас у них новая фишка. Окошко, где нет ничего, кроме кнопки "Перейти в режим эксперта", "Далее" и "Отмена".

А вот в "режиме эксперта" теперь скрываются заветные 5-10 галочек.

Не уверен, законно ли это, но этж Яндекс.

Пост не ради плюсов, а ради вашей спокойной жизни.

ДАННЫЕ С ИЗОЛИРОВАННЫХ ПК МОЖНО ПОХИТИТЬ, ИЗМЕНЯЯ ОБОРОТЫ КУЛЕРА

Исследователи из израильского университета Бен-Гуриона разработали уже не один и не два экзотических способа похищения данных с компьютеров, которые физически изолированы от любых сетей. На этот раз специалисты предложили похищать информацию с таких устройств без какого-либо специального оборудования и при помощи обычного кулера, который найдется в любом компьютере.

Пожалуй, команда ученых из университета Бен-Гуриона наиболее известна благодаря созданию программы AirHopper, которая использует FM-приемник в мобильном телефоне, чтобы анализировать электромагнитное излучение, исходящее от видеокарты компьютера. Помимо этого исследователи предлагали извлекать информацию с физически защищенных от любых вторжений машин при помощи термодатчиков и колебаний тепловой энергии.

На тот случай, если в закрытое помещение с защищенной машиной невозможно пронести смартфон или какой-либо другой специальный прибор, исследователи создали программу GSMem, которая передаст данные с зараженного ПК на любой, даже самый старый кнопочный телефон, используя GSM-частоты.

Новая разработка исследователей не менее экзотична и тоже явно придется по душе корпоративным шпионам. На этот раз специалисты представили программу Fansmitter, которая регулирует обороты кулера на зараженной машине. Так как в зависимости от скорости вращения вентилятора тональность работы кулера меняется, исследователи решили использовать эту особенность для передачи данных.

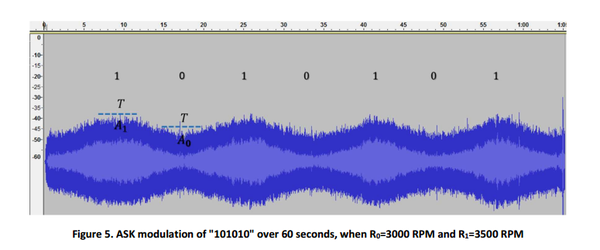

Фактически, любая информация — это лишь череда нулей и единиц, и регулируя скорость вращения кулера, исследователи нашли способ транслировать эти нули и единицы вовне. Fansmitter перехватывает контроль над любыми вентиляторами в системе, будь это кулер видеокарты, процессора или дополнительное охлаждение, установленное в системном блоке. Малварь регулирует обороты вентилятора, к примеру, 1000 RPM — это «0», а 1600 RPM —это «1». Исследователи пишут, что в таком режиме на передачу 3 бит информации уходит минута времени. Если использовать 2000 и 2500 RPM, то можно передавать 15 бит в минуту, соответственно.

Приемником в данном случае может выступать обычный смартфон. Дело в том, что на расстоянии 1-4 метров от компьютера микрофон устройства способен улавливать шум, издаваемый кулером. Эти звуковые волны и будут использованы для передачи данных. Исследователи рассказали, что им удалось успешно осуществить передачу информации с компьютера, не оснащенного каким-либо аудио оборудованием, на смартфон, находящийся на расстоянии восьми метров. Скорость передачи составляла 900 бит в час.

Крайне низкая скорость передачи данных в данном случае не слишком критична, так как этого вполне хватит для кражи паролей или ключей шифрования. Более серьезный минус данного метода заключается в том, что защищенный компьютер сначала нужно заразить Fansmitter, а далеко в не каждый изолированный ПК можно просто вставить флешку. Зачастую такие машины не просто изолированы от любых сетей, но также не имеют «на борту» никакого аудио оборудования, камер и прочих «лишних» устройств, а любые потенциально опасные порты могут быть блокированы физически.

Ознакомиться с докладом исследователей можно здесь (PDF).

Новый шифровальщик-вымогатель SNSLocker и эпичный провал хакера.

АВТОР ШИФРОВАЛЬЩИКА SNSLOCKER ЗАБЫЛ УДАЛИТЬ ИЗ КОДА ИНФОРМАЦИЮ О СОБСТВЕННОМ СЕРВЕРЕ!

Исследователи компании Trend Micro рассказали о забавном случае: автор нового вымогателя SNSLocker забыл стереть из кода шифровальщика учетные данные собственного управляющего сервера.

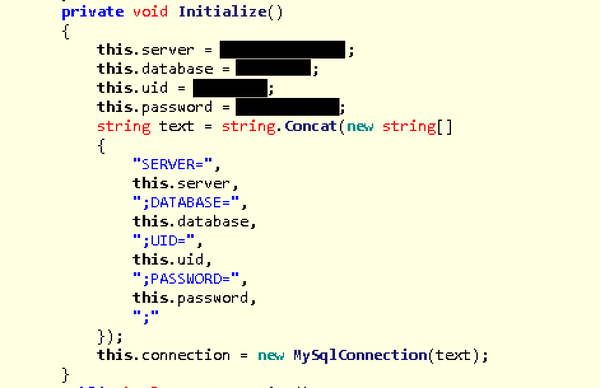

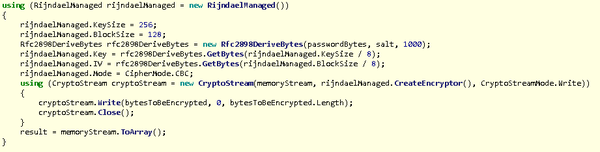

Криптовымогатели сегодня появляются как грибы после дождя. Изучая очередную новинку в данной области, исследователи Trend Micro заметили в коде вредоноса нечто странное. Исходники SNSLocker содержали слишком много информации о C&C-сервере, включая жестко закодированный пароль.

Исследователи пишут, что забытые в коде учетные данные — это своего рода веяние времени. Вымогатели как услуга становятся все популярнее, и злоумышленникам больше не нужно обладать глубокими техническими знаниями для осуществления атак. Достаточно оплатить подписку и воспользоваться готовым вредоносным сервисом, который создали другие люди.

Автор SNSLocker явно поступил именно так, не озаботившись даже минимальной кастомизацией малвари. К тому же злоумышленник, видимо, стремился сэкономить: вместо выделенного сервера он держал свой управляющий сервер у провайдера бесплатного виртуального хостинга, который оперативно отреагировал на запрос экспертов Trend Micro и заблокировал малварь. Также оператор SNSLocker использовал легитимный шлюз для приема платежей.

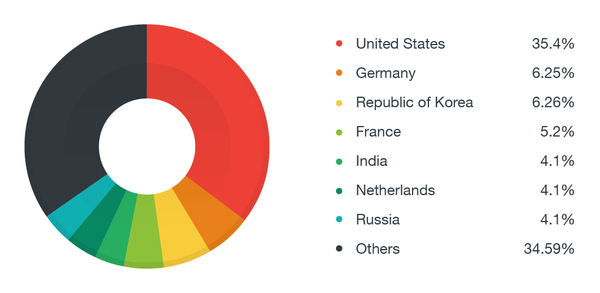

Пока командный сервер еще работал, исследователи воспользовались учетными данными из кода SNSLocker и получили доступ к панели управления малварью, в том числе ко всей статистике и ключам дешифрования. По итогам изучения «изнанки» шифровальщика, исследователи сообщили, что SNSLocker – глобальная угроза, вымогатель атакует пользователей по всему миру, отдавая предпочтение жертвам из США.

Поиграем в бизнесменов?

Одна вакансия, два кандидата. Сможете выбрать лучшего? И так пять раз.

Информационная безопасность

Все что касается ИБ. По возможности добавьте теги (хакер, взлом, вирус, шифрование, интернет, безопасность, интересное, информационные технологии). Спасибо.

pikabu.ru/community/ib (если можно то с таким адресом).

мои посты:

http://pikabu.ru/story/vsem_kto_postradal_ot_troyanashifrova...

http://pikabu.ru/story/kak_mozhno_razvlechsya_esli_tyi_khake...

http://pikabu.ru/story/khakeryi_dokazali_dlya_vzloma_iphone_...