Я не специалист по кибербезопасности, и не приверженец майнинга криптовалю, хотя лет 5 назад интересовался принципами его работы, и даже накопал за месяц кое-чего :)))... но речь пойдёт именно о них майнинге и кибербезопасности. Что ж, приступим господа присяжные.

Всё началось со вчерашнего вечернего звонка от моего приятеля, живущего рядом:

— Привет! Ты сейчас дома? ... Есть свободная минутка? У меня проблема с компьютером, а сейчас вечер, обратиться некуда и больше не к кому... такое дело, стал сильно гудеть кулер процессора, хотя я ничего не делал, просто сидел и просматривал сайт в интернете...

— Да не вопрос, приходи, проверю что и как...

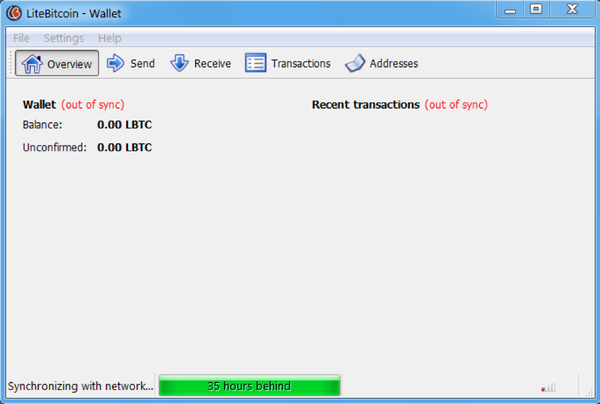

И так его системный блок у меня, подключаем кабели, монитор, клавиатуру, жмём кнопку питания, ждём... Проходит минута, пять минут, десять... Прислушиваясь, сидим болтаем, вроде всё нормально. Подключаю сетевой кабель, и иду на всякий случай за рюмками к чаю, по случаю неподтверждённого факта включения форсажа. Возвращаюсь, и к своему удивлению, слышу гул идущего на взлёт системного блока... Похоже, что процессор загружен по полной программе на все 100%, антивирус на удивление молчит...

Маленькое отступление:

Я не буду в этом посте рассматривать действия или бездеятельность антивирусных программ, равно как и вести рекламу или антирекламу оных! Будем просто решать заявленную проблему.

Также не будет, от меня лично, обращения в правоохранительные органы, так как я не являюсь потерпевшим или его доверенным лицом. Но, оставляю за собой право открытого обращения по совершенному факту распространения вирусных программ. Все дальнейшие действия — на усмотрение отделов регистрации и расследования киберпреступлений:

— принять к сведению, провести проверку, и ничего не обнаружить;

— провести проверку, попытаться найти, и потрогать за вымя гражданина Корейко привлечь к ответственности преступника или группу лиц;

— просто сидеть уткнувшись в экран, дабы не получать очередной "висяк" в отчётности по раскрываемости преступлений.

Но вернёмся к нашей основной теме исследований. Буду разжевывать детально, так что извините если будет долго и нудно. Запустив диспетчер задач ищем процесс или исполняемый файл нагружающий работу процессора. По шкале ЦП самое большое значение нагрузки 98% имеет файл NsCpuCNMiner.exe... Название сразу настораживает. Спрашиваю владельца:

— Ты майнингом увлёкся?

— Чего? О_О

Всё ясно, останавливаю работу программы, перехожу к месту её расположения и радикально удаляю. Системный блок облегчённо вздыхает, глотнув ложку валерьянки и успокаивается. Похоже проблема найдена, копаем дальше и переходим на уровень вверх в каталоге:

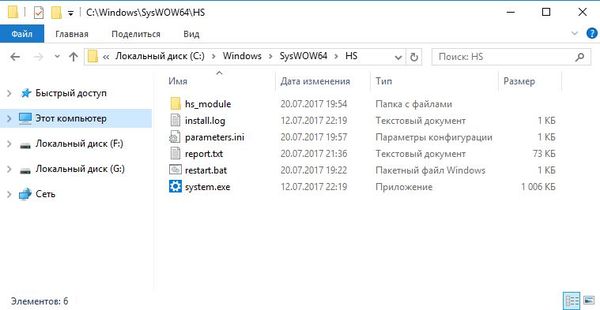

система Windows 64-х битная, но в этой папке настораживает название файла system.exe, такое же название и расширение имеет системный файл ядра операционки. То что это вирусная программа понимаю без лишних слов, но нужно выяснить что она делает, и как попала в систему.

По дате установки выясняется что в этот день устанавливался (или обновлялся) только Adobe Flash Player 26.00.137 PPAPI, и первая шальная мысль: "Ну ни фига себе Adobe подарки подсовывает...". Начинаю по очереди проверять все файлы в папке с предполагаемым вирусом:

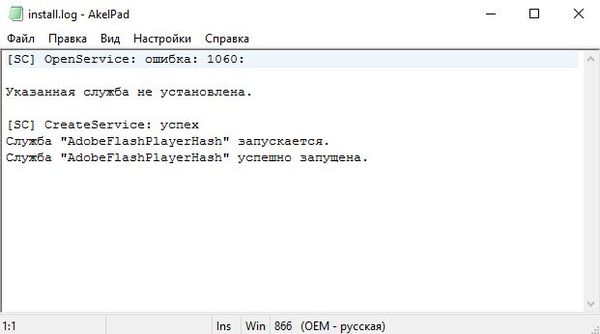

первый файл установки как бы намекает на причастность AdobeFlashPlayerHash, возникает первое желание исхлестать по морде лица этого самого Адоба лотком кошачьего туалета! смотрим следующий файл:

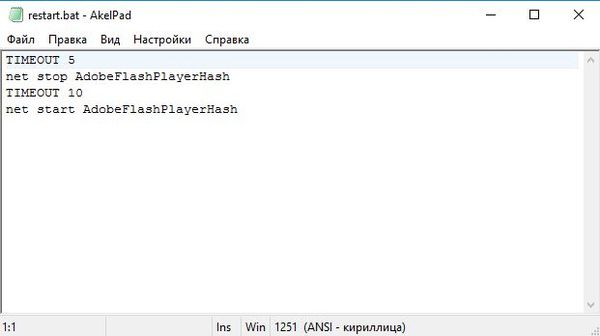

опять этот злосчастный майнер криптовалют...

ну всё Адоб, дни твои сочтены,

скоро на тебя наденут деревянный макинтош, и в твоём доме будет играть музыка, но ты её не услышишь! (с)

смотрим дальше с чего всё начиналось:

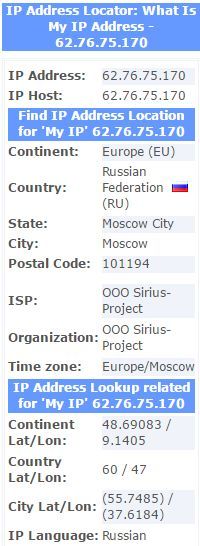

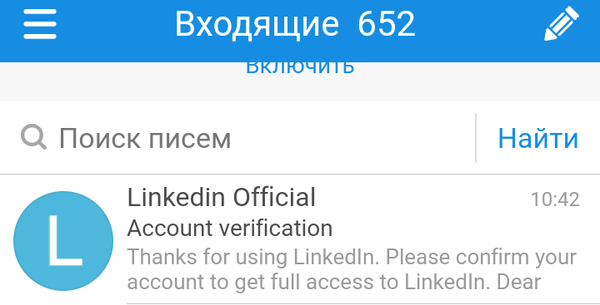

ага, выходит троян сидел в системе целую неделю, безуспешно пытаясь скачать список листа с программой дистанционного майнига на чужом компьютере, что 20 числа ему и удалось (в аккурат после чего и начались проблемы с системным блоком приятеля), в начале файла отчёта виден ICU похоже это банковский идентификатор добытчика криптовалюты (хотя я могу и ошибаться) на которого и работает этот вирусный софт, а также IP 62.76.75.170 с которым пытается связаться программа и доложить об успешном внедрении :)))

Ну всё, сцуко, теперь я тебя по IP вычислю! И выясню таким образом кто рассылает троян, использующий вычислительные мощности ПК для добычи (майнинга) криптовалют!

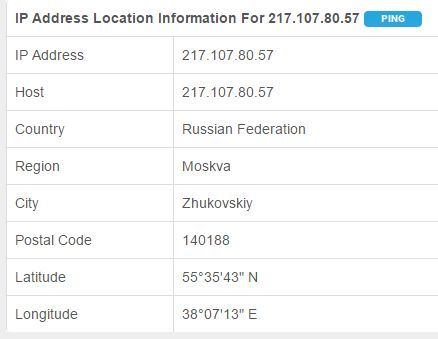

След ведёт к провайдеру интернета — OOO Sirius-Project в городе Москва. Уже проще, есть у кого выяснить кому принадлежит данный IP, после предъявления постановления (записываем данные в блокнотик). Проверяем ещё раз и проводим трассировку маршрута к искомому лицу:

по этическим, и конспирационным соображениям некоторые адреса скрыты от посторонних глаз :))),

приходим к выводу что все пути ведут в Москву через интернет пул в Жуковском

к тому же наш клиент похоже использует анонимайзер для затруднения его отслеживания.

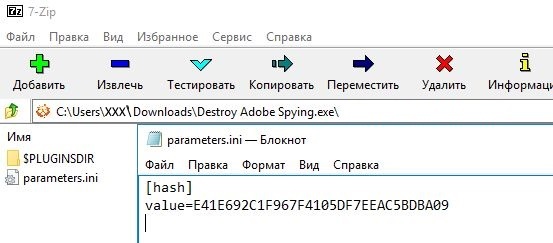

С истошном криком: "This is SPARTA!!!", начинаем рыть носом землю древо каталогов, в поисках злосчастного инсталлятора Adobe, и предвкушении многомиллиардных судебных исков к этому гиганту! К своему разочарованию в папке загрузки вместе с инсталлятором adobe flash player находим подозрительный файл Destroy Adobe Spying.exe, само название как бы намекает на удаление шпионского слежения, но профессиональное чутьё подсказывает, что миллиардов от Адоба нам уже не получить... :(((

Заглядываем во внутренности этого файла:

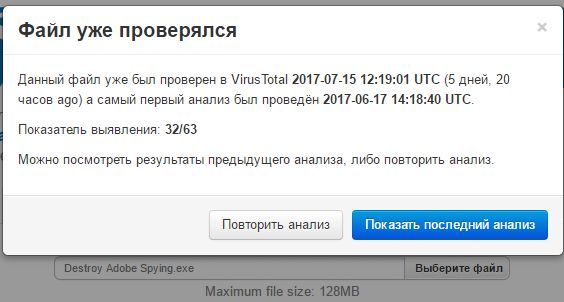

и видим тот же самый банковский идентификатор E41E692C1F967F4105DF7EEAC5BDBA09 программы скрытого майнинга. Отправляем файл на сайт проверки Virustotal:

оказывается его уже предъявляли к проверке 5 дней назад и признали вирусным, детальный просмотр анализа показал что многие антивирусные программы уже внесли его в свою базу

но в полном списке всё таки присутствуют зелёные птички, указывающие на дыры в системе безопасности многих антивирусных программ, включая довольно известные.

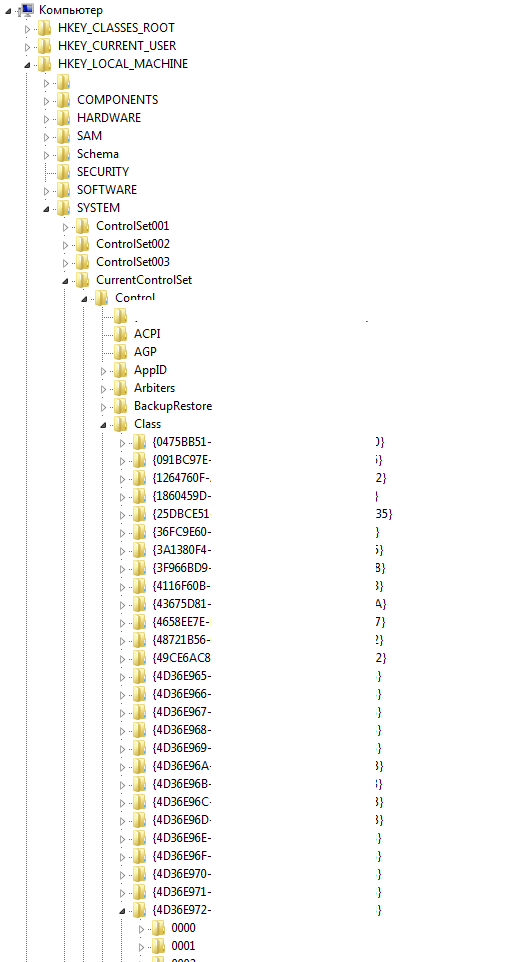

Информация обобщена, выводы сделаны, осталось принять окончательные меры. В первую очередь удаляем полностью папку с вирусными приложениями, а также проводим поиск в реестре и на жёстком диске следов действия вирусного инсталлятора, заодно вычищаем все временные папки с местами хранения неиспользуемых старых файлов. При удалении файлов из папки HS проблем не возникло, единственное что пришлось сделать — остановить в диспетчере задач процесс system.exe, но именно тот который принадлежал исполняемому файлу в папке с вирусом, а не систему файлу ядра. В общем особых проблем, кроме временного испуга приятеля, скорее всего не возникло.

Все работы были проведены без всякой установки дополнительного софта на родном системном блоке штатными средствами. И, да, антивирус всё таки был установлен другой, но это конфиденциальная информация, и разглашению в этом посте не подлежит...

Как вы теперь поняли, с халявным майнингом у нас, да и у них, не прокатило, посему разрешите откланяться.

Денег нет, но Вы держитесь здесь, вам всего доброго, хорошего настроения и здоровья. (с)

Источник:http://nnm.me/blogs/bat_boy/zhazhda-mayninga-kriptovalyut-ki...