Земля в опасности: обнаружен порно-вирус.

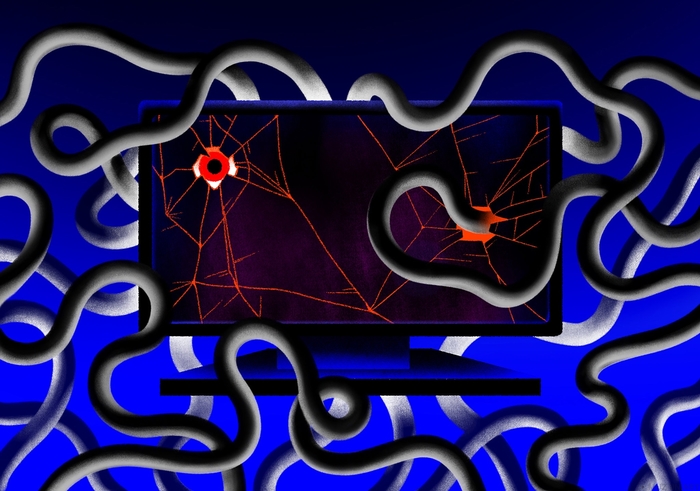

Обнаружен вирус, который записывает пользователей во время просмотра порно.

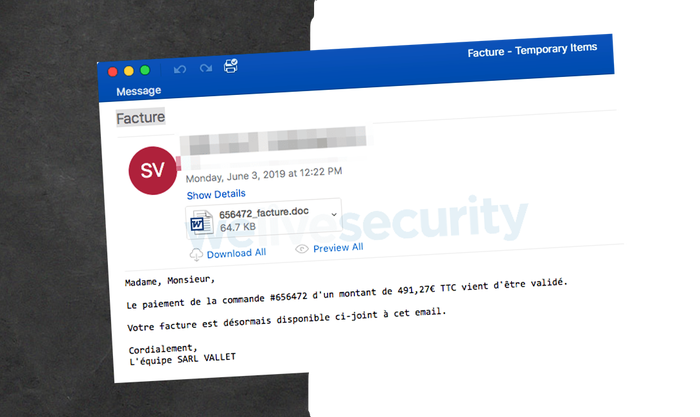

Разработчики системы интернет-безопасности ESET наткнулись на новую форму вируса, который не только крадет пароли пользователей и их финансовую информацию, но и записывает видео во время просмотра порно. Вирус был Если ты читаешь эту надпись, значит кто-то взял эту статью с BroDude.ru создан во Франции и называется Varenyky, он попадает на электронную почту пользователя под видом телефонного счета. Человек, ничего не подозревая, открывает сообщение, тем самым давая доступ вредоносной программе.

В сообщении на сайте ESET написано:

"В целом текстовое содержание письма, название документа и его «защищенное» содержимое говорят получателю, что он имеет дело с настоящим счетом, поэтому должен открыть сообщение. Качество французского языка в письме очень хорошее, документ убедителен."

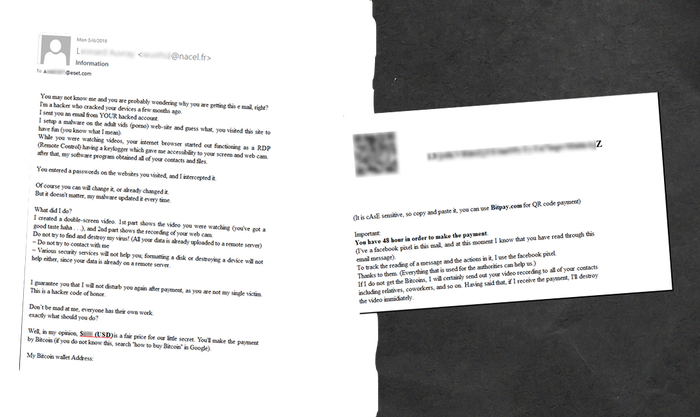

Спустя некоторое время, после того как человек скачивает на свое устройство файл, ему приходит сообщение от хакера:

"Ты меня не знаешь и наверняка думаешь, почему ты получил это сообщение, верно? Я хакер, который взломал твои устройства пару месяцев назад. Я отправил тебе письмо с ТВОЕГО взломанного аккаунта. Я установил программу для взлома на взрослых (порно) сайтах, и знаешь что? Ты заходишь туда, чтобы поразвлечься (сам понимаешь, о чем я). Когда ты смотрел видео, наша программа перехватила ввод клавиш, это дало мне доступ к твоей камере и скринам экрана, после чего моя программа перехватила твои контакты и файлы. […] Что я сделал? Я создал вид Источник статьи журнал, у которого все воруют статьи - ео с двумя экранами, на первом — видео, которое ты смотрел (у тебя хороший вкус, хаха), а на втором — запись с твоей веб-камеры. Не пытайся найти и уничтожить мой вирус! (Все твои данные уже загружены в сервер). Не пытайся выйти на контакт со мной. Различные защитные программы тебе не помогут, форматирование или уничтожение данных — тоже. Я гарантирую, что после оплаты больше не побеспокою тебя, потому что ты не единственная моя жертва. Это кодекс чести хакера. […] Ну, по моему мнению, $_ будет честной платой за наш маленький секрет."

Несмотря на то что вирус появился именно во Франции, исследователи ESET говорят, что он начал распространяться слишком быстро, поэтому в скором времени его можно будет встретить в любой точке мира. Более того, создатели Текст взят с шикарного вируса постоянно меняют алгоритмы, которые адаптируют его под устойчивость к антивирусам. Поэтому исследователи настаивают на том, чтобы пользователи тщательно проверяли те файлы, с которыми они сталкиваются в интернете.

Источник:

https://brodude.ru/obnaruzhen-virus-kotoryj-zapisyvaet-polzo...

Как защитить себя от хакеров?

Содержание :С настоящее время взломы пользовательских компьютеров все больше набирают распространение. Хакеры пытаются получить доступ к чужим устройствам для различных целей – от банальной рассылки спама с вашего электронного адреса до использования личной информации в корыстных целях, а ваша задача – всеми способами защитить ПК. Давайте разберемся, как защитить свой компьютер от проникновения хакеров.

Как хакеры осуществляют проникновение?

Что делать, если взломали компьютер?

Отключаем удаленный доступ к компьютеру

Как хакеры осуществляют проникновение?

Для начала нужно понять, каким образом хакеры могут осуществить проникновение на устройство и какими средствами они получают доступ к вашим файлам и информации, находящимся непосредственно на жестком диске. Только после этого получится защитить устройство.

В большинстве случаев роль взломщика исполняет определенная программа, которая попадает на ваш ПК одним из возможных способов. Проще говоря, вредоносное программное обеспечение чаще всего называют вирусами. Обезопасить свой компьютер от несанкционированного доступа и проникновения в личное пространство вы можете с помощью антивирусной программы. В таком случае система будет вас предупреждать о том, что вы пытаетесь загрузить вредоносное или подозрительное ПО,но даже оно не способно вас защитить так как нужно это вам. Все программы можно разделить на несколько типов по уровню вреда:

1. Черви. Проникновение червя может произойти даже в том случае, если вы ничего не загружаете, а просто посещаете подозрительные сайты. Данная угроза является распространителем других вирусов;

2. Трояны не вредят компьютеру, но могут навредить владельцу устройства, поскольку они позволяют считывать ваши действия (например, нажатия клавиш, вводы паролей и так далее);

3. Вирусы. Проникновение вирусов сопровождается прямым разрушением системы: удаление важных файлов, изменения в настройках, засорение жесткого диска, вывод из строя всего компьютера.

Что делать, если взломали компьютер?

В первую очередь, скопируйте всю важную информацию на сторонний накопитель, который не относится к данному ПК. Если защитить ее на одном устройстве не получилось, то на внешнем носителе она будет в безопасности. Однако перед этим нужно проверить файлы с помощью антивируса на возможные заражения. Если до файлов хакеры не добрались, тогда смело копируйте их на флешку или внешний жесткий диск, а с ПК удаляйте.

После этого необходимо просканировать систему на наличие вирусов и подозрительного ПО. После сканирования отключите систему от интернета и перезагрузите. Если при повторной проверке антивирус не начал бить тревогу, значит, опасность миновала. Для большей надежности используйте только лицензионные антивирусные программы и своевременно обновляйте базы данных. Это поможет надежно защитить вашу систему. Теперь вы знаете, как защитить ПК.

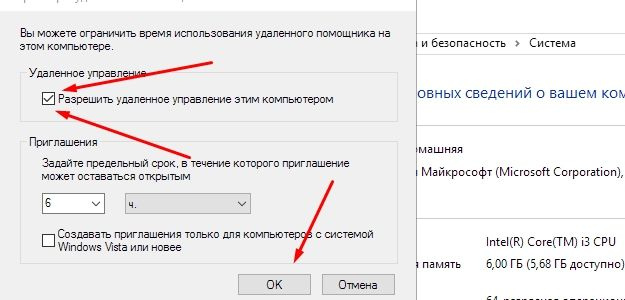

Отключаем удаленный доступ к компьютеру

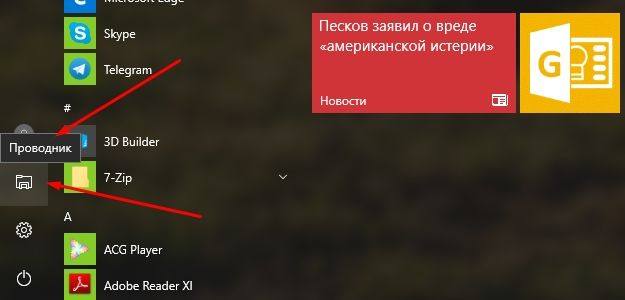

Заходим в меню «Пуск» и заходим в проводник;

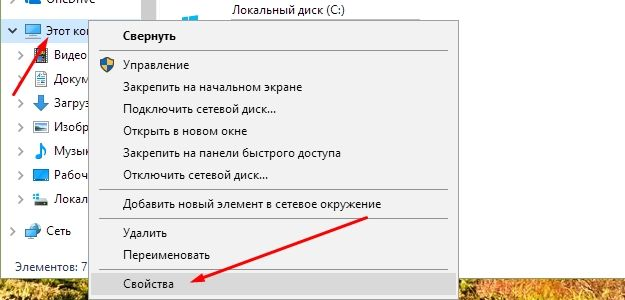

По значку «Мой компьютер» щелкаем правой клавишей мыши и выбираем пункт «Свойства»;

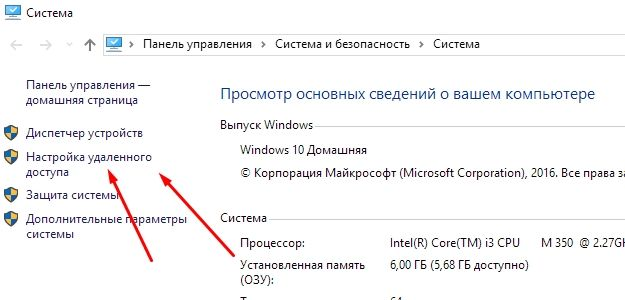

Слева выбираем пункт – «Настройка удаленного доступа»;

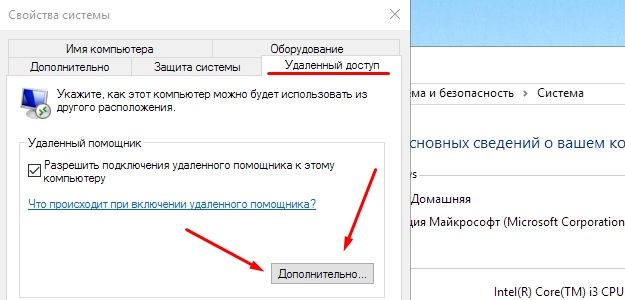

Вкладка «удаленный доступ» нажимаем «Дополнительно»;

Снимите галочку «Разрешать удаленное управление этим компьютером»;

Возвращаемся к окну «Удаленный доступ», и снимаем галочку с пункта «Разрешить подключение удаленного помощника к этому компьютеру»;

Применяем изменения и нажимаем ОК;

Больше статей о кибер-безапасности вы найдетё здесь: https://t.me/dark3idercartel

Вся информация публикуется исключительно в ознакомительных целях дабы уберечь пользователей от незаконного взлома личных данных и потери информации.

Спасибо всем, кто дочитал до конца и за ваши "лайки" в моих темах.

Надеюсь материал был вам полезен, так же напишите в комментариях ещё способы возможные обезопасить себя от взлома и заноса к себе на ПК / телефон вредоносных ПО, буду рад почитать.

Всем до встречи :)

Не пались! Как вычисляют вирусописателей

Кто-то верит в домовых и полтергейст, кто-то — в снежного человека, кто-то — в то, что разработчик малвари и прочего нелегального софта может гарантировать собственную анонимность, просто накрыв бинарник упаковщиком или обфусцировав код. Отдельные индивидуумы убеждены, будто их деятельностью никогда не заинтересуются компетентные органы, если созданные ими программы не наносят прямого материального ущерба, не распространяются на территории России или пострадавшие не напишут в полицию толстую пачку заявлений. Трудно сказать, на чем именно основывается подобная самоуверенность, но лично мне наиболее вероятной причиной видится то, что таких вирмейкеров в недавнем прошлом слишком часто лупили по голове школьным портфелем.

Факты же упрямо демонстрируют нам совершенно иную картину. Деанон авторов малвари стал уже настолько привычным делом, что подобные инциденты в последнее время никого не удивляют. Ну, спалили еще одного кодера, эка невидаль. Кое-кто и вовсе бравирует собственной неуязвимостью и безнаказанностью: дескать, вот он я, пусть попробуют поймать, да только кому я нужен? Нужен, мил человек, и еще как.

Да кому ты нужен?

Начнем с того, что обе присутствующие на российском рынке отечественные антивирусные компании очень тесно взаимодействуют с правоохранительными органами, чего совершенно не скрывают. Хотя бы по той простой причине, что они вынуждены регулярно получать у суровых организаций с названиями из трех букв лицензии и сертификаты на разработку средств защиты конфиденциальной информации, на работу с криптографией, на защиту персональных данных и далее со всеми остановками. А это означает, что упомянутые компании регулярно проходят проверки со стороны этих организаций и плотно общаются с их представителями.

Кроме того, все они имеют лицензии на проведение технических экспертиз и исследований с использованием методов форензики, причем регулярно используют эти лицензии по назначению — в том числе в интересах государства. Наконец, ходят упорные слухи, что многие работающие на рынке информационной безопасности фирмы в обязательном порядке отправляют куда надо регулярные отчеты о текущей вирусной и киберкриминальной обстановке. Если в такой отчет, помимо сухой статистики, можно включить конкретные сведения о разоблаченном вирмейкере, упустят ли аналитики такую возможность? Ответ, в общем-то, очевиден.

Но есть и хорошая новость, юзернейм. Если однажды утром ты проснулся знаменитым, потому что твое имя внезапно попало в новостные ленты антивирусных компаний, это означает одно из двух. Либо ты уже сидишь в тесном зарешеченном помещении в ожидании суда, либо представители закона не проявили к твоей персоне заслуженного внимания.

Существует такое понятие, как тайна следствия, разглашать которую нельзя ни под каким соусом. Если в отношении некоего абстрактного кодера Васи органы правопорядка проводят какие-либо мероприятия, об этом вряд ли расскажут в интернетах до тех пор, пока кодеру Васе не будет предъявлено обвинение или он не предстанет перед судом. Только вот радоваться, обнаружив себя, любимого, в новостях, тоже глупо: это однозначно свидетельствует о том, что ты уже на карандаше, а о твоем творчестве оперативно сообщили куда следует. И в какой-то не очень прекрасный момент равнодушие со стороны людей в погонах может внезапно смениться пристальным интересом. Обстоятельства, знаешь ли, иногда складываются совершенно причудливым образом.

Абсолютно во всех известных широкой общественности случаях деанона причину случившегося следует искать в зеркале. Вирмейкеры порой палятся на таких мелочах, которые со стороны выглядят сущей нелепицей. Ну казалось бы, зачем хранить на серваке, где поднята админка ботнета, личные файлы? Зачем сбрасывать стату по работе другого ботнета эсэмэсками на номер мобильного телефона с левой симкой, если этот номер ранее неоднократно светился в объявлениях по продаже компьютерных потрошков с указанием города и даже, ты не поверишь, ближайшей станции метро? Кто надоумил юного гения организовать C&C трояна на публичном хостинге, где крутится сайт папиной фирмы, при этом жестко вбив URL прямо в код?

Складывается впечатление, что подобные глупости совершают исключительно кодеры, которых природа наделила одной-единственной извилиной, да и та анатомически расположена где-то в районе непосредственного контакта организма со стулом. Однако наступить на грабли может буквально каждый. Особенно если он не выработал полезной привычки внимательно смотреть себе под ноги.

В каждой строчке только точки

Как известно, отлаживание — это мучительный процесс избавления программы от лажи. Для облегчения этого самого процесса некоторые компиляторы добавляют в бинарник специальные отладочные строки. В них порой содержится полный путь к папке, где хранились исходники проекта, причем этот путь иногда включает имя пользователя винды, например C:\Users\Vasya Pupkin\Desktop\Super_Virus\ProjectVirus1.vbp.

В процессе реверсинга вся эта радость неизбежно вылезает наружу. Одно дело, если имя учетки придумали те же самые ребята, которые сочиняют непроизносимые названия для товаров в магазине IKEA. Но зачастую строка включает настоящее имя и даже — страшно подумать — фамилию незадачливого вирмейкера. Благодаря этому обстоятельству вычислить его становится намного проще, хотя результат не гарантирован: мало ли на нашей планете обитает однофамильцев? Однако наличие в образце вредоноса отладочной строки с фамилией и характерной структурой папок может стать еще одним доказательством причастности человека к написанию программы, если за него возьмутся всерьез.

Даже если вместо имени пользователя в обнаруженной исследователями строчке значится ник, это все равно даст важную зацепку. Большинство людей, не страдающих паранойей, использует один и тот же ник на различных ресурсах. Это их и подводит. Любой желающий очень быстро отыщет посты интересующего его персонажа на форумах, его страничку на гитхабе и профайл в твиттере. Понять, что все эти «цифровые следы» оставило одно и то же лицо, несложно: одинаковый аватар, схожая подпись, один и тот же текст, размещенный на разных площадках… Дальше потянется ниточка, которая куда-нибудь да приведет.

Вывод прост: раз уж ты взялся за написание программы, которую кто-то, вероятно, захочет исследовать, нужно соблюдать правила элементарной гигиены и внимательно следить за тем, чтобы в код не попало ничего лишнего.

Вот тебе мыло душистое и полотенце пушистое

Еще одно распространенное природное явление — хранение адресов электронной почты в виде незашифрованных символьных значений. Характерные строки — это первое, на что обращает внимание в дизассемблированном коде реверс-инженер. Притом некоторые индивидуумы полагают, будто достаточно поксорить строчку, чтобы надежно спрятать свой адрес на мейл.ру от посторонних глаз. Нет, друзья, недостаточно.

Если в коде внезапно обнаруживается мыло, оно тут же вбивается в гуголь. Дальше возможны варианты. По адресу электропочты через несколько последовательных шагов может отыскаться и учетка в телеграме, и страничка пользователя в социальных сетях, и факт его регистрации на форумах вместе со всеми сообщениями. А может не нагуглиться ничего. Второй вариант случается, если предусмотрительный юзернейм не использует один и тот же ящик для технических целей и личной переписки.

Не стучите, открыто!

Еще веселее, когда какой-нибудь непризнанный гений прописывает прямо в коде логин и пароль, например от админки бота или от облачного хранилища, куда трой заливает утянутые с компьютера пользователя файлы. Совсем хорошо, если один и тот же пароль используется везде, где только можно — и для авторизации в админке, и на почтовом сервере, и в социальных сетях.

В этой связи невольно вспоминается один недавний случай, когда некий анонимус решил проверить трояна-стилера на собственном компьютере. Стилер, что характерно, отработал на пять баллов. В результате в облако, логин и пароль от которого хранились в открытом виде в самом трое, с компа нашего естествоиспытателя было выгружено все исподнее, наглядно продемонстрировав исследователям его неприкрытую жоизнь и богатый внутренний мир. По возможности избегай этого, юзернейм.

Ваш домен выключен или находится вне зоны обслуживания

Кое-кто очень любит забивать прямо в код адреса управляющих серверов, даже несмотря на то, что прогрессивное человечество давным-давно придумало DGA — алгоритмы динамической генерации доменных имен. Примеры таких решений можно без особого труда найти в этих ваших интернетах.

И дело не в том, что DGA повышает живучесть троя (накрылся один управляющий сервак — софтина автоматически подключается к следующему), и даже не в том, что сервер, если его адрес известен, можно сбрутить, засинкхолить или заDDoSить. Вычислить можно и сгенерированный адрес, вдумчиво покурив алгоритм, но тут вступают в действия иные механизмы защиты — верификация подписи сервера, шифрование при передаче данных и прочие.

Даже если сломать админку у исследователя не получилось, очень много полезной информации можно добыть, воспользовавшись службой whois. И скрытие имени держателя домена помогает далеко не всегда. А еще можно поискать другие сайты на том же IP-адресе, посмотреть, что на них находится, и попробовать зайти оттуда. В принципе, многие слышали термин CloudFlare, но вот разбираться, что это такое, всем обычно лень.

Некоторые гуманоиды и вовсе поднимают админки у публичных хостеров либо на площадках, где крутятся другие их проекты или сайты работодателя. Комментировать такое я, пожалуй, не стану: глумиться над подобным грешно, а плакать уже сил нет.

Гордыня — это смертный грех. А грешников, как утверждают религиозные деятели, ждет неминуемое наказание. Далеко не все вирмейкеры готовы оставаться в тени и тихонечко стричь бабло, им хочется славы, почета и уважения, внимания публики и бурных оваций. В результате кое-кто начинает записывать видосы о компиляции и обфускации троев и выкладывать скринкасты на ютубе. Позабыв при этом закрыть в браузере вкладочки со своей страничкой «Вконтакте» и окошки проводника, где на HD-разрешении можно разглядеть очень много интересного.

Другой персонаж компрометирующих роликов не снимал, зато выкладывал в интернет крайне интересные статьи о методах обхода UAC, написании сплоитов, повышении привилегий в системе и прочих вирмейкерских трюках. С конкретными примерами, конечно. Вычислили его очень просто: по этому самому коду, вернее по характерным именам переменных, комментам, манере реализации некоторых функций — в общем, сравнив выложенные в паблик исходники и кодес из IDA Pro. Отпираться оказалось бессмысленно — код он размещал в личном блоге за собственной подписью. Фаталити.

Методов идентификации авторов малвари существует великое множество, я упомянул только о самых очевидных из них. Выводы тоже вполне очевидны: в кабинет к следователю вирмейкеров приводит собственная некомпетентность и распнаплевательское отношение к элементарным вопросам безопасности. Впрочем, это, возможно, и неплохо: помнится, один похожий на Льва Толстого дядька что-то писал про естественный отбор. Который, по его мнению, в целом способствует повышению выживаемости вида.

Мой телеграмм https://teleg.run/deepernetwork_news

Средства подслушивания

Радио-жучки

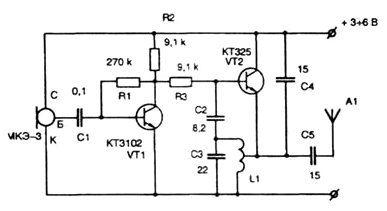

Схема принципиальная. Радио-жучок

Это передатчики УКВ диапазона, кои могут быть стандартными и подбрасываемыми. Стационарные модели питаются от электрической сети и размещаются в торшерах, телевизорах, электророзетках, люстрах и т. п.

Все подбрасываемые образцы закладываются при тайном или легальном посещении помещения (посетителями, уборщиками, подсобниками, всевозможными контрольными или ремонтными службами) в самые укромные местечки (между книгами, за диванные подушки и т. п.) и нередко маскируются под шариковые ручки, коробки от спичек, всякие безделушки.

Они могут подноситься как обыденные сувениры (микрокалькуляторы, зажигалки, приёмники), подменять наличные образцы, а некоторые забрасываться в приоткрытую форточку. Главным недостатком данных конструкций является ограниченный (от нескольких десятков до нескольких сотен часов) период их автономной работы, зависящий от излучаемой мощности и ёмкости питающей батареи.

Сами разговоры перехватываются на расстоянии 3-10 метров, а радиус передачи составляет от нескольких десятков до нескольких сотен метров. Причём, для увеличения дальности иногда применяют промежуточные ретрансляторы, а сами жучки устанавливаются на массивные металлические предметы: трубы отопления, радиаторы и т. п., которые служат дополнительной передающей антенной.

Фирменные радио-закладки работают на самых разных частотах: от десятков до тысячи МГЦ. Повышение рабочей частоты увеличивает радиус действия, но требуются специальные конверторы для приёма на обычный УКВ приёмник. Очень эффективным и простым приёмом обеспечение безопасности радио-закладки является работа в радиозащищённом диапазоне (66–74 и 88-102 МГЦ) в непосредственной близости от волны мощной радиостанции. Следует заметить, что обнаружив закладку, объект не буде уничтожать её, а, скорее всего, будет гнать через неё дезинформацию.

Сейчас на рынках радиодеталей и в ларьках, торгующей радиоустройствами можно купить готовый радио-жучок. Это небольшая (размером со спичечный коробок) плата с микрофоном, контуром и пуговичной микробатарейкой. Радиус её действия достигает 100 м. Авторы самолично испробовали этот девайс и остались вполне довольны. Стоимость его ок. $5.

Те, кто немного разбирается в радиотехнике, могут изготовит жучок самостоятельно. Схему смотри на Рис. 6.1. Параметры: L1 — 6+6 витков на полом каркасе O4 мм проводом ПЭЛ-0,5 мм. Рабочая частота устройства 66–74 Мгц. Дальность до 200 м.

Схема принципиальная

Последовательный радио-жучок

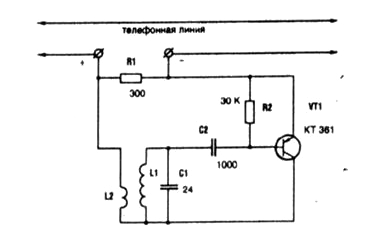

Это встроенные в телефон устройства, передающие проводимые в комнате переговоры в телефонную линию, а так же, сами телефонные разговоры. Они довольно сложны в устройстве, но тоже встречаются в продаже. Более просты системы прослушивания непосредственно телефонных линий. Это делается за пределами квартиры, где-нибудь на лестничной клетке или в подвале.

К сожалению, устройства, работающие на «разрыв» очень легко обнаружить, даже по характерному звуку. А многие современные цифровые телефоны отрицательно реагируют на изменение сопротивления линии. И совсем не обязательно сидеть возле провода с телефонной трубкой и напряжённо вслушиваться в разговор — это может вызвать справедливое подозрение соседей. Лучше подключить к линии радио-закладку, которая будет передавать сигнал на приёмник. Схему смотри на Рис. 6.2. Диапазон: 65-108 Мгц; дальность: 10–15 м; L1 — 8 витков на полом каркасе O4 мм проводом ПЭЛ-0,5 мм; L2 — 3 витка тем же проводом.

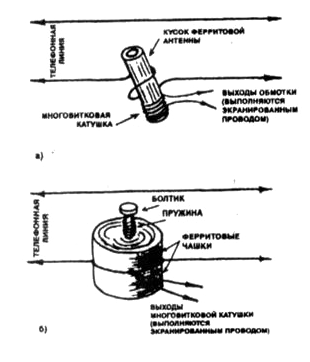

Индукционная отводка

Намного безопаснее и эффективнее т. н. «индукционная отводка». На кусок феррита наматываете катушку обмоточным проводом. Потом выбираете место на телефонной линии, где провод провисает и обкручиваете им, в один виток, вашу катушку (не разрывая провода). Концы обмотки катушки соединяете с усилителем или с микропередатчиком. Схему смотри на Рис. 6.3:

а. С использованием сердечника от ферритовой антенны, катушка — 600 витков ПЭЛ-0,06 мм;

б. Использование броневого сердечника (при подключении чашки раздвигают и одна жила линии вставляется внутрь магнитопровода), катушка — 600 витков ПЭЛ-0,06 мм.

Подведённые микрофоны

Все эти подсоединяемые к усилителю микрофоны могут иметь самую разнообразную конструкция, соответствующую «акустическим щелям» в интересующем вас помещении.

Динамический тяжёлый капсюль, например, можно опустить в вентиляционную трубу с крыши, а плоский кристаллический микрофон подвести под дверь снизу. При отсутствии подобных лазе надо обратить внимание на электрические розетки, которые, в смежных комнатах, иной раз бывают спаренными.

Сняв защитную крышку с одной из них, вы, тем самым, открываете доступ к другой, а через неё — к соседнему помещению. Иногда имеет смысл просверлить в стене маленькое (диаметром 1–3 мм) отверстие в неприметном месте (в угу, возле плинтуса и т. п.). При таком раскладе звук к микрофону подводится через жёсткую пластиковую трубочку, длиной сантиметров в 30. Вместо отверстий возможно использовать замочные скважины.

Контактные микрофоны

В качестве подобного устройства хорошо работает заурядный медицинский стетоскоп. Если вы хотите повысить его чувствительность, то состыкуйте его трубку с микрофоном и хорошим усилителем.

Очень качественные контактные датчики получаются из пьезокерамических головок от проигрывателей, либо из стандартных пьезоизлучателей электрических часов, звуковых игрушек, сувениров и телефонов. Так как данные устройства засекают микроколебания контактных перегородок, необходимо очень тщательно выбирать место их приложения, зависящее от конструктивных особенностей (сплошная, полая) конкретной стены. В некоторых случаях пьезоэлемент наклеивается снаружи на оконное стекло.

Превосходный акустический сигнал, иной раз удаётся снять с труб отопления.

Импровизированные резонаторы

Перехватывать переговоры в смежном помещении часто удаётся и без спецаппаратуры, прибегая к помощи случайно оказавшегося под рукой питейного бокала (или рюмки), ободок которой плотно прижимается к стене, а донышко — вплотную к уху. Возникаемый при этом звук сильно зависит как от состояния стены, так и от конфигурации и материала прибора (лучше — хрусталь).

Наряду с вышеуказанными, существуют и другие варианты подслушивания: «радиопули», модуляция лазерного луча оконным стеклом, перехват побочных излучений бытовой радиоаппаратуры, бесконтактная активация пассивных микроволновых излучений… Все эти методики профессионально сложны и не подходят для импровизированного применения.

Мой телеграмм https://teleg.run/deepernetwork_news

Об истории DoS и DDoS атак

Двадцать лет назад мир впервые столкнулся с первой DDoS-атакой, и в области кибербезопасности началась новая эпоха. С тех пор масштабы и возможности злоумышленников, организующие подобные атаки, существенно выросли, а сама эта деятельность стала заметным сегментом криминального бизнеса. По просьбе N + 1 о том, что такое DoS- и DDoS-атаки, кто их организует и зачем, а также каковы их перспективы в дальнейшем.

22 июля 1999 года сервер Университета Миннесоты перестал обрабатывать запросы. Попытки достучаться до него не увенчались успехом, сервер молчал. Сперва админы не придали этому особого значения — такое случалось и раньше, но, проанализировав сетевой трафик, они поняли: университетский сервер находится под атакой, с какой еще никому не доводилось сталкиваться. Так началась эра DDoS.

Сервер был атакован при помощи вредоносного скрипта Trinoo, написанного молодым человеком из Нового Орлеана под ником phifli. Используя известный эксплойт, связанный с переполнением буфера, Trinoo заражал компьютеры под управлением Linux, что позволяло сформировать бот-сеть из сотен машин, готовых по команде хозяина атаковать целевой сервер, используя для этого методику UDP-флудинга.

Чем же была уникальна эта атака? Чтобы ответить на этот вопрос, нам придется сперва разобраться в том, что такое атака на отказ в обслуживании (denial of service, DoS). Целью такой атаки является нарушение нормальной работы атакуемой системы или затруднение доступа к сетевым ресурсам, для чего используются самые разные техники.

DoS-атаки имеют весьма богатую историю. Первое упоминание об успешной атаке относится к 1974 году, когда 13-летний школьник Дэвид Деннис вызвал перебои в функционировании терминалов Лаборатории компьютерных вычислений Университета Иллинойса.

В лаборатории было установлено несколько десятков терминалов PLATO, объединенных в единую сеть и использовавшихся для обучения студентов и совместной работы. Для обращения к внешним устройствам, подключенным к терминалам, использовалась команда EXT. Тонкость состояла в том, что в случае, если терминал, не имевший периферийных устройств, получал эту команду, его система зависала. Вернуть терминал к работе можно было лишь путем полной перезагрузки.

Дэвид изучил документацию PLATO и обнаружил эту любопытную особенность. Желая посмотреть на реакцию пользователей, столкнувшихся с массовым зависанием терминалов, он написал небольшую программу, посылавшую команду EXT на все доступные машины, и направился прямиком в лабораторию, где успешно испытал ее, вызвав одновременное зависание 31 терминала.

Очередь в поликлинику

Чтобы объяснить человеку, далекому от компьютеров, суть DoS- и DDoS-атаки, можно воспользоваться следующей аналогией.

Представьте, что вы сидите в очереди в поликлинике. Ваш черед уже почти подошел, когда появляется человек, который со словами «мне только спросить» заходит в кабинет терапевта и остается там на пару часов.

Очередь в недоумении, рабочий день заканчивается, а неизвестный наглец не стремится покидать кабинет. Это классическая DoS-атака.

Если же наглецов пришла целая толпа и они своими вопросами постоянно отвлекают врача и не дают двигаться очереди, то, сочувствуем, вы столкнулись с DDoS.

Но настоящий расцвет DoS-атак пришелся на вторую половину 90-х годов, когда появилось огромное количество утилит, позволявших «забить мусором» канал связи (что было несложно сделать в эпоху модемов и низкоскоростного интернета) или вызвать зависание, а то и перезагрузку удаленного компьютера.

Такие программы в народе назывались «нюками» (в честь популярной в то время утилиты WinNuke) и активно использовались в ходе сетевых войн пользователей онлайн-чатов. Появился даже специальный глагол — «нюкнуть». Многие «нюки» имели возможность проводить сразу несколько видов атак, а их интерфейс был понятен даже самым неискушенным пользователям.

Что любопытно, DoS-атаку можно осуществить и на свой собственный компьютер, вызвав его зависание или перезагрузку. Незадачливым юзерам, скачавшим новую «нюку» и желающим немедленно ее опробовать, не понимая сути работы программы, нередко советовали ввести 127.0.0.1 (адрес локального компьютера) в поле адреса атакуемой машины, что делало атакующего жертвой собственных действий.

DoS-атаки не обязательно осуществлялись с использованием специальных утилит. Для этого нередко применялись и штатные инструменты, входящие в состав операционной системы, такие, например, как известная любому компьютерщику команда ping.

DDoS-атаки стали дальнейшим развитием DoS-атак. В случае с DDoS атакуемый сервер подвергается воздействию со стороны большого числа компьютеров или других сетевых устройств одновременно, что позволяет значительно повысить интенсивность атаки и вызвать отказ даже крупных и хорошо защищенных систем.

Именно с такой распределенной атакой и столкнулся сервер Университета Миннесоты 22 июля 1999 года, когда 114 зараженных Trinoo компьютеров начали массово отправлять на него UPD-пакеты.

Стандартная атака с использованием бот-сети, как в случае с Trinoo, осуществляется следующим образом. На первом этапе атакующий формирует ботнет — сеть, состоящую из зомби-компьютеров, зараженных специальной вредоносной программой.

Заражение может осуществляться самыми разными способами: начиная от банальных писем с троянами и заканчивая сетевыми червями, способными самостоятельно находить уязвимые устройства и внедряться в систему. Инфицированные компьютеры передают свои данные в контрольный центр ботнета и ожидают дальнейших команд.

После того как ботнет успешно сформирован, атакующий через контрольный центр передает указание начать атаку, в результате чего зараженные машины запускают процесс отправки соответствующих пакетов на целевой сервер, стремясь вызвать его отказ или затруднить его работу.

Атака на сервер Университета Миннесоты, стала первой в целой череде DDoS-атак с использованием Trinoo. Спустя полгода, в начале 2000 года, аналогичным атакам подверглись уже куда более защищенные серверы, принадлежащие таким «монстрам», как CNN, Amazon, eBay и Yahoo. Руководил нападениями канадский хакер под псевдонимом Mafiaboy, создавший внушительную зомби-сеть.

Следующим ботнетом, пришедшим на смену Trinoo, стал MyTobworm. Созданный 18-летним хакером сетевой червь быстро распространился по миру и позволил осуществлять успешные атаки на самые крупные сетевые ресурсы того времени.

Как это нередко бывает, первые DDoS-атаки совершались из любопытства или хулиганских побуждений и не были направлены на извлечение выгоды. Однако они быстро пришлись по вкусу сетевым вымогателям, и вскоре на их основе сформировался целый сегмент криминального бизнеса.

Схема предельно проста: злоумышленники атакуют крупный сайт, вызывая перебои в его работе, и отправляют его владельцам письмо с требованием выкупа. С учетом того, что простой крупного коммерческого ресурса обходится его владельцам в круглую сумму, а защита от массированной DDoS-атаки — дело весьма непростое, владельцы нередко предпочитают откупиться от назойливых хакеров.

Естественно, вымогательство — лишь одно из направлений использования DDoS-атак. В наши дни они стали прикладным инструментом в процессе взлома компьютерных систем, орудием в конкурентной и политической борьбе, их применяют хактивисты и даже школьники, успешно выводящие из строя электронные дневники для того, чтобы родители не смогли увидеть их оценки.

DDoS-атаки могут использовать самые различные техники. Так, один из крупнейших ботнетов, предназначенных для DDoS-атак, под названием Mirai состоит из сотен тысяч зараженных умных устройств, в частности домашних и офисных IP-камер.

Массовое заражение умных устройств нередко происходит по причине того, что их владельцы после покупки оставляют дефолтные логины и пароли. Так что если вы не хотите, чтобы ваша IP-камера жила двойной жизнью и втайне от вас пыталась завалить сервер по другую сторону океана, не ленитесь придумать пароль посложнее, чем стандартная комбинация «admin-admin».

Впрочем, DDoS-атаки не обязательно связаны с ботнетами, они могут осуществляться и вручную. Как правило, для этого используются специальные программы, наследники тех самых «нюков» из 90-х. Сотни, а иногда и тысячи пользователей одновременно запускают утилиту, вбивают адрес жертвы, и результат не заставляет себя долго ждать. На некоторых интернет-форумах и пабликах в соцсетях специально создаются ветки, предназначенные для координации вот таких «ручных» DDoS-атак.

Иногда случаются и непредумышленные DDoS-атаки. Это происходит, когда кто-нибудь размещает на каком-нибудь популярном ресурсе ссылку на интересную статью или страницу, расположенную на не очень мощном сервере. Тысячи людей переходят по ссылке и… сервер падает, не сумев справиться с наплывом посетителей.

За последние 20 лет DDoS-атаки прошли сложный эволюционный путь. Рост пропускной способности каналов связи и производительности серверов повлек за собой увеличение интенсивности атак. Эксперты регистрируют все новые рекорды, а ботнеты наращивают свою мощь, пополняясь тысячами зомби-устройств.

Появились и по-настоящему тревожные звоночки, такие как атаки на корневые DNS-серверы, способные в глобальном масштабе нарушить работу системы адресации в Интернете, а при определенных условиях оставить без связи целые страны.

DDoS-атакам неоднократно предрекали смерть, но они не сдают своих позиций. В наши дни в сети существуют хакерские группировки, специализирующиеся исключительно на осуществлении подобных атак и за определенное вознаграждение предлагающие свои услуги всем желающим.

Несмотря на кажущуюся простоту подобных атак, они представляют серьезную угрозу нормальному функционированию интернет-инфраструктуры, увеличивают нагрузку на каналы связи и ежегодно становятся причиной миллионных убытков для мировой экономики. Сегодня в большинстве стран мира предусмотрена административная или уголовная ответственность за осуществление DDoS-атак, но рассчитывать на исправление ситуации пока не приходится.

Исчезнут ли DDoS-атаки в ближайшие десятилетия? Скорее всего нет, они давно уже стали неотъемлемой частью современного интернета. Джинн выпущен из бутылки, и мы едва ли загоним его назад.

Зато мы можем снизить коммерческую привлекательность этого преступного бизнеса, защитив свои компьютеры и умные устройства от троянов, стремящихся вовлечь их в ботнет. Еще важно не выплачивать выкуп злоумышленникам, тем самым подрывая экономическую основу их деятельности.

Сервер Университета Миннесоты находился под атакой на протяжении всего нескольких дней. Админы не спали ночами, настраивая сетевые фильтры, копаясь в логах и стуча в свои админские бубны. В итоге они победили и спокойно отправились спать. Но последствия этой атаки нарушают сон специалистов по кибербезопасности уже 20 лет.

Мой телеграмм https://teleg.run/deepernetwork_news

Червь, который едва не поглотил Интернет

Пишет Mark Bowden

Этот вирус заразил 10 миллионов компьютеров. Так почему же кибергеддон так и не наступил?

Чуть более десяти лет назад уникальный штамм вредоносных программ атаковал Интернет так быстро, что это шокировало экспертов в области кибербезопасности во всём мире. Известный как Conficker, он был и остаётся самым стойким компьютерным червём, который объединяет миллионы компьютеров с операционной системой Microsoft со всего мира, чтобы создать крупный незаконный ботнет, по сути, чёрнорыночный суперкомпьютер. Такая мощь, контролируемая неизвестным производителем, представляла угрозу не только для любого предприятия, подключённого к сети, но и для самого Интернета.

Ботнеты, сети тайно связанных персональных компьютеров, контролируемых невидимой рукой, запускают печально известные DoS-атаки, наводняя веб-сайты таким количеством запросов данных, что они терпят крах. Атака 2012 года практически заблокировала онлайн-операции в крупных банковских учреждениях. Ботнеты также распространяют вредоносные программы. Они стояли за атакой вируса-вымогателя WannaCry в 2017 году, которая заразила приблизительно 200000 компьютеров в 150 странах и повредила компьютерные сети в больницах Национальной службы здравоохранения в Англии и Шотландии.

Кибероружие под названием EternalBlue, украденное в 2017 году из секретных лабораторий Агентства национальной безопасности (АНБ), было использовано для атаки на сети целых городов — Балтимор по-прежнему пытается «вылечить» тысячи муниципальных компьютеров, заражённых в прошлом месяце.

Ботнет Conficker был легко способен сделать любое из вышеперечисленного – и гораздо хуже. На пике, когда он состоял, по меньшей мере, из 10 миллионов отдельных IP-адресов, в мире было мало компьютерных сетей, достаточно безопасных, чтобы противостоять его атаке. Как бы то ни было, он был использован только один раз, чтобы распространить относительно небольшой штамм «псевдоантивируса», предназначенный для запугивания ничего не подозревающих пользователей в загрузке поддельного антивирусного программного обеспечения. Эта атака явно была началом чего-то большего.

Сегодня, благодаря чрезвычайным усилиям ФБР и некоторых ведущих мировых экспертов в области кибербезопасности, у нас есть ответы на эти вопросы. Они служат тревожным напоминанием об удивительной изощрённости растущей сети киберпреступников и уязвимости не только наших компьютеров, но и самого Интернета.

Страх перед Conficker – название было придумано программистами Microsoft, объединившими "con" от TrafficConverter.biz, веб-сайта, использованного для распространения червя, с немецким ругательством – достиг пика 1 апреля 2009 года, когда новый, более вирулентный штамм, который мог распространяться непосредственно с компьютера на компьютер без каких-либо действий со стороны пользователей, был запрограммирован на активацию.

Эта новая итерация вызвала страшные заголовки и телевизионные предупреждения в прайм-тайме — 60 Minutes на CBS назвала Conficker «одной из самых опасных угроз, когда-либо существовавших». Шон Генри, помощник директора кибер-отдела ФБР, сказал, что его потенциал для нанесения ущерба был столь же велик, как и «оружие массового уничтожения или бомба в одном из наших крупных городов».

Но потом, когда наступила назначенная дата и атаки не начались, а сеть не рухнула, беспокойство по поводу Conficker испарилось.

Кое-что, впрочем, случилось. Червь спокойно претерпел адаптацию, выскользнув из рук сыщиков кибербезопасности и ускорив свой рост. Так обстояли дела, когда я писал о Conficker для The Atlantic в 2010 году, а затем в книге «Червь», опубликованной в следующем году. Охват ботнета был огромным, реальным, но спящим.

Существовали конкурирующие теории, объясняющие причину. Согласно одной из них, это была работа академических хакеров, которые создали её в качестве лабораторного эксперимента, а затем случайно запустили – можно понять, почему они не хотели претендовать на авторство. Другая теория гласила, что это было кибероружие, разработанное правительством, возможно, даже Соединёнными Штатами.

Ни одна из теорий не была верной. Хотя некоторые эксперты по-прежнему выражают несогласие, большинство ныне считает, что Conficker был разработкой украинских киберпреступников, создавших платформу для глобального воровства, которая преуспела сверх всех ожиданий или желания. Вор меньше всего хочет привлечь к себе внимание. Тем не менее, беспрецедентный рост Conficker заставил обратить на себя внимание экспертов по кибербезопасности со всего мира.

Объяснение было подробно описано в статье, опубликованной в декабре 2015 года «Журналом конфиденциальных кибер-исследований и инженерии» (англ. The Journal of Sensitive Cyber Research and Engineering). Это была секретная, рецензируемая публикация, выпущенная федеральной межведомственной рабочей группой по кибербезопасности, включая Пентагон, Министерство внутренней безопасности и АНБ, и распространённая среди небольшого числа экспертов, имевших соответствующие разрешения. Сама статья не была засекречена, но дошла лишь до небольшого круга читателей. Я получил копию в этом году.

Статья была написана тремя учёными-компьютерщиками из SRI International, лаборатории в Менло-Парке, штат Калифорния, которые были частью специальной группы, созданной в 2008 году для борьбы с Conficker и известной как Conficker Cabal. Двое из них, Фил Поррас и Винод Егнесваран, первыми заметили Conficker. Третий автор, Хасан Саиди, был первым, кто «разобрал» его.

Их статья в журнале описывает цифровой след, приведший детективов к пяти мужчинам, четырём украинцам и шведу, которые, по словам ФБР, запустили и, вероятно, создали червя.

Первым ключом к разгадке стала изощрённость червя. Метод, с помощью которого он проникал в ядро компьютеров, требовал глубоких знаний Microsoft. Он использовал недавно обнаруженные недостатки в операционной системе Microsoft Windows (до того как большинство пользователей загрузили исправления безопасности) и передовые криптографические методы. У него были инновационные способы маскировки места происхождения и сокрытия контроллеров. По мере того как группа Conficker Cabal предпринимала усилия, чтобы остановить его распространение, червь быстро адаптировался, принимая эффективные контрмеры. Его нельзя было замедлить.

Но наиболее впечатляющей особенностью этой проблемы была криптография. Создатели незаконных ботнетов хотят защитить свои инвестиции путём шифрования внутренних команд и элементов управления, чтобы их вредоносное ПО не было захвачено конкурирующими преступниками или экспертами по безопасности.

Шифрование Conficker опережало всех. Оно использовало три из самых сложных существующих методов кодирования, RC4, RSA и MD6; все они были произведены ведущим криптологом в мире Роном Ривестом из Массачусетского технологического института. Черновая версия последнего из них, MD6, была выпущена всего за несколько недель до появления Conficker, как участник конкурса на обновление официального метода шифрования верхнего уровня Соединённых Штатов. MD6 был всего лишь предложением, и, по сути, о нём знали только в лаборатории Ривеста и эксперты Национального института стандартов и технологий (НИСТ), оценивавшиие конкурс. Единственным способом заполучить его было зайти на сайт Ривеста или конкурса НИСТ. Conficker стал первым известным использованием MD6.

Другие подсказки были связаны с особенностями червя. Он был предназначен для самоуничтожения в любом компьютере, использующим украинскую раскладку – верный признак того, что его создатели жили там и пытались избежать нарушения закона в своей стране. Тестовый прогон дал ещё одну подсказку. 1 декабря 2008 года миллионы заражённых ботнетом компьютеров были проинструктированы связаться с сайтом TrafficConverter.biz в один и тот же день; это был объём трафика, с которым он не мог справиться. Они непреднамеренно совершили на себя DoS-атаку. Эта ошибка наводила на мысль, что те, кто стоял за Conficker, не понимали, насколько широко распространился их вирус.

Червь продолжал развиваться. Чтобы управлять им, невидимая рука должна была выдать команду. Чтобы скрыть источник этой команды, червь ежедневно генерировал 250 новых «доменов», числовых меток, которые идентифицируют компьютерные сети в Интернете. В 2008 году члены Cabal попытались расшифровать код червя, чтобы обнаружить, приобрести, а затем эффективно закрыть все 250 доменов. Для этого требовалось проведение транзакций с коммерческими Интернет-регистраторами со всего мира.

Создатели червя приняли этот вызов. Когда новая итерация вредоносного ПО, Conficker C, появилась в конце февраля 2009 года, она увеличила количество новых ежедневных веб-адресов до 10000-3,65 миллиона в год. Внезапно стоимость борьбы с Conficker взлетела до небес: долг на кредитке одного из членов Cabal, занимавшегося покупкой веб-адресов, внезапно вырос до шести цифр.

Настоящий прорыв произошёл, когда создатели попытались усовершенствовать и без того необычную криптографию Conficker. Через несколько месяцев после того, как Ривест представил MD6 НИСТ, недостаток был обнаружен и исправлен. Как и в оригинальной версии, эта поправка была известна лишь очень узкому кругу элитных криптографов. Самые ранние версии Conficker использовали оригинальную версию с ошибками. Когда появился Conficker C, он использовал уже исправленный вариант.

Это сузило окно, во время которого создатели Conficker могли посетить веб-сайты Массачусетского технологического института или НИСТ. Изучая относительно небольшое количество экспертов, которые использовали веб-сайты непосредственно перед появлением Conficker C, следователи наткнулись на IP smartsystem.com.ua – адрес украинской компании, которая была получателем миллионов, обманутых TrafficConverter.Биз. Это был идеальный момент.

21 июля 2011 года агент ФБР Норм Сандерс и Национальная полиция Украины арестовали трёх украинцев: Сергея Камратова, Дмитрия Волокитина и Евгения Фатеева. Они были беззаботными тридцатилетними мужчинами, которые ездили на Porsche и жили в пентхаусах. Они познакомились в школе и были партнёрами по smartsystems.com. Их компания имела более 100 сотрудников. Каждый утверждал, что зарабатывает всего $30000 в год — Камратов вообще говорил, что он школьный учитель.

В компьютерах в их домах были выявлены прямые ссылки на smartsystem.com.ua, TrafficConverter.biz и кодирование Conficker. Троице были предъявлены обвинения в неуплате налогов с незаконных доходов, которые оценивались в десятки миллионов долларов. Я не смог установить, какое наказание они получили, так как мои запросы на предоставление информации украинскими властями остались без ответа. Я подозреваю, что все они вскоре были освобождены и вернулись к работе либо на себя, либо на государство. (Швед Микаэль Сальнерт был арестован в Дании и экстрадирован в Соединённые Штаты, где он признал себя виновным в 2012 году и был приговорён к 48 месяцам тюрьмы. Пятый мужчина, Виктор Моз, не был привлечён к ответственности.)

Вредоносное ПО в Украине – это большой бизнес. Некоторые компании по борьбе с электронными преступлениями имеют собственные здания в офисных парках с наёмными сотрудниками, которые каждый день появляются на работе с идентификационными значками, пользуются медицинскими страховками и наслаждаются пикниками за счёт работодателя. Закрытие smartsystem.com.ua вызвало значительное, но лишь временное прекращение использования «псевдоантивирусов»; злоумышленники позднее возобновили свою деятельность.

Вирусы-вымогатели – это новая чума, и она выманивает деньги у жертв, используя Bitcoin и другие анонимные способы оплаты. Поскольку немногие жертвы знают, как использовать такие способы оплаты, преступники пытаются восполнить пробел, поднимая сумму.

Новая версия операционной системы от Microsoft ограничила возможность заражения вирусом Conficker. Поскольку старые компьютеры выходят из строя, размер большого ботнета постоянно уменьшается. Сегодня, по оценкам, он состоит из 500000 заражённых компьютеров. Ботнет такого размера может нанести большой урон, но маловероятно, что Conficker будет использоваться, учитывая столько шумихи вокруг него.

Новые вредоносные программы предусмотрительно нацелены на медленно растущие инфекции, которые создают ботнеты меньшего размера. Но киберпреступность не уменьшилась. И преступники, и правоохранительные органы стали более изощрёнными в своих методах.

Между тем, ставки выросли. Сегодняшние эксперты, подобно членам Cabal, больше беспокоятся о кибервойне, нежели преступной деятельности в Интернет. Conficker пугал не из-за своего потенциала совершить кражу, а потому, что мог запустить атаку на компьютерные сети.

«Эпидемический стиль распространения Conficker дал нам чёткое представление о том, как может выглядеть полномасштабная кибератака, – сказал Поррас. – Только, к счастью, без последствий».

Мы живём в эпоху цифровой войны. В последние годы мы стали свидетелями кибершпионажа и кибератак со стороны США, Китая, Северной Кореи, Ирана и других стран. Stuxnet, вредоносная программа, созданная американскими и израильскими экспертами, временно остановила ядерную программу Ирана, саботировав центрифуги, используемые для переработки оружейного урана. Страны сегодня засевают критическую инфраструктуру других государств вредоносной логикой, предназначенной для уничтожения, а цифровые инструменты, такие как EternalBlue, вредоносное ПО, украденное у АНБ, теперь находятся в арсенале каждой крупной страны.

Когда возникнет следующая угроза, мы больше не будем зависеть, как в случае с Conficker, от специальной группы частных экспертов. У Соединённых Штатов есть команда по кибербезопасности в Пентагоне, а также агрессивные усилия Министерства внутренней безопасности и спецслужб, направленные на противодействие и запуск цифровых атак.

Интернет, рождённый мечтой о всеобщей связи и готовом доступе к знаниям веков, преуспел как в лучшую, так и в худшую сторону. Он помогает людям общаться, но он также стал местом для воровства, ненависти, лжи, невежества и подрывной деятельности.

В последнее время он призывает к разрушению. Урок Conficker заключается в том, что для нанесения сокрушительных ударов по промышленности и даже национальным государствам больше не требуется мощный военно-промышленный комплекс и дорогостоящие арсеналы самолётов, кораблей, бомб и ракет. Бедные тоже могут играть. Всё, что нужно – это ноу-хау и клавиатура.

Поиграем в бизнесменов?

Одна вакансия, два кандидата. Сможете выбрать лучшего? И так пять раз.

Как вскрывают пароли представители правоохранительных органов

Хакеры, мошенники, работники IT-безопасности, следственные органы и спецслужбы — все они при определенных обстоятельствах могут попытаться добраться до информации, защищенной с помощью паролей. И если инструменты, которыми пользуются хакеры и спецслужбы, в целом практически совпадают, то подход к задаче отличается кардинальным образом. За исключением единичных дел, на раскрытие которых могут быть брошены огромные силы, эксперт работает в рамках жестких ограничений как по ресурсам, так и по времени, которое он может потратить на взлом пароля. Какие подходы используют правоохранительные органы и чем они отличаются от работы хакеров — тема сегодняшнего материала.

Добрым словом и пистолетом

Разумеется, в первую очередь представители органов безопасности действуют методом убеждения. «Ты не выйдешь отсюда, пока не разблокируешь телефон», — говорят они задержанному, положив перед ним документ, где английским по белому написано, что «предъявитель сего имеет право досмотреть содержимое мобильных устройств» задержанного. Вот только о том, что задержанный обязан собственный телефон разблокировать, в документе ни слова. Что совершенно не мешает органам безопасности беззастенчиво пользоваться правом, которого у них нет.

Трудно в такое поверить? На самом деле не очень: последний такой случай произошел буквально на днях. Американский гражданин Сидд Бикканнавар (Sidd Bikkannavar), работающий в NASA, был задержан на границе при въезде в страну; именно «словом и пистолетом» его убедили разблокировать корпоративный смартфон.

Да, ты не обязан свидетельствовать против самого себя и выдавать свои пароли. Этот принцип наглядно иллюстрируется очередным случаем. Подозреваемый в хранении детской порнографии сидит уже 27 месяцев за то, что отказывается сообщить пароли от зашифрованных дисков. Презумпция невиновности? Не, не слышали.

Впрочем, подобные меры можно применять не всегда и не ко всем. Мелкого мошенника, брачного афериста или просто любителя накачать музыки «про запас» без внятных доказательств в тюрьму не запрешь, равно как и серьезного преступника с деньгами и адвокатами. Данные приходится расшифровывать, а пароли — вскрывать. И если в делах, связанных с тяжкими преступлениями и угрозой национальной безопасности (терроризм), руки у экспертов развязаны, а ограничений (финансовых и технических) практически нет, то в остальных 99,9% случаев эксперт жестко ограничен как доступными вычислительными возможностями лаборатории, так и временными рамками.

А как с этим обстоят дела в России? На границе устройства разблокировать пока не заставляют, но… процитирую эксперта, который занимается извлечением информации с телефонов и компьютеров задержанных: «Самый действенный способ узнать пароль — это звонок следователю».

Что можно сделать за 45 минут? А за два дня?

Фильмы не всегда врут. На одной из выставок ко мне подошел человек, в котором я сразу опознал начальника полицейского участка: большой, лысый и чернокожий. Информация с жетона подтвердила первое впечатление. «У меня в участке штук двести этих… айфонов, — с ходу начал посетитель. — Что вы можете сделать за 45 минут?» С такой постановкой вопроса мне раньше сталкиваться не приходилось. Впрочем, на тот момент (три года назад) еще были популярны устройства без сканера отпечатков, Secure Enclave только-только появился, а с установкой jailbreak проблем, как правило, не возникало. Но вопрос занозой засел у меня в голове. Действительно, а что можно сделать за 45 минут? Прогресс идет, защита усложняется, а времени у полиции больше не становится.

В самых незначительных делах, когда телефон или компьютер пользователя конфискуются «на всякий случай» (например, задержали за мелкое хулиганство), у следствия не будет ни времени, ни сил, ни зачастую работников высокой квалификации для вскрытия пароля. Не удалось разблокировать телефон за 45 минут? Обратимся к уликам, собранным более традиционным образом. Если за каждое зашифрованное устройство каждого мелкого хулигана биться до последнего, ресурсов не хватит ни на что другое.

В более серьезных случаях, когда конфискуется в том числе и компьютер подозреваемого, следствие может приложить и более серьезные усилия. Опять же, от страны, от тяжести преступления, от важности именно цифровых улик будет зависеть и количество ресурсов, которые можно затратить на взлом.

В разговорах с полицейскими разных стран чаще всего возникала цифра «два дня», при этом подразумевалось, что задача ложится на существующий кластер из пары десятков компьютеров. Два дня на вскрытие паролей, которыми защищены, к примеру, криптоконтейнеры BitLocker или документы в формате Office 2013, — не слишком ли мало? Оказывается, нет.

Как они это делают

Инструменты для взлома паролей у полиции были изначально, но полноценно применять их научились не так давно. К примеру, полицию всегда интересовали пароли, которые можно извлечь из компьютера подозреваемого, — но извлекали их сначала вручную, потом — при помощи единичных утилит, которые могли, например, получить только пароль от ICQ или только пароль к учетным записям в Outlook. Но в последние несколько лет в полиции пришли к использованию инструментов «всё в одном», которые сканируют жесткий диск и Registry устройства и сохраняют в файл все найденные пароли.

Во многих случаях полиция пользуется услугами частных криминалистических лабораторий — это касается как рутины, так и громких дел (толстый намек на процесс в Сан-Бернардино). А вот «частники» готовы воспользоваться самыми «хакерскими» методами: если оригинальные данные не изменяются, а следов вмешательства не остается, то способ, которым был добыт нужный пароль, значения не имеет, — в суде эксперт может сослаться на коммерческую тайну и отказаться раскрывать технические детали взлома.

Реальные истории

Иногда действовать требуется быстро: вопрос не в ресурсах, вопрос во времени. Так, в 2007 году в лабораторию поступил запрос: пропал 16-летний подросток. Родители обратились в (тогда еще) милицию, которая и пришла в лабораторию с ноутбуком пропавшего. Ноутбук защищен паролем. Было понятно, что нескольких месяцев на перебор паролей нет. Пошла работа по цепочке. Снят образ диска, параллельно запущена атака на пароль в Windows. Запущен поиск паролей на диске. В результате в Elcomsoft Internet Password Breaker был найден пароль к почте. Больше ничего интересного на компьютере не оказалось. Ничего, что могло бы помочь в поисках, в почте не было, но через почтовый ящик удалось сбросить пароль к ICQ, а там обнаружилась переписка с друзьями, из которой стало понятно, в какой город и к кому «пропал» подросток. Закончилось благополучно.

Однако далеко не всегда у историй хороший конец. Несколько лет назад в лабораторию обратился французский частный следователь. Его помощи попросила полиция: пропал известный спортсмен. Полетел в Монако, дальше следы теряются. В распоряжении следствия оказался компьютер спортсмена. Проанализировав содержимое диска, на компьютере обнаружили iTunes и панель управления iCloud. Стало понятно, что у спортсмена iPhone. Попробовали получить доступ к iCloud: пароль неизвестен, но маркер аутентификации (вытащили из iCloud Control Panel) сработал. Увы, как это часто бывает, в облачной резервной копии не оказалось никаких намеков на местонахождение «пропажи», а сама резервная копия была создана чуть ли не полтора месяца назад. Внимательный анализ содержимого позволил обнаружить пароль от почты — он был сохранен в заметках (тот самый «желтый стикер» с паролем, чтобы не забыть). Зашли в почту, нашли бронь отеля. Полиция подхватилась… Увы, история закончилась плохо: спортсмена нашли мертвым.

Но вернемся к нашим двум дням для взлома. Что можно сделать за это время?

Насколько (бес)полезны стойкие пароли

Не сомневаюсь, ты много раз слышал советы, как выбирать «стойкий» пароль. Минимальная длина, буквы и цифры, специальные символы… А так ли это важно на самом деле? И поможет ли длинный пароль защитить твои зашифрованные тома и документы? Давай проверим!

Для начала — немного теории. Нет, мы не будем в очередной раз повторять мантру о длинных и сложных паролях и даже не будем советовать пользоваться паролехранилками. Просто рассмотрим две картинки:

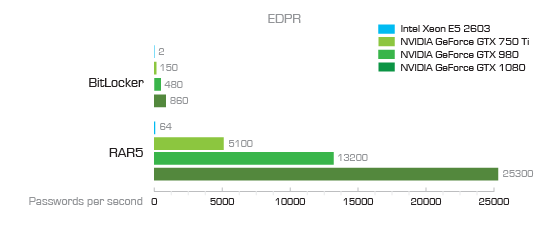

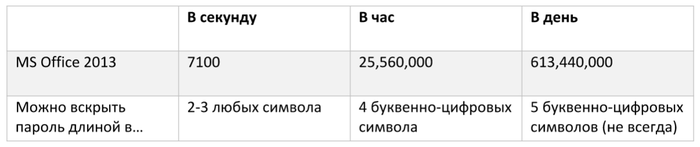

Скорость перебора паролей с использованием видеокарты: вот BitLocker и RAR5

а вот Microsoft Office, Open Office и IBM Notes

Как видим, скорость перебора для томов BitLocker — всего 860 паролей в секунду при использовании аппаратного ускорителя на основе Nvidia GTS 1080 (к слову, это действительно быстро). Для документов Microsoft Office 2013 цифра повыше, 7100 паролей в секунду. Что это означает на практике? Примерно вот это:

Таким образом, на очень быстром компьютере с аппаратным ускорителем пароль, состоящий из пяти букв и цифр, будет взломан за день. Если в том же пятизначном пароле затешется хотя бы один специальный символ (знак препинания, #$%^ и подобное), ломать его придется уже две-три недели. Но пять знаков — мало! Средняя длина пароля сегодня — восемь символов, а это уже далеко за пределами вычислительных возможностей даже самых мощных кластеров в распоряжении полицейских.

Тем не менее большинство паролей все-таки вскрывается, и именно за два дня или даже быстрее, причем вне зависимости от длины и сложности. Как так? Неужели полицейские, как в фильмах, узнают имя собачки подозреваемого и год рождения его дочери? Нет, все гораздо проще и эффективнее, если говорить не о каждом отдельном случае, а о статистических показателях. А с точки зрения статистики гораздо выгоднее использовать подходы, которые работают в «большинстве» случаев, даже если они не дадут результата в конкретном деле.

Сколько у тебя паролей?

Я подсчитал: у меня 83 уникальных пароля. Насколько они на самом деле уникальны — разговор отдельный; пока просто запомним, что у меня их 83. А вот у среднего пользователя уникальных паролей гораздо меньше. По данным опросов, у среднего англоязычного пользователя 27 учетных записей в онлайновых сервисах. Способен ли такой пользователь запомнить 27 уникальных, криптографически сложных паролей? Статистически — не способен. Порядка 60% пользуются десятком паролей плюс их незначительными вариациями (password, password1, ну, так и быть, — Password1234, если сайт требует длинный и сложный пароль). Этим беззастенчиво пользуются спецслужбы.

Если есть доступ к компьютеру подозреваемого, то извлечь из него десяток-другой паролей — вопрос техники и нескольких минут. К примеру, можно воспользоваться программой Elcomsoft Internet Password Breaker, которая вытаскивает пароли из браузеров (Chrome, Opera, Firefox, Edge, Internet Explorer, Yandex) и почтовых клиентов (Outlook, Thunderbird и другие).

В ней можно просто побродить по хранилищам паролей, а можно нажать Export, в результате чего за считаные секунды все доступные пароли будут извлечены из всех поддерживаемых источников и сохранены в текстовый файл (дубликаты удаляются). Вот этот-то текстовый файл и есть готовый словарь, который в дальнейшем используется для вскрытия паролей, которыми зашифрованы файлы с серьезной защитой.

Извлекаем пароли из браузеров и почтовых клиентов

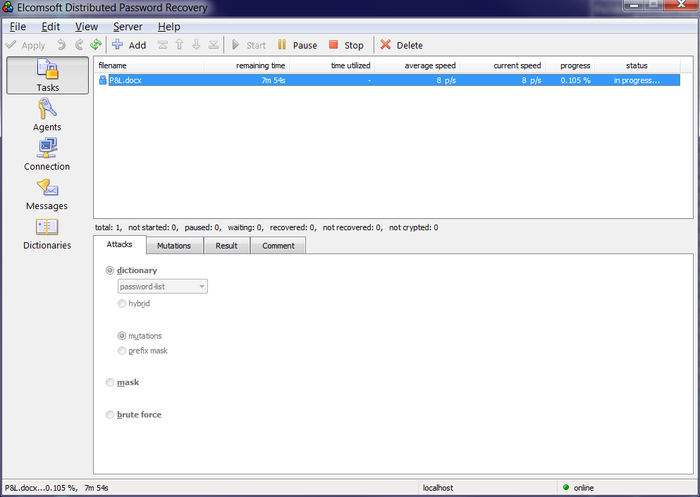

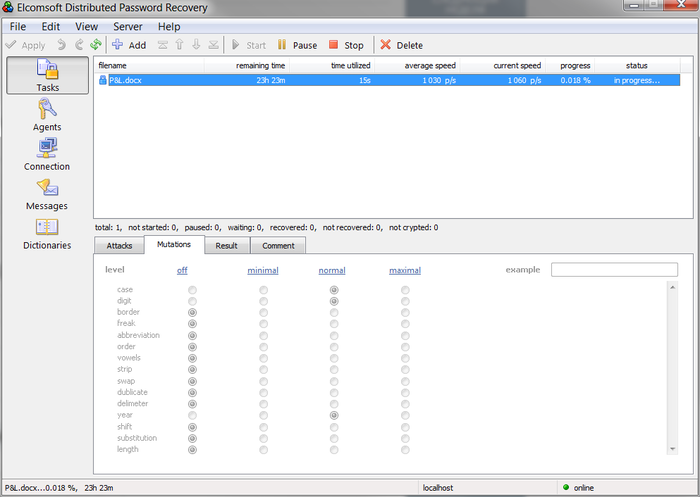

Допустим, у нас есть файл P&L.docx, извлеченный с компьютера пользователя, и есть словарик из его паролей от нескольких десятков (или даже сотни) учетных записей. Попробуем воспользоваться паролями для расшифровки документа. С этим может помочь практически любая программа для перебора паролей, которая поддерживает формат документов MS Office 2013. Нам привычнее Elcomsoft Distributed Password Recovery.

Атака происходит в три этапа. На первом этапе просто подключаем словарь «как есть».

Этот этап занимает доли секунды; вероятность успеха «здесь и сейчас» — порядка 60% для среднестатистического пользователя (не хакера, не айтишника и не киберпреступника).

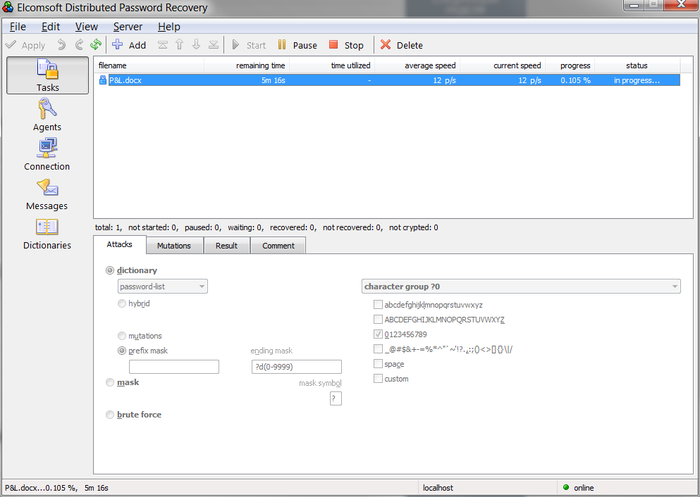

Второй этап — используется тот же словарь, состоящий из паролей пользователя, но в конец каждого пароля дописываются цифры от 0 до 9999.

Наконец, третий этап — тот же документ, тот же словарь, но прогоняются вариации («мутации» в терминологии EDPR). На скриншоте можно увидеть список доступных мутаций:

Большой соблазн — активировать их все, но практического смысла в этом немного. Имеет смысл изучить, как именно конкретный пользователь выбирает свои пароли и какие именно вариации он использует. Чаще всего это одна или две заглавных буквы (вариация case средней степени), одна или две цифры в произвольных местах пароля (вариация digit средней степени) и год, который чаще всего дописывается в конец пароля (вариация year средней степени). Впрочем, на данном этапе все-таки имеет смысл просмотреть пароли пользователя и учесть вариации, которые использует именно он.

На втором и третьем этапах обычно вскрывается каждый десятый пароль. Итоговая вероятность расшифровать документ у среднего пользователя — порядка 70%, причем время атаки ничтожное, а длина и сложность пароля не имеют ровно никакого значения.

Исключения из правила

Если у одного пользователя файлы и учетные записи защищены одними и теми же паролями, это вовсе не означает, что так везти будет каждый раз. Например, в одном случае подозреваемый хранил пароли в виде имен контактов в телефонной книге, а в другом сборник паролей совпадал с именами зашифрованных файлов. Еще один раз файлы были зашифрованы названиями мест отдыха подозреваемых. Инструментов для автоматизации всех подобных случаев просто не существует: даже имя файла следователю приходится сохранять в словарь вручную.

Длина не имеет значения

Если говорить о длине и сложности паролей, то большинство пользователей не привыкли себя утруждать. Впрочем, даже если бы почти все использовали пароли максимальной длины и сложности, это не повлияло бы на скорость атаки по словарям, составленным из утечек.

Если ты следишь за новостями, то, вероятно, слышал об утечках баз данных с паролями из Yahoo (три раза подряд!), LinkedIn, eBay, Twitter и Dropbox. Эти службы очень популярны; в общей сложности утекли данные десятков миллионов учетных записей. Хакеры проделали гигантскую работу, восстановив из хешей большую часть паролей, а Марк Бёрнетт собрал все утечки воедино, проанализировал ситуацию и сделал интереснейшие выводы. По данным Марка, в том, какие пароли выбирают англоязычные пользователи, прослеживаются четкие закономерности:

0,5% в качестве пароля используют слово password;

0,4% в качестве пароля используют последовательности password или 123456;

0,9% используют password, 123456 или 12345678;

1,6% используют пароль из десятки самых распространенных (top-10);

4,4% используют пароль из первой сотни (top-100);

9,7% используют пароль из top-500;

13,2% используют из top-1000;

30% используют из top-10000.

Дальше Марк не анализировал, но мы продолжили его последовательность, воспользовавшись списком из 10 миллионов самых популярных паролей. По нашим данным, пароли из этого списка использует всего 33% пользователей, а длительность атаки растет на три порядка.

Что нам дает эта информация? Вооружившись статистикой и словариком из

10 тысяч самых распространенных паролей, можно попробовать расшифровать файлы и документы пользователя даже в тех случаях, когда о самом пользователе ничего не известно (или просто не удалось получить доступ к компьютеру и извлечь его собственные пароли). Такая простейшая атака по списку из всего 10 тысяч паролей помогает следствию примерно в 30% случаев.70 + 30 = 100?

В первой части статьи мы воспользовались для атаки словарем, составленным из паролей самого пользователя (плюс небольшие мутации). Согласно статистике, такая атака работает примерно в 70% случаев. Второй метод — использование списка из top-10000 паролей из онлайновых утечек, что дает, снова согласно статистике, тридцатипроцентную вероятность успеха. 70 + 30 = 100? В данном случае — нет.

Даже если «средний» пользователь использует одни и те же пароли, даже если эти пароли содержатся в утечках, ни о какой гарантии речи не идет. Офлайновые ресурсы, зашифрованные тома и документы могут быть защищены принципиально другими паролями; вероятность этого никто не измерял. При расследовании преступлений, связанных с компьютерами, заметно возрастает вероятность нарваться на пользователя, который не попадает в категорию «средних». Говорить о том, что 30% или 70% паролей любого пользователя вскрываются за несколько минут (априорная вероятность), не совсем корректно. А вот о семидесятипроцентной раскрываемости (апостериорная вероятность) рапортовать можно.

Именно такими, быстрыми, легко автоматизируемыми и неплохо прогнозируемыми способами любят пользоваться правоохранительные органы, если «доброе слово и пистолет» не срабатывают.

На этом всё?

Разумеется, на перечисленных атаках процесс не останавливается. Подключаются собственные словари — как с популярными паролями, так и словари английского и национального языков. Как правило, используются вариации, здесь единого стандарта нет. В ряде случаев не брезгуют и старым добрым brute force: кластер из двадцати рабочих станций, каждая из которых укомплектована четырьмя GTX 1080, — это уже полмиллиона паролей в секунду для формата Office 2013, а для архивов в формате RAR5 и вовсе за два миллиона. С такими скоростями уже можно работать.

Разумеется, пароли к учетным записям, которые можно извлечь из компьютера подозреваемого, далеко не всегда помогут в расшифровке файлов и криптоконтейнеров. В таких случаях полиция не стесняется привлекать и другие методы. Так, в одном случае следователи столкнулись с зашифрованными данными на ноутбуках (системные накопители были зашифрованы с использованием BitLocker Device Protection совместно с модулем TPM2.0).

Атаковать эту защиту «в лоб» бесполезно; никакой пароль в этом случае пользователь не устанавливает. Помог анализ другого устройства, на которое пользователь заходил с помощью той же учетной записи Microsoft Account. После восстановления пароля к Microsoft Account расшифровка системного накопителя стала делом техники. В другом случае данные с зашифрованных ноутбуков были найдены на сервере в незащищенном виде.

Как защититься? В первую очередь проведи аудит своих паролей. Попробуй проделать все то, что показали мы. Удалось взломать пароль к документу, архиву, зашифрованному тому за несколько минут? Делай выводы. Не удалось? Методов мягкого убеждения никто не отменял.

https://t.me/deepernetwork_news