По поводу хакерской атаки.

Маленькая фирма, 3 компьтера в сети, на одном из них, кроме всего прочего , запускался "МЕДок", бухгалтерская программа производства Украины. Заражение произошло после отправки налоговой накладной ( комп завис, потом попытка востановлания после перезагрузки и все.... красные быквы...). Медок - программа напрямую взаимосвязанная с налоговой. Получается, что заразились фирмы и компании, которые в этот день отправляли налоговые накладные и т.д.. Чисто мое мнение, а там хз. (Пишу о своей фирме, "белая", аж рыгать охота).

Копирую сбственный коммент, просто хочу услышать ваше мнение...

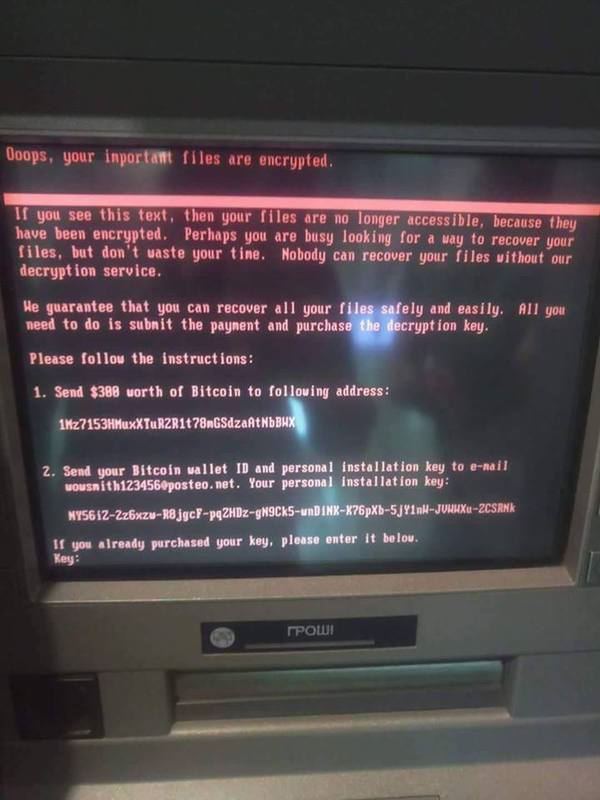

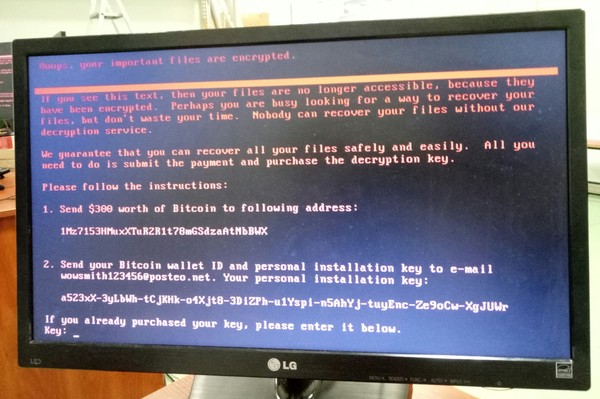

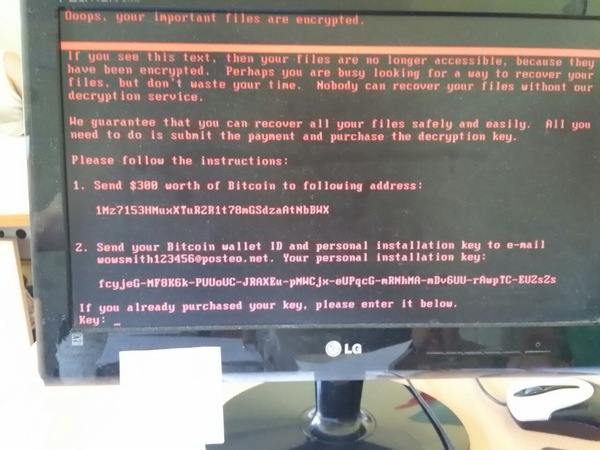

Вирус от Пети А

Сегодня в Украине форменный кипиш и паника. Сначала вирус-шифровальщик атаковал Сбербанк, Киевэнерго и Укрпочту. Не успела новость о кибер-атаке разнестись, как перестали работать Новая почта и кассы в магазинах больших торговых сетей. Из последних новостей известно, что вирус затруднил работу столичного метрополитена, минфина, аэропорта Борисполь и Укразализныци. Невозможно воспользоваться услугами банковских терминалов.

Есть слухи, что атаке также подверглись некоторые большие предриятия в России, Великобритании и США.

Хакеры требуют 300 биткоинов, либо грозятся стереть всю инфу на компах.

Украину накрыла масштабная кибератака.

Среди пострадавших от кибератаки оказались Кабинет министров и Ощадбанк

Целый ряд важнейших компаний и государственных учреждений Украины 27 июня подвергся массированной хакерской атаке, которая привела к приостановке их работы.

Об этом сообщает «112.Украина».

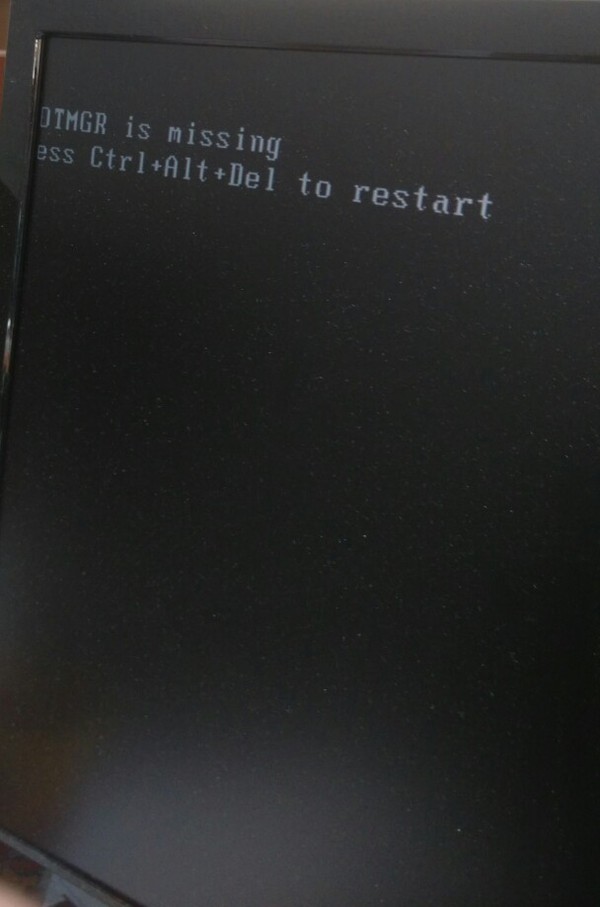

В настоящий момент известно, что вирус называется mbr locker 256, который является одним из видов вирусов-вымогателей.

Атака началась практически около 11:30 утра во множестве учреждений страны. Вирус очень быстро распространяется и проявляется в отказе работы компьютеров на платформе Windows – машины самостоятельно перегружаются и зашифровываются.

По словам экспертов, масштаб поражения украинских компьютеров связан с несвоевременным обновлением антивирусных баз и неправильно настроенной политикой безопасности на почтовых серверах.

Также программисты объяснили, как именно вирус попадает в компьютер.

«MBR (главная загрузочная запись, код, необходимый для последующей загрузки операционной системы, расположенный в первом секторе устройства) после включения питания компьютера, во время прохождения процедуры POST, тестирующей аппаратное обеспечение, вирус загружается в оперативную память по адресу 0x7C00 и передает ему управление компьютером», - заявили ІТшники, добавив, что существует очень много модификаций этого вируса.

Тем временем, появился впечатляющий список компаний и организаций, пострадавших от кибератаки:

Сайт Кабмина;

Банки ТАСС, Ощадбанк, Пивденный, ОТП;

Аэропорт «Борисполь»;

Киевский метрополитен;

Эпицентр;

Укрзализныця;

Новая почта;

ДТЭК;

Укрэнерго;

Киевэнерго;

Сеть заправок ТНК;

ПCГ «Ковальская»;

ТРК «Люкс» (24 канал, радио «Люкс» и др.);

Авиапредприятие «Антонов»;

Киевводоканал;

Сайт «Корреспондент».

Источник:

https://comments.ua/society/586992-ukrainu-nakrila-masshtabn...

По поводу вирусов

Всем доброго дня. Вопрос такой. Кто-то сталкивался с таким вирусом SMS'S на Андроиде? Эта сволочь не давала в настройки зайти, ну и ещё в некоторые папки и смс-ки не удалялись.

Удалить вроде получилось, но как ещё узнать, остались после него какие-то следы?

.

Создатели вируса-вымогателя WannaCry выдавали себя за русских хакеров

Создатели вируса Wannacry, вымогавшего деньги у пользователей под угрозой удаления файлов, маскировались под русских хакеров. Об этом сообщили в компании Group-IB, которая занимается расследованием киберпреступлений.

Эксперты рассказали, что северокорейские хакеры Lazarus добавили строки и символы с написанными латиницей русскими словами в один из модулей для пересылки сетевого трафика, чтобы отвести от себя подозрения.

«Использованные слова являются нехарактерными для носителя русского языка, а в случае с командой «poluchit» значение слова противоречит самому действию», – сообщили в Group-IB.

Ущерб, нанесенный вирусом WannaCry в 150 странах мира, был оценен в 1 млрд долларов. Ранее эксперты заявляли, что вирус мог быть запущен хакерами из Южного Китая, Гонконга, Сингапура или Тайваня, сообщает Ura.ru. Однако в Group-IB считают, что к деятельности хакерской группировки Lazarus причастна КНДР.

Поиграем в бизнесменов?

Одна вакансия, два кандидата. Сможете выбрать лучшего? И так пять раз.

WannaCry. Сколько зарабатывают хакеры и расшифруют ли они файлы после оплаты?

Вот и спал пик обсуждения вируса-шифровальщика WannaCry ( он же Wana Decrypt0r, WCry, WannaCrypt0r и WannaCrypt...), но в посте о декрипторах задавались вопросы по поводу случаев оплаты (биткоинами) расшифровки файлов хакерам.

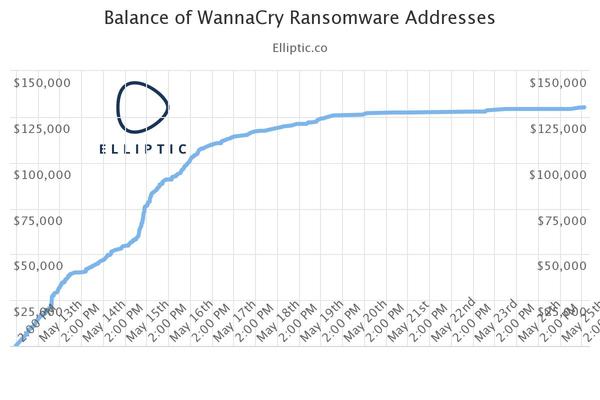

Сегодня вернулся на Пикабу и решил порыть интернет на предмет дохода создателей зловреда. Это оказалось проще простого и заработали хацкеры:

Total ransomed: $130,240.63. Last payment made at: May 25th, 1:01 PM

График с сайта https://www.elliptic.co/wannacry/

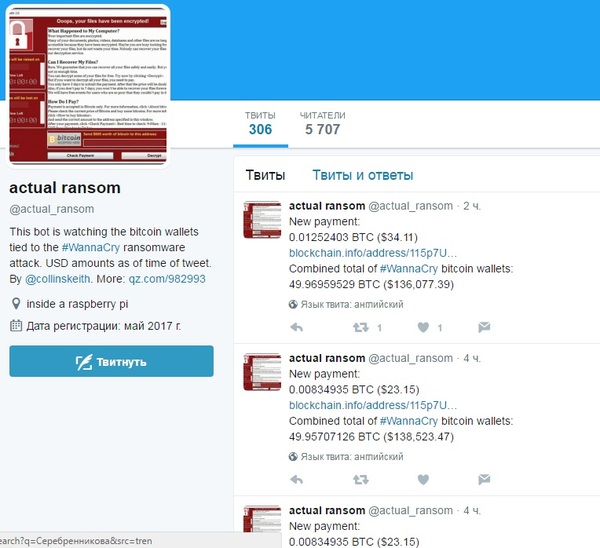

Онлайн транзакции поступающие на биткоин адреса злоумышленников можно отследить в твиттер-боте по адресу:

Ведется трансляция с обозревателя блоков blockchain.info, ниже ссылки на транзакции по трем биткоин-адресам создателей вируса:

https://blockchain.info/address/12t9YDPgwueZ9NyMgw519p7AA8is...

https://blockchain.info/address/13AM4VW2dhxYgXeQepoHkHSQuy6N...

https://blockchain.info/address/115p7UMMngoj1pMvkpHijcRdfJNX...

Расшифровка.

А вот информации от оплативших расшифровку нет, как нет информации о намерении хакеров успокоить душу народа и дешифровать информацию после оплаты((((

Но на хабре нашлась инфа о принципе работы кнопки Decrypt, а так же о том, что у злоумышленников нет способа идентификации пользователей, отправивших битки, а значит пострадавшим никто ничего восстанавливать не будет :

"Криптор создаёт два типа файлов: сперва некоторая часть шифруется с использованием 128-битного AES, при этом сгенерированный ключ для расшифровки дописывается непосредственно к криптованному файлу. Файлам, зашифрованным таким способом, криптор даёт расширение .wncyr и именно их потом расшифровывает при нажатии на Decrypt. Основная же масса закриптованного получает расширение .wncry и там уже ключа нет.

При этом шифрование идёт не в самом файле, а сперва на диске создаётся файл, куда кладётся криптованное содержимое, а потом исходный файл удаляется. Соответственно, в течение какого-то времени есть шанс восстановить часть данных при помощи различных undelete-утилит.

Для борьбы с подобными утилитами, криптор постоянно пишет на диск всякий левый мусор, так что место на диске выжирает достаточно быстро.

А вот почему до сих пор нет никакой информации по поводу оплаты и механизмов её проверки, это действительно удивляет. Возможно, влияет довольно приличная сумма ($300), которая требуется для подобной проверки."

https://habrahabr.ru/company/pentestit/blog/328606/#comment_...

Похоже что заплатив выкуп ничего не добьемся, так что... мы помним что делать чтобы обезопаситься:

http://pikabu.ru/story/poznakomimsya_s_wannacry_poblizhe_504...

http://pikabu.ru/story/ssyilki_na_obnovleniya_microsoft_ms17...