Как защитить организацию от атак на основе supply chain attack

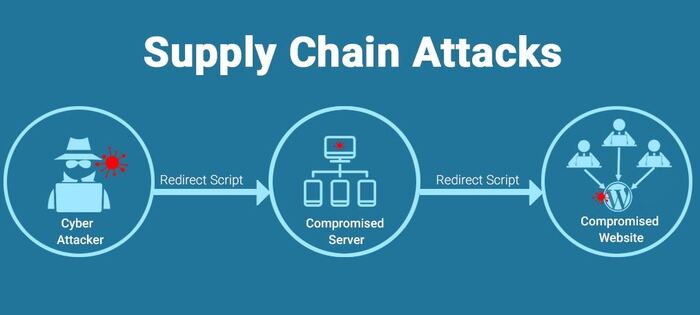

Атаки через цепочку поставок (supply chain attack) стали одним из самых серьезных рисков для организаций разного масштаба. Эти атаки осуществляются через компрометацию программного обеспечения или оборудования на каком-либо этапе поставки, что позволяет злоумышленникам получить доступ к целевым системам.

Стратегии защиты:

1. Аудит и мониторинг поставщиков

Проводите регулярный аудит безопасности ваших поставщиков. Убедитесь, что они соблюдают стандарты безопасности и используют надежные методы защиты данных.

2. Многофакторная аутентификация (МФА)

Используйте МФА для доступа к системам и данным. Это повышает безопасность путем добавления дополнительного уровня проверки подлинности.

3. Обновление и патчинг ПО

Следите за обновлениями безопасности и софта, которые вы получаете от своих поставщиков. Регулярно устанавливайте патчи безопасности для избежания известных уязвимостей.

4. Сегментация сети

Разделите корпоративную сеть на сегменты, чтобы контролировать доступ и ограничить потенциальный ущерб от атак.

5. Обучение сотрудников

Проводите семинары и тренинги для сотрудников о потенциальных угрозах и методах их предотвращения. Осведомленный персонал значительно снижает риски безопасности.

6. Инцидентное реагирование

Разработайте и протестируйте план реагирования на инциденты, чтобы быстро и эффективно справляться с возможными атаками.

7. Использование инструментов безопасности

Поддерживайте защиту на высоком уровне с помощью антивирусов, систем предотвращения вторжений и других инструментов безопасности.

Наш канал по информационной безопасности в телеграме, подпишись!

Искусство войны. Как японцы получили Макассарский пролив

Порой итог сражения оказывается неожиданным для всех его участников. Примером может послужить бой в Макассарском проливе, когда попытка перехватить японский конвой вылилась в отступление союзников, а также оказались утраченными важные позиции, благодаря которым ход Второй мировой войны на Тихоокеанском ТВД стал таким, каким его знают ныне.

После нападения Японии на Пёрл-Харбор Вторая мировая война пришла и на Тихий океан. Для защиты Юго-Восточной Азии от предполагаемых действий Токио было создано командование ABDA. То есть, объединение сил Великобритании, Австралии, США и Нидерландов, которое появилось 4 января 1942 года. Его возглавил британский фельдмаршал Арчибальд Уэйвелл, а морскими силами стал командовать американец Томас Харт.

Январь 1942 года был весьма неудачным для союзников: японцы захватили большую часть острова Борнео, несколько крупных портов на Сулавеси и Молуккский архипелаг. Уэйвелл, понимая, что теперь японцы нацелены на разделяющий Сулавеси и Борнео Макассарский пролив, начал готовиться. Харт же, как и голландцы в штабе ABDA, опасался вторжения на Яву, где они и концентрировали свои силы.

1 февраля авиаразведка, которая часто ошибалась в точной оценке классов обнаруженных кораблей, заявила о японских силах в гавани Баликпапан — 3 крейсерах, 10 эсминцах и 20 транспортниках. На следующий день Харт собрал совещание, где присутствовал голландец Конрад Хелфрих, американец Уильям Глассфорд и австралиец Джон Коллинз. Собравшиеся должны были подготовить контрмеры в ответ на японскую активность. Хелфриху не составило труда убедить коллег создать особую ударную группировку, которая должна будет перехватить противника и не дать ему высадиться. Целью японцев сочли захват Сурабаи, важного города и порта в Голландской Ост-Индии, и именно поэтому эскадру союзников решили доверить голландскому контр-адмиралу Карелу Доорману.

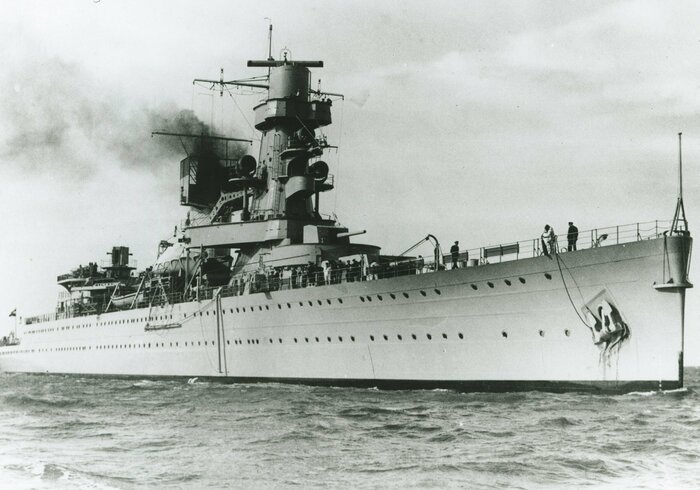

Флагман соединения Доормана — крейсер HNLMS De Ruyter

Доорман получил под командование эскадру из голландских крейсеров De Ruyter и Tromp и американских крейсеров Houston и Marblehead. Их прикрывали голландские эсминцы Banckert, Piet Hein, Van Ghent и американские Barker, Bulmer, John D. Edwards и Stewart.

Утром 3 февраля готовящуюся к выходу в море группу обнаружили японские бомбардировщики, но атаковать не стали и ушли, как показалось союзникам, в сторону Сурабаи. Это стало дополнительным аргументом в пользу того, что Япония намерена брать город. Около полуночи Доорман направился к северо-восточной оконечности Явы, куда прибыл к 5 часам утра.

Уже в 9 часов утра Доорман получил сообщение от очередного самолёта-разведчика о том, что японцы обнаружены на пути в Сурабаю — 3 крейсера, 18 эсминцев, а также большое количество транспортов и кораблей сопровождения. Контр-адмирал решил преградить им путь, заняв позиции в Макассарском проливе. Дойти до позиции он не успел — в 9:49 с Marblehead обнаружили японские бомбардировщики, летевшие четырьмя V-образными группами на высоте около 5 000 метров. В точности неизвестно сколько их было: союзники отчитывались о 37-45, тогда как японцы утверждали, что имелось 60 машин.

Доорман приказал соединению рассредоточиться — он надеялся дать таким образом своим кораблям место для манёвра, а японцев заставить распылить силы. Но это было ошибкой: японцы пролетели мимо эсминцев прикрытия и сосредоточили атаки на крейсерах.

Marblehead стал основной целью. В ходе первого захода бомбардировщиков ему удалось уклониться от близко падавших бомб и даже сбить один самолёт, но в ходе второй атаки он получил два попадания: обе бомбы пробили палубу и взорвались. Погибло и пострадало несколько человек, а крейсер ушёл в циркуляцию из-за повреждения руля. На этом атаки против Marblehead практически прекратились.

Крейсер USS Houston в 1935 году

Далее бомбардировщики начали налёты на Houston. Первые волны атак ему удалось отразить: все бомбы упали мимо, а несколько самолётов были сбиты. Наконец, последняя атака увенчалась успехом, и одна бомба, попав в район кормовой башни главного калибра, пробила палубу и взорвалась, убив 48 человек и заклинив поворотный механизм кормовой башни главного калибра.

Японцы тут же переключились на флагман, De Ruyter. Но ему удалось сманеврировать, так что он получил незначительные повреждения систем ведения огня 40-мм орудий. До 12 часов самолёты ушли, но Доорман не решился продолжать свой «поход» в Макассарский пролив, сообщил Харту о необходимости истребительного прикрытия и повернул назад.

Все корабли добрались до баз, где их спешно отремонтировали, хотя Marblehead затем ушел для более основательного ремонта сначала на Цейлон, а затем в США. Японские лётчики в свою очередь переоценили собственный успех и доложили о потоплении крейсера типа Augusta (т.е. Houston), а также по одному крейсеру типов Tromp и Java. Если заявление о потоплении Houston выглядит логичным, то последние два явно ошибочны: на Tromp атаки не производись, а крейсеров типа Java в соединении вообще не имелось.

Повреждения на крейсере USS Marblehead после боя в Макассарском проливе

Настоящий успех Японии был в другом. Всё морское командование ABDA ошиблось, ведь своей непродуманной атакой и последующим отступлением они дали противнику то, чего он хотел на самом деле: контроль над Макассарским проливом. Все сообщения об атаке на Субараю были плодом ошибок разведчиков и предвзятого толкования голландцев из штаба, живших в постоянном страхе перед высадкой.

Взятие Макассара дало японцам возможность заняться проработкой планов для действительной атаки на Субараю, поскольку новая позиция, взятая за счёт ошибки противника и ценой потери нескольких самолётов была столь выгодна, что новый этап кампании в Голландской Ост-Индии был не за горами. Таким образом, командование ABDA отдало победу в руки противника, и причиной тому — отступление после боя в Макассарском проливе.

Материал подготовлен волонтёрской редакцией «Мира Кораблей»

Популярно о кибербезопасности. Что такое эксплойт нулевого дня?

Простым языком и общими фразами!

Одной из опаснейших современных вредоносных программ является эксплойт нулевого дня. Это особая форма вредоносного кода, использующая уязвимости, о которых разработчик программного обеспечения не знает. Такие «дыры» в программном коде называются уязвимостями нулевого дня.

Для чего разрабатывается эксплойт?

Такие программы создаются для заражения ПО крупной компании вирусами, троянами, червями, руткитами, а также для шантажа и вымогательства денег. Хакеры, обнаружившие уязвимость, как правило, не сообщают об этом производителю программного кода. После обнаружения уязвимости они могут:

Разработать вредоносный код, который использует незадокументированную уязвимость, и шантажировать компанию.

Предлагать эксплойт производителям уязвимого программного обеспечения. Приобретая эксплойт нулевого дня разработчики защищают репутацию компании и свои продукты до атаки.

Продавать информацию об уязвимости спецслужбам, другим заинтересованным лицам. Спецслужбы и военные могут использовать эксплойт для подготовки к кибервойне или активно использовать такое ПО для атак или шпионажа.

В чем заключается особая опасность эксплойта?

Такое вредоносное ПО может быть использовано для незаметных, а значит очень опасных атак. Они опасны тем, что у производителя ПО нет патча, который может исправить скрытую в программном коде уязвимость. Злоумышленник, использующий эксплойт нулевого дня, имеет преимущество во времени перед производителями и пользователями уязвимого ПО, что позволяет наносить значительный ущерб или манипулировать множеством уязвимых систем, оставаясь незамеченным. Эксплойт нулевого дня может быть обнаружен только после первой атаки на систему. Однако такие киберпреступления часто остаются незамеченными длительное время.

Как происходит атака нулевого дня?

Атака начинается с активного использования эксплойта. То есть с его помощью в атакуемую систему внедряются другие вредоносные программы. Если изменения остаются незамеченными, то система переходит под управление злоумышленников. Если атака обнаруживается, то эффективно и быстро защитить систему чаще всего не удается. Атака может быть эффективно отражена только в том случае, если разработчики ПО оперативно закроют уязвимость. Но исправление уязвимости системы требует времени, поэтому эксплойт способен наносить ущерб в течение длительного периода.

Рынок эксплойтов нулевого дня

Для такого вредоносного ПО существует отдельный, нелегальный рынок, на котором эксплойты продаются и покупаются. Единой цены на вредоносный код не существует. Она формируется в зависимости от типа уязвимости, масштаба угрозы и количества потенциально уязвимых систем. Обычно такие сделки сторонами не афишируются.

Как защититься от эксплойта?

Поскольку уязвимость, эксплуатируемая вредоносным кодом, неизвестна, то защитить потенциально уязвимые системы очень трудно. Тем не менее, некоторые профилактические меры могут минимизировать риск возникновения атаки нулевого дня.

Передача данных в сети должна быть безопасной и зашифрованной. Обеспечить дополнительную защиту поможет система обнаружения вторжений и система предотвращения вторжений. Они реагируют на необычные изменения в системе, информируют администраторов или автоматически защищают систему.

Любое программное обеспечение является шлюзом для атак нулевого дня, поэтому сотрудники компании должны использовать минимальный набор программ. Программное обеспечение, которое не используется, должно быть удалено из системы. Также важно регулярно контролировать обновление всех программ и операционных систем, которые используют в компании.

Как подготовить машину к долгой поездке

Взять с собой побольше вкусняшек, запасное колесо и знак аварийной остановки. А что сделать еще — посмотрите в нашем чек-листе. Бонусом — маршруты для отдыха, которые можно проехать даже в плохую погоду.

Сбербанк рассказал о длительной DDoS-атаке в январе

Атаковали не только банк, но и все сервисы экосистемы

В конце января Сбербанк подвергся «очень длительной» DDoS-атаке, которая длилась четыре дня, рассказал зампред правления банка Станислав Кузнецов на форуме «Кибербезопасность в финансах». Он заверил, что сервисы Сбера и сам банк эту атаку выдержали.

«С 24 по 28 января выдержали очень длительную четырехсуточную DDoS-атаку. Она была весьма сложной — видоизменялась десятки раз за эти четверо суток. Были атакованы одновременно все 1100 сервисов Сбера». — сказал он.

По его наблюдениям DDoS-атаки в последнее время изменились — их стало меньше по количеству, но изощренность растет, указал он и предложил объединиться крупным банкам в борьбе с хакерами.

Источник: https://frankmedia.ru/154732