Как подготовить машину к долгой поездке

Взять с собой побольше вкусняшек, запасное колесо и знак аварийной остановки. А что сделать еще — посмотрите в нашем чек-листе. Бонусом — маршруты для отдыха, которые можно проехать даже в плохую погоду.

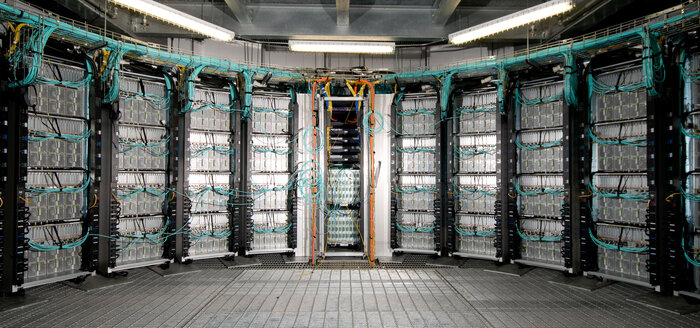

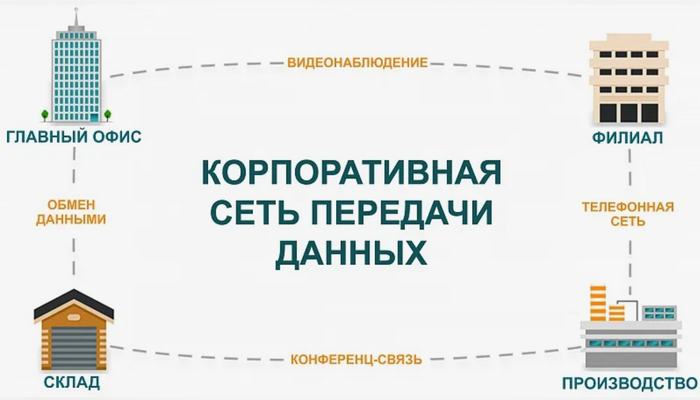

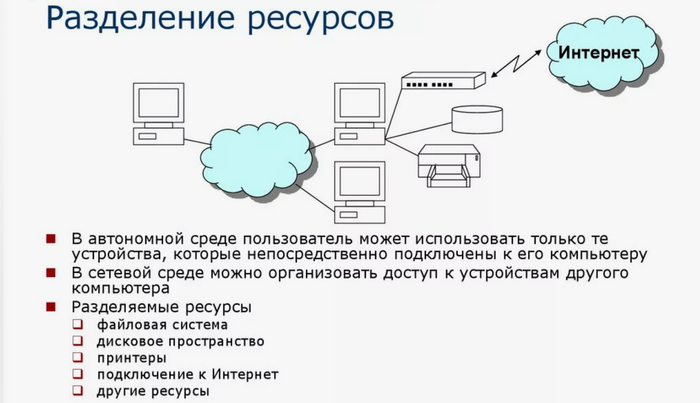

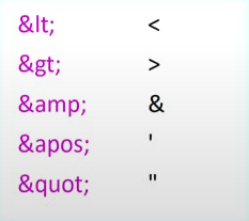

Корпоративная сеть

Корпоративная сеть — это интегрированная информационная сеть, предназначенная для обмена данными, ресурсами и коммуникаций между различными узлами и подразделениями одной организации. Корпоративная сеть обеспечивает надежное и безопасное соединение между компьютерами, серверами, телефонами, принтерами и другими устройствами внутри организации. Корпоративная сеть отличается от сети, например, Интернет-провайдера тем, что правила распределения IP адресов, работы с интернет-ресурсами и т. д. едины для всей корпоративной сети, в то время как провайдер контролирует только магистральный сегмент сети, позволяя своим клиентам самостоятельно управлять их сегментами сети, которые могут являться как частью адресного пространства провайдера, так и быть скрытым механизмом сетевой трансляции адресов за одним или несколькими адресами провайдера. Корпоративную сеть, основанную на компьютерных технологиях, называют Интранетом.

Основные характеристики корпоративной сети включают в себя:

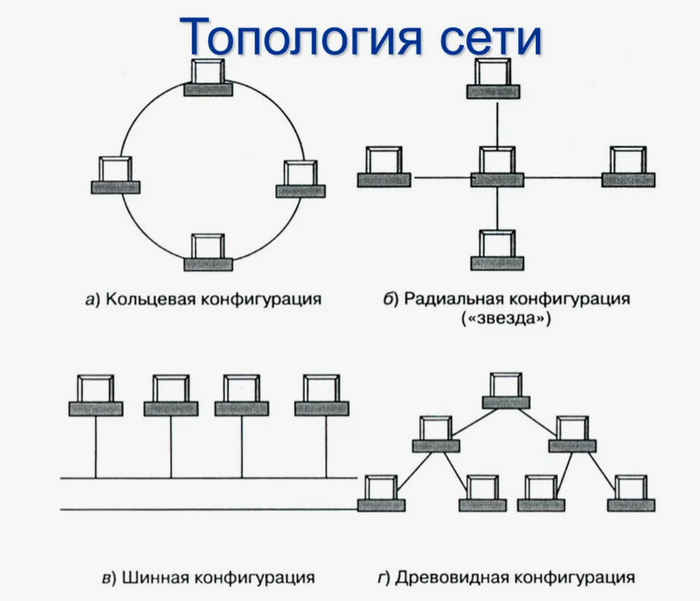

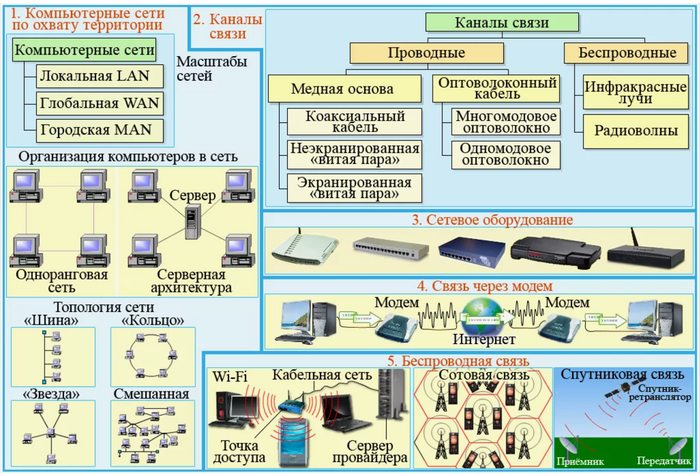

1.Топология сети - это физическая структура связей между узлами сети, например, звезда, кольцо, шина или смешанная топология. Она определяет способ организации и управления сетью.

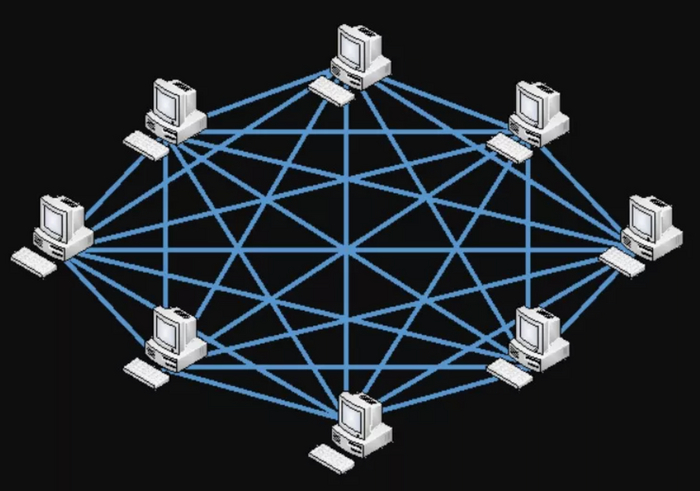

Существует несколько возможных топологий корпоративных сетей рисунок 1:

1.1. Звезда - наиболее распространенная топология, при которой все устройства подключены к центральному коммутатору или маршрутизатору. Это упрощает управление сетью и обеспечивает высокую отказоустойчивость, но при этом требует много кабельной инфраструктуры.

1.2. Кольцо - в этой топологии все устройства подключены в кольцевую цепь, где каждый компьютер соединен с двумя соседними. Это обеспечивает равномерное распределение нагрузки и отказоустойчивость, но снижает скорость передачи данных.

1.3. Шина - в этой топологии все устройства подключены к одному линейному кабелю, который является центральным каналом передачи данных. Это простая и дешевая топология, но имеет ограничения в скорости и проблемы с отказоустойчивостью.

1.4. Дерево - комбинация звезды и шины, при которой несколько звездных сетей соединены между собой через общий канал центрального коммутатора. Это обеспечивает гибкость расширения сети и улучшает отказоустойчивость.

1.5. Сеть мешок - сеть, в которой каждое устройство подключено к каждому другому. Это обеспечивает наивысшую отказоустойчивость и скорость передачи данных, но требует большого количества кабельной инфраструктуры и управления.

Каждая из указанных топологий имеет свои преимущества и недостатки, и выбор оптимальной зависит от конкретных потребностей и возможностей организации.

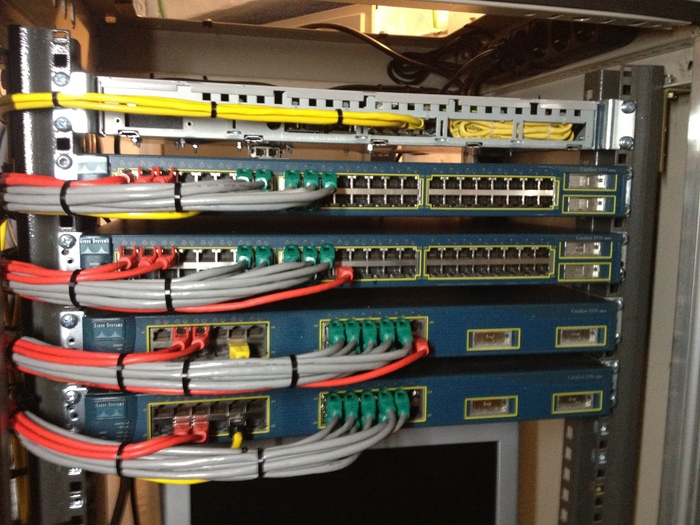

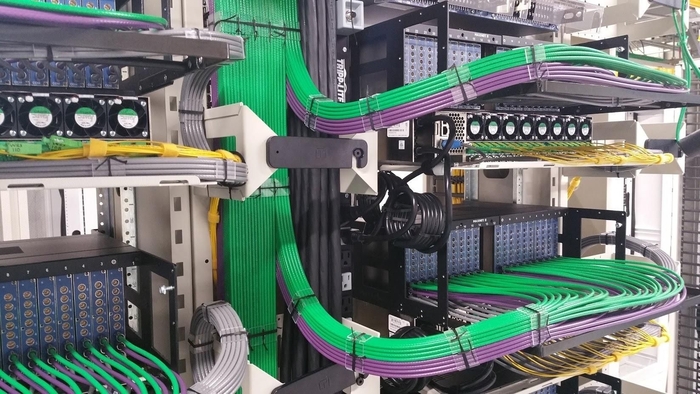

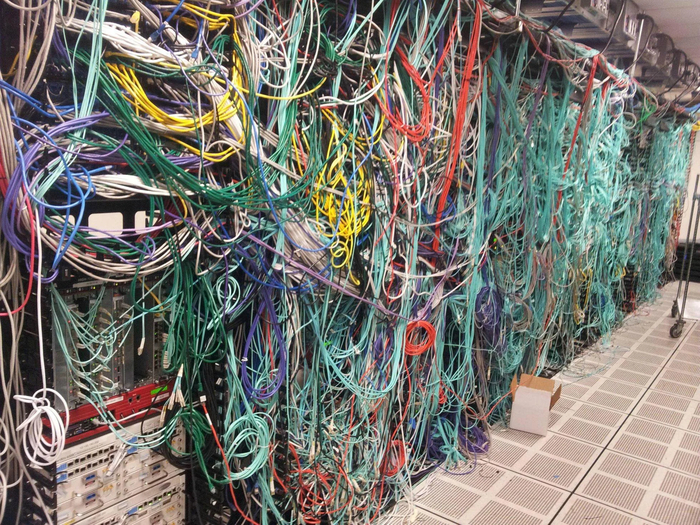

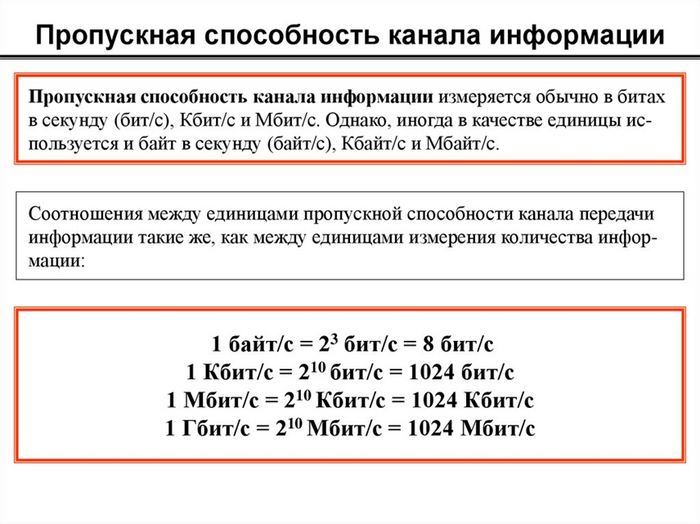

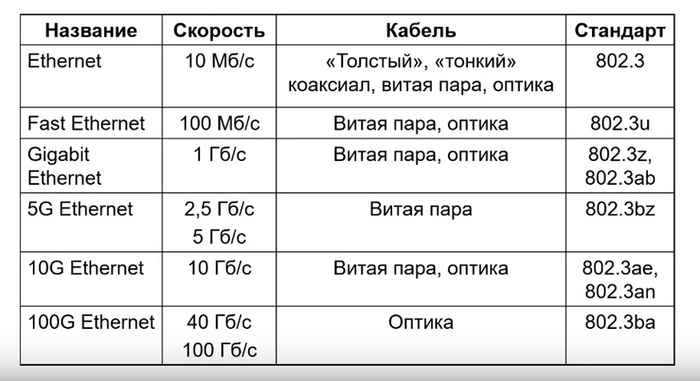

2.Пропускная способность - это возможность сети обрабатывать и передавать данные с заданной скоростью. Она зависит от оборудования сети, кабелей, протоколов и других факторов рисунок 2.

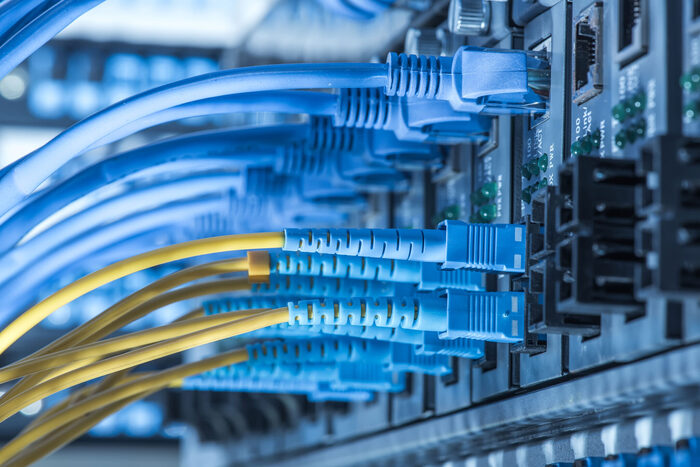

2.1. Пропускная способность - корпоративной сети определяется количеством данных, которые могут быть переданы через сеть за определенный период времени. Пропускная способность измеряется в битах в секунду (bps) или в килобитах в секунду (Kbps), мегабитах в секунду (Mbps) и гигабитах в секунду (Gbps) Рисунок 3.

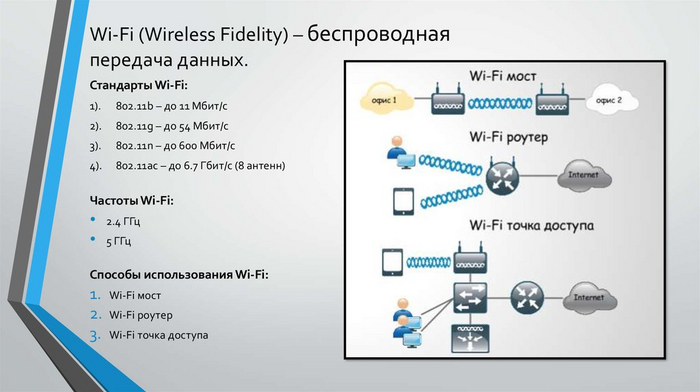

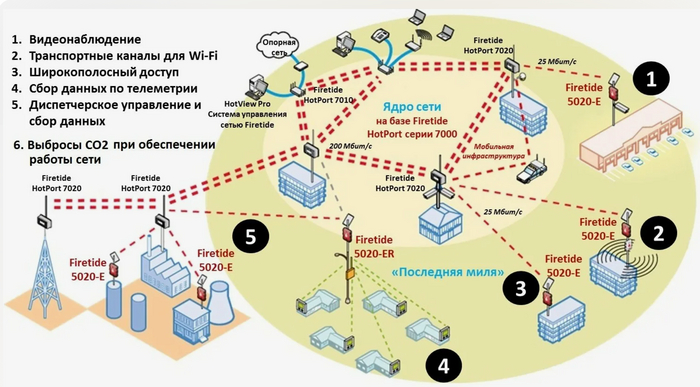

2.2. Пропускная способность - корпоративной сети зависит от нескольких факторов, таких как тип технологии передачи данных (например, Wi-Fi рисунок 4, Ethernet рисунок 5 ), количество устройств в сети, используемое оборудование (маршрутизаторы, коммутаторы), объем трафика данных и пропускная способность самого оборудования.

Беспроводная передача данных WiFi

Проводная передача данных Ethernet

Для обеспечения эффективной работы корпоративной сети необходимо регулярно мониторить и оптимизировать пропускную способность, чтобы предотвратить проблемы с производительностью и перегрузками сети. Для увеличения пропускной способности сети можно использовать более мощное оборудование, увеличить пропускную способность каналов связи, оптимизировать настройки сетевого оборудования и программного обеспечения и т.д.

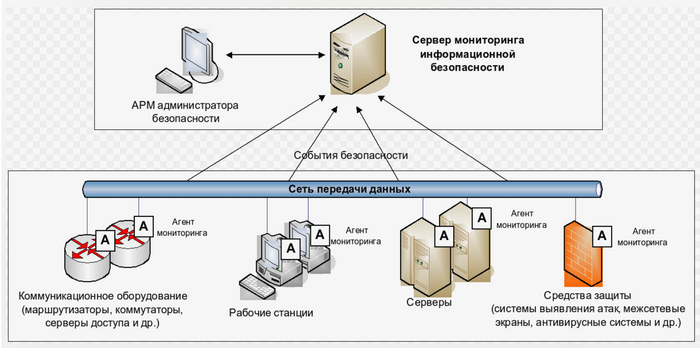

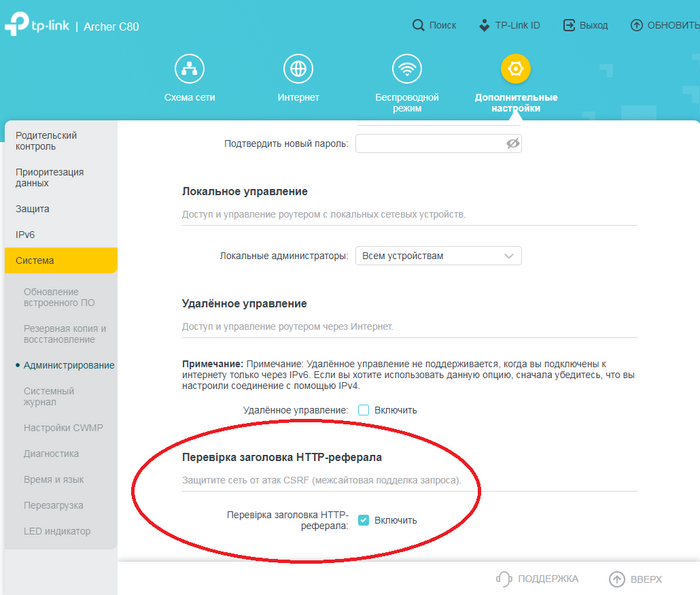

3.Безопасность - это защита сети от несанкционированного доступа, вирусов, вредоносного программного обеспечения и других угроз. Безопасность корпоративной сети обеспечивается с помощью аппаратных и программных средств, а также политик и процедур безопасности.

Безопасность корпоративной сети - это важный аспект ее функционирования, так как она содержит конфиденциальные данные компании, такие как финансовая информация, данные клиентов, интеллектуальная собственность и другие чувствительные информации, которая может быть взломана или украдена злоумышленниками.

При разработке систем безопасности корпоративной сети оценивают динамику поля угроз и возможный ущерб от них, а также необходимость степени интенсивности использования механизмов защиты в структуре сети для нейтрализации атак на неё. После тестирования корпоративной сети осуществляется ряд профилактических мер по прогнозированию вирусных атак, исследованию вредоносного кода и его уничтожению.

Для обеспечения безопасности корпоративной сети применяются различные меры, включая:

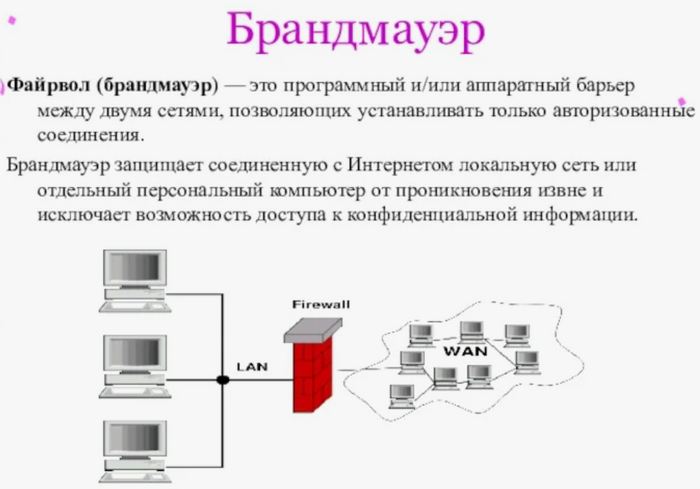

Файрволлы(Firewall, Брандмауэр) - программное обеспечение или аппаратные устройства, которые фильтруют трафик в сети и блокируют попытки несанкционированного доступа рисунок 6.

Виртуальные частные сети (Virtual Private Network VPN) - предоставляют зашифрованное соединение между удаленными пользователями и корпоративной сетью, что обеспечивает безопасную передачу данных через общедоступные сети рисунок 7.

Антивирусное программное обеспечение - защищает компьютеры и серверы от вредоносных программ и вирусов рисунок 8.

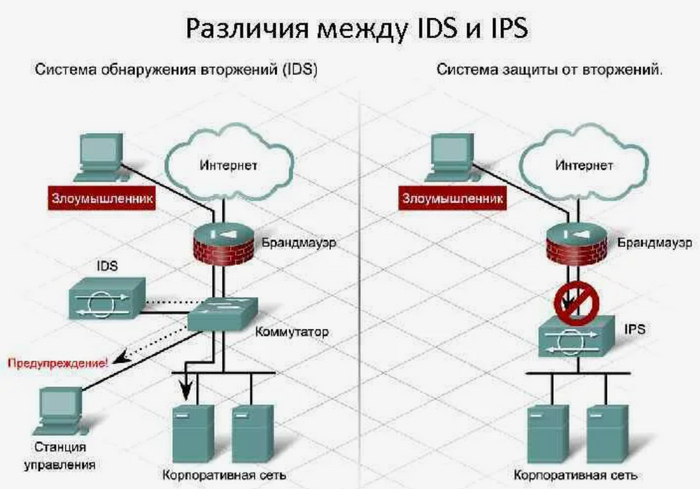

Системы обнаружения вторжений (IDS) и предотвращения вторжений (IPS) - отслеживают и блокируют несанкционированные попытки доступа к сети рисунок 9.

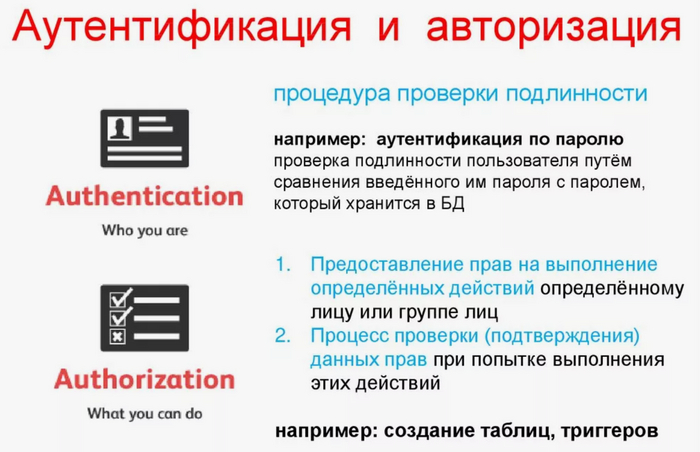

Аутентификация и авторизация - процессы проверки личности пользователя и предоставления доступа только к необходимым ресурсам и данным рисунок 10.

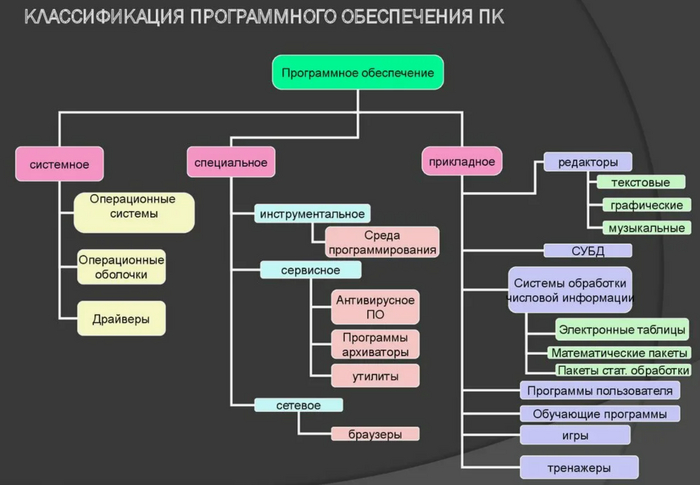

Регулярное обновление программного обеспечения и систем безопасности - для закрытия уязвимостей и обеспечения защиты от новых угроз. Небольшой пример классификации программного обеспечения ПК пользователя рисунок 11.

В целом, хорошо спроектированная и правильно настроенная корпоративная сеть с соответствующими мерами безопасности обеспечивает защиту конфиденциальных данных компании и предотвращает потенциальные кибератаки и утечки информации.

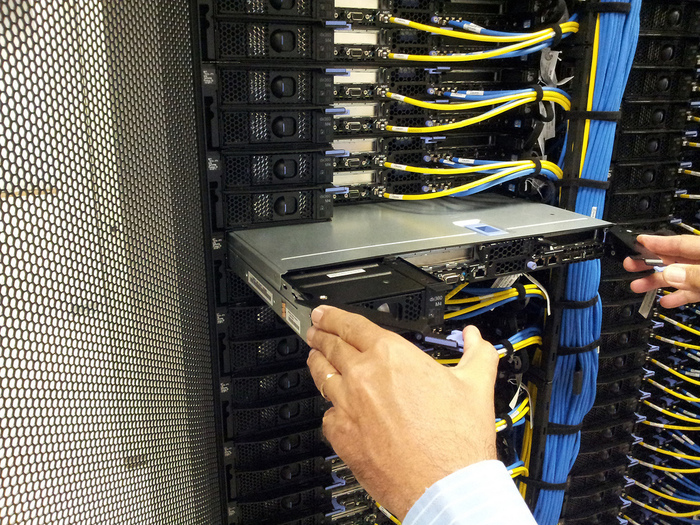

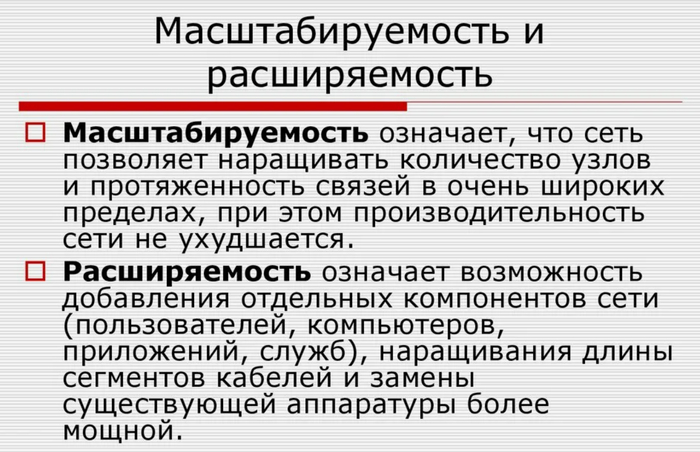

4.Масштабируемость - это возможность расширения сети, добавления новых устройств и узлов, а также переноса сетевых ресурсов без значительного снижения производительности рисунок 12.

Масштабируемость корпоративной сети является важным аспектом, так как она должна быть способной расширяться и расти вместе с компанией. Это означает, что сеть должна быть спроектирована таким образом, чтобы новые устройства и оборудование могли легко добавляться без значительных изменений в инфраструктуре.

Для обеспечения масштабируемости корпоративной сети необходимо учитывать следующие аспекты:

Гибкая структура: сеть должна быть построена с использованием гибкой архитектуры, которая позволит легко добавлять новые узлы и устройства рисунок 13.

Использование облачных технологий: облачные сервисы позволяют масштабировать ресурсы сети без необходимости приобретения нового оборудования рисунок 14.

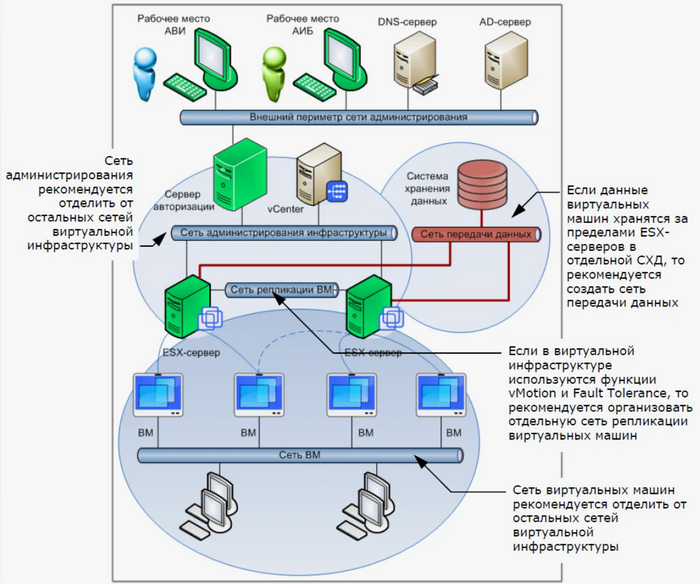

Использование виртуализации: виртуализация позволяет управлять ресурсами сети более эффективно и упрощает процесс добавления новых устройств рисунок 15.

Использование многоканального доступа: расширение сети с помощью нескольких каналов связи обеспечивает более высокую доступность и производительность рисунок 16.

Мониторинг и управление: корпоративная сеть должна быть подвергнута непрерывному мониторингу и гибко управляема, чтобы своевременно обнаруживать и решать проблемы, а также оптимизировать использование ресурсов рисунок 17.

Масштабируемость корпоративной сети играет важную роль в эффективном функционировании бизнеса и обеспечении его развития. Правильное проектирование и постоянное обновление сетевой инфраструктуры позволяют компании быть готовой к росту и изменениям в бизнес-среде.

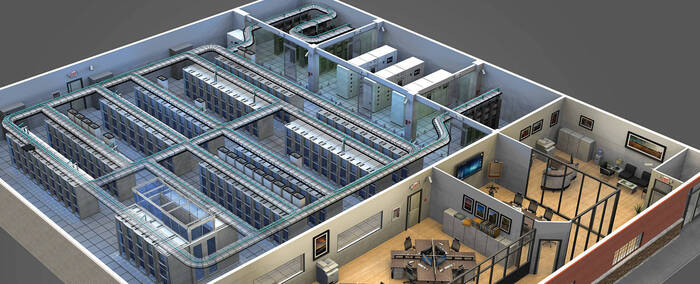

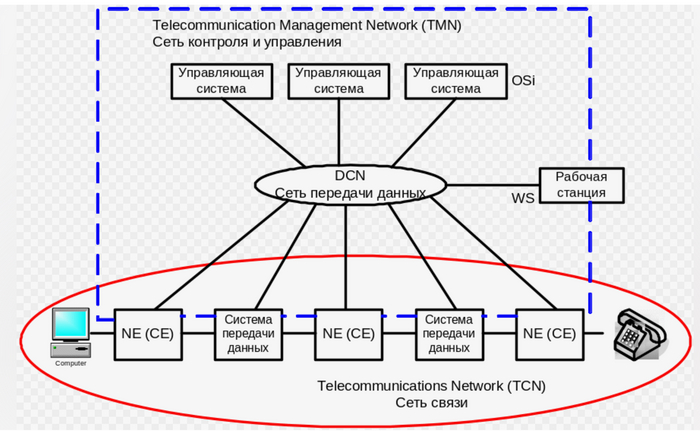

5.Централизованное управление - это возможность контролировать и администрировать сеть из одного центра, управлять доступом к ресурсам, обеспечивать резервное копирование данных и мониторинг работы сети. Корпоративная сеть может быть построена на основе локальной сети (LAN), глобальной сети (WAN), виртуальной частной сети (VPN) или комбинации различных типов сетей. Она играет важную роль в повышении эффективности работы сотрудников, обмене информацией, автоматизации бизнес-процессов и обеспечении конкурентоспособности организации рисунок 18.

Централизованное управление корпоративной сетью означает, что все настройки и управление ресурсами сети проводятся из одного центрального места – обычно из штаб-квартиры компании или из специального отдела информационных технологий. Это позволяет обеспечить более эффективное и надежное управление сетью, централизованную защиту данных, а также контроль доступа и безопасности.

Централизованное управление корпоративной сетью может быть реализовано с помощью специальных программных продуктов, таких как системы управления сетью (Network Management Systems), которые позволяют администраторам мониторить состояние сети, настраивать параметры работы устройств, проводить диагностику сети и многое другое.

Основные преимущества централизованного управления корпоративной сетью:

1. Упрощение процесса управления и обслуживания сети:

Централизованное управление корпоративной сетью предполагает использование центрального сервера или управляющего устройства, которое контролирует все узлы сети и обеспечивает их работоспособность и безопасность рисунок 19.

Одним из основных преимуществ централизованного управления корпоративной сетью является упрощение процесса администрирования сети. Администратору достаточно иметь доступ к центральному серверу для выполнения всех необходимых операций по настройке, мониторингу и обслуживанию сети. Это значительно упрощает работу администратора и позволяет ему быстро реагировать на возникшие проблемы и обеспечивать бесперебойную работу сети. Другим важным преимуществом централизованного управления корпоративной сетью является обеспечение ее безопасности. Центральный сервер может контролировать доступ пользователей к ресурсам сети, устанавливать политики безопасности и мониторить активность пользователей. Это позволяет предотвращать несанкционированный доступ к данным и защищать сеть от внешних угроз. Таким образом, централизованное управление корпоративной сетью важно для обеспечения ее эффективной работы, безопасности и удобства администратора. Эта модель управления дает возможность эффективно масштабировать сеть, упростить процессы обслуживания и обеспечить высокий уровень защиты данных.

2. Централизованный контроль безопасности данных и доступа к ресурсам:

Для реализации централизованного управления и контроля безопасности данных и доступа к ресурсам необходимо использовать специальное программное обеспечение, такое как централизованные системы управления доступом (IAM), централизованные системы мониторинга безопасности, централизованные системы аутентификации и авторизации и другие решения рисунок 20.

Основные преимущества централизованного управления и контроля безопасности данных и доступа к ресурсам в рамках корпоративной сети включают в себя:

- Более высокий уровень безопасности, благодаря централизованному контролю доступа к данным и ресурсам

- Более эффективное управление политиками безопасности и упрощенное администрирование сети

- Уменьшение рисков утечки данных и нарушений безопасности

- Более простое масштабирование сети и добавление новых устройств и пользователей - Более прозрачное и единое управление доступом к данным и ресурсам внутри организации.

Таким образом, централизованное управление и контроль безопасности данных и доступа к ресурсам играет важную роль в обеспечении безопасности и эффективности корпоративной сети, позволяя компаниям эффективно защищать свои данные и ресурсы от угроз и несанкционированного доступа.

3. Более эффективное выделение ресурсов и оптимизация работы сети рисунок 21:

Более эффективное выделение ресурсов и оптимизация работы сети включает в себя ряд мероприятий.

Во-первых, благодаря централизованному управлению можно более точно распределять ресурсы в сети, например, выделять больше пропускной способности там, где она наиболее необходима. Это позволяет повысить производительность сети и снизить нагрузку на отдельные узлы.

Во-вторых, оптимизация работы сети включает в себя регулярное мониторинг и анализ работы устройств и потоков данных. Это позволяет выявить узкие места и проблемы в работе сети, чтобы оперативно устранить их и повысить ее стабильность и надежность.

Таким образом, централизованное управление корпоративной сетью и ее оптимизация позволяют обеспечить более эффективное функционирование сети, улучшить производительность и обеспечить надежность работы организации в целом.

4. Увеличение надежности и стабильности сети:

Один из основных преимуществ централизованного управления - это возможность проводить управление и мониторинг всей сети из одного места, что упрощает процесс администрирования и повышает эффективность работы сети. Также, централизованное управление позволяет быстро выявлять и устранять проблемы в сети, что способствует увеличению ее надежности и стабильности.

Увеличение надежности и стабильности сети также достигается благодаря использованию резервирования и балансировки нагрузки. Например, использование резервирования подразумевает создание дублирующих каналов связи и оборудования, которые могут автоматически вступить в действие в случае отказа основного оборудования или канала. Балансировка нагрузки позволяет распределять трафик между разными узлами сети, что помогает предотвратить перегрузку и сбои в работе сети.

Кроме того, для обеспечения надежности и стабильности сети можно использовать различные технологии и методы защиты данных, такие как шифрование, брандмауэры, антивирусные программы и системы обнаружения вторжений. Системы мониторинга и резервное копирование данных также играют важную роль в обеспечении безопасности и надежности корпоративной сети.

5. Сокращение времени на решение проблем с сетью и оборудованием:

Централизованное управление корпоративной сетью означает, что все решения по настройке, мониторингу и обслуживанию сети принимаются из одного центрального пункта, что обеспечивает единство и координацию в работе всей сети.

Один из главных преимуществ такого управления является сокращение времени на решение проблем с сетью и оборудованием. Благодаря централизованному управлению, администраторы могут быстро выявить проблемы, провести диагностику и принять меры для их устранения.

Кроме того, такой подход позволяет сэкономить время на обслуживание сети в целом, поскольку все настройки, обновления и резервное копирование данных могут быть проведены централизованно, без необходимости проводить их на каждом устройстве отдельно. Централизованное управление корпоративной сетью позволяет повысить эффективность ее работы, обеспечить стабильность и безопасность работы сети, а также значительно сократить время на решение проблем с сетью и оборудованием. Пример корпоративной сети рисунок 22.

Таким образом, централизованное управление корпоративной сетью является важным инструментом для обеспечения устойчивой и безопасной работы сети компании, а также эффективного управления всеми ее ресурсами.

Так что же такое корпоративная сеть??? Это достаточно сложный механизм требующий основательного подхода начиная от подхода к проектирования сети (необходимо руководствоваться стандартами построения сетей передачи данных, и их технологиями передачи, стандартами организации последней мили, стандартами построения локальных сетей), создания серверных помещений (ЦОД, промежуточные КЦ(коммутационные центры) и т.д.). Выбора предполагаемого оборудования, программного обеспечения. Ну и не маловажный фактор это конечно СПЕЦИАЛИСТЫ которые и будут проектировать, вытраивать и в конечном итоге управлять этим флагманом.

Неделя 3. Теория тестирования. Часть 3

Всем доброго времени суток. Данная неделя была не очень эффективной, но имеет то что имеем. Я планирую еще одну неделю потратить на теорию тестирования, но пока не знаю какие темы нужно будет посмотреть. Как минимум это будут гибкие методологии разработки, а также техники тест-дизайна. Если есть предложения, то прошу в комментарии :) А теперь конспект:

Сущности:

Improvement - запрос на улучшение существующих функций (оформляется как дефект, но только в ожидаемом результате пишется предложение о улучшении).

Feature - запрос на расширение ПО новой функцией или изменение существующей функциональности.

Change Request - запрос для настолки или изменения системы (может содержаться в Feature).

Enhancement - запрос на воплощение новых идей, нового поведения или новой функциональности ПО (оформляется как дефект, но только в ожидаемом результате пишется предложение о улучшении).

Ошибка - совершается человеком и в будущем может привести к возникновению дефекта.

Дефект - недостаток в в компоненте или системе, способный привести к ситуации сбоя или отказа.

Отказ - событие, заключающееся в нарушении работоспособного состояния объекта.

Сбой - Самоустраняющийся отказ или однократный отказ, устраняемый незначительным вмешательством оператора.

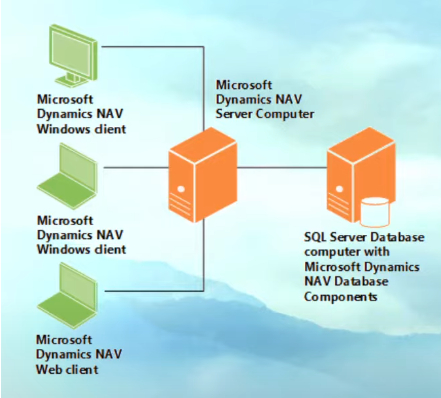

Клиент-серверная архитектура.

Клиент-серверная архитектура - это такая архитектура, в которой сетевая нагрузка распределяется между поставщиками услуг (серверы) и заказчиками услуг (клиенты).

Плюсы:

Отсутствует дублирование кода программы сервера программами клиента.

Так как все вычисления происходят на сервере, то требования к мощностям клиента снижаются.

Все данные хранятся на сервере и это является более безопасным вариантом, чем хранения данных на машинах клиентов.

Минусы:

Если перестанет работать сервер, то вся вычислительная сеть тоже не будет работать.

Виды архитектуры:

Двухуровневая - имеется клиент и сервер.

Трехуровневая - имеется клиент, сервер и база данных.

Самым распространенным видом клиента является браузер.

Виды клиентов:

Тонкий клиент - компьютер либо же какая-то программа, клиент в сетях с клиент-серверной архитектурой, который переносит все или большую часть задач по обработке цифровой информации на сервер (пример - браузер).

Толстый клиент - это приложение, которое обеспечивает расширенную функциональность независимо от центрального сервера. Часто в таком случае сервер является каким-то хранилищем данных, а вся работа по обработке и предоставлению этих данных переносится на машину клиента (пример - 1с бухгалтерия, онлайн игры).

Веб - сайт - обычно носит какая-то информационный характер, т.е. он состоит из каких-то веб-страниц, объединенных в единый ресурс. Имеет какую-то простую архитектуру на основе HTML - кода. Веб - сайт не предоставляет возможности взаимодействия с программой, т.е. пользователи не имеют возможности для размещения своей информации (например - новостные сайты, сайты прогноза погоды).

Веб - приложение - это интерактивные компьютерные приложения, которые специально разрабатываются для сети интернет и позволяют пользователям вводить, получать и манипулировать данными с помощью взаимодействия (например - соц. сети, почта, youtube, переводчики и т.п.).

Веб - сервис - это прикладной программный интерфейс (API), который работает на сервере и предоставляет клиенту данные через HTTP через стандартизированную систему обмена сообщениями.

ИЛИ

Веб-сервисы (или веб-службы) — это технология, позволяющая системам обмениваться данными друг с другом через сетевое подключение. Обычно веб-сервисы работают поверх протокола HTTP или протокола более высокого уровня. Веб-сервис — просто адрес, ссылка, обращение к которому позволяет получить данные или выполнить действие.

SOAP (Simple Object Access Protocol)

REST (Representational State Transfer)

SOAP - это протокол обмена сообщениями, который позволяет распределённым элементам приложения обмениваться данными. SOAP может передаваться по множеству стандартных протоколов, он гибкий и независимый. Это позволяет разработчикам писать API на разных языках, а ещё добавлять различные функции и функциональные возможности.

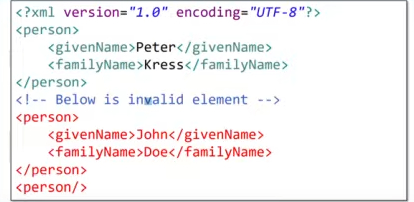

Информационный набор Extensible Markup Language (XML) используется для SOAP в качестве формата сообщений, а передача и их согласование происходит с помощью протоколов прикладного уровня – таких, как HTTP.

XSD (XML Schema Definition) - описание структуру XML документа и типы данных, которые там могут храниться.

WSDL (Web Services Description Language) - это файл, написанный на языке WSDL, который описывает сообщения, заголовки, события, которые свойственны для веб-сервиса. Он является обязательным для SOAP.

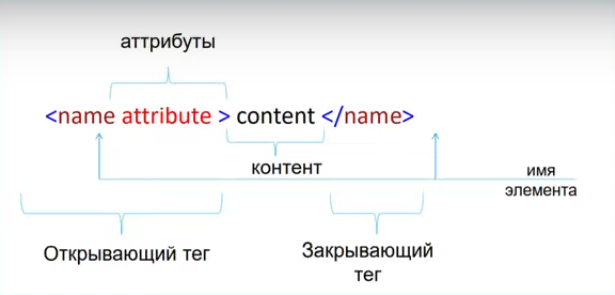

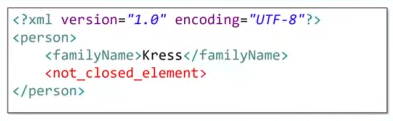

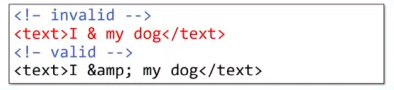

Правила написания XML:

Только один корневой элемент

Все элементы должны иметь закрывающие теги

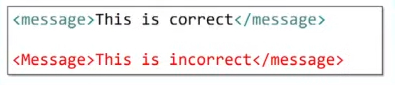

Название регистрозависимые

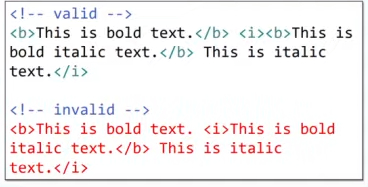

Элементы не должны пересекаться

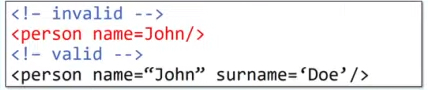

Все значение атрибутов в кавычках

<,>,& нельзя использовать в текстовых блоках

Нужно использовать:

Объявления XML - первая строка

REST - это аббревиатура от Representational State Transfer («передача состояния представления»). Это согласованный набор архитектурных принципов для создания более масштабируемой и гибкой сети. Эти принципы отвечают на ряд вопросов. Какие у системы компоненты? Как они должны взаимодействовать друг с другом? Как быть уверенным, что можно заменять различные части системы в любое время? Как система может масштабироваться для обслуживания миллиардов пользователей?

Данный архитектурный стиль представляет собой согласованный набор ограничений, учитываемых при проектировании распределенной системы. Эти ограничения иногда называют принципами REST. Их всего 6.

RESTful - это любая сеть, которая отвечает принципам (ограничениям) REST.

Большинство RESTful-реализаций используют такие стандарты, как HTTP, URL, JSON и, реже, XML.

JSON (JavaScript Object Notation) - текстовый формат обмена данными, основанный на JavaScript. Но при этом формат независим от JS и может использоваться в любом языке программирования. Состоит он из неупорядоченного множества пар «ключ:значение».

Отличия между REST и SOAP:

REST поддерживает различные форматы

REST работает только по протоколам HTTP и HTTPS

SOAP во время чтения не может быть помещен в кэш

REST - архитектурный стиль, у которого нет огромного количества правил, которым он должен подчиняться, а SOAP - протокол, который сильно ограничен правилами, которые к нему предъявляются

За REST скорость, простота, расширяемость, поддержка многих форматом, отсутствие жесткой привязанности к правилам, а в случае SOAP - больше возможностей по безопасности и больше возможностей проводить тестирование качественно из-за наличия WSDL, где будут прописаны образцы запросов (из-за этого нужно реже обращаться к разработчикам)

HTTP (HyperText Transfer Protocol) Протокол.

Протокол - набор правил передачи информации.

HTTP — это гипертекстовый протокол передачи данных прикладного уровня в сетевой модели OSI. Главная особенность HTTP — представление всех данных в нём в виде простого текста. Через HTTP разные узлы в сети общаются между собой. Модель клиент-серверного взаимодействия классическая: клиент посылает запрос серверу, сервер обрабатывает запрос и возвращает ответ клиенту. Полученный ответ клиент обрабатывает и решает: прекратить взаимодействие или продолжить отправлять запросы.

Ещё одна особенность: протокол не сохраняет состояние между запросами. Каждый запрос от клиента для сервера — отдельная транзакция. Когда поступают два соседних запроса, сервер не понимает, от одного и того же клиента они поступили, или от разных. Такой подход значительно упрощает построение архитектуры веб-серверов.

HTTPS (HTTP Secure) — это надстройка над протоколом HTTP, которая поддерживает шифрование посредством криптографических протоколов SSL и TLS. Они шифруют отправляемые данные на клиенте и дешифруют их на сервере. Это защищает данные от чтения злоумышленниками, даже если им удастся их перехватить.

Сетевые модели:

На уровне сетевых интерфейсов передаются какие-то физические импульсы (например - оптоволокно).

На сетевом уровне происходит передача физических сигналов в виде битов или байтов.

На транспортном уровне происходят транспортные взаимодействия.

TCP протокол - надежный транспортный протокол, в результате которого при передаче данных происходит гарантия того, что данные доходят до клиента. Если информация не доходит и нет никакой гарантии, что клиент получил данные, то происходит повторная отправка данных (может применяться в почтовых сервисах).

UDP протокол - информация передается беспрерывным потоком без проверки того, дошли данные до клиента или нет (применяется в онлайн играх).

На прикладном уровне взаимодействие происходит посредством протоколов.

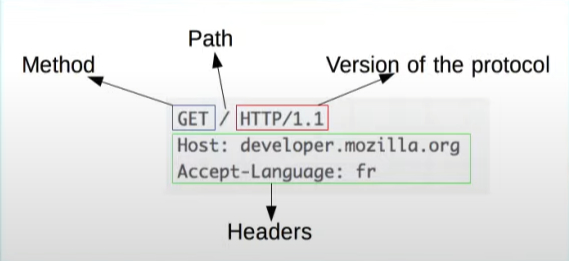

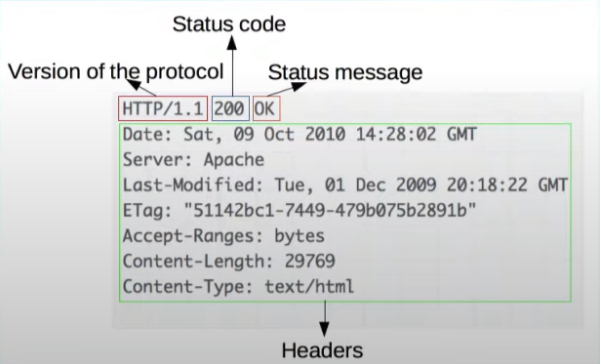

Составные части протокола HTTP:

Основная часть (payload)

Служебная информация (headers - заголовки)

HTTP - request:

HTTP - response:

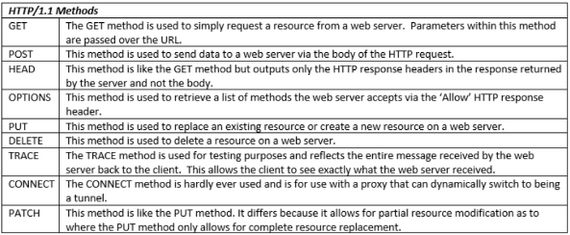

Методы HTTP - запроса:

GET - запрашивает представление ресурса. Запросы с использованием этого метода могут только извлекать данные.

HEAD - запрашивает ресурс так же, как и метод GET, но без тела ответа.

POST - используется для отправки сущностей к определённому ресурсу. Часто вызывает изменение состояния или какие-то побочные эффекты на сервере.

PUT - заменяет все текущие представления ресурса данными запроса.

DELETE - удаляет указанный ресурс.

CONNECT - устанавливает "туннель" к серверу, определённому по ресурсу.

OPTIONS - используется для описания параметров соединения с ресурсом.

TRACE - выполняет вызов возвращаемого тестового сообщения с ресурса.

PATCH - используется для частичного изменения ресурса.

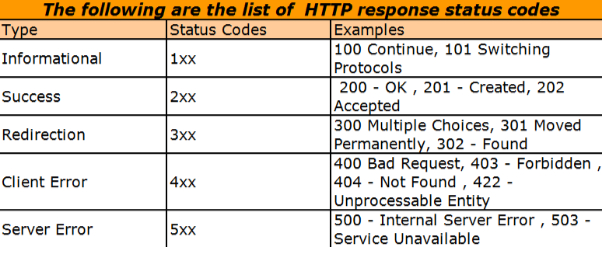

Коды ошибок:

Неплохая статья по HTTP - https://habr.com/ru/companies/avito/articles/710660/

Различия HTTP 1.0 от HTTP 2.0:

Web Glossary.

IP-адрес (от англ. Internet Protocol) — уникальный числовой идентификатор устройства в компьютерной сети, работающий по протоколу TCP/IP.

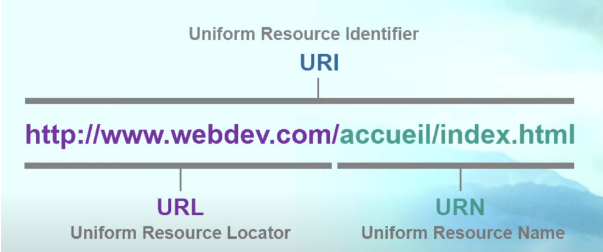

URI - последовательность символов, идентифицирующая физический или абстрактный ресурс, который не обязательно должен быть доступен через сеть Интернет, причем, тип ресурса, к которому будет получен доступ, определяется контекстом и/или механизмом.

URL - это URI, который, помимо идентификации ресурса, предоставляет ещё и информацию о местонахождении этого ресурса.

URN — это URI, который только идентифицирует ресурс в определённом пространстве имён (и, соответственно, в определённом контексте), но не указывает его местонахождение.

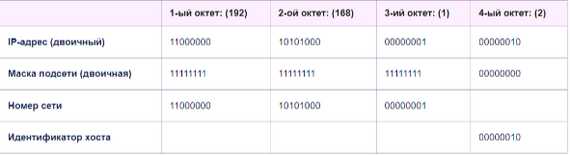

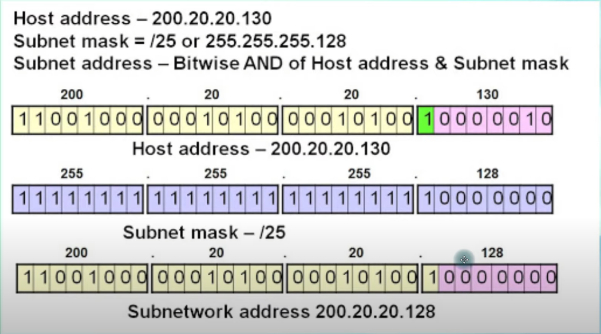

Маска подсети:

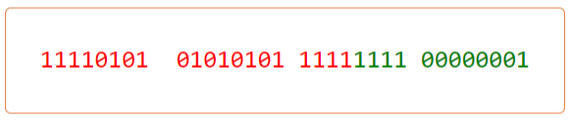

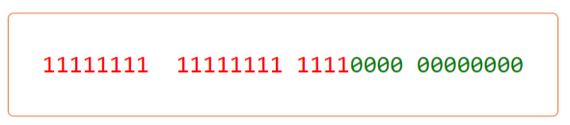

Для того, чтобы определить какие биты IP-адреса относятся к номеру хоста, а какие к номеру подсети используют так называемую маску подсети.

Допустим у вас есть IP-адрес, записанный в двоичном виде:

Красным цветом отмечены биты, ответственные за номер сети, зеленым – за номер хоста. Да, так тоже можно. Тут нет жесткой привязки к байтам.

Маской подсети будет называться такое число, где битам подсети будут соответствовать единички, а битам хоста – нули. Пример маски подсети для предыдущего адреса:

Все биты подсети равны 1 (красный), все биты хоста равны 0 (зеленый).

Пример выделения номера сети и идентификатора хоста в IP-адресе:

Важно: Всегда зарезервировано два ip-адреса (самый первый - адрес подсети, самый последний - широковещательный адрес (Broadcast Address) (широковещательный адрес - это такой IP адрес, который позволяет передать сетевые данные одновременно на все хосты заданной подсети, вместо передачи на конкретный хост).

MAC - адрес - это физический адрес устройства. Он прописывается при производстве сетевой карты.

DNS (Domain Name System) - это глобальное распределенное хранилище ключей и значений. Она необходима, в первую очередь, для соотнесения IP-адресов устройств в сети и более удобных для человеческого восприятия символьных имен.

Кэш (cash) - данные, которые загружаются с ПК при повторном посещении сайта для ускорения загрузки сайта (например - различные элементы дизайна сайта, изображения, музыка и т.п.).

Куки (cookies) - это небольшие текстовые файлы, сгенерированные сайтами. В них записана информация о посещении сайта. Эти файлы хранятся на компьютере. Cookie нужны, чтобы идентифицировать пользователя. Когда вы вернётесь на сайт, он узнает вас и автоматически подстроится. Формы регистрации будут заполнены, языковые и региональные настройки заданы. Если на сайте вы выбирали товары, то новые будут предложены на основе ваших предпочтений.

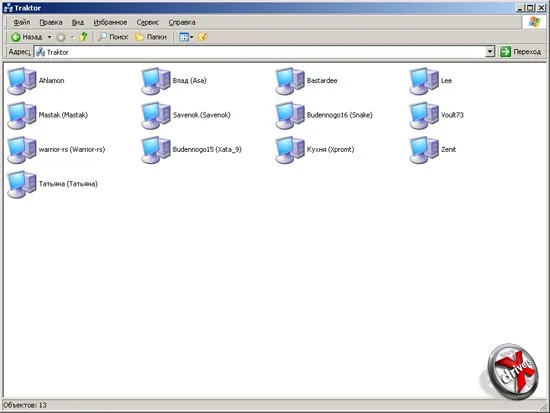

Является ли рудиментом параметр srvcomment в сети?

Давайте начнём с логики. Вот есть малый бизнес, у него есть компьютеры. Компьютеры являются рабочими станциями (workstations) и находятся в Рабочей Группе (WORKGROUP).

При этом вполне логично было присваивать рабочей станции номер - и тогда hostname выглядел как ws93 ну FQDN как ws93.workgroup.local - и всё было хорошо.

Вторая проблема: мы видим только номер рабочей станции, мы не в курсе, как зовут сотрудника, который за ней сидит. Не вопрос, в свойствах компьютера можно задать не только имя компьютера, но и описание - например "Компьютер Андрея".

Для крутых спецов по командной строке можно было задать описание так:

net config server /srvcomment:"Петров Василий Иванович"

И всё это прекрасно работало... до Висты. Даже WinXP отображал сетевое окружение если не в виде таблицы, то как-то так:

Или так:

Более того, WinXP умел отображать несколько Рабочих Групп

Уточню, бизнес - малый, контора маленькая, всё на доверии, смысла защищать расшаренные папки нет.

Но вот пришла Vista и всё махом похерилось.

Описание srvcomment по-прежнему можно присвоить рабочей станции... Но вот в сети вы его не увидите. Ни в висте, ни в семёрке, ни в десятке... Ни даже в Windows 11

И как раз это удивляет. Получается, WinXP была заточена под удобство пользователей, но всё сорвали маркетолухи. И кстати, могу ошибаться, но даже в домене srvcomment нельзя посмотреть, из-за чего даже в крупных компаниях многие называют автоматизированные рабочие места фамилией пользователя. Типа w3700petrovami - чтобы как-то различать, что вот именно эта рабочая станция закреплена за Петровой Марией Ивановной.

Нет, давать имена компьютерам русскими буквами - даже не предлагайте. Я не знаю, как в домене будет действовать punycode, но есть у меня подозрения, что не слишком хорошо. Меня удивляет, что хорошая идея похерена. Ведь если пользователь увольняется, рабочую станцию можно передать другому сотруднику просто по инвентарному номеру. Сменить в описании фамилию - проще некуда, создать другой рабочий профиль - тоже. Для этого даже переименовывать компьютер не нужно. Это же АРМ - Автоматизированное Рабочее Место. Его не надо переставлять, увольняется человек, а не должность согласно штатного расписания.

Что самое интересное - если на компьютере сделать какую-то папку общей, ей тоже можно присвоить комментарий. И он даже будет виден в сети. Хотя, конечно, многие ставят по умолчанию Public Share и не заморачиваются.

Хотя может я просто чего-то не знаю и подкрутив какие-то параметры, можно увидеть всё, о чём я спрашиваю. Вопрос старый, я его много где задавал, но внятного ответа так нигде и не получил. Школота обычно кричит "XP сакс, новая винда рулез, ты тупой и ни хера не шаришь" (ну в основном смысл ответов сводится именно к этому).

Я одно время работал в конторе, в которой контроллер домена был Windows 2000 Server, а во многих отделах стояли четырёхъядерные машинки с 8 гигами оперативки... И на них стояла WinXP SP2 x64 - англоязычная, с тянутым русским MUI. И я так понимаю, что там так было сделано вовсе не от бедности - просто люди привыкли ценить удобство.

Конечно, это только моё предположение. А Вы что думаете по этому поводу?