В App Store появилось фейковое приложение «Тинькофф»

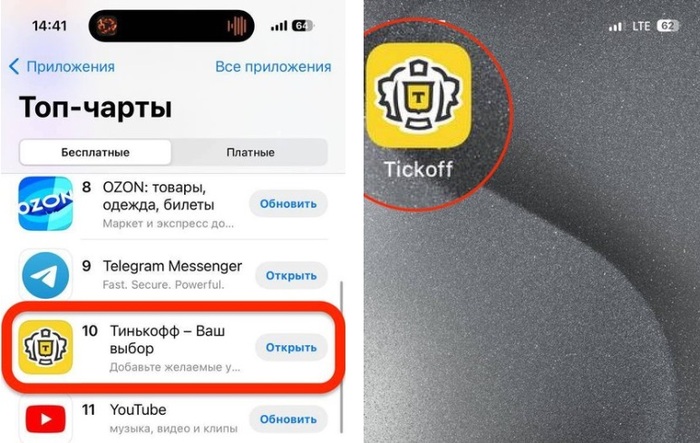

В магазине приложений App Store для iPhone появился поддельный клон банковского приложения «Тинькофф». Программа называется «Тинькофф — Ваш выбор». На момент написания материала утилита занимает 10 место в российском топ-чарте.

Если скачать фейковую программу, то на рабочем экране её название изменится на «Tickoff», что уже говорит о подделке. Кроме того, иконка приложения также не соответствует новому логотипу банка.

При запуске приложения через несколько секунд появляется множество рекламных баннеров. Иногда оно открывает поддельный сайт и предлагает внести персональные данные, чтобы оформить карту — если их ввести, данные наверняка попадут к злоумышленникам.

В App Store также существует еще как минимум один фейк «Тинькофф», который называется The MortgagePro app. Это приложение также небезопасно для россиян.

Поддельное приложение разработано, якобы, для студентов и оценки университетов.

Как защитить организацию от атак на основе supply chain attack

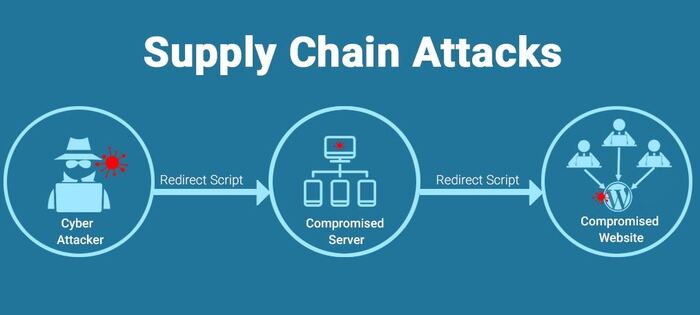

Атаки через цепочку поставок (supply chain attack) стали одним из самых серьезных рисков для организаций разного масштаба. Эти атаки осуществляются через компрометацию программного обеспечения или оборудования на каком-либо этапе поставки, что позволяет злоумышленникам получить доступ к целевым системам.

Стратегии защиты:

1. Аудит и мониторинг поставщиков

Проводите регулярный аудит безопасности ваших поставщиков. Убедитесь, что они соблюдают стандарты безопасности и используют надежные методы защиты данных.

2. Многофакторная аутентификация (МФА)

Используйте МФА для доступа к системам и данным. Это повышает безопасность путем добавления дополнительного уровня проверки подлинности.

3. Обновление и патчинг ПО

Следите за обновлениями безопасности и софта, которые вы получаете от своих поставщиков. Регулярно устанавливайте патчи безопасности для избежания известных уязвимостей.

4. Сегментация сети

Разделите корпоративную сеть на сегменты, чтобы контролировать доступ и ограничить потенциальный ущерб от атак.

5. Обучение сотрудников

Проводите семинары и тренинги для сотрудников о потенциальных угрозах и методах их предотвращения. Осведомленный персонал значительно снижает риски безопасности.

6. Инцидентное реагирование

Разработайте и протестируйте план реагирования на инциденты, чтобы быстро и эффективно справляться с возможными атаками.

7. Использование инструментов безопасности

Поддерживайте защиту на высоком уровне с помощью антивирусов, систем предотвращения вторжений и других инструментов безопасности.

Наш канал по информационной безопасности в телеграме, подпишись!

10 лучших инструментов для тестирования безопасности сайта на WordPress

WordPress - наиболее популярная платформа для создания веб-сайтов, однако ее популярность делает ее привлекательной целью для хакеров. Эффективное тестирование безопасности является ключом к защите вашего ресурса. Представляем топ-10 инструментов для аудита безопасности сайтов на WordPress.

1. Wordfence Security - мощный плагин безопасности, предлагающий функции сканирования на уязвимости, защиту от взлома и мониторинг трафика в реальном времени.

2. Sucuri Security - обеспечивает комплексное сканирование сайта на наличие вредоносного кода и уязвимостей, предлагает услуги по удалению вредоносного ПО и защиту от DDoS-атак.

3. iThemes Security - предлагает более 30 способов защиты сайта, включая двухфакторную аутентификацию и защиту от силовых атак.

4. All In One WP Security & Firewall - обладает удобным интерфейсом и предоставляет функции для повышения безопасности без замедления работы сайта.

5. BulletProof Security - защищает веб-сайты WordPress от более 100 000 известных уязвимостей, включая XSS, CSRF и SQL-инъекции.

6. WPScan - консольный инструмент, предназначенный для сканирования сайтов на WordPress в поисках уязвимостей. Его база данных содержит информацию о более чем 21 000 плагинов и тем.

7. Quttera Web Malware Scanner - проверяет сайт на ниличие обфускацит кода JS, эксплойтов, вредоносных iframe, инъекций вредоносного кода, обфускация вредоносного кода и т. д.

8. MalCare - определяет и удаляет вредоносный код без замедления работы сайта благодаря его уникальному алгоритму сканирования.

9. Astra Security Suite - предлагает полный спектр защиты сайтов на WordPress от взлома, включая брандмауэр, мониторинг безопасности и удаление вредоносного ПО.

10. Hide My WP - помогает скрыть факт использования WordPress как основы для сайта, тем самым уменьшая вероятность атак.

Выбор подходящего инструмента для тестирования безопасности вашего сайта на WordPress значительно повысит его защиту от потенциальных угроз. Используйте один или несколько из представленных инструментов, чтобы обеспечить надежную защиту вашего интернет-пространства.

Наш канал по информационной безопасности в телеграме, подпишись!

Безопасный онлайнбанкинг. 5 советов по защите банковской карты от взлома при покупках в Интернете

Надежный и неизвестный никому пароль к банковскому аккаунту - это главное условие безопасности при онлайн-платежах. Однако есть еще несколько важных правил, о которых следует помнить, если вы хотите избежать взлома банковской карты при совершении финансовых транзакций в Интернете.

1. Внимательно изучайте сайт и его URL-адрес

При каждом посещении сайта банка вы должны убедиться, что находитесь именно на его официальном веб-ресурсе. Если вы не знаете точный сетевой адрес своего банка, то внимательно ищите его в поисковике. Некоторые поисковые системы, в целях отсечения вредоносных гиперссылок, помечают настоящий сайт специальным значком. Например, Яндекс помечает подлинный веб-сайт кредитной организации галочкой в синем кружочке. Всегда обращайте пристальное внимание на URL-адрес. Если страница очень похожа на настоящую, но адрес неверен, то вам следует покинуть ресурс. Например, адрес официального сайта условного банка ОТБ может отличаться от поддельного доменной зоной (настоящий сайт банка - https://www.otb ru, поддельный - https://www.otb com).

2. Убедитесь, что у вас безопасное соединение

Старайтесь вводить интернет-адрес своего банка самостоятельно и всегда внимательно следите за адресной строкой в браузере. Она всегда должна начинаться с «https» - протокола с шифрованием SSL. О безопасности ресурса будет свидетельствовать значок замка слева от URL-адреса. Если он закрыт, то ваше соединение защищено. Если значок перечеркнут, то соединение с таким сайтом может прослушиваться хакерами.

3. Не используйте общественные Wi-Fi-сети при совершении покупок

Киберпреступники активно действуют в общедоступных сетях Wi-Fi, работающих в людных местах (кафе, торгово-развлекательные центры и т.д.). В таких открытых сетях трафик перехватывается и хакеры легко могут получить доступ к вашей конфиденциальной финансовой информации, паролям от учетных записей, банковским реквизитам и другим важным данным. Поэтому никогда не используйте публичные Wi-Fi-сети для онлайн-покупок.

4. Не открывайте вложения, присланные вам с незнакомых электронных почтовых ящиков

Для осуществления незаконных транзакций с вашей карты хакерам требуется полный номер банковской карты, трехзначный код проверки карты (CVV, CVC и т.д.) и дата истечения ее срока действия. Чтобы получить данную информацию, хакеры рассылают фишинговые электронные письма. В целях защиты от злоумышленников не отвечайте на письма, в которых содержится просьба о предоставлении конфиденциальной информации. Не используйте гиперссылки, содержащиеся в таких сообщениях, так как переход по ним может привести к заражению вашего устройства, с которого осуществляется управление банковским аккаунтом.

5. Делайте покупки только в проверенных интернет-магазинах

Взлом карты при помощи онлайн-покупок является наиболее популярным видом мошенничества. До 40% пользователей, расплачивающихся в Интернете, сталкиваются с взломом карты или мошенническими действиями. Поэтому, если торговая площадка вам неизвестна, то лучше с ней не взаимодействовать. Пользуйтесь проверенными маркетплейсами, так как они имеют более надежную защиту, чем развивающиеся бренды и новые электронные торговые площадки.

Нейросеть Яндекса

"Яндекс" планирует интегрировать новые нейронные сети в свои сервисы. Об этом сообщает "Известия".

В ближайшее время компания начнет обучение русскоязычной версии своей нейросети ChatGPT и может запустить первую интеграцию с сервисом уже к концу этого года. Компания заявила, что на самом деле разрабатывает сеть под названием YaLM 2.0.

Таким образом, пользователи смогут получать от системы готовые тексты (например, школьные сочинения) или программные коды по запросу, что в целом повысит качество поиска.

Правда ли, что три миллиона «умных» зубных щеток взломали хакеры

Хакеры взломали три миллиона «умных» зубных щеток по всему миру для кибератаки на швейцарскую компанию, пишут в сети.

Сообщается, что злоумышленники нашли уязвимость в программном обеспечении устройств. Они «заразили» щётки вредоносным софтом, а потом объединили их в огромный ботнет для DDoS-атаки на сайт швейцарской фирмы. Вследствие чего компания понесла ущерб в миллионы евро.

Как на самом деле

Однако информации, которая бы подтвердила инцидент, нет.

Первоначально о кибератаке сообщил немецкоязычный новостной сайт Aargauer Zeitung. Журналисты привели цитату сотрудника крупной компании в области кибербезопасности Fortinet. Но из-за трудностей перевода ее смысл был передан некорректно. В компании опровергли информацию о взломе зубных щеток, заявив, что тема использования устройств в интересах хакеров была представлена как гипотетический пример конкретного типа атаки.

Недоразумение с переводом не отменяет тот факт, что сотрудник Fortinet рассказал: любые устройства с возможностью подключения по Bluetooth могут быть атакованы. Вопрос с кибератаками на бытовые девайсы актуален, считает директор центра мониторинга и реагирования UserGate Дмитрий Кузеванов.

«Большинство устройств, имеющих выход в интернет, — будь то зубная щетка, телевизор, пылесос или любая другая бытовая техника, способная отправлять запросы на сервер, — сейчас это маленький компьютер. А значит оно может стать частью ботнета».

Эксперты отмечают: количество «умных» устройств будет только увеличиваться. В зоне риска окажутся так называемые бюджетные домашние устройства.

«Для домашних устройств отдельных решений для защиты пока не существует, так как, это повысит стоимость дешевых умных устройств, в то время как одно из их основных преимуществ – цена», — рассказал эксперт по кибербезопасности Kaspersky ICS CERT Владимир Дащенко.

Чтобы обезопасить себя, пользователям советуют менять стандартные логины и пароли и регулярно их обновлять. Также представители Kaspersky ICS CERT советуют настроить контроль доступа и вывести умные устройства в отдельную домашнюю подсеть.