Marzban - Еще одна панель для управления proxy на базе XRay-core

Сегодня поговорим о такой панели управления как Marzban

Marzban - это программное обеспечение (веб-приложение) для управления прокси-серверами. Это программное обеспечение вдохновлено Xray-core и реализовано с использованием Python и React.

Плюсы

Простая установка и настройка.

Не нужно думать и создавать кучу входящих соединений на разных протоколах и поддерживать это для каждого пользователя, достаточно выбрать какие протоколы включить или выключить и для каждого уже созданного пользователя или вновь создаваемого пользователя конфиги сразу будут достпны.

Rest API

Возможна масштабируемость на несколько серверов, для поддержки нескольких локаций

Хорошая документация на русском языке

Минусы

Можно конечно попридераться, но все исправимо, что-то легче, что-то сложнее. То что исправляется легко я исправил своим скриптом, все остальное не так критично.

Установка:

Вам понадобится чистый сервер с минимум 1 CPU и 1 Gb RAM, 10 Gb на диске.

ОС Ubuntu 20

Любой ssh клиент установленный на вашем домашнем ПК

Доменное имя, подойдет сабдомен от duckdns, как его получить рассказывал в паре прошлых статей (тыц туц). А если у вас еще нет сервера, вы его хотите и возможно вы захотите сказать спасибо мне за статью, то приобретайте сервер у компании VEESP по моей реферальной ссылке, бесплатное доменное имя третьего уровня можно будет выбрать при заказе VPS.

Итак, подключаемся к серверу по ssh с пользователем root и выполняем команды:

wget https://raw.githubusercontent.com/mozaroc/bash-hooks/main/in...

chmod +x install_marzban.sh

./install_marzban.sh ВАШЕ_ДОМЕННОЕ_ИМЯ

Что сделает скрипт:

1. Установит докер

2. Установит вебсервер caddy для реверспроксирования и автоматического получения и продления SSL сертифика

3. Подготовит конфиги для marzban (перенос на 127.0.0.1 что бы не светить http в свет, ссылка для подписки, сгенерирует пароль администратора)

4. Подготовит конфиг для кадди (автоматическое получение и продление сертификата, реверспроксирование на внутренний адрес и порт для marzban, рандомный порт на котором caddy будет принимать подключения в панель)

Скрипт выполняется 3-5 минут а в конце, если все хорошо, выдаст следующее:

Marzban installation finished, it is running now...

###############################################

username: admin

password: ЧЧXXcxCCasfg

###############################################

The panel is available at https://ВАШЕ_ДОМЕННОЕ_ИМЯ:64125/dashboard

###############################################

Копируем адрес, и идем авторизовываться c указанными логином и паролем.

Перед созданием подкючений ищем какой-либо домен в сети провайдера, которым будем прикрываться.

Ищем программой https://github.com/XTLS/RealiTLScanner/releases

скачиваем, распаковываем и запускаем из cmd командой:

.\RealiTLScanner-windows-64.exe -addr 1.1.1.1 -port 443 -thread 100 -timeOut 5

где 1.1.1.1 IP адрес вашего VPS сервера.

Идея! У некоторых хостеров есть собственные зеркала Linux, это как раз тот домен который можно безопасно использовать для фейкового домена, проверить можно так - просто вбивайте в браузере https://mirror.ДОМЕНХОСТЕРА

Если что-то открывается то отлично, смело используйте это доменное имя.

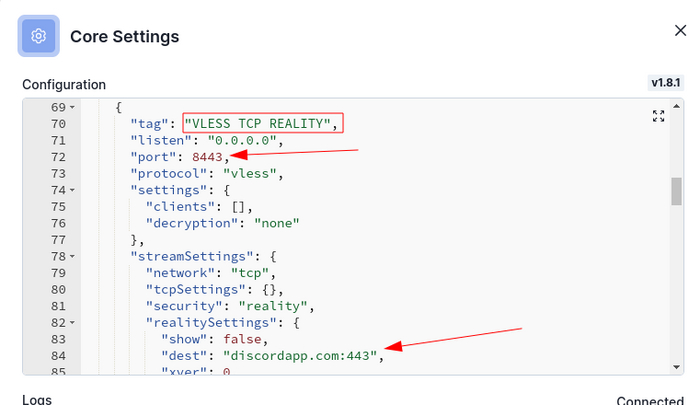

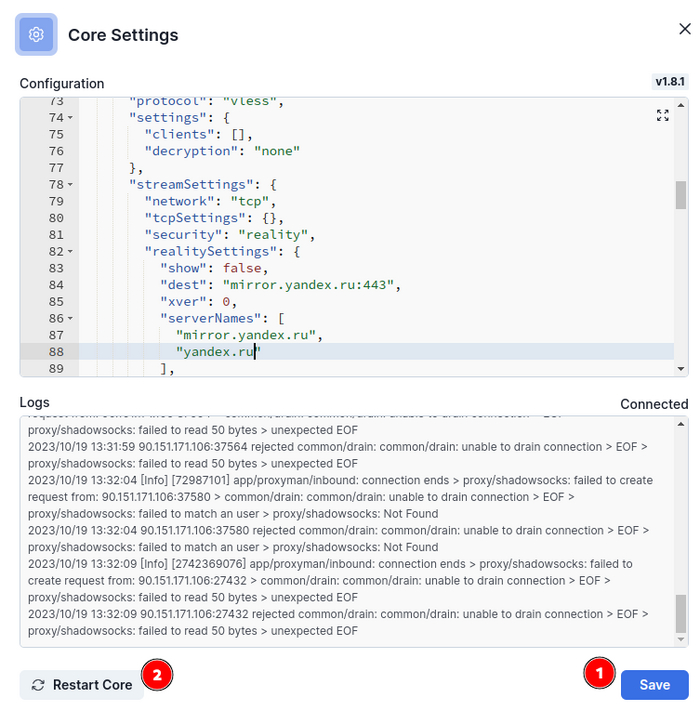

Далее идем в настройки ядра и настраиваем протокол VLESS TCP REALITY

В появившемся окне мотаем до нужного протокола (VLESS TCP REALITY)

Значение порт меняем на 443

Значение dest меняем на найденный нами сайт

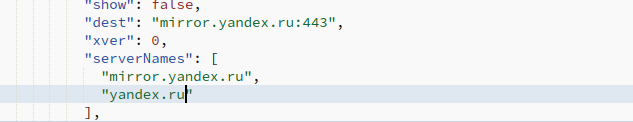

И проматываем еще чуть ниже и меняем еще два занчения в serverNames

В качестве второго можно указать сайт вашего хостера. Далее сохраняем и перезапускаем ядро:

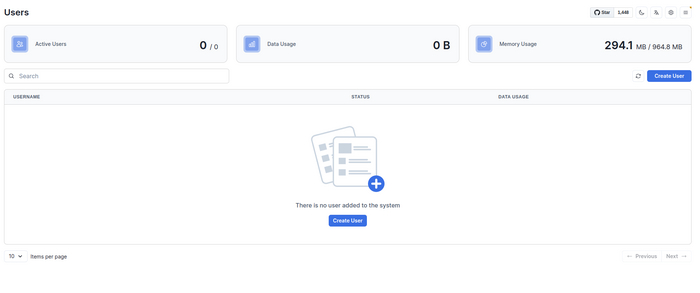

Далее можно переходить к настройкам пользователей.

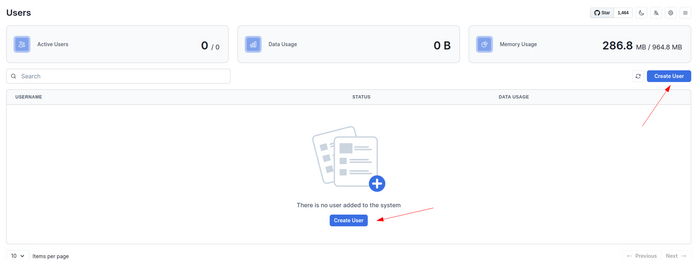

Нажимаем Create User

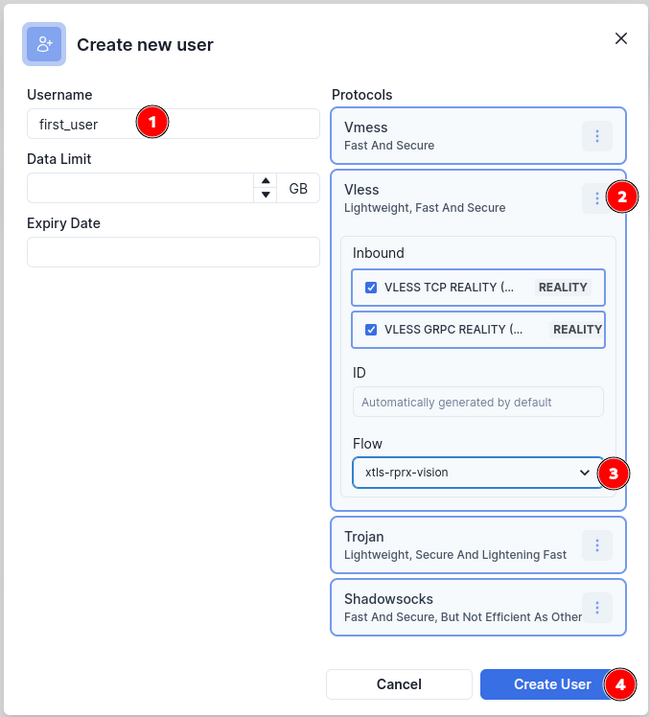

В появившемся окне заполняем поле Username

Далее по трем точкам настраиваем протокол Vless, нужно обязательно указать Flow как указано на скриншоте. И нажимаем Create User для сохранения.

Остальные протоколы оставляем как есть, т.к. они если и будут использоваться то в качестве резерва.

Теперь мы видим нашего пользователя в списке, справа в строчке мы можем скопировать сылку на подписку, скопировать все конфиги ссылка и показать QR-code для сканирования

В QR кодах, левый это код для ссылки подписки, а првые можно полистать, это коды ссылок отдельных протоколов. К сожалению они не подписаны, поэтому не очень понятно какой и где, но это не так важно, т.к. подписка всегда удобней.

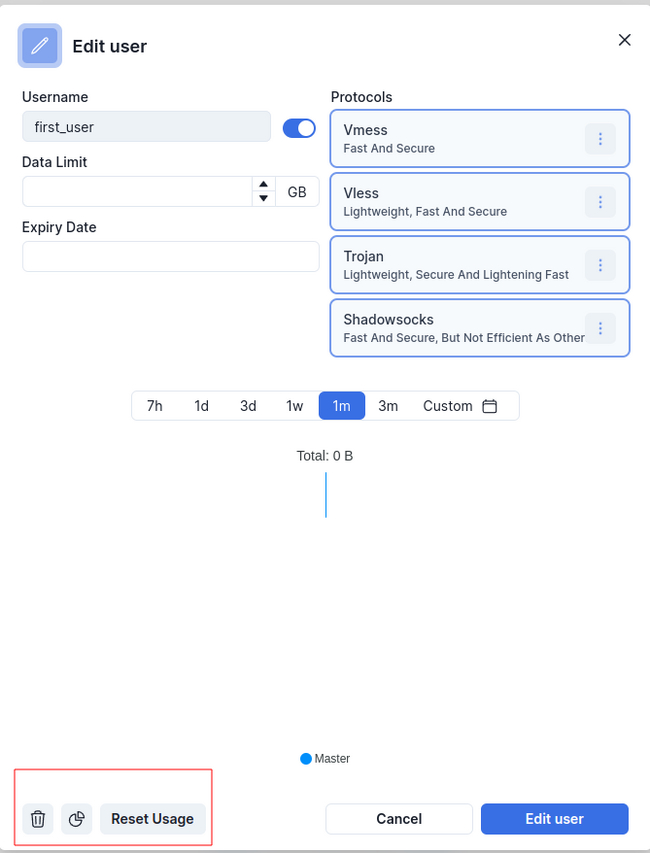

По щелчку на самого пользователя мы попадем в меню редактирования, в котором можно подправить настройки протоколов для пользователя, посмотреть и сбросить статистику использвоания, а так же удалить его.

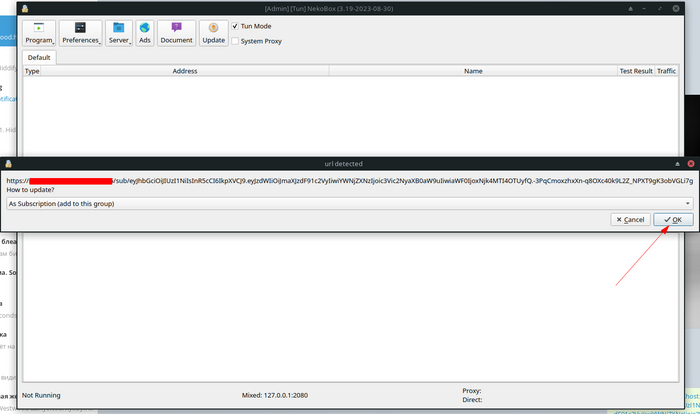

Теперь ссылку на подписку можно скармливать клиентам, для некобокс это делается копипастом в интерфейс, возможно потребуется удалить уже настроенный профайл, в мобильных клиентах это отдельные разделы. Для nekoray - Копируем ссылку в панели для пользователя, запускаем приложение, и просто по Ctrl+V вставляем, нажимаем ОК

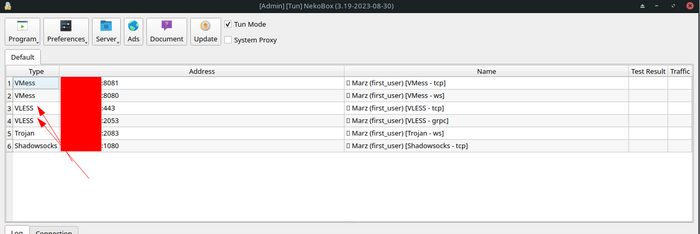

Самые рабочие подключения у нас это VLESS, через 443 порт, выбираем его, запускаем, проверяем

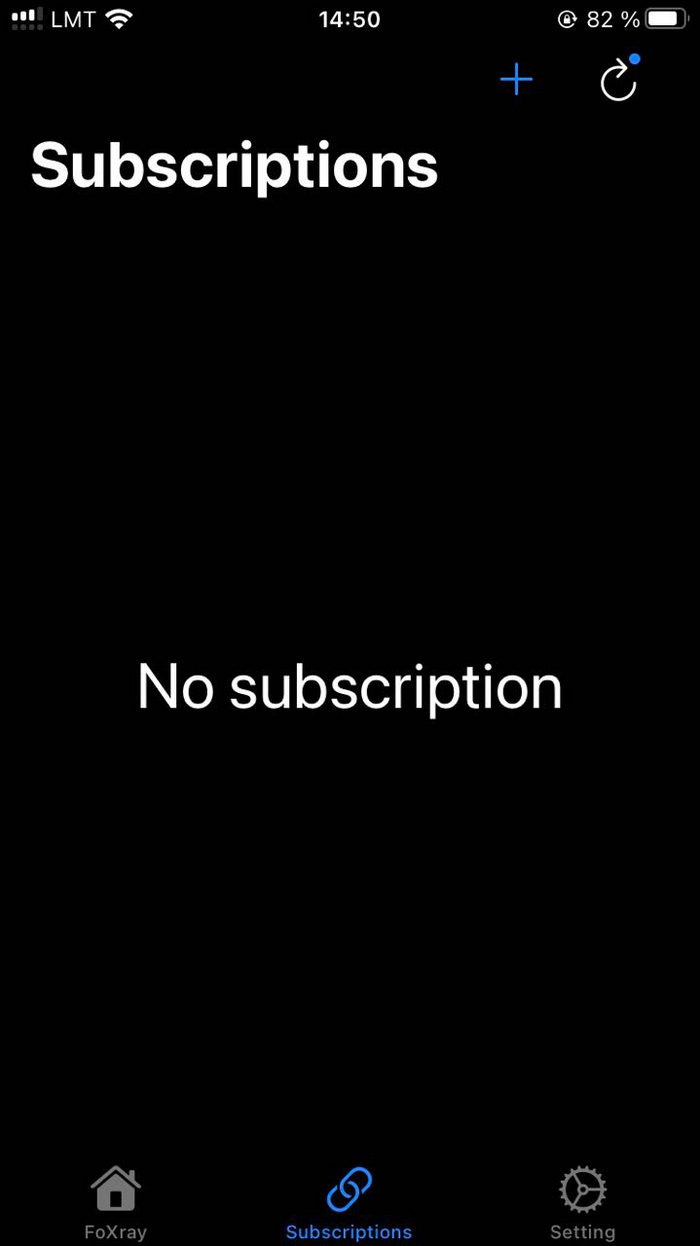

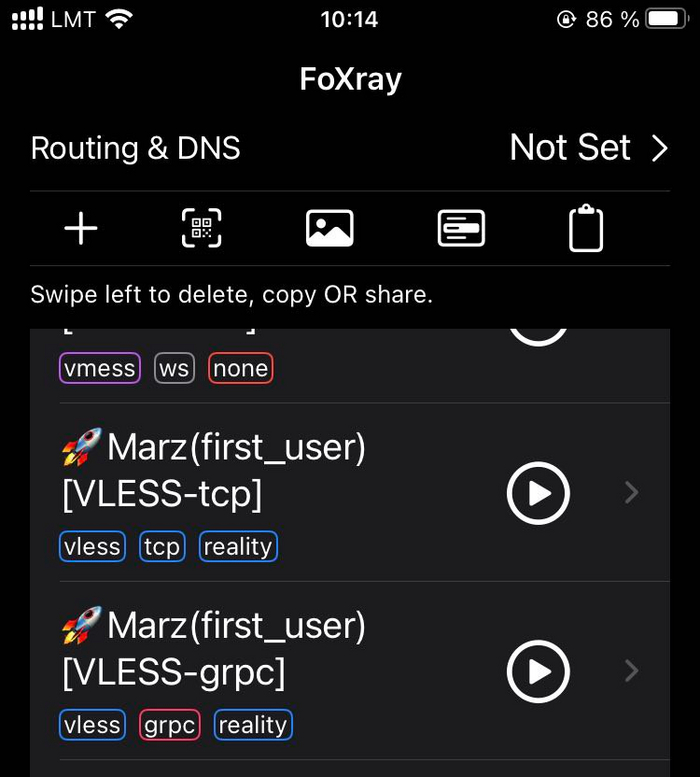

Для FoXray - Заходим в раздел Subscriptions и добавляем по плюсику, переслать и скопировать ссылку можно через какой-либо мессенджер.

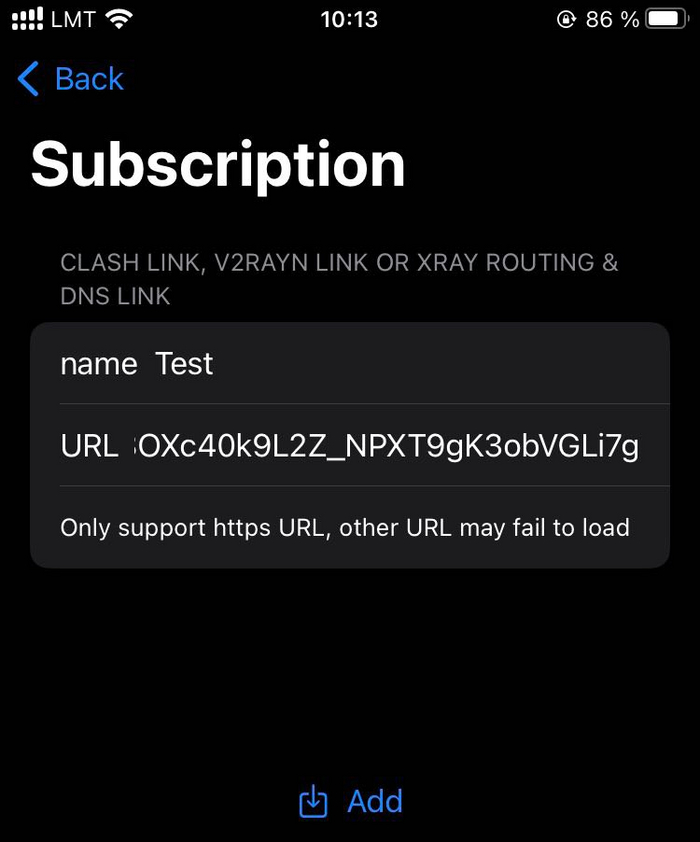

Далее заполняем имя, вводим URL и нажимаем Add

Теперь в списке доступных подключений видим что все создалось, находим VLESS-tcp reality, запускаем, проверяем

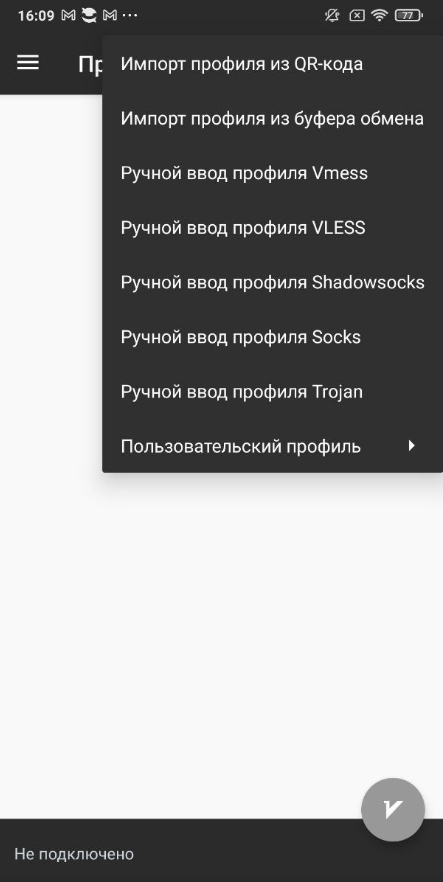

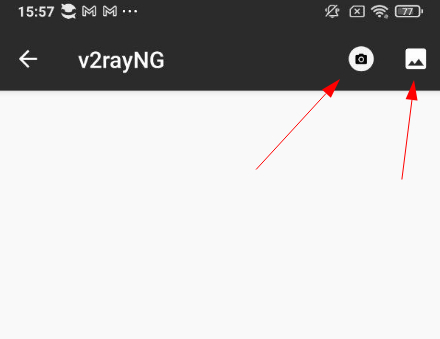

Для Android открываем приложение v2rayNG на телефоне, в правом верхнем углу тыкаем на плюсик и выбираем Импорт профиля из QR-кода

Выбираем отсканировать или открыть код из файла

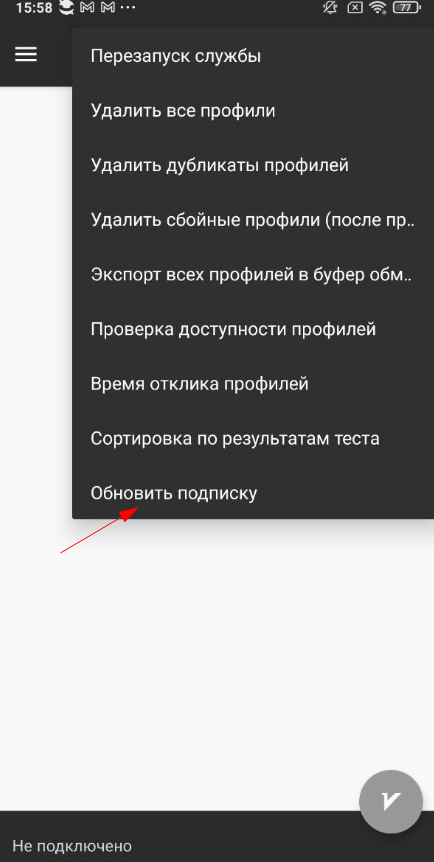

Сканируем QR-код подписки, но сразу подключение не добавится, нужно дать команду на обновление подписки. Жмем по трем точкам в правом верхнем углу и выбираем Обновить подписку

Наше подключение появится и можно его запускать. Далее если произошли какие-то изменения в настройках подключения для пользователя со стороны сервера эти обновления автоматически скачаются.

И конечно не забываем настроить маршрутизацию трафика, что бы не гонять локальные сайты через VPN, да и так трафик вашего устройства будет больше похож на лигитимный, т.к. не весь трафик пойдет в стороны VPN сервера.

Как это сделать можно посмотреть в одной из моих прошлых статей

Как итог, панель достаточно простая и удобная в использовании. Почитав документацию, посидев немного в чате на русском, очень сильно похоже что панель создается програмистами для програмистов, т.к. на ее базе очень хорошо создавать полукоммерческие решения для продажи VPN, что конечно говорит в ее пользу. Но к сожалению некоторые вещи с ней настроить будет сложнее, т.к. нужно будет сразу лезть в голую конфигурацию ядра.

На это все, спасибо за внимание.

Ну и традиционный промокод OCTOBER2023 на приобретение VPS на хостинге veesp.com по моей реферальной ссылке

Граждане, сдавайте персональные данные государству!

18 октября прошла очередная встреча по интересам озабоченной «общественности» при Роскомнадзоре, на которой оная поделилась последними новостями в области защиты детей от тлетворного всего: в Африке Интернетах акулы, в Африке Интернетах гориллы, в Африке Интернетах большие злые крокодилы педофилы!

На самом дел, что именно бубнили 16 представителей госпредприятий и коммерческих компаний, назначенных имитировать непонятно перед кем «общественность», интересно чуть менее чем никому, тогда как высказывание главы Роскомпаноптикума на этом сборище заслуживает цитирования.

Андрей Липов уточнил, что в Китае отказались от практики получать согласие граждан на обработку их личных сведений. Предприятия должны запросить соответствующее разрешение от государства. Такой подход, по мнению руководителя Роскомнадзора, заслуживает внимания: прямую ответственность за персональные данные граждан берет на себя государство.

В общем, граждане, надо как в Китае вся проблема с персональным данными сводится к тому, что вы – безответственно раздаете их кому ни попадя, пусть лучше за вас государство решает – уж оно-то ваши базы персданные сохранит на одном диске!

Роскомнадзор подтвердил факт утечки персональных данных клиентов МТС-банка

В сентябре 2023 года стало известно об утечке персональных данных 1 млн держателей карт МТС-банка

Роскомнадзор (РКН) подтвердил утечку персональных данных почти 1 млн клиентов МТС-банка, сообщают «Ведомости» со ссылкой на представителя службы. По результатам проверки РКН составил административный протокол о нарушении законодательства о защите персональных данных, он будет передан в суд.

В начале сентября 2023 года стало известно, что данные 1 млн держателей карт МТС-банка могли попасть в свободный доступ. Как отмечал основатель DLBI Ашот Оганесян, тогда в открытый доступ попали три файла с данными. Первый содержал 1 млн «строк» (строка обычно соответствует данным одного пользователя — FM) с личными данными, содержащими имена, номера телефонов, пол, ИНН, гражданство. Во втором файле — содержалось более 3 млн строк — находились типы, частичные номера карт и даты их выпуска. А в третьем — «1,8 млн уникальных номеров телефонов, 50 тысяч уникальных адресов электронной почты и числовые идентификаторы», указывалось в данных DLBI.

В телеграм-канале МТС-банка говорилось, что в базе были представлены персональные данные граждан и маскированные номера банковских карт, выпущенных различными банками. Вместе с этим банк утверждал, что инфраструктура МТС-банка не подвергалась атакам и данные пользователей в безопасности. «Наличие в базе карт различных эмитентов указывает на то, что утечка произошла не в каком-либо конкретном банке, а, предположительно, у ритейл-компании либо поставщика цифровых сервисов, которые хранят и обрабатывают платежные данные пользователей именно в таком виде», — отмечали в банке.

Партнер коллегии адвокатов Pen & Paper Сергей Учитель напоминает, что за утечку персональных данных компании грозит штраф от 60 тысяч до 100 тысяч рублей. Поэтому данный штраф обойдется банку дешевле, чем установка и обслуживание технических средств защиты. Летом 2023 года сенаторы и депутаты предлагали увеличить оборотные штрафы за утечки персональных данных. В частности, если утечка касается от тысячи до 10 тысяч граждан, штраф для юридических лиц составит от 3 млн до 5 млн рублей; за утечку данных от 10 тысяч до 100 тысяч граждан — от 5 млн до 10 млн рублей; более 100 тысяч — от 10 млн до 15 млн рублей. Однако Минэкономразвития сочло предлагаемый размер штрафов «неоправданно высокими» и предложило их уменьшить.

Источник: https://frankmedia.ru/143233

Роскомнадзор подтвердил утечку данных 1 миллиона клиентов МТС-банка

Роскомнадзор провел проверку сообщений о возможной утечке персональных данных почти 1 миллиона клиентов МТС-банка и подтвердил факт утечки. Об этом 19 октября пишут . Теперь банку грозит штраф на сумму 60–100 тысяч рублей.

Информация о возможной утечке данных (ФИО, номера телефонов, ИНН, номера банковских карт в частичном виде) появились в телеграм-каналах в сентябре.

Интернет по талонам

Уже перестало быть шуткой:

«VPN-протоколы могут подпадать под ограничения Роскомнадзора, но блокировку можно снять, если сервис нужен для рабочих целей», — говорится в сообщении Минцифры. Для этого министерство предложило либо обращаться в профильные ведомства, которые смогут подавать список компаний в Роскомнадзор, либо сообщать о проблеме самостоятельно по указанному номеру телефона или электронной почте. После того, как Роскомнадзор проверит информацию, он должен внести IP-адреса обратившейся компании в «белый список» и разблокировать для нее доступ к VPN, пояснило Минцифры.

Источник.

Простыми словами: чтобы получить доступ к своим же ресурсам в Сети, надо писать челобитную начальнику. Он рассмотрит (возможно, когда-нибудь), и если сочтет нужным, разрешит. А если не разрешит, то дома сидеть надо, неча по сетям шастать!

Если думаете, что вас это не коснется, попомните: для доступа в Одноглазники будете брать разрешение у начальника паспортного стола. И очень скоро.

К слову, легального доступа к тем ресурсам, к которым требуется VPN, у вас уже нет.

Роскомнадзор блокирует работу приложений. Внереестровые блокировки

Занимаемся разработкой приложений в России несколько лет. С середины октября приложения практически не функционируют в РФ из-за блокировки некоторых ip адресов сервисов Google для разработчиков приложений (базы данных Google Firebase в РФ не доступны). Российские пользователи не могут использовать в России приложения, а пользователи других стран и пользователи с ВПН могут. Это абсурд. Мы не одни оказались в данной ситуации.

Возможно здесь есть представители или просто активные пользователи, которые могут донести информацию до РКН. PS. Отправили обращение в РКН, PSS Занимаемся решением данной ситуации.