Marzban - Еще одна панель для управления proxy на базе XRay-core

Сегодня поговорим о такой панели управления как Marzban

Marzban - это программное обеспечение (веб-приложение) для управления прокси-серверами. Это программное обеспечение вдохновлено Xray-core и реализовано с использованием Python и React.

Плюсы

Простая установка и настройка.

Не нужно думать и создавать кучу входящих соединений на разных протоколах и поддерживать это для каждого пользователя, достаточно выбрать какие протоколы включить или выключить и для каждого уже созданного пользователя или вновь создаваемого пользователя конфиги сразу будут достпны.

Rest API

Возможна масштабируемость на несколько серверов, для поддержки нескольких локаций

Хорошая документация на русском языке

Минусы

Можно конечно попридераться, но все исправимо, что-то легче, что-то сложнее. То что исправляется легко я исправил своим скриптом, все остальное не так критично.

Установка:

Вам понадобится чистый сервер с минимум 1 CPU и 1 Gb RAM, 10 Gb на диске.

ОС Ubuntu 20

Любой ssh клиент установленный на вашем домашнем ПК

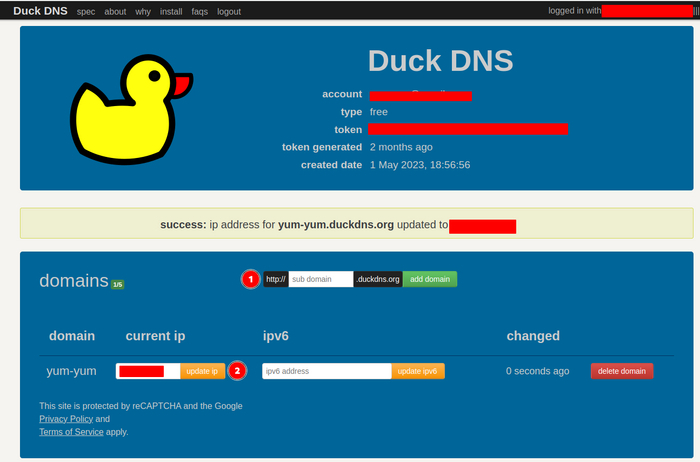

Доменное имя, подойдет сабдомен от duckdns, как его получить рассказывал в паре прошлых статей (тыц туц). А если у вас еще нет сервера, вы его хотите и возможно вы захотите сказать спасибо мне за статью, то приобретайте сервер у компании VEESP по моей реферальной ссылке, бесплатное доменное имя третьего уровня можно будет выбрать при заказе VPS.

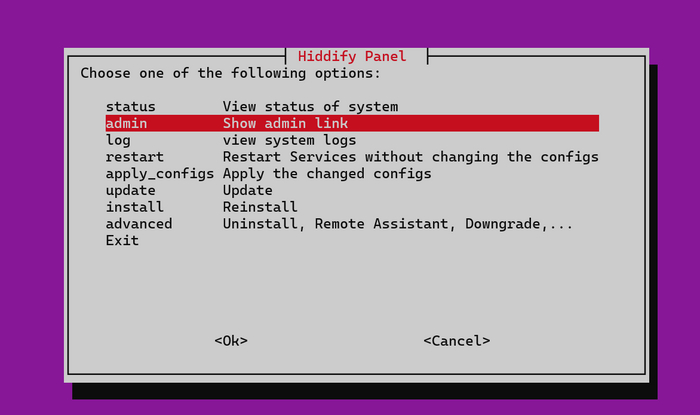

Итак, подключаемся к серверу по ssh с пользователем root и выполняем команды:

wget https://raw.githubusercontent.com/mozaroc/bash-hooks/main/in...

chmod +x install_marzban.sh

./install_marzban.sh ВАШЕ_ДОМЕННОЕ_ИМЯ

Что сделает скрипт:

1. Установит докер

2. Установит вебсервер caddy для реверспроксирования и автоматического получения и продления SSL сертифика

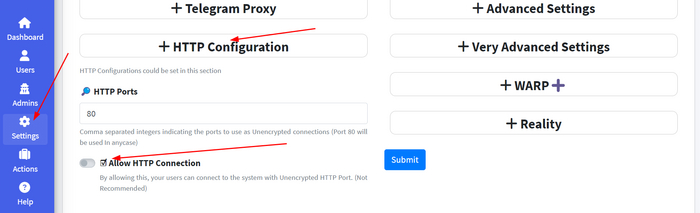

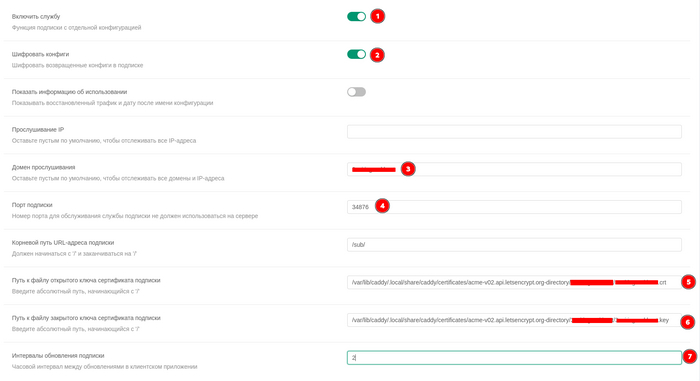

3. Подготовит конфиги для marzban (перенос на 127.0.0.1 что бы не светить http в свет, ссылка для подписки, сгенерирует пароль администратора)

4. Подготовит конфиг для кадди (автоматическое получение и продление сертификата, реверспроксирование на внутренний адрес и порт для marzban, рандомный порт на котором caddy будет принимать подключения в панель)

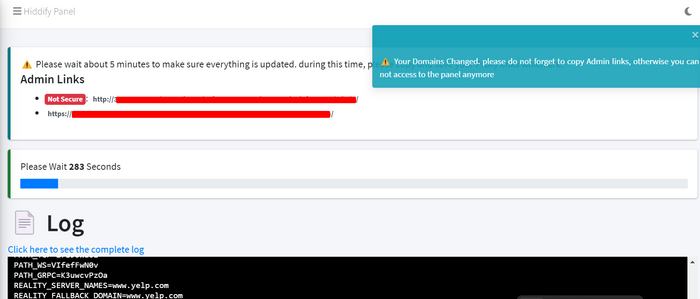

Скрипт выполняется 3-5 минут а в конце, если все хорошо, выдаст следующее:

Marzban installation finished, it is running now...

###############################################

username: admin

password: ЧЧXXcxCCasfg

###############################################

The panel is available at https://ВАШЕ_ДОМЕННОЕ_ИМЯ:64125/dashboard

###############################################

Копируем адрес, и идем авторизовываться c указанными логином и паролем.

Перед созданием подкючений ищем какой-либо домен в сети провайдера, которым будем прикрываться.

Ищем программой https://github.com/XTLS/RealiTLScanner/releases

скачиваем, распаковываем и запускаем из cmd командой:

.\RealiTLScanner-windows-64.exe -addr 1.1.1.1 -port 443 -thread 100 -timeOut 5

где 1.1.1.1 IP адрес вашего VPS сервера.

Идея! У некоторых хостеров есть собственные зеркала Linux, это как раз тот домен который можно безопасно использовать для фейкового домена, проверить можно так - просто вбивайте в браузере https://mirror.ДОМЕНХОСТЕРА

Если что-то открывается то отлично, смело используйте это доменное имя.

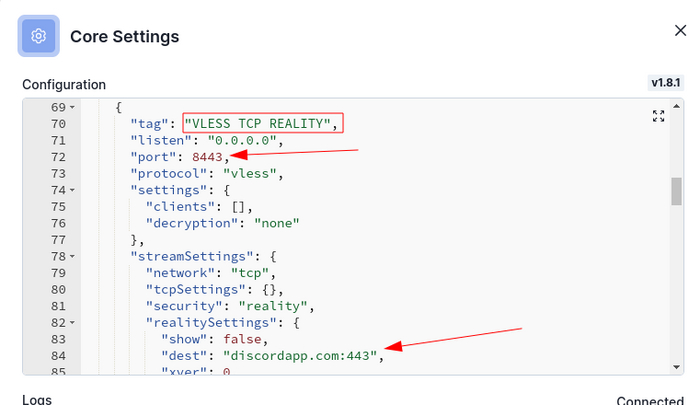

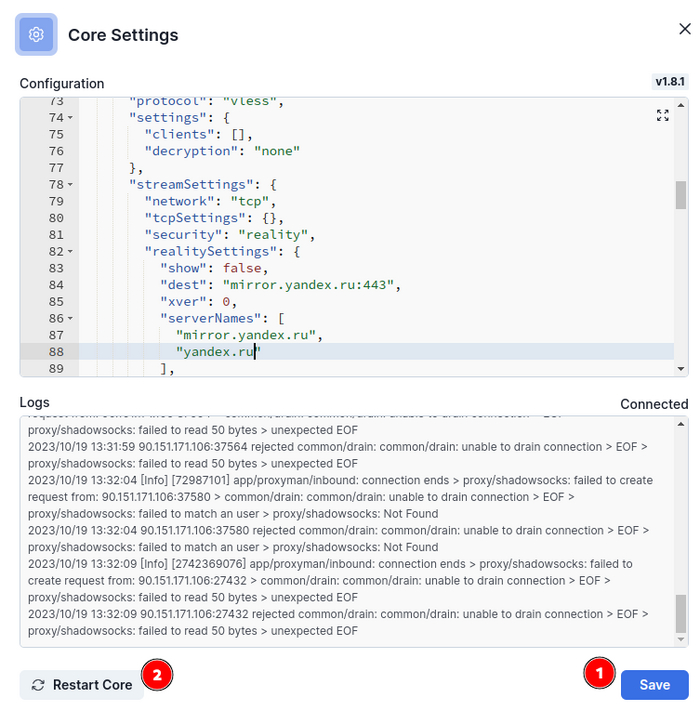

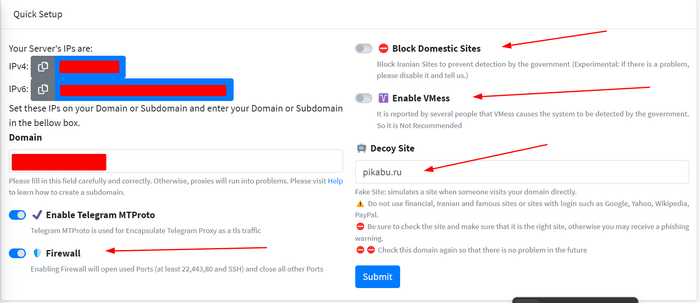

Далее идем в настройки ядра и настраиваем протокол VLESS TCP REALITY

В появившемся окне мотаем до нужного протокола (VLESS TCP REALITY)

Значение порт меняем на 443

Значение dest меняем на найденный нами сайт

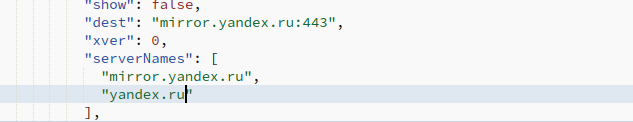

И проматываем еще чуть ниже и меняем еще два занчения в serverNames

В качестве второго можно указать сайт вашего хостера. Далее сохраняем и перезапускаем ядро:

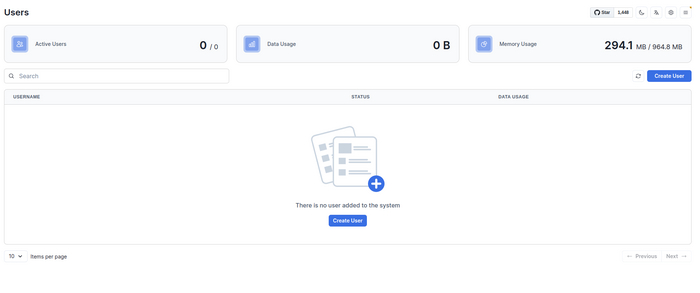

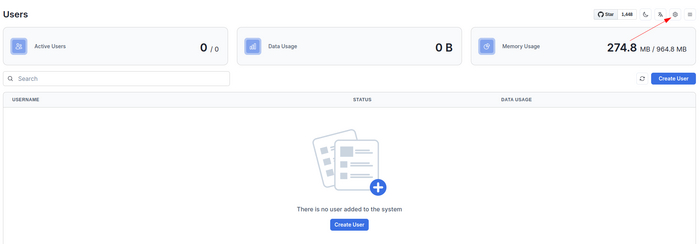

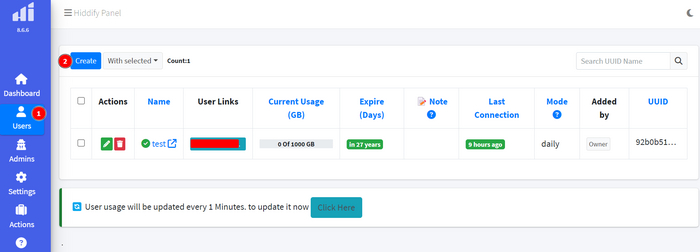

Далее можно переходить к настройкам пользователей.

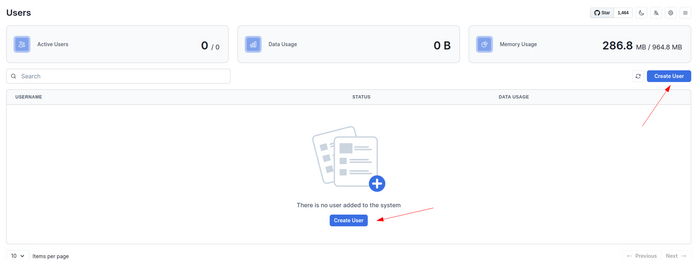

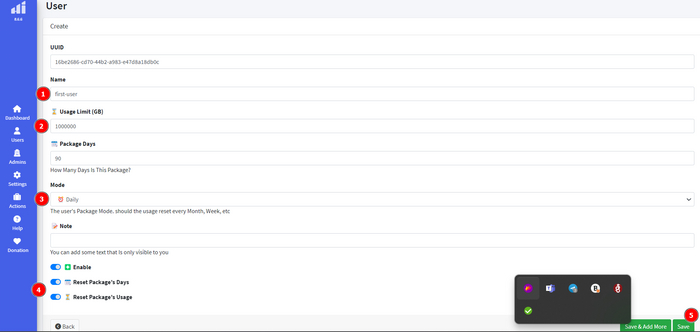

Нажимаем Create User

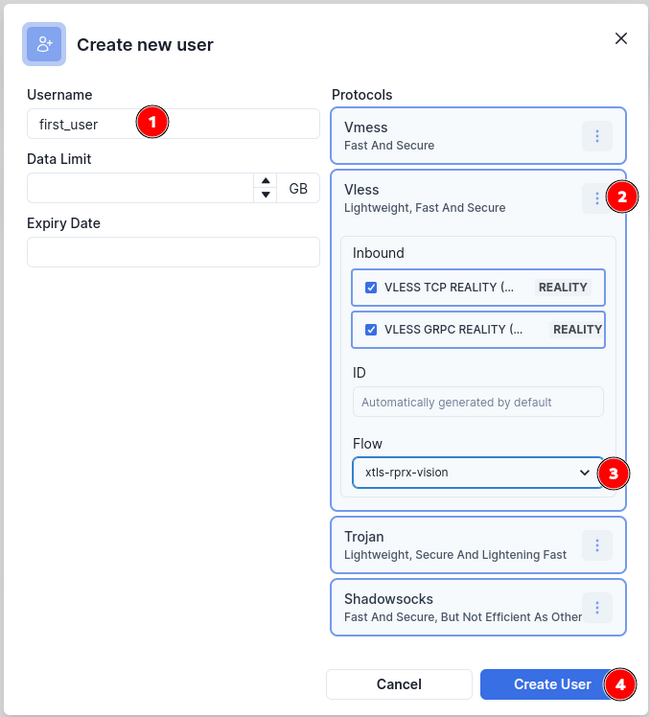

В появившемся окне заполняем поле Username

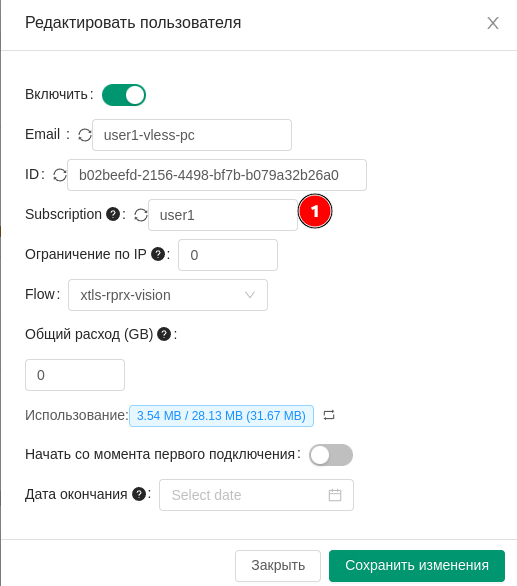

Далее по трем точкам настраиваем протокол Vless, нужно обязательно указать Flow как указано на скриншоте. И нажимаем Create User для сохранения.

Остальные протоколы оставляем как есть, т.к. они если и будут использоваться то в качестве резерва.

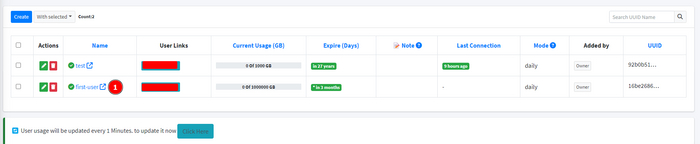

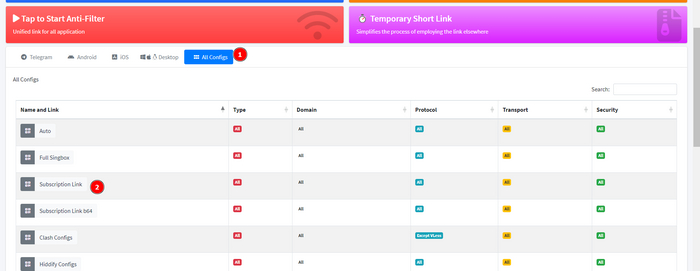

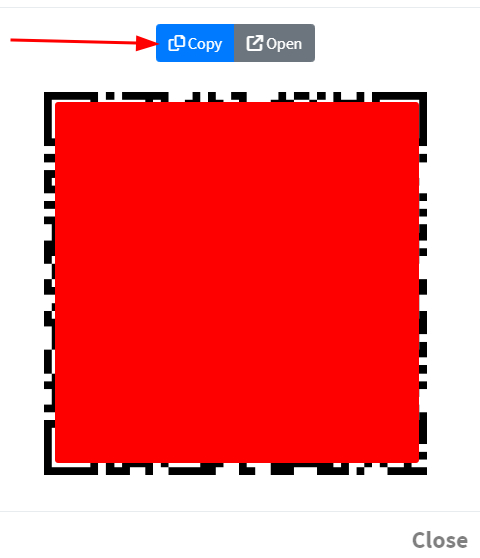

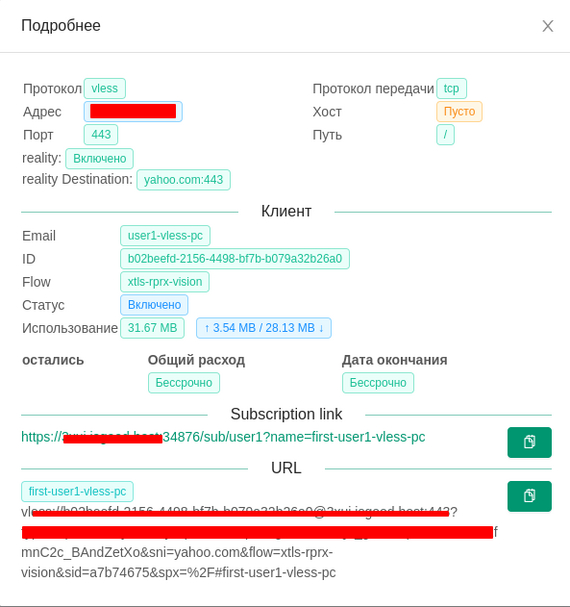

Теперь мы видим нашего пользователя в списке, справа в строчке мы можем скопировать сылку на подписку, скопировать все конфиги ссылка и показать QR-code для сканирования

В QR кодах, левый это код для ссылки подписки, а првые можно полистать, это коды ссылок отдельных протоколов. К сожалению они не подписаны, поэтому не очень понятно какой и где, но это не так важно, т.к. подписка всегда удобней.

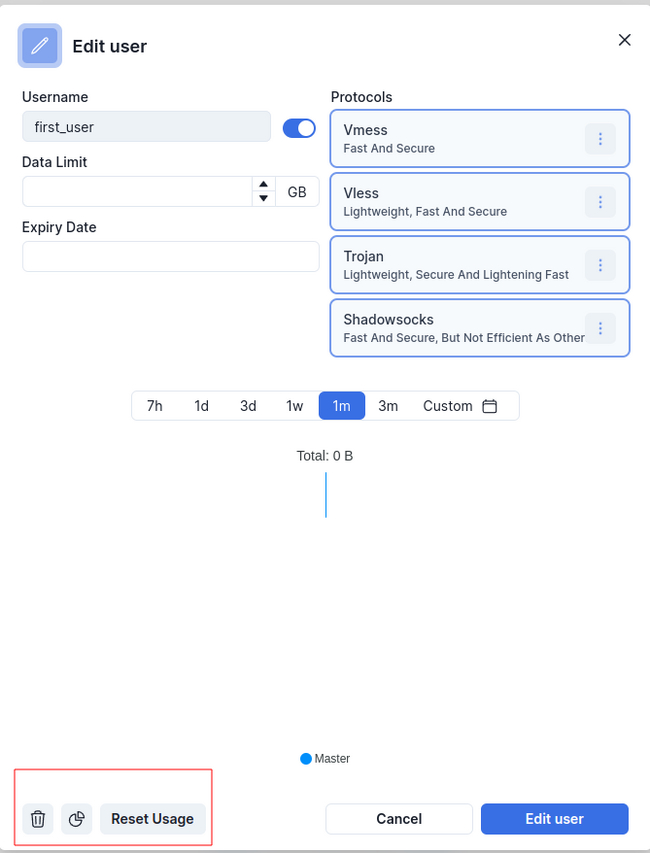

По щелчку на самого пользователя мы попадем в меню редактирования, в котором можно подправить настройки протоколов для пользователя, посмотреть и сбросить статистику использвоания, а так же удалить его.

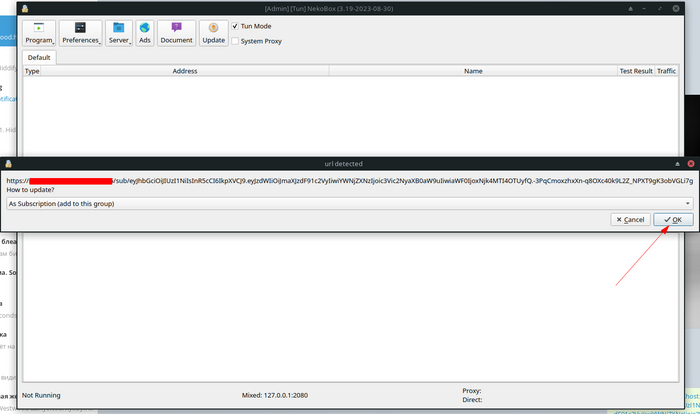

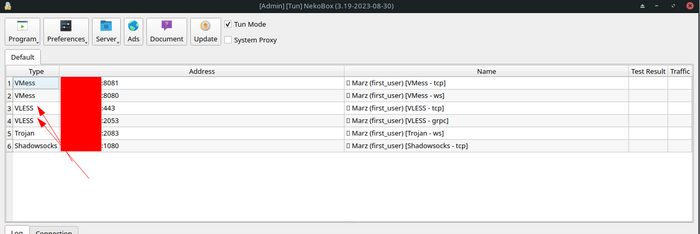

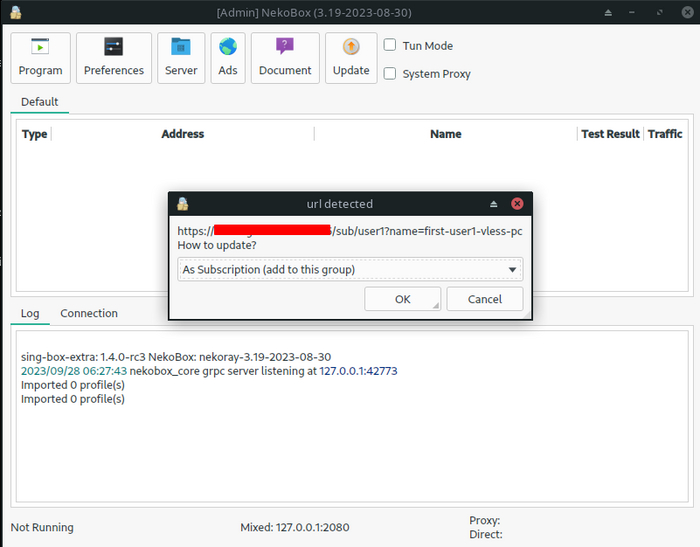

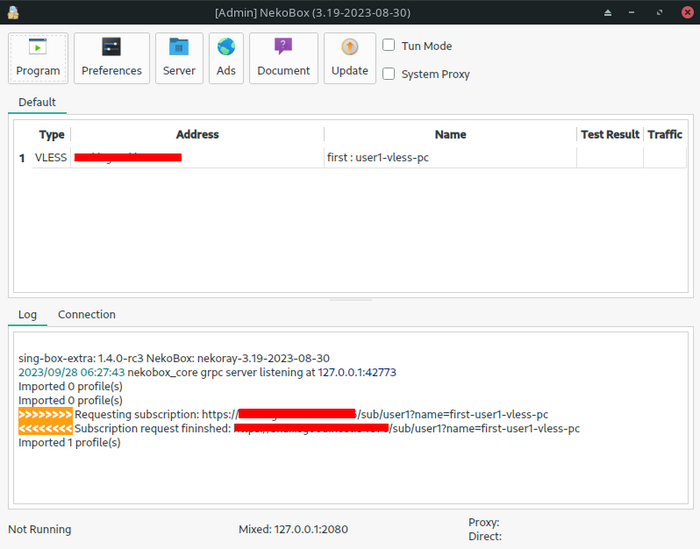

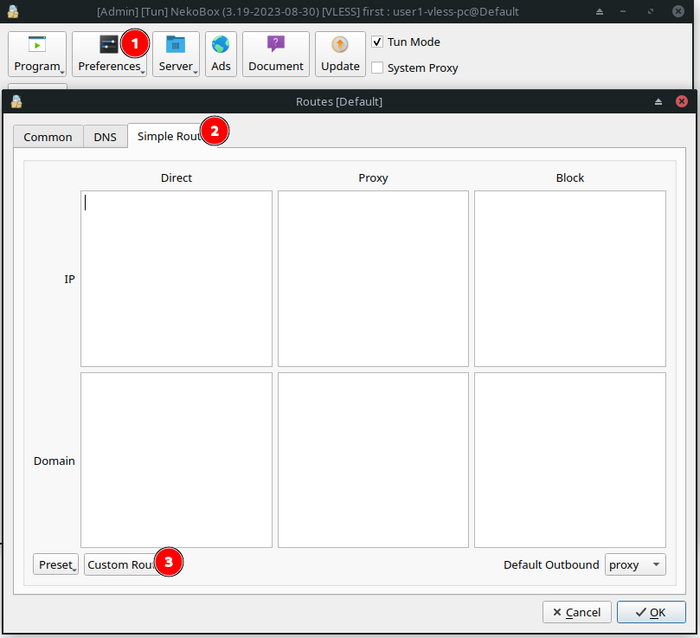

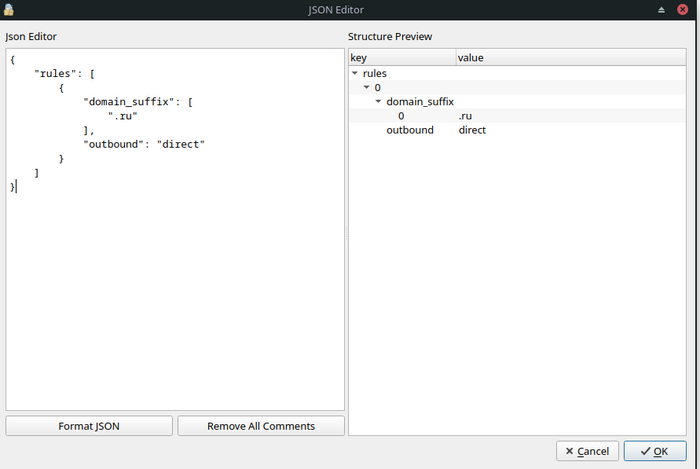

Теперь ссылку на подписку можно скармливать клиентам, для некобокс это делается копипастом в интерфейс, возможно потребуется удалить уже настроенный профайл, в мобильных клиентах это отдельные разделы. Для nekoray - Копируем ссылку в панели для пользователя, запускаем приложение, и просто по Ctrl+V вставляем, нажимаем ОК

Самые рабочие подключения у нас это VLESS, через 443 порт, выбираем его, запускаем, проверяем

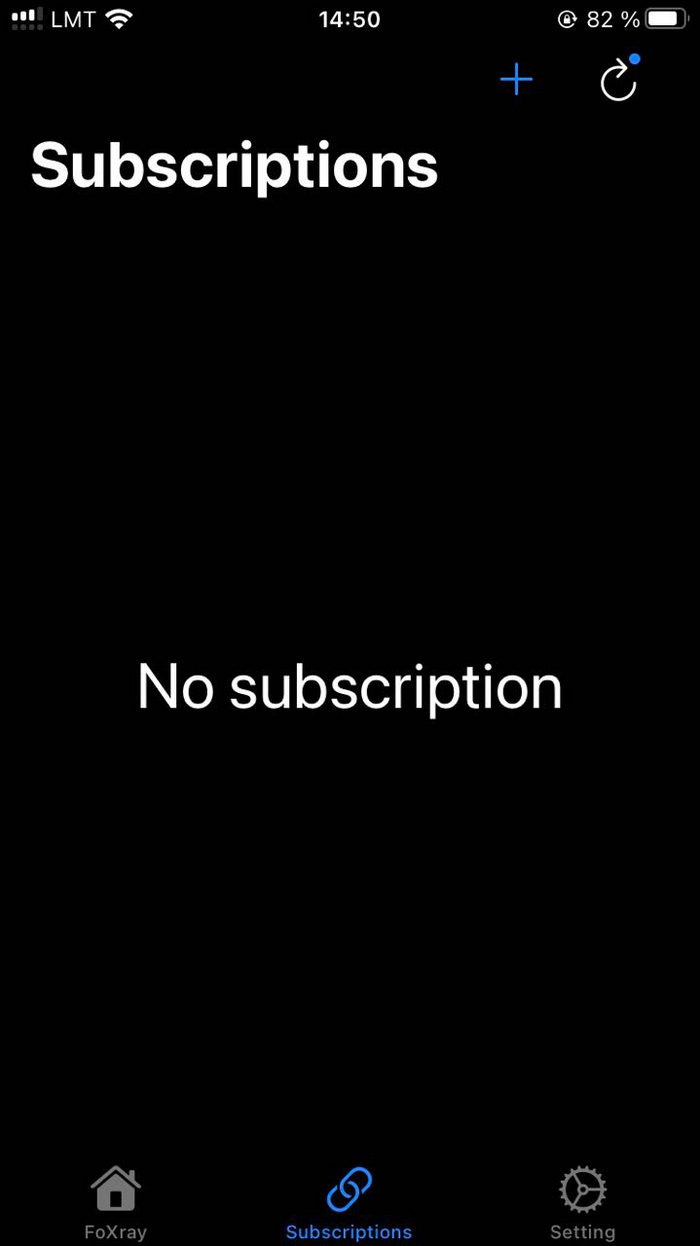

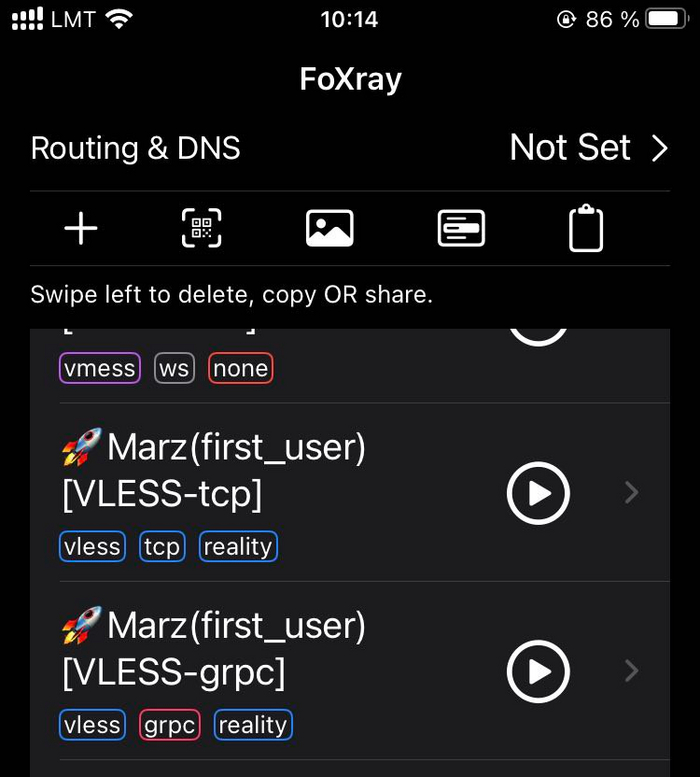

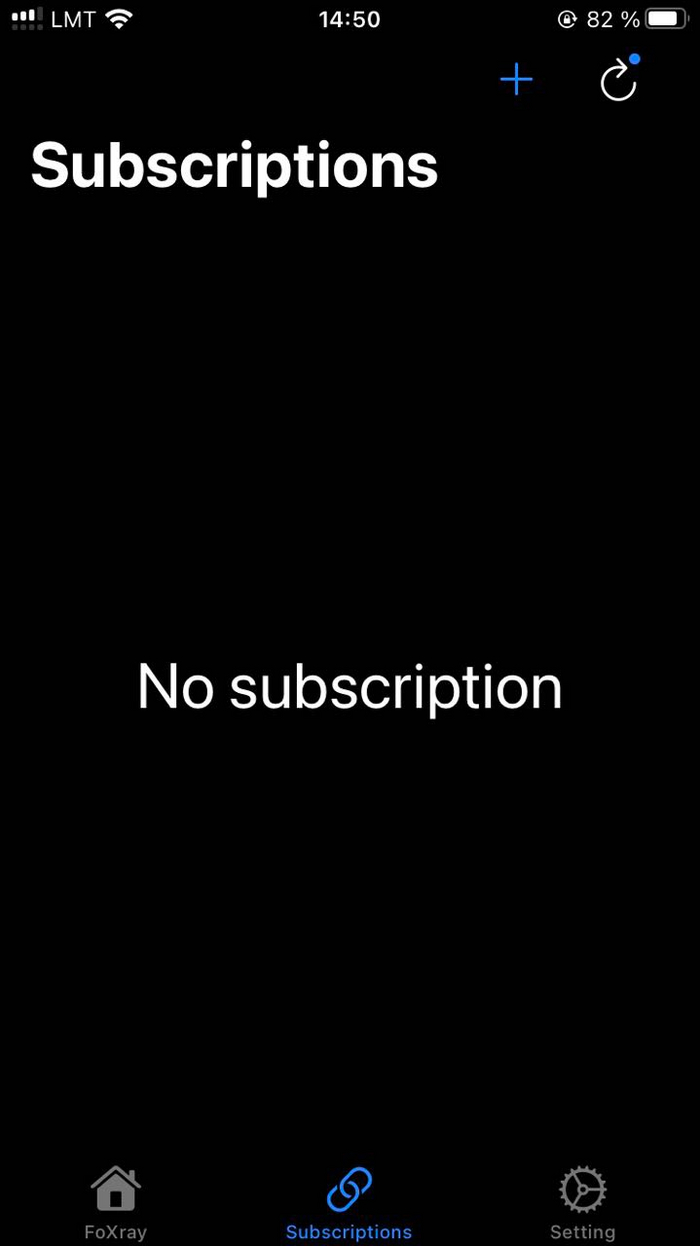

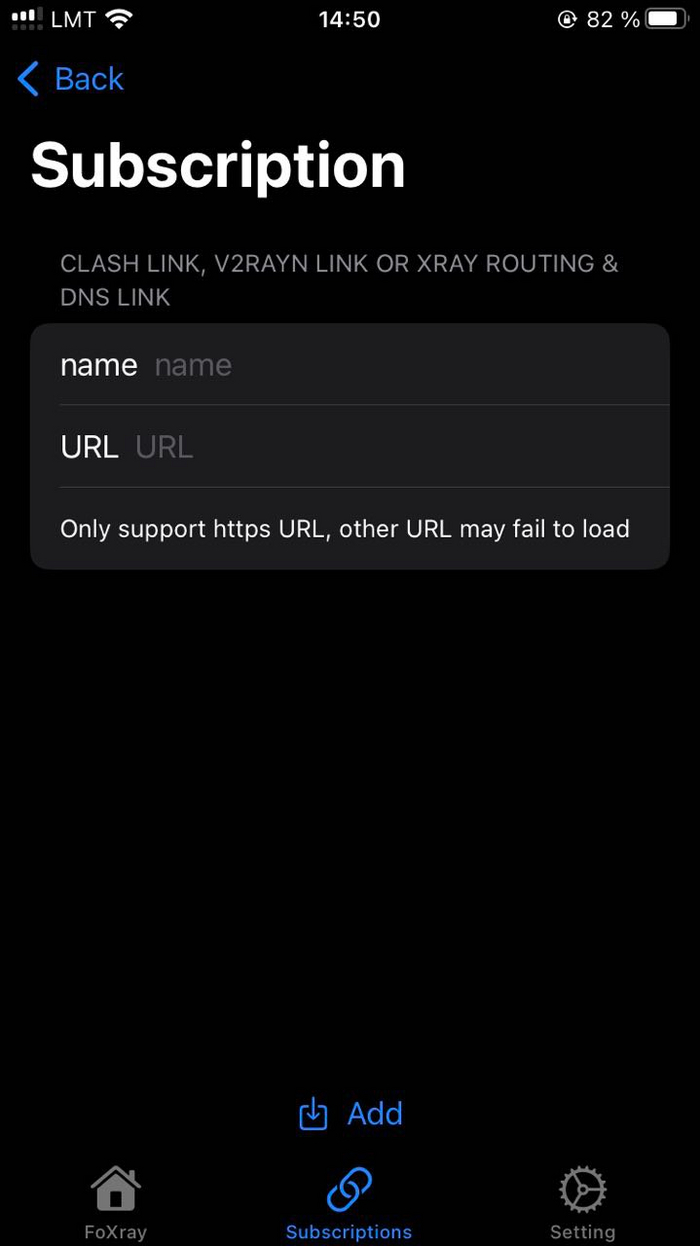

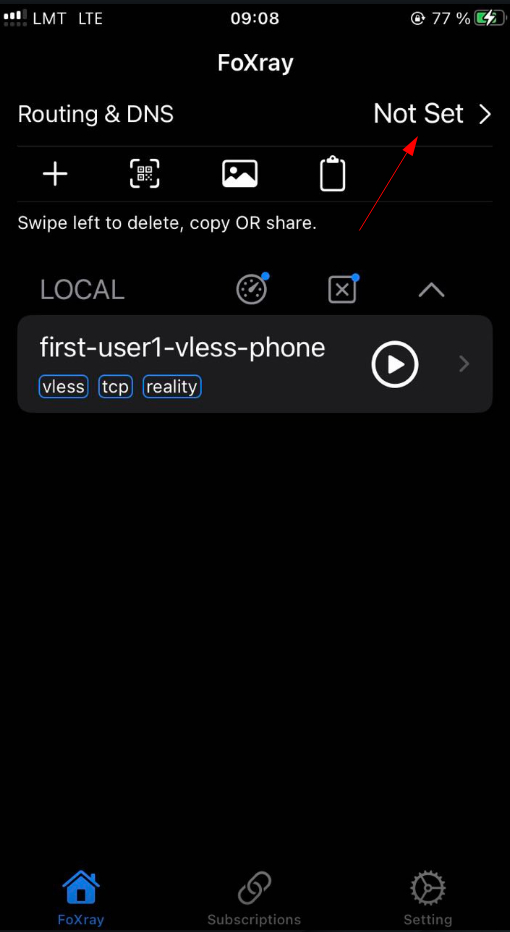

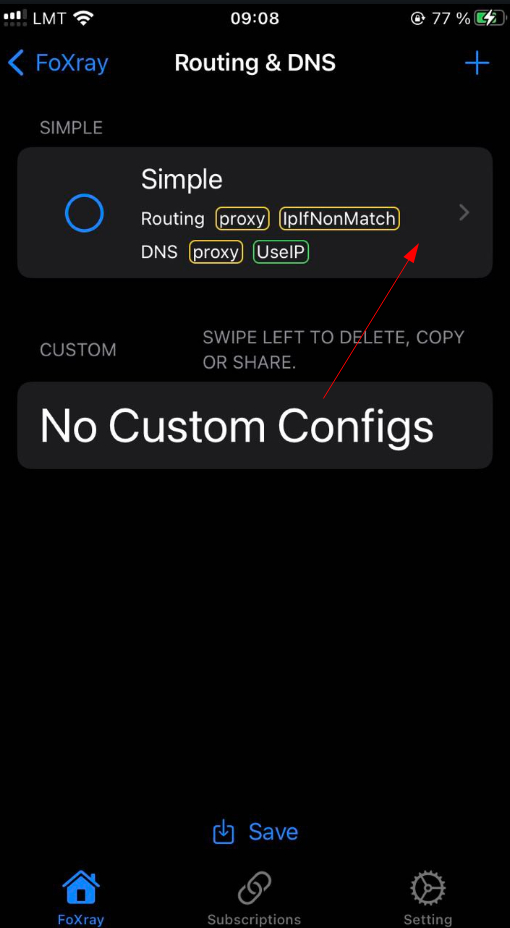

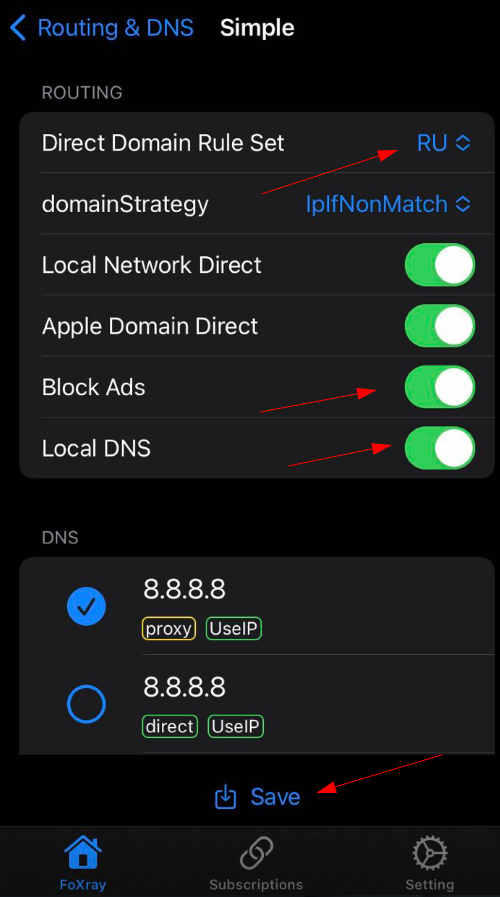

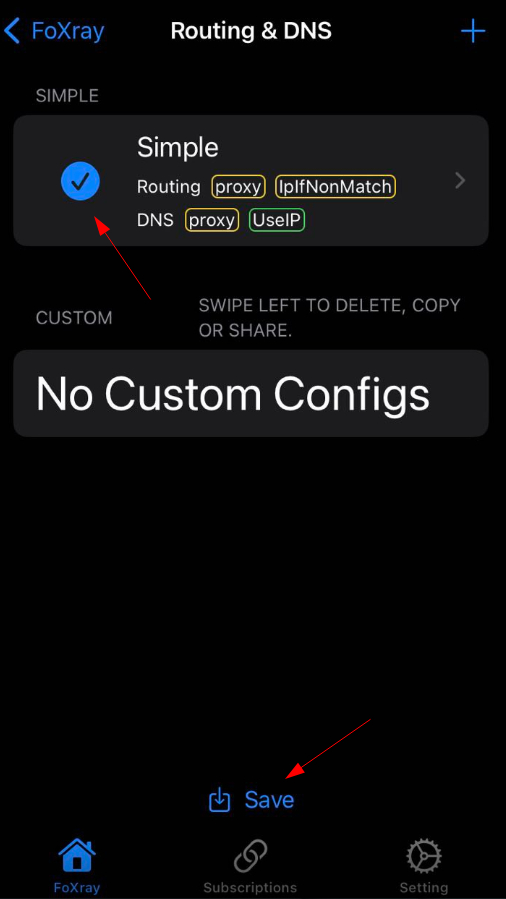

Для FoXray - Заходим в раздел Subscriptions и добавляем по плюсику, переслать и скопировать ссылку можно через какой-либо мессенджер.

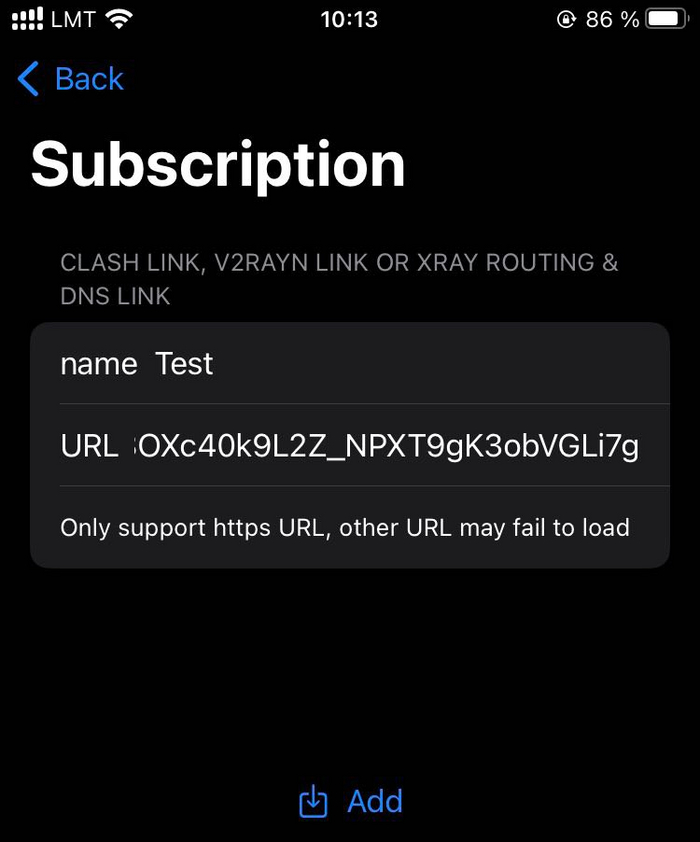

Далее заполняем имя, вводим URL и нажимаем Add

Теперь в списке доступных подключений видим что все создалось, находим VLESS-tcp reality, запускаем, проверяем

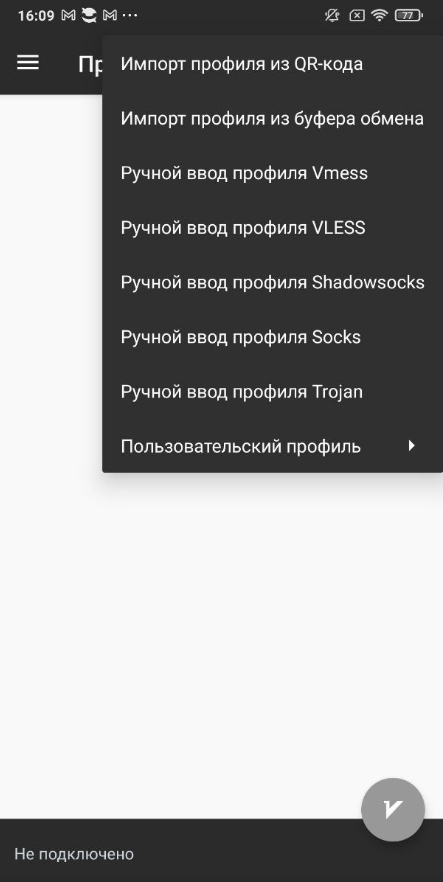

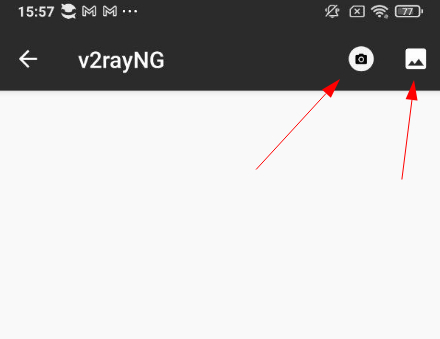

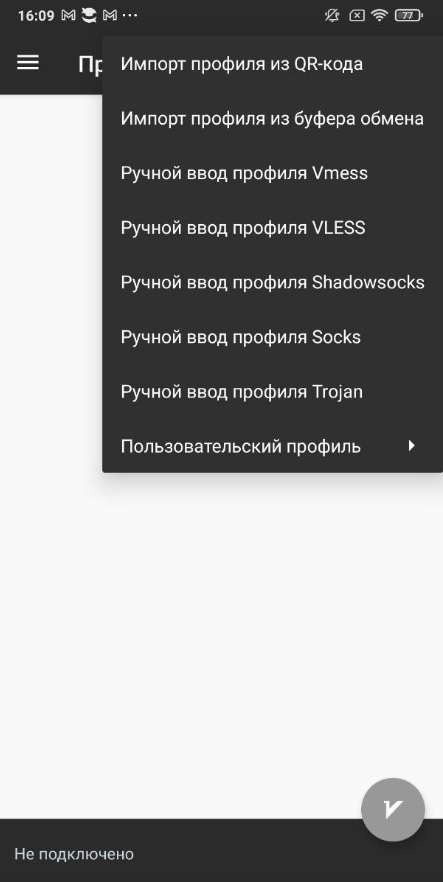

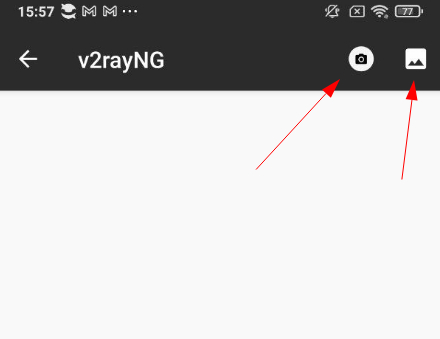

Для Android открываем приложение v2rayNG на телефоне, в правом верхнем углу тыкаем на плюсик и выбираем Импорт профиля из QR-кода

Выбираем отсканировать или открыть код из файла

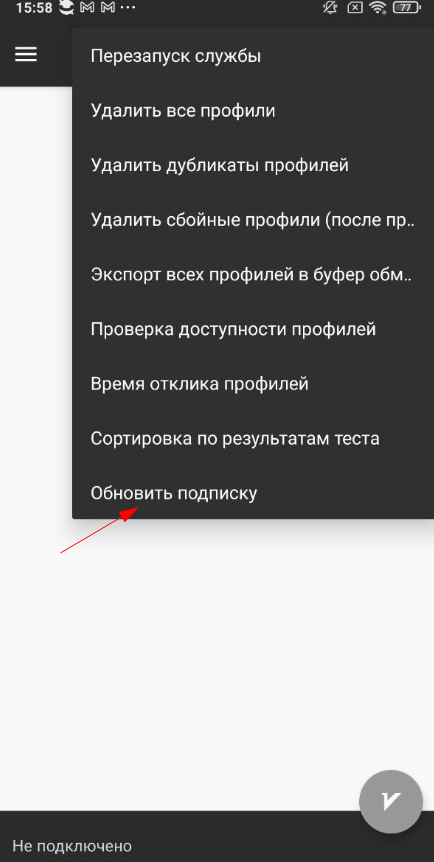

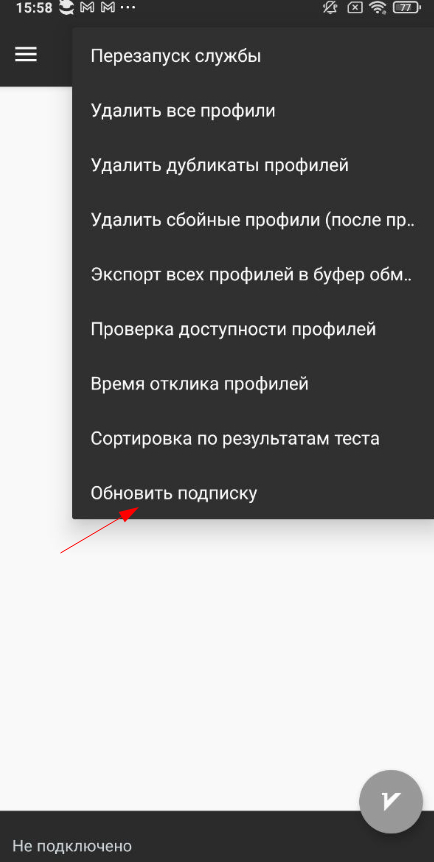

Сканируем QR-код подписки, но сразу подключение не добавится, нужно дать команду на обновление подписки. Жмем по трем точкам в правом верхнем углу и выбираем Обновить подписку

Наше подключение появится и можно его запускать. Далее если произошли какие-то изменения в настройках подключения для пользователя со стороны сервера эти обновления автоматически скачаются.

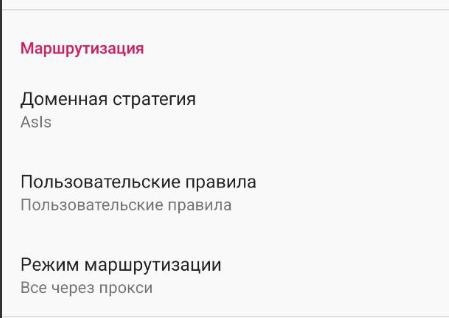

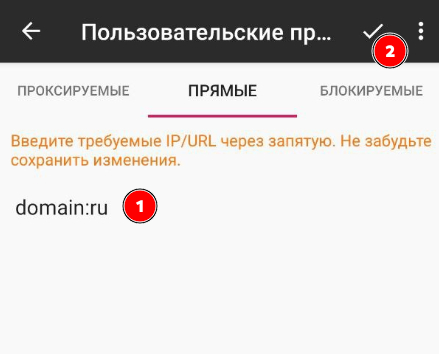

И конечно не забываем настроить маршрутизацию трафика, что бы не гонять локальные сайты через VPN, да и так трафик вашего устройства будет больше похож на лигитимный, т.к. не весь трафик пойдет в стороны VPN сервера.

Как это сделать можно посмотреть в одной из моих прошлых статей

Как итог, панель достаточно простая и удобная в использовании. Почитав документацию, посидев немного в чате на русском, очень сильно похоже что панель создается програмистами для програмистов, т.к. на ее базе очень хорошо создавать полукоммерческие решения для продажи VPN, что конечно говорит в ее пользу. Но к сожалению некоторые вещи с ней настроить будет сложнее, т.к. нужно будет сразу лезть в голую конфигурацию ядра.

На это все, спасибо за внимание.

Ну и традиционный промокод OCTOBER2023 на приобретение VPS на хостинге veesp.com по моей реферальной ссылке