В сети появился новый инструмент на основе искусственного интеллекта – HackerGPT 2.0

HackerGPT поможет вам углубить знания в области кибербезопасности и предложит простые, но работающие решения в ответ на ваши запросы. С его помощью вы сможете лучше понять различные аспекты взлома сетей и устройств без использования неэтичных методов.

Для реализации используются модели GPT-3 и GPT-4, обеспечивая полный набор возможностей. Теперь доступ к самым передовым техникам взлома у вас в телефоне. Попробовать инструмент можно по ссылке.

Хотите знать больше про кибербезопасность? Подписывайтесь на телеграм канал "Securetechtalks".

Кот

Доделываем, осталась маленькая просьба: можете выслать пароль для ТЗ еще раз?

Телеграм - https://t.me/trash_tv404/570

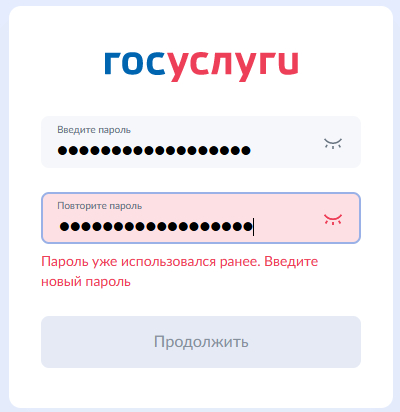

Стойкость пароля у гендиректора )

Поскольку это дела минувших дней, то можно вспомнить, как в 2014 году, когда работал сисадмином на заводе, входящем в госкорпорацию Росатом, нам начали спускать инструкции из самого верха Росатома, которые максимально ограничивали доступ в нашу внутреннюю сеть. С кучей прямых указаний типа - пароль пользователя надо менять не позже, чем раз в 42 дня, пароль должен состоять не менее чем из 8 сложных символов, запретить доступ во внутреннюю сеть извне, сделать полноценную DMZ (демилитаризованную зону) и кучу других ограничений. И с каждым разом инструкции вводили всё больше и больше ограничений.

Занятно было только одно: гендиректор завода заявил, что это ему неудобно. И заставил нас установить ему простой неограниченный по времени пароль «88888888», да ещё и чтобы доступ был во внутреннюю сеть снаружи, объясняя, что ему доступ нужен, если он в командировке. И это при его доступе к конфиденциальной информации!

Мы люди подневольные, - сделали как приказали, но пожаловались в службу безопасности завода. И объяснили, что такой подход идёт в разрез даже с элементарными правилами безопасности.

И что вы думаете - служба безопасности прогнулась. Какой-то рядовой сотрудник имел кучу ограничений даже внутри сети, а гендиректор, имеющий доступ к конфиденциальной информации, даже извне мог получить доступ, притом просто по дурацкому смешному паролю.

P.S. И так продолжалось до тех пор, пока у этого гендиректора не закончился контракт и его перевели на другое место в госкорпорации. Новому гендиректору мы изначально настроили все ограничения, которые требовали правила госкорпорации.

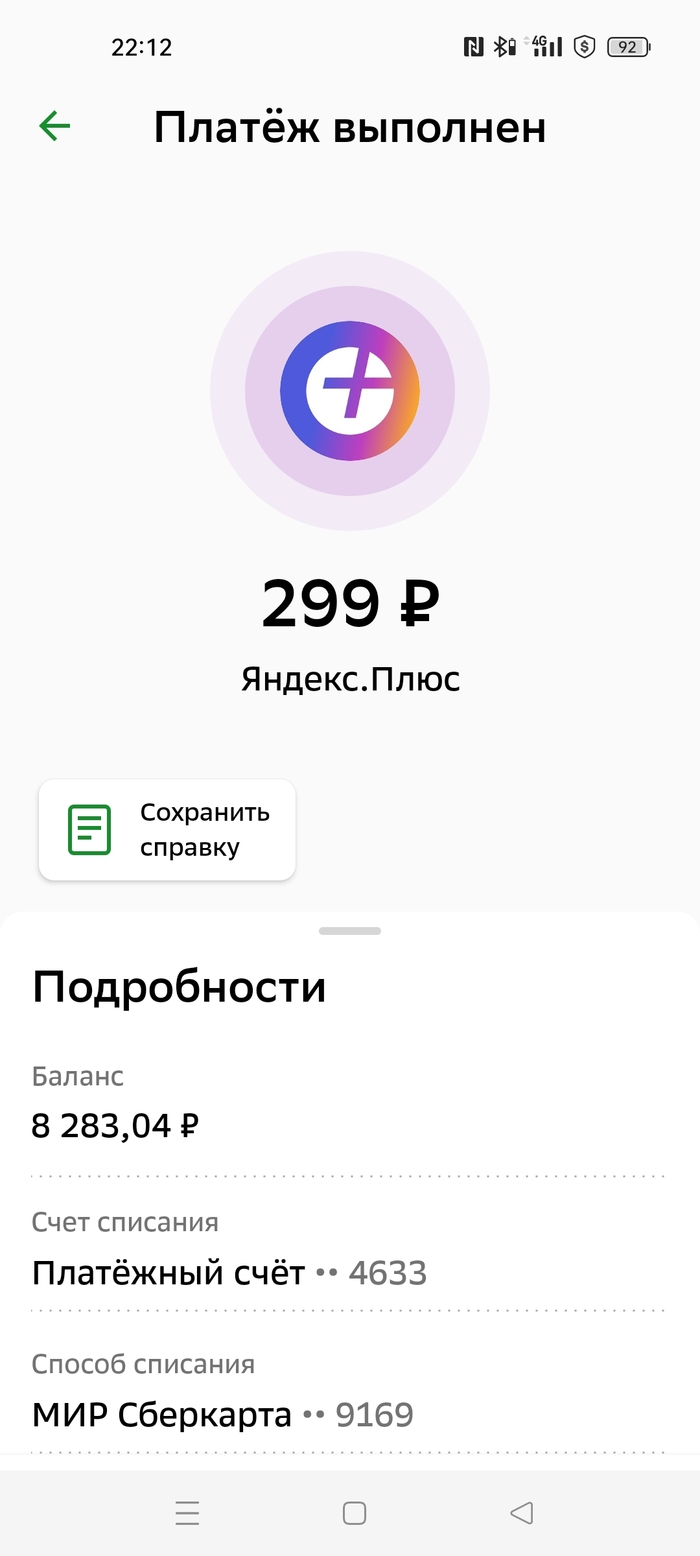

Яндекс плюс

Добрый всем! Не знаю каким образом, но уже полгода как висит у меня подписка Яндекс плюс, деньги сдирают, но никто из семьи ей не пользовался. У меня яндакса априори нет, муж пользуется, но без плюса. Пробовали отказаться, но логины и пороли не работают, а сбер отчаянно клянётся, что подписок нет. Но деньги каждый месяц снимают. Подскажите что и как можно сделать. Левые подключения тоже допустимы, но как их опознать не соображу. Спасибо всем за советы.

Ответ на пост «Самый лучший способ проверить надежность пароля»

отличная тема, жаль, не указан универсальный способ для создания надёжных паролей. значит, я расскажу. ещё один мой дар человечеству (вот был ещё: Как определить спелость и выбрать арбуз)

1. находим достаточно длинное слово, но чтобы запоминалось, с содержанием символов (после перевода в латиницу) o, i, a, z, s, e (можно на ваше усмотрение, какие нравятся, почему именно эти - дальше).

2. o меняем на ноль

i - на !

a - на @

z - на тройку (тройка похожа на русскую з)

s - на $

ch (ч) - на 4

e - на тройку (тоже похожа) и т.п.

3. добавляем по желанию большие буквы и спецсимволы. главное - запомнить, какие из символов на какие поменяны.

разберём пример. слово придумывать я не хочу, а хочу использовать фразу, например "Самый лучший способ проверить".

допустим, нам нужен пароль из 16 символов. берём по 4 символа каждого слова фразы:

Самылучшспоспров

сомневаюсь, что полученное таким образом слово будет словарным.

теперь переводим его в латиницу:

Samyluchshsposprov

ch меняем на 4, sh сокращаем до s и применяем (именно для этой фразы) правило: одинаковые символы меняются на замены только каждый второй, одинарные - сразу. получаем:

S@mylu4$spo$pr0v

для надёжности добъём спецсимволами:

S@mylu4$spo$pr0v!#-

вуаля! тест касперского выдал такой результат:

Nice password!

Your password is hack-resistant.

Your password does not appear in any databases of leaked passwords

Your password will be bruteforced with an average home computer in approximately...

10000+ centuries

меня устроило.

для другой длины пароля меняем количество символов, берущихся из каждого слова. можно менять слова местами, заменять спецсимволами разные по порядку символы. хоть все, и т.д.

главное - на забывайте ваше собственное правило для пароля. и сам пароль.

и никогда его не сохраняйте.

всем бобра!

яндекс вас плохому научит!

Самый лучший способ проверить надежность пароля

Пользуюсь этим методом уже давно. Ставлю сильные и разнообразные пароли везде и настоятельно рекомендую... хотя нет, я вам приказываю использовать сильные пароли хотя бы там, где это может быть важно. Хорошо спроектированный сильный пароль снижает вероятность успешного взлома методом перебора паролей. Поверьте, сильный пароль - это один из ключевых элементов вашей цифровой безопасности.

Минутка ликбеза. Когда вы регистрируетесь в каком-либо сервисе, или даже на подконтрольной вам системе, вас необходимо легитимно авторизовать в этой самой системе в будущем. Самый старый и примитивный способ аутентификации - это пароль. Пароли не хранятся в базе данных в открытом виде, поэтому даже если злоумышленник каким-то образом получит доступ к чтению базы данных, он физически не увидит вашего пароля, а увидит вместо этого набор "зашифрованных" символов. В кавычках, потому что этот набор символов не предполагает дешифрации. Что такое хэш-функция можно узнать тут. Так вот, из-за того, что ключа дешифрации физически не существует, единственный способ узнать ваш пароль - пробовать "зашифровать" этим же методом набор символов и сравнить уже их в "зашифрованном" виде. Для самых умных комментаторов сразу скажу, что про коллизии я знаю, но мы тут ликвидируем безграмотность пикабушников, а этого им пока знать не надо.

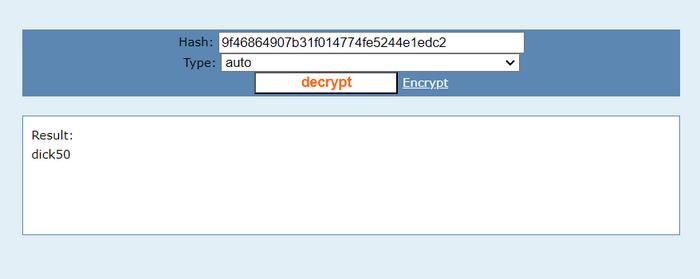

Так вот, сперва может показаться, что иметь удачу подобрать тот же набор символов что у вас будет чрезвычайно маловероятно, спешу вас расстроить. Старые алгоритмы хэширования даже на одной мощной видеокарте могут проверяться миллионами в секунду. А представьте теперь, что этих видеокарт может быть 50, 100. Ваш пароль mydick50sm щелкнут как орешек минут за 30, что уж там говорить про dick50, тут секунд на 5 работы. Собственно поэтому обязательно используйте пароли как можно длиннее, сложнее и неочевиднее: например, mYD1Kk5@sm.

Но, к сожалению, мы тут большинство просто люди, иногда ленимся поменять везде старые пароли, иногда просто не хотим заморачиваться со спецсимволами или просто не верим на 100% тем, кто пугает нас всякими злоумышленниками. Специально для вас предлагаю проверять хотя бы свои существующие пароли на наличие в словарях.

1 способ (простой). Сервис проверки от Касперского тут все просто. Вводим, проверяем есть ли уже что-то в базах. Например, на момент написания поста dick50 засветился в 281 подключенной к данному сервису базе.

2 способ (мой любимый). Обновлению баз Касперского при всем уважении доверяю не так как старейшему сайту cmd5.org - частично платному сервису по поиску соответствия хэшей. Но там сравниваются хэши, поэтому предварительно лезем в любой тестер php и вставляем туда данный код (вместо dick50, очевидно, ваш пароль):

<?php

function generate_md5_hash($string) {

return md5($string);

}

$string_to_hash = "dick50";

$md5_hash = generate_md5_hash($string_to_hash);

echo "MD5 hash of '{$string_to_hash}' is: {$md5_hash}";

?>

На выходе получаем самый простой хэш md5, который суем в сmd5.org.

Также можем получить результат "Found, но откроем за денюжку". Такой результат для пароля dick50 также считаем провальным.

В общем, если ваш пароль так же плох как тот, что в примере, приказываю вам его поменять.