Засоряем информацию о себе в «Глазе Бога»

Параноики на месте? Этот гайд для вас! Думаю, практически все пользователи из российского сегмента «Telegram» так или иначе сталкивались с нашумевшим ботом для пробива — «Глазом Бога». Несмотря на то, что существует много других аналогичных проектов а-ля «Insight», «Probiv Express» и т.д., массовую популярность они не обрели, поэтому сегодня я расскажу, как добавить фейковые заметки о своем аккаунте в «Глазе Бога», тем самым сбив со следа потенциального пробивалу.

Для начала стоит определиться с тем, кто будет нас искать — против мамкиных доксеров достаточно просто использовать VPN, для ребят покруче потребуются более серьезные связки (как минимум VPN без логгирования и соксы), ищите их самостоятельно, т.к. в данный гайд они не влезут.

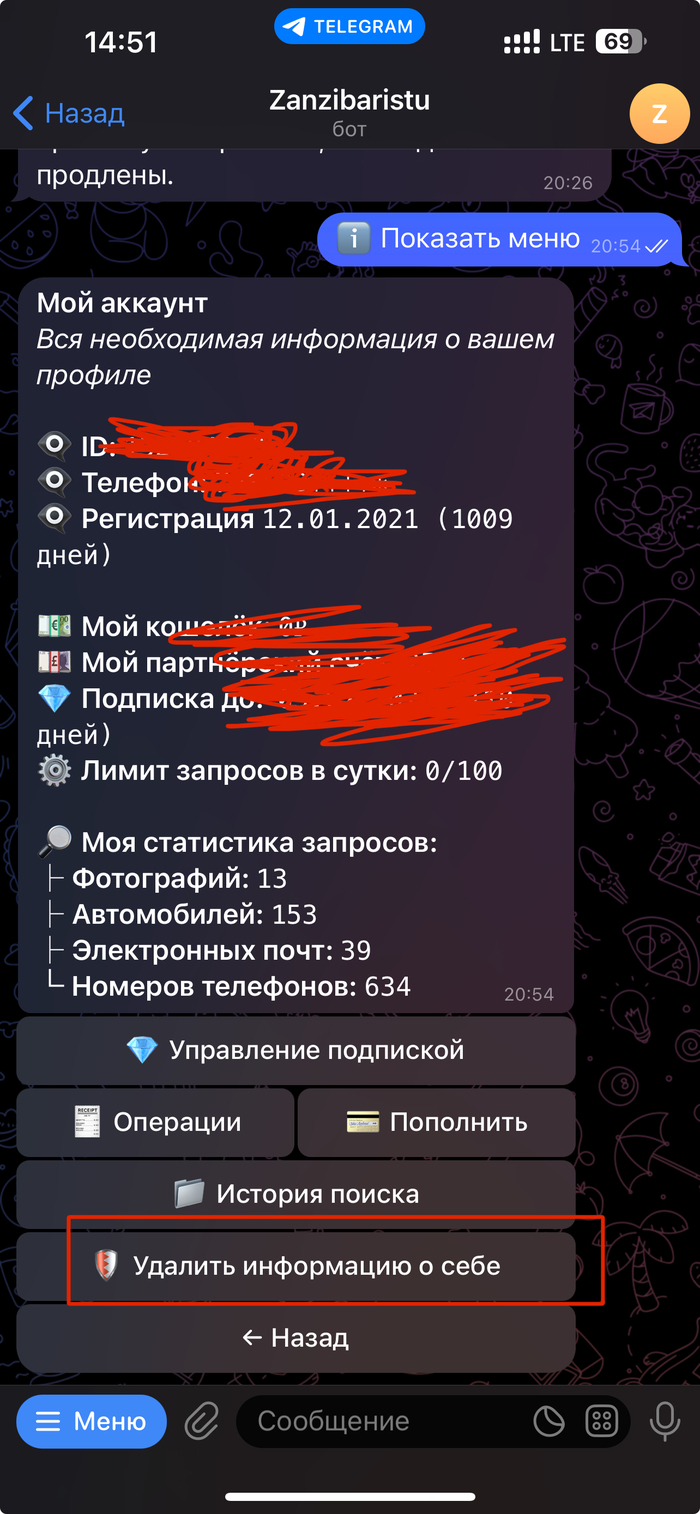

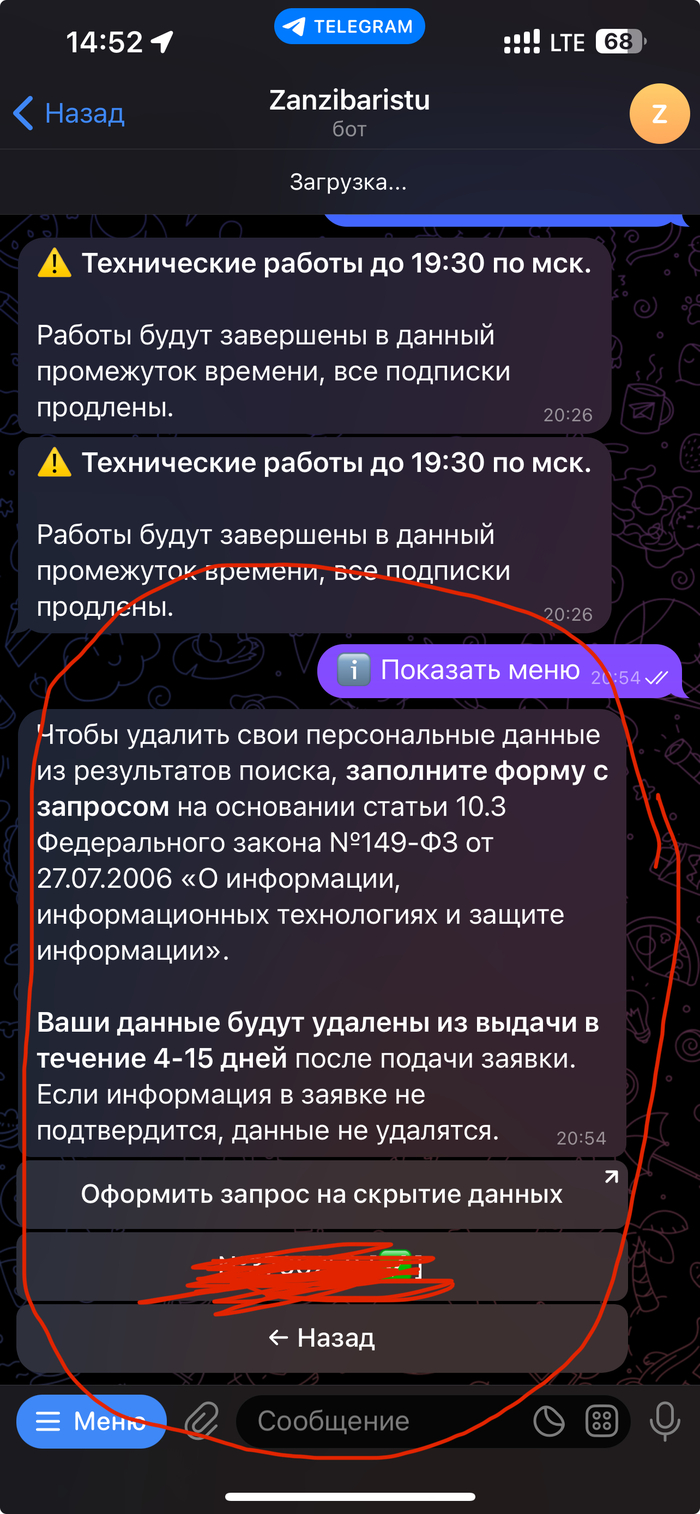

Подключаемся к VPN (нужно использовать сервер в той локации, которую мы хотим получить в заметки), открываем «Telegram», после чего сразу заходим в любого бота «Глаз Бога» (список актуальных зеркал можно найти здесь). В боте нажимаем кнопку «Мой аккаунт», затем «Пополнить баланс» и указываем любую сумму (пополнять все равно не будем). Как только мы перешли в браузер на страницу, на которой будут способы оплаты, указываем чужую почту (желательно подобрать правильного донора, т.к. она тоже попадет в заметки). На этой странице происходит самое интересное — в ней вшит логгер, который запоминает ваш IP-адрес, и на его базе будет выдавать вашу локацию.

Готово! Таким образом, все кто будет пробивать наш «Telegram»-аккаунт получат левый город в вкладке «возможные сервера», а так же адрес чужой почты. Этого более. чем достаточно для того, что бы мистер пробивала запутался и потратил несколько часов в никуда

Автор поста: t.me/bagandhack/387

Ответ на пост «Как с вероятностью 95% оценить, что ваше устройство взломано?»

Кратко.

Плохой совет.

Подробно.

В комментариях под оригинальным постом описаны пожалуй все минусы этой идеи и почему она не работает.

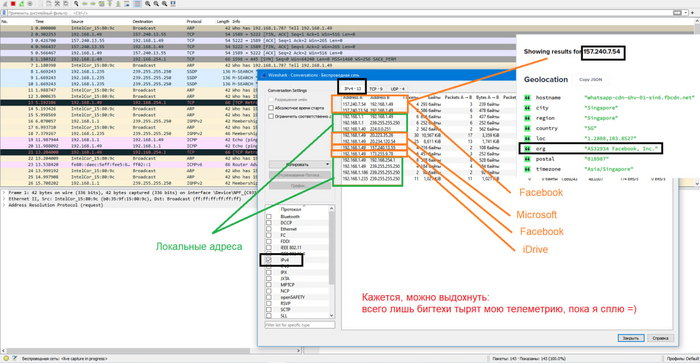

WireShark - узкоспециализированное, профессиональное программное обеспечение, которым пользуются сетевые инженеры, системные администраторы и т.д. Оно нужно для отслеживания целых потоков сетевого трафика. В нем есть масса сложных фильтров, и оно предоставляет уйму технической информации.

ВНИМАНИЕ! WireShark НЕ подходит для отслеживания вирусов.

WireShark в процессе работы за одну ночь соберет Вам список в несколько десятков тысяч IP адресов, если отслеживать ПК, а если отслеживать смартфон, то таких IP будет несколько сотен тысяч! Проверять такой список вручную - самоубийство.

Кроме всего прочего, оригинальный пост - просто пиар телеграм канала.

У меня тоже есть телеграм канал. Некоторые пикабушники его знают, как впрочем и мой никнейм. Так что ссылок на него не будет.

Поговорим о зловредах и способах защиты.

Сразу скажу, что тема очень обширна, и в одном посте ее не охватить полностью. Так что самое основное ниже, где я +/- сосредоточусь на устройствах (если зайдет, то позже напишу отдельно про интернет, приложения и т.д.)

Давайте рассуждать. Что нужно хакеру?

Ответ прост. Ему нужны деньги. Все. Я серьёзно.

Путем логических рассуждений не трудно понять векторы атаки.

Что хакеру НЕ интересно:

Ваши фото из отпуска;

Ваши видео, на котором вы пропалываете грядки;

Ваши музыкальные файлы;

и т.п.

Хакеру интересны те данные, которые впоследствии можно превратить в деньги.

Хакеру интересно:

Документы, в которых есть конфиденциальные данные;

Факт существования устройства;

Вычислительная мощность вашего устройства.

Пожалуй это самое основное, чем может заинтересовать именно устройство, как таковое.

Теперь сделаем выводы из того, что хакеру интересно - как защищаться.

Согласно первому пункту интересов - не следует хранить на устройстве (особенно в НЕзашифрованном виде): логины, пароли, данные банковских карт и счетов, данные паспорта и снилс (упаси Вас хоть кто-то от хранения этих данных в виде фото), интимные фото и хоум-видео. Такие данные могут позволить Вас обокрасть, взять кредит, шантажировать, вымогать деньги.

Согласно второму и третьему пункту - не скачивайте непонятно что из не очень понятных источников, используйте антивирус (антивирус на устройстве должен быть всего один: когда их несколько, то они друг другу мешают). Самая частая угроза - это превращение устройства в бота, входящего в ботнет. Ботнеты, в основном, используются для совершения DDoS атак, реже (на сегодняшний день) - для майнинга криптовалют (касательно третьего пункта интересов хакера).

Хочу заметить, что зловред, делающий из устройства бота для DDoS атак, практически не заметен. Он может быть одной из программ, которой Вы полноценно пользуетесь и, скорее всего, никак Вам не помешает. Зловред для майнинга гораздо более заметен, и большинство антивирусов обнаружит такие зловреды. Отличительная особенность вируса-майнера - это не сетевой трафик, а усиленное потребление ресурсов процессора и/или видеокарты. Если антивирус его не находит, а потребление ресурсов есть - отнесите устройство к мастеру.

Есть такие вирусы, которые никто сразу поймать не сможет. Примером таких вирусов могут послужить вирусы-шифраторы (они сначала шифруют все файлы на устройстве, а потом требуют денег для того, чтобы эти файлы расшифровать). Это как ковид, увы! Случается резко, многим плохо - но всё это неизбежно.

Думаю, пока достаточно. Переваривайте.

Маякните, если продолжить. ;-)

Как подготовить машину к долгой поездке

Взять с собой побольше вкусняшек, запасное колесо и знак аварийной остановки. А что сделать еще — посмотрите в нашем чек-листе. Бонусом — маршруты для отдыха, которые можно проехать даже в плохую погоду.

Ответ на пост «Как с вероятностью 95% оценить, что ваше устройство взломано?»

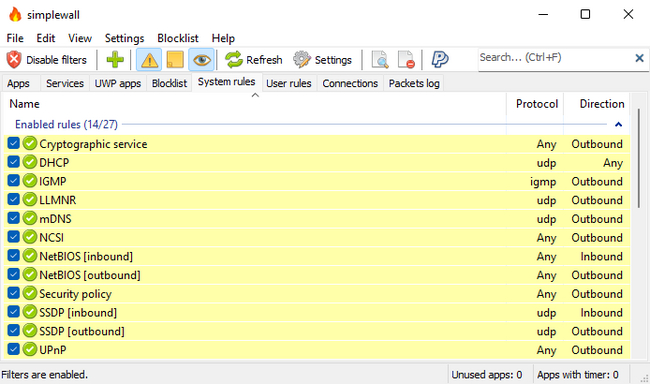

То, что посоветовал ТС - лютая клоунада. Но если же вам действительно хочется проверить, а не сливается ли чего лишнего с вашего компьютера, то рекомендую обратить внимание на Simple Wall. Простой интерфейс, удобная настройка, открытый исходный код - то что нужно, чтобы закрыть все исходящие соединения для непрошенных гостей и чуть больше контролировать, что творится в вашей системе. Ссылочка на гитхаб для роднуль

Ну а если мы серьёзные ребята, хотим мониторить всё и вся, да ещё и не только на виндовом десктопе, но и на линуксовом сервере и маковском нотубуке - посмотрите в сторону Safing Postmaster. Он платный, но исходники так же доступны, работает на уровне ядра ОС и везёт с собой ещё вагон различных полезных фич. Сайт и гитхабчик так же прилагаю

Никаких ссылок на тг, дзен и прочую кошачью залупу, ван хандрен пёрсент авторский контент

Как с вероятностью 95% оценить, что ваше устройство взломано?

Когда хакер проникает на ваше устройство, первое, что он хочет сделать, это наладить обратную связь с вашим устройством, чтобы в будущем беспрепятственно отправлять ему команды и получать на них ответы (например, "отправь мне документы из такой-то папки"). Обратная связь невозможна без сетевого взаимодействия устройства с сервером в Интернете. И это то, что позволит выявить подавляющее большинство хакеров у вас на устройстве - анализ Интернет-трафика.

Существует много утилит для наблюдения за трафиком на самом устройстве. Но самым надежным вариантом будет поднять собственную Wi-Fi точку и воспользоваться бесплатной (и Opensource-ной) программой Wireshark, которая не пропустит ни одно сетевое взаимодействие. Вот алгоритм действий, который вам нужно выполнить, чтобы обнаружить хакеров у себя на устройстве:

Подключитесь к точке устройством, которое вызывает у вас подозрение (другим компьютером, телефоном и т.д)

Закройте все доверенные сетевые приложения на компьютере и на подключенном устройстве (мессенджеры, браузеры, облачные хранилища и т.д)

Установите и запустите программу Wireshark на компьютер, где поднят Wi-Fi

Оставьте компьютер и устройство на ночь включенными, чтобы накопились данные по сетевому взаимодействию за адекватный срок

Утром в программе Wireshark посмотрите все соединения, которые произошли за ночь: "Статистика"->"Диалоги" (см. скриншот поста)

Пробейте IP адреса из списка на предмет принадлежности их безымянным компаниям. Сайт ipinfo вам в этом поможет.

Если не можете объяснить, откуда в списке некоторые IP адреса, то вы в зоне риска

Способ с поднятием собственной Wi-Fi точки позволит вам не упустить ни одного взаимодействия устройства с подозрительными серверами, однако вы можете обойтись только программой Wireshark, запустив ее на своем компьютере и проверить только его на предмет взлома.

Больше рекомендаций по обеспечению личной безопасности доступно по ссылке в профиле.

Проект The Fuck

Было очень любопытно, что же скрывается под таким неговорящим названием. Причём явно что-то популярное и полезное, потому что 77.7k звёзд на гитхабе. Оказалось, что это утилита для исправления опечаток или неполностью набранных команд.

Показываю сразу на примерах. Допустим, вы устанавливаете софт через пакетный менеджер и забыли написать sudo:

# apt install mc

Появляется ошибка:

E: Could not open lock file /var/lib/dpkg/lock -

open (13: Permission denied)

Вы расстраиваетесь и материтесь, потому что нервы у айтишников никудышные. Сидячая работа, стрессы, кофе и т.д. Пишите в консоль с досады:

# fuck

TheFuck понимает ошибку и предлагает выполнить команду с учётом исправления.

# sudo apt-get install mc

TheFuck распознаёт популярные ошибки, опечатки, не только в командах, но и в их ключах, параметрах. Например:

# git push

fatal: The current branch master has no upstream branch.

# fuck

# git push --set-upstream origin master

То есть запустили гит пуш, забыли обязательные параметры, fuck добавил дефолтные параметры для этой команды.

Ещё больше примеров можно в репе посмотреть. Все исправления описаны правилами, которые лежат в соответствующей директории. Правила написаны на python, можете изменить готовые или написать свои. Например, есть правило для chmod. Если в консоли запускается скрипт через ./ и в выводе появляется сообщение permission denied, что типично, если у файла нет прав на исполнение, fuck исправляет это, добавяля права через chmod +x.

Больше всего правил написано для git. Судя по всему этот инструмент писался для разработчиков и немного девопсов, поэтому так много звёзд на гитхаб.

Если будете пробовать в Debian, утилита живёт в стандартных репах:

# apt install thefuck

Автор пакет заботливо отключил все правила для sudo. На всякий случай. По умолчанию бинарники ставятся в $HOME/.local/bin, поэтому надо добавить этот путь в PATH:

# export PATH="$PATH:$HOME/.local/bin"

Удаляйте неиспользуемые приложения

Как только вы станете адептом 15 правил личной безопасности, останется еще 5% угроз, в результате которых вас могут взломать.

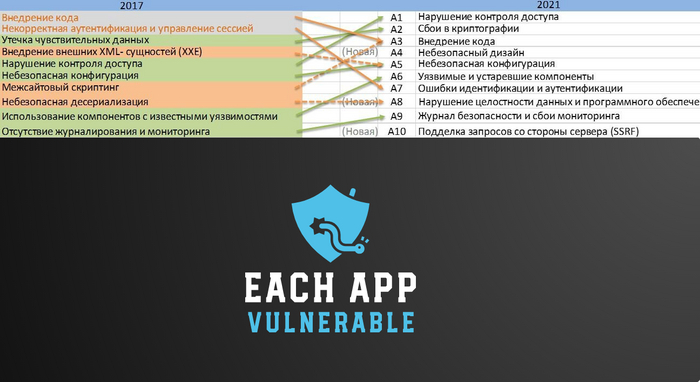

Дело в том, что каждое приложение, установленное в вашей системе - это потенциально открытая дверь для хакера. Каждое приложение содержит кучу ненайденных уязвимостей, через которые хакеры способны проникнуть в вашу личную и рабочую жизнь. Любая уязвимость - это логическая ошибка, которую в своем коде допустил разработчик приложения.

Современный софт стал настолько сложным, что писать код без уязвимостей, к счастьюсожалению стало невозможно. Подумайте сами: в одном только мобильном приложении какого-то жалкого мессенджера WhatsApp/Telegram скомпилированного исходного кода на 10 мегабайт - это сотни тысяч строк читаемого кода, позволяющие синхронно работать подсистеме шифрования, сетевого обмена, пользовательского интерфейса, логирования, обновления профиля и т.д. Представляете, сколько там еще ненайденных ошибок, которые ждут своего хакера? 😁

Когда мне надо что-то взломать, одним из первых шагов для меня является сбор информации о том, какие приложения и каких версий установлены у жертвы - чтобы подобрать найденные ранее другими хакерами уязвимости, которые они почти всегда публикуют в открытом доступе. Но если никто до меня нужную уязвимость не находил, я приступаю к поиску самостоятельно - процесс это очень интересный и не всегда сложный (а иногда уязвимости сами находят хакера 😎)

Что делать? Ничего лучше, чем регулярно обновлять весь свой софт и удалять все ненужное барахло из системы, не существует. Если вы пользуетесь программой, вы потенциально уязвимы. Другой вопрос, что сможет сделать хакер в вашей системе, если проникнет через уязвимость - об этом в будущих статьях ;)

Есть ли у вас план восстановления данных на "черный" день?

Представьте, что в один день вы лишились всех своих гаджетов по непредвиденной причине. Как вы теперь восстановите доступ к своим социальным сетям, фотографиям, документам и банковским счетам?

Чтобы такая ситуация не настигла вас однажды врасплох, рекомендую использовать подход, который уже не раз выручал меня:

На свои девайсы установите программу для регулярного копирования файлов в облако (неплохой вариант - iDrive программа безопасная, так как хранит все данные в зашифрованном виде, никто не сможет их прочитать)

Перенесите все свои пароли (в том числе доступ к программе резервного копирования) в менеджер паролей

Файл менеджера паролей храните в Dropbox (файл также зашифрован, это безопасно)

Для Dropbox заведите отдельный пароль и запомните его

Теперь, если в один день случится землетрясение/наводнение/пожар, вы сможете легко восстановить все свои данные:

Зайти в свой аккаунт Dropbox, скачать файл с паролями

Из файла с паролями восстановить доступы во все свои аккаунты

Из аккаунта программы для резервного копирования восстановить резервные копии всех своих файлов и документов

Подписывайтесь в Telegram , чтобы повысить свою личную безопасность 🦾