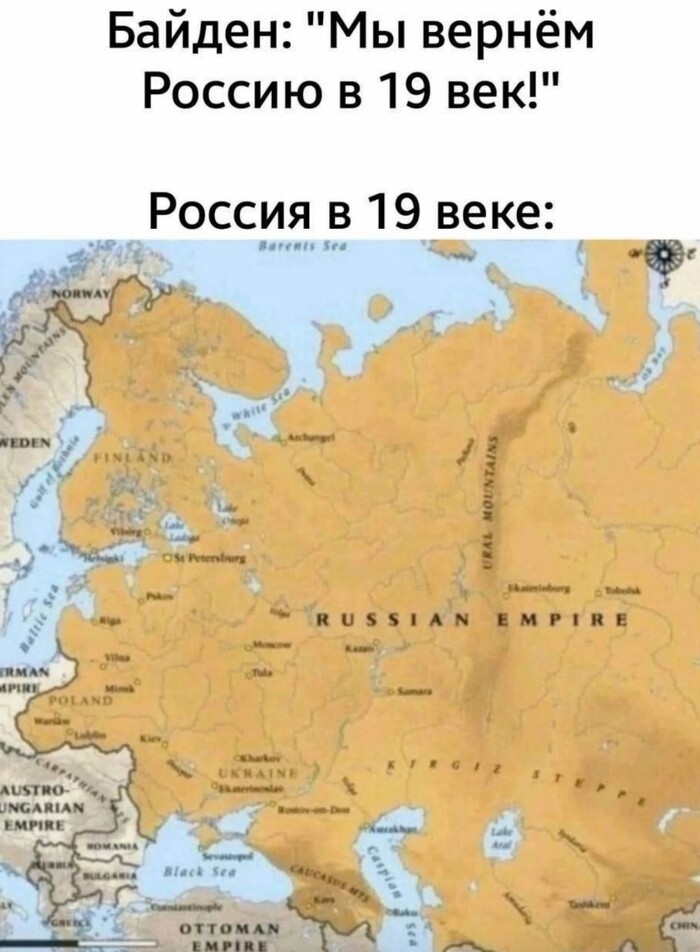

А ведь Байден прав

Не договаривайтесь с террористами

Это уже какая-то странно длинная ветка. Но все таки продолжу. Потому это будет не как ответ как пост, а пост отдельный.

Итак, мысль поста в заголовке - никогда не пытайтесь договорится и тем более заплатить террористам. Они вас кинут. Кинут просто потому, что они уже получили от вас то, что хотели, а дальше вы им просто не интересны. Но вернемся к реальности.

Чуть раньше я писал пост о активации хакеров, как следствии - взломов сетей предприятий. На данный момент только я знаю о десятке! Сценарии разные, доступ получали разными способами, где-то сеть была поломана вообще в прошлом году, но серьезная атака началась только сейчас. Обычно это шифрование всего, до чего смогли дотянутся взломщики. Способы разные, основные, внезапно - BitLocker и Loki. Если первый это однозначный захват AD серверов, и их шифрование, а дальше уже можно шифровать все остальное, то второй - захват пользователя с достаточным доступом для шифрования массы данных, так что бы пострадавшему лицу было больно.

Но тут интересна одна из попыток расшифровать данные договорившись с террористами. Итак, все просто, вывод я вам напишу прямо сразу, он уже в заголовке - даже если вы отвалите "хацкерам" 3000 баксов вы нихрена не получите. Почему? Да все просто, хацкеры атаковали с сервера AD, шифровали с сервера AD и убили сервер AD, все, что вам нужно это отправить хацкерам ветку реестра сервера AD, куда вы не можете получить доступ в принципе, потому как хацкеры его зашифровали и "немного ошиблись". И здесь прекрасно все. Как наличие дыр, ладно, это мы пока забудем. Так и реальное решение руководства компании оплатить требования вымогателей. Что-то они получили? Нихера. Особенность Loki заключается в том, что для расшифровки файлов до 2 мегабайт нужно 2 ключа. Первый - это файл который валяется по всем зашифрованным дискам. 2 ключ - это файл который шифровальщик отправил на сервер вымогателей. Но есть файлы больше 2 мегабайт и там начинает работать другой алгоритм, это те же два ключа, но первый записан в реестр той машины с которой шифровали, а второй так же на сервере вымогателей. И тут получилось забавно. Сервер с которого шифровали данные не доступен. Вымогатели все еще могут, технически, расшифровать все файлы до 2 мегабайт. Но...

Они уже получили от вас деньги, потому что без получения денег они и разговаривать с вами не станут. А вот дальше они выяснят, что не могут расшифровать все и потеряют к вам интерес. При чем они даже предложили вернуть деньги, только вот одно... Никто их не вернет. Смысла нет возвращать лоху его бабло. Так что даже не 5 а 10 раз подумайте и не платите никогда. Что бы не писали на "профильных ресурсах", что бы не говорили псевдо эксперты. Это не бизнес! Это терроризм! И работает эта хрень только до тех пор пока кто-то им платит. Когда перестанут, такой тип заработка просто умрет. Ну как-то так. А я жду следующую зашифрованную контору где нет бекапов оторванных от сети.

Как подготовить машину к долгой поездке

Взять с собой побольше вкусняшек, запасное колесо и знак аварийной остановки. А что сделать еще — посмотрите в нашем чек-листе. Бонусом — маршруты для отдыха, которые можно проехать даже в плохую погоду.

Продолжение поста «Небольшое обращение для администраторов сайта»

В последний месяц наблюдается массовая активация шифровальщиков. Но это не вирусы, это в основном сознательный взлом. И вот там наблюдается очень страшная тенденция.

У меня сейчас было для анализа 4 конторы. Все обратились с "зашифрованными нафиг данными". Где-то это варианты типа Loki, где-то тупо BitLocker. Но странно даже не это. В случае с Loki, атака была через опубликованный в сети комп, где существовал администратор с именем user и паролем user. Локальный, но это уже дало ему право получить доступ к RDP, а дальше можно запускать все, пусть еще на пользовательском компе. Во втором случае все намного интересней, был активирован, непонятным способом, интересный аккаунт DefaultAccount, на сервере Exchange, он смог сменить пароль одной из технических учеток с правами доменного администратора (винда русская, "Администратор" они просто набирать не захотели), и дальше уже шифровали BitLocker от его имени. Третий вариант - пробили пользователя .DOTNET, так же как и в предыдущем случае сумев его активировать, дать ему права админа и удаленный рабочий стол.

Выводы пока самые неутешительные. Атаки идут целенаправленно, в основном в выходные. Ломают быстро и качественно. И очень часто используются либо откровенные дыры в безопасности (первый случай), либо технические учетки, и если первое понятно, то второе вызывает вопросы.

Рекомендации? Убирайте публикацию RDP, только после VPN. Отключайте на фиг локальные учетки в случае работы в доменах. Чистите списки администраторов. Отключайте лишних. Закручивайте гайки по максимуму. Пока так.

Чиновница США со ссылкой на украинских «экспертов»: ВС РФ используют в своей технике чипы из украинских бытовых приборов

Соединенные Штаты обвиняют Россию в том, что она якобы использует микросхемы из конфискованных украинских стиральных и посудомоечных машин в своей военной технике. В Америке придумали этому бреду даже вполне логичное объяснение.

Министр торговли США Джина Раймондо всерьёз сообщила со ссылкой на «авторитетных украинских экспертов», что Россия из-за введенных санкций на поставку электроники для военных нужд якобы демонтирует импортные посудомойки и стиралки, вывезенные с территории Украины. Затем электронные компоненты, добытые из бытовых приборов, устанавливаются на танках, БТР и беспилотниках отечественного производства. Слова американской чиновницы цитирует The Washington Post.

-У нас есть сообщения от украинцев, что, когда они находят российскую военную технику, она заполнена полупроводниками, которые они вытащили из посудомоечных машин и холодильников— заявила Раймондо не где-нибудь, а на слушаниях в Сенате США, не пояснив, как украинцы определяют, что полупроводниковые приборы именно из украинской «посудомоечной машины»...

В газете также добавили, что с момента введения санкций в отношении поставок в Россию электроники для военных нужд и двойного применения, «экспорт технологий из США в Россию сократился почти на 70%».

Видимо, сопоставив эти факты и как-то пытаясь объяснить, почему у России никак не заканчиваются ракеты, танки, БПЛА и и БТР, которые в таких «огромных количествах» захватывает и уничтожает доблестная украинская армия, в Киеве и пришли к столь оригинальному объяснению. Только в эту схему как-то не укладывается другая, извините за жаргон, предъява со стороны Украины в адрес российских военные о том, будто бы солдаты вывозят с территории незалежной… унитазы и тротуарную плитку. Или в этих изделиях на Украине тоже содержатся уникальные микросхемы, которыми можно начинять «Калибры» и «Ониксы» ВС РФ...

АВТОР:

Александр Григорьев

https://topwar.ru/196190-chinovnica-ssha-so-ssylkoj-na-ukrai...Продолжение поста «Небольшое обращение для администраторов сайта»

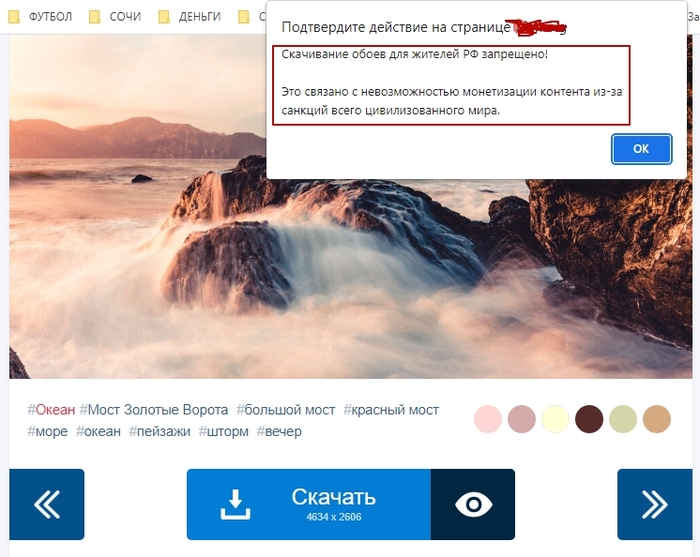

Но мы продолжаем следить за тем, что происходит в этих ваших интернетах с точки зрения сетей.

Вот на днях организовалась задача от Минцифры - сформировать список фильтрации для отсечения всего иностранного трафика. Задача прилетела уже от исполнителей, то есть в нашем случае от стадионов Москвы. Идея вроде здравая, позволяет защитить сайты и ресурсы от возможных атак из-за границы. Если бы не одно "но".

Для начала можно попробовать поискать уже готовые решения. Находятся они махом:

https://habr.com/ru/post/659655/

https://lite.ip2location.com/russian-federation-ip-address-r...

И как бы все хорошо, если бы не один нюанс - в случае использования решения от Habr вы получите все что угодно но не диапазоны сетей РФ. Почему так? Потому что база RIPE создается самими пользователями RIPE и в принципе можно указать для своей AS любую страну, где она при этом анонсируется не важно. Второе - в рамках блока AS можно анонсировать любое количество сетей и не важно в какой стране они прописаны. Третье, в рамках одной сети могут существовать подсети разнесенные географически, то есть условно 194.87/16 сеть Релком относящаяся к Чехии (был у них скандальчик), а вот ее подсети это арендованные блоки и 194.87.83/24 не так давно была российской сетью.

Второй способ тоже не лучше. Они используют отчеты IANA, что мало отличается от RIPE, и технически содержат ту же ошибку - никто не может гарантировать, что сеть анонсируется в той стране к которой приписана. Более того, это заграничный ресурс, так что доверять ему у нас смысла особого нет.

Есть третий путь. Путь самой Минцифры. Это база "суверенного интернета". Есть она у Роскомнадзора и сети РФ обязаны по закону обновлять там данные. Вот только получить из нее список сетей невозможно. Так что бейтесь головой о стену как умеете.