Как обезопасить электронную почту

Недавний пост об утечках показал высокий интерес подписчиков к теме. Наша редакция решила рассказать более подробно об одном из самых распространенных каналов утечек – электронной почте, взлом которой до сих пор является прибыльным киберпреступлением. Через взлом персональной или служебной электронной почты можно похитеть не только данные, секретную внутреннюю информацию компании, но даже и финансовые средства.

В этой статье расскажем про различные почтовые сервисы и уровень их безопасности. Отметим, что вы всегда можете дополнительно защитить любую электронную почту аппаратным токеном.

Начнем с главного: Google не безопаснее, чем Rambler или MailRu

Администраторы почтовых сервисов имеют возможность доступа к вашим сообщениям, но обязуются не передавать эти данные другим лицам. Однако это не обязательно гарантирует конфиденциальность. Например, может возникнуть сценарий, при котором почтовый сервис получает запрос от правоохранительных органов. И информация вашего почтового адреса быстро оказывается в «папочке». Кроме того, существует автоматизированная обработка информации, извлеченной из сообщений пользователей. Поэтому глобально, ни Gmail, ни Yahoo никак не отличаются от Rambler. Почтовая служба может быть помечена как конфиденциальная, если ни одно лицо, включая владельцев и рекламных ботов, не имеет возможности получить доступ к переписке пользователей.

Тут, внезапно, стоит обратить внимание на рекламу внутри ваших почтовых ящиков. Как показывает практика, реклама как таковая в личном почтовом ящике никого не настораживает. На самом же деле, наличие «подборочек» и актуальных товаров означает лишь одно – рекламные боты имеют доступ к вашей персональной информации и переписке. Для снижения проникновения к вашей персональной информации необходимо потратить 20-30 минут и вручную кропотливо отключить всех ботов в почте mail[.]ru. Автоматического отключения всех 50+ различных рекламных ботов нет.

Надежные почтовые сервисы

Критериев оценок защищенности почтовых сервисов много, поэтому рейтинг мы делать не будем. Ниже мы просто перечислим почтовые сервисы, которые доказали свою надежность на международном уровне по различным показателям. Следует помнить, что выбирая любой из нижеследующих почтовиков, нужно быть уверенными, что они принимают дополнительные средства ИБ-защиты, аппаратные токены, для 2FA.

Protonmail (Австрия)

Плюсы Protonmail: отсутствие логов (электронных журналов записи данных); зашифрованные сообщения можно отправлять кому угодно; передовой механизм сквозного шифрования; надежная страна для размещения серверов; открытый исходный код; импорт контактов в формате CSV; самоуничтожающиеся электронные письма; услуги VPN включены в тарифный план.

Минусы Protonmail: не поддерживается протокол POP; может регистрировать IP пользователя, если его подозревают в совершении преступления; метаданные и тема письма не шифруются.

Tutanota (Германия)

Плюсы Tutanota: отсутствие электронных журналов; шифрование метаданных и темы письма; отсутствие IP-адреса и email отправителя в метаданных; эффективный спам-фильтр; открытый исходный код; есть приложение для ПК; возможность синхронизации десктопных и мобильных приложений; дешевые тарифы.

Минусы Tutanota: серверы расположены в Германии (входит в разведывательные альянсы); не поддерживается шифрование PGP; нет поддержки протокола IMAP.

Mailfence (Бельгия)

Плюсы Mailfence: поддержка PGP и других алгоритмов шифрования; встроенные цифровые подписи; поддержка всех основных почтовых протоколов: SMTP, POP3, IMAP; наличие двухфакторной аутентификации; поддержка WKD для поиска ключей на внешних доменах; техническая поддержка даже для бесплатных аккаунтов; возможность интеграции с почтовыми клиентами (например, Thunderbird); удаление IP-адресов из метаданных.

Минусы Mailfence: ведение логов с минимальным сбором технической информации,

код недоступен, что затрудняет проверку конфиденциальности; серверы расположены в Бельгии (входит в разведывательные альянсы).

Как защитить электронную почту?

1. Сложный пароль

Самой важной практикой защиты учетной записи электронной почты является защита учетных данных для входа в систему. Для этого необходимо выбрать надежный пароль. Лучше всего для этого подойдут генераторы паролей, которые быстро «придумают» длинную уникальную комбинацию. Пароль – самое уязвимое звено в цепочке защиты электронной почты.

2.Используйте двухфакторную аутентификацию (2FA)

После того как вы выбрали надежный пароль, включите 2FA, чтобы максимально защитить свой вход в систему. Это одна из самых важных передовых практик, которой часто пренебрегают, так как считают, что это занимает слишком много времени.

Данные для входа в систему можно хранить и на самом устройстве, если вы уверены, что никто их не похитит. Наиболее важной частью добавления двухфакторной аутентификации является защита учетной записи электронной почты от удаленных вредоносных атак, таких как фишинговые атаки.

Выбирайте почтовые сервисы, которые поддерживают 2FA через использование аппаратных токенов, а не через SMS.

3. Отсутствие сброса пароля по электронной почте

Сброс пароля по электронной почте - одна из самых больших угроз для вашей онлайн-безопасности. Функция сброса пароля по электронной почте позволяет легко завладеть вашими учетными записями с помощью целенаправленной атаки, например, грамотно составленного фишингового письма. Злоумышленник может обмануть вас, заставив поверить, что вы просто сбрасываете пароль, нажав на ссылку в фишинговом письме, которое выдает себя за письмо со сбросом пароля.

ТОП-5 ИБ систем обнаружения и предотвращения вторжений (IPS/IDS)

IDS/IPS – системы обнаружения и предотвращения вторжений используются для защиты от сетевых атак. Основное различие между ними в том, что IDS — это система мониторинга, а IPS – система управления. Они так тесно связаны друг с другом, что их часто объединяют в названии – IDPS.

1. Snort — это бесплатная система предотвращения сетевых вторжений (NIPS) и система обнаружения сетевых вторжений (NIDS). В 2009 году Snort вошел в Зал славы открытого исходного кода InfoWorld как один из «величайших [предметов] программного обеспечения всех времен».

2. OSSEC — всеобъемлющий HIDS с открытым исходным кодом. Выполняет анализ журнала, проверку целостности файлов, мониторинг политик, обнаружение руткитов, оповещение в реальном времени и активное реагирование.

3. Security Onion — это дистрибутив Linux для обнаружения вторжений, мониторинга сетевой безопасности и управления журналами. Он основан на Ubuntu и содержит Snort, Suricata, Bro, OSSEC, Sguil, Squert, Snorby, ELSA, Xplico, NetworkMiner.

4. Zeek — это мощная структура сетевого анализа, которая сильно отличается от типичных IDS, которые вы, возможно, знаете.

5. AIEngine — это механизм проверки пакетов Python/Ruby/Java/Lua следующего поколения с возможностями обучения без вмешательства человека, функциями NIDS, классификацией доменов DNS, сетевым сборщиком, сетевой криминалистикой и др.

Разработчики софта не успевают за уязвимостями

Федеральная служба по техническому и экспортному контролю (ФСТЭК) обвиняет производителей российского ПО в не достаточно быстром реагировании на вскрывшиеся уязвимости.

Вендоры объясняют это высокой загруженностью «всех уровней поддержки» и ростом спроса.

По словам экспертов, проблема, в том числе, в том, что большинство отечественного ПО базируется на открытом коде, устранением уязвимостей в котором занимается «не разработчик, а сообщество», а конкретный продукт перед передачей клиенту приходится тщательно проверять на наличие вредоносных закладок, что само по себе отнимает массу времени.

ФСТЭК угрожает отзывом сертификатов тех производителей ПО, которые не соблюдают регламент реагирования на угрозы. Однако сомнительно, что это поможет решить проблему. Скорее лишь дополнительно осложнит поставки ПО госсектору.

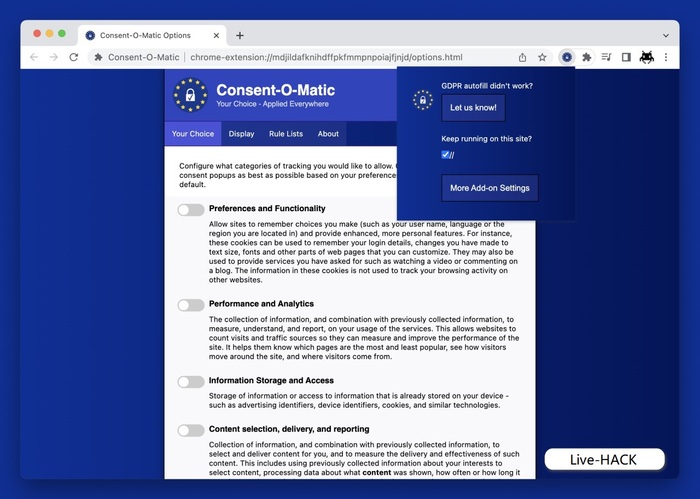

Как всегда запрещать сайтам cookie?

Надоело иметь дело с надоедливыми всплывающими окнами согласия на использование файлов cookie? Consent-O-Matic (https://chrome.google.com/webstore/detail/consent-o-matic/md...) автоматически обнаруживает запросы на согласие с куки и обрабатывает их в фоновом режиме, чтобы вы могли сосредоточиться на нужном контенте.

Утилита позволяет настраивать предпочтения в отношении файлов cookie в соответствии с вашими потребностями. У вас есть возможность решать, какие типы файлов cookie вы хотите принимать или блокировать, что дает полный контроль над конфиденциальностью.

Панель конфиденциальности предоставляет вам полный обзор файлов cookie на каждом посещаемом вами сайте, помогая принимать обоснованные решения относительно ваших данных.

Исходный код проекта доступен на GitHub (https://github.com/cavi-au/Consent-O-Matic). Дополнение имеет открытый исходный код, поэтому любой желающий может добавить дополнительные всплывающие окна в систему шаблонов.

Источник: https://t.me/TechLiveHack/62

Объем утечек персональных данных за пол года превысил число жителей РФ

Председатель Государственной Думы Вячеслав Володин 3 октября 2023 года запустил у себя в Телеграмм-канале голосование об ужесточении ответственности компаний за утечку персональных данных граждан. Вопрос звучит так: «Считаете ли вы правильным увеличить штрафы для бизнеса в случае повторных фактов подобных нарушений?» Было предложено три варианта ответов: «Да», «Нет», «Всё равно». На опрос, по состоянию на 4 октября, ответили 175 тыс. человек, из которых 93% требуют ужесточения штрафов за повторные утечки. В комментариях даже предлагают ввести уголовную ответственность с конфискацией имущества. Предполагаем, что опрос в телеграме это реакция на открытое письмо бизнес-сообщества, которое было направлено Володину несколько дней назад. Представители организаций «Опоры России», «Деловой России», РСПП и ТПП, выразили предложение по изменению штрафов за повторные случаи утечки данных.

Суть предложения заключается в том, чтобы штраф за повторную утечку увеличивался не просто на фиксированную сумму, а в зависимости от порядкового номера нарушения. Например, если текущий законопроект предусматривает штраф в размере от 15 миллионов рублей, то за третью утечку из того же источника уже пришлось бы выплатить 45 миллионов рублей. Они также предлагают ввести уголовную ответственность после определенного числа повторных нарушений.

По данным сервиса поиска утечек в сети, за первые полгода 2023 года в сети было обнаружено целых 188,7 миллионов записей с данными российских граждан. Этот объем информации оказался даже больше, чем население Российской Федерации. Согласно данным Росстата, на территории РФ проживает около 146,4 миллиона человек.

Не только объем, но и общее количество утечек данных значительно увеличилось. В то время как за шесть месяцев 2022 года было зарегистрировано 41 крупная утечка, в текущем году за аналогичный период уже зафиксировано целых 60 случаев. Объектами атак становятся как банки, так и медицинские лаборатории (например «Helix» или «KDL»), магазины косметики и даже сайты всероссйиских детских конкурсов. В списке лидеров по утечкам данных выделяются такие крупные организации, как бонусная программа «СберСпасибо» с 52,4 миллионами записей, сеть «Спортмастер» с 45,9 миллионами записей и образовательная платформа российская электронная школа с 9 миллионами записей. Эти цифры поднимают вопросы о безопасности и конфиденциальности личных данных в современном цифровом мире ии насколько Россия готова к подобным вызовам.

Из-за участившихся взломов, снизилась стоимость подобной информации на черных рынках. Например, цена на «простую» базу данных снизилась с $200-250 в 2021 году до $100-150 в 2022 году. Самыми ценными данными на рынке стали базы данных банков. Однако, есть и другая тенденция. Базы данных, обладающие чувствительной финансовой информацией, а также ифнормацией о внутренней коммуникауии компании, стали появляться на черных рынках реже, а их стоимость возрасла на 100%, .

Специалисты отмечают, что в последнее время наблюдается увеличенный интерес хакеров к российским компаниям и их CRM-системам. Это связано с тем, что у потенциальных похитителей данных есть доступ к множеству инструментов. Даже любители, не обладающие высокими техническими навыками, могут провести кибератаку. Особенно легко это стало делать через поддельные мобильные приложения бынков, ушедших с россйского рынка. Мошенники разрабатывают клон банковского приложения, цель которого собрать данные клиента, включая банковскую картуб пин-коды и пароли. Человеческий фактор в похищении баз данных также остается одним из самых распространенных. Банковские работники, получающие не самую высокую зарплату, зачастую, сами становятся продавцами «душ».

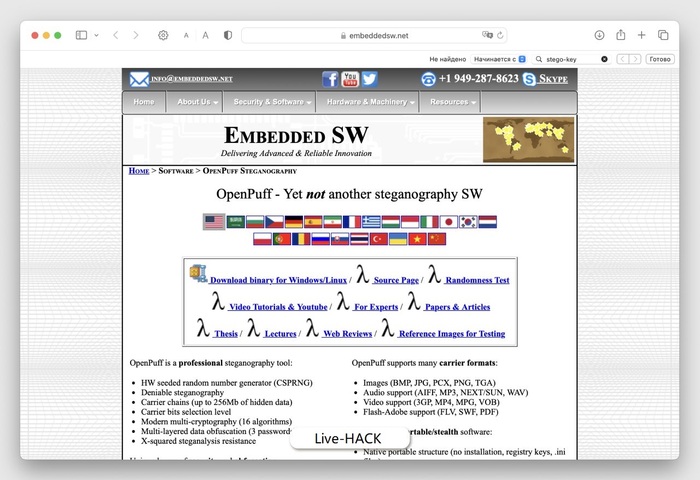

Скрываем файлы внутри других файлов

OpenPuff (https://embeddedsw.net/OpenPuff_Steganography_Home.html) – это бесплатная программа для стеганографии с открытым исходным кодом, которая позволяет пользователям скрывать конфиденциальные данные в различных типах цифровых носителей. Доступно для Windows и Linux.

Инструмент позволяет скрывать данные в нескольких файлах одновременно. Это обеспечивает дополнительный уровень безопасности, распределяя скрытую информацию между несколькими файлами-носителями.

Также программа позволяет защитить паролем скрытые данные, обеспечивая доступ к ним только авторизованных лиц. Без правильного пароля скрытая информация остается надежно зашифрованной и недоступной.

Используя программу вы можете скрыть несколько наборов данных в одних и тех же файлах-носителях, каждый из которых доступен с определенным паролем. Инструмент включает функцию проверки целостности и гарантирует, что процесс стеганографии не приведет к непреднамеренному изменению или повреждению оригинальных файлов.

Источник: https://t.me/TechLiveHack/50

Сможете найти на картинке цифру среди букв?

Справились? Тогда попробуйте пройти нашу новую игру на внимательность. Приз — награда в профиль на Пикабу: https://pikabu.ru/link/-oD8sjtmAi

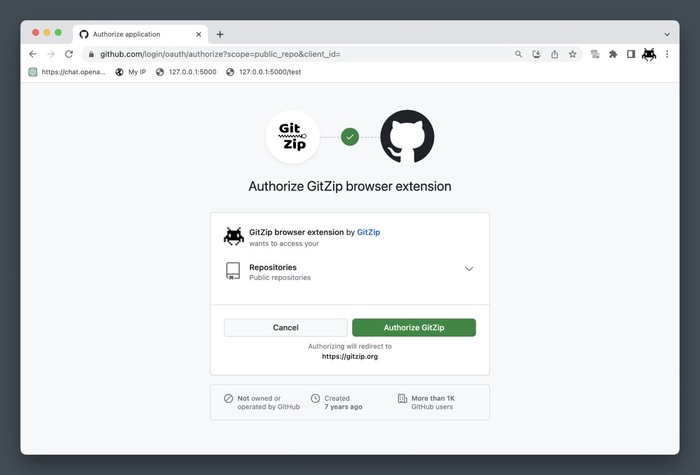

Удобно скачиваем файлы с GitHub

GitHub – один из самых популярных сервисов для хранения и работы с кодом. Но он настолько громоздкий, что не может вместить в себя все нужные вам функции. GitZip (https://gitzip.org/) – это надстройка, которая может заархивировать и скачать подкаталоги и отдельные файлы из репозитория Github.

Это расширение может сжимать и загружать все элементы в виде одного zip-файла, а не списка файлов. Оно также может загружать элементы в выбранную папку или в текущую папку, может обрабатывать темный и светлый режимы.

Чтобы использовать расширение после его установки, вам нужно получить токен. Для этого щелкните значок расширения GitZip в браузере, затем выберите «Normal» или «Private» рядом со ссылкой и получите токен.

После этого вам необходимо авторизовать разрешение GitZip на странице аутентификации Github и автоматически вернуться на страницу репозитория для непрерывного использования.

Источник: https://t.me/TechLiveHack/48