Правда ли, что быстро разряжающийся смартфон — признак установки программы для слежки?

Распространено убеждение о связи между подозрительно быстро расходуемым зарядом аккумулятора на телефоне и ведением слежки за устройством. Мы решили проверить, насколько оправданно такое опасение.

Спойлер для ЛЛ: следящий может выдать себя, перегрузив заражённое устройство задачами по передаче информации, но вероятность этого обратно пропорциональна серьёзности и дороговизне хакерского ПО

О том, что высокое энергопотребление гаджета может быть признаком слежки, различные источники пишут на протяжении уже более 15 лет. Резко возросший расход батареи называют в числе главных индикаторов возможной прослушки авторы как специализированных, так и не имеющих прямого отношения к кибербезопасности сайтов. О том, как распознать слежку, если смартфон внезапно стал быстро разряжаться, регулярно рассказывают СМИ и глянцевые журналы.

Быстрая разрядка батареи может быть связана с рядом причин, никак не относящихся к слежке. Первая и главная из них — износ аккумулятора. Литий-ионные батареи, используемые в современных смартфонах, рассчитаны на конечное число подзарядок — чем ближе аккумулятор к исчерпанию этого ресурса, тем короче будет каждый сеанс автономной работы. По оценкам экспертов, если владелец заряжает смартфон один раз в день, производительность гаджета заметно снизится по истечении третьего года активного использования.

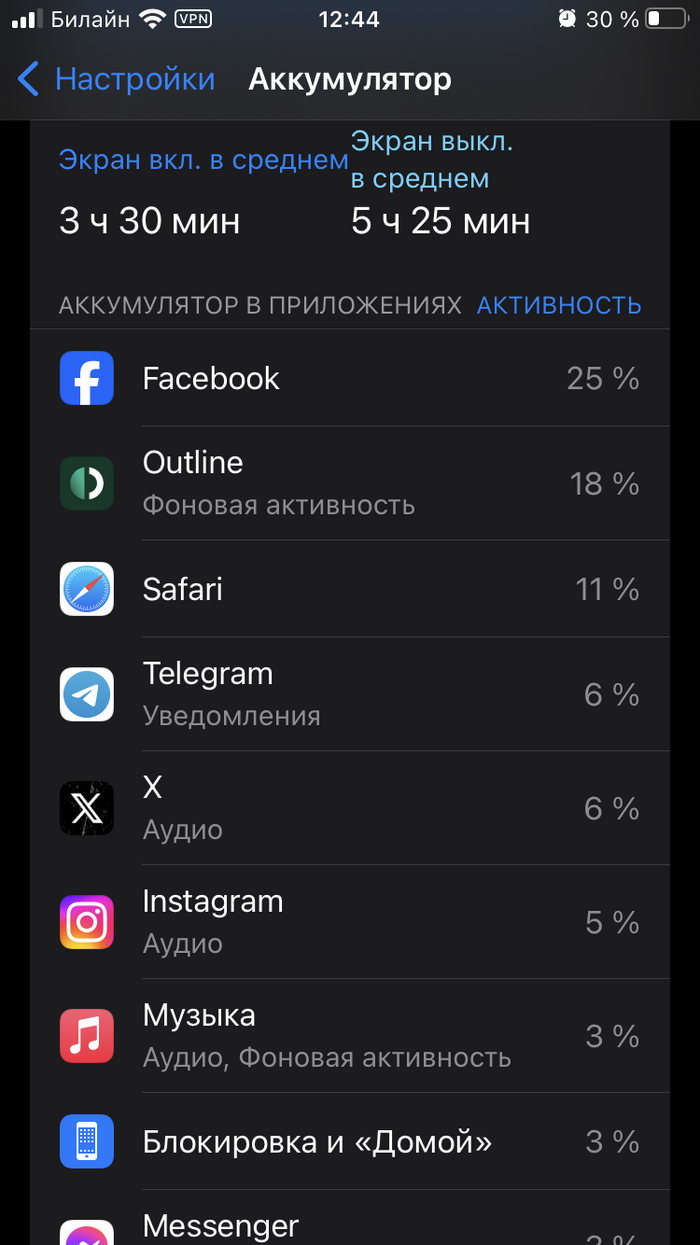

Во-вторых, автономность работы устройства может сокращаться по времени из-за открытых в фоновом режиме ресурсоёмких приложений. К таковым относятся многие популярные соцсети и сервисы: Facebook, Instagram, TikTok, Youtube, Snapchat, Uber, Google Maps и др. Некоторые производители смартфонов рекомендуют тем, кто хочет продлить жизнь аккумулятора, использовать режим энергосбережения и ограничивать работу приложений в фоновом режиме (хотя для владельцев последних моделей проблема и не стоит так остро).

В-третьих, аналогичным образом на ёмкость батареи влияет частота использования ресурсоёмких элементов устройства: экрана, камеры, микрофона, модулей Wi-Fi, GPS и передачи сотовых данных.

Пример расхода заряда приложениями за десять дней. Активнее всего владелец устройства пользовался Telegram, но больше всего энергии ушло на Facebook

Программы для слежки можно разделить на две основные группы: к первой (stalkerware) относятся относительно легальные и декларирующие основной функцией, например, родительский контроль, ко второй (spyware) — нелегальные и действительно шпионские. Обычный пользователь с гораздо большей вероятностью столкнётся со stalkerware, тем более что интерес к таким программам заметно вырос в последние годы, свидетельствуют отчёты Avast и «Лаборатории Касперского». По данным NortonLifeLock, в 2022 году легальные программы для слежки были установлены примерно на каждое 13-е устройство, работающее на Android. Зачастую подобное ПО устанавливают родители, пытающиеся контролировать своих детей, или люди, не уверенные в надёжности своего партнёра или супруга.

Эксперты отмечают, что такие легальные программы могут быть относительно энергозатратными, однако зависит это в первую очередь от действий следящего. Если он фиксирует, например, только информацию о звонках и пересылаемые сообщения, то поведение смартфона почти не изменится. Напротив, получение доступа к камере или микрофону, вероятно, приведёт к нагреву и, как следствие, ускоренной разрядке устройства.

Один из популярных примеров stalkerware — сервис mSPY. Проведённое в 2023 году тестирование этого приложения показало, что устройства, за которыми с его помощью следили в обычном режиме (то есть передавали некоторые данные раз в несколько часов), не начинали из-за этого разряжаться быстрее. Однако, если человек, удалённо контролировавший смартфон, включал дополнительные функции (например, задействовал модуль GPS для отслеживания геолокации, микрофон для прослушки звонков и Wi-Fi для передачи этих данных каждые пять минут), энергопотребление вырастало на 6–10% от обычного.

Примерно так же на уровень заряда батареи влияет сталкерская программа FlexiSpy. Её разработчики прямо предупреждают: при базовом сценарии использования это приложение расходует почти незаметную долю заряда, но при контроле устройства в реальном времени она существенно увеличивается. Впрочем, и это ограничение следящий может обойти — некоторые программы позволяют настроить слежку так, что «тяжёлые» данные будут передаваться только при наборе на клавиатуре определённых слов, в ночное время или когда телефон находится на подзарядке.

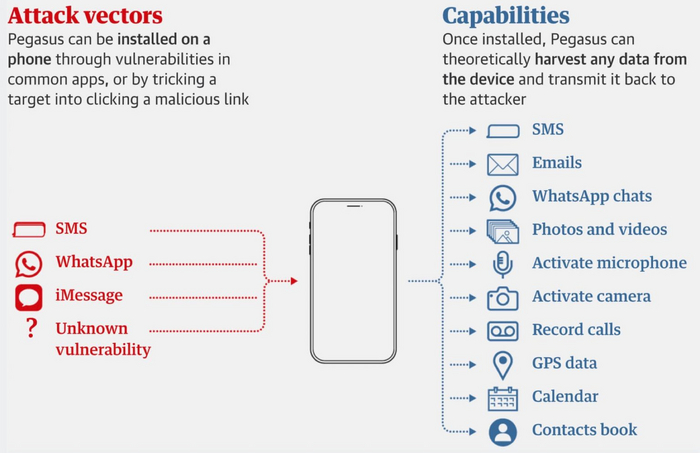

Более сложные, нелегальные и по-настоящему шпионские программы (spyware) — например, Pegasus от компании NGO Group — работают по тем же принципам. Основных отличий от stalkerware при их использовании два:

для установки большинства легальных программ требуется физический доступ к устройству. Если владелец не оставляет разблокированный смартфон без присмотра, заразить его крайне сложно. Установка шпионского ПО, напротив, может произойти через незащищённую сеть Wi-Fi, интерфейс веб-сайта, заражённую ссылку или уязвимость в операционной системе — владелец устройства, вероятно, даже не заметит появления на нём вредоносной программы;

сталкерские сервисы оставляют сравнительно легко заметный след на смартфоне: даже если иконка приложения скрыта и оно работает в базовом режиме, его несложно обнаружить в списке всех запущенных служб через меню настроек. И хотя часто такие программы маскируются под служебные (например, калькулятор или сервис обновлений), пользователь как минимум может проверить, что это за подозрительный софт установлен на его устройстве и к каким данным сервис получил доступ. Тот же Pegasus устроен более изощрённо — он работает в оперативной памяти устройств на iOS и не оставляет видимых следов в системе, так что самостоятельно обнаружить слежку рядовой пользователь не может.

Как правило, сложные шпионские программы, доступ к которым обычно имеют лишь спецслужбы и другие государственные ведомства, используют против конкретных целей. Не в последнюю очередь это связано с дороговизной такого ПО — удалённая установка Pegasus на одно устройство может стоить десятки тысяч евро. В этих условиях использование подобных программ оправданно, если слежку нужно установить над подозреваемыми в тяжких преступлениях или террористами, но некоторые правительства заражают также телефоны политиков, журналистов, активистов или бизнесменов.

Учитывая, что доступ к Pegasus и его аналогам существенно ограничен финансово и институционально, наблюдение за заражёнными гаджетами с помощью таких приложений предполагает определённую подготовку. Представители спецслужб или другие люди, занятые этой работой, прекрасно осведомлены о том, как нужно вести слежку, чтобы не выдать себя (например, резко увеличившимся расходом батареи). Иногда и они допускают ошибки, которые, впрочем, необязательно приводят к раскрытию. Так, Pegasus на телефоне издателя «Медузы» Галины Тимченко был обнаружен в конце июня 2023 года, а анализ экспертов показал, что программу установили четырьмя месяцами ранее. Сама медиаменеджер вспомнила, что как раз тогда, в феврале, её смартфон стал греться сильнее обычного, но она списала это на особенности недавно купленного нового зарядного устройства. С другой стороны, независимо подтвердить, что к более активному использованию аккумулятора привело именно шпионское ПО, сейчас невозможно. В нескольких доступных отчётах о заражении смартфонов политиков, журналистов и активистов с помощью Pegasus увеличившийся расход батареи не упоминается в качестве способа обнаружения.

Pegasus: схемы заражения и доступ к содержимому устройства. Источник: iphoneblog.de

Примечательно, что возможность обнаружения легальной или нелегальной шпионской программы в чём-то ограничивается ёмкостью аккумулятора. Например, программа mSpy, установленная без ведома пользователя на iPhone 7 (1960 мА·ч), при использовании максимальных функций может сократить заявленное в характеристиках гаджета время работы в Сети с 12-14 часов до 10, а также будет влиять на производительность смартфона и его температуру. Но уже на iPhone X (2716 мА·ч) это будет не так заметно, не говоря уже о последующих моделях. То же касается и смартфонов на Android и других операционных системах. Даже у недорогих моделей сейчас можно встретить аккумулятор на 5000 мА·ч и больше. При такой батарее, если хакер не следит за пользователем в реальном времени, владелец устройства просто не заметит долю энергопотребления, которая приходится на программу-шпиона.

Иными словами, батарея с большой ёмкостью делает удобной жизнь и пользователя, и хакера. Самостоятельно понять, стал телефон разряжаться быстрее привычного из-за проблем с батареей, работы фоновых приложений или слежки, довольно сложно, но есть более надёжный признак того, что правильный вариант — третий. Как рассказал «Проверено» консультант по информационной безопасности, технический директор фонда 19/29 Алексей Шляпужников, шпионские программы для смартфонов умеют отключать индикаторы камер и использования GPS, маскироваться под системные процессы, но все они должны выполнять свою главную функцию — передавать данные пользователя злоумышленнику. Поэтому основной признак работы приложения-шпиона — резкое увеличение трафика. При возникновении подозрений пользователю следует искать приложение, которое передаёт аномально большой объём данных, и с такой задачей, по мнению эксперта, справиться можно и без специальных знаний.

При этом следует учитывать, что популярные нелегальные программы для слежки стремятся снизить не только энергопотребление, но и использование трафика. Шляпужников подтверждает: если хакера интересуют в основном текстовые сообщения и нажатия на клавиатуре, а не фотографии, видео или доступ к микрофону и камере устройства, изменение объёма переданных данных и расхода батареи будет незначительным.

Таким образом, если смартфон стал быстро разряжаться, это необязательно значит, что на него установили программу для слежки. В первую очередь пользователю следует проверить степень износа аккумулятора и список приложений, используемых в фоновом режиме. С другой стороны, современные программы для слежки (как общедоступные, так и используемые спецслужбами) при правильной настройке достаточно экономны, а батареи даже недорогих смартфонов настолько мощны, что разумно настроенная работа приложения-шпиона вряд ли сколько-нибудь заметно скажется на аккумуляторе. Следящий (особенно непрофессионал) может выдать себя, перегрузив заражённое устройство задачами по передаче информации, но вероятность этого обратно пропорциональна серьёзности и дороговизне хакерского ПО.

Фото на обложке: Christoph Scholz via Flickr

Наш вердикт: полуправда

В сообществах отсутствуют спам, реклама и пропаганда чего-либо (за исключением здравого смысла)

Аудиоверсии проверок в виде подкастов c «Коммерсантъ FM» доступны в «Яндекс.Подкасты», Apple Podcasts, «ЛитРес», Soundstream и Google.Подкаст