Электронная подпись появилась в России еще в прошлом веке, когда компьютеры были большими, а интернет был по диал-апу. С тех пор применение усиленной электронной подписи (ЭП) расширяется. Её регистрируют как крупные организации, так и совсем небольшие ИП.

После начала пандемии коронавируса случился настоящий бум получений ЭП, ведь иначе бизнес бы встал. В результате за 2020 год было выдано почти вдвое больше сертификатов ЭП, чем в 2019-м. Разберемся, что такое ЭП, почему она так привлекательна для мошенников и как защитить ее от злоумышленников.

ЧТО ТАКОЕ ЭЛЕКТРОННАЯ ПОДПИСЬ?

В этом материале мы говорим об усиленной электронной подписи – идентификаторе человека при дистанционном обмене информацией, имеющем юридическую силу.

Бывает еще простая электронная подпись, подтверждающая, что документ отправил конкретный пользователь. Ее можно сделать с помощью обычных офисных программ, но уровень ее защищенности таков, что всерьез ее воспринимать сложно. Однако простые подписи используются широко. Например, ими незаметно для клиента заверяются все операции по банковским картам. Простая подпись может быть доказательством в арбитражном суде.

Чтобы ввести электронный документооборот, требовался инструмент, одновременно достаточно защищенный, чтобы ему можно было доверять, и достаточно простой, чтобы им мог пользоваться обычный пользователь ПК. Так появилась усиленная электронная подпись.

Усиленная ЭП – это реквизит документа, подтверждающий его авторство и отсутствие изменений в данных с момента подписания. Она защищена криптографическими методами, и взломать ее практически невозможно.

Чтобы подписать документ, нужна пара из секретного и открытого ключа.

Когда человек ставит электронную подпись, алгоритм считает контрольную сумму данных и зашифровывает получившееся значение секретным ключом.

Получатель документа с помощью парного открытого ключа узнаёт, кем именно был подписан документ и проверяет совпадение контрольной суммы. Если после подписи в документе хотя бы переставят запятую или удалят пробел, она будет уже другой. Значит, подпись недействительна.

Из всех ЭП юридической силой собственноручной подписи обладает только усиленная квалифицированная. Чтобы получить ее, нужно, чтобы соответствующий открытый ключ был подписан секретным ключом УЦ.Открытый ключ с метаданными владельца и подписью УЦ и называется сертификатом электронной подписи.

Неквалифицированная подпись используется в основном в деловой среде. Ее может выдать любой удостоверяющий центр (УЦ), в том числе и внутренний УЦ предприятия. Сообщение с неквалифицированной электронной подписью может (по предварительной договоренности сторон и в специально предусмотренных законом случаях) быть приравнено к бумажному документу, подписанному собственноручно.

Квалифицированная подпись по закону считается официальным документом. Она позволяет удаленно работать с налоговой инспекцией, присылать документы в суд – делать все то же, для чего нужна собственноручная подпись. Она подтверждается сертификатом от аккредитованного удостоверяющего центра.

НЕМНОГО ИСТОРИИ

С помощью сотрудников Музея криптографии, который скоро откроется в Москве, мы смогли составить хронологию использования ЭП в России.

1994 – в России принят первый стандарт электронной подписи – ГОСТ Р 34.10-94 (сейчас действуют национальный стандарт ГОСТ Р 34.10-2012 и межгосударственный ГОСТ 34.10-2018)

2002 – вступил в силу первый закон, призванный регулировать использование ЭП – 1-ФЗ «Об электронной цифровой подписи». Он содержал слишком серьезные требования к ЭП и сильно ограничивал возможности по применению электронных документов.

2011 – вышел закон 63-ФЗ «Об электронной подписи», значительно облегчающий ее применение. Это создало основу для перехода к безбумажному документообороту.

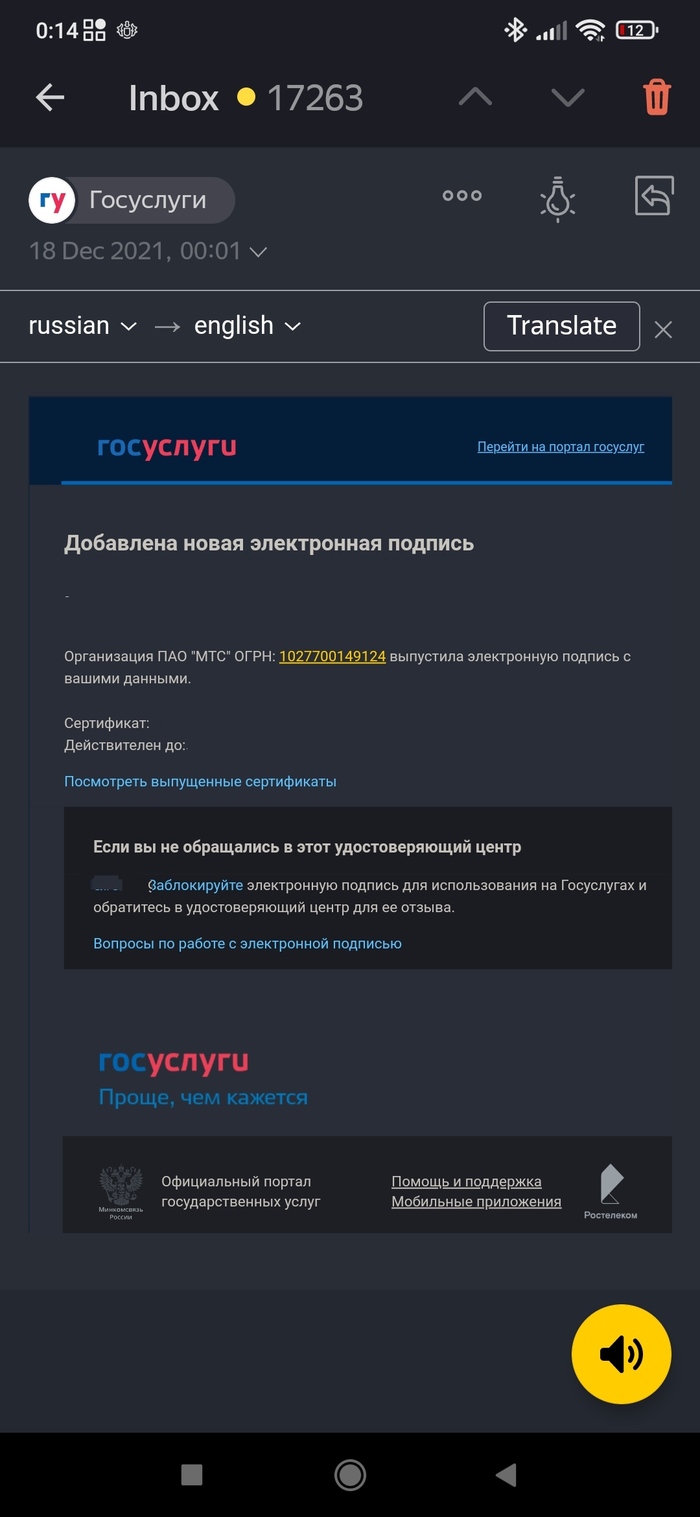

2018 – ЭП стала использоваться на портале «Госуслуги»

2019 – появление облачной подписи, которую можно оформить удаленно.

2020 – ключи ЭП можно получать через МФЦ.

2020 – ЭП активно используется в банках для защиты переводов.

Электронная подпись стала по-настоящему доступна. Но так ли это хорошо?

ОХОТА ЗА КЛЮЧОМ

Секретный ключ чужой электронной подписи для мошенников поистине золотой. Имея его, для всего цифрового мира злоумышленник может оставить её настоящего владельца без банковского депозита, бизнеса и единственного жилья.

Самые распространенные преступления с использованием ЭП:

- вывод средств со счетов компании;

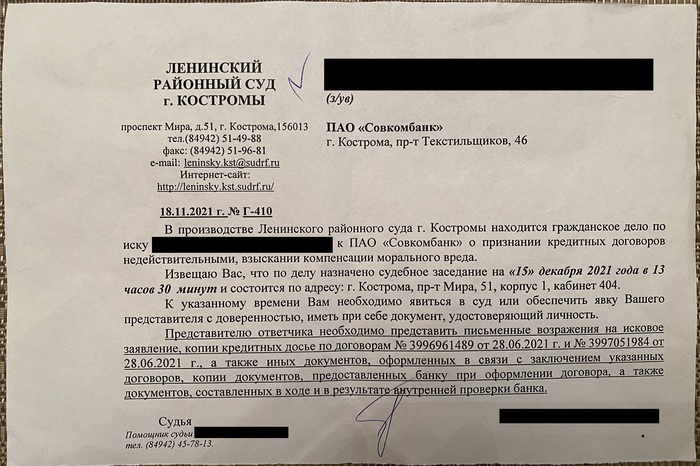

- получение кредитов;

- оформление фирмы-однодневки;

- заключение договора дарения или купли-продажи на собственность человека или компании, включая недвижимость и дорогую технику;

- различные манипуляции с организацией: смена руководителя компании, главбуха, других ключевых сотрудников, ограничение доступа организации к госзакупкам и даже ликвидация компании.

Чтобы осознать полный спектр возможностей мошенников, представьте, что вы решили очень сильно навредить собственному материальному положению. Что вы можете для этого сделать? Мошенник с вашим секретным ключом может сделать все то же самое.

Открытый ключ на то и открытый, что давать его можно всем, кому требуется подтвердить вашу электронную подпись. Им можно:

- зашифровать что-то так, что расшифровать сможет только владелец парного секретного ключа;

- проверить подпись, созданную с использованием парного секретного ключа.

Имея доступ к открытому ключу, получить секретный невозможно. Поэтому его можно безопасно предоставлять всем, кому нужно прочитать ваши документы.

УДОСТОВЕРЯЮЩИЙ ЦЕНТР: ЗАЧЕМ ОН НУЖЕН?

На всех сайтах удостоверяющих центров говорится: чтобы получить электронную подпись, нужно получить в УЦ ключевую пару и сертификат. Создается впечатление, что ключевую пару могут сделать только там. Но это а) не так, б) нарушает главное правило работы с ЭП: секретный ключ не должен оказываться в чужих руках. Тем более – в непонятно чьих.

Удостоверяющие центры – это частные организации (порой ИП или вообще частные лица), которые не в полной мере контролируются государством. До 2020 года существовали сотни УЦ, среди которых встречались созданные с мошенническими целями – как раз для кражи секретных ключей. Теперь требования к ним значительно ужесточили, и многие недобросовестные игроки с этого рынка отсеялись. Но все ли? Вряд ли вам хочется проверить это ценой собственной квартиры или бизнеса.

Поэтому если УЦ не аккредитован в Минкомсвязи, с ним можно иметь дело только если:

- это собственный УЦ вашего предприятия;

- он сертифицирует подписи для участия в конкретных мероприятиях (например, в торгах, и тогда УЦ должен иметь аккредитацию не менее чем шести торговых площадок).

Смысл создания аккредитованных УЦ – в дополнительной защите подписи путем сертификации. Сертификат УЦ говорит о том, что его сотрудники удостоверились в том, что конкретный гражданин пришел к ним с паспортом и заявил, что принесенная им ключевая пара принадлежит ему. Для такой идентификации достаточно предоставить в УЦ открытый ключ. Но явиться лично и с паспортом придется. Дистанционные способы подтверждения личности в таком важном деле, как получение сертификата, могут применяться только в исключительных случаях. Если УЦ предлагает такие варианты просто по желанию клиента, возможно, организация настолько же непринципиальна и в других вопросах информационной безопасности.

Кроме выдачи сертификата электронной подписи, УЦ по заявлению владельца может приостановить действие сертификата или отозвать его, и тогда ЭП потеряет силу. Об этом пользователю, имеющему парный открытый ключ, сообщит программа, проверяющая подпись. В сообщении будет сказано: «Подпись верна, сертификат недействителен». Но между тем, как секретный ключ станет кому-либо известен, до тех пор, пока УЦ поместит сертификат открытого ключа в список отозванных, пройдет какое-то время. За этот промежуток злоумышленник вполне может провести операции, которые будут считаться легитимными.

КЕЙС: КАК СДЕЛАТЬ СЕБЕ ЭП

Верный способ защитить секретный ключ от утечек на начальном этапе – сделать на предприятии собственный УЦ. Он не будет аккредитованным, зато вы точно будете знать, кто имеет доступ к настолько важным данным. Приведем кейс от дружественной компании, которая не поленилась немного поработать, и теперь ее руководство спит спокойно. Ну, почти спокойно: инсайдерское в+оздействие (то есть, злой умысел сотрудника) никто не отменял, но это уже другая задача.

Для создания ключевой пары и последующей работы с цифровой подписью мы использовали отдельный компьютер с заведомо «чистой» системой. Мы протестировали несколько систем, и остановились на российском Alt Linux. Для добавления поддержки шифрования и цифровой подписи по ГОСТ в ней оказалось достаточно установить пакет openssl-gost-engine и добавить в начало конфигурационного файла несколько строчек:

HOME = .

openssl_conf = openssl_default

[ openssl_default ]

engines = engine_section

[ engine_section ]

gost = gost_engine_section

[ gost_engine_section ]

engine_id = gost

default_algorithms = ALL

В других системах на основе GNU/Linux все тоже заработало, но усилий приложить потребовалось чуть больше. Нам удалось настроить софт для создания ключевой пары под Windows и MacOS, но в этих случаях гораздо острее встает проблема вредоносного ПО, нацеленного на кражу секретного ключа.

После создания ключевых пар мы обратились в аккредитованный УЦ и зарегистрировали их по установленной законом процедуре. Мы предъявили в УЦ открытые ключи и необходимые документы как для физических лиц, так и для организации. Этот этап оказался самым сложным: сотрудники УЦ не сразу поняли, что нам не нужна медвежья услуга по созданию ключевой пары, а достаточно просто подписать уже существующий открытый ключ.

Мы ссылались на ФЗ-63 «Об электронной подписи». В ст. 2 этого закона и во многих других статьях сказано, что сертификат электронной подписи, в том числе квалифицированной, выдает УЦ. Но нет ни слова о том, что УЦ выдает ключевую пару. Сотрудники сначала аргументировали отказ в выдаче сертификата доводами вроде «Ну мы всегда так делали». Но затем они, вероятно, все же почитали закон и посоветовались с юристами. В результате наше законное требование было выполнено, мы успешно избежали навязанной и небезопасной услуги.

С 1 января 2022 года вступят в силу изменения к ФЗ-63, но принципиально поменяется только выбор УЦ, в которых могут получить сертификат руководители предприятий, индивидуальные предприниматели и нотариусы. Список компаний, которые смогут выдать сертификат в таких случаях, будет ограничен УЦ ФНС и организаций, которые налоговая служба сочтет доверенными. Получать ключевую пару именно в них закон по-прежнему не требует.

Как хранить секретный ключ

Ключевую пару можно хранить в специализированном устройстве. Для этого обычно используют рутокен или е-токен. УЦ выдает секретные ключи именно на этих устройствах, но их вполне можно приобрести самостоятельно.

Внешне токен похож на обычную USB-флешку, но внутри содержит не накопитель, а криптопроцессор – устройство, хранящее секретные ключи и осуществляющее внутри себя все необходимые криптопреобразования. Поместить секретные ключи в эти устройства можно, но извлечь их оттуда уже не получится, что обеспечивает дополнительный уровень защиты.

Две главных опасности для секретного ключа – это вредоносное ПО и действия пользователя. Надеяться только на антивирусные программы недостаточно. Важно соблюдать правила:

- не оставлять токен подключенным к компьютеру дольше необходимого;

- не оставлять устройство без присмотра (его нужно всегда иметь при себе или хранить в сейфе);

- ни в коем случае не помещать секретный ключ в облачное хранилище и вообще не использовать для его хранения Интернет.

ЭП: ТЕХНИКА БЕЗОПАСНОСТИ

1. Изучите компьютерную грамотность сами и обучите ей сотрудников или родственников! Антивирусы – это хорошо, но лучшая защита пользователя от кибермошенничества – его собственная голова. Люди, которые могут хотя бы подойти к вашему компьютеру, должны знать, что такое фишинг, как отличить настоящий сайт от подделки и почему нельзя открывать все ссылки подряд.

2. Поддерживайте антивирусную защиту актуальной! Самый распространенный способ «украсть ЭП» (а точнее секретный ключ) на сегодня – зловредные программы, которыми преступники заражают компьютеры.

3. Не используйте токен на компьютере, в защищенности которого вы не уверены.

4. Ключевую пару можно и нужно создать самостоятельно.

5. Не пользуйтесь услугами неаккредитованных удостоверяющих центров, если это не ваш собственный УЦ.

6. Секретный ключ, в том числе содержащий его токен, нельзя передавать никому. Даже родным и близким. Сотрудникам, которые имеют право подписывать документы, сделайте их личные ключи.

7. Паспортные данные и тем более сканы документа должны храниться максимально надежно. Нельзя размещать их в Интернете, даже в якобы безопасных хранилищах. Если при получении какой-либо услуги вместо паспорта допустимо предъявить другой документ, так и поступите. Иначе есть риск обзавестись неучтенной цифровой подписью.

8. Установите пароли на токен и компьютер. Пароль должен иметь достаточную длину и содержать как буквы в разных регистрах, так и цифры со спецсимволами. Еще лучше использовать ключевую фразу (passphrase): это набор слов, разделенных цифрами или спецсимволами. Например, 1k*СпОc0бОв/=\zaS4itit`+token|_|. Его придется выучить наизусть. Записанный на бумажке, даже самый сложный пароль теряет смысл. Достаточно один раз забыть такой листок на столе – и в лучшем случае просто придется заказывать новую подпись.

9. Не храните незащищенный секретный ключ на жестком диске компьютера.

10. Если вы – руководитель, и у ваших подчиненных есть ЭП, дающая право подписывать документы от имени предприятия, при увольнении сотрудника отзывайте его подпись даже раньше, чем он получит расчет.