Не перевелись ещё хацкеры на земле нашей, да подвиги их ратные не иссякли

Наше любимое биполярное создание под ником Empress научилось действительно значимой фишке — полностью вырезать Denuvo из игр. Ранее такое было подвластно только Codex, что они сделали с Assassin’s Creed Origins. Правда, как и чего они сделали, ребята не распространялись.

До сего момента все взломы представляли собой обход системы защиты, то бишь она всё ещё оставалась в игре и могла влиять на её работу. По словам Empress, ей удалось создать новую технологию, позволяющую избавиться от следов защиты целиком и полностью.

Впервые технология была опробована на экшене Maneater, где игроку дают порулить кастомизируемой акулой и пожрать человеков. Данный проект был защищен условной 13 версией системы Denuvo. Это, пишет Empress в NFO-файле, промежуточный эксперимент: кое-какие следы защиты остались в игре.

"Этот релиз включает в себя новую технологию, позволяющую мне начать удалять рак Denuvo из исполняемого файла. Технология новая, так что это гибридный кряк, что-то среднее между старым методом с лицензией и новым, позволившим мне девиртуализировать 102 игровых функции, целиком восстановить их и убрать из них рак Denuvo.

Чтобы добиться максимально плавной работы и гораздо лучшего игрового опыта по сравнению с оригинальным раздутым [исполняемым файлом], в котором этот рак [реагировал] на каждое ваше действие в игре, я девиртуализировала большую часть игровых функций, критических для производительности."

- Empress

По словам хакерши, ей удалось обойти все трюки с аллокацией памяти, заложенные в новых версиях Denuvo. Empress не уточнила, означает ли это, что обходы защиты для новых игр будут появляться чаще. Естественно не будут, ибо товарищ или группа, вряд ли она делает это одна, избрали модель заказов через донаты. Так что будут взломы или нет, зависит только от донатеров и тех сумм, что они внесут за тот или иной проект.

Как бы мы не относились к Empress и её/его/их поведению в Сети, перед нами единственный хакер, который в пиратском сообществе пытается и реально борется с системой защиты Denuvo. Учитывая темпы выхода кряков, видимо антипираты побеждают, но, к счастью, пока не совсем.

Автор новости: Павел Широков

Алло, а это DENUVO? Нет, это Byfron

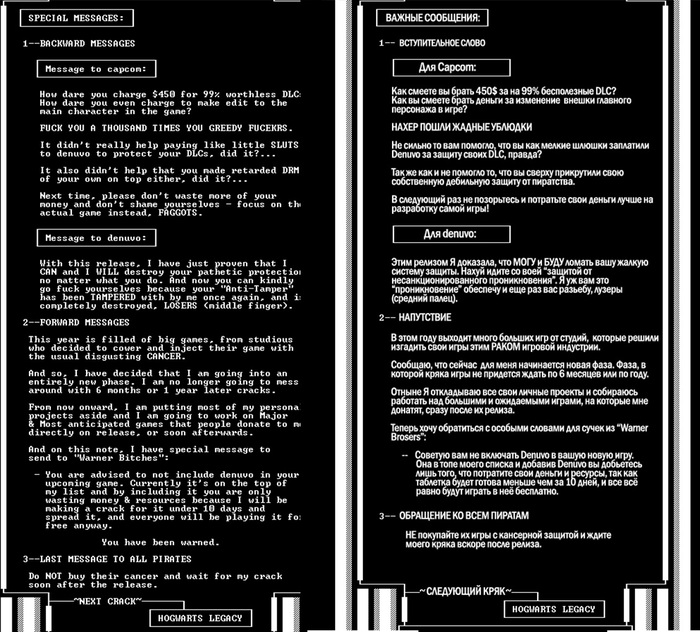

DENUVO в «Gotham Knights» и «Atomic Heart»?? С оглушительного скандала устроенного самим Рейнгардом Блауковичем в самом начале ("пиратская" копия VMProtect 2.6/3.0) и продолжая постоянными взломами (привет EMPRESS) опять пытаться тормозить процессоры говнокодом виртуальной машины(VM)? Не тут то было! После выхода «Overwatch 2» какие-то бывшие директора Blizzard уже начали стричь бабло с самой Blizzard (и чуть раньше с Electronic Arts, а далее с Roblox Corporation) новым пылесосом «Byfron». Но обо всём по порядку.

С чего всё собственно началось

Началось в 2014 годус отьехавшего в мир иной SecuROM и выставления на мороз всей команды его разработчиков, купивших хату на другом конце г. Зальцбург. Ещё раньше до SecuROM туда же отправились:

❌SafeDisk

❌SolidShield

❌StarForce

Кроме начальной буквы S:

❌AsProtect

❌Armadillo

Собственно, а чем все эти упомянутые защиты принципиально отличались от сегодняшних т.н. «Anti-tamper»? ВНЕЗАПНО, да ничем!!!

Ну разве что за исключением полного перехода с 32х на 64х разрядную архитектуру.

Инновации в Anti-tamper? Не, не слышал!

Вопреки некоторому устоявшемуся мнению для Anti-tamper кроме ненужного им DirectX 10-12 нет ничего абсолютно нового в версиях Windows 10,11.

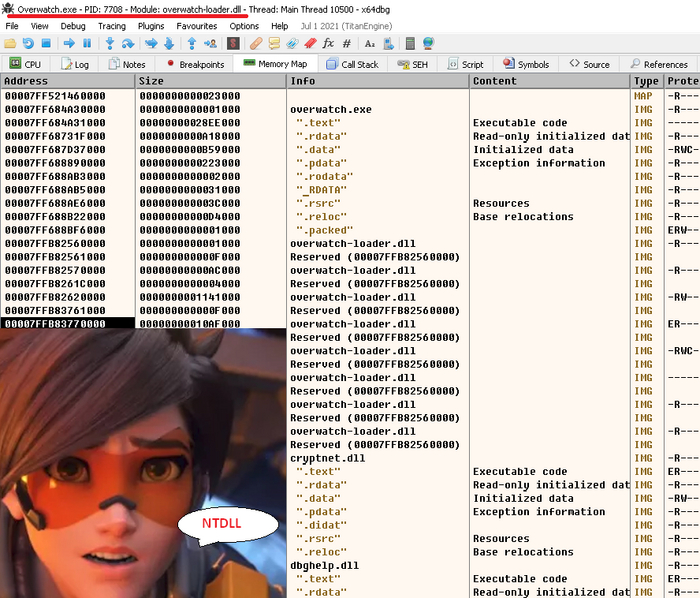

API функция AddVectoredExceptionHandler() которую активно использует защита Blizzard DRM (Overwatch 1, StarCraft Remastered) - так это ещё Windows XP/Windows Server 2003. Низкоуровневые функции в системной библиотеке Windows NTDLL - практически все из вышеперечисленных выше сдохших защит использовали, правда это им не помогло!

KUSER_SHARED_DATA (использует DENUVO) - вообще Windows 2000. Разве что начиная с десятки нельзя патчить в usermode, но это прямого отношения ко взломам не имеет.

cmd: rename «Blizzard DRM» «Byfron»

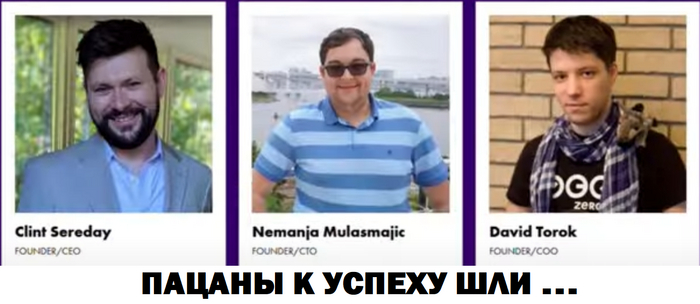

И тем не менее наши источники из фирмы «Боширов и Петров» сообщают буквально следующее - два бывших CEO из самой Blizzard Entertaiment ночами не спали, видев во сне как Блаукович пытается загребсти зеленый профит, и решили, по видимому, кинуть ОЧЕНЬ БОЛЬШОЙ камень в его огород с вывеской DENUVO (что весьма забавно). Предыщуим “конкурентом” был «Валера (Valeroa) настало твоё время» в 2018 году, который дальше единственной City Patrol: Police никуда не уехал. Возможно, этого Валеру наняли третьим, как идущего к успеху© пацана.

Официальный сайт Byfron от экс менеджеров Blizzard Entertaiment мало чем отличается по содержанию от сайта DENUVO Блауковича: всё те же «anti-tamper, anti-cheat....». Также предлагается отправить письмо для получения демонстрационной копии.

Вероятно, первой игрой где опробовали «Byfron» - был какой-то билд Apex Legend пару месяцев назад. Следующим, судя по сайту горе-разрабов, собираются «забуффронить» Roblox. Но по настоящему «Byfron» дебютировал именно в выпуске Overwatch 2...от Blizzard Entertaiment. И самое смешное, если открыть Overwatch.exe в отладчике, то довольно очевидно, что перед нами не что иное, как переименованный Blizzard DRM... от самой же Blizzard Entertaiment. Эдакий Reforged ??! Естественно из пунктов, что чуть выше бывшие СЕО Blizzard пошли по двум основополагающим и давно известным принципам: «тех же щей да больше налей» и «AddVectoredExceptionHandler с NTDLL».

Важный нюанс - в отличие от DENUVO (и SecuROM) оригинальный Blizzard DRM (и Byfron) не обладает виртуальной машиной (VM) в привычном понимании, что впрочем не означает более быструю работу на вашем центральном процессоре! Byfron (Blizzard DRM Reforged) опирается на технику, получившей мировую огласку в 2012 году... в одном из вирусов. Вирус делал ремаппинг (недокументированными возможностями NTDLL) самого себя в памяти, чем и обеспечивал себе феноменальную скрытность от детектирования. Тоже самое в принципе делается и с Overwatch.exe вкупе с гораздо большим масштабом и обьемами кода. Но даже это не самое главное! Тормоза и вылеты никуда не денутся ещё по той причине, что недокументированные возможности NTDLL официально никогда и нигде не публиковались Microsoft. Мало того, сама Microsoft постоянно заявляет, что часть вызовов NTDLL может поменятся (а может и не поменяться) в следующем обновлении винды и в один прекрасный момент на вашем компьютере перестанут работать все вирусы, ну и заодно Byfron (Blizzard DRM Reforged) с Overwatch 2.

С другой стороны баррикад читеры, которых вряд-ли остановит такой переименованый «Reforged» (ситуация очень похожа на скандал с переименованным «пиратским» VMProtect в DENUVO)

По материалам с cracklab

А что вы думаете по поводу такой «конкуренции» Blizzard vs DENUVO??

В Питере шаверма и мосты, в Казани эчпочмаки и казан. А что в других городах?

Мы постарались сделать каждый город, с которого начинается еженедельный заед в нашей новой игре, по-настоящему уникальным. Оценить можно на странице совместной игры Torero и Пикабу.

Реклама АО «Кордиант», ИНН 7601001509

Гик, поднять паруса, за бесплатными играми в дикое море интернета поплывёс

На реддите Crackwatch, где в основном и обитают "пираты", появилась информация о начале бета-теста взлома PC-версии Far Cry 6. Эти тесты обычно надолго не затягиваются, так что в ближайшее время можно ждать кряк в открытом доступе. Взлом, как и всегда в последнее время, сделала/сделал хакер 0xEMPRESS.

Far Cry 6 вышла в начале октября 2021 года и почти 8 месяцев оставалась не взломанной.

В России сейчас нельзя приобрести цифровую версию Far Cry 6 из-за приостановки новых продаж Ubisoft на фоне спецоперации на Украине. Сейчас она доступна у некоторых ретейлеров и продавцов в виде дисков и цифровых кодов активации. Собственно, причин для спирачивания более чем хватает.

Да я и в целом уже рассказывал об этой игре — за неё стыдно платить деньги, но если вы прям соскучились по геймплею Far Cry, а на сюжет вам плевать — за бесплатно побегать можно. Так что в очередной спасибо пиратству, что живое.

Автор: Павел Широков

Подпишись, чтобы не пропустить новые интересные посты!

Хакеры уже взломали сервис Nintendo Switch Online и научились запускать пиратские игры

Совсем недавно Nintendo запустила сервис Switch Online, подписчики которого получают доступ к библиотеке классических игр, возможность играть в мультиплеере и облачное хранилище данных. Хакеры уже нашли способ взломать этот сервис и запускать на консоли пиратские игры через эмулятор NES.

Суть в том, что на старте библиотека Switch Online предлагает геймерам 20 классических игр с NES, получивших незначительные улучшения и мультиплеер. Хакеры установили на консоль эмулятор, который позволил им добавлять в библиотеку Switch Online абсолютно любые игры с NES. По их словам, весь процесс не занял много времени и оказался очень простым.

В подтверждение к своим словам они опубликовали видео, на котором запускают пиратскую Battletoads. Хакеры утверждают, что воспользовались тем же методом, который использовали при взломе консоли NES Classic Edition через инструмент hakchi.

Хакер с ником KapuccinoHeck объяснил, что в «улучшенных» классических играх в библиотеке Switch Online не нашел каких-то серьезных нововведений кроме переработанного интерфейса. Мультиплеер, по его словам, работает аналогично другим играм на этой консоли.

Сама процедура запуска пиратских игр возможна только после взлома Nintendo Switch, которая чревата блокировкой аккаунта.

Источник:Ссылка

Хакер взломал PS4 с прошивкой 5.00 через режим покоя

Хакер Владимир Пихур (Volodymyr Pikhur) во время конференции Recon Brussels презентовал свой взлом PlayStation 4 на прошивке 5.00. По словам Пихура, он взломал консоль, используя уязвимость в режиме покоя.

Процессор Southbridge, отвечающий за менеджмент загрузок, не помогает защитить PlayStation 4. Мы объяснили, как цепочка эксплойтов и аппаратных атак позволяет запускать код через безопасный загрузчик, извлекать приватные ключи и подписывать кастомные ядра.

— Владимир Пихур

Сообщается, что хакер обнаружил уязвимость ещё два года назад. С тех пор Sony не предприняла никаких действий, чтобы решить эту проблему. Кроме того, Владимиру не нравится то, что японская компания не платит деньги за обнаружение подобных эксплойтов.

Угадайте звездного капитана юмористической команды «Сборная Красноярска» по описанию одного из участников

Ну что, потренировались? А теперь пора браться за дело всерьез.