Безопасный онлайнбанкинг. 5 советов по защите банковской карты от взлома при покупках в Интернете

Надежный и неизвестный никому пароль к банковскому аккаунту - это главное условие безопасности при онлайн-платежах. Однако есть еще несколько важных правил, о которых следует помнить, если вы хотите избежать взлома банковской карты при совершении финансовых транзакций в Интернете.

1. Внимательно изучайте сайт и его URL-адрес

При каждом посещении сайта банка вы должны убедиться, что находитесь именно на его официальном веб-ресурсе. Если вы не знаете точный сетевой адрес своего банка, то внимательно ищите его в поисковике. Некоторые поисковые системы, в целях отсечения вредоносных гиперссылок, помечают настоящий сайт специальным значком. Например, Яндекс помечает подлинный веб-сайт кредитной организации галочкой в синем кружочке. Всегда обращайте пристальное внимание на URL-адрес. Если страница очень похожа на настоящую, но адрес неверен, то вам следует покинуть ресурс. Например, адрес официального сайта условного банка ОТБ может отличаться от поддельного доменной зоной (настоящий сайт банка - https://www.otb ru, поддельный - https://www.otb com).

2. Убедитесь, что у вас безопасное соединение

Старайтесь вводить интернет-адрес своего банка самостоятельно и всегда внимательно следите за адресной строкой в браузере. Она всегда должна начинаться с «https» - протокола с шифрованием SSL. О безопасности ресурса будет свидетельствовать значок замка слева от URL-адреса. Если он закрыт, то ваше соединение защищено. Если значок перечеркнут, то соединение с таким сайтом может прослушиваться хакерами.

3. Не используйте общественные Wi-Fi-сети при совершении покупок

Киберпреступники активно действуют в общедоступных сетях Wi-Fi, работающих в людных местах (кафе, торгово-развлекательные центры и т.д.). В таких открытых сетях трафик перехватывается и хакеры легко могут получить доступ к вашей конфиденциальной финансовой информации, паролям от учетных записей, банковским реквизитам и другим важным данным. Поэтому никогда не используйте публичные Wi-Fi-сети для онлайн-покупок.

4. Не открывайте вложения, присланные вам с незнакомых электронных почтовых ящиков

Для осуществления незаконных транзакций с вашей карты хакерам требуется полный номер банковской карты, трехзначный код проверки карты (CVV, CVC и т.д.) и дата истечения ее срока действия. Чтобы получить данную информацию, хакеры рассылают фишинговые электронные письма. В целях защиты от злоумышленников не отвечайте на письма, в которых содержится просьба о предоставлении конфиденциальной информации. Не используйте гиперссылки, содержащиеся в таких сообщениях, так как переход по ним может привести к заражению вашего устройства, с которого осуществляется управление банковским аккаунтом.

5. Делайте покупки только в проверенных интернет-магазинах

Взлом карты при помощи онлайн-покупок является наиболее популярным видом мошенничества. До 40% пользователей, расплачивающихся в Интернете, сталкиваются с взломом карты или мошенническими действиями. Поэтому, если торговая площадка вам неизвестна, то лучше с ней не взаимодействовать. Пользуйтесь проверенными маркетплейсами, так как они имеют более надежную защиту, чем развивающиеся бренды и новые электронные торговые площадки.

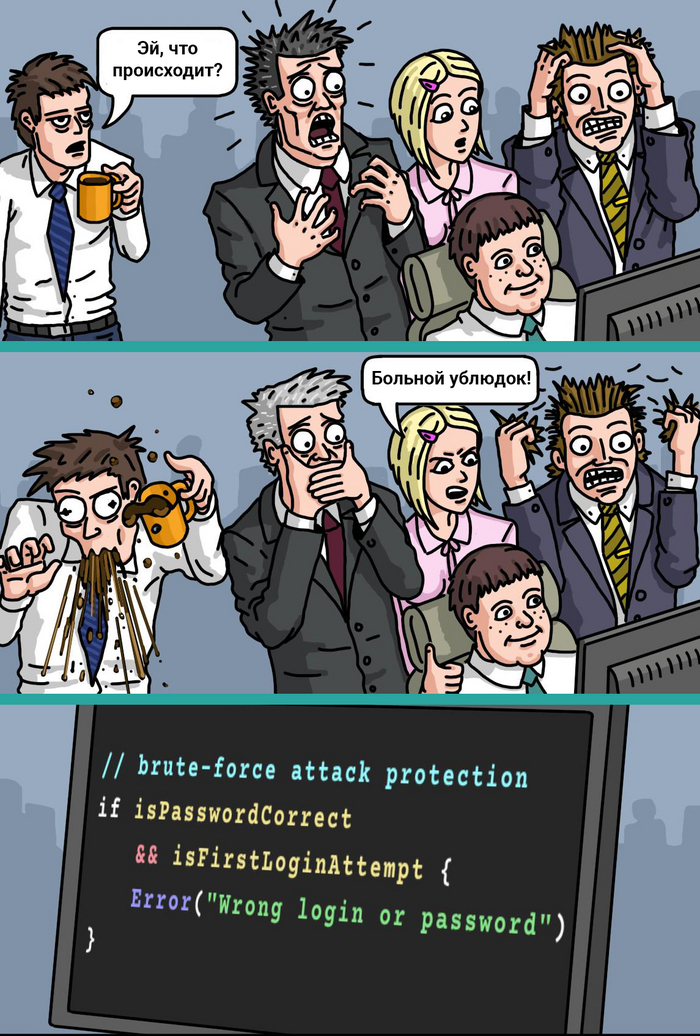

Хакеры в действии: Как справиться с взломанными интервью

В сегодняшней эпохе, когда информационные технологии проникают в самые глубины нашей существенности, хакерские атаки становятся замысловатыми и весьма сложными. Интервью и бизнес-встречи, проводимые в онлайн-формате, не являются исключением. Взломанные интервью могут привести к утечке конфиденциальной информации, дискредитации компании и другим негативным последствиям. В этой статье мы рассмотрим, какие меры можно предпринять для предотвращения взлома интервью и что делать, если взлом уже произошел.

Предотвращение Взлома Интервью.

Обеспечение Кибербезопасности.

1. Используйте Надежные Платформы: Выбирайте для проведения интервью платформы с высоким уровнем защиты, которые предлагают двухфакторную аутентификацию и шифрование данных.

2. Обновление ПО: Регулярно обновляйте программное обеспечение и операционные системы для исправления уязвимостей.

3. Сильные Пароли: Создавайте сложные и уникальные пароли для каждой учетной записи, связанной с интервью.

4. Ограничение Доступа: Предоставляйте доступ к интервью только проверенным участникам, используя уникальные ссылки для каждого собеседования.

Подготовка К Интервью.

5. Инструктаж Участников: Информируйте всех участников интервью о правилах конфиденциальности и методах защиты информации.

6. Резервные Каналы Связи: Установите альтернативные способы связи на случай, если основной канал будет скомпрометирован.

Действия В Случае Взлома.

Если во время интервью вы заметили признаки взлома, важно действовать быстро и решительно.

Немедленное Реагирование.

1. Прервать Сессию: Немедленно завершите интервью, если подозреваете, что произошел взлом.

2. Оценка Ущерба: Проведите аудит системы для определения объема утечки информации и уязвимостей, которые были использованы хакерами.

3. Уведомление Участников: Сообщите всем участникам о произошедшем инциденте и рекомендуйте им принять меры для защиты своих данных.

Последующие Шаги.

4. Обращение в Службы Безопасности: Свяжитесь с IT-отделом вашей компании или обратитесь к специалистам по кибербезопасности для расследования инцидента.

5. Смена Паролей: Смените все пароли, которые могли быть скомпрометированы в результате взлома.

6. Юридические Действия: Если утечка информации нанесла вред вашей компании, рассмотрите возможность привлечения хакеров к юридической ответственности.

Реализация Улучшений.

7. Усиление Защиты: Установите дополнительные защитные механизмы, такие как брандмауэры, антивирусное ПО и системы обнаружения вторжений.

8. Обучение Сотрудников: Проведите тренинги по кибербезопасности для сотрудников, чтобы они могли распознавать и предотвращать попытки фишинга и другие виды атак.

Взломанные интервью могут иметь серьезные последствия для бизнеса и его репутации. Предотвращение таких инцидентов требует комплексного подхода, включающего использование надежных ИТ-инфраструктур, осведомленность сотрудников о рисках и непрерывное обучение. В том случае, если взлом все же произошел, важно быстро реагировать и минимизировать потенциальный ущерб, а также принять шаги для предотвращения подобных инцидентов в будущем.

Популярно о кибербезопасности. Что такое эксплойт нулевого дня?

Простым языком и общими фразами!

Одной из опаснейших современных вредоносных программ является эксплойт нулевого дня. Это особая форма вредоносного кода, использующая уязвимости, о которых разработчик программного обеспечения не знает. Такие «дыры» в программном коде называются уязвимостями нулевого дня.

Для чего разрабатывается эксплойт?

Такие программы создаются для заражения ПО крупной компании вирусами, троянами, червями, руткитами, а также для шантажа и вымогательства денег. Хакеры, обнаружившие уязвимость, как правило, не сообщают об этом производителю программного кода. После обнаружения уязвимости они могут:

Разработать вредоносный код, который использует незадокументированную уязвимость, и шантажировать компанию.

Предлагать эксплойт производителям уязвимого программного обеспечения. Приобретая эксплойт нулевого дня разработчики защищают репутацию компании и свои продукты до атаки.

Продавать информацию об уязвимости спецслужбам, другим заинтересованным лицам. Спецслужбы и военные могут использовать эксплойт для подготовки к кибервойне или активно использовать такое ПО для атак или шпионажа.

В чем заключается особая опасность эксплойта?

Такое вредоносное ПО может быть использовано для незаметных, а значит очень опасных атак. Они опасны тем, что у производителя ПО нет патча, который может исправить скрытую в программном коде уязвимость. Злоумышленник, использующий эксплойт нулевого дня, имеет преимущество во времени перед производителями и пользователями уязвимого ПО, что позволяет наносить значительный ущерб или манипулировать множеством уязвимых систем, оставаясь незамеченным. Эксплойт нулевого дня может быть обнаружен только после первой атаки на систему. Однако такие киберпреступления часто остаются незамеченными длительное время.

Как происходит атака нулевого дня?

Атака начинается с активного использования эксплойта. То есть с его помощью в атакуемую систему внедряются другие вредоносные программы. Если изменения остаются незамеченными, то система переходит под управление злоумышленников. Если атака обнаруживается, то эффективно и быстро защитить систему чаще всего не удается. Атака может быть эффективно отражена только в том случае, если разработчики ПО оперативно закроют уязвимость. Но исправление уязвимости системы требует времени, поэтому эксплойт способен наносить ущерб в течение длительного периода.

Рынок эксплойтов нулевого дня

Для такого вредоносного ПО существует отдельный, нелегальный рынок, на котором эксплойты продаются и покупаются. Единой цены на вредоносный код не существует. Она формируется в зависимости от типа уязвимости, масштаба угрозы и количества потенциально уязвимых систем. Обычно такие сделки сторонами не афишируются.

Как защититься от эксплойта?

Поскольку уязвимость, эксплуатируемая вредоносным кодом, неизвестна, то защитить потенциально уязвимые системы очень трудно. Тем не менее, некоторые профилактические меры могут минимизировать риск возникновения атаки нулевого дня.

Передача данных в сети должна быть безопасной и зашифрованной. Обеспечить дополнительную защиту поможет система обнаружения вторжений и система предотвращения вторжений. Они реагируют на необычные изменения в системе, информируют администраторов или автоматически защищают систему.

Любое программное обеспечение является шлюзом для атак нулевого дня, поэтому сотрудники компании должны использовать минимальный набор программ. Программное обеспечение, которое не используется, должно быть удалено из системы. Также важно регулярно контролировать обновление всех программ и операционных систем, которые используют в компании.

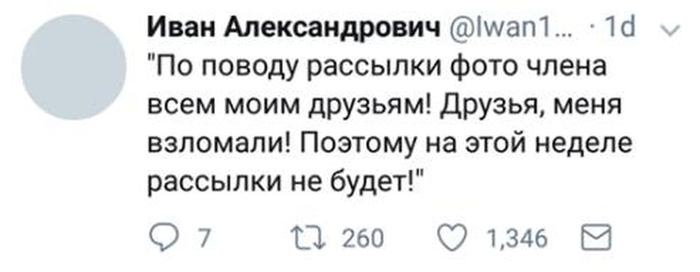

Правда ли, что три миллиона «умных» зубных щеток взломали хакеры

Хакеры взломали три миллиона «умных» зубных щеток по всему миру для кибератаки на швейцарскую компанию, пишут в сети.

Сообщается, что злоумышленники нашли уязвимость в программном обеспечении устройств. Они «заразили» щётки вредоносным софтом, а потом объединили их в огромный ботнет для DDoS-атаки на сайт швейцарской фирмы. Вследствие чего компания понесла ущерб в миллионы евро.

Как на самом деле

Однако информации, которая бы подтвердила инцидент, нет.

Первоначально о кибератаке сообщил немецкоязычный новостной сайт Aargauer Zeitung. Журналисты привели цитату сотрудника крупной компании в области кибербезопасности Fortinet. Но из-за трудностей перевода ее смысл был передан некорректно. В компании опровергли информацию о взломе зубных щеток, заявив, что тема использования устройств в интересах хакеров была представлена как гипотетический пример конкретного типа атаки.

Недоразумение с переводом не отменяет тот факт, что сотрудник Fortinet рассказал: любые устройства с возможностью подключения по Bluetooth могут быть атакованы. Вопрос с кибератаками на бытовые девайсы актуален, считает директор центра мониторинга и реагирования UserGate Дмитрий Кузеванов.

«Большинство устройств, имеющих выход в интернет, — будь то зубная щетка, телевизор, пылесос или любая другая бытовая техника, способная отправлять запросы на сервер, — сейчас это маленький компьютер. А значит оно может стать частью ботнета».

Эксперты отмечают: количество «умных» устройств будет только увеличиваться. В зоне риска окажутся так называемые бюджетные домашние устройства.

«Для домашних устройств отдельных решений для защиты пока не существует, так как, это повысит стоимость дешевых умных устройств, в то время как одно из их основных преимуществ – цена», — рассказал эксперт по кибербезопасности Kaspersky ICS CERT Владимир Дащенко.

Чтобы обезопасить себя, пользователям советуют менять стандартные логины и пароли и регулярно их обновлять. Также представители Kaspersky ICS CERT советуют настроить контроль доступа и вывести умные устройства в отдельную домашнюю подсеть.

Источник опровержения

Чип

Телеграм - Три мема внутривенно